Loupe-tools/Loupe

GitHub: Loupe-tools/Loupe

一款离线的单一 HTML 文件安全分析器,在浏览器内完成多格式文件的深度检查与 IOC 提取。

Stars: 0 | Forks: 0

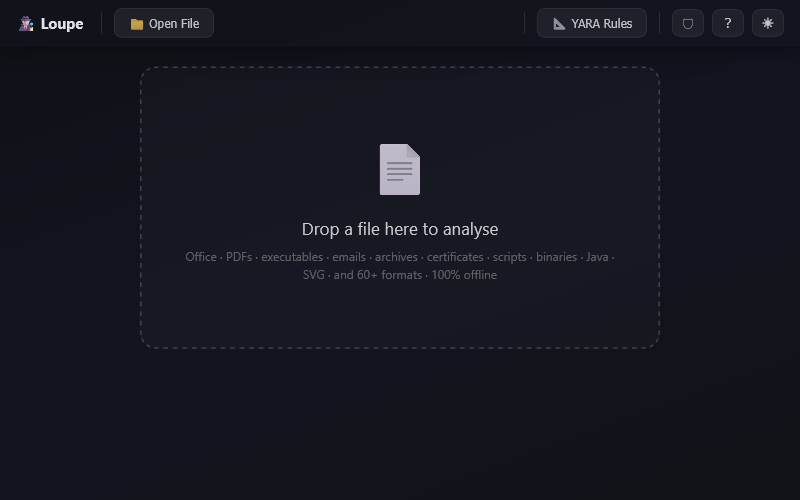

# 🕵🏻 放大镜

**一款100%离线、单一文件的安全分析工具,用于检查可疑文件。**

无需服务器,无需上传,无需追踪 —— 只需放置文件并检查即可。

` 属性解析、混淆检测、40+ 可疑模式检查 |

| **脚本扫描** | 通用查看器扫描 `.vbs`、`.ps1`、`.bat`、`.rtf` 等脚本类型,查找危险执行模式并进行 YARA 匹配 |

| **图像分析** | 隐写术指标、多态文件检测、十六进制头检查以识别嵌入载荷 |

| **EVTX 分析** | 解析 Windows 事件日志二进制格式(ElfFile 头、块、BinXml 记录);提取事件 ID、级别、提供者、通道、计算机、时间戳和事件数据;标记可疑事件(4688、4624/4625、1102、7045、4104);提取 IOC:用户名(`DOMAIN\User`)、主机名、IP、进程路径、命令行、哈希值、URL、文件/UNC 路径;可复制/下载为 CSV |

| **SQLite / 浏览器历史** | 读取 SQLite 二进制格式(B-tree 页、模式、单元格数据);自动检测 Chrome/Edge/Firefox 历史数据库;提取 URL、标题、访问次数、时间戳;通用表浏览器支持非历史 SQLite 文件;可复制/下载为 CSV |

| **PE / 可执行文件分析** | 解析 PE32/PE32+(EXE、DLL、SYS 等)— DOS/COFF/可选头、节表(含熵分析)、导入表(标记约 140 个可疑 API 的导入)、导出、资源、Rich 头、字符串提取;安全特性检测(ASLR、DEP、CFG、SEH、Authenticode);27 条 YARA 规则用于打包器(UPX、Themida、VMProtect)、恶意软件工具包(Cobalt Strike、Mimikatz、Metasploit)以及可疑 API 模式 |

| **ELF / Linux 二进制分析** | 解析 ELF32/ELF64(LE/BE)— ELF 头、程序头(段)、节头、动态链接(NEEDED 库、SONAME、RPATH/RUNPATH)、符号表(导入/导出符号标记);安全特性检测(RELRO、Stack Canary、NX、PIE、FORTIFY_SOURCE、RPATH/RUNPATH);17 条 YARA 规则用于 Mirai 僵尸网络、加密货币矿工、反向 Shell、LD_PRELOAD 劫持、Rootkit、容器逃逸和打包二进制文件 |

| **Mach-O / macOS 二进制分析** | 解析 Mach-O 32/64 位及 Fat/Universal 二进制 — 头、加载命令、带熵的段、符号表(标记约 30 个 macOS API 的导入/导出)、动态库、RPATH、代码签名(CodeDirectory、授权、CMS)、LC_BUILD_VERSION;安全特性检测(PIE、NX 栈/堆、Stack Canary、ARC、代码签名、Hardened Runtime、库验证、加密);18 条 YARA 规则用于 macOS 窃取工具(Atomic、AMOS)、反向 Shell、RAT、权限提升、持久化(LaunchAgent/LoginItem)、反调试/虚拟机检测和打包二进制文件 |

| **X.509 证书分析** | 解析 PEM/DER X.509 证书和 PKCS#12 容器 — 主题/颁发者 DN、有效期限、公钥详情(算法、密钥大小、曲线)、扩展(SAN、密钥用法、扩展密钥用法、基本约束、AKI/SKI、CRL 分发点、授权信息访问、证书策略)、序列号、签名算法、SHA-1/SHA-256 指纹;标记自签名证书、已过期/未生效、弱密钥(<2048 位 RSA)、弱签名算法(SHA-1/MD5)、有效期过长、缺少 SAN、嵌入私钥;可从 SAN 提取 IOC、CRL/AIA URI |

| **JAR / Java 分析** | 解析 JAR/WAR/EAR 归档和独立 `.class` 文件 — Java 类文件头(魔数、版本、常量池)、MANIFEST.MF(含 Main-Class 和权限)、类列表(含包树)、依赖提取、常量池字符串分析(标记约 45 个可疑 Java API 模式:反序列化、JNDI、反射、命令执行、网络通信)映射到 MITRE ATT&CK;混淆检测(Allatori、ZKM、ProGuard、短名称启发式);可点击提取内部文件;18 条 YARA 规则用于反序列化小工具、JNDI 注入、反向 Shell、RAT 模式、加密货币矿工、安全管理器绕过和凭证窃取 |

| **SVG 安全分析** | 将 SVG 解析为 XML(正则回退)— 提取嵌入的 `

Loupe — drop a file, inspect it safely, entirely in your browser.