Vaishnavibhoir14/microsoft-sentinel-security-operations

GitHub: Vaishnavibhoir14/microsoft-sentinel-security-operations

这是一个展示如何利用Microsoft Sentinel实现云环境日志分析、威胁检测及自动化响应的完整安全运营实战项目。

Stars: 0 | Forks: 0

# 使用 Microsoft Sentinel 进行安全运营

## 项目概述

本项目演示了使用 Microsoft Sentinel 进行基于云的安全运营的实际落地实现。它涵盖了从日志摄取和威胁检测到事件调查与自动响应的完整工作流。

## 架构 / 工作流

数据源 → KQL 查询 → 检测规则 → 事件 → 调查 → 自动化 (Playbooks) → 工作簿

1. 📊 使用的数据源

Azure 活动日志

虚拟机日志

Microsoft Entra ID (登录 / 身份日志)

2. 🔍 日志分析与 KQL 查询

使用 KQL (Kusto Query Language) 来监控和分析活动。

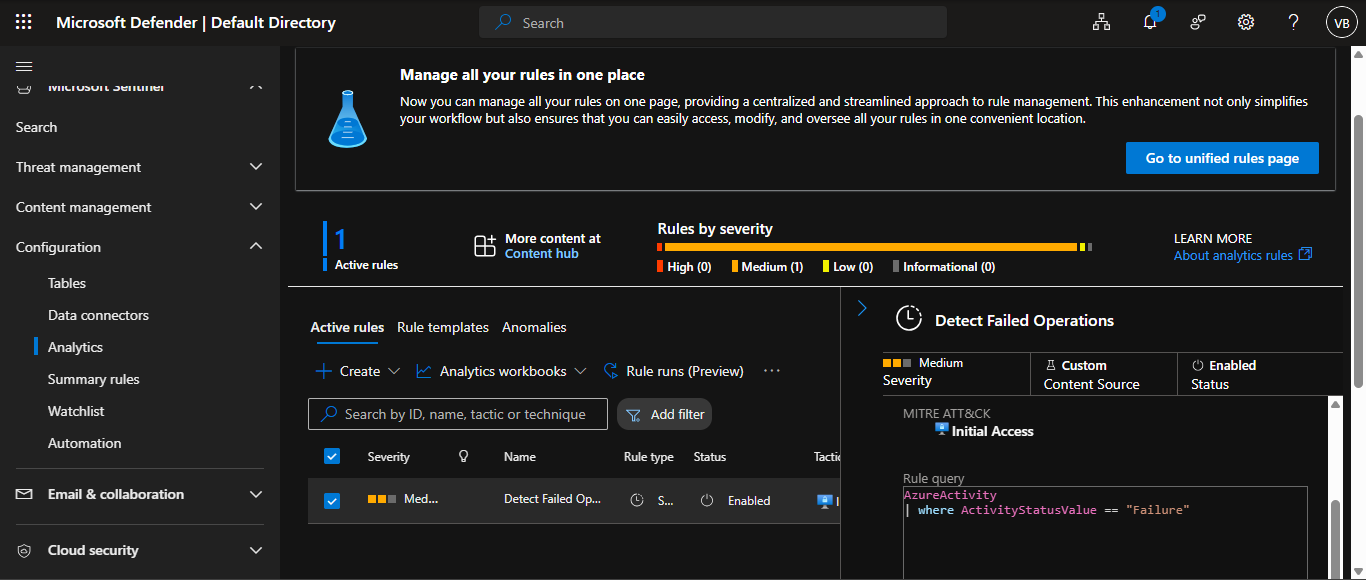

示例:失败操作检测

```

AzureActivity

| where ActivityStatusValue == "Failure"

| sort by TimeGenerated desc

```

3. 🚨 检测规则

自定义规则:检测失败操作

内置规则:可疑资源部署

这些规则根据可疑或失败的活动生成警报。

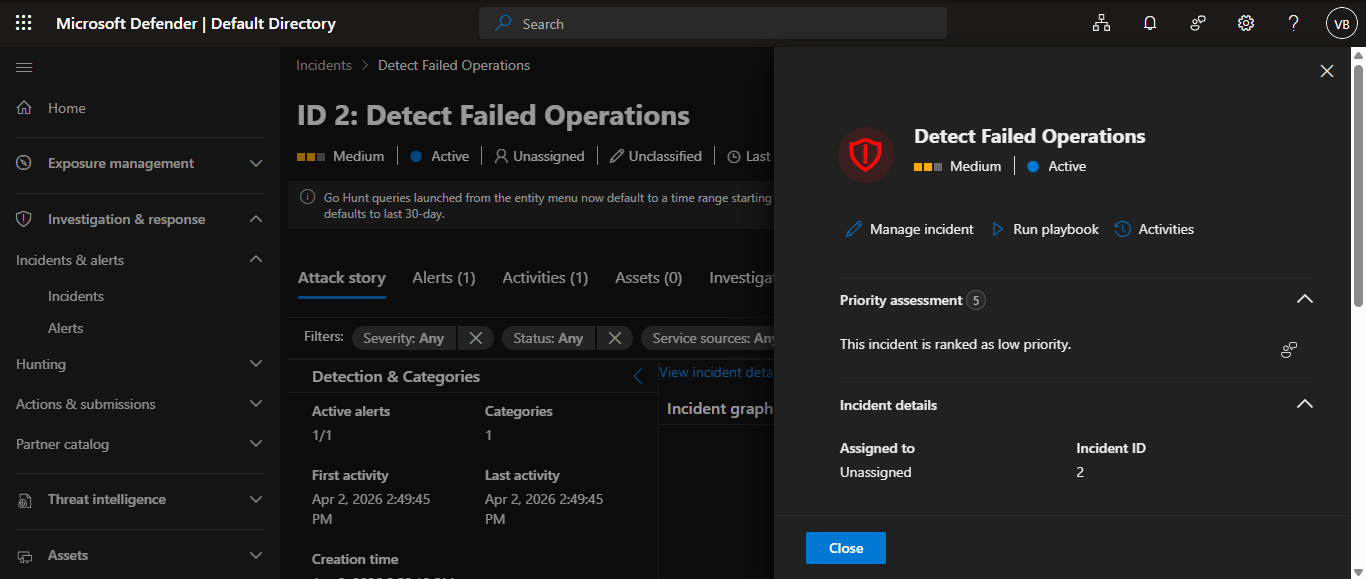

4. 🔎 事件调查

使用日志、时间轴和可用实体分析事件

识别模式和可疑行为

使用 Microsoft Defender 门户进行调查 (与 Sentinel 集成)

5. 🤖 自动化

使用 Azure Logic Apps 创建了一个 Playbook

当触发事件时,通过邮件自动发送警报通知

6. 📈 可视化

构建仪表板以监控:

失败操作趋势、执行操作最多的用户、用户登录活动

## 关键技能与收获

云环境中的日志摄取和分析、编写用于威胁检测的 KQL 查询、创建和调整检测规则、使用日志和时间轴进行事件调查、使用 Azure Logic Apps 进行基础自动化、构建用于安全监控的仪表板

## 📸 截图

🚨 检测规则

🔎 事件

📈 工作簿

🤖 Playbook

.png)

## 其他截图

项目的详细分步截图(包括配置、规则设置和测试)位于 `screenshots/` 文件夹中。

标签:AMSI绕过, Azure Activity Logs, Azure Logic Apps, KQL, Kusto Query Language, Microsoft Entra ID, Microsoft Sentinel, Playbooks, Workbooks, 代理支持, 仪表盘, 告警, 威胁检测, 安全信息与事件管理, 安全运营, 安全项目, 实战演练, 微软哨兵, 扫描框架, 搜索引擎爬取, 故障排查, 网络安全, 网络调试, 自动化, 虚拟机日志, 调查, 身份安全, 速率限制, 隐私保护