enigma-ryn/Summit-Detection-Engineering

GitHub: enigma-ryn/Summit-Detection-Engineering

该项目通过模拟恶意软件攻击,利用 Sigma 规则和痛苦金字塔模型,演示如何构建从基础 IOC 到高级行为分析的多层检测防御体系。

Stars: 0 | Forks: 0

# Summit 检测工程

Detection Engineering 项目模拟恶意软件攻击,并利用 Sigma 规则和 Pyramid of Pain 提升防御能力。

Detection Engineering 报告 – Summit Room 挑战

📌 概述

本项目基于在 TryHackMe 上完成的一个紫队模拟,重点是在受控环境中提升恶意软件检测能力。

目标是通过逐步加强检测机制来检测并阻止恶意软件的执行,同时迫使对手调整其技术。

这种方法符合 Pyramid of Pain 的原则,即更高层次的检测会增加攻击者的运营成本。

🎯 目标

通过实施从基础指标到基于行为的多层防御,模拟现实世界的对手行为并增强检测能力。

🖥️ 场景

模拟在一台受控的内部工作站上进行。一名外部渗透测试人员试图执行多个恶意软件样本,而我负责通过配置和改进安全控制来检测并阻止这些活动。

⚔️ 方法

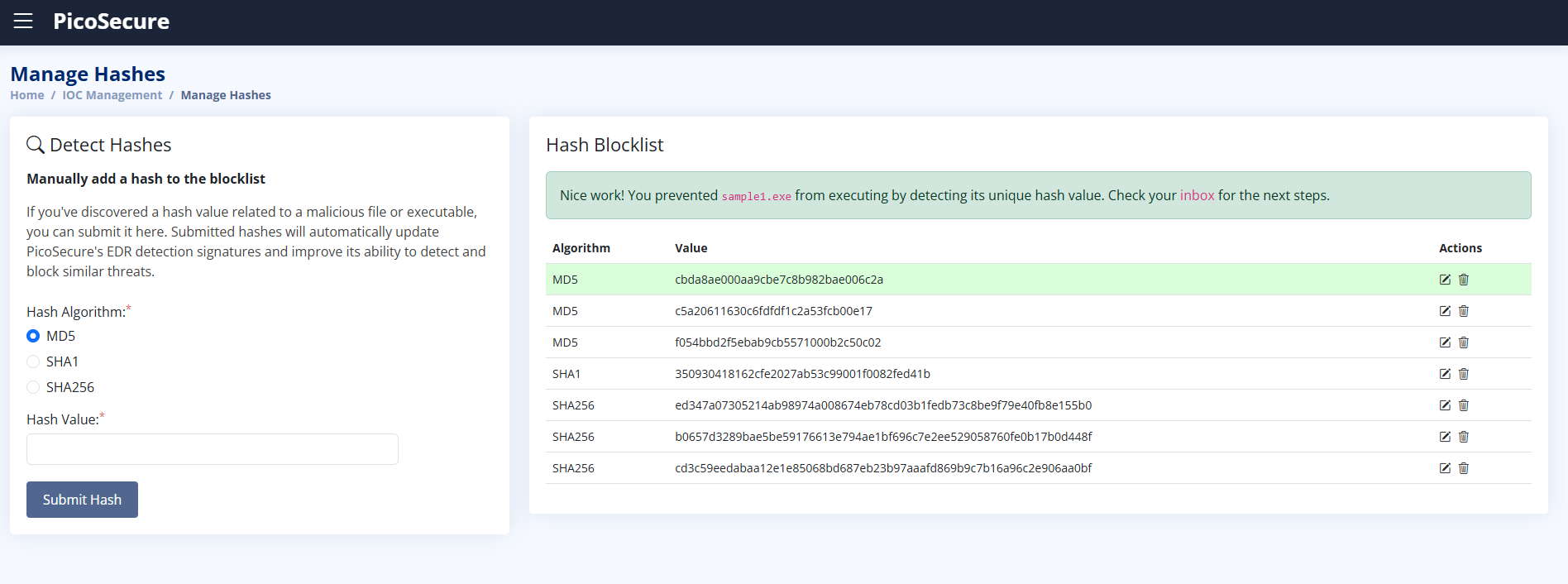

🔹 阶段 1 – 基于哈希的检测

恶意软件样本在沙箱环境中执行,并使用 VirusTotal 进行分析。MD5 哈希被识别为恶意,并已添加到 PicoSecure 的阻止列表中。

这阻止了已知恶意文件的执行。

⚠️ 然而,这种方法依赖于静态指标,攻击者可以通过修改文件轻松绕过。

📸 图 1 – 基于哈希的检测和阻止

阶段 2 – 基于 IP 的检测

由于基于哈希的检测较为薄弱,因此通过阻止恶意 IP 改进了检测:

154.35.10.113

阻止 IP 地址会增加攻击者的工作量,因为他们必须更改基础设施,而不仅仅是修改文件。

阶段 3 – 基于域名的检测

为了进一步加强检测,恶意域名被阻止:

emudyn.bresonicz.info

阻止域名比阻止 IP 更有效,因为攻击者经常在域名后轮换 IP 地址。

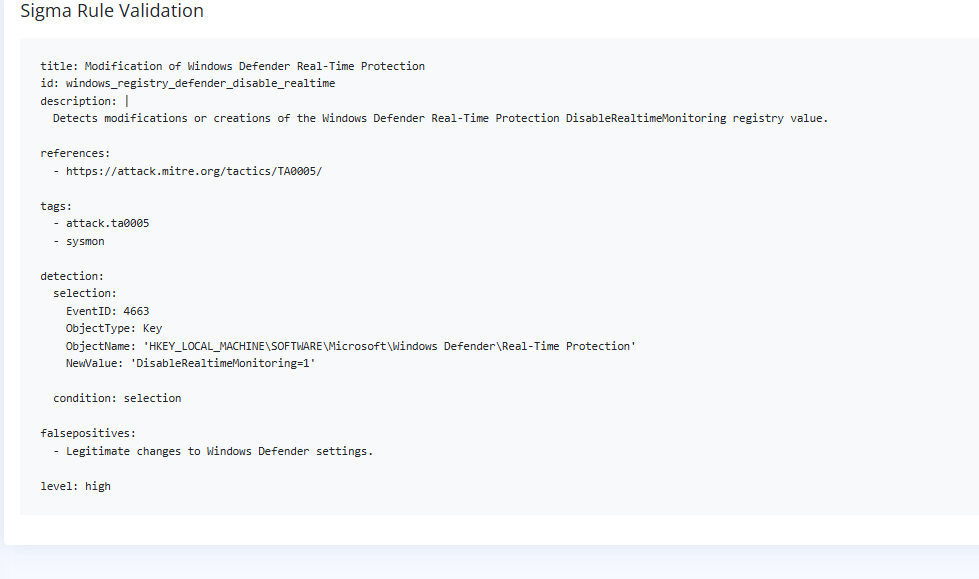

阶段 4 – 基于注册表的检测(防御规避)

恶意软件试图通过修改注册表来禁用 Windows Defender 实时保护:

键:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender\Real-Time Protection

值:DisableRealtimeMonitoring = 1

使用 Sysmon 日志创建了 Sigma 规则以检测此行为。

映射至:

MITRE ATT&CK: 防御规避 (TA0005)

📸 图 2 – 注册表修改检测

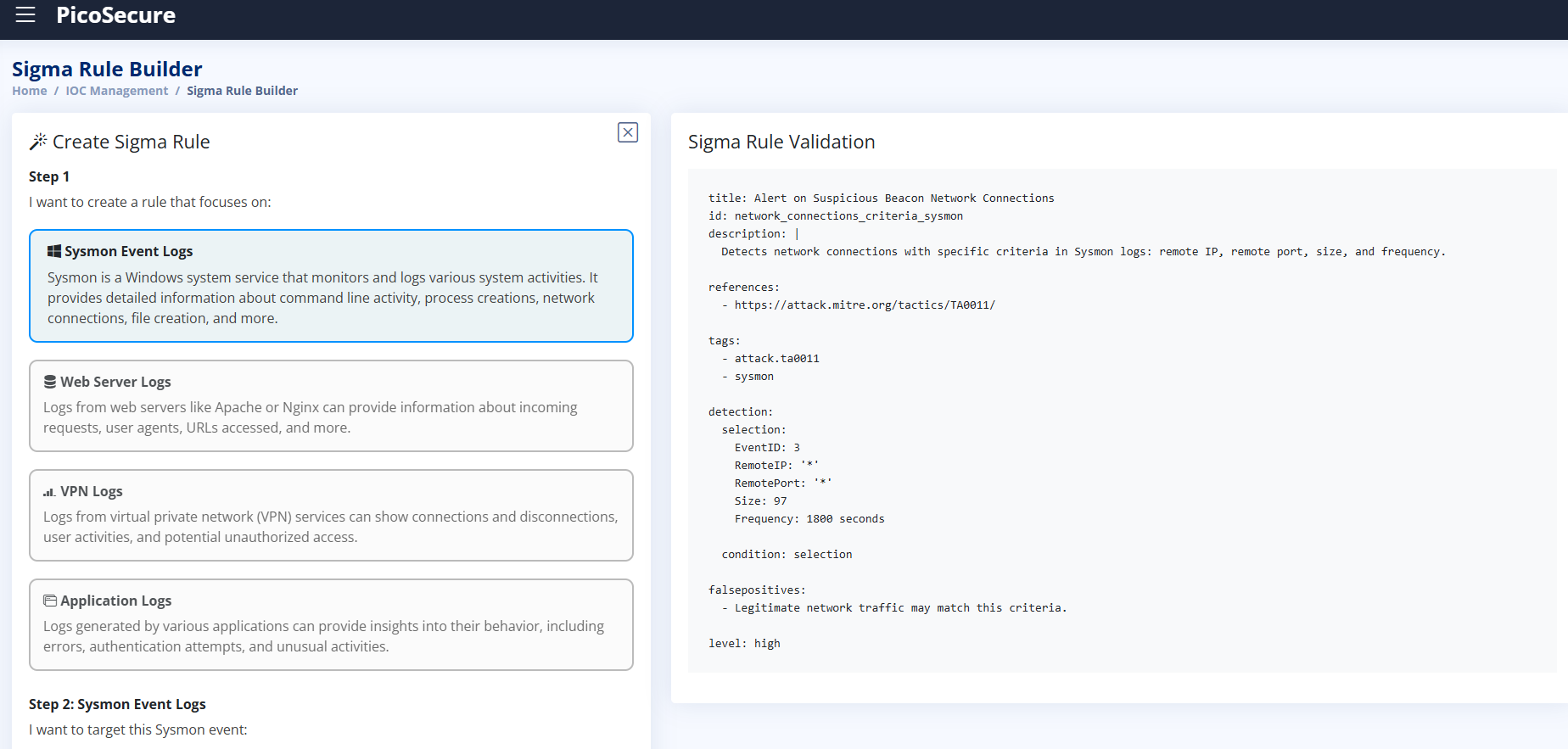

阶段 5 – Beaconing 检测(命令与控制)

攻击者建立了与以下地址的命令与控制(C2)通道:

IP: 51.102.10.19

端口: 443

数据大小: 97 字节

间隔: 每 1800 秒

此行为表明存在 beaconing 活动。

创建了 Sigma 规则以检测重复的网络模式。

映射至:

MITRE ATT&CK: 命令与控制 (TA0011)

📸 图 3 – Beaconing 检测规则

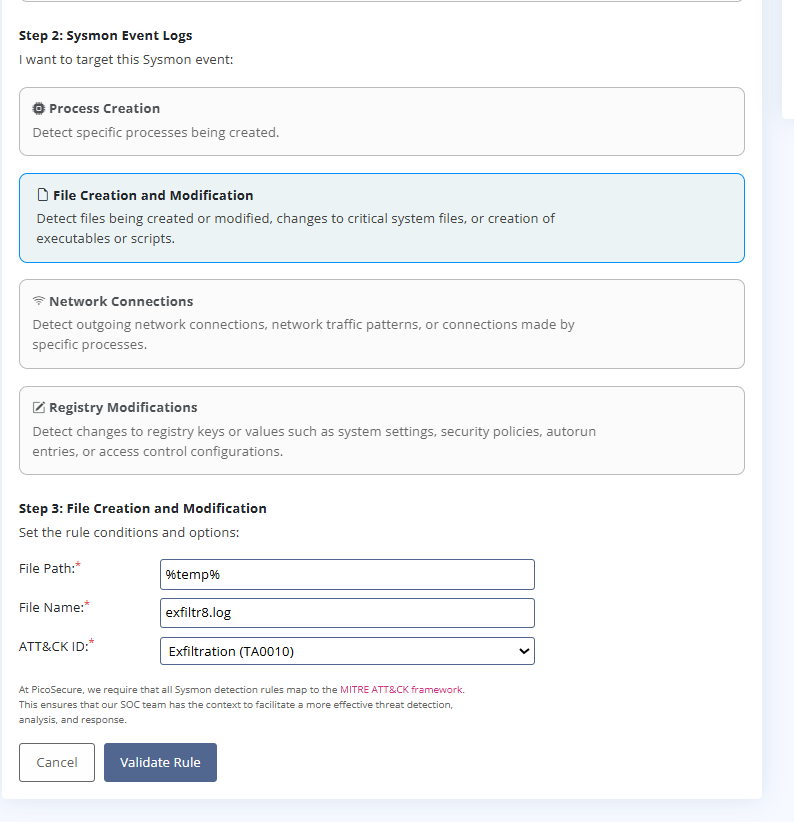

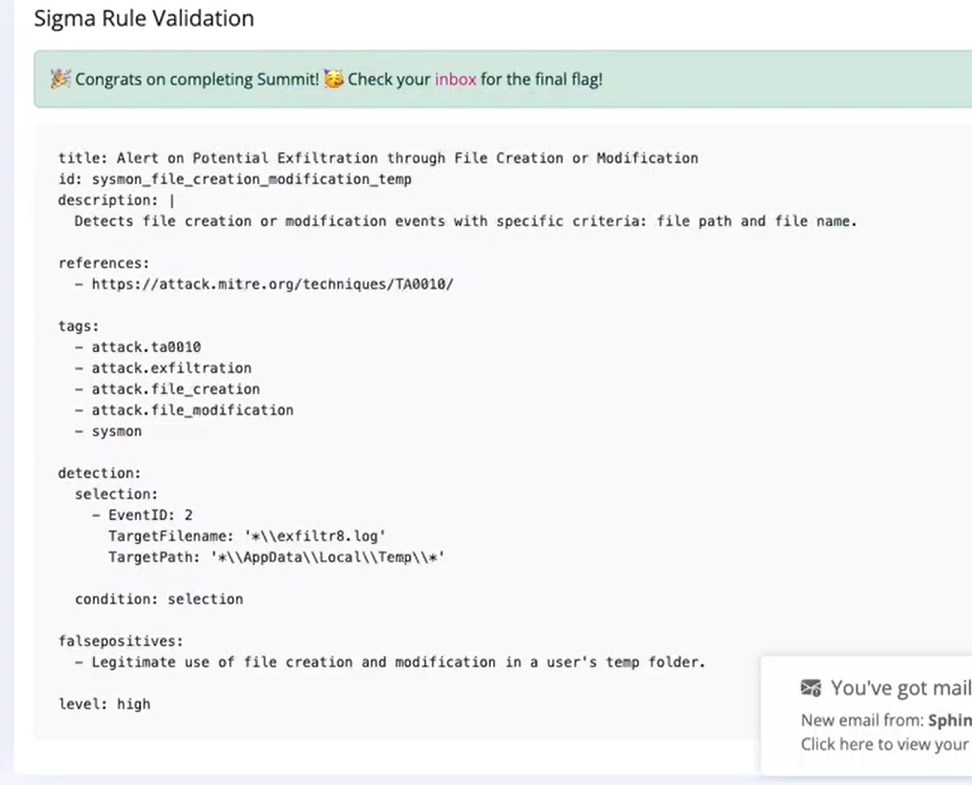

阶段 6 – 数据外泄检测

攻击者通过将命令输出存储在以下位置进行了侦察和数据外泄:

路径: %temp%\exfiltr8.log

创建了 Sigma 规则以检测临时目录中的可疑文件创建。

映射至:

MITRE ATT&CK: 数据外泄 (TA0010)

📸 图 4 – 用于数据外泄检测的规则创建

📸 图 5 – 最终 Sigma 规则输出

关键收获

本次模拟展示了当在 Pyramid of Pain 中向上移动时,检测是如何演变的:

哈希:容易绕过

IP/域名:中等难度

行为检测:难以规避

主要要点:

静态指标不足以进行长期防御

行为检测提供更强的安全性

Detection Engineering 增加了攻击者的成本和复杂性

结论

本项目展示了从基于基础 IOC 的检测到高级行为检测技术的演进。

通过实施分层检测策略并创建 Sigma 规则,可以在多个阶段破坏攻击者的活动,并显著提升防御能力。

🧰 工具与技术

Sysmon

Sigma Rules

VirusTotal

PicoSecure Platform

标签:Ask搜索, IP阻断, Pyramid of Pain, Sigma规则, TryHackMe, VirusTotal, 哈希检测, 域名检测, 威胁情报, 安全控制, 安全运营, 开发者工具, 扫描框架, 沙箱分析, 目标导入, 紫队, 终端防护, 防御能力提升