Dicksonmichael1/Automated-SOC-Detection-Engineering-Lab

GitHub: Dicksonmichael1/Automated-SOC-Detection-Engineering-Lab

这是一个基于 Wazuh、Shuffle 和 TheHive 构建的自动化 SOC 检测工程实验室,旨在通过集成 SIEM、SOAR 和事件响应平台实现端到端的网络攻击模拟与自动化处置。

Stars: 0 | Forks: 0

# 自动化 SOC 与检测工程实验室

## 目标

自动化 SOC 与检测工程实验室旨在建立一个受控环境,用于实时模拟、检测和响应网络攻击。该项目专注于集成 **Wazuh (SIEM)**、**Shuffle (SOAR)** 和 **TheHive (Incident Response)**,以创建一个无缝的安全流水线。通过从 Windows 主机接入高级遥测数据,该实验室展示了自动执行威胁丰富化和事件案例管理的能力,模拟了一个高成熟度的安全运营中心。

### 学到的技能

- **SIEM 管理:** 配置 Wazuh 以进行集中式日志接入和实时安全监控。

- **SOAR 实施:** 在 Shuffle 中设计自动化工作流,以针对特定高保真警报进行触发。

- **事件响应工作流:** 利用 TheHive 进行结构化的案例管理和安全威胁文档记录。

- **检测工程:** 开发自定义规则并利用 Sysmon 检测高级技术,如凭据转储。

- **虚拟化与故障排除:** 使用 Docker Desktop、WSL2 和 Windows 虚拟机部署复杂的安全基础设施。

### 使用的工具

- **Wazuh:** 用于端点监控和威胁检测的 XDR/SIEM。

- **Shuffle:** 用于工作流自动化和 API 编排的 SOAR 平台。

- **TheHive:** 案例管理和事件响应平台。

- **Sysmon:** 高级 Windows 日志记录,用于深入获取进程和网络可见性。

- **Docker/WSL2:** 在 Windows 主机上容器化和管理 SOC 基础设施。

## 项目执行步骤

### 1. 基础设施部署

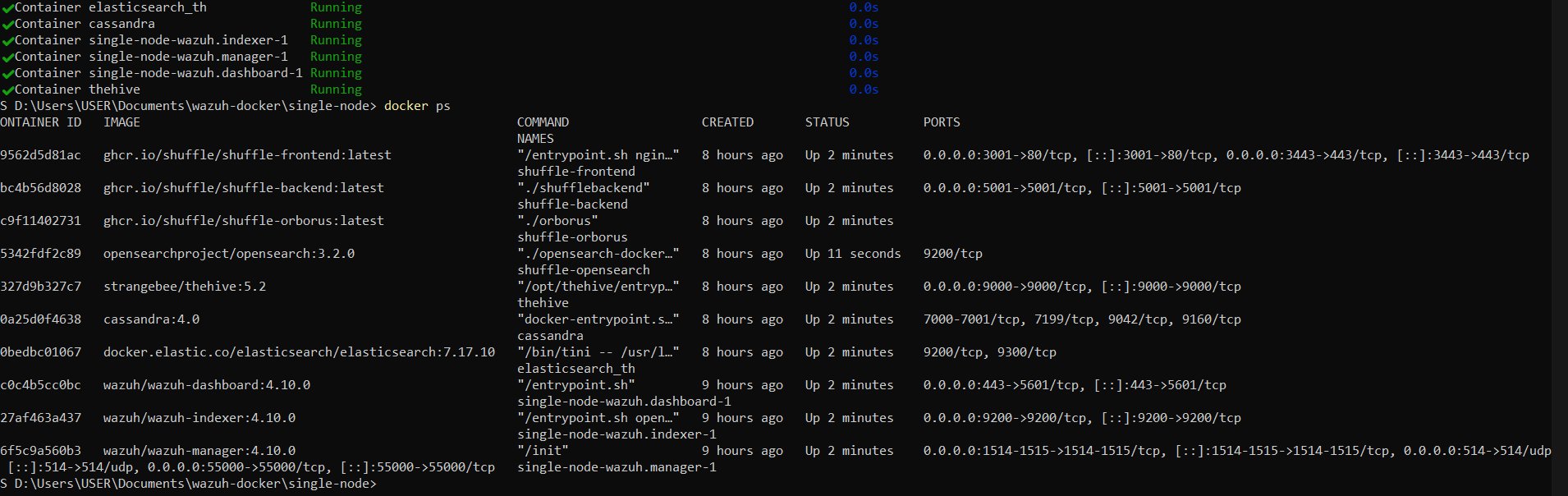

首先,使用 Docker 部署核心 SOC 堆栈。这包括为 Wazuh、Shuffle 和 TheHive 配置 `docker-compose` 文件,确保所有数据库后端(OpenSearch/Elasticsearch)针对环境进行了优化。

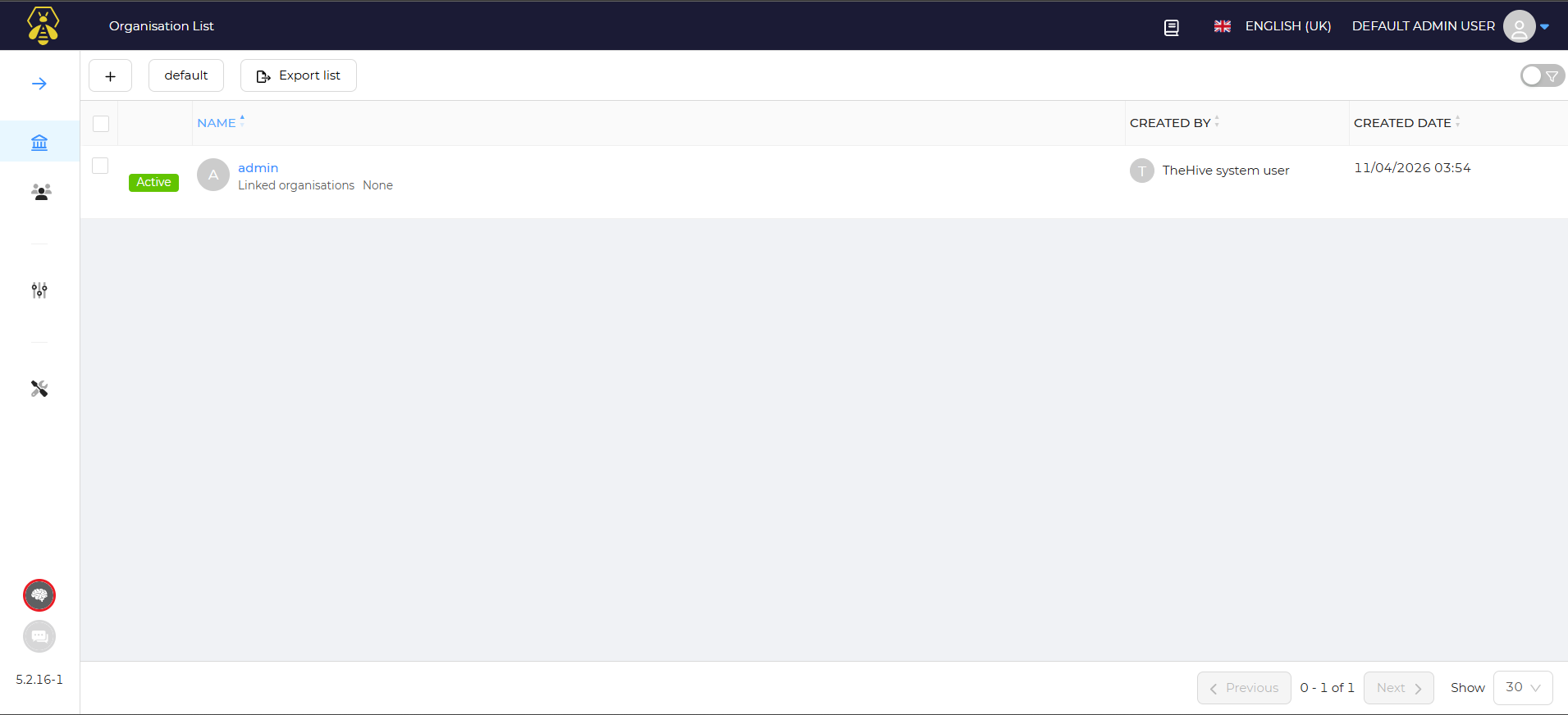

*参考 1:Docker 基础设施状态*

*成功初始化 SOC 堆栈,验证所有管理和数据库容器均处于运行状态。*

### 2. 遥测接入与代理配置

在 Windows 11 目标机上部署了 Wazuh 代理。为了增强可见性,安装了 **Sysmon** 并使用自定义配置以捕获详细的进程活动,随后将其转发到 Wazuh 管理器。

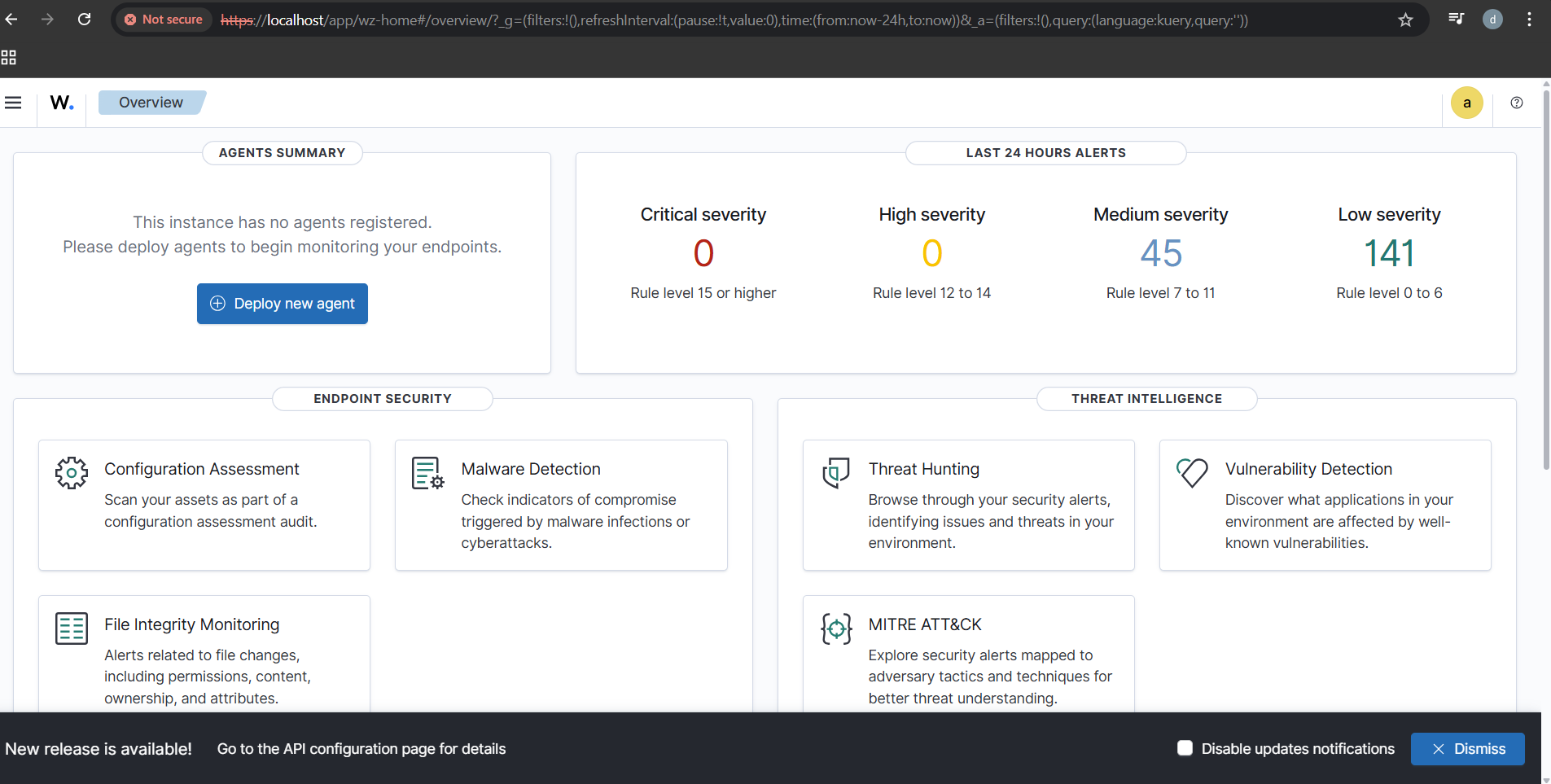

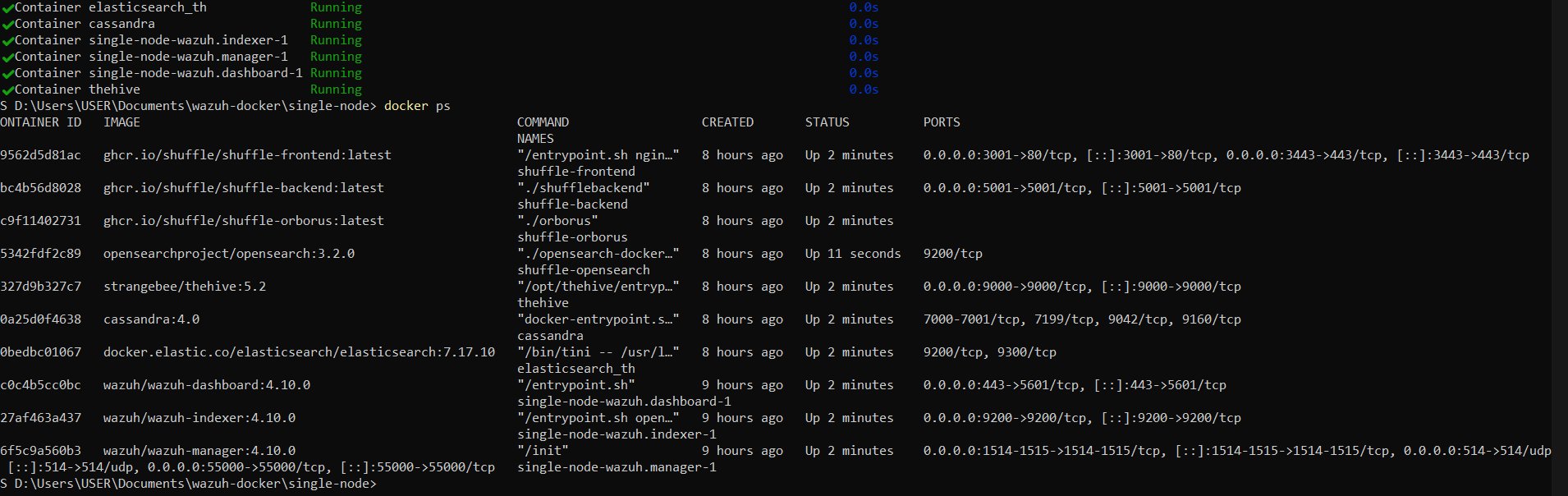

*参考 2:活动 Wazuh 代理*

### 2. 遥测接入与代理配置

在 Windows 11 目标机上部署了 Wazuh 代理。为了增强可见性,安装了 **Sysmon** 并使用自定义配置以捕获详细的进程活动,随后将其转发到 Wazuh 管理器。

*参考 2:活动 Wazuh 代理*

### 3. 检测与自动化工作流

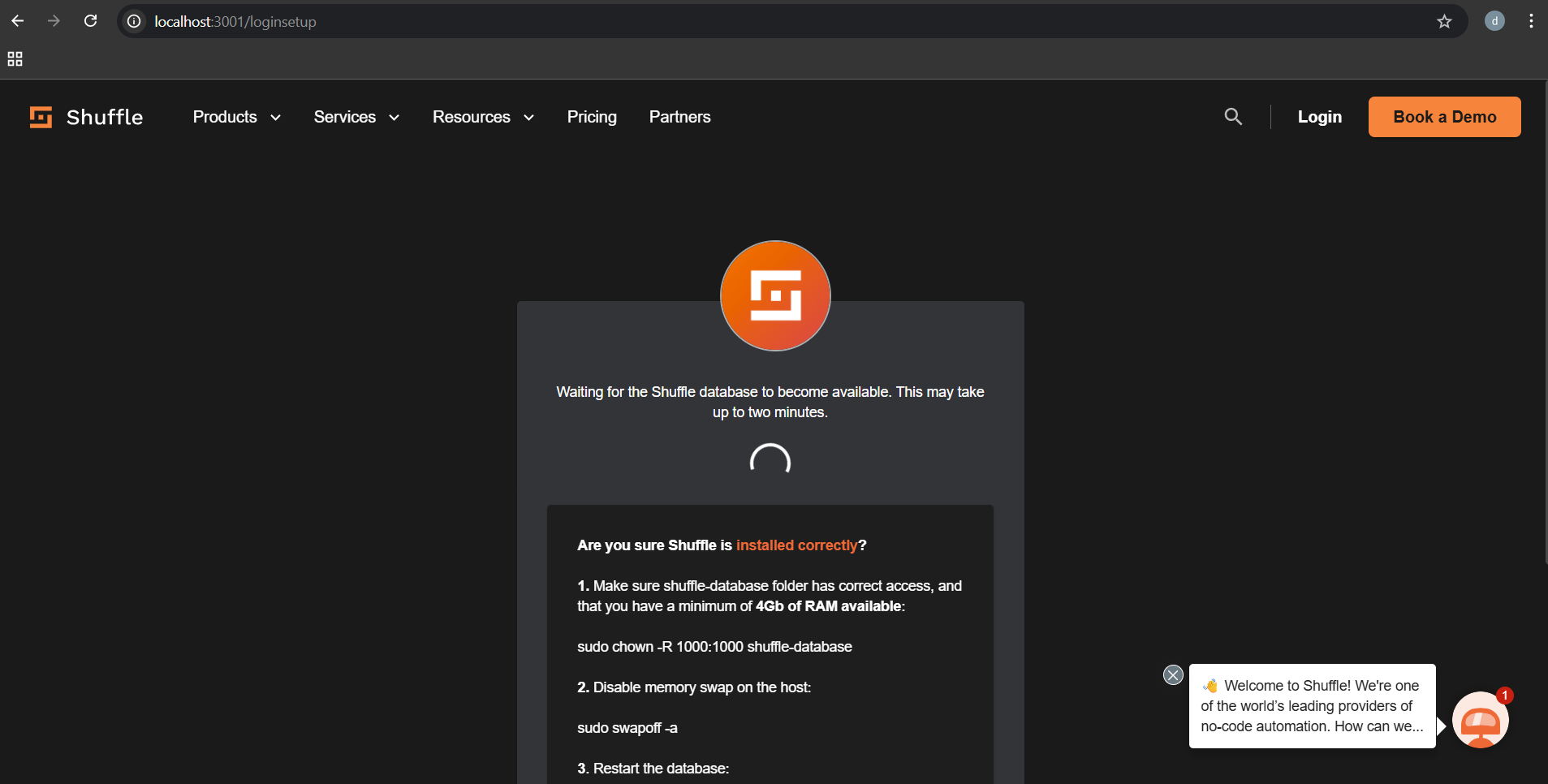

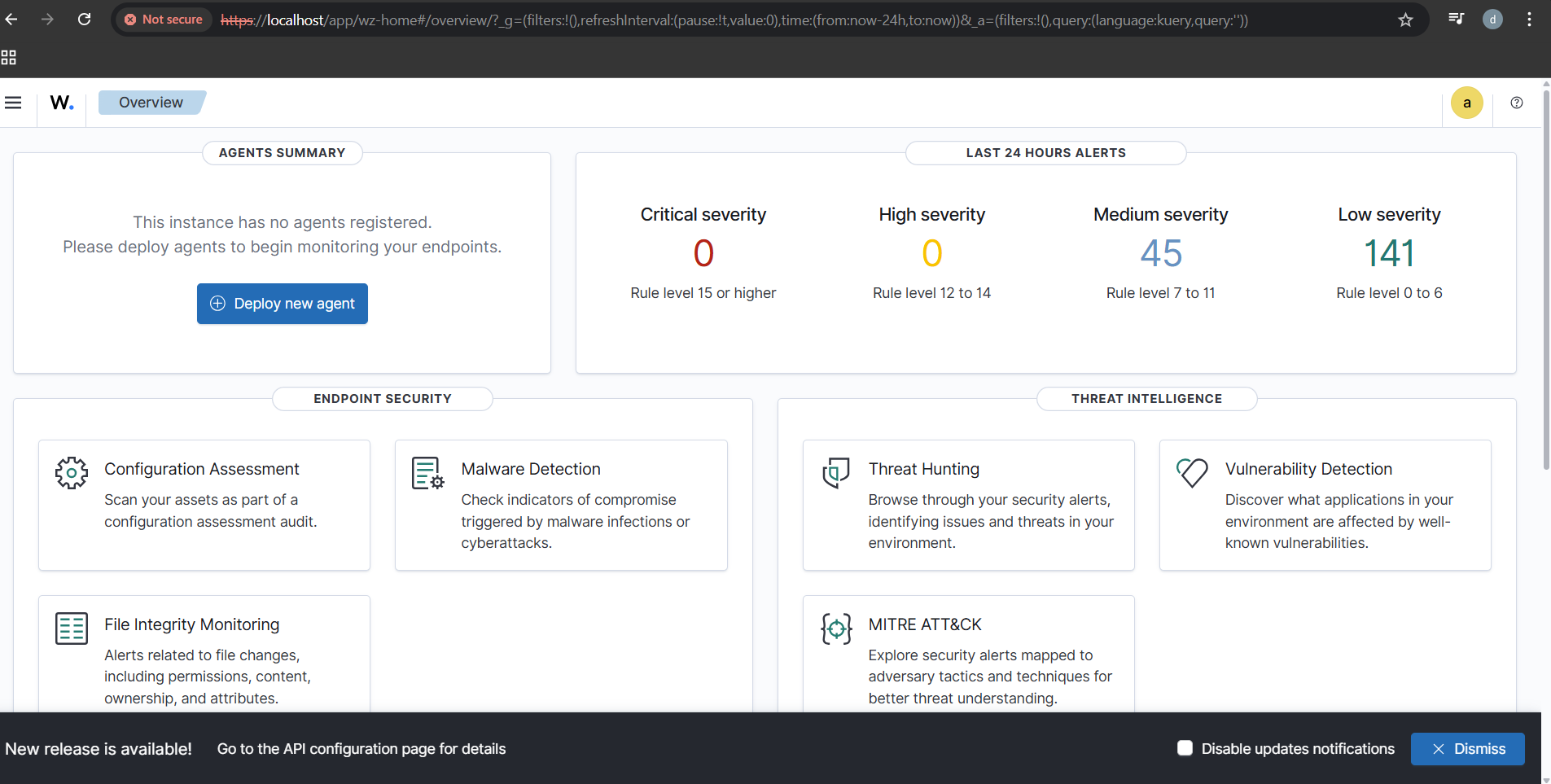

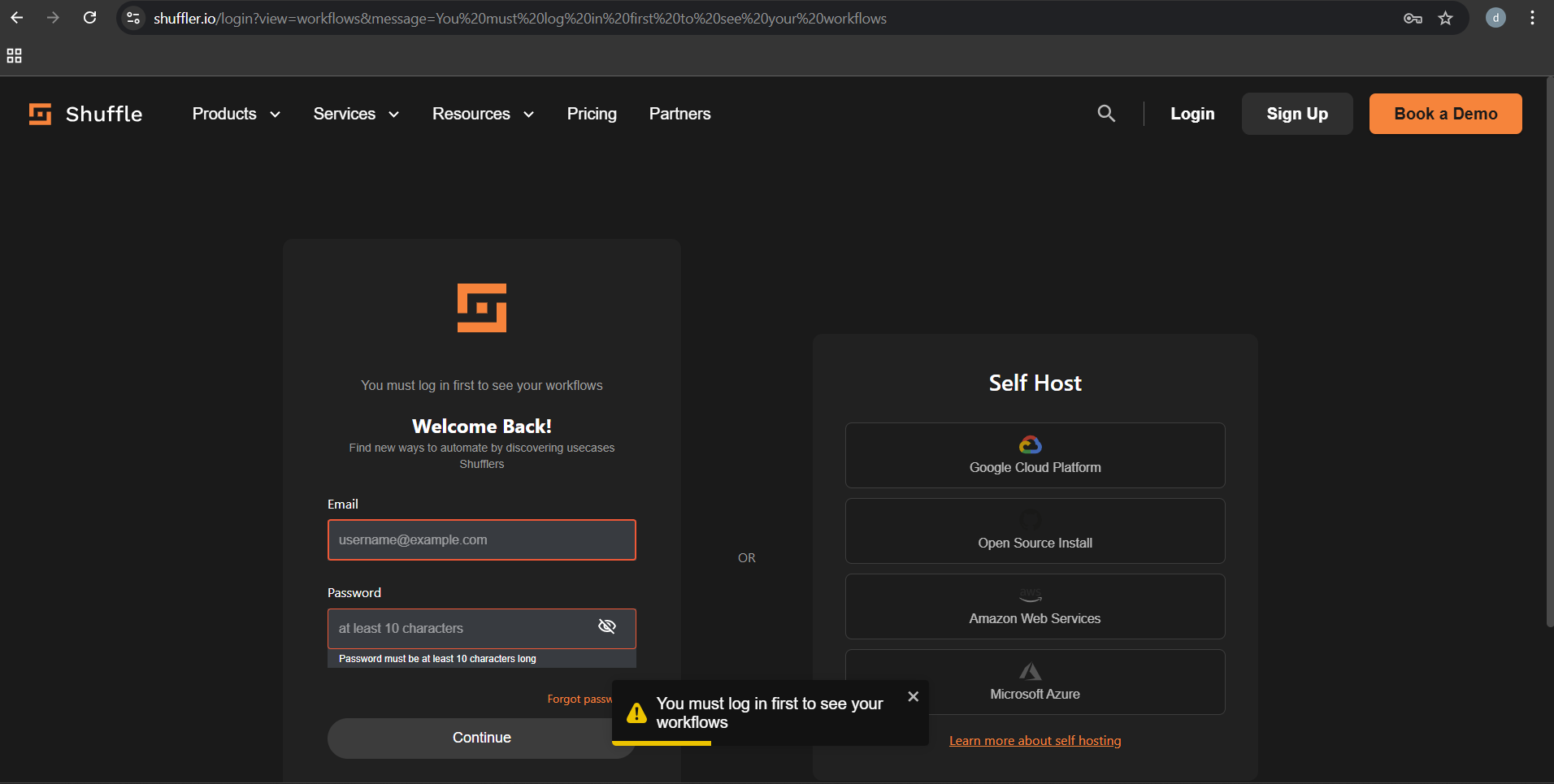

我配置了一个 **Shuffle** 工作流作为实验室的“大脑”。该工作流使用 Webhook 监听来自 Wazuh 的特定高严重性警报(如 Mimikatz 活动)。

*参考 3:Shuffle SOAR 工作流*

*设计了逻辑,通过 VirusTotal API 自动丰富警报并将数据转发到事件响应平台。*

### 3. 检测与自动化工作流

我配置了一个 **Shuffle** 工作流作为实验室的“大脑”。该工作流使用 Webhook 监听来自 Wazuh 的特定高严重性警报(如 Mimikatz 活动)。

*参考 3:Shuffle SOAR 工作流*

*设计了逻辑,通过 VirusTotal API 自动丰富警报并将数据转发到事件响应平台。*

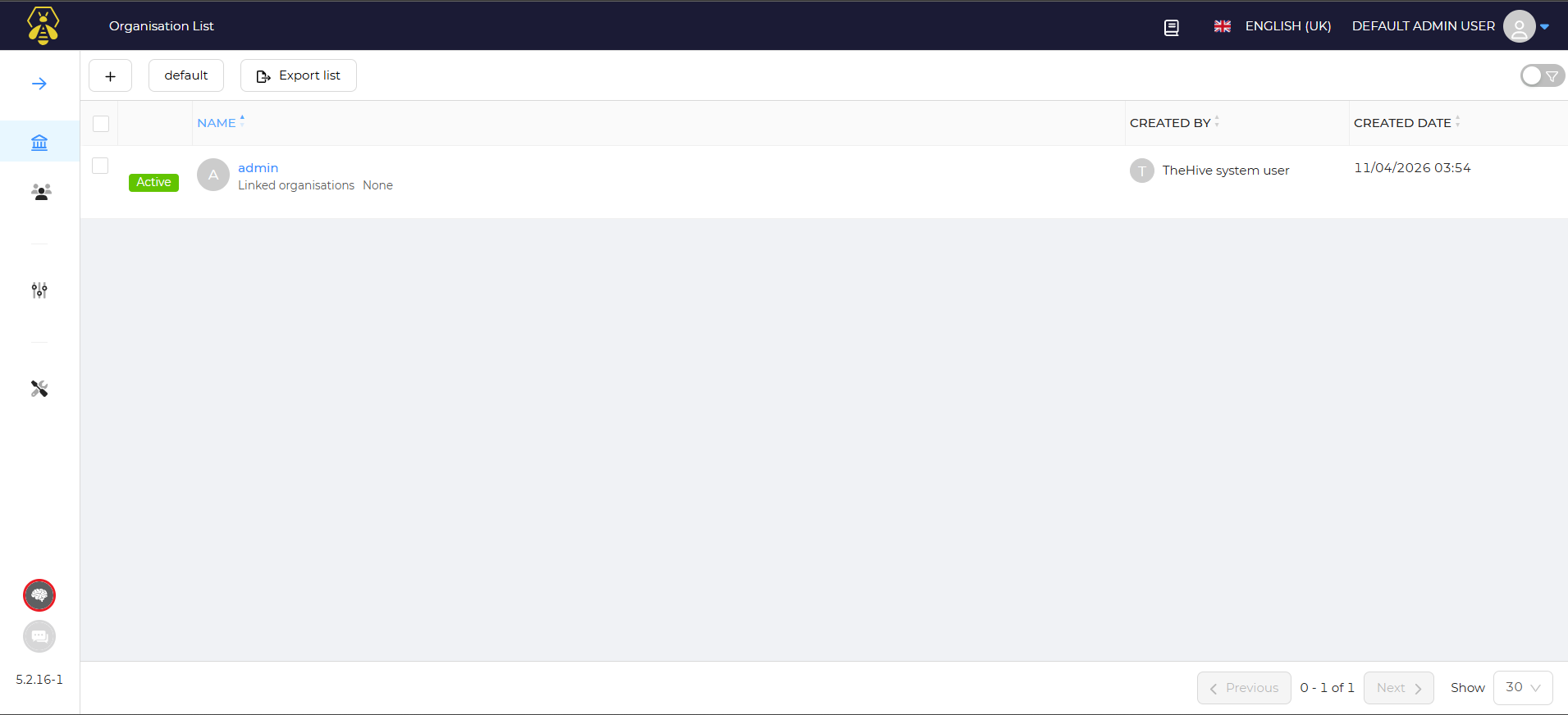

### 4. 自动化事件响应

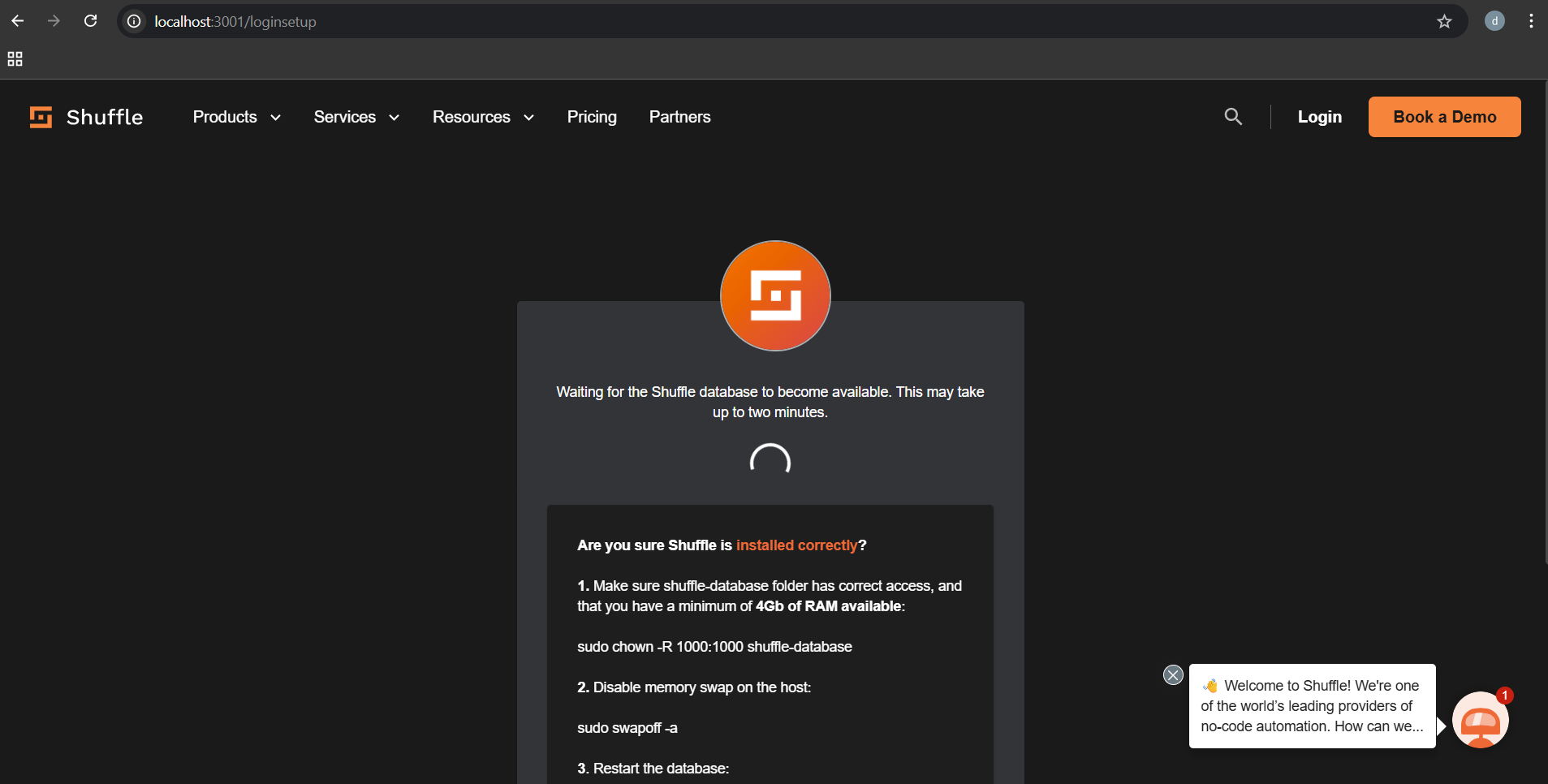

最后阶段演示了端到端自动化。当检测到威胁时,SOAR 平台会在 **TheHive** 中自动打开一个新案例,并附上相关日志和威胁情报。

## *参考 4:TheHive 中的自动化案例*

*最终输出:一张自动生成的事件工单,可供分析师调查。*

### 4. 自动化事件响应

最后阶段演示了端到端自动化。当检测到威胁时,SOAR 平台会在 **TheHive** 中自动打开一个新案例,并附上相关日志和威胁情报。

## *参考 4:TheHive 中的自动化案例*

*最终输出:一张自动生成的事件工单,可供分析师调查。*

## 结论

该实验室成功架起了原始数据收集与可执行安全情报之间的桥梁。通过自动化分流和工单处理流程,我展示了现代 SOC 如何显著缩短响应时间并专注于高优先级威胁。

## 结论

该实验室成功架起了原始数据收集与可执行安全情报之间的桥梁。通过自动化分流和工单处理流程,我展示了现代 SOC 如何显著缩短响应时间并专注于高优先级威胁。

### 2. 遥测接入与代理配置

在 Windows 11 目标机上部署了 Wazuh 代理。为了增强可见性,安装了 **Sysmon** 并使用自定义配置以捕获详细的进程活动,随后将其转发到 Wazuh 管理器。

*参考 2:活动 Wazuh 代理*

### 2. 遥测接入与代理配置

在 Windows 11 目标机上部署了 Wazuh 代理。为了增强可见性,安装了 **Sysmon** 并使用自定义配置以捕获详细的进程活动,随后将其转发到 Wazuh 管理器。

*参考 2:活动 Wazuh 代理*

### 3. 检测与自动化工作流

我配置了一个 **Shuffle** 工作流作为实验室的“大脑”。该工作流使用 Webhook 监听来自 Wazuh 的特定高严重性警报(如 Mimikatz 活动)。

*参考 3:Shuffle SOAR 工作流*

*设计了逻辑,通过 VirusTotal API 自动丰富警报并将数据转发到事件响应平台。*

### 3. 检测与自动化工作流

我配置了一个 **Shuffle** 工作流作为实验室的“大脑”。该工作流使用 Webhook 监听来自 Wazuh 的特定高严重性警报(如 Mimikatz 活动)。

*参考 3:Shuffle SOAR 工作流*

*设计了逻辑,通过 VirusTotal API 自动丰富警报并将数据转发到事件响应平台。*

### 4. 自动化事件响应

最后阶段演示了端到端自动化。当检测到威胁时,SOAR 平台会在 **TheHive** 中自动打开一个新案例,并附上相关日志和威胁情报。

## *参考 4:TheHive 中的自动化案例*

*最终输出:一张自动生成的事件工单,可供分析师调查。*

### 4. 自动化事件响应

最后阶段演示了端到端自动化。当检测到威胁时,SOAR 平台会在 **TheHive** 中自动打开一个新案例,并附上相关日志和威胁情报。

## *参考 4:TheHive 中的自动化案例*

*最终输出:一张自动生成的事件工单,可供分析师调查。*

## 结论

该实验室成功架起了原始数据收集与可执行安全情报之间的桥梁。通过自动化分流和工单处理流程,我展示了现代 SOC 如何显著缩短响应时间并专注于高优先级威胁。

## 结论

该实验室成功架起了原始数据收集与可执行安全情报之间的桥梁。通过自动化分流和工单处理流程,我展示了现代 SOC 如何显著缩短响应时间并专注于高优先级威胁。标签:AMSI绕过, CIDR查询, Docker, HTTP/HTTPS抓包, NIDS, Shuffle, SOAR, Sysmon, TheHive, Wazuh, WSL2, 事件管理, 凭证转储, 威胁检测, 安全运营中心, 安全防御评估, 容器化, 工作流自动化, 库, 应急响应, 态势感知, 编排, 网络安全实验, 网络映射, 自动化SOC, 请求拦截