kesleeNcrypto/Full-Detection-Pipeline-Lab

GitHub: kesleeNcrypto/Full-Detection-Pipeline-Lab

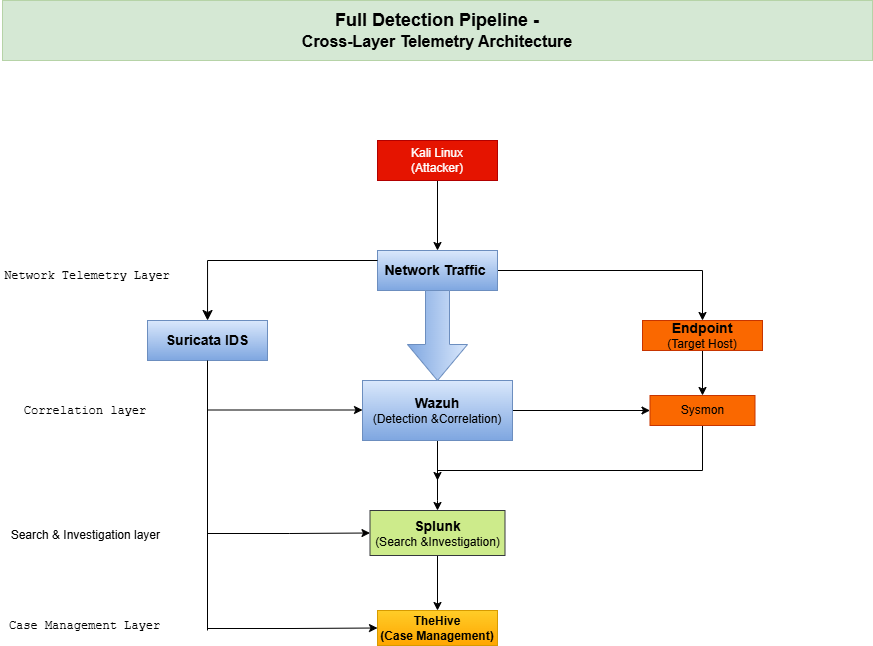

这是一个集成了 Suricata、Sysmon、Wazuh、Splunk 和 TheHive 的跨层检测工程实验室,旨在模拟现代 SOC 的全流程检测、关联分析及事件响应工作流。

Stars: 1 | Forks: 0

# 全检测链路实验室

## 概述

本项目实现了一个 **跨层检测工程链路**,旨在模拟现代安全运营中心(SOC)如何跨多个遥测源检测、关联、调查和响应安全事件。

该实验室集成了:

- **Suricata** — 网络检测

- **Sysmon** — 端点遥测

- **Wazuh** — 检测与关联

- **Splunk** — 搜索与调查

- **TheHive** — 案例管理

其目标是验证 **单个攻击链** 在多个检测层中的表现,以及这些信号如何关联为有意义的告警和调查。

## 为什么本项目很重要

现代安全环境依赖于多个遥测源。

单独审视时,单层检测往往会遗漏攻击者行为。

本项目展示了:

- 跨层检测工程

- 遥测关联

- SOC 工作流模拟

- 面向调查的检测

- 跨多层的检测验证

这直接支持了 **CIA 三要素** 中的核心安全原则:

- **机密性** — 检测凭据获取和未授权活动

- **完整性** — 验证日志保真度、告警准确性和遥测关联

- **可用性** — 在整个链路中维持可搜索的证据和调查连续性

## 目录

- [概述](#overview)

- [为什么本项目很重要](#why-this-project-matters)

- [架构](#architecture)

- [项目目标](#project-objectives)

- [检测链路组件](#detection-pipeline-components)

- [阶段 1 攻击场景](#phase-1-attack-scenario)

- [预期检测流程](#expected-detection-flow)

- [使用的技术](#technologies-used)

- [仓库结构](#repository-structure)

- [MITRE ATT&CK 映射](#mitre-attck-mapping)

- [协作](#collaboration)

- [项目状态](#project-status)

- [项目路线图](#project-roadmap)

- [未来增强](#future-enhancements)

- [展示的技能](#skills-demonstrated)

- [作者](#author)

- [许可证](#license)

## 架构

本项目使用一个 **跨层检测链路**:

## 项目目标

本实验室侧重于:

- 跨层检测工程

- 遥测关联

- SOC 工作流模拟

- 检测验证

- 事件调查

## 检测链路组件

### 网络检测 — Suricata

Suricata 监控网络流量并检测:

- 可疑连接

- 端口扫描

- SSH 尝试

- 横向移动行为

- 可疑流量模式

### 端点遥测 — Sysmon

Sysmon 收集端点遥测,包括:

- 进程创建

- 网络连接

- 命令执行

- 文件创建

- 认证行为

### 检测与关联 — Wazuh

Wazuh 聚合:

- Suricata 告警

- Sysmon 遥测

- 系统日志

Wazuh 执行:

- 检测关联

- 告警生成

- 严重性分类

- MITRE ATT&CK 映射

### 调查层 — Splunk

Splunk 能够实现:

- 时间线调查

- 事件关联

- 威胁狩猎

- 告警分析

- 日志搜索

### 案例管理 — TheHive

TheHive 模拟 SOC 案例处理:

- 事件创建

- 告警跟踪

- 分析师工作流

- 调查文档记录

## 阶段 1 攻击场景

阶段 1 重点关注:

**发现 → 凭据获取**

### 发现命令

```

whoami

hostname

netstat

ps aux

```

### 凭据获取模拟

- sudo 尝试

- 失败的登录尝试

- 凭据文件访问

## 预期检测流程

| 层级 | 检测内容 |

|------|-----------|

| Suricata | 网络活动 |

| Sysmon | 端点行为 |

| Wazuh | 关联告警 |

| Splunk | 调查 |

| TheHive | 案例创建 |

## 使用的技术

- Kali Linux

- Suricata IDS

- Sysmon

- Wazuh

- Splunk Enterprise

- TheHive

- VirtualBox

- Linux

## 仓库结构

```

Full-Detection-Pipeline-Lab/

│

├── README.md

├── architecture/

│ ├── architecture-diagram.png

│ └── telemetry-flow.md

│

├── attack-simulation/

│ └── attack-flow.md

│

├── network-detection/

│ └── suricata-analysis.md

│

├── endpoint-detection/

│ └── sysmon-analysis.md

│

├── siem-correlation/

│ └── wazuh-correlation.md

│

├── investigation/

│ └── splunk-analysis.md

│

├── case-management/

│ └── thehive-workflow.md

│

├── mitre/

│ └── attack-mapping.md

│

├── artifacts/

│ └── screenshots/

│

└── docs/

└── project-notes.md

```

## MITRE ATT&CK 映射

本项目将检测映射到:

- T1087 — 账户发现

- T1033 — 系统所有者发现

- T1049 — 网络连接发现

- T1110 — 暴力破解

- T1078 — 有效账户

## 协作

本项目正在作为一个 **协作式检测工程实验室** 进行开发。

### 角色

### 网络与检测链路

- Suricata

- Wazuh

- 遥测流

- 架构

### 端点与调查

- Sysmon

- TheHive

- 调查工作流

## 项目状态

| 阶段 | 状态 |

|------|--------|

| 架构 | 已完成 |

| 仓库搭建 | 已完成 |

| 遥测设计 | 已完成 |

| 基础设施搭建 | 进行中 |

| 攻击模拟 | 待处理 |

| 关联测试 | 待处理 |

## 项目路线图

### 阶段 1

- 跨层检测架构

- 发现 → 凭据获取模拟

### 阶段 2

- 检测关联验证

- 调查工作流

### 阶段 3

- MITRE ATT&CK 映射

- 文档

### 阶段 4

- 自动化(n8n + AI)

- SOC 分诊链路

## 未来增强

- Splunk 自动化

- n8n 自动化工作流

- AI 驱动的告警分诊

- 云遥测(AWS / Azure)

- 威胁狩猎仪表板

## 展示的技能

- 检测工程

- SIEM 架构

- 遥测关联

- SOC 工作流设计

- 威胁检测

- 事件响应

- 蓝队工程

## 作者

**Esla Kwanza**

网络安全 | 检测工程 | SOC | 云安全

GitHub:

https://github.com/kesleeNcrypto

## 许可证

本项目基于 MIT 许可证开源

标签:CIDR查询, Cloudflare, Metaprompt, MITRE ATT&CK, Suricata, Sysmon, TheHive, Wazuh, 关联分析, 安全可视化, 安全实验室, 安全运营中心, 攻击链, 现代安全运营, 终端遥测, 网络映射, 网络检测, 跨层检测