User-Umar-Ahamed/Cloud-Based-Threat-Intelligence-Automation-using-n8n

GitHub: User-Umar-Ahamed/Cloud-Based-Threat-Intelligence-Automation-using-n8n

这是一个基于 n8n 构建的云端威胁情报自动化流水线,模拟 SOAR 工作流以自动分析 IP 威胁并发送警报。

Stars: 3 | Forks: 0

# ☁️ 基于 n8n 的云端 IP 威胁情报自动化

## 🧠 简介

在现代安全运营中心(SOC)中,自动化和编排对于高效处理大量威胁数据至关重要。本项目展示了使用 n8n 构建的基于云的威胁情报自动化流水线,模拟了真实的 SOAR(安全编排、自动化与响应)工作流。

该系统会自动对照威胁情报源分析 IP 地址并生成警报,从而减少人工调查工作量并加快响应速度。

## ☁️ 解决方案概述

本项目实现了一个就绪上线的自动化流水线,具备以下功能:

- 通过 webhook 接收 IP 地址

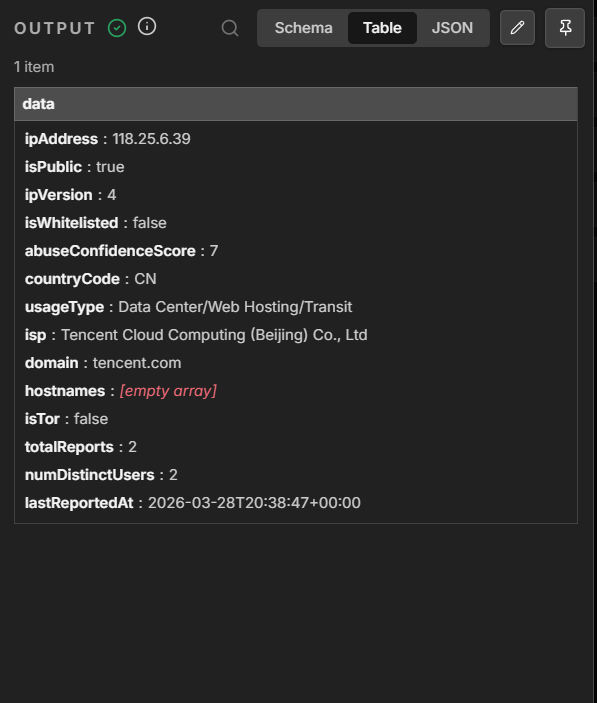

- 查询 AbuseIPDB 获取威胁情报

- 根据滥用置信度评分评估风险

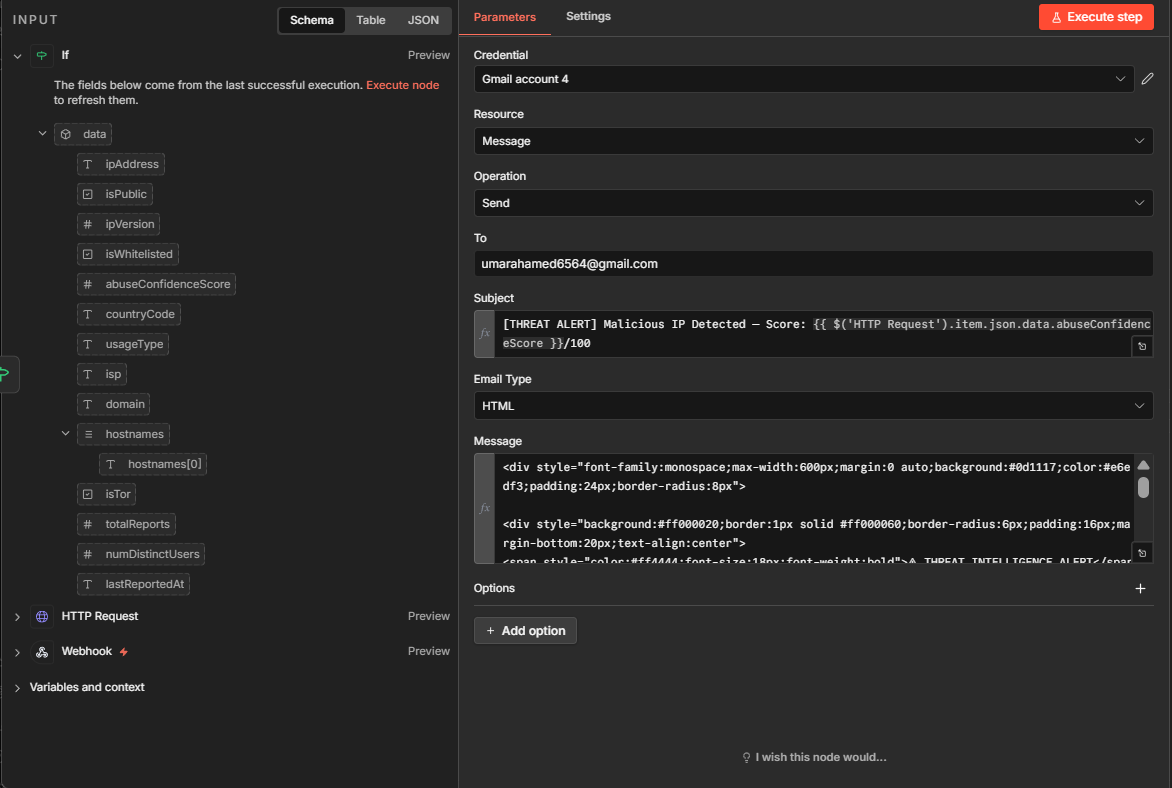

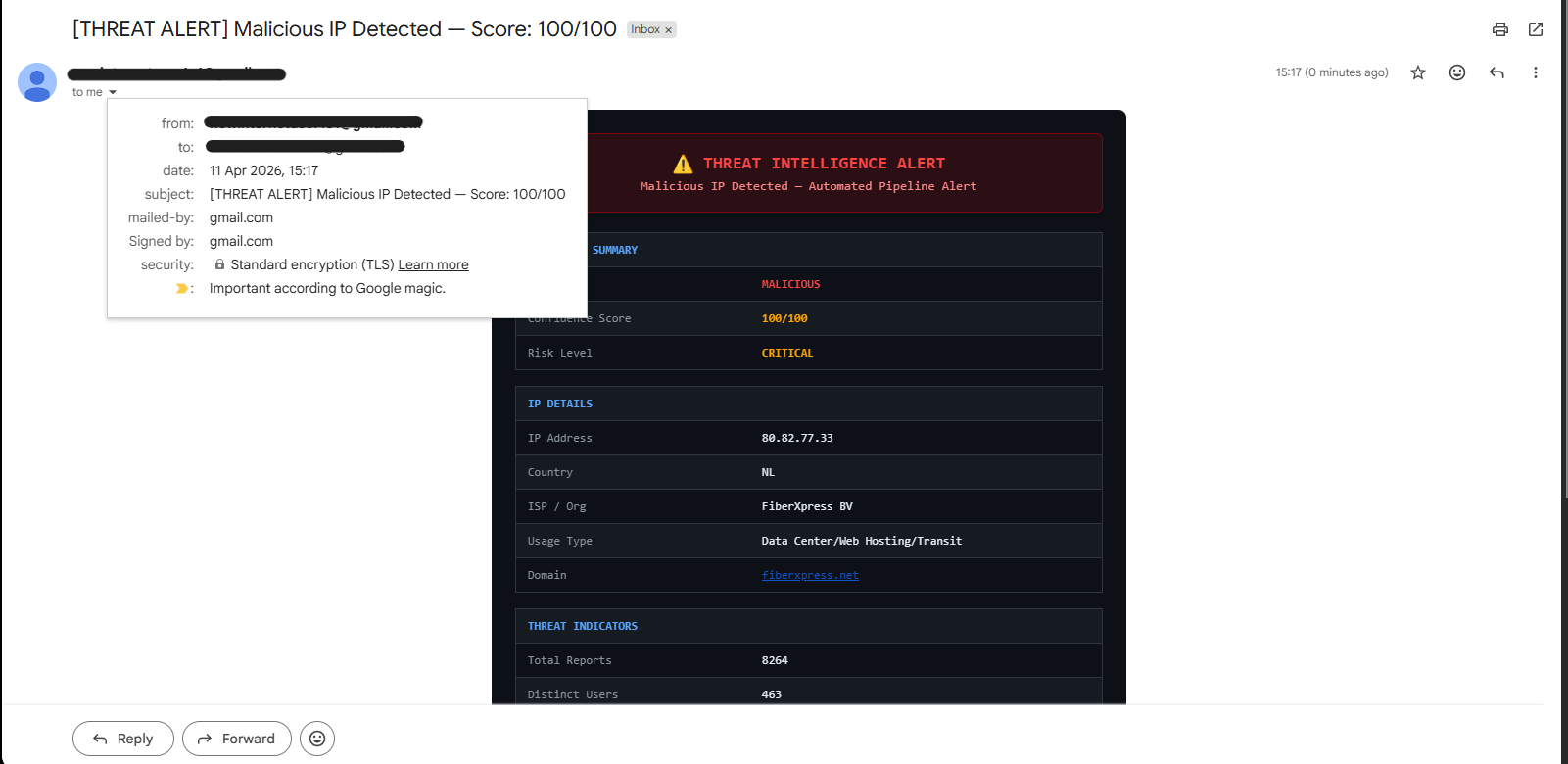

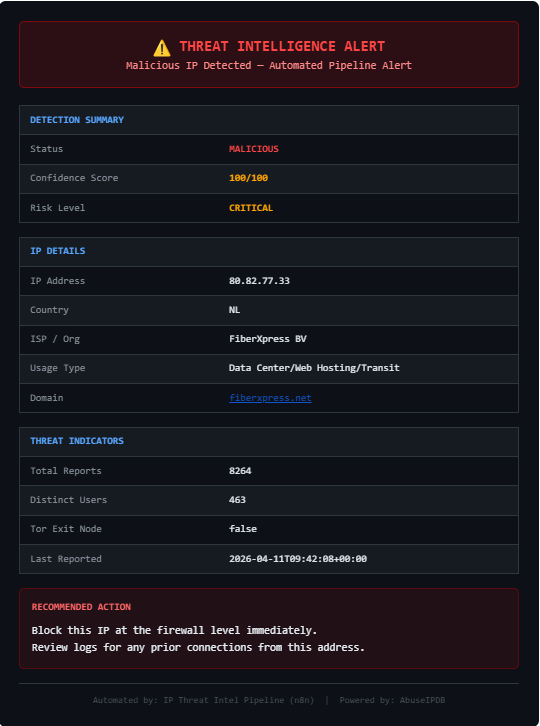

- 若为恶意则发送 **警报邮件**

- 若为安全则返回正常响应

这模仿了现代 SOC 团队如何自动执行分流和警报工作流。

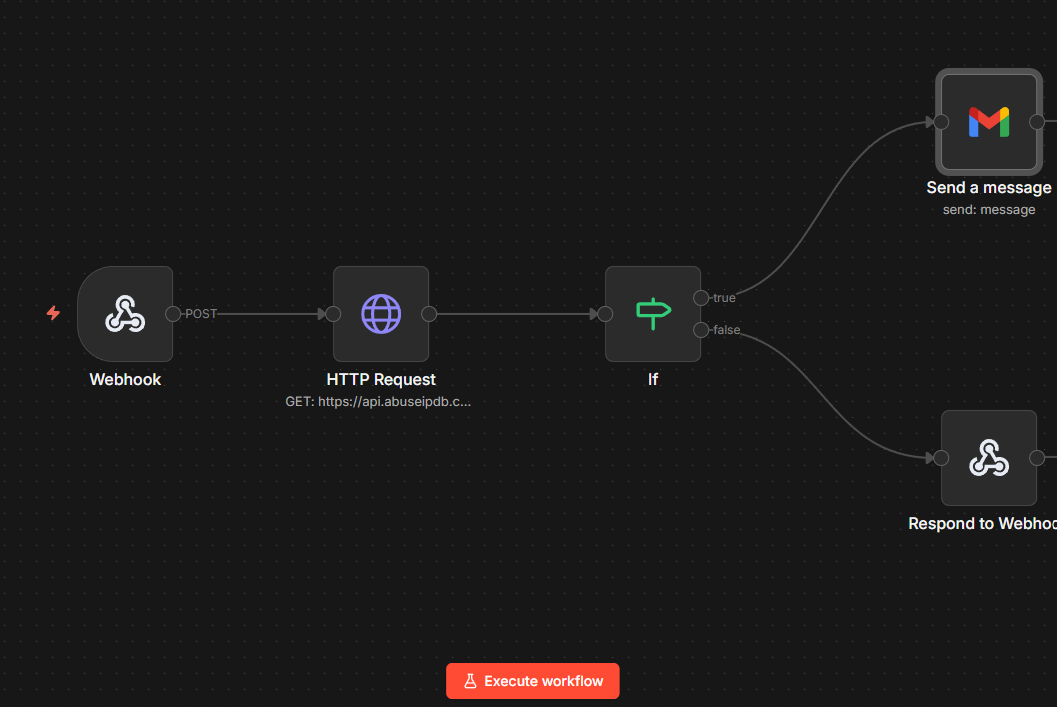

## 🏗️ 工作流架构

```

Webhook (POST)

↓

HTTP Request (AbuseIPDB API)

↓

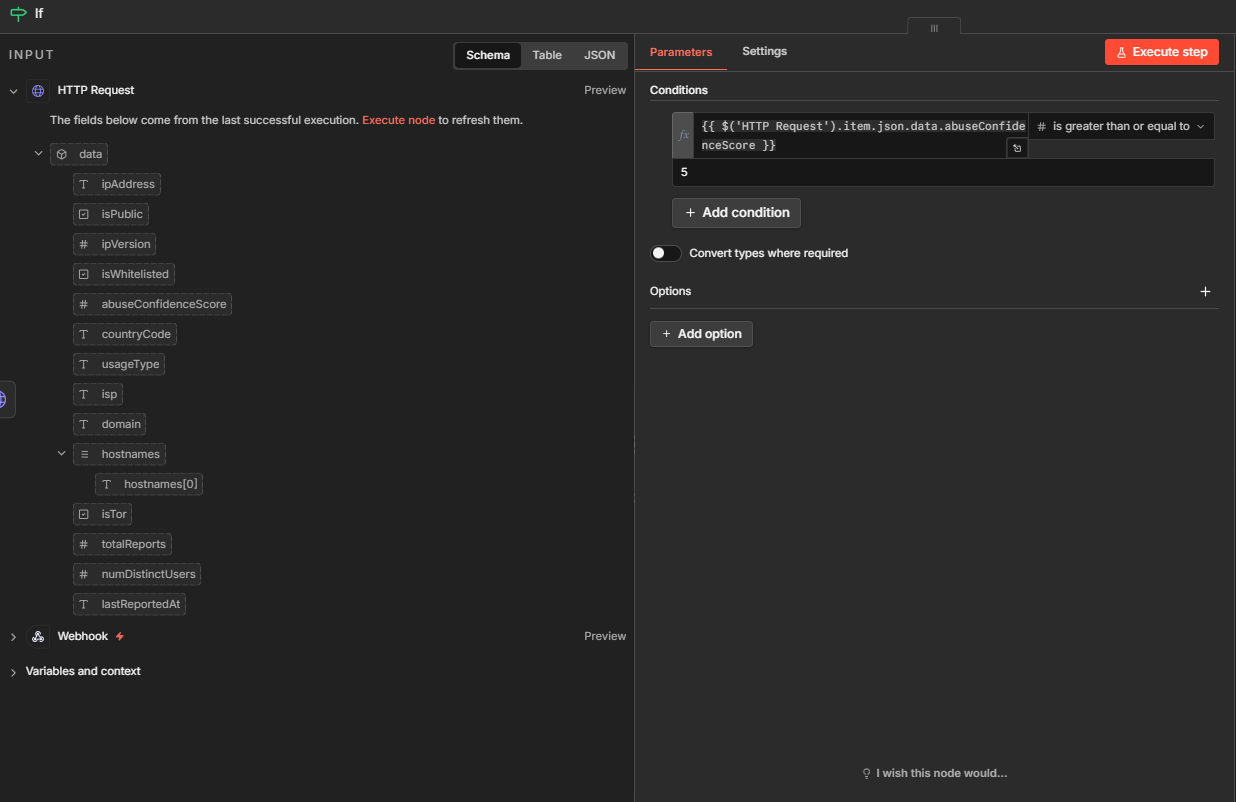

IF (Abuse Score ≥ 50)

↙ ↘

Gmail Alert Respond "Clean"

```

## 🔍 核心组件

- **Webhook 节点**

通过 HTTP POST 请求接收 IP 地址的入口

- **HTTP Request 节点**

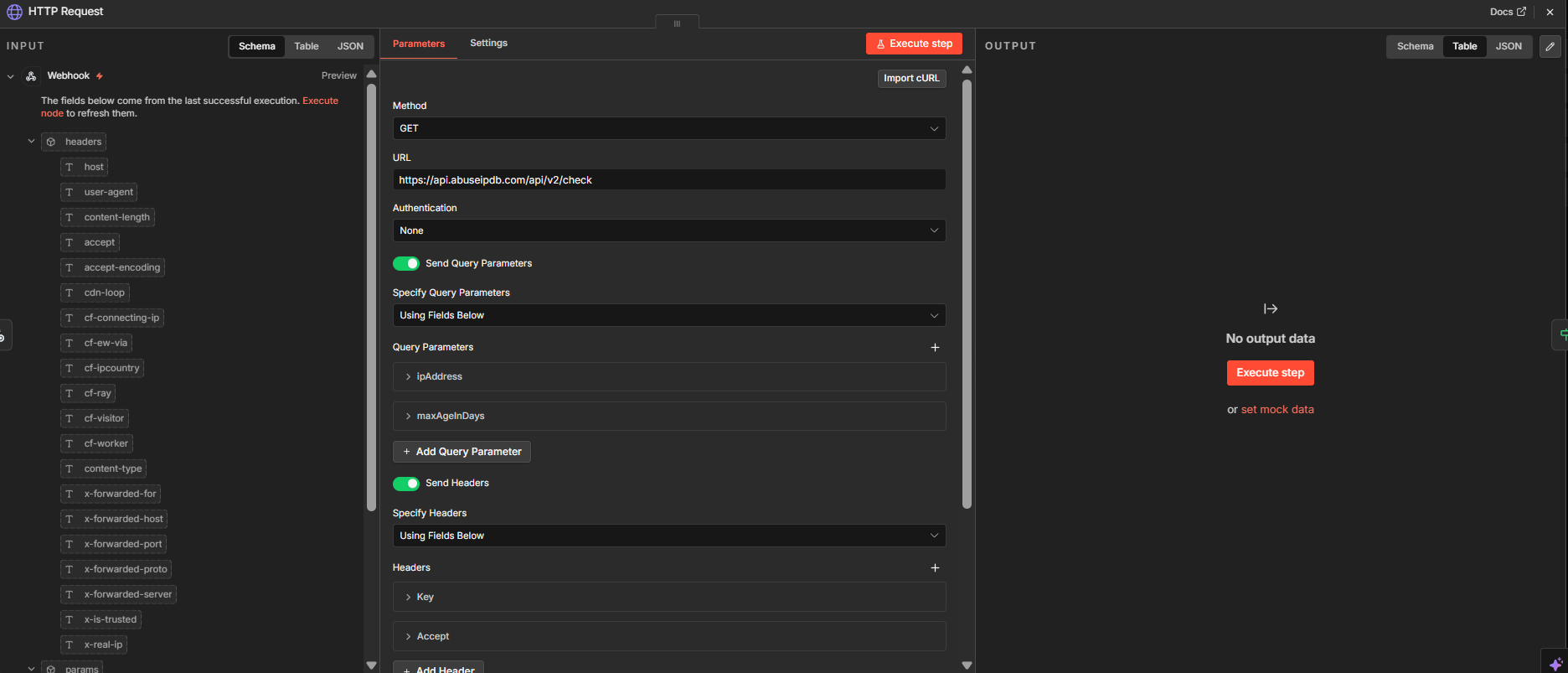

集成 AbuseIPDB API 进行威胁情报查询

- **IF 节点**

根据滥用置信度评分应用检测逻辑

- **Gmail 节点**

为恶意 IP 发送结构化的 HTML 警报邮件

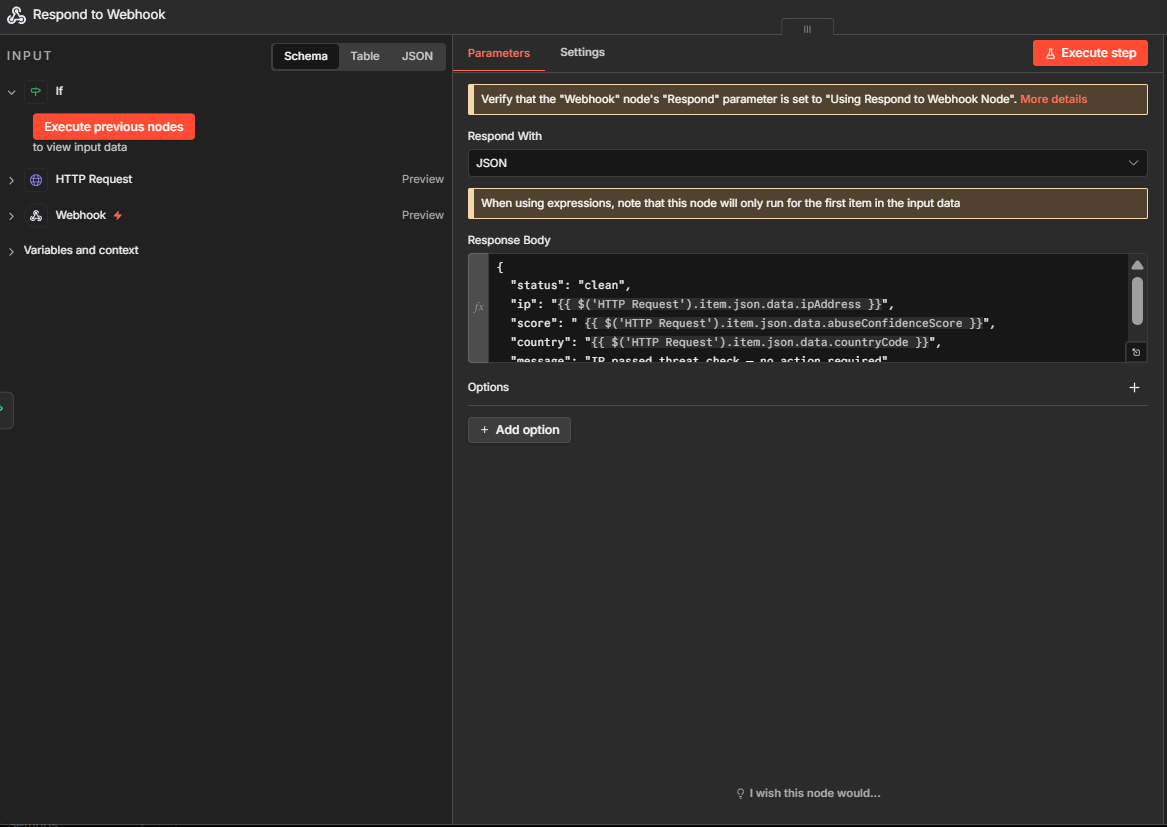

- **Respond to Webhook 节点**

为安全 IP 返回 JSON 响应

## 🧰 实施步骤

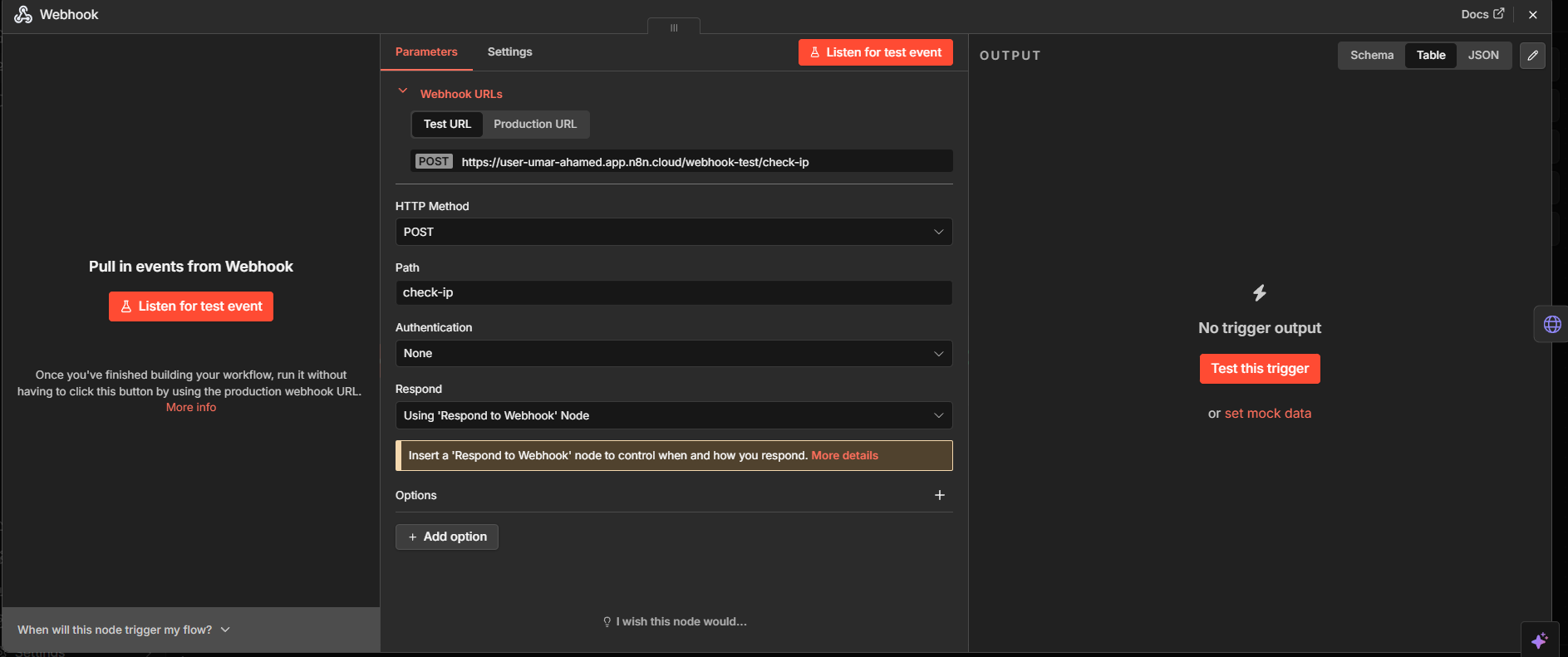

1. 在 n8n 中创建一个 webhook 端点以接收 IP 输入

2. 使用 HTTP Request 节点集成 AbuseIPDB API

3. 配置逻辑,根据评分阈值(≥50)对 IP 进行分类

4. 设计了一份 **暗色主题的 HTML 警报邮件**

5. 通过 OAuth 连接 Gmail 以实现自动通知

6. 使用恶意和干净 IP 测试工作流

## 📊 工作流演示

### 🖥️ 1. n8n 工作流

### 🔄 2. 完整工作流流水线

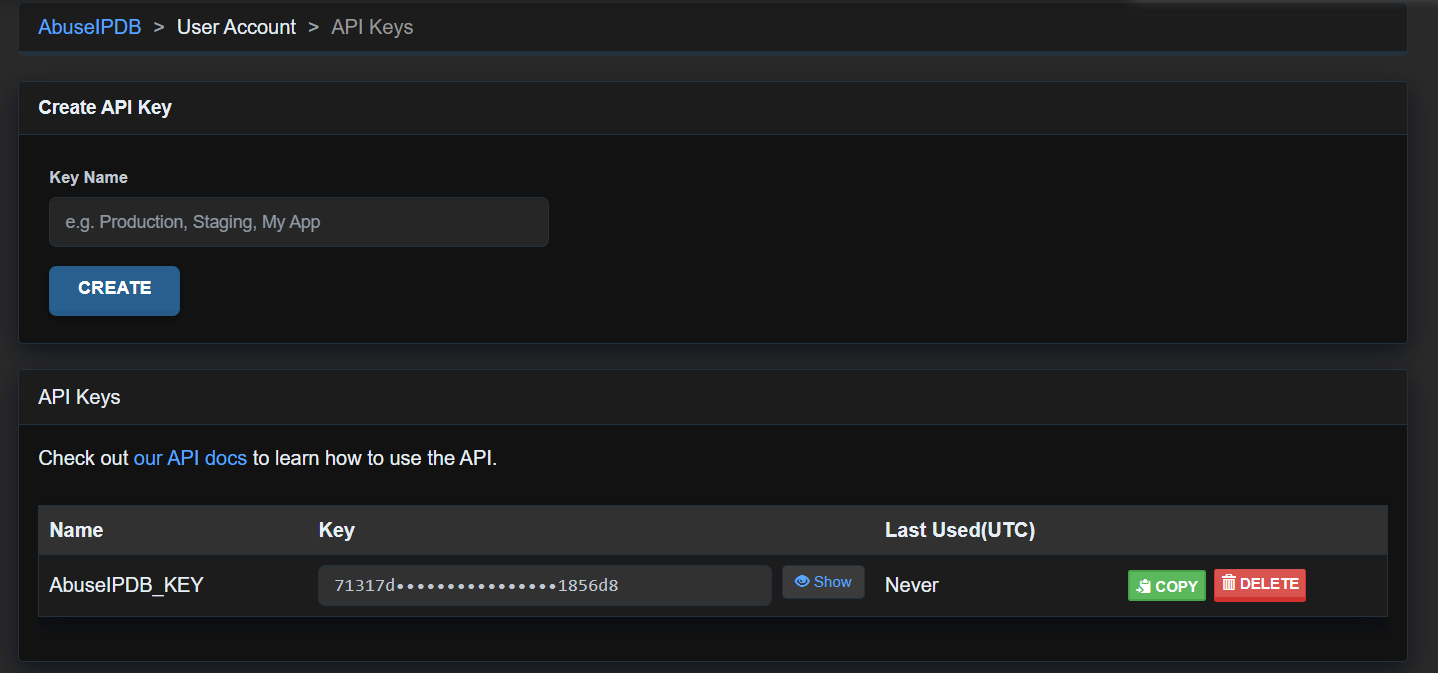

### 🔑 3. AbuseIPDB API 密钥设置

### 🌐 4. Webhook 配置

### 🔗 5. API 集成(HTTP Request)

### 📥 6. API 响应输出

### ⚖️ 7. 检测逻辑(IF 节点)

### 📧 8. 警报邮件配置

### 🔁 9. Webhook 响应处理

### 🚨 10. 警报邮件结果

### 📊 11. 结果

## 🧪 测试

### 恶意 IP 测试

```

curl -X POST https://YOUR-N8N-URL/webhook/check-ip \

-H "Content-Type: application/json" \

-d '{"ip": "80.82.77.33"}'

```

### 干净 IP 测试

```

curl -X POST https://YOUR-N8N-URL/webhook/check-ip \

-H "Content-Type: application/json" \

-d '{"ip": "8.8.8.8"}'

```

## 📊 警报输出

系统会生成包含以下内容的结构化 HTML 警报:

| 字段 | 描述 |

|------|------------|

| Abuse Confidence Score | 风险评分(0–100) |

| Risk Level | HIGH / CRITICAL |

| IP Address | 受调查的 IP |

| Country | 来源 |

| ISP / Organization | 网络所有者 |

| Usage Type | Hosting / Residential |

| Total Reports | 滥用报告计数 |

| Tor Status | 出口节点检测 |

| Last Reported | 时间戳 |

## 🚀 未来增强

- 集成 **VirusTotal API** 以获取多源情报

- 添加 **Shodan 集成** 以进行端口和服务发现

- 将日志存储在 **Google Sheets / Elasticsearch** 中

- 构建一个 **威胁分析仪表板**

- 扩展到 **URL 和域名信誉扫描**

## 🧠 获得的技能

| 类别 | 获得的技能 |

|--------|----------------|

| **安全自动化** | SOAR 工作流设计与实施 |

| **威胁情报** | AbuseIPDB API 集成与分析 |

| **云端工作流** | n8n 自动化流水线 |

| **事件响应** | 自动化警报与分流 |

| **集成工程** | API 处理与逻辑编排 |

## 🏁 结论

本项目展示了 **自动化如何提升 SOC 效率**,通过减少人工分析并加速威胁检测。通过在就绪上线的架构中利用 n8n,它复现了企业环境中使用的真实 **安全自动化流水线**。

## 👨💻 构建者

**Umar Ahmed**

网络安全学生 • 安全自动化爱好者

GitHub: https://github.com/User-Umar-Ahamed

标签:AbuseIPDB, FTP漏洞扫描, Gmail 通知, HTTP API, IP 检测, n8n, SOAR, Webhook, 力导向图, 响应自动化, 多模态安全, 威胁情报, 安全编排, 安全运营, 开发者工具, 扫描框架, 自动化流水线, 自动告警, 风险评分