Cmella3301/forensic-cryptanalysis-engine

GitHub: Cmella3301/forensic-cryptanalysis-engine

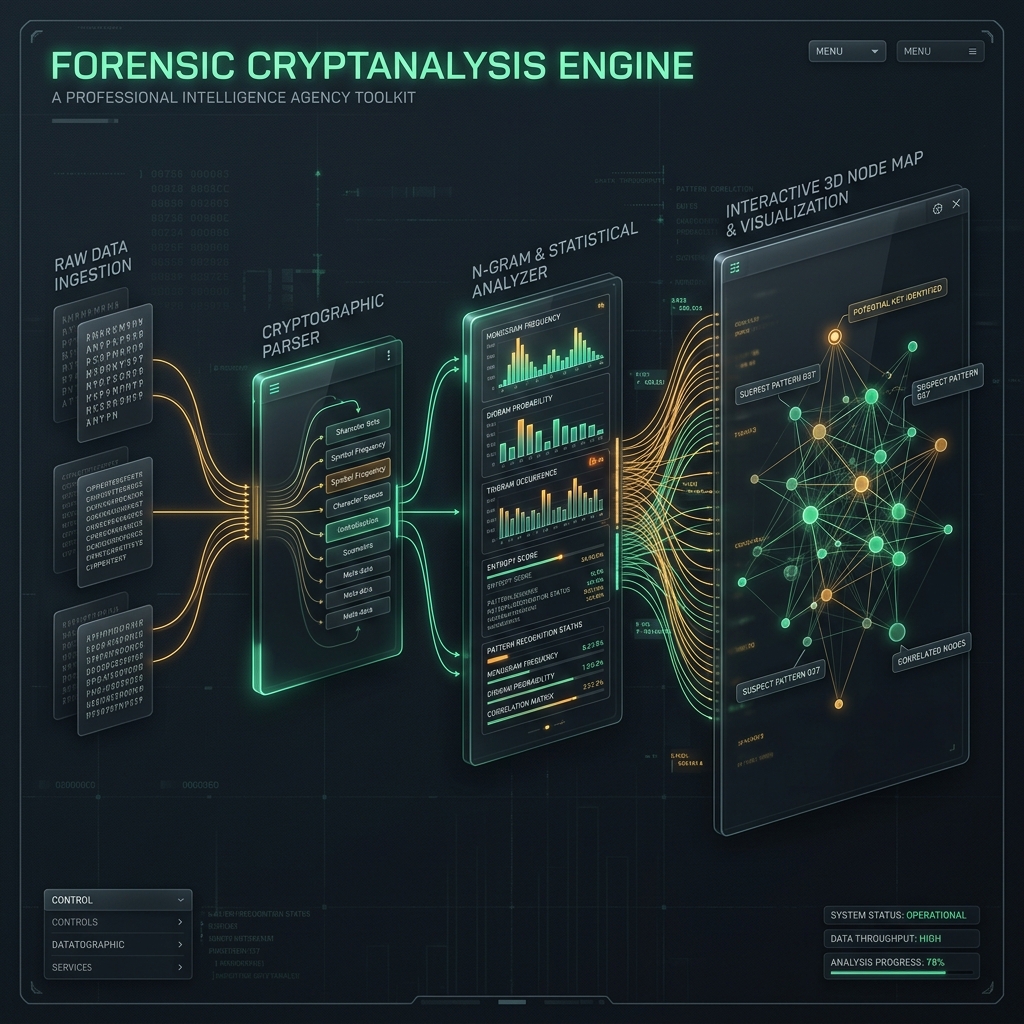

一款专为破解多层代换与维吉尼亚密码设计的高性能威胁情报工具包,通过算法模式提取与3D可视化技术辅助分析复杂数据集。

Stars: 0 | Forks: 0

# 取证密码分析引擎

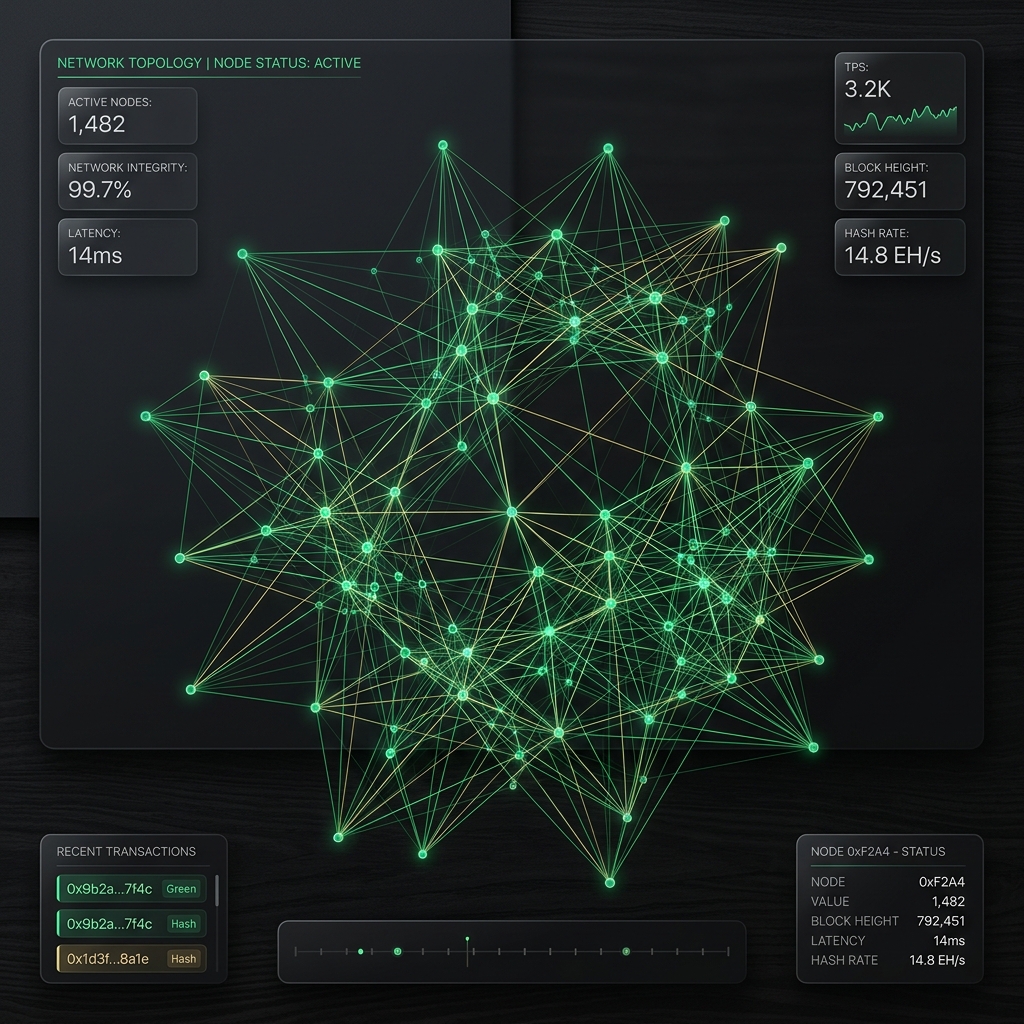

` HTML/Markdown 标签,以摄取连续的密文流。 * **`analyzer.js`**:执行双重扫描序列。它建立“有界单词”片段序列和跨多个密文块的“绝对交集”,以定位具有密码学意义的锚点。 * **`crib_dragger.js`**:逆向 Vigenère 模 29 矩阵。通过将已知的威胁行动者词汇(例如 *Cicada*、*Pilgrim*、*Divinity*)输入到最密集的交集中,它以数学方式推导并暴露底层的对称密钥。 * **`builder.js`**:将图数据编译到 `interactive_map.html` 中,通过 `3d-force-graph` 渲染数千个节点,并加载自定义斥力和邻近物理效果。 * **`gp_sweeper.js`**:执行数学等效跟踪算法。读取 `10k_words.txt`,利用 Cicada 二合字母(`EA`、`V`)计算字符串 GP 和,并分离出与目标素数的精确明文等效项。 * **`visualizer_gp.js`**:生成一个辅助 WebGL 构造(`gp_map.html`),将独立的图稿节点簇围绕中心结构协议进行排列。 ## 🚀 执行与使用 ### 1. 3D 节点映射 要提取节点并重建交互式 UI 地图: ``` npm install npm start ``` *找到生成的 `interactive_map.html` 并在任何现代浏览器中打开,进行 WebGL 取证建模。* ### 2. Crib-Dragging 负载 要针对自定义词汇字典运行自动化数学密码分析: 1. 打开 `dictionary.txt` 并用目标明文填充它。 2. 启动核心拖拽脚本: ``` node crib_dragger.js ``` *引擎将直接向 std-out 输出 Shift 和 Vigenère 片段以供分析。* ### 3. GP 等效映射(图稿素数) 要将 10,000 个常用单词的绝对等效 GP 和直接映射到物理概念素数(例如 `MAYFLY` = `449`): ``` node visualizer_gp.js ``` *找到生成的 `gp_map.html` 以可视化地隔离精确的数学 Cribs。* ### 4. 761 Instar 矩阵 这是一个结构性的 3D 映射,展示了可逆素数、长素数和一般素数的拓扑推导,将 `761.mp3` 的运行时长精确链接到 16kHz 音频取证阈值。 ``` node math_map_generator.js ``` *输出 `math_map_761.html`.*

标签:3D可视化, Cheerio, Cicada 3301, Crib Dragging, CTF工具, DNS枚举, GNU通用公共许可证, Liber Primus, MITM代理, N-gram分析, Node.js, Vigenère密码, WebGL, 云资产清单, 威胁情报, 密码分析, 密码破译, 开发者工具, 数据解析, 文本挖掘, 替换密码, 漏洞搜索, 符文密码, 算法模式识别, 网络安全工具, 自定义脚本, 逆向工程, 集群安全