Obiorahokeke/phishing-analysis-incident-response

GitHub: Obiorahokeke/phishing-analysis-incident-response

一份网络钓鱼案例的研究与事件响应指南,揭示如何通过多工具交叉验证识别伪造邮件。

Stars: 0 | Forks: 0

# 案例研究:网络钓鱼分析与事件响应

## 目标

对可疑的“微软”安全警报进行技术调查,以识别潜在威胁并判断通信的合法性。

## 方法与关键发现

### 1. 妥协指标(IoC)识别

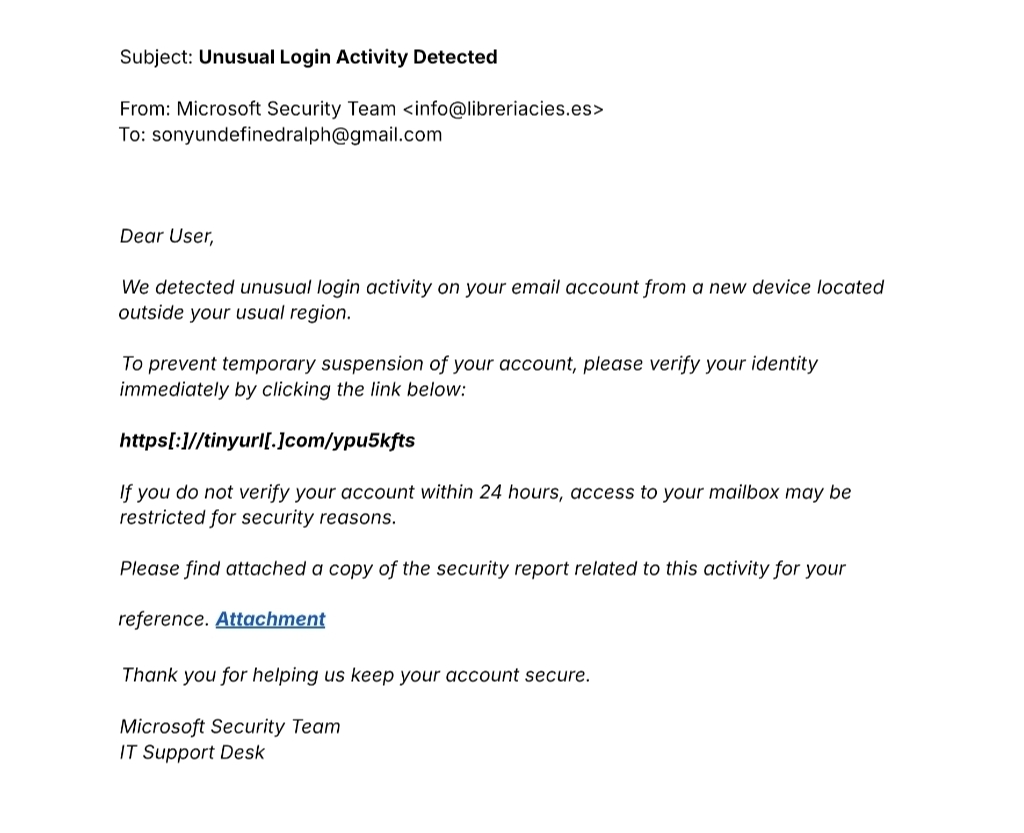

* **发件人地址:** 标记了品牌(微软安全团队)与实际发送基础设施(`info@libreriacies[.]es`)之间的关键差异。

* **顶级域名(TLD)异常:** 微软邮件使用 `.es`(西班牙)顶级域名是一个高置信度的妥协指标。官方警报来自经过验证的域名,如 `@accountprotection.microsoft.com`。

* **恶意 URL:** 识别出使用了 URL 缩短服务(`tinyurl[.]com`)来掩盖最终目标并绕过自动邮件过滤器。

* **心理触发点:** 识别出社会工程学手段,包括人为制造的紧迫性(“24小时内”)和账户停用威胁。

### 2. 技术域名与 URL 分析

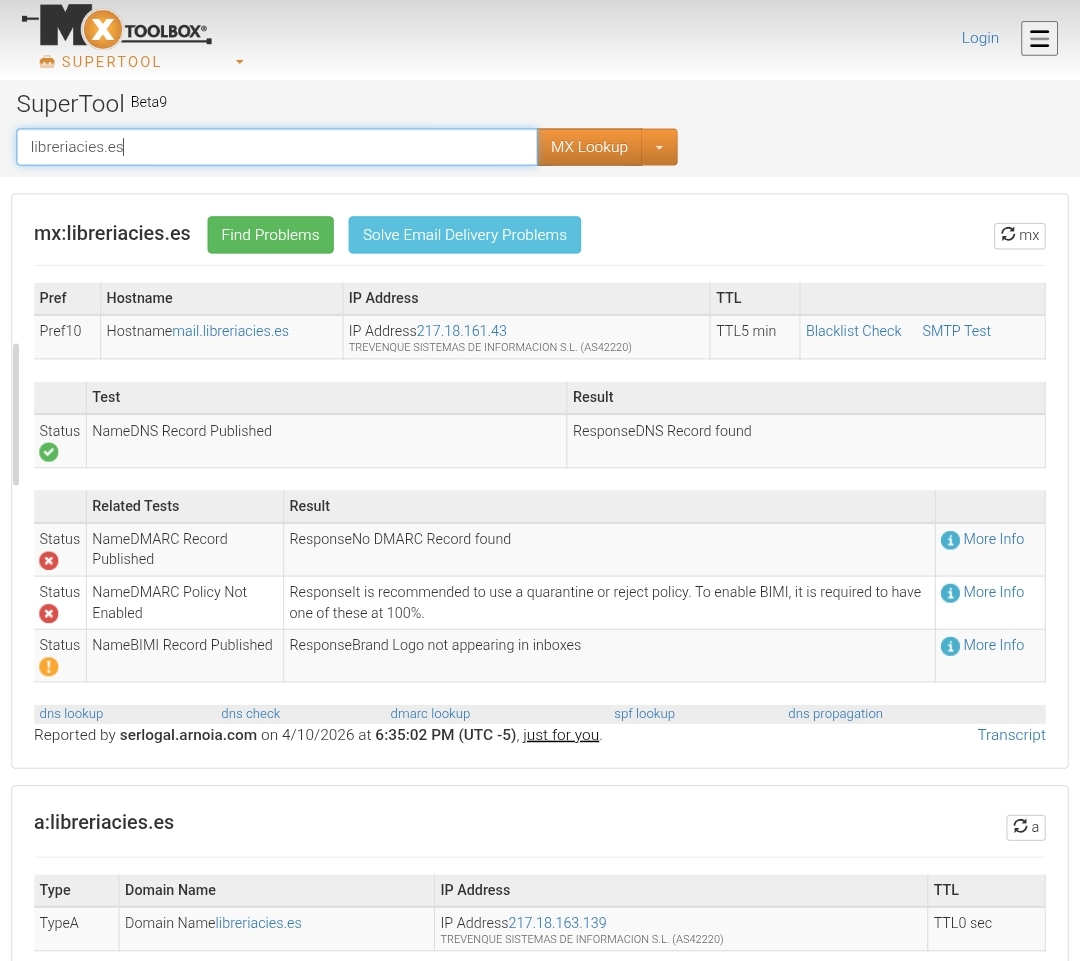

* **MXToolbox 验证:** 分析了发件人 IP `217.18.163.139`。确认 `libreriacies[.]es` 是一个**合法但已遭入侵的资产**。

* **认证机制被武器化:** 攻击者利用书店的有效 SPF/DKIM 配置传递恶意载荷,使其在基础扫描器看来技术上“干净”。

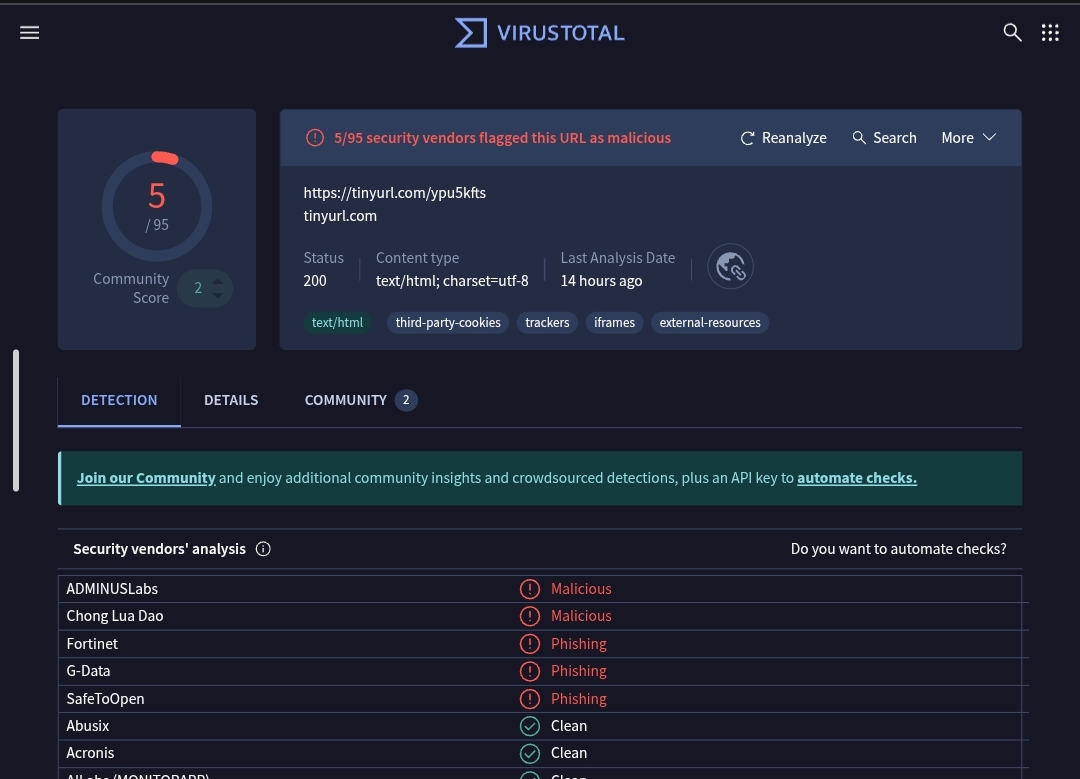

* **VirusTotal 验证:** 对嵌入的 TinyURL 进行了多引擎扫描。该链接被多个安全厂商标记为**恶意/网络钓鱼**。

### 3. 证据截图

#### 原始网络钓鱼邮件分析

#### MXToolbox 信誉结果

#### VirusTotal 分析

## 经验教训与预防策略

### 1. 多工具验证的价值

本案例证明,仅依赖单一安全扫描器是不够的。虽然发件人域名在某些数据库中的信誉为“中性”(因其被劫持为合法商业资产),但 **VirusTotal** 和 **MXToolbox** 结合揭示了底层威胁。

### 2. 用户意识是第一道防线

攻击利用了高压社会工程学手段(“24小时截止”)。这强调了持续进行**安全意识培训(SAT)**的必要性,以教导用户识别“紧迫性”作为危险信号,无论邮件看起来多么“官方”。

### 3. 验证“官方”域名

始终与已知官方文档交叉验证发件人。微软明确列出了其警报域名;任何偏差(如西班牙的一家书店)应默认被视为高风险。

## 结论与建议

**分类:** `确认的网络钓鱼事件(凭证窃取)`

攻击者的目标是诱使用户访问伪造的微软登录页面以窃取凭证。这是一次利用既定商业基础设施信任的复杂尝试。

### 安全运营中心(SOC)建议:

1. **立即删除:** 从用户收件箱中移除恶意邮件。

2. **域名阻断:** 在组织网关上阻断发件人域名。

3. **URL 报告:** 向服务提供商的滥用团队报告恶意 TinyURL 以进行下架处理。

标签:Ask搜索, DKIM, ESC8, Microsoft钓鱼, MXToolbox, SPF, TLD异常, URL缩短器, VirusTotal, 反钓鱼, 品牌冒充, 域名信誉, 威胁情报, 开发者工具, 数字取证, 用户教育, 电子邮件认证, 社会工程学, 网络安全, 自动化脚本, 账户保护, 逆向工具, 邮件安全, 隐私保护