ojamadickson-creator/SOC-Analyst-Portfolio

GitHub: ojamadickson-creator/SOC-Analyst-Portfolio

这是一个基于 TryHackMe 模拟环境的 SOC 分析师实战项目,展示了从网络钓鱼邮件分析到数据窃取检测的完整事件响应与调查流程。

Stars: 0 | Forks: 0

# SOC-Analyst-Portfolio (TryHackMe)

实战 SOC 分析师项目,包括 Splunk SIEM 检测规则、Wireshark 事件响应调查以及网络钓鱼邮件分析。

目录

执行摘要

项目概述

环境与工具

资产优先级

警报分类摘要

误报

真实警报

调查方法论 —— 五 W 原则

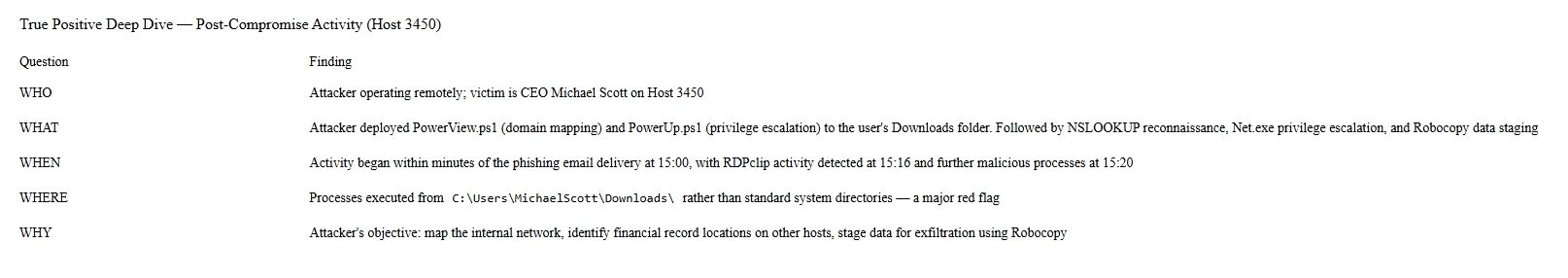

攻陷后分析

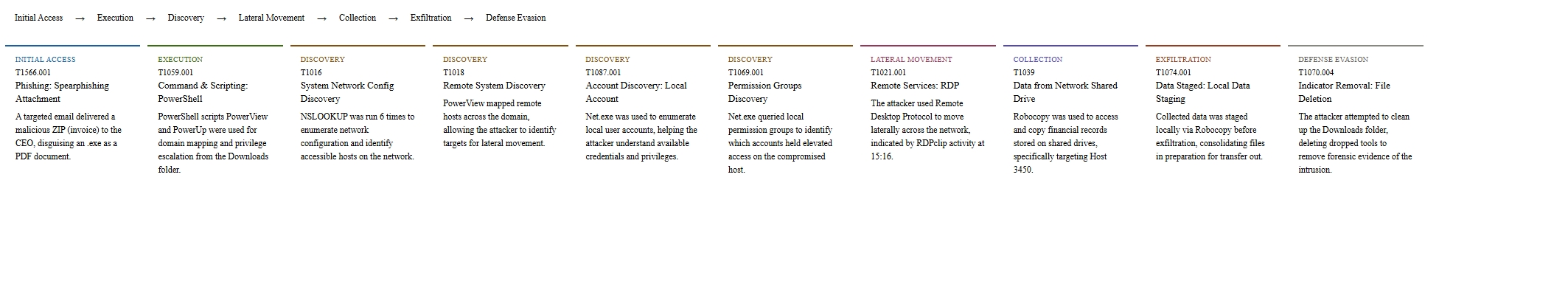

MITRE ATT&CK 映射

事件报告

威胁情报丰富

警报微调建议

补救与事件响应

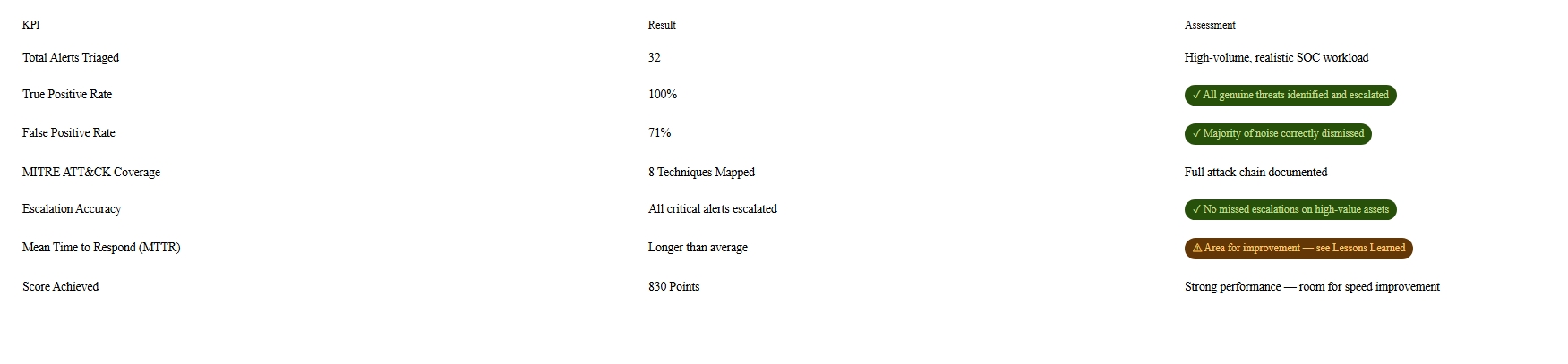

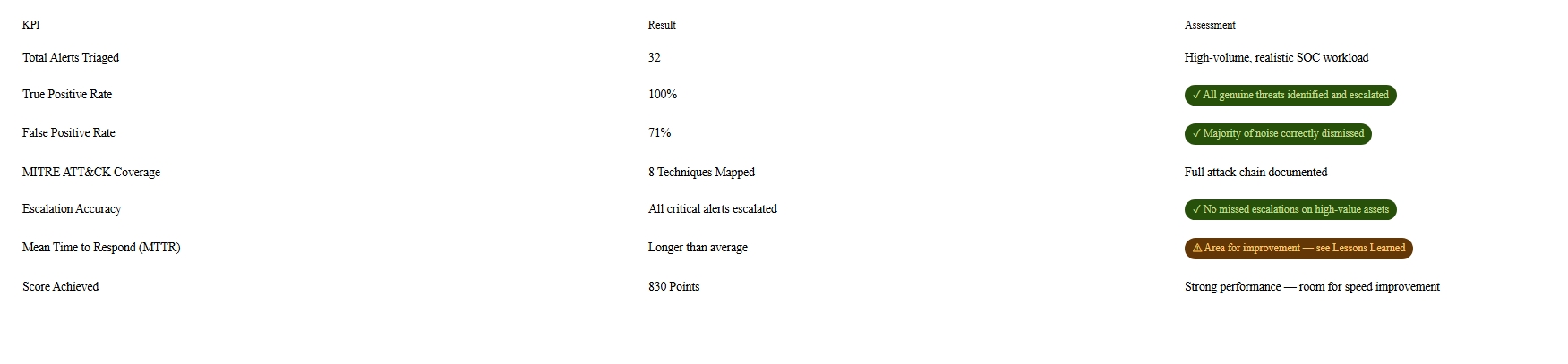

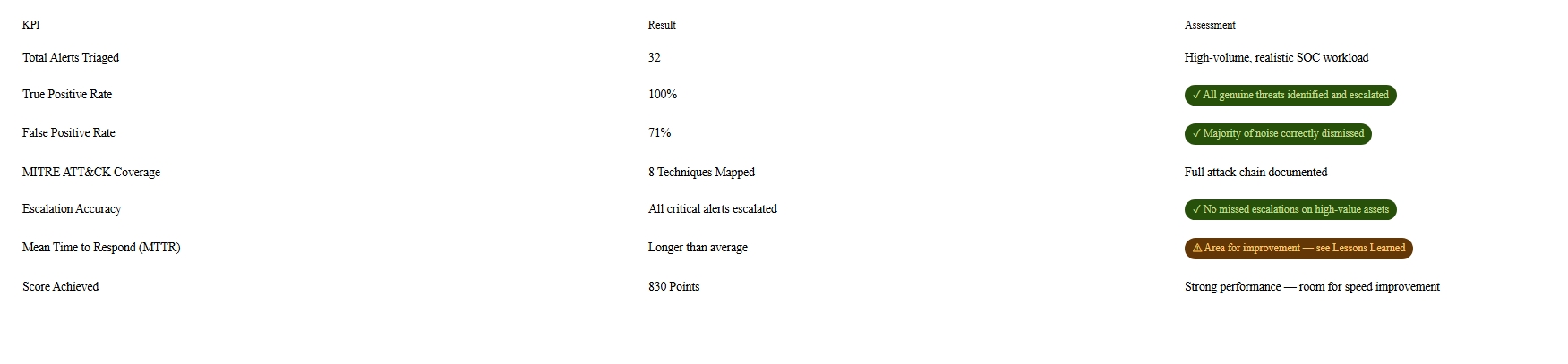

模拟结果与 KPI

经验教训

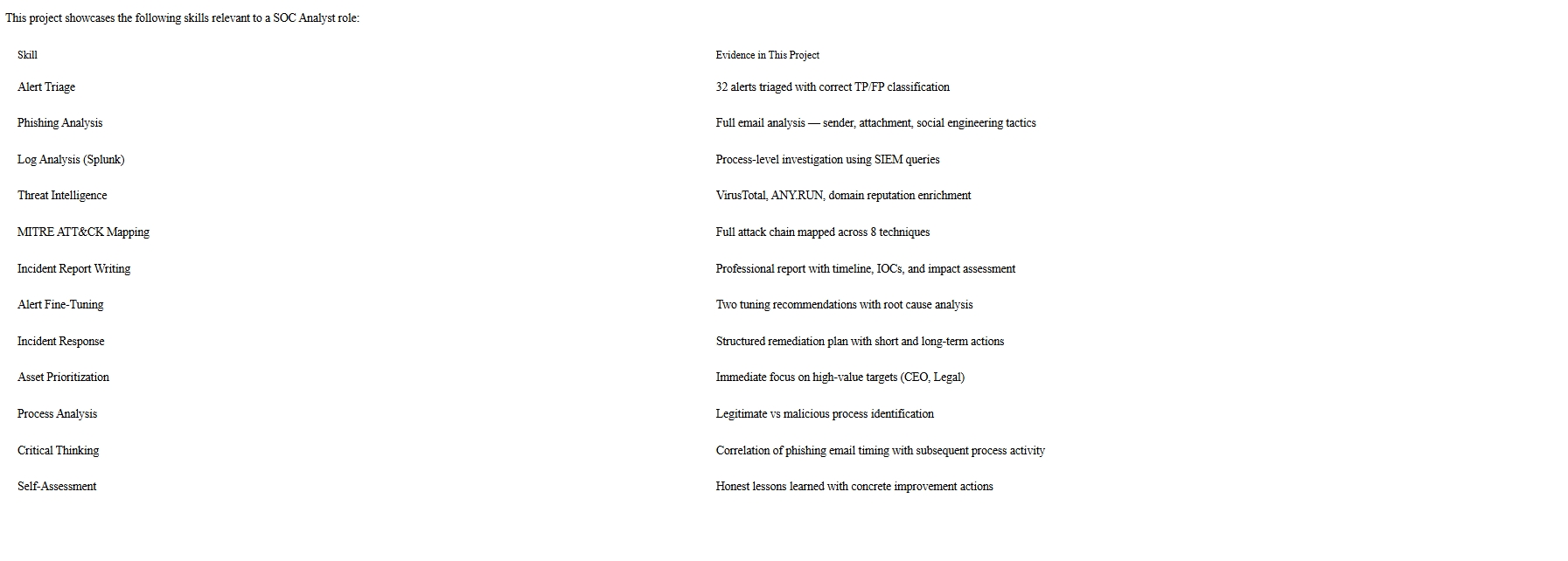

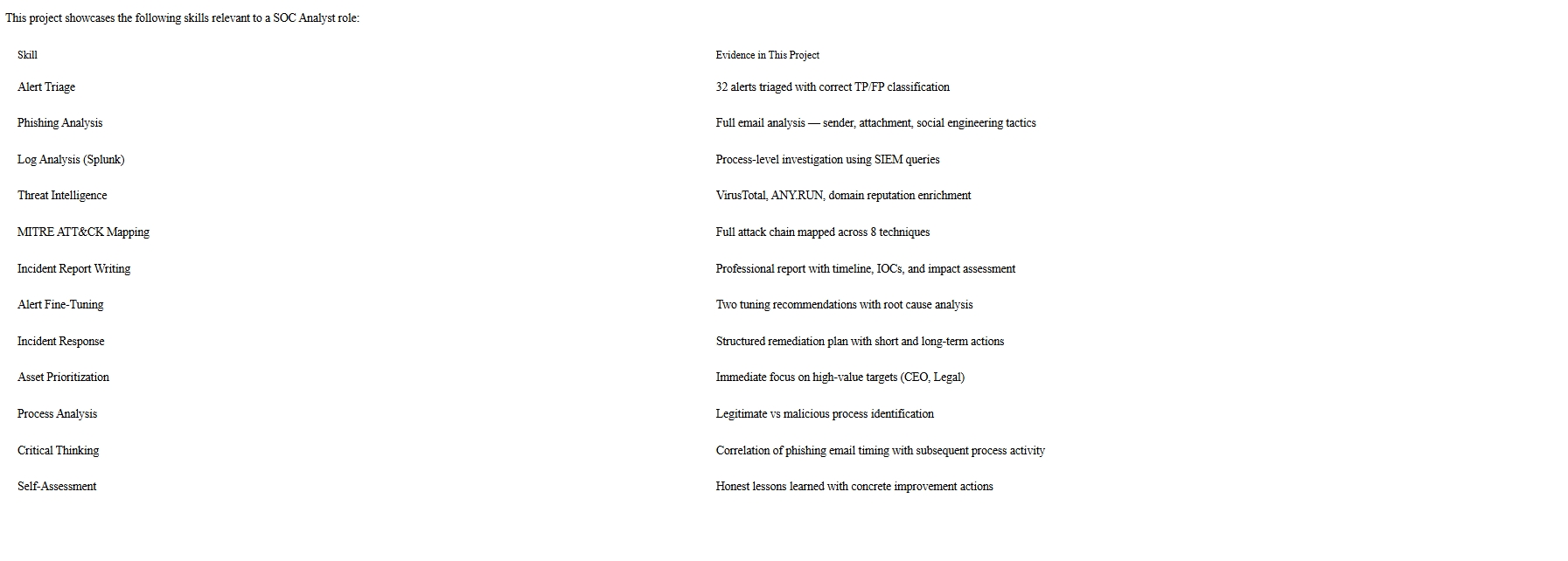

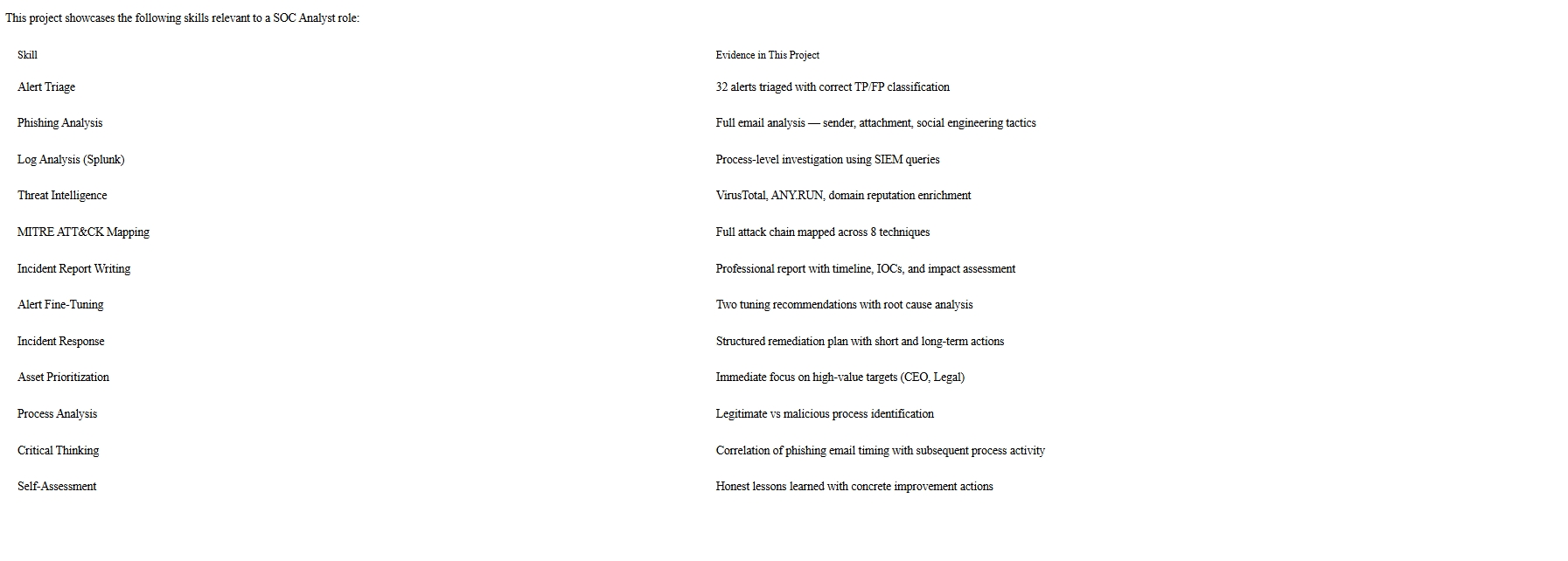

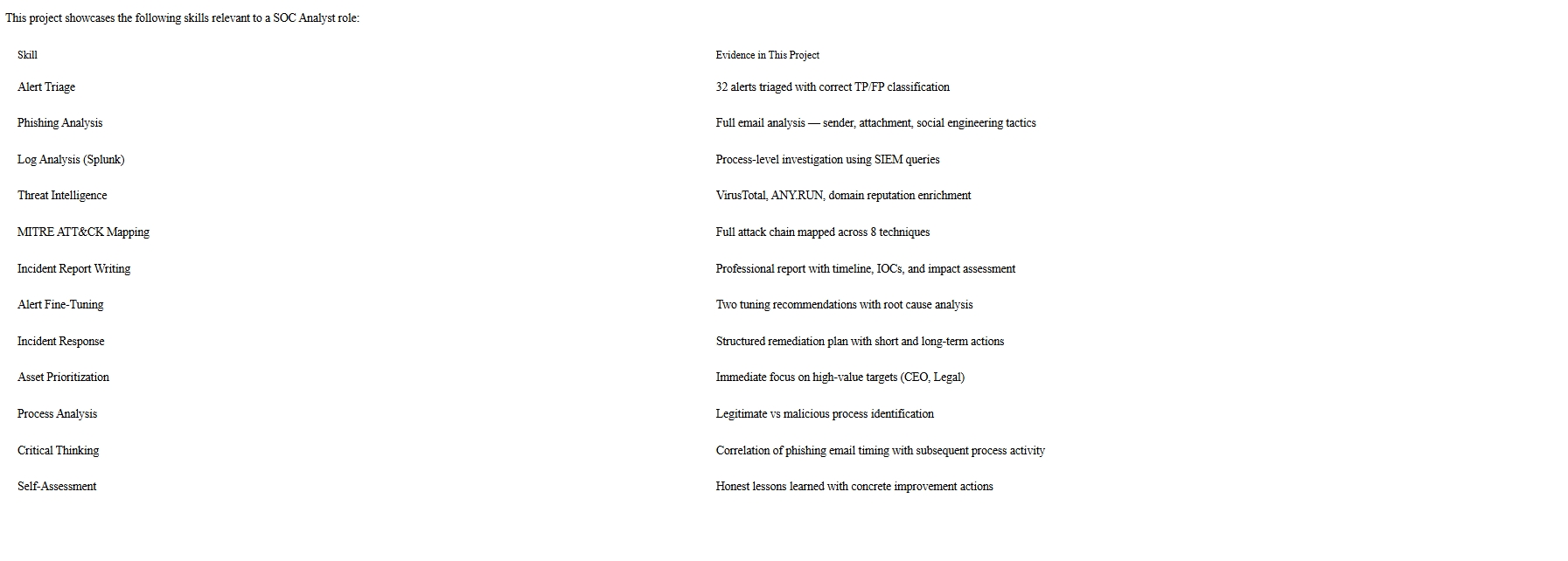

技能展示

执行摘要

本项目记录了一次针对公司的网络攻击真实模拟,并由安全运营中心 (SOC) 分析师 (Ojama Dickson) 进行处理和调查。可以将 SOC 视为您组织的安全瞭望塔 —— 分析师每天监控数千条警报,必须迅速确定哪些代表真正的威胁,哪些只是无害的背景噪音。

本次模拟中发生的情况:

攻击者向公司 CEO Michael Scott 发送了一封精心设计的电子邮件。这封邮件伪装成逾期发票,威胁如果不立即打开附件将采取法律行动。这种被称为网络钓鱼 的手段,是攻击者入侵组织的最常见方式之一。一旦 CEO 打开附件,攻击者就获得了对其计算机的访问权限,并开始悄悄探索网络,寻找财务记录和敏感数据。

SOC 分析师所做的工作:

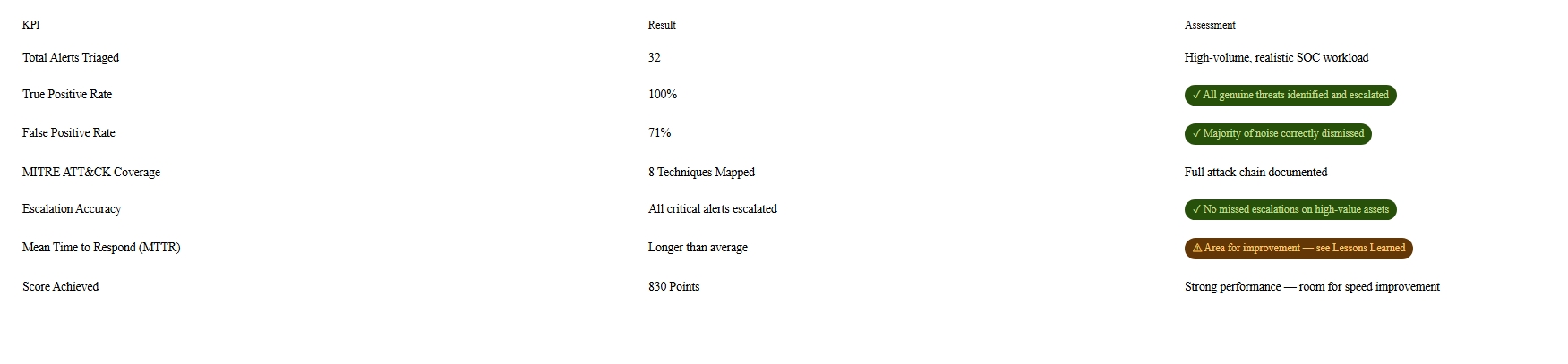

在收到的 36 条警报中,我正确识别了每一个真正的威胁(100% 的真实警报率),同时也正确驳回了大部分误报(79% 的误报率)。这种平衡至关重要 —— 漏掉一个真正的威胁可能是灾难性的,但过多的误报会导致“警报疲劳”,随着时间的推移降低分析师的效率。

这对您的业务为何重要:

单个被入侵的高管账户可能会泄露敏感的财务数据,损害公司的声誉,并导致巨额监管罚款。本次模拟展示了一名 SOC 分析师在攻击发生前、发生时和发生后保护组织所需的技能、工具和方法论。

项目概述

环境与工具

使用的平台是 TryHackMe SOC Simulator

工具

资产优先级

在对警报进行分类之前,SOC 分析师必须了解组织的资产状况。高价值目标会立即得到关注,因为其账户受损会给企业带来不成比例的风险。

警报分类摘要

误报

SOC 工作中最重要的技能之一是知道什么不应升级。在本次模拟处理的 32 条警报中,有相当一部分是误报 —— 即表面看起来可疑但实则是合法的活动。正确排除这些警报使调查能够专注于真正的威胁。

垃圾邮件

第一波误报以网络钓鱼邮件的形式出现。虽然它们表面上看起来很可疑,但仔细检查后情况并非如此。

第一封邮件声称收件人有一位富有的亲戚留给他们一笔秘密遗产 —— 这是典型的诈骗格式。它被发送到一个通用的支持邮箱,没有指定具体人员,不携带任何附件,也不包含任何恶意链接。这是通用的群发垃圾邮件,而非针对性攻击。

第二波和第三波遵循了类似的模式。诸如“解锁让您的 Hard Empire 飙升的终极策略”和“穿越时空”等引人注目的标题的邮件被发送给了多名员工。虽然 CEO 也在收件人之列,但每个人的内容都是完全相同的 —— 这是一个强烈的信号,表明攻击者并没有针对目标的特定情报。真正的鱼叉式网络钓鱼 会对个人进行个性化定制。这些邮件两者都不具备,而且由于没有附件或链接,因此不存在需要追踪的主动威胁。

系统进程

在模拟过程中触发了几起与进程相关的警报,每起都需要快速但仔细的调查以排除恶意意图。

Windows Update Process(Windows 更新进程)—— 一条警报标记了一个众所周知的 Windows 系统进程,该进程负责管理软件更新和保护核心系统文件。快速检查确认它从预期的位置运行,具有标准的命令行参数,并且没有安装额外的软件。它运行的部门当时没有其他可疑活动。

结论:合法。已驳回。

Task Scheduling Process(任务计划进程)—— 另一条警报标记了一个负责托管 Windows 计划任务的进程。攻击者可能滥用此进程进行持久化或 C2 活动,因此对其进行了仔细检查。它出现的主机属于一个例行使用计划任务进行业务工作流的部门,并已确认该进程是干净的。未观察到异常的网络连接或子进程。

结论:合法的任务计划。已驳回。

Hardware Communication Process(硬件通信进程)—— 第三个进程警报涉及 Windows 中最基本的进程之一 —— 负责硬件和软件通信的服务主机。在任何 Windows 机器上,该进程的多个实例都是完全正常的。该活动发生在标准办公时间内,与工作站连接物理设备的情况一致。

结论:预期的系统行为。已驳回。

Scheduled Task via Command Line(通过命令行执行的计划任务)—— 最后一个进程警报涉及一个命令行任务激活,最初看起来值得调查,尤其是考虑到网络其他地方正在发生的事件。然而,运行它的帐户没有提升的权限,任务本身符合例行的部门活动,并且与正在进行的入侵事件没有联系。模拟中的可疑背景使其看起来比实际更具威胁性。

结论:例行计划活动。已驳回 —— 但鉴于更广泛的事件,标记为值得监控。

真实警报

本节中的每一条警报都确认为真正的威胁并附带完整文档进行了升级。它们共同讲述了一个单一的、协调一致的攻击故事,从第一封欺骗性邮件一直到主动的数据窃取。按顺序阅读它们可以发现,如果听之任之,一封网络钓鱼邮件是多么快地就会演变成全面的网络入侵。

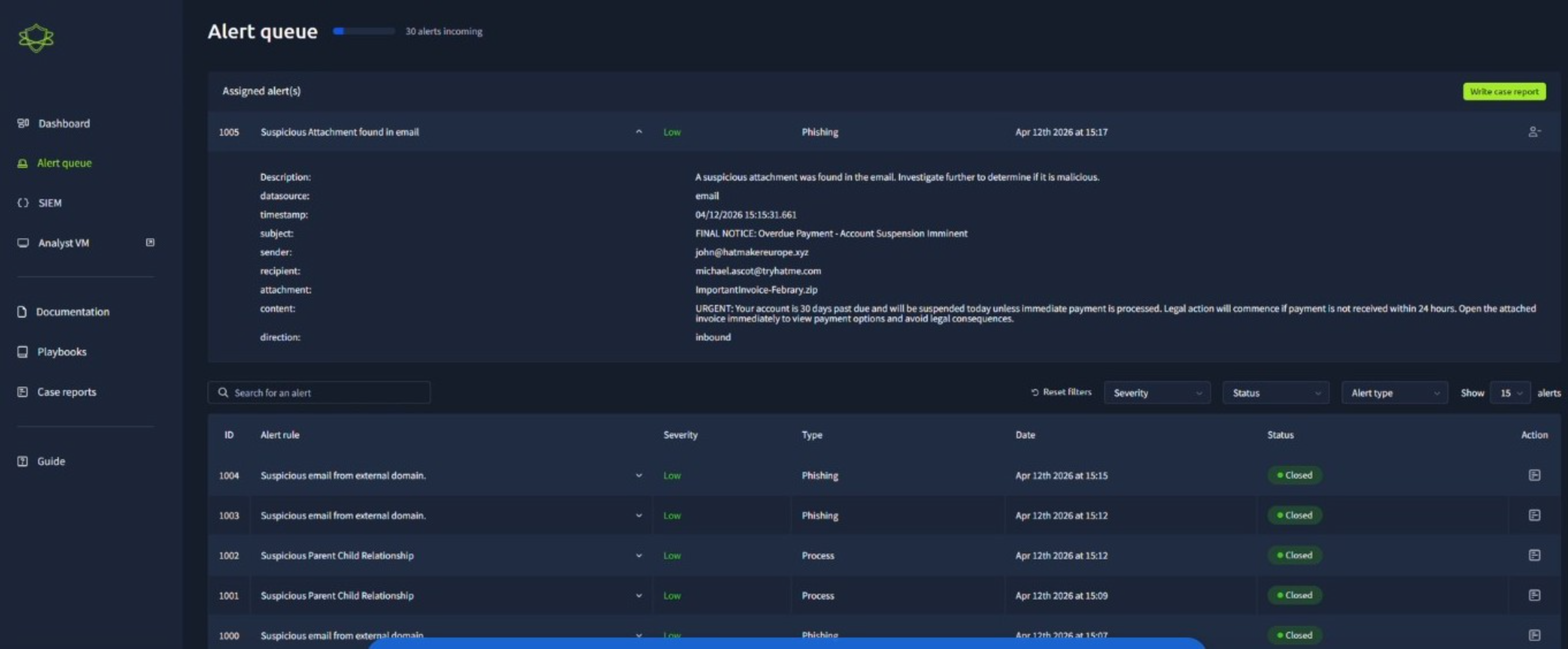

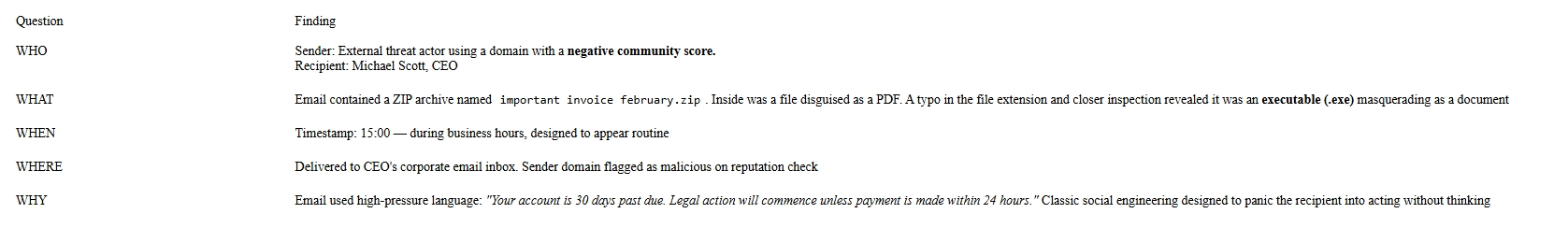

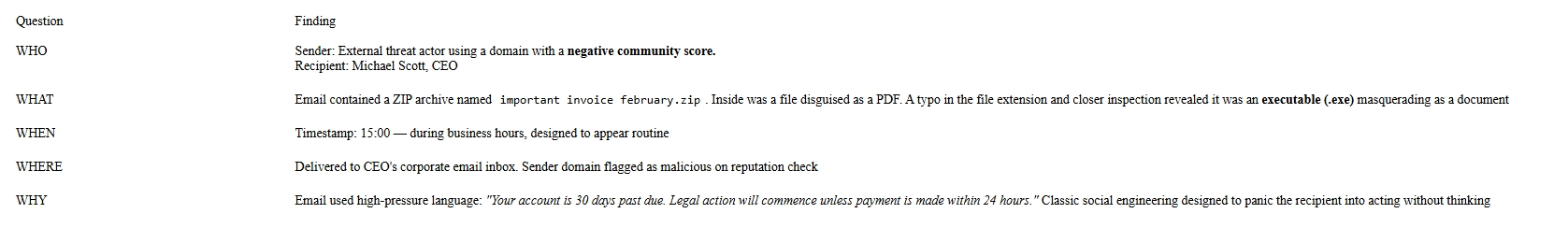

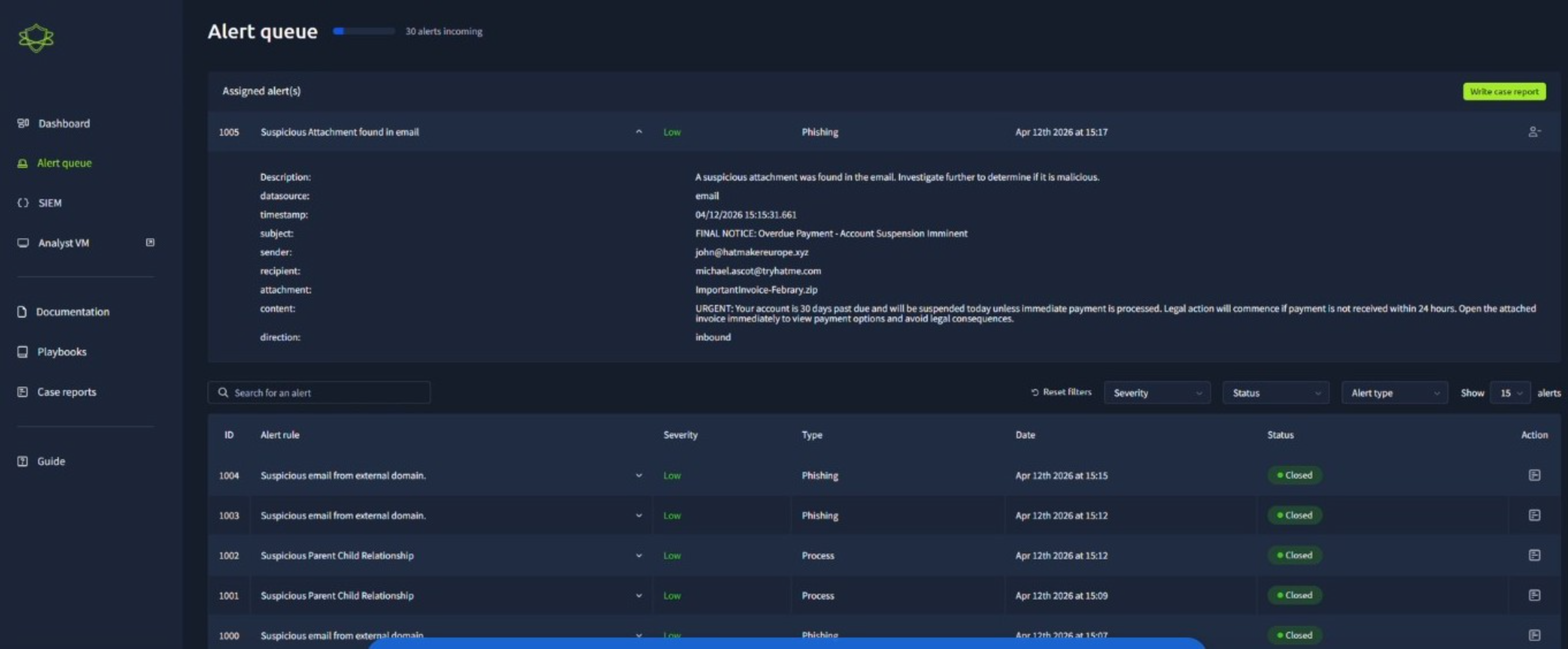

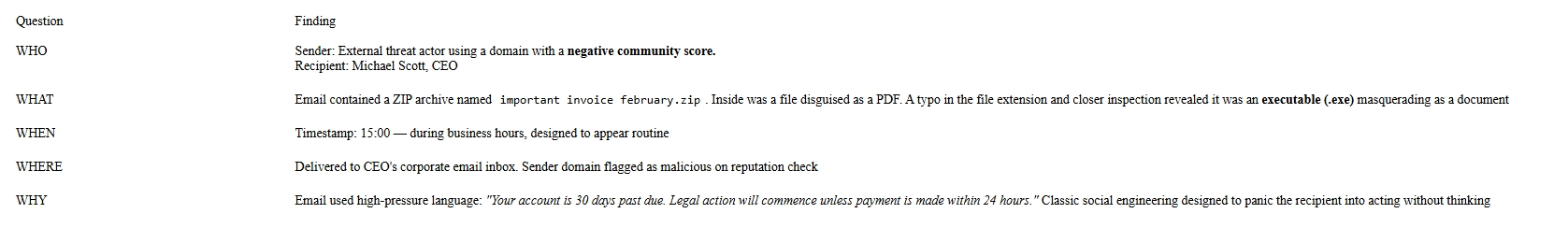

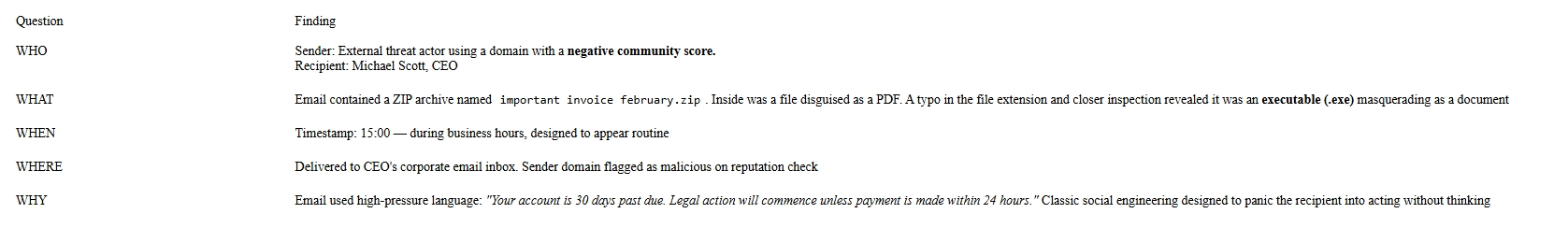

入侵切入点 —— 一张伪造的发票邮件

一切始于 CEO 收件箱中的一封电子邮件。表面上,它看起来像是一个常规的账单通知。发件人声称 CEO 的帐户已逾期 30 天,威胁除非立即付款,否则将采取法律行动。附件是一个名为“Important Invoice February”的 ZIP 文件。

有几件事让它立即脱颖而出。发件人的域名具有负面声誉评分 —— 这是一个在根据威胁情报进行检查时立即出现的危险信号。ZIP 文件内部看起来是一个 PDF,但仔细观察文件扩展名会发现有些不对劲。它实际上是一个伪装的可执行程序,设计为在打开时运行,而不是设计用于阅读的文档。

语言中的紧迫感、财务压力、法律后果的威胁 —— 所有这些都是经典的社交工程 策略,旨在让人不假思索地采取行动。

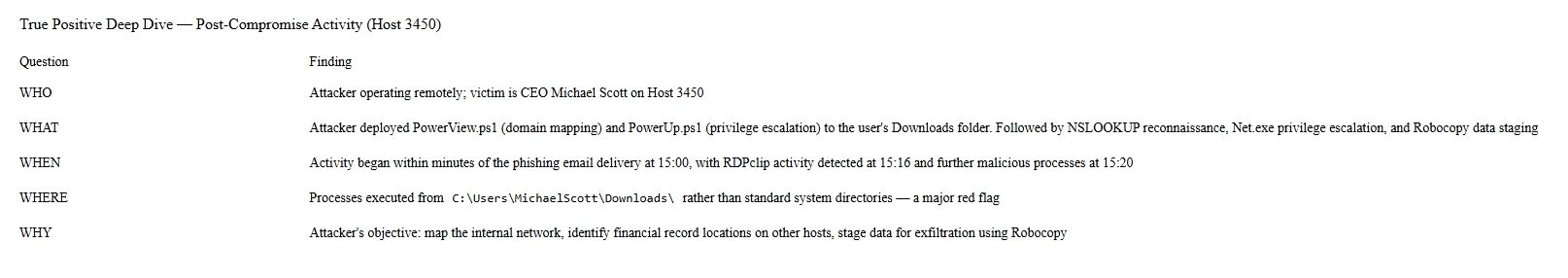

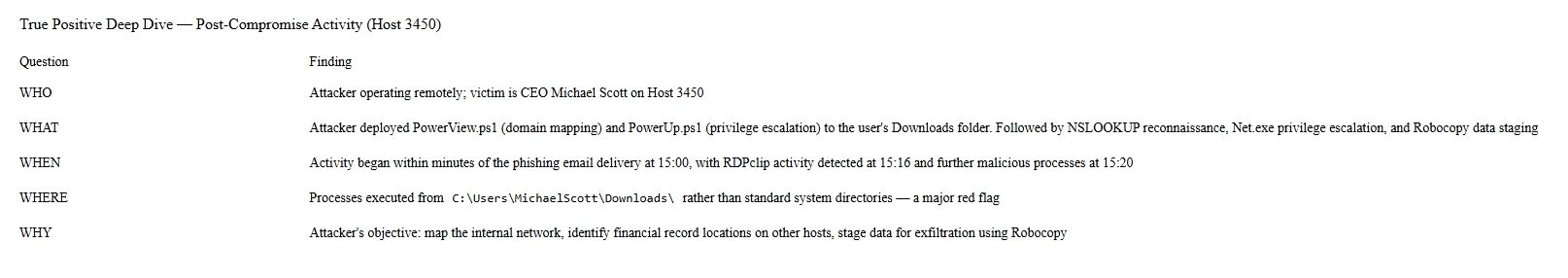

远程访问迹象 —— RDPclip.exe

在网络钓鱼邮件送达后的几分钟内,CEO 的工作站上出现了一个异常进程 —— RDPclip.exe。这是一个合法的 Windows 进程,用于在远程桌面会话期间管理剪贴板共享。就其本身而言,它不会引发警报。但在这种背景下,这引起了深深的担忧。

没有授权任何远程桌面会话。没有安排 IT 活动。该进程在确认的恶意邮件送达后 16 分钟内出现,并且同时出现在网络另一端的 Sales 工作站上。在两台机器上同时出现,强烈指向建立了远程连接,可能是通过打开附件触发的反向 shell。

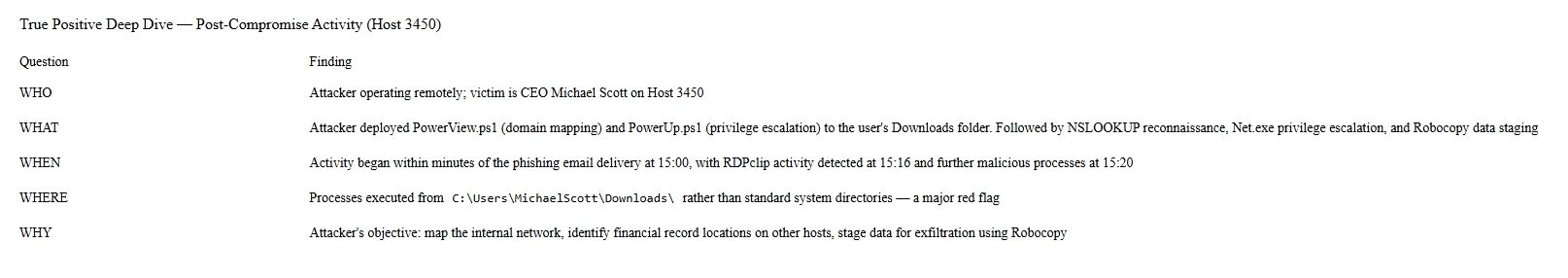

部署后利用工具 —— 通过 PowerShell 部署的 PowerView 和 PowerUp

不久之后,检测到 PowerShell 从一个异常位置启动 —— CEO 的下载文件夹,而不是任何标准系统目录。仅此一点就是一个危险信号。合法的系统进程不会从用户的个人下载文件夹运行。

被执行的内容使情况显著恶化。两个已知的后渗透 脚本被放入了同一文件夹:

PowerView.ps1 —— 攻击者用来映射 Active Directory 环境、识别用户、组和机器,并了解他们所进入网络的工具

PowerUp.ps1 —— 用于识别本地提权 机会的工具,帮助攻击者获得比其初始立足点更高级别的访问权限

这些工具的存在证实这不是意外感染。有人怀有意图在 CEO 的机器内主动操作。这被升级并映射到 MITRE ATT&CK 技术 T1059.001 —— PowerShell 执行。

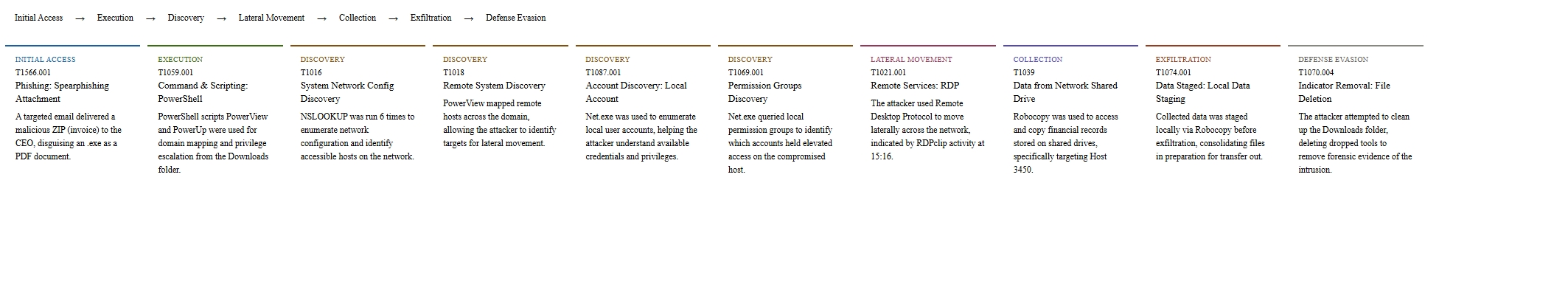

网络侦察 —— 六次快速的 NSLOOKUP 查询

建立立足点后,攻击者开始探索。NSLOOKUP —— 一个用于查询 DNS 记录的合法命令行工具 —— 从 CEO 的工作站连续快速执行了六次。

CEO 运行一次 NSLOOKUP 查询可能是不寻常的。在短时间内连续运行六次绝不是任何高管会手动做的事情。这显然是自动化的、脚本化的行为,因为攻击者有条不紊地映射内部网络,识别主机名、服务器和基础设施,以了解他们还能触及什么。

这种模式与攻击者在转向高价值资产之前弄清楚其位置的情况一致。所有六次执行作为确认的网络侦察活动一起进行了升级。

权限提升 —— 来自提升命令提示符的 Net.exe

接下来是 Net.exe —— 一个 Windows 实用程序,在正确的人手中,它用于例行管理任务,例如管理用户帐户和网络共享。在这种情况下,它绝非例行公事。

Net.exe 是从提升的命令提示符运行的,赋予其管理员级权限。更说明问题的是,它是从下载文件夹执行的 —— 而不是来自其预期的 Windows 系统目录中的位置。这种非标准执行路径是攻击者投放工具并在正常系统控件之外运行它的典型指标。

可能的目的:枚举用户帐户和组成员身份,以确定值得下一步针对的高权限帐户。这被升级为确认的提权尝试。

正在进行的数据窃取 —— Robocopy

当在 CEO 的机器上检测到通过 PowerShell 运行 Robocopy 时,调查达到了最严重的时刻。Robocopy 是一个强大的 Windows 文件复制实用程序 —— 在 IT 管理员手中是合法的,但当 PowerShell 脚本使用它在网络上镜像文件时,则非常令人震惊。

目标是存储在同一网络上另一台主机上的财务记录。攻击者已映射了网络,提升了权限,现在正在复制敏感的财务数据 —— 为其窃取做准备。

为了掩盖踪迹,攻击者还尝试使用 PowerShell 删除下载文件夹的内容 —— 试图删除他们使用的工具并使取证分析变得更加困难。删除尝试本身成为了另一条证据。

这被升级为正在进行的数据窃取

调查方法论 —— 五 W 原则

对于每一个真实警报,都应用了以下结构化方法,以确保进行完整且经得起推敲的调查。

入侵指标 (IOCs)

Sender Domain: [标记 —— 声誉检查中的社区负面评分]

Attachment Name: important invoice february.zip

Payload: 具有伪装 PDF 扩展名的可执行文件

Social Engineering: 紧迫性 + 财务威胁 + 法律威胁

攻陷后活动

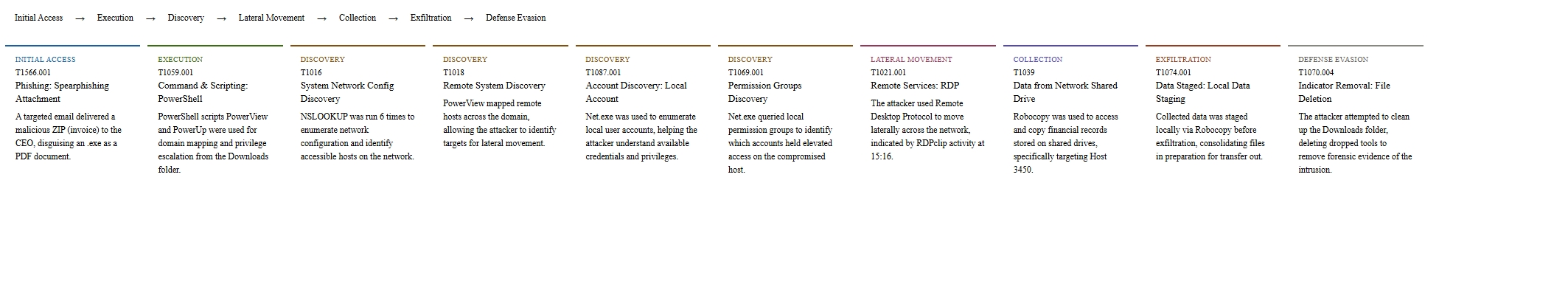

MITRE ATT&CK 映射

事件报告

INCIDENT ID: INC-2024-001 Classification: CRITICAL Status: Contained — Pending Full Forensic Review Analyst: Dickson Ojama

大约 15:00,向 CEO Michael Scott 投递了一封针对性的鱼叉式网络钓鱼邮件。该邮件冒充计费实体,并在 ZIP 存档中包含一个伪装成发票 PDF 的恶意可执行文件。执行后,攻击者建立了对 CEO 工作站(主机 3459)的远程访问,部署了后渗透工具(PowerView 和 PowerUp),使用重复的 NSLOOKUP 查询进行了广泛的网络侦察,尝试通过 Net.exe 提升权限,并使用 Robocopy 为窃取数据做准备。

入侵指标 (IOCs)

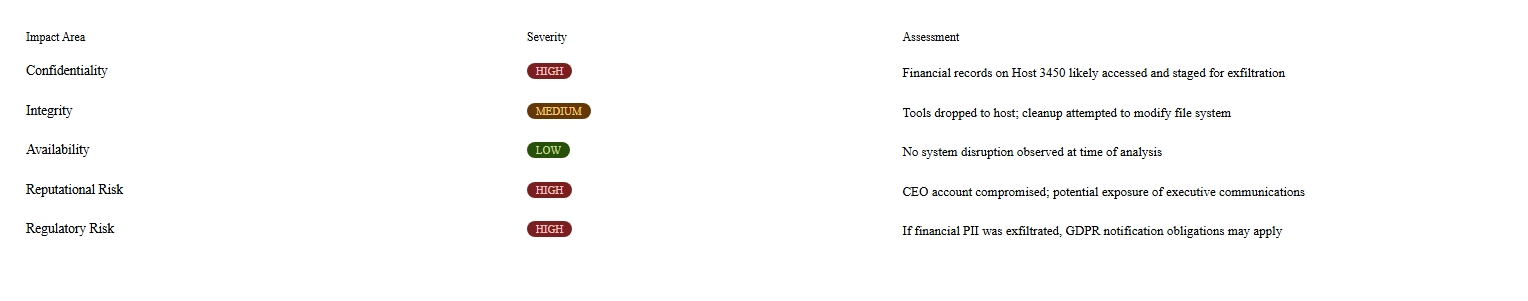

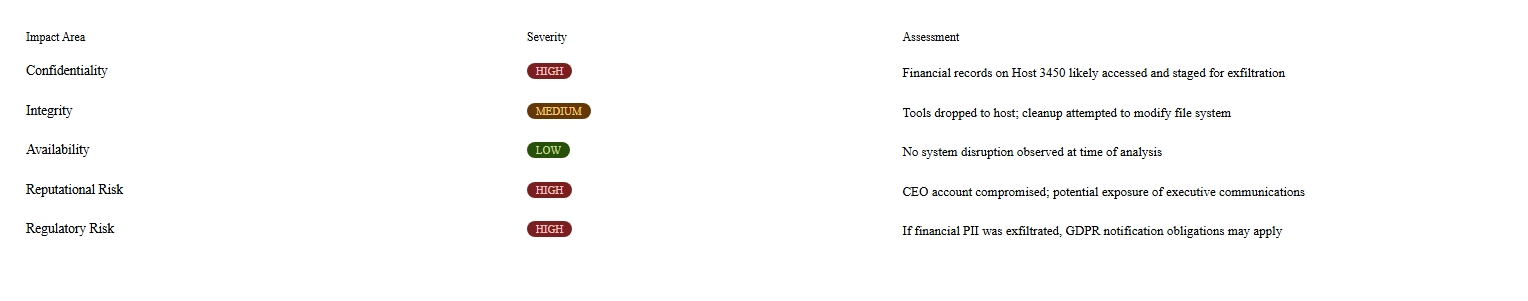

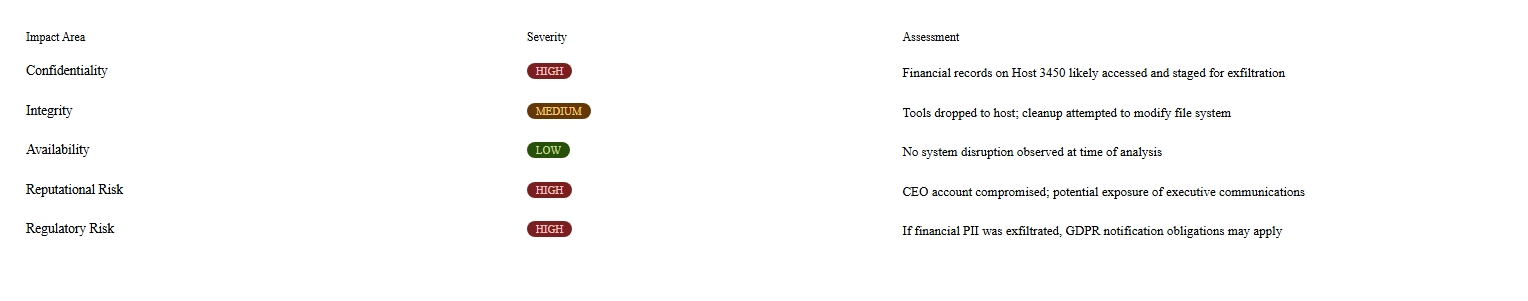

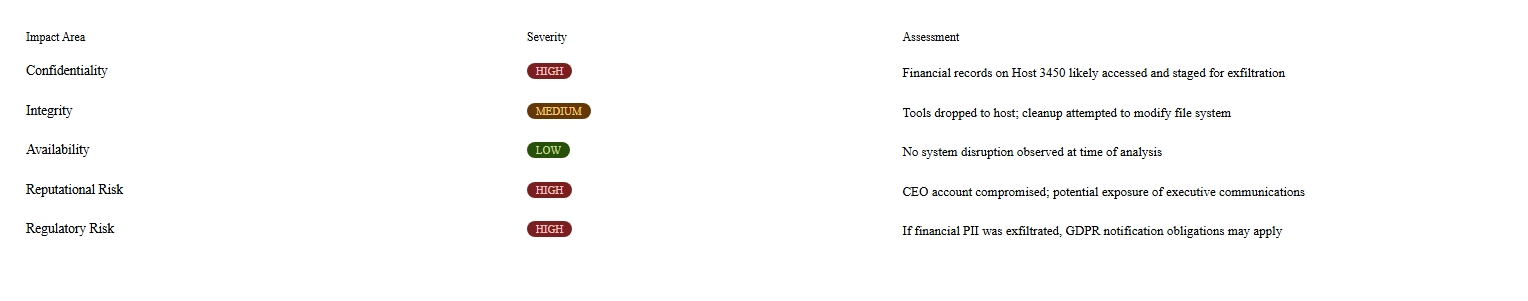

影响评估

威胁情报丰富

对于在调查期间识别的每个 IOC,都进行了威胁情报查询以丰富发现并支持检测。

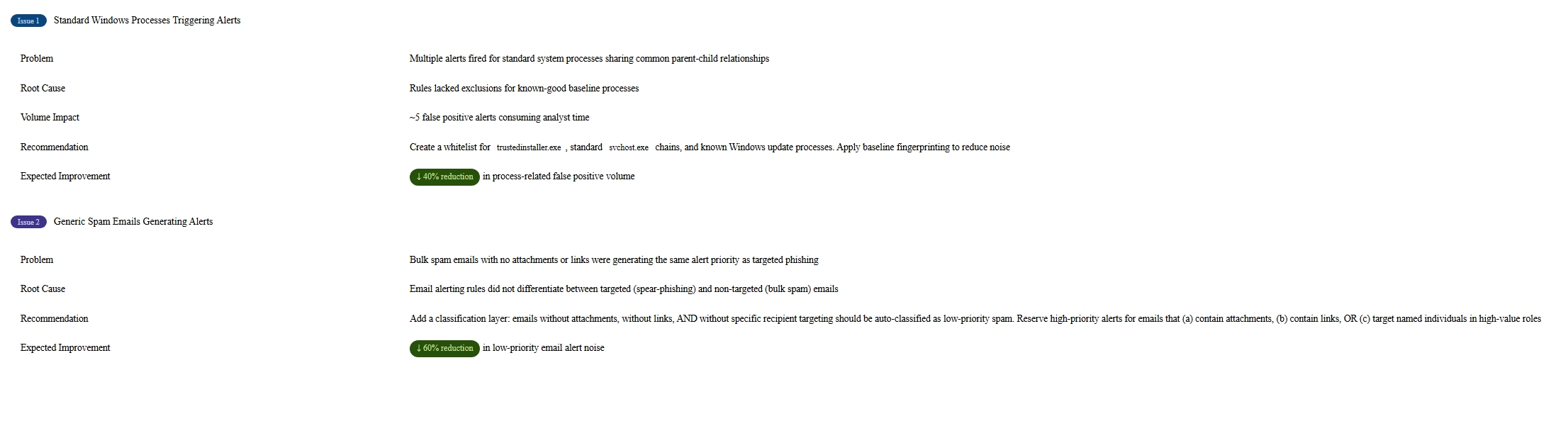

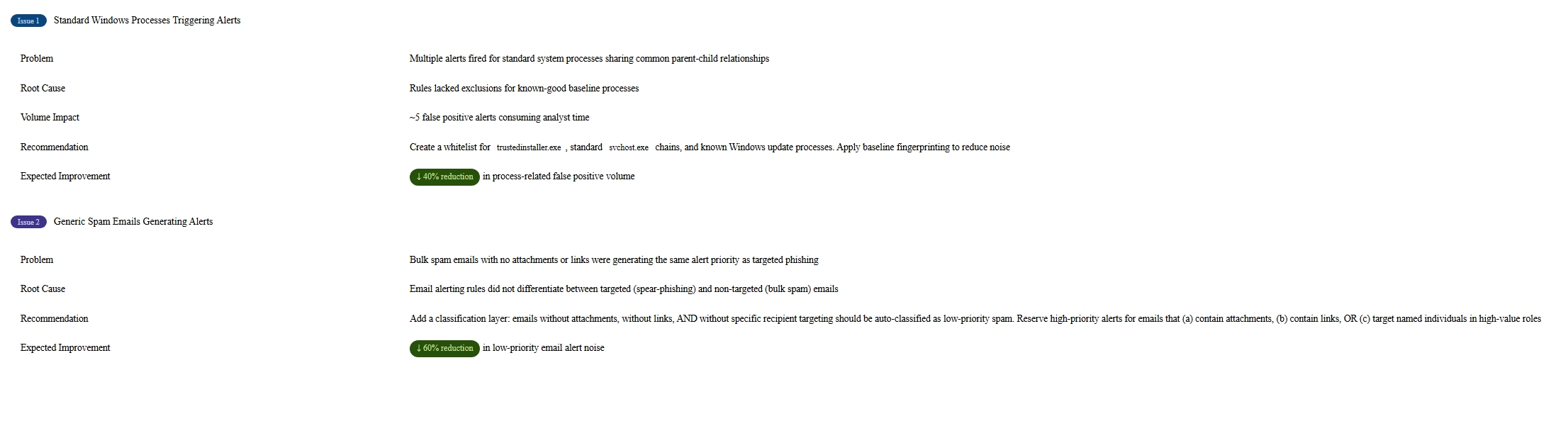

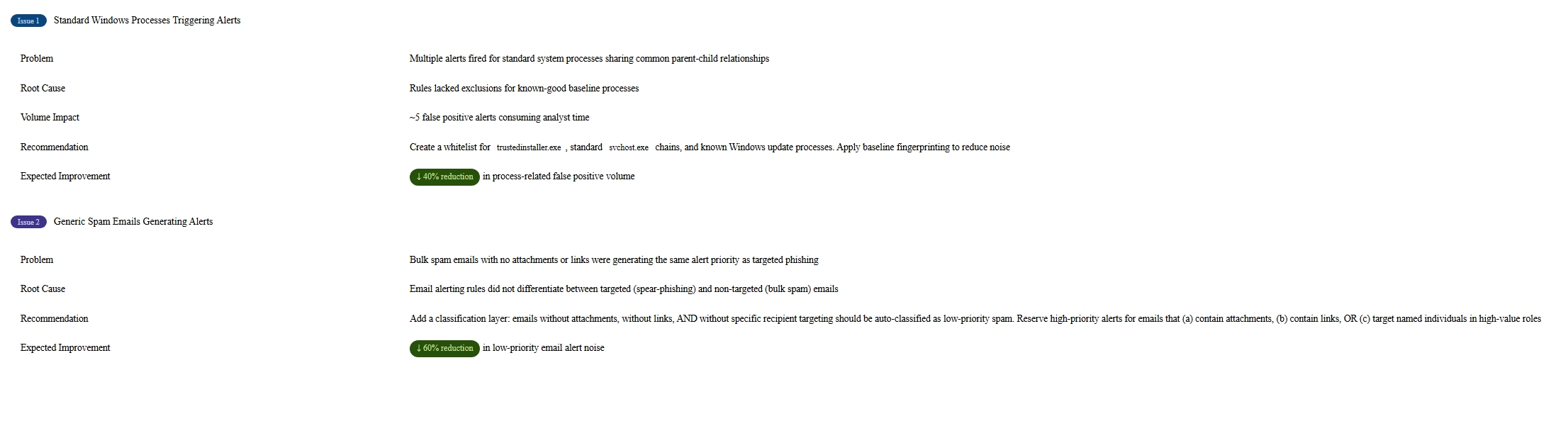

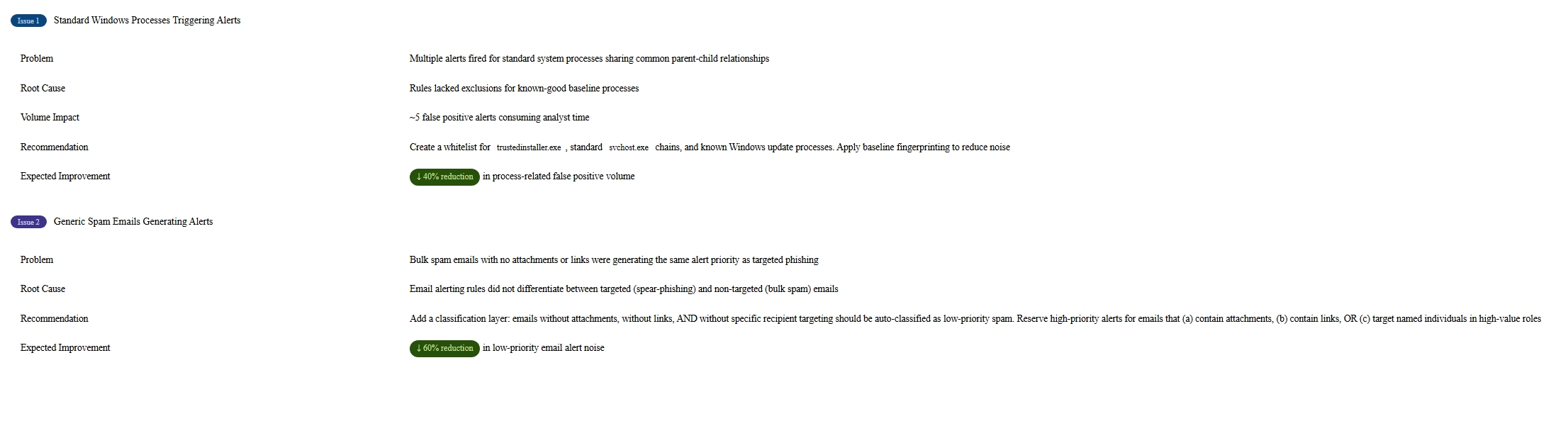

警报微调建议

SOC 分析师带来的最有价值的技能之一不仅仅是检测威胁,而是改进检测系统本身。以下微调建议基于在此模拟期间观察到的模式。

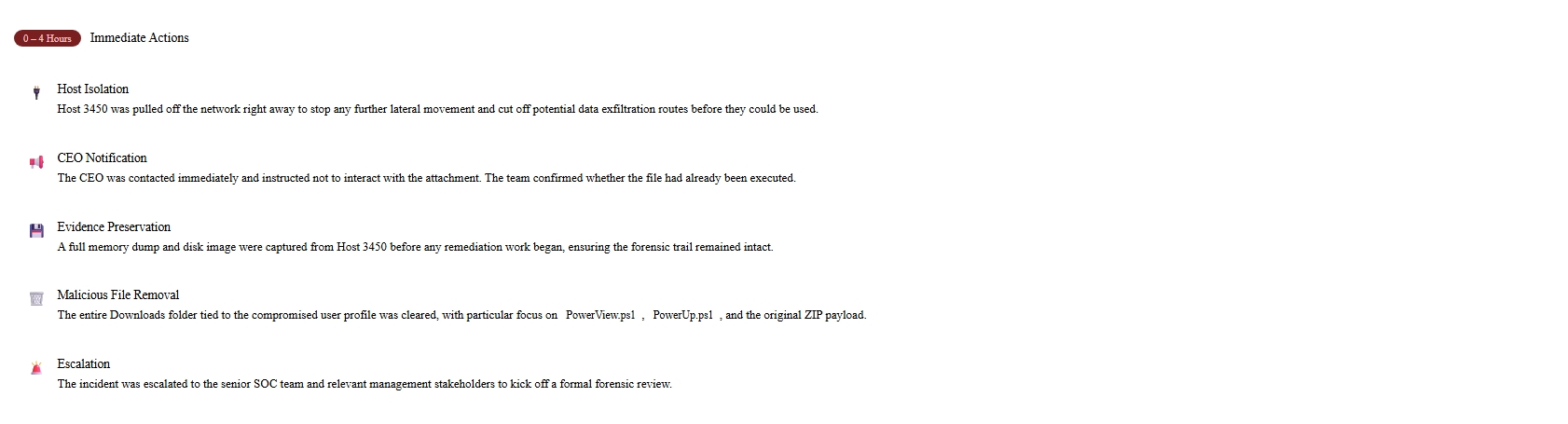

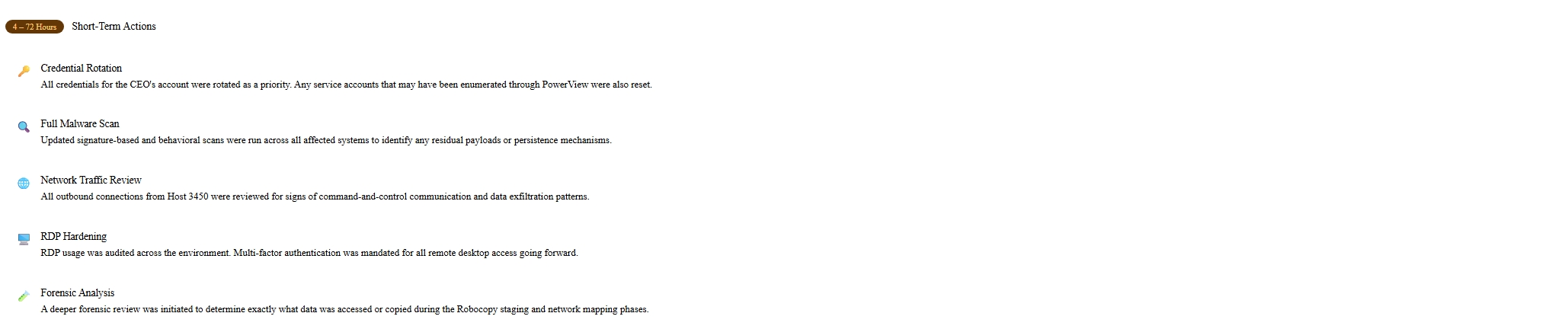

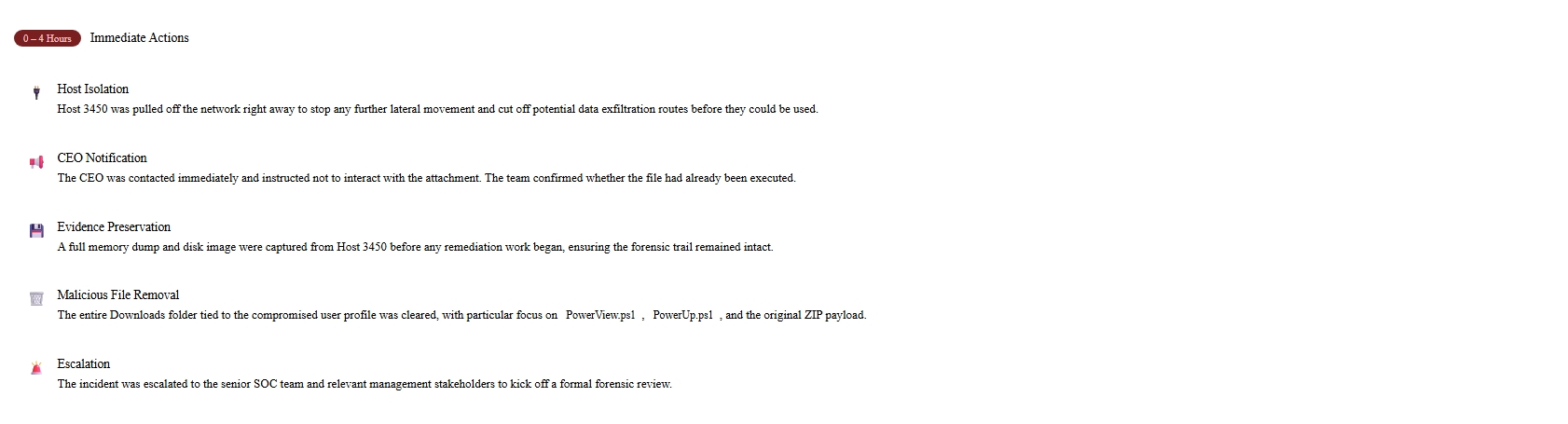

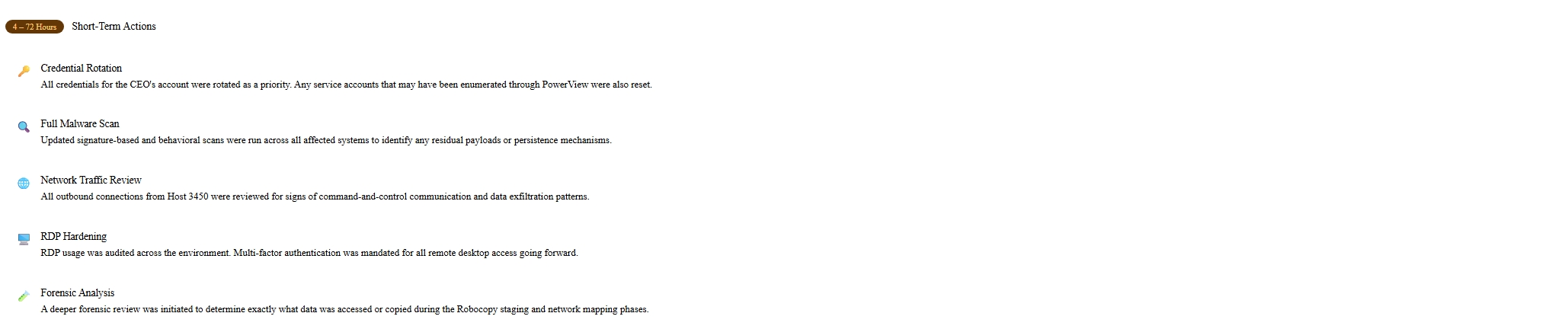

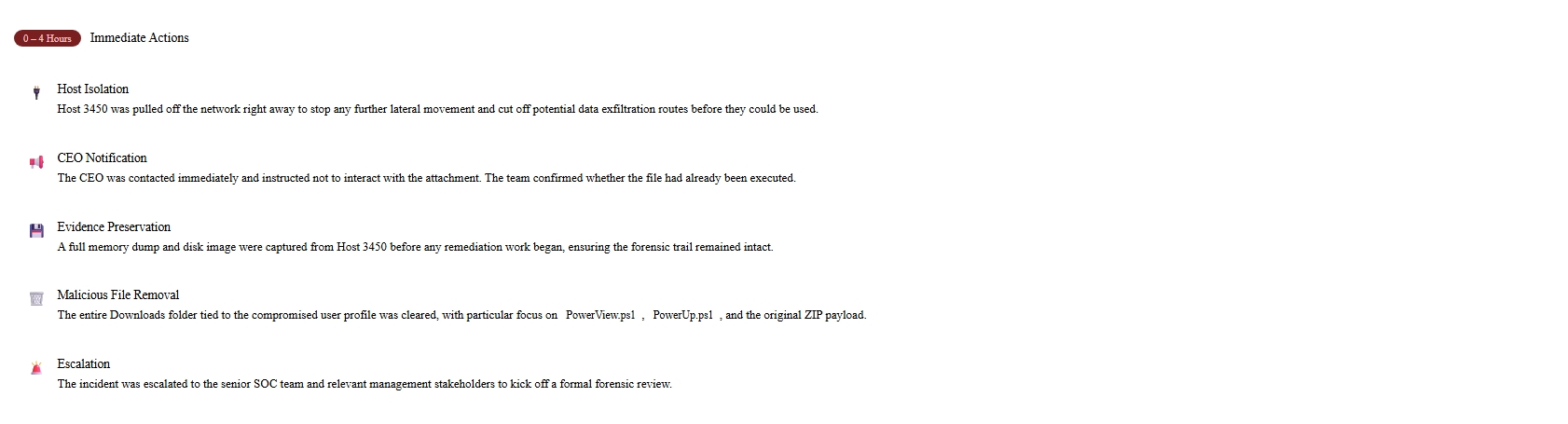

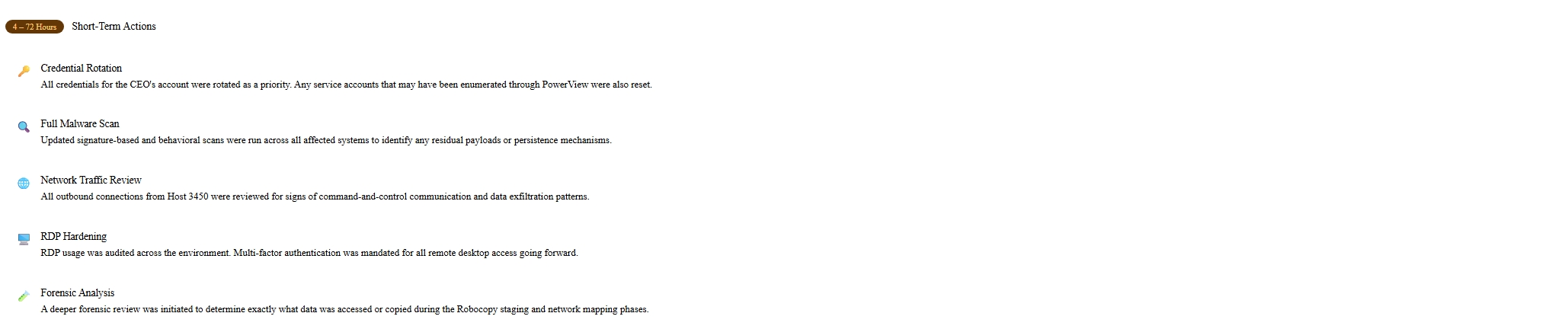

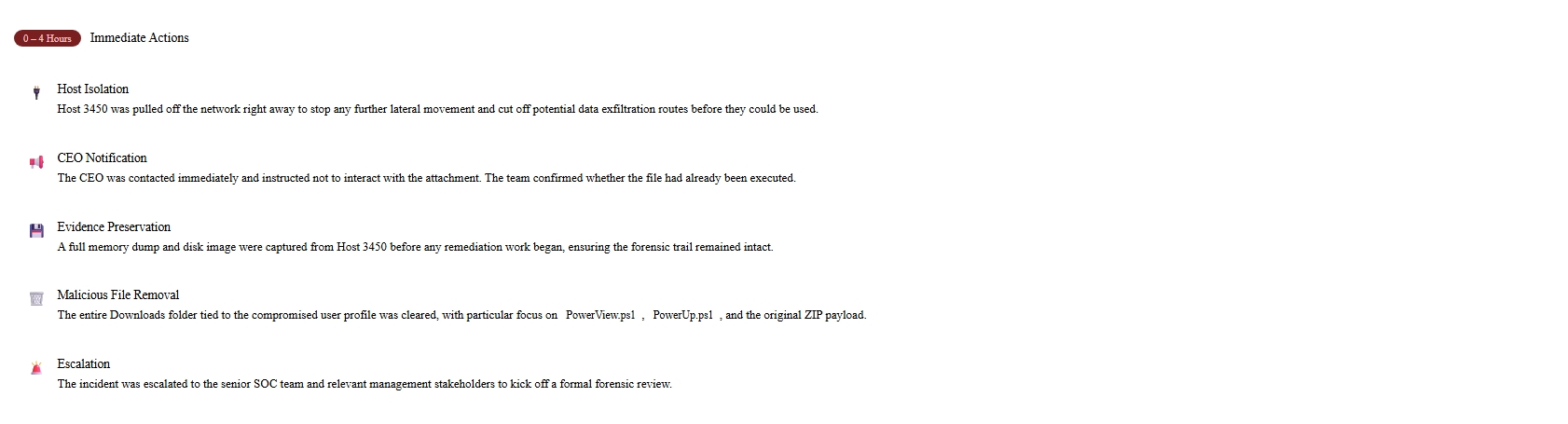

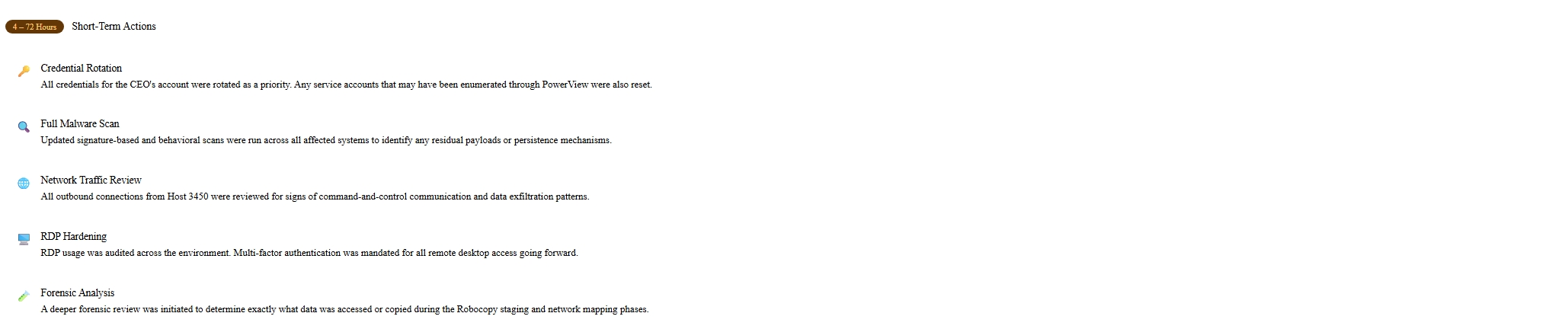

补救与事件响应

模拟结果与 KPI

经验教训

这些是来自模拟的诚实反思 —— 这种自我评估区分了优秀分析师和卓越分析师。

做得好的方面

1. 立即应用了资产优先级

从第一条警报开始,注意力就被引向了 CEO 和其他高价值目标。这种直觉在真实的 SOC 环境中至关重要 —— 最糟糕的结果是因为忙于低优先级的噪音而错过了 C-level 高管的入侵。

2. 真实警报率完美

每一个真正的威胁都被识别并升级了。在实际事件中,漏掉一个真实警报可能意味着被控制的泄露与全面入侵之间的区别。

3. 上下文关联性强

通过关联时间戳,识别了 15:00 的网络钓鱼邮件与 15:16 的 RDPclip.exe 活动之间的联系 —— 这是一项需要经验和仔细阅读日志的技能,而不仅仅是运行查询。

⚠️ 需要改进的地方

1. 平均响应时间 (MTTR) 慢于平均水平

速度在 SOC 工作中很重要。虽然进程研究很彻底,但通过维护常见合法进程的个人参考表(svchost.exe, taskhost.exe, trustedinstaller.exe 等)可以改进这一点,以便快速驳回。

行动:我建立并维护一个个人进程基线参考。预先对已知的 Windows 系统进程进行分类,列出其预期的父进程、典型位置和合法用例。

2. 一些警报被过度分类为真实警报

少数警报被标记为真实警报,但实际上应该是误报。在真实的 SOC 环境中,过度升级会给高级分析师制造噪音,并可能导致整个团队出现警报疲劳。

行动:在将任何进程警报标记为真实警报之前,进行三部分检查:

(1) 此进程是否是已知良性的?

(2) 它是否从预期位置执行?

(3) 周围上下文(最近的网络钓鱼、异常时间)真的与它有关联吗?

3. 在高警报量下的警报管理具有挑战性

当警报在模拟后期大量涌入时,很难保持有条理的分类。在实际事件中,这可能导致漏掉警报。

行动:在高警报量情况下,我将立即按资产优先级(高管优先)和严重程度对警报进行排序。使用分类队列,不要乱序打开警报。如果警报量无法处理,我将在落后之前升级请求额外的分析师支持。

4. 文档记录速度需要改进

为每条警报编写详细笔记减慢了响应时间。虽然高质量的文档记录是不可妥协的,但模板将显著加快该过程。

行动:我将为常见场景(网络钓鱼邮件、可疑进程、提权)创建预构建的警报文档模板,可以快速填写,而不是从头开始编写。

技能展示

🔗 参考资料

MITRE ATT&CK Framework https://attack.mitre.org/

TryHackMe SOC Simulator https://tryhackme.com/soc-sim

Splunk Documentation https://docs.splunk.com/Documentation

VirusTotal https://www.virustotal.com/

ANY.RUN Sandbox https://any.run/

URLScan.io https://urlscan.io/

PowerView — PowerSploit https://github.com/PowerShellMafia/PowerSploit

MITRE CAR Analytics https://car.mitre.org/

👤 作者

Akpoga Dickson Ojama

SOC Analyst | CompTIA Security+ | Network+ | A+ | CSIS

“最好的 SOC 分析师不仅仅是发现威胁 —— 他们理解威胁、记录威胁、从威胁中学习,并因此让整个系统变得更加智能。”

入侵切入点 —— 一张伪造的发票邮件

一切始于 CEO 收件箱中的一封电子邮件。表面上,它看起来像是一个常规的账单通知。发件人声称 CEO 的帐户已逾期 30 天,威胁除非立即付款,否则将采取法律行动。附件是一个名为“Important Invoice February”的 ZIP 文件。

有几件事让它立即脱颖而出。发件人的域名具有负面声誉评分 —— 这是一个在根据威胁情报进行检查时立即出现的危险信号。ZIP 文件内部看起来是一个 PDF,但仔细观察文件扩展名会发现有些不对劲。它实际上是一个伪装的可执行程序,设计为在打开时运行,而不是设计用于阅读的文档。

语言中的紧迫感、财务压力、法律后果的威胁 —— 所有这些都是经典的社交工程 策略,旨在让人不假思索地采取行动。

远程访问迹象 —— RDPclip.exe

在网络钓鱼邮件送达后的几分钟内,CEO 的工作站上出现了一个异常进程 —— RDPclip.exe。这是一个合法的 Windows 进程,用于在远程桌面会话期间管理剪贴板共享。就其本身而言,它不会引发警报。但在这种背景下,这引起了深深的担忧。

没有授权任何远程桌面会话。没有安排 IT 活动。该进程在确认的恶意邮件送达后 16 分钟内出现,并且同时出现在网络另一端的 Sales 工作站上。在两台机器上同时出现,强烈指向建立了远程连接,可能是通过打开附件触发的反向 shell。

部署后利用工具 —— 通过 PowerShell 部署的 PowerView 和 PowerUp

不久之后,检测到 PowerShell 从一个异常位置启动 —— CEO 的下载文件夹,而不是任何标准系统目录。仅此一点就是一个危险信号。合法的系统进程不会从用户的个人下载文件夹运行。

被执行的内容使情况显著恶化。两个已知的后渗透 脚本被放入了同一文件夹:

PowerView.ps1 —— 攻击者用来映射 Active Directory 环境、识别用户、组和机器,并了解他们所进入网络的工具

PowerUp.ps1 —— 用于识别本地提权 机会的工具,帮助攻击者获得比其初始立足点更高级别的访问权限

这些工具的存在证实这不是意外感染。有人怀有意图在 CEO 的机器内主动操作。这被升级并映射到 MITRE ATT&CK 技术 T1059.001 —— PowerShell 执行。

网络侦察 —— 六次快速的 NSLOOKUP 查询

建立立足点后,攻击者开始探索。NSLOOKUP —— 一个用于查询 DNS 记录的合法命令行工具 —— 从 CEO 的工作站连续快速执行了六次。

CEO 运行一次 NSLOOKUP 查询可能是不寻常的。在短时间内连续运行六次绝不是任何高管会手动做的事情。这显然是自动化的、脚本化的行为,因为攻击者有条不紊地映射内部网络,识别主机名、服务器和基础设施,以了解他们还能触及什么。

这种模式与攻击者在转向高价值资产之前弄清楚其位置的情况一致。所有六次执行作为确认的网络侦察活动一起进行了升级。

权限提升 —— 来自提升命令提示符的 Net.exe

接下来是 Net.exe —— 一个 Windows 实用程序,在正确的人手中,它用于例行管理任务,例如管理用户帐户和网络共享。在这种情况下,它绝非例行公事。

Net.exe 是从提升的命令提示符运行的,赋予其管理员级权限。更说明问题的是,它是从下载文件夹执行的 —— 而不是来自其预期的 Windows 系统目录中的位置。这种非标准执行路径是攻击者投放工具并在正常系统控件之外运行它的典型指标。

可能的目的:枚举用户帐户和组成员身份,以确定值得下一步针对的高权限帐户。这被升级为确认的提权尝试。

正在进行的数据窃取 —— Robocopy

当在 CEO 的机器上检测到通过 PowerShell 运行 Robocopy 时,调查达到了最严重的时刻。Robocopy 是一个强大的 Windows 文件复制实用程序 —— 在 IT 管理员手中是合法的,但当 PowerShell 脚本使用它在网络上镜像文件时,则非常令人震惊。

目标是存储在同一网络上另一台主机上的财务记录。攻击者已映射了网络,提升了权限,现在正在复制敏感的财务数据 —— 为其窃取做准备。

为了掩盖踪迹,攻击者还尝试使用 PowerShell 删除下载文件夹的内容 —— 试图删除他们使用的工具并使取证分析变得更加困难。删除尝试本身成为了另一条证据。

这被升级为正在进行的数据窃取

调查方法论 —— 五 W 原则

对于每一个真实警报,都应用了以下结构化方法,以确保进行完整且经得起推敲的调查。

入侵指标 (IOCs)

Sender Domain: [标记 —— 声誉检查中的社区负面评分]

Attachment Name: important invoice february.zip

Payload: 具有伪装 PDF 扩展名的可执行文件

Social Engineering: 紧迫性 + 财务威胁 + 法律威胁

攻陷后活动

MITRE ATT&CK 映射

事件报告

INCIDENT ID: INC-2024-001 Classification: CRITICAL Status: Contained — Pending Full Forensic Review Analyst: Dickson Ojama

大约 15:00,向 CEO Michael Scott 投递了一封针对性的鱼叉式网络钓鱼邮件。该邮件冒充计费实体,并在 ZIP 存档中包含一个伪装成发票 PDF 的恶意可执行文件。执行后,攻击者建立了对 CEO 工作站(主机 3459)的远程访问,部署了后渗透工具(PowerView 和 PowerUp),使用重复的 NSLOOKUP 查询进行了广泛的网络侦察,尝试通过 Net.exe 提升权限,并使用 Robocopy 为窃取数据做准备。

入侵指标 (IOCs)

影响评估

威胁情报丰富

对于在调查期间识别的每个 IOC,都进行了威胁情报查询以丰富发现并支持检测。

警报微调建议

SOC 分析师带来的最有价值的技能之一不仅仅是检测威胁,而是改进检测系统本身。以下微调建议基于在此模拟期间观察到的模式。

补救与事件响应

模拟结果与 KPI

经验教训

这些是来自模拟的诚实反思 —— 这种自我评估区分了优秀分析师和卓越分析师。

做得好的方面

1. 立即应用了资产优先级

从第一条警报开始,注意力就被引向了 CEO 和其他高价值目标。这种直觉在真实的 SOC 环境中至关重要 —— 最糟糕的结果是因为忙于低优先级的噪音而错过了 C-level 高管的入侵。

2. 真实警报率完美

每一个真正的威胁都被识别并升级了。在实际事件中,漏掉一个真实警报可能意味着被控制的泄露与全面入侵之间的区别。

3. 上下文关联性强

通过关联时间戳,识别了 15:00 的网络钓鱼邮件与 15:16 的 RDPclip.exe 活动之间的联系 —— 这是一项需要经验和仔细阅读日志的技能,而不仅仅是运行查询。

⚠️ 需要改进的地方

1. 平均响应时间 (MTTR) 慢于平均水平

速度在 SOC 工作中很重要。虽然进程研究很彻底,但通过维护常见合法进程的个人参考表(svchost.exe, taskhost.exe, trustedinstaller.exe 等)可以改进这一点,以便快速驳回。

行动:我建立并维护一个个人进程基线参考。预先对已知的 Windows 系统进程进行分类,列出其预期的父进程、典型位置和合法用例。

2. 一些警报被过度分类为真实警报

少数警报被标记为真实警报,但实际上应该是误报。在真实的 SOC 环境中,过度升级会给高级分析师制造噪音,并可能导致整个团队出现警报疲劳。

行动:在将任何进程警报标记为真实警报之前,进行三部分检查:

(1) 此进程是否是已知良性的?

(2) 它是否从预期位置执行?

(3) 周围上下文(最近的网络钓鱼、异常时间)真的与它有关联吗?

3. 在高警报量下的警报管理具有挑战性

当警报在模拟后期大量涌入时,很难保持有条理的分类。在实际事件中,这可能导致漏掉警报。

行动:在高警报量情况下,我将立即按资产优先级(高管优先)和严重程度对警报进行排序。使用分类队列,不要乱序打开警报。如果警报量无法处理,我将在落后之前升级请求额外的分析师支持。

4. 文档记录速度需要改进

为每条警报编写详细笔记减慢了响应时间。虽然高质量的文档记录是不可妥协的,但模板将显著加快该过程。

行动:我将为常见场景(网络钓鱼邮件、可疑进程、提权)创建预构建的警报文档模板,可以快速填写,而不是从头开始编写。

技能展示

🔗 参考资料

MITRE ATT&CK Framework https://attack.mitre.org/

TryHackMe SOC Simulator https://tryhackme.com/soc-sim

Splunk Documentation https://docs.splunk.com/Documentation

VirusTotal https://www.virustotal.com/

ANY.RUN Sandbox https://any.run/

URLScan.io https://urlscan.io/

PowerView — PowerSploit https://github.com/PowerShellMafia/PowerSploit

MITRE CAR Analytics https://car.mitre.org/

👤 作者

Akpoga Dickson Ojama

SOC Analyst | CompTIA Security+ | Network+ | A+ | CSIS

“最好的 SOC 分析师不仅仅是发现威胁 —— 他们理解威胁、记录威胁、从威胁中学习,并因此让整个系统变得更加智能。”

入侵切入点 —— 一张伪造的发票邮件

一切始于 CEO 收件箱中的一封电子邮件。表面上,它看起来像是一个常规的账单通知。发件人声称 CEO 的帐户已逾期 30 天,威胁除非立即付款,否则将采取法律行动。附件是一个名为“Important Invoice February”的 ZIP 文件。

有几件事让它立即脱颖而出。发件人的域名具有负面声誉评分 —— 这是一个在根据威胁情报进行检查时立即出现的危险信号。ZIP 文件内部看起来是一个 PDF,但仔细观察文件扩展名会发现有些不对劲。它实际上是一个伪装的可执行程序,设计为在打开时运行,而不是设计用于阅读的文档。

语言中的紧迫感、财务压力、法律后果的威胁 —— 所有这些都是经典的社交工程 策略,旨在让人不假思索地采取行动。

远程访问迹象 —— RDPclip.exe

在网络钓鱼邮件送达后的几分钟内,CEO 的工作站上出现了一个异常进程 —— RDPclip.exe。这是一个合法的 Windows 进程,用于在远程桌面会话期间管理剪贴板共享。就其本身而言,它不会引发警报。但在这种背景下,这引起了深深的担忧。

没有授权任何远程桌面会话。没有安排 IT 活动。该进程在确认的恶意邮件送达后 16 分钟内出现,并且同时出现在网络另一端的 Sales 工作站上。在两台机器上同时出现,强烈指向建立了远程连接,可能是通过打开附件触发的反向 shell。

部署后利用工具 —— 通过 PowerShell 部署的 PowerView 和 PowerUp

不久之后,检测到 PowerShell 从一个异常位置启动 —— CEO 的下载文件夹,而不是任何标准系统目录。仅此一点就是一个危险信号。合法的系统进程不会从用户的个人下载文件夹运行。

被执行的内容使情况显著恶化。两个已知的后渗透 脚本被放入了同一文件夹:

PowerView.ps1 —— 攻击者用来映射 Active Directory 环境、识别用户、组和机器,并了解他们所进入网络的工具

PowerUp.ps1 —— 用于识别本地提权 机会的工具,帮助攻击者获得比其初始立足点更高级别的访问权限

这些工具的存在证实这不是意外感染。有人怀有意图在 CEO 的机器内主动操作。这被升级并映射到 MITRE ATT&CK 技术 T1059.001 —— PowerShell 执行。

网络侦察 —— 六次快速的 NSLOOKUP 查询

建立立足点后,攻击者开始探索。NSLOOKUP —— 一个用于查询 DNS 记录的合法命令行工具 —— 从 CEO 的工作站连续快速执行了六次。

CEO 运行一次 NSLOOKUP 查询可能是不寻常的。在短时间内连续运行六次绝不是任何高管会手动做的事情。这显然是自动化的、脚本化的行为,因为攻击者有条不紊地映射内部网络,识别主机名、服务器和基础设施,以了解他们还能触及什么。

这种模式与攻击者在转向高价值资产之前弄清楚其位置的情况一致。所有六次执行作为确认的网络侦察活动一起进行了升级。

权限提升 —— 来自提升命令提示符的 Net.exe

接下来是 Net.exe —— 一个 Windows 实用程序,在正确的人手中,它用于例行管理任务,例如管理用户帐户和网络共享。在这种情况下,它绝非例行公事。

Net.exe 是从提升的命令提示符运行的,赋予其管理员级权限。更说明问题的是,它是从下载文件夹执行的 —— 而不是来自其预期的 Windows 系统目录中的位置。这种非标准执行路径是攻击者投放工具并在正常系统控件之外运行它的典型指标。

可能的目的:枚举用户帐户和组成员身份,以确定值得下一步针对的高权限帐户。这被升级为确认的提权尝试。

正在进行的数据窃取 —— Robocopy

当在 CEO 的机器上检测到通过 PowerShell 运行 Robocopy 时,调查达到了最严重的时刻。Robocopy 是一个强大的 Windows 文件复制实用程序 —— 在 IT 管理员手中是合法的,但当 PowerShell 脚本使用它在网络上镜像文件时,则非常令人震惊。

目标是存储在同一网络上另一台主机上的财务记录。攻击者已映射了网络,提升了权限,现在正在复制敏感的财务数据 —— 为其窃取做准备。

为了掩盖踪迹,攻击者还尝试使用 PowerShell 删除下载文件夹的内容 —— 试图删除他们使用的工具并使取证分析变得更加困难。删除尝试本身成为了另一条证据。

这被升级为正在进行的数据窃取

调查方法论 —— 五 W 原则

对于每一个真实警报,都应用了以下结构化方法,以确保进行完整且经得起推敲的调查。

入侵指标 (IOCs)

Sender Domain: [标记 —— 声誉检查中的社区负面评分]

Attachment Name: important invoice february.zip

Payload: 具有伪装 PDF 扩展名的可执行文件

Social Engineering: 紧迫性 + 财务威胁 + 法律威胁

攻陷后活动

MITRE ATT&CK 映射

事件报告

INCIDENT ID: INC-2024-001 Classification: CRITICAL Status: Contained — Pending Full Forensic Review Analyst: Dickson Ojama

大约 15:00,向 CEO Michael Scott 投递了一封针对性的鱼叉式网络钓鱼邮件。该邮件冒充计费实体,并在 ZIP 存档中包含一个伪装成发票 PDF 的恶意可执行文件。执行后,攻击者建立了对 CEO 工作站(主机 3459)的远程访问,部署了后渗透工具(PowerView 和 PowerUp),使用重复的 NSLOOKUP 查询进行了广泛的网络侦察,尝试通过 Net.exe 提升权限,并使用 Robocopy 为窃取数据做准备。

入侵指标 (IOCs)

影响评估

威胁情报丰富

对于在调查期间识别的每个 IOC,都进行了威胁情报查询以丰富发现并支持检测。

警报微调建议

SOC 分析师带来的最有价值的技能之一不仅仅是检测威胁,而是改进检测系统本身。以下微调建议基于在此模拟期间观察到的模式。

补救与事件响应

模拟结果与 KPI

经验教训

这些是来自模拟的诚实反思 —— 这种自我评估区分了优秀分析师和卓越分析师。

做得好的方面

1. 立即应用了资产优先级

从第一条警报开始,注意力就被引向了 CEO 和其他高价值目标。这种直觉在真实的 SOC 环境中至关重要 —— 最糟糕的结果是因为忙于低优先级的噪音而错过了 C-level 高管的入侵。

2. 真实警报率完美

每一个真正的威胁都被识别并升级了。在实际事件中,漏掉一个真实警报可能意味着被控制的泄露与全面入侵之间的区别。

3. 上下文关联性强

通过关联时间戳,识别了 15:00 的网络钓鱼邮件与 15:16 的 RDPclip.exe 活动之间的联系 —— 这是一项需要经验和仔细阅读日志的技能,而不仅仅是运行查询。

⚠️ 需要改进的地方

1. 平均响应时间 (MTTR) 慢于平均水平

速度在 SOC 工作中很重要。虽然进程研究很彻底,但通过维护常见合法进程的个人参考表(svchost.exe, taskhost.exe, trustedinstaller.exe 等)可以改进这一点,以便快速驳回。

行动:我建立并维护一个个人进程基线参考。预先对已知的 Windows 系统进程进行分类,列出其预期的父进程、典型位置和合法用例。

2. 一些警报被过度分类为真实警报

少数警报被标记为真实警报,但实际上应该是误报。在真实的 SOC 环境中,过度升级会给高级分析师制造噪音,并可能导致整个团队出现警报疲劳。

行动:在将任何进程警报标记为真实警报之前,进行三部分检查:

(1) 此进程是否是已知良性的?

(2) 它是否从预期位置执行?

(3) 周围上下文(最近的网络钓鱼、异常时间)真的与它有关联吗?

3. 在高警报量下的警报管理具有挑战性

当警报在模拟后期大量涌入时,很难保持有条理的分类。在实际事件中,这可能导致漏掉警报。

行动:在高警报量情况下,我将立即按资产优先级(高管优先)和严重程度对警报进行排序。使用分类队列,不要乱序打开警报。如果警报量无法处理,我将在落后之前升级请求额外的分析师支持。

4. 文档记录速度需要改进

为每条警报编写详细笔记减慢了响应时间。虽然高质量的文档记录是不可妥协的,但模板将显著加快该过程。

行动:我将为常见场景(网络钓鱼邮件、可疑进程、提权)创建预构建的警报文档模板,可以快速填写,而不是从头开始编写。

技能展示

🔗 参考资料

MITRE ATT&CK Framework https://attack.mitre.org/

TryHackMe SOC Simulator https://tryhackme.com/soc-sim

Splunk Documentation https://docs.splunk.com/Documentation

VirusTotal https://www.virustotal.com/

ANY.RUN Sandbox https://any.run/

URLScan.io https://urlscan.io/

PowerView — PowerSploit https://github.com/PowerShellMafia/PowerSploit

MITRE CAR Analytics https://car.mitre.org/

👤 作者

Akpoga Dickson Ojama

SOC Analyst | CompTIA Security+ | Network+ | A+ | CSIS

“最好的 SOC 分析师不仅仅是发现威胁 —— 他们理解威胁、记录威胁、从威胁中学习,并因此让整个系统变得更加智能。”

入侵切入点 —— 一张伪造的发票邮件

一切始于 CEO 收件箱中的一封电子邮件。表面上,它看起来像是一个常规的账单通知。发件人声称 CEO 的帐户已逾期 30 天,威胁除非立即付款,否则将采取法律行动。附件是一个名为“Important Invoice February”的 ZIP 文件。

有几件事让它立即脱颖而出。发件人的域名具有负面声誉评分 —— 这是一个在根据威胁情报进行检查时立即出现的危险信号。ZIP 文件内部看起来是一个 PDF,但仔细观察文件扩展名会发现有些不对劲。它实际上是一个伪装的可执行程序,设计为在打开时运行,而不是设计用于阅读的文档。

语言中的紧迫感、财务压力、法律后果的威胁 —— 所有这些都是经典的社交工程 策略,旨在让人不假思索地采取行动。

远程访问迹象 —— RDPclip.exe

在网络钓鱼邮件送达后的几分钟内,CEO 的工作站上出现了一个异常进程 —— RDPclip.exe。这是一个合法的 Windows 进程,用于在远程桌面会话期间管理剪贴板共享。就其本身而言,它不会引发警报。但在这种背景下,这引起了深深的担忧。

没有授权任何远程桌面会话。没有安排 IT 活动。该进程在确认的恶意邮件送达后 16 分钟内出现,并且同时出现在网络另一端的 Sales 工作站上。在两台机器上同时出现,强烈指向建立了远程连接,可能是通过打开附件触发的反向 shell。

部署后利用工具 —— 通过 PowerShell 部署的 PowerView 和 PowerUp

不久之后,检测到 PowerShell 从一个异常位置启动 —— CEO 的下载文件夹,而不是任何标准系统目录。仅此一点就是一个危险信号。合法的系统进程不会从用户的个人下载文件夹运行。

被执行的内容使情况显著恶化。两个已知的后渗透 脚本被放入了同一文件夹:

PowerView.ps1 —— 攻击者用来映射 Active Directory 环境、识别用户、组和机器,并了解他们所进入网络的工具

PowerUp.ps1 —— 用于识别本地提权 机会的工具,帮助攻击者获得比其初始立足点更高级别的访问权限

这些工具的存在证实这不是意外感染。有人怀有意图在 CEO 的机器内主动操作。这被升级并映射到 MITRE ATT&CK 技术 T1059.001 —— PowerShell 执行。

网络侦察 —— 六次快速的 NSLOOKUP 查询

建立立足点后,攻击者开始探索。NSLOOKUP —— 一个用于查询 DNS 记录的合法命令行工具 —— 从 CEO 的工作站连续快速执行了六次。

CEO 运行一次 NSLOOKUP 查询可能是不寻常的。在短时间内连续运行六次绝不是任何高管会手动做的事情。这显然是自动化的、脚本化的行为,因为攻击者有条不紊地映射内部网络,识别主机名、服务器和基础设施,以了解他们还能触及什么。

这种模式与攻击者在转向高价值资产之前弄清楚其位置的情况一致。所有六次执行作为确认的网络侦察活动一起进行了升级。

权限提升 —— 来自提升命令提示符的 Net.exe

接下来是 Net.exe —— 一个 Windows 实用程序,在正确的人手中,它用于例行管理任务,例如管理用户帐户和网络共享。在这种情况下,它绝非例行公事。

Net.exe 是从提升的命令提示符运行的,赋予其管理员级权限。更说明问题的是,它是从下载文件夹执行的 —— 而不是来自其预期的 Windows 系统目录中的位置。这种非标准执行路径是攻击者投放工具并在正常系统控件之外运行它的典型指标。

可能的目的:枚举用户帐户和组成员身份,以确定值得下一步针对的高权限帐户。这被升级为确认的提权尝试。

正在进行的数据窃取 —— Robocopy

当在 CEO 的机器上检测到通过 PowerShell 运行 Robocopy 时,调查达到了最严重的时刻。Robocopy 是一个强大的 Windows 文件复制实用程序 —— 在 IT 管理员手中是合法的,但当 PowerShell 脚本使用它在网络上镜像文件时,则非常令人震惊。

目标是存储在同一网络上另一台主机上的财务记录。攻击者已映射了网络,提升了权限,现在正在复制敏感的财务数据 —— 为其窃取做准备。

为了掩盖踪迹,攻击者还尝试使用 PowerShell 删除下载文件夹的内容 —— 试图删除他们使用的工具并使取证分析变得更加困难。删除尝试本身成为了另一条证据。

这被升级为正在进行的数据窃取

调查方法论 —— 五 W 原则

对于每一个真实警报,都应用了以下结构化方法,以确保进行完整且经得起推敲的调查。

入侵指标 (IOCs)

Sender Domain: [标记 —— 声誉检查中的社区负面评分]

Attachment Name: important invoice february.zip

Payload: 具有伪装 PDF 扩展名的可执行文件

Social Engineering: 紧迫性 + 财务威胁 + 法律威胁

攻陷后活动

MITRE ATT&CK 映射

事件报告

INCIDENT ID: INC-2024-001 Classification: CRITICAL Status: Contained — Pending Full Forensic Review Analyst: Dickson Ojama

大约 15:00,向 CEO Michael Scott 投递了一封针对性的鱼叉式网络钓鱼邮件。该邮件冒充计费实体,并在 ZIP 存档中包含一个伪装成发票 PDF 的恶意可执行文件。执行后,攻击者建立了对 CEO 工作站(主机 3459)的远程访问,部署了后渗透工具(PowerView 和 PowerUp),使用重复的 NSLOOKUP 查询进行了广泛的网络侦察,尝试通过 Net.exe 提升权限,并使用 Robocopy 为窃取数据做准备。

入侵指标 (IOCs)

影响评估

威胁情报丰富

对于在调查期间识别的每个 IOC,都进行了威胁情报查询以丰富发现并支持检测。

警报微调建议

SOC 分析师带来的最有价值的技能之一不仅仅是检测威胁,而是改进检测系统本身。以下微调建议基于在此模拟期间观察到的模式。

补救与事件响应

模拟结果与 KPI

经验教训

这些是来自模拟的诚实反思 —— 这种自我评估区分了优秀分析师和卓越分析师。

做得好的方面

1. 立即应用了资产优先级

从第一条警报开始,注意力就被引向了 CEO 和其他高价值目标。这种直觉在真实的 SOC 环境中至关重要 —— 最糟糕的结果是因为忙于低优先级的噪音而错过了 C-level 高管的入侵。

2. 真实警报率完美

每一个真正的威胁都被识别并升级了。在实际事件中,漏掉一个真实警报可能意味着被控制的泄露与全面入侵之间的区别。

3. 上下文关联性强

通过关联时间戳,识别了 15:00 的网络钓鱼邮件与 15:16 的 RDPclip.exe 活动之间的联系 —— 这是一项需要经验和仔细阅读日志的技能,而不仅仅是运行查询。

⚠️ 需要改进的地方

1. 平均响应时间 (MTTR) 慢于平均水平

速度在 SOC 工作中很重要。虽然进程研究很彻底,但通过维护常见合法进程的个人参考表(svchost.exe, taskhost.exe, trustedinstaller.exe 等)可以改进这一点,以便快速驳回。

行动:我建立并维护一个个人进程基线参考。预先对已知的 Windows 系统进程进行分类,列出其预期的父进程、典型位置和合法用例。

2. 一些警报被过度分类为真实警报

少数警报被标记为真实警报,但实际上应该是误报。在真实的 SOC 环境中,过度升级会给高级分析师制造噪音,并可能导致整个团队出现警报疲劳。

行动:在将任何进程警报标记为真实警报之前,进行三部分检查:

(1) 此进程是否是已知良性的?

(2) 它是否从预期位置执行?

(3) 周围上下文(最近的网络钓鱼、异常时间)真的与它有关联吗?

3. 在高警报量下的警报管理具有挑战性

当警报在模拟后期大量涌入时,很难保持有条理的分类。在实际事件中,这可能导致漏掉警报。

行动:在高警报量情况下,我将立即按资产优先级(高管优先)和严重程度对警报进行排序。使用分类队列,不要乱序打开警报。如果警报量无法处理,我将在落后之前升级请求额外的分析师支持。

4. 文档记录速度需要改进

为每条警报编写详细笔记减慢了响应时间。虽然高质量的文档记录是不可妥协的,但模板将显著加快该过程。

行动:我将为常见场景(网络钓鱼邮件、可疑进程、提权)创建预构建的警报文档模板,可以快速填写,而不是从头开始编写。

技能展示

🔗 参考资料

MITRE ATT&CK Framework https://attack.mitre.org/

TryHackMe SOC Simulator https://tryhackme.com/soc-sim

Splunk Documentation https://docs.splunk.com/Documentation

VirusTotal https://www.virustotal.com/

ANY.RUN Sandbox https://any.run/

URLScan.io https://urlscan.io/

PowerView — PowerSploit https://github.com/PowerShellMafia/PowerSploit

MITRE CAR Analytics https://car.mitre.org/

👤 作者

Akpoga Dickson Ojama

SOC Analyst | CompTIA Security+ | Network+ | A+ | CSIS

“最好的 SOC 分析师不仅仅是发现威胁 —— 他们理解威胁、记录威胁、从威胁中学习,并因此让整个系统变得更加智能。”标签:AI合规, Cloudflare, MITRE ATT&CK, Mr. Robot, TryHackMe, Wireshark, 取证, 句柄查看, 后渗透, 告警分级, 威胁情报, 安全运营中心, 实战演练, 库, 应急响应, 开发者工具, 搜索语句(dork), 检测规则, 网络安全, 网络安全分析师, 网络安全审计, 网络映射, 网络流量分析, 网络资产发现, 误报分析, 邮件分析, 钓鱼邮件, 隐私保护