saivineethsannithi/home-soc-lab

GitHub: saivineethsannithi/home-soc-lab

这是一个基于 VirtualBox 和 Wazuh 构建的虚拟化 SOC 实验室,旨在通过模拟企业内网环境来练习检测工程、威胁搜寻及事件响应。

Stars: 0 | Forks: 0

# 🛡️ Home SOC Lab

一个从零构建的虚拟化安全运营中心(SOC)实验室,旨在使用行业标准开源工具练习

**检测工程、威胁搜寻和事件响应**。该项目模拟了一个小型企业环境,

我在其中同时扮演攻击者和防御者——运行真实的 MITRE ATT&CK 技术并利用实时 SIEM 进行检测。

## 🏗️ 架构

```

┌─────────────────────────────┐

│ SOCLab NAT Network │

│ 10.0.10.0/24 │

└──────────────┬──────────────┘

│

┌────────────────────┼────────────────────┐

│ │ │

┌───────▼───────┐ ┌────────▼────────┐ ┌───────▼────────┐

│ Wazuh SIEM │ │ Windows Victim │ │ Ubuntu Victim │

│ (Amazon Lin) │◄──┤ (Win 11) │ │ (Server 22) │

│ 10.0.10.7 │ │ + Wazuh agent │ │ + Wazuh agent │

│ │ │ + Sysmon (next)│ │ + auditd │

└───────▲───────┘ └─────────────────┘ └────────────────┘

│

│ ┌────────────────┐

└────────────────────┤ Kali Attacker │

│ 10.0.10.x │

│ (Atomic Red │

│ Team — next) │

└────────────────┘

```

**SOCLab NAT 网络**

```

10.0.10.0/24

│

┌────────────────┼────────────────┐

│ │ │

┌────▼─────┐ ┌─────▼─────┐ ┌────▼─────┐

│ Ubuntu │ │ Windows │ │ Kali │

│ 10.0.10.4│ │ 10.0.10.5 │ │10.0.10.6 │

│ (victim) │ │ (victim) │ │(attacker)│

└──────────┘ └───────────┘ └──────────┘

│

┌─────▼──────┐

│ Wazuh │

│ 10.0.10.7 │

│ (SIEM) │

└────────────┘

▲

│ port forward

│ 127.0.0.1:8443 → 443

┌─────┴──────┐

│ Your laptop│

│ (host) │

└────────────┘

```

**技术栈:**

- **虚拟机管理程序:** Oracle VirtualBox 7.x

- **SIEM:** Wazuh 4.14.4 (OVA 部署)

- **受害者:** Windows 11 企业版评估版

- **受害者:** Ubuntu Server 22.04 LTS

- **攻击者:** Kali Linux 2024.x

- **网络:** 隔离的 NAT 网络 (10.0.10.0/24)

- **主机访问:** 端口转发 127.0.0.1:8443 → Wazuh 仪表板

## ✅ 进度

### 第一阶段 — 实验室基础设施 (已完成)

- [x] 已安装 VirtualBox,主机上已禁用 Hyper-V,已验证虚拟化

- [x] 已安装 Windows 11 受害者 VM + 增强功能包 + 快照

- [x] 已安装 Ubuntu Server 22.04 受害者 VM + 更新 + 快照

- [x] 已导入 Kali Linux 攻击者 VM + 网络配置 + 快照

- [x] 已创建 SOCLab NAT 网络 (10.0.10.0/24)

- [x] 通过跨 VM ping 测试验证所有 VM

### 第二阶段 — SIEM 部署 (已完成)

- [x] 已导入 Wazuh 4.14.4 OVA 并降低配置规格 (2 CPU / 4 GB RAM)

- [x] Wazuh 已加入 SOCLab 网络 (10.0.10.7)

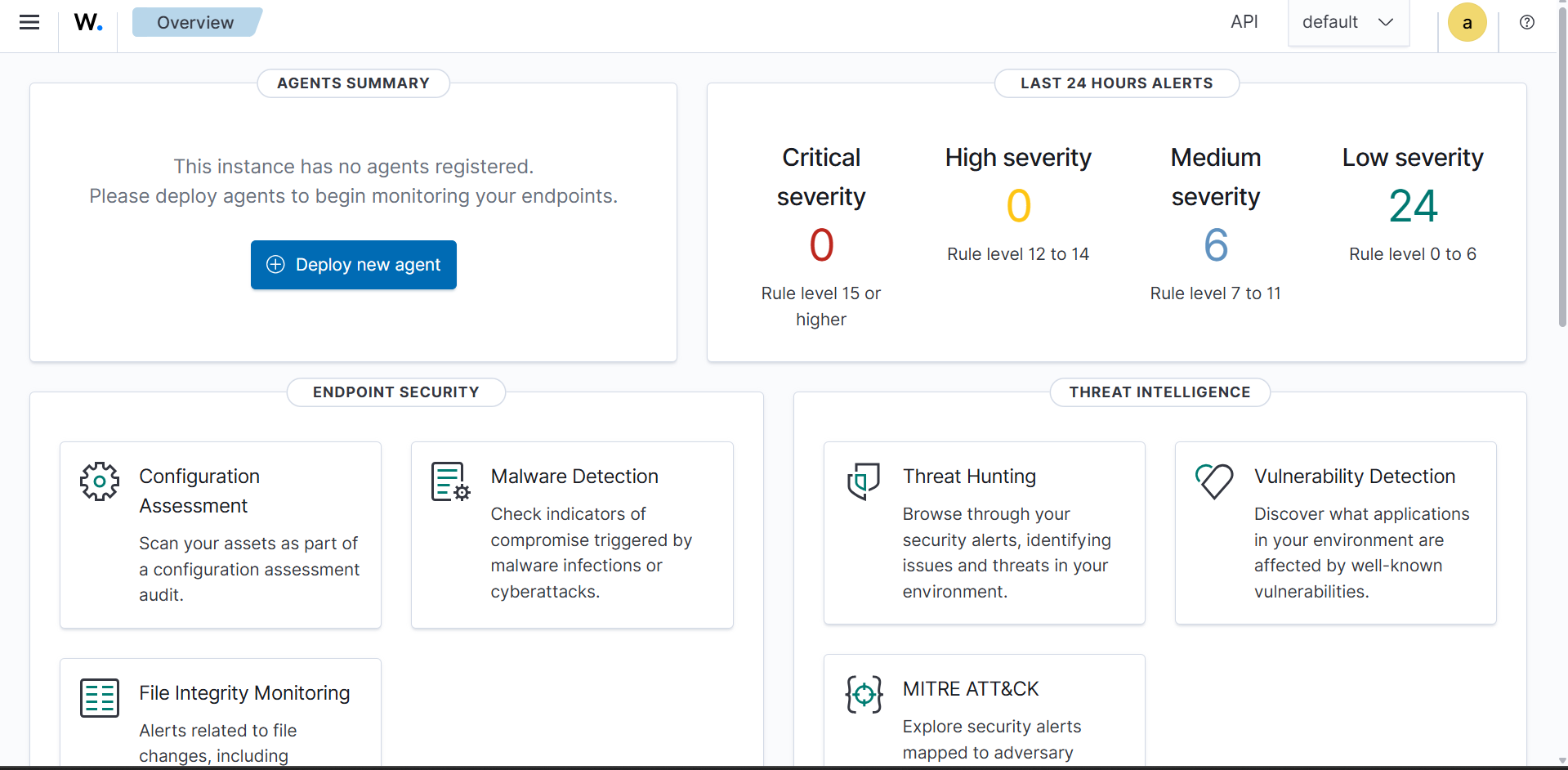

- [x] 仪表板可通过端口转发从主机访问 (https://127.0.0.1:8443)

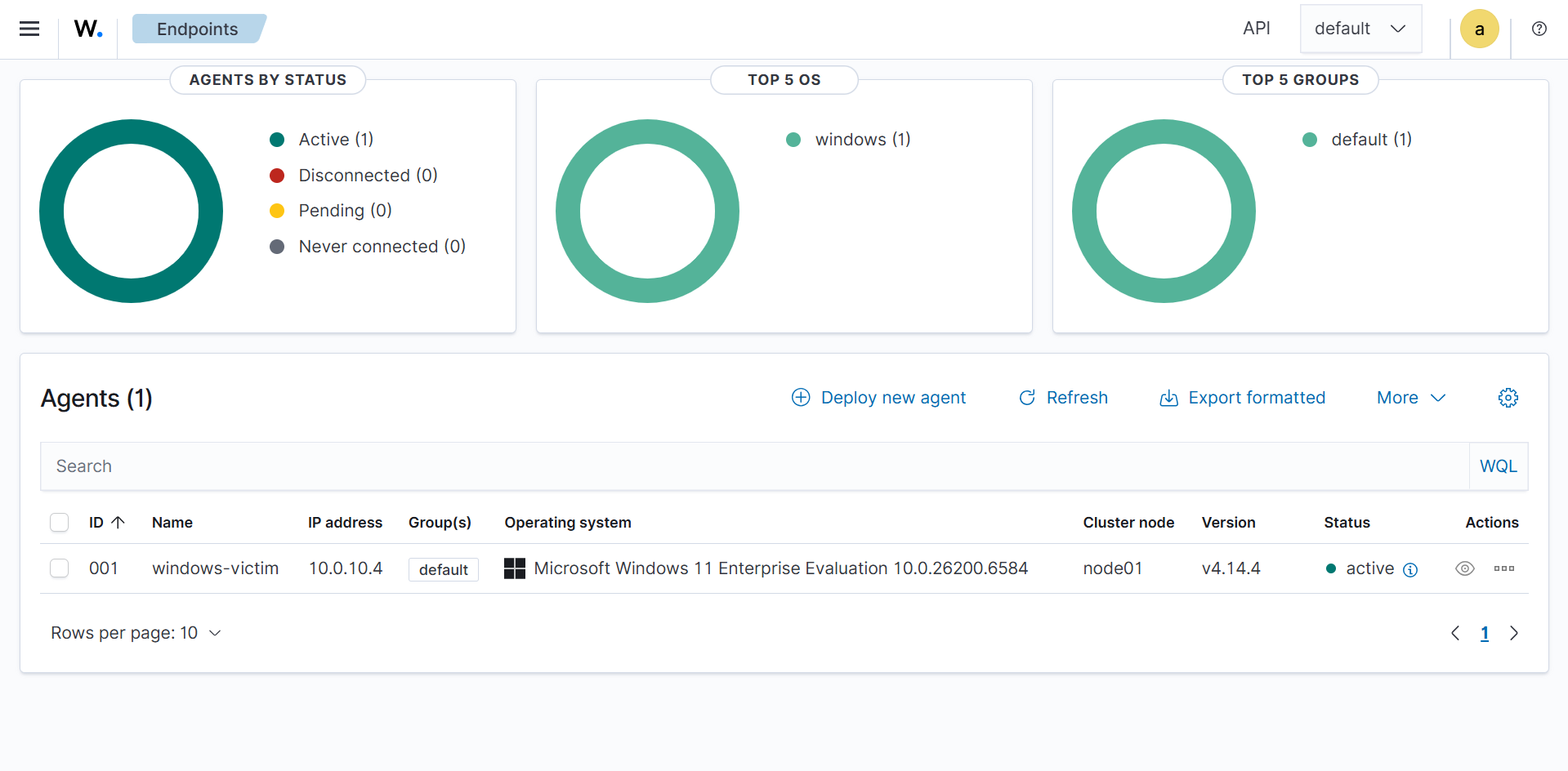

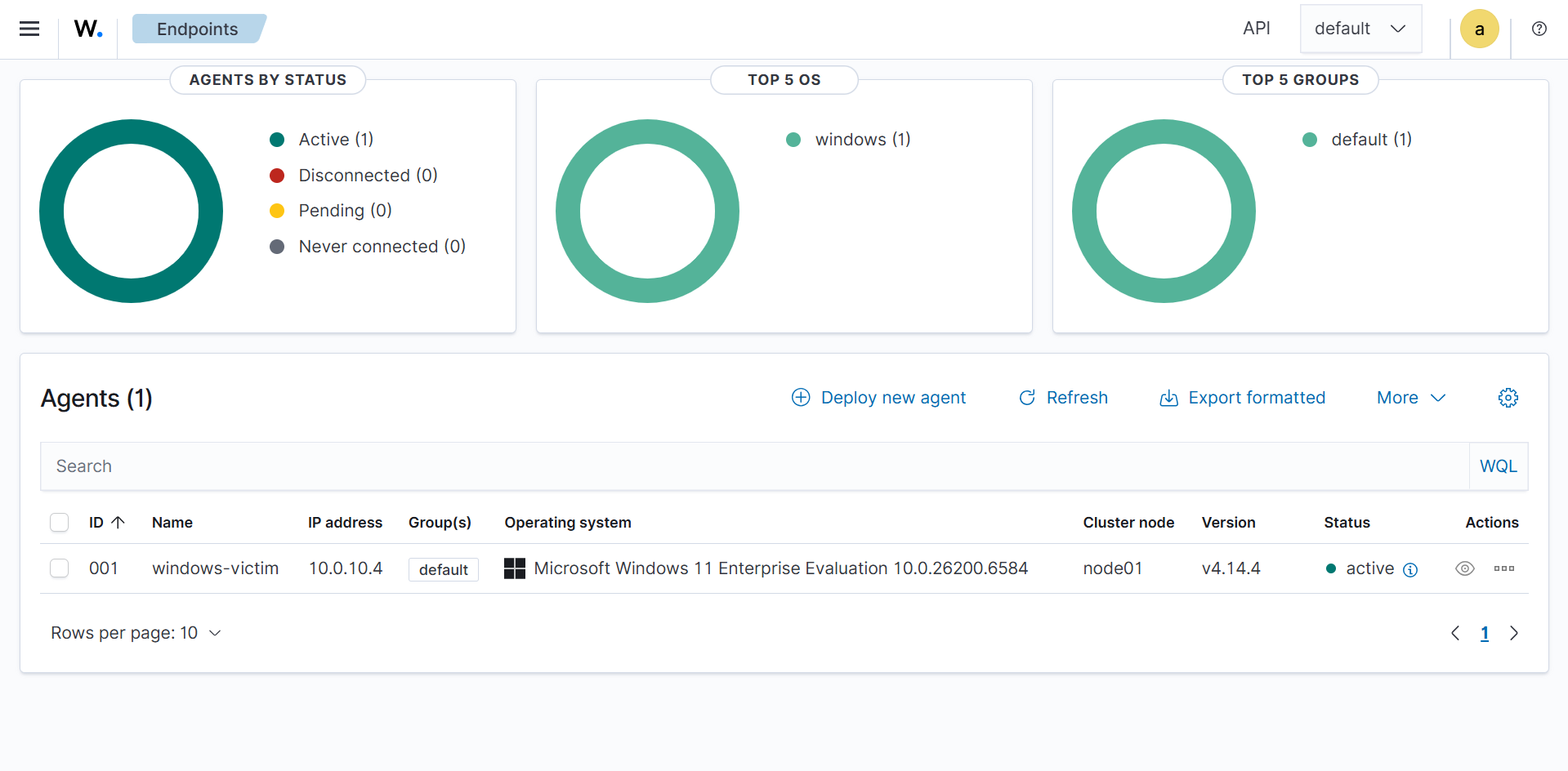

- [x] 已安装 Windows Wazuh agent 并开始报告 (`windows-victim`)

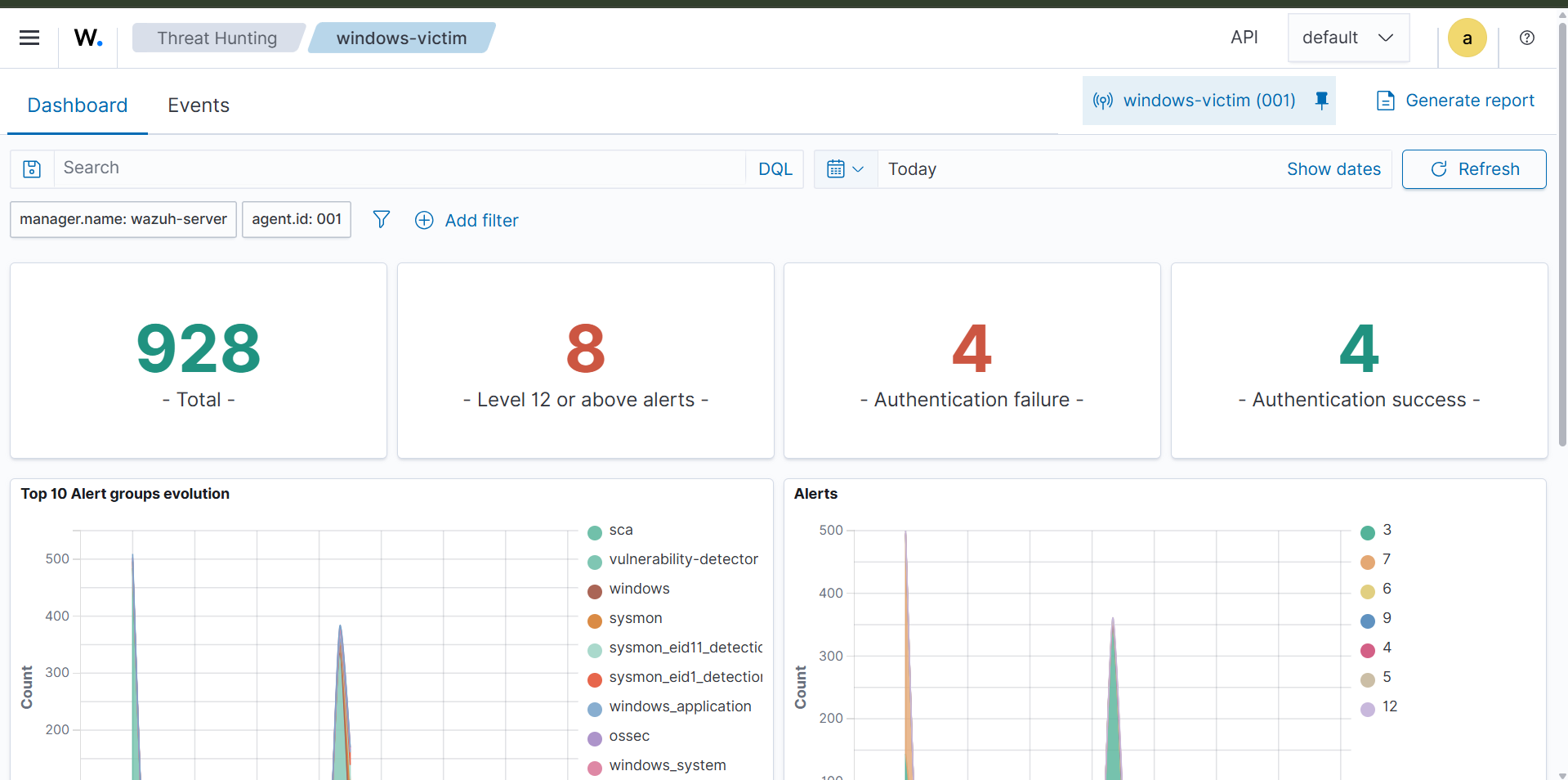

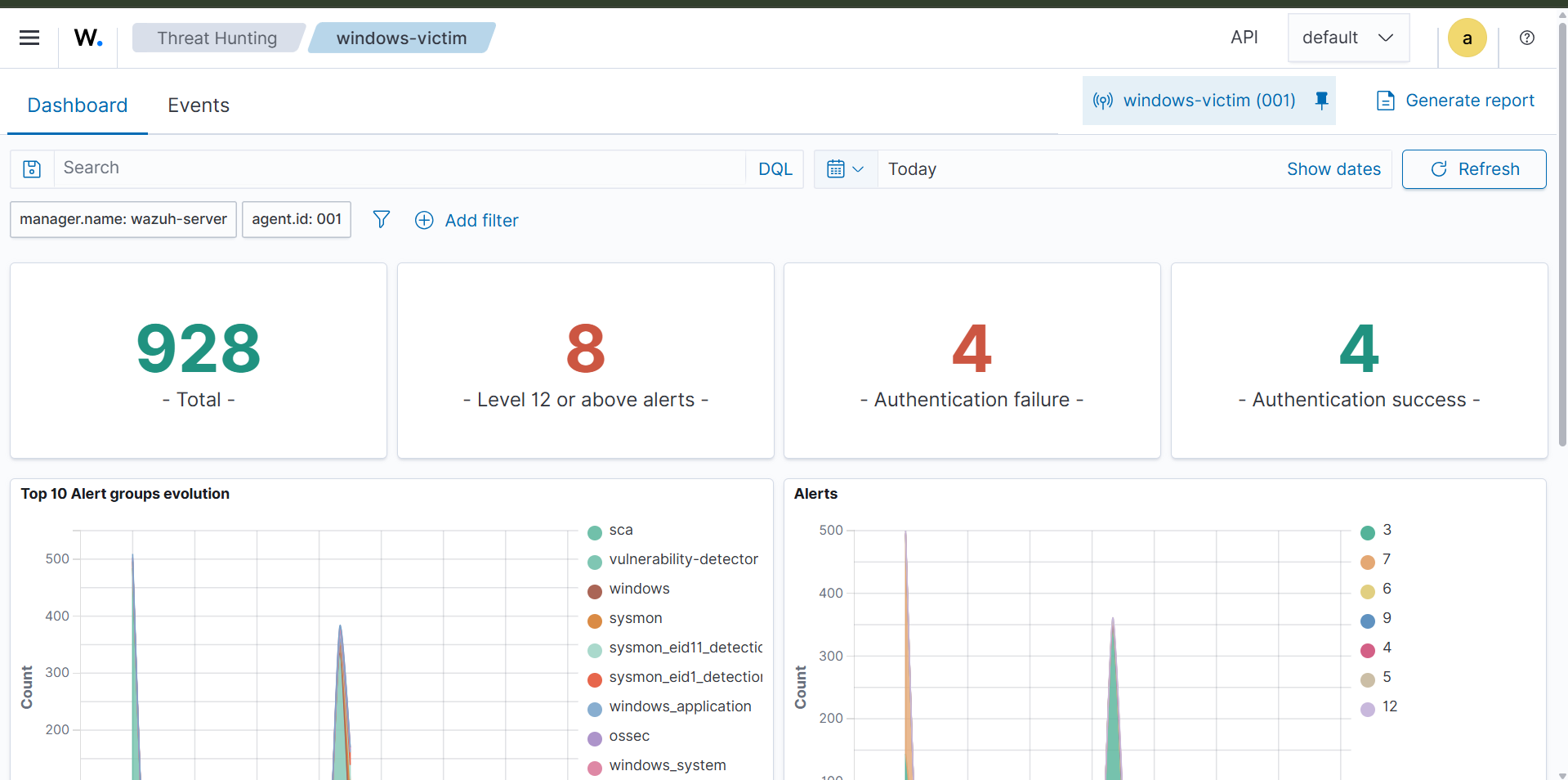

- [x] 已生成首份威胁搜寻报告 —— **530 个事件,检测到 4 次认证失败**

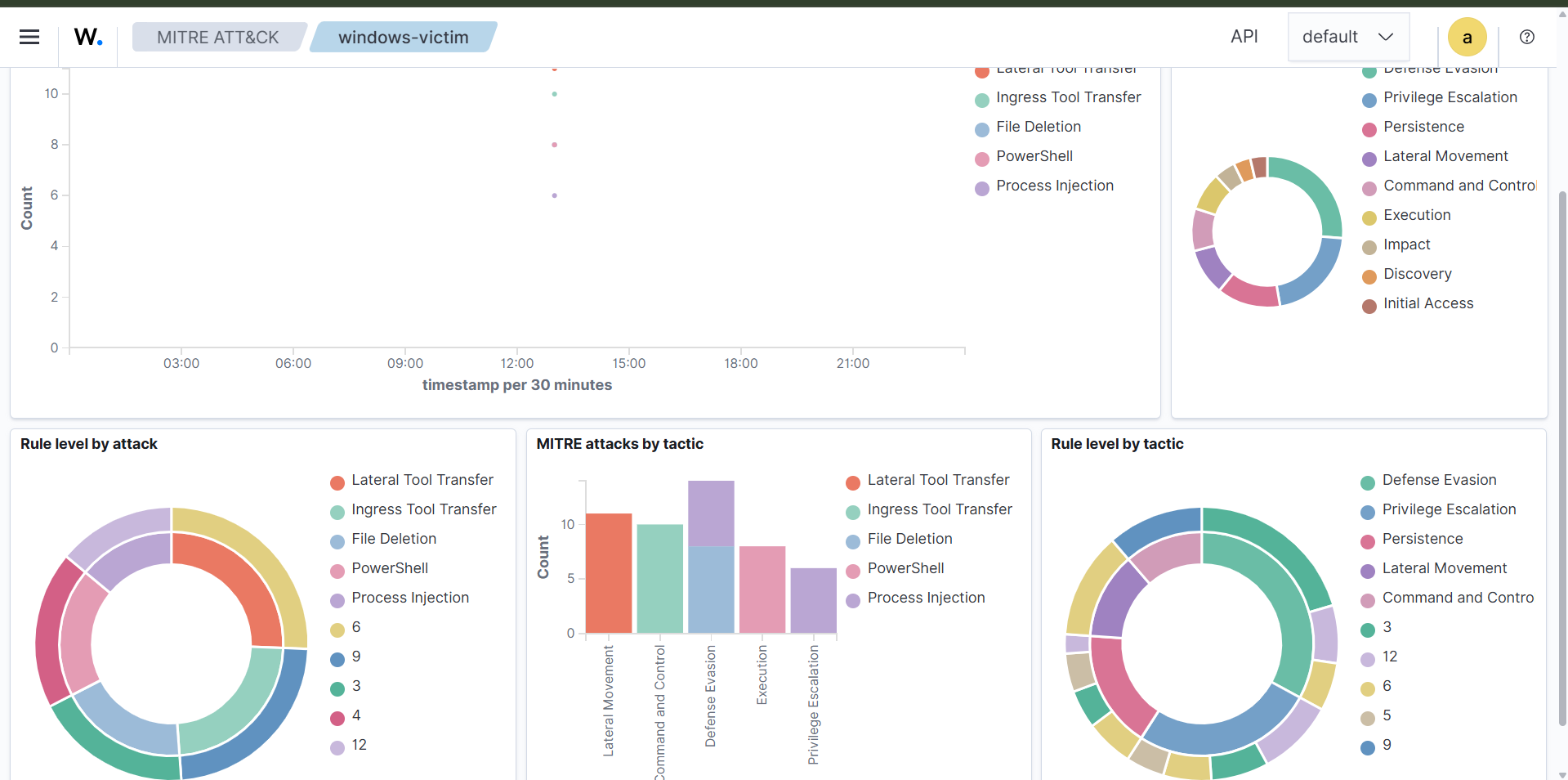

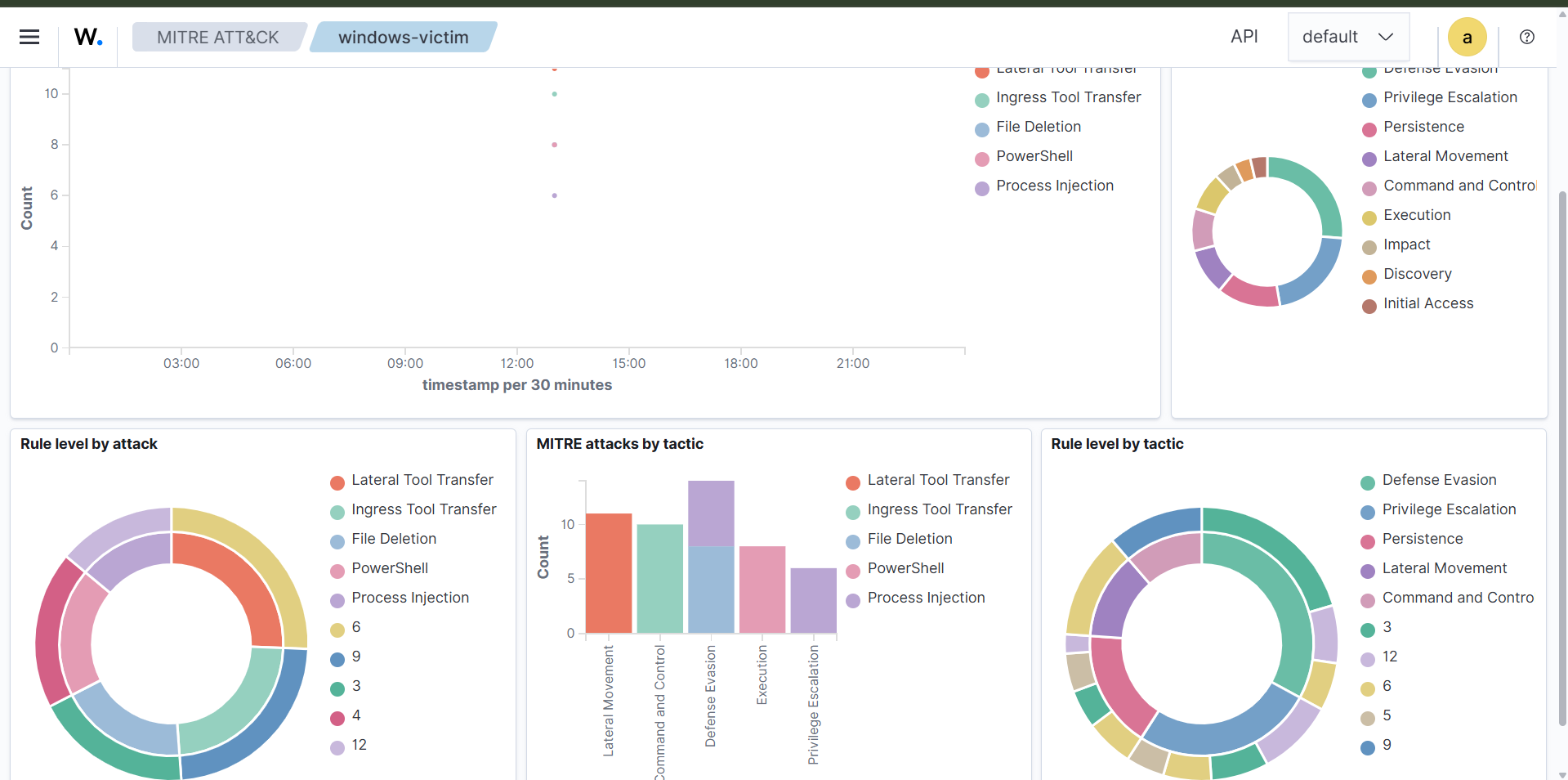

- [x] 已验证 MITRE ATT&CK 映射 (Valid Accounts T1078, Disable/Modify Tools T1562)

- [x] 已完成 CIS 基准基线扫描 (Windows 11 合规率为 26% — 待修复清单)

### 第三阶段 — 遥测调优 ✅ 已完成

- [x] 已部署 Ubuntu Wazuh agent

- [x] 已在 Windows 上安装 Sysmon 并使用 SwiftOnSecurity 配置

- [x] Wazuh 正在采集 Sysmon 事件 (已捕获 928+ 个事件)

- [x] Level 12+ Sysmon 检测规则触发中 — T1036.005, T1546.011

- [x] 已发布针对高危警报的调查记录

- [x] 已在 Ubuntu 上部署 auditd Neo23x0 规则集 (已加载 354 条规则)

- [x] Wazuh 正在采集 auditd 事件 (16 个规则组触发中)

- [x] 已端到端验证 Windows 和 Linux 遥测

- [x] 两端点均启用 CIS 基准合规性扫描

## 📊 早期成果

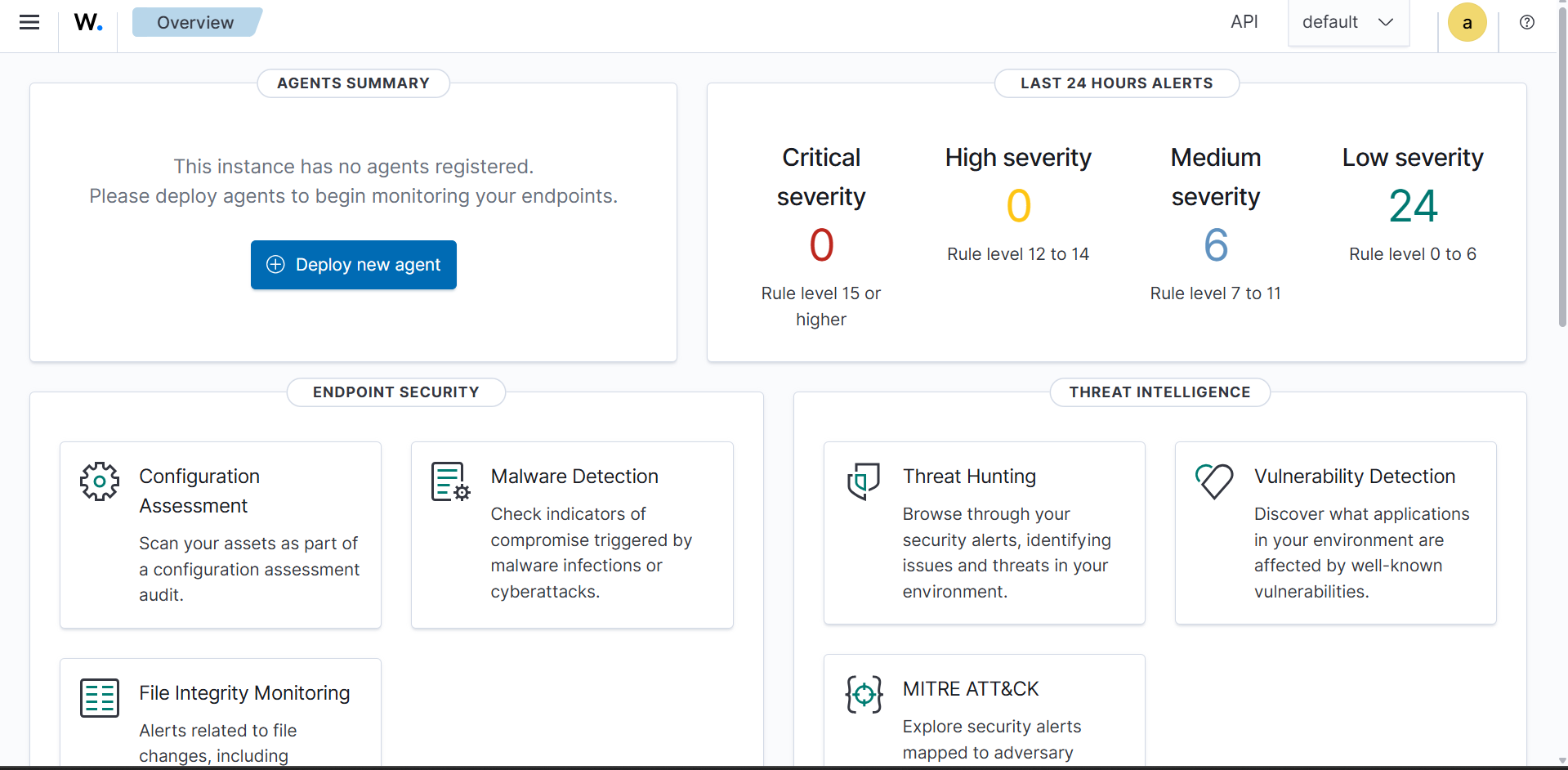

在部署第二阶段后,首份 24 小时威胁搜寻报告显示:

| 指标 | 数值 |

|---|---|

| 处理的总事件数 | **530** |

| 检测到的认证失败 | 4 |

| 记录的认证成功 | 6 |

| 映射的 MITRE 技术 | Valid Accounts, Account Access Removal, Disable/Modify Tools, Domain Policy Modification |

| Windows 11 CIS 基准分数 | 26% (基线 — 计划进行修复) |

| Amazon CIS 分数 | 43% |

📄 完整报告:[`reports/phase2-first-threat-hunting-report.pdf`](reports/phase2-first-threat-hunting-report.pdf)

## 🎯 展示的技能

**SIEM 与检测:**

Wazuh, OpenSearch/Kibana, 规则调优, 威胁搜寻查询, 警报分流

**端点遥测:**

Windows Event Logs, Sysmon (第三阶段), auditd (第三阶段), 日志转发代理

**框架与标准:**

MITRE ATT&CK 映射, CIS 基准, Sigma 规则格式

**基础设施:**

VirtualBox, NAT 网络, VM 快照, 虚拟机管理程序故障排查

(Hyper-V/VT-x 冲突, EFI 启动问题)

**PowerShell 与 Bash:**

`New-NetFirewallRule`, `Get-WinEvent`, `Get-NetTCPConnection`, bash 管道

**文档:**

Markdown 记录, 截图, 架构图, 事件报告

## 🚧 经验教训 (目前)

1. **调试基础设施本身就是学习。** 解决 Hyper-V 冲突、EFI 启动循环和配置错误的 NAT 让我明白了 SOC 工具在底层实际上是如何工作的。

2. **始终使用 `ip a` / `ipconfig` 进行验证 — 永远不要假设 IP。** 在 ping 测试期间通过惨痛的教训学到了这一点。这正是帮助 SOC 分析师避免追逐幽灵发现的好习惯。

3. **在进行任何重大更改之前拍摄快照。** 防止搞坏事情的廉价保险,你肯定会搞坏东西的。

4. **最小权限原则体现在最细微之处** — 例如,防火墙规则上 `-IcmpType 8` 的精确性(仅允许 Echo Request,而非所有 ICMP)正是生产环境检测工程所需的思维模式。

## 📂 仓库结构

```

home-soc-lab/

├── README.md ← you are here

├── 01-lab-setup/ ← Phase 1 docs

│ └── lab-setup.md

├── 02-wazuh-deployment/ ← Phase 2 docs

│ └── wazuh-deployment.md

├── 03-telemetry-tuning/ ← Phase 3 (in progress)

├── 04-attack-simulations/ ← Phase 4 (planned)

├── 05-custom-detections/ ← Phase 5 (planned)

│ ├── rules/

│ └── writeups/

├── reports/ ← generated SIEM reports

│ └── phase2-first-threat-hunting-report.pdf

└── screenshots/ ← dashboard + alert screenshots

```

# Screenshots

仪表板截图、警报截图、架构图。

将截图文件放置在此文件夹中:

- phase2-wazuh-dashboard-empty.png (部署 agent 前)

- phase2-wazuh-dashboard-agents-active.png (部署 agent 后)

- phase2-wazuh-dashboard-agents-active.png (部署 agent 后)

- phase2-mitre-donut-chart.png

- phase2-mitre-donut-chart.png

- phase2-authentication-failures-detected.png

- phase2-authentication-failures-detected.png

phase3- 📸 **See — the Threat Hunting

视图过滤条件为 `agent.id: 002` (ubuntu-victim):

phase3- 📸 **See — the Threat Hunting

视图过滤条件为 `agent.id: 002` (ubuntu-victim):

| 指标 | 数值 |

|---|---|

| 总事件数 | **421** |

| Level 12+ 警报 | 0 (干净的基线,无恶意行为) |

| 认证失败 | 6 |

| 认证成功 | 22 |

Ubuntu 端触发的前 10 大警报组:

`sca`, `syslog`, `pam`, `authentication_success`, `sudo`, `dpkg`,

`apparmor`, `config_changed`, `local`, `authentication_failed`。

这是多源遥测 —— Linux 端现在在广度上已与 Windows 端持平。

[wazuh-module-agents-002-general-1775897392.pdf](https://github.com/user-attachments/files/26644832/wazuh-module-agents-002-general-1775897392.pdf)

## Wazuh 检测到的内容 (Ubuntu 第三阶段结案报告)

## 📫 关于

由 **Saivineeth Sannithi ** 构建 —— 正在谋求 SOC 分析师职位的网络安全专业人士。网络安全理学硕士 (Teesside University),CompTIA Security+ (SY0-701),Google 网络安全专业人士认证。

随着我在各阶段的进展,该项目会定期更新。持续关注 —— 每个阶段都会产生新的成果。

**联系方式:** 邮箱:- vineethsannithi1998@gmail.com

*实验室凭据和 IP 已从所有公开文件中隐去。这是一个运行在隔离的私有网络上的封闭虚拟化环境,没有任何现实世界的暴露。*

| 指标 | 数值 |

|---|---|

| 总事件数 | **421** |

| Level 12+ 警报 | 0 (干净的基线,无恶意行为) |

| 认证失败 | 6 |

| 认证成功 | 22 |

Ubuntu 端触发的前 10 大警报组:

`sca`, `syslog`, `pam`, `authentication_success`, `sudo`, `dpkg`,

`apparmor`, `config_changed`, `local`, `authentication_failed`。

这是多源遥测 —— Linux 端现在在广度上已与 Windows 端持平。

[wazuh-module-agents-002-general-1775897392.pdf](https://github.com/user-attachments/files/26644832/wazuh-module-agents-002-general-1775897392.pdf)

## Wazuh 检测到的内容 (Ubuntu 第三阶段结案报告)

## 📫 关于

由 **Saivineeth Sannithi ** 构建 —— 正在谋求 SOC 分析师职位的网络安全专业人士。网络安全理学硕士 (Teesside University),CompTIA Security+ (SY0-701),Google 网络安全专业人士认证。

随着我在各阶段的进展,该项目会定期更新。持续关注 —— 每个阶段都会产生新的成果。

**联系方式:** 邮箱:- vineethsannithi1998@gmail.com

*实验室凭据和 IP 已从所有公开文件中隐去。这是一个运行在隔离的私有网络上的封闭虚拟化环境,没有任何现实世界的暴露。*

- phase2-wazuh-dashboard-agents-active.png (部署 agent 后)

- phase2-wazuh-dashboard-agents-active.png (部署 agent 后)

- phase2-mitre-donut-chart.png

- phase2-mitre-donut-chart.png

- phase2-authentication-failures-detected.png

- phase2-authentication-failures-detected.png

phase3- 📸 **See — the Threat Hunting

视图过滤条件为 `agent.id: 002` (ubuntu-victim):

phase3- 📸 **See — the Threat Hunting

视图过滤条件为 `agent.id: 002` (ubuntu-victim):

| 指标 | 数值 |

|---|---|

| 总事件数 | **421** |

| Level 12+ 警报 | 0 (干净的基线,无恶意行为) |

| 认证失败 | 6 |

| 认证成功 | 22 |

Ubuntu 端触发的前 10 大警报组:

`sca`, `syslog`, `pam`, `authentication_success`, `sudo`, `dpkg`,

`apparmor`, `config_changed`, `local`, `authentication_failed`。

这是多源遥测 —— Linux 端现在在广度上已与 Windows 端持平。

[wazuh-module-agents-002-general-1775897392.pdf](https://github.com/user-attachments/files/26644832/wazuh-module-agents-002-general-1775897392.pdf)

## Wazuh 检测到的内容 (Ubuntu 第三阶段结案报告)

## 📫 关于

由 **Saivineeth Sannithi ** 构建 —— 正在谋求 SOC 分析师职位的网络安全专业人士。网络安全理学硕士 (Teesside University),CompTIA Security+ (SY0-701),Google 网络安全专业人士认证。

随着我在各阶段的进展,该项目会定期更新。持续关注 —— 每个阶段都会产生新的成果。

**联系方式:** 邮箱:- vineethsannithi1998@gmail.com

*实验室凭据和 IP 已从所有公开文件中隐去。这是一个运行在隔离的私有网络上的封闭虚拟化环境,没有任何现实世界的暴露。*

| 指标 | 数值 |

|---|---|

| 总事件数 | **421** |

| Level 12+ 警报 | 0 (干净的基线,无恶意行为) |

| 认证失败 | 6 |

| 认证成功 | 22 |

Ubuntu 端触发的前 10 大警报组:

`sca`, `syslog`, `pam`, `authentication_success`, `sudo`, `dpkg`,

`apparmor`, `config_changed`, `local`, `authentication_failed`。

这是多源遥测 —— Linux 端现在在广度上已与 Windows 端持平。

[wazuh-module-agents-002-general-1775897392.pdf](https://github.com/user-attachments/files/26644832/wazuh-module-agents-002-general-1775897392.pdf)

## Wazuh 检测到的内容 (Ubuntu 第三阶段结案报告)

## 📫 关于

由 **Saivineeth Sannithi ** 构建 —— 正在谋求 SOC 分析师职位的网络安全专业人士。网络安全理学硕士 (Teesside University),CompTIA Security+ (SY0-701),Google 网络安全专业人士认证。

随着我在各阶段的进展,该项目会定期更新。持续关注 —— 每个阶段都会产生新的成果。

**联系方式:** 邮箱:- vineethsannithi1998@gmail.com

*实验室凭据和 IP 已从所有公开文件中隐去。这是一个运行在隔离的私有网络上的封闭虚拟化环境,没有任何现实世界的暴露。*标签:Atomic Red Team, Cloudflare, MITRE ATT&CK, Sysmon, TGT, Wazuh, 安全可视化, 安全运营中心, 库, 应急响应, 攻防演练, 数据展示, 数据泄露检测, 端点检测与响应, 管理员页面发现, 红队, 网络安全实验室, 网络映射, 脱壳工具, 虚拟化环境