Revenge8/Ghost-Sentinel

GitHub: Revenge8/Ghost-Sentinel

一款基于 Python 的网络安全工具,专注于 ARP 欺骗检测、伪造网关识别与流量拦截,并能在退出时自动恢复 ARP 表。

Stars: 1 | Forks: 0

# Ghost Sentinel

被动网络监控器,用于 ARP 异常检测、伪造网关识别以及本地网络流量拦截。

## 功能

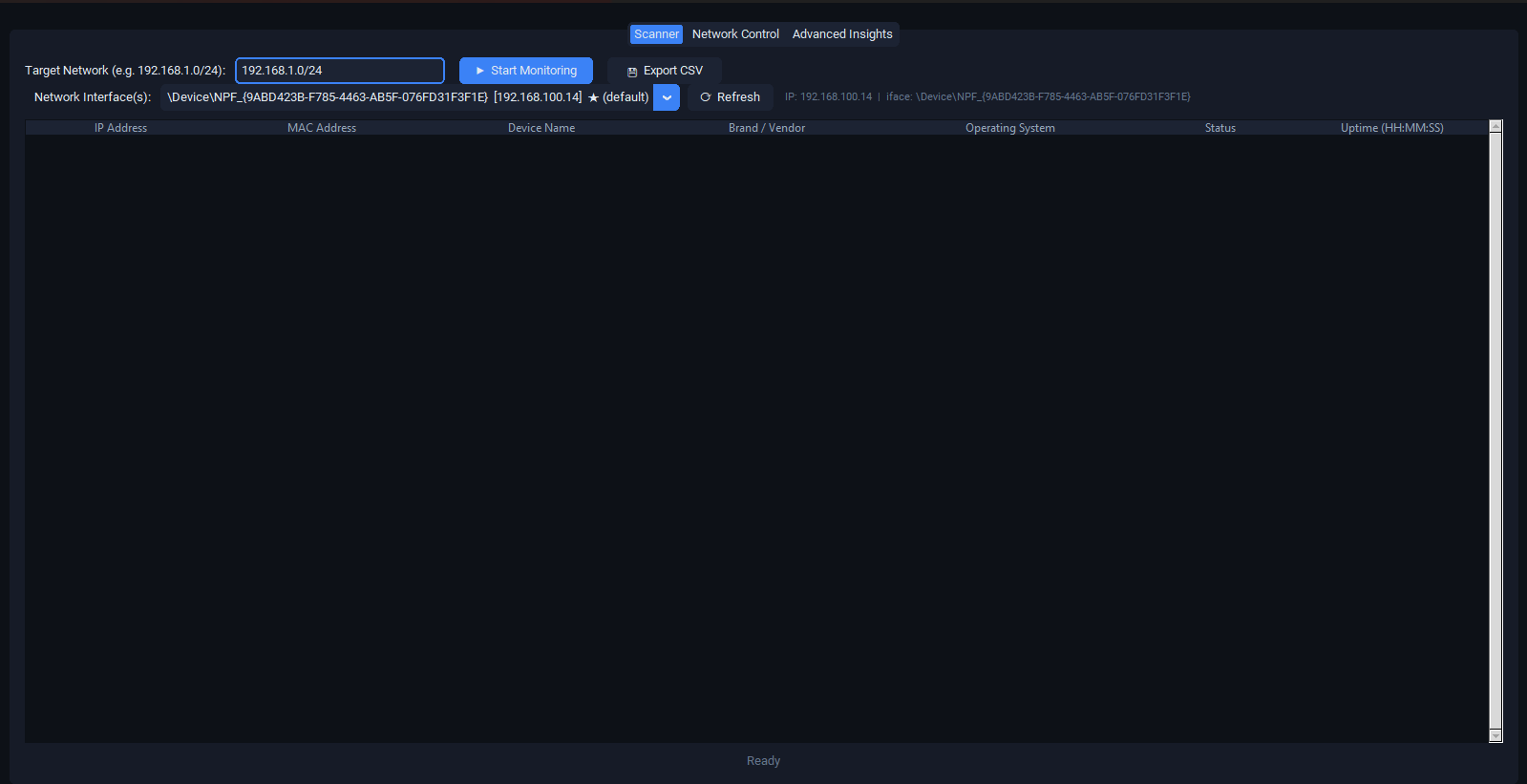

- ARP 扫描并实时跟踪设备(IP、MAC、主机名、厂商、运行时长)

- 通过 ICMP TTL 探测与被动 DHCP 选项 55 分析进行操作系统指纹识别

- 伪造网关检测:MAC 冲突跟踪、免费 ARP 监控、TTL−1 转发分析

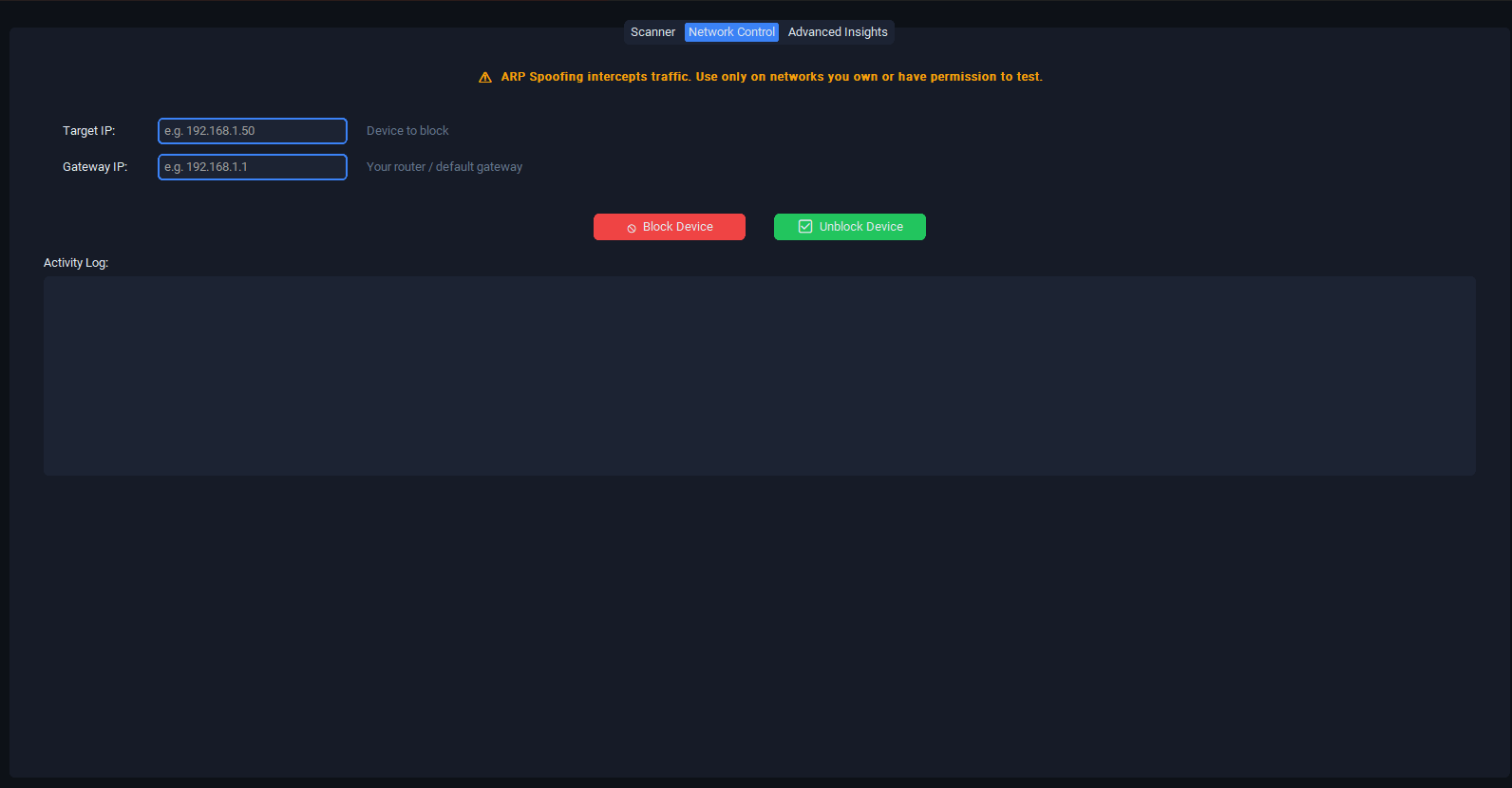

- 双向 ARP 欺骗,退出时自动恢复 ARP 表

- OUI 厂商解析与会内缓存

- 通过本地 JSON 会话持久化;支持 CSV 导出

- 启动时自动提升为 root/Administrator 权限

## 架构与逻辑

**ARP 引擎**

在可配置的 CIDR 范围内持续运行 `arping` 扫描。新设备会立即注册;OS 探测会被派发到短暂线程以免阻塞扫描循环。

**OS 检测(分层)**

1. 主机名关键词匹配(三星、小米 等)

2. OUI 厂商提示——对本地管理(随机化)MAC 跳过

3. ICMP TTL 探测:TTL ≤ 64 → Linux/Android,≤ 128 → Windows,> 128 → 网络设备

4. DHCP 指纹(选项 55)在置信度 ≥ 70 时覆盖低置信度结果

**DHCP 指纹识别**

被动嗅探 UDP 67/68。提取参数请求列表并与覆盖 iOS、macOS、Android、Windows XP–11 和 Linux 的签名表匹配。未匹配请求将使用与全表的 Jaccard 相似度评分。

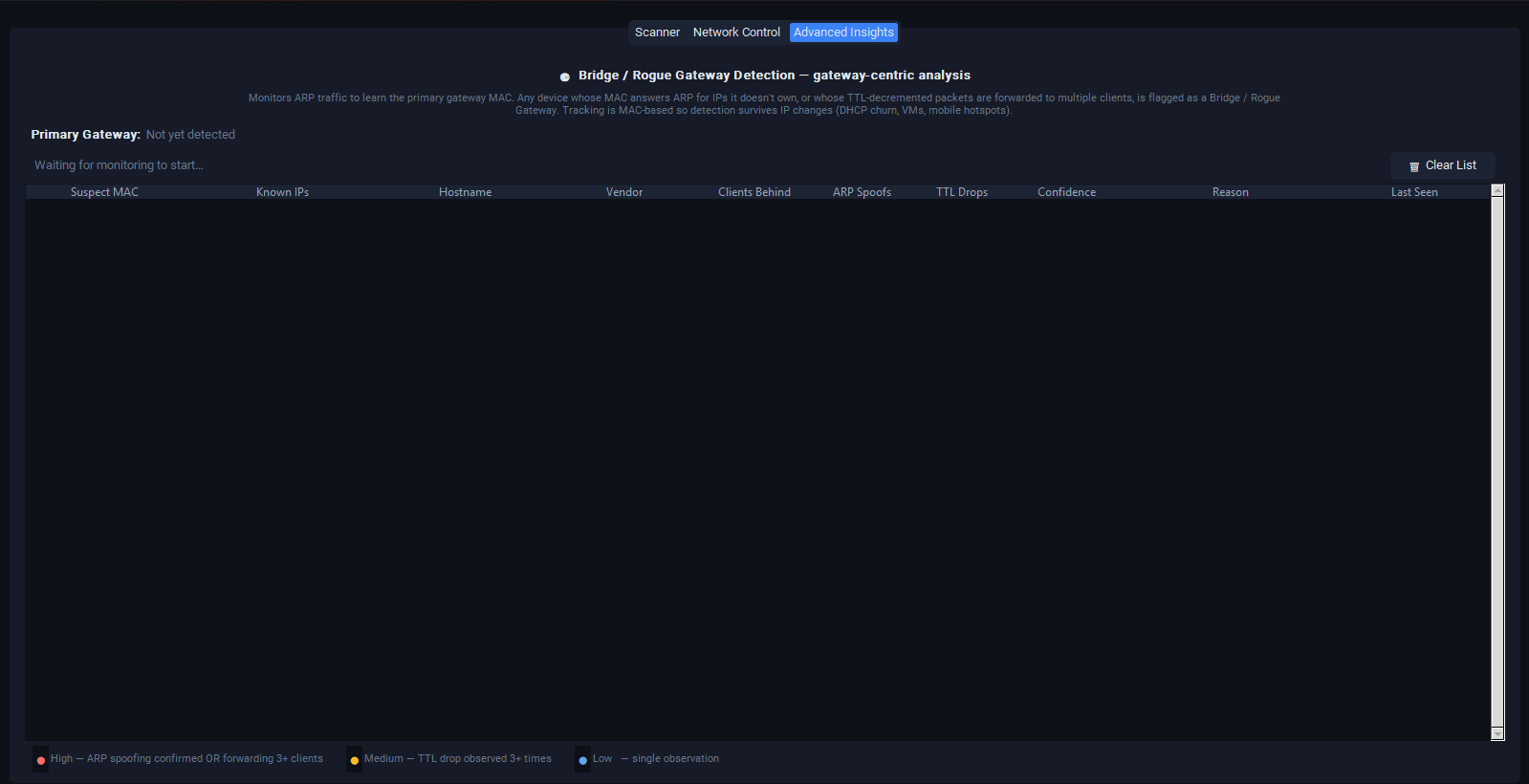

**桥接/伪造网关检测**

- 网关 MAC 从默认路由 IP 的首个 ARP 回复中学习(`.1` 启发式作为后备)

- 任何声称拥有网关 IP 但 MAC 不同的设备会立即被标记

- 非网关 ARP 冲突:发送方 MAC 与该 IP 的已知 MAC 对比

- TTL−1 转发:若观察数据包的 TTL 恰好比该 MAC 的操作系统基线小 1,则怀疑存在中间转发者

- 所有跟踪基于 MAC,以应对 DHCP 波动

- 置信度:高(ARP 命中 ≥ 3 或转发客户端 ≥ 3)、中(TTL 下降 ≥ 3 或 ARP 命中 ≥ 1)、低(单次观察)

**ARP 欺骗与恢复**

双向:伪造回复以 1.5 秒间隔同时发送给目标与网关。停止或窗口关闭时,校正 ARP 会发送至目标、网关及所有其他跟踪设备。恢复在主线程于退出时运行,确保无设备被阻塞。

**线程模型**

每个会话四个守护线程:ARP 扫描、运行时长计时、DHCP 嗅探、桥接/TTL 嗅探。所有线程共享一个 `threading.Event` 停止信号。会话期间接口变更会触发干净的停止/重启流程。

## 安装

需要 Python 3.8+。Windows 上需要 Npcap。

```

git clone https://github.com/Revenge8/Ghost-Sentinel.git

cd Ghost-Sentinel

```

```

python3 -m venv venv

source venv/bin/activate # Windows: venv\Scripts\activate

```

```

pip install -r requirements.txt

# 核心:scapy, customtkinter, requests

```

```

# Linux / macOS

sudo python Ghost_sentinel.py

# Windows — 提升的终端或启动时接受 UAC 提示

python Ghost_sentinel.py

```

## 开发状态

早期开发阶段。网络逻辑稳定,但界面并非当前优先项。

已知缺陷:

- 桥接检测器中合法多宿主设备导致的误报

- DHCP 签名表覆盖不完整

- 代码库尚未完成完整的 Bandit 安全审计

若从预发布版本升级,请在运行前删除 `ghost_sentinel_data.json`。

## 截图

## 法律声明

仅可在您拥有或已获得明确书面授权测试的网络上使用。未经授权的流量拦截可能违反适用法律。

## 许可证

本项目采用 MIT 许可证。详情参见 LICENSE 文件。

标签:arping, ARP嗅探, ARP欺骗, DHCP指纹, HTTP中间人, ICMP探测, JSON存储, MAC地址跟踪, OS指纹识别, OUI解析, PB级数据处理, Python网络安全, Python网络工具, TTL探测, URL发现, 代码生成, 会话持久化, 安全检测, 安全运维, 实时设备跟踪, 局域网安全, 无线路由检测, 流量拦截, 渗透测试工具, 网关防护, 自动提权, 被动监听, 逆向工具