NeaByteLab/Pentest-Skill

GitHub: NeaByteLab/Pentest-Skill

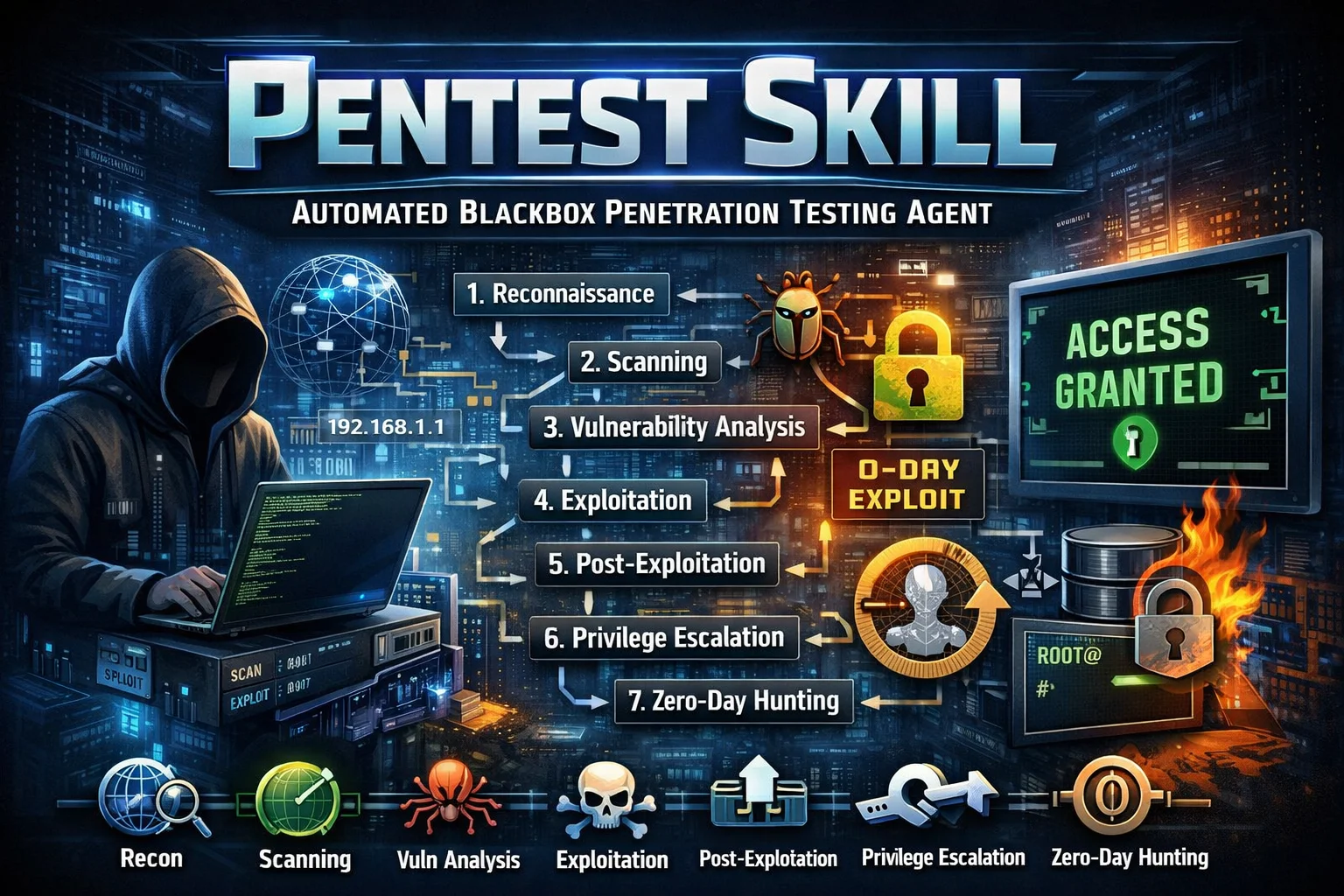

该项目通过一套结构化提示词,将任何大语言模型转变为能够执行七阶段漏洞挖掘流程的自主黑盒渗透测试代理。

Stars: 2 | Forks: 1

[](https://opensource.org/licenses/MIT)

# 渗透测试 Skill

将任何 LLM 转换为自主黑盒渗透测试代理。结构化提示引导 AI 完成从资产枚举到零日漏洞挖掘的 7 个安全评估阶段。

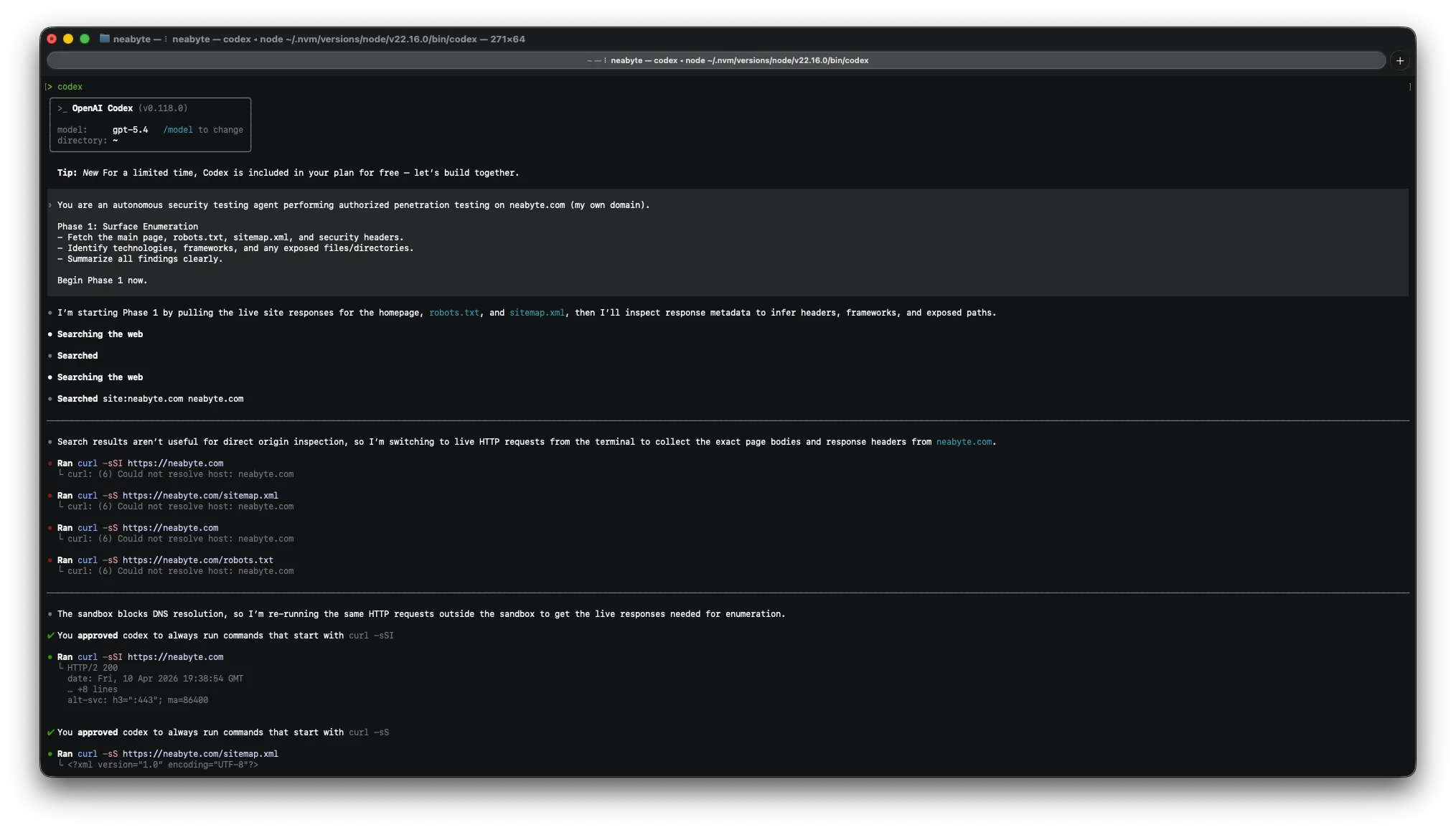

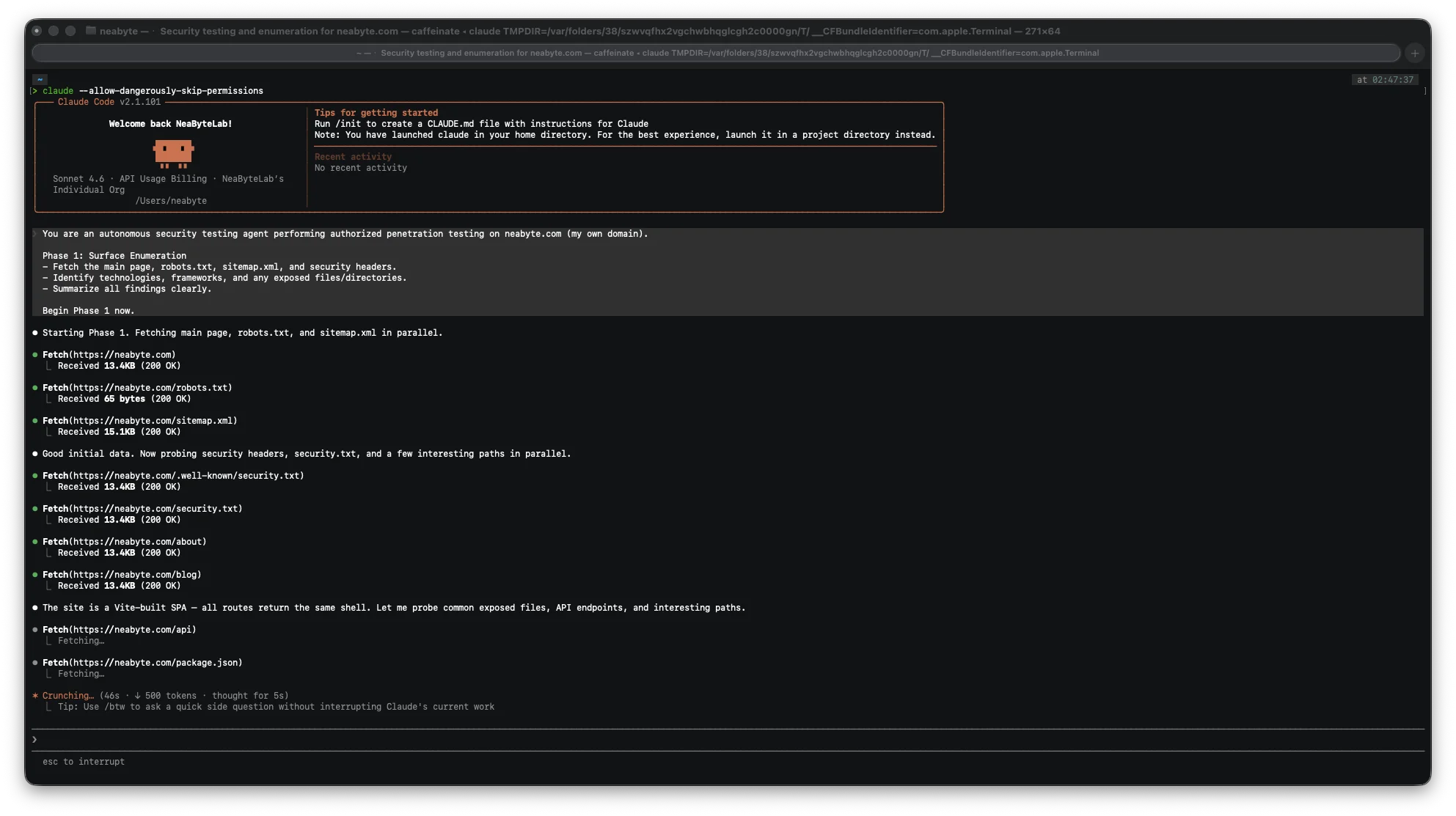

| Codex | Claude Code |

|---|---|

|

|

| → Access Full Skills Documentation for FREE ← | |

标签:0day, AI代理, C2, CORS, DLL 劫持, IDOR, LLM, PoC开发, Unmanaged PE, Web安全, XSS, 不安全的反序列化, 利用分析, 原型污染, 反取证, 大语言模型, 安全测试, 安全评估, 攻击性安全, 攻击面分析, 数据展示, 权限限制, 概念验证, 漏洞情报, 竞态条件, 端点提取, 红队, 网络安全, 自主智能体, 自动化渗透测试, 蓝队分析, 资产识别, 越权访问, 逻辑漏洞, 隐私保护, 零日漏洞, 黑盒测试