dennisasare1978-ops/azure-honeypot-sentinel

GitHub: dennisasare1978-ops/azure-honeypot-sentinel

一个基于 Azure 与 Microsoft Sentinel 的云蜜罐项目,旨在捕获真实 RDP 攻击并输出威胁情报分析。

Stars: 0 | Forks: 0

# 🛡️ Azure 蜜罐威胁情报项目

## 📌 概述

本项目展示了在 Microsoft Azure 中设计、部署和监控**基于 Windows 的蜜罐**的过程。系统被故意暴露于互联网,以捕获和分析**真实的网络攻击**,特别是 RDP 暴力破解尝试。

作为 SOC 分析师,我使用 Microsoft Sentinel 监控攻击者行为,并使用 KQL 查询进行威胁情报分析。

## 🏗️ 架构

* Azure 虚拟机(Windows)

* 开放 RDP 端口(3389)至互联网

* Azure 网络安全组(NSG)

* Microsoft Sentinel(SIEM)

* Azure Monitor 代理(AMA)

## 🚀 部署

* 在 Azure 中部署 Windows 虚拟机

* 配置 NSG 允许来自任意源的 RDP(端口 3389)入站

* 将虚拟机连接至 Microsoft Sentinel

* 启用 **Windows 安全事件收集(全部事件)**

## 🔍 攻击监控

部署后,蜜罐在数分钟内开始接收**真实的暴力破解攻击**。

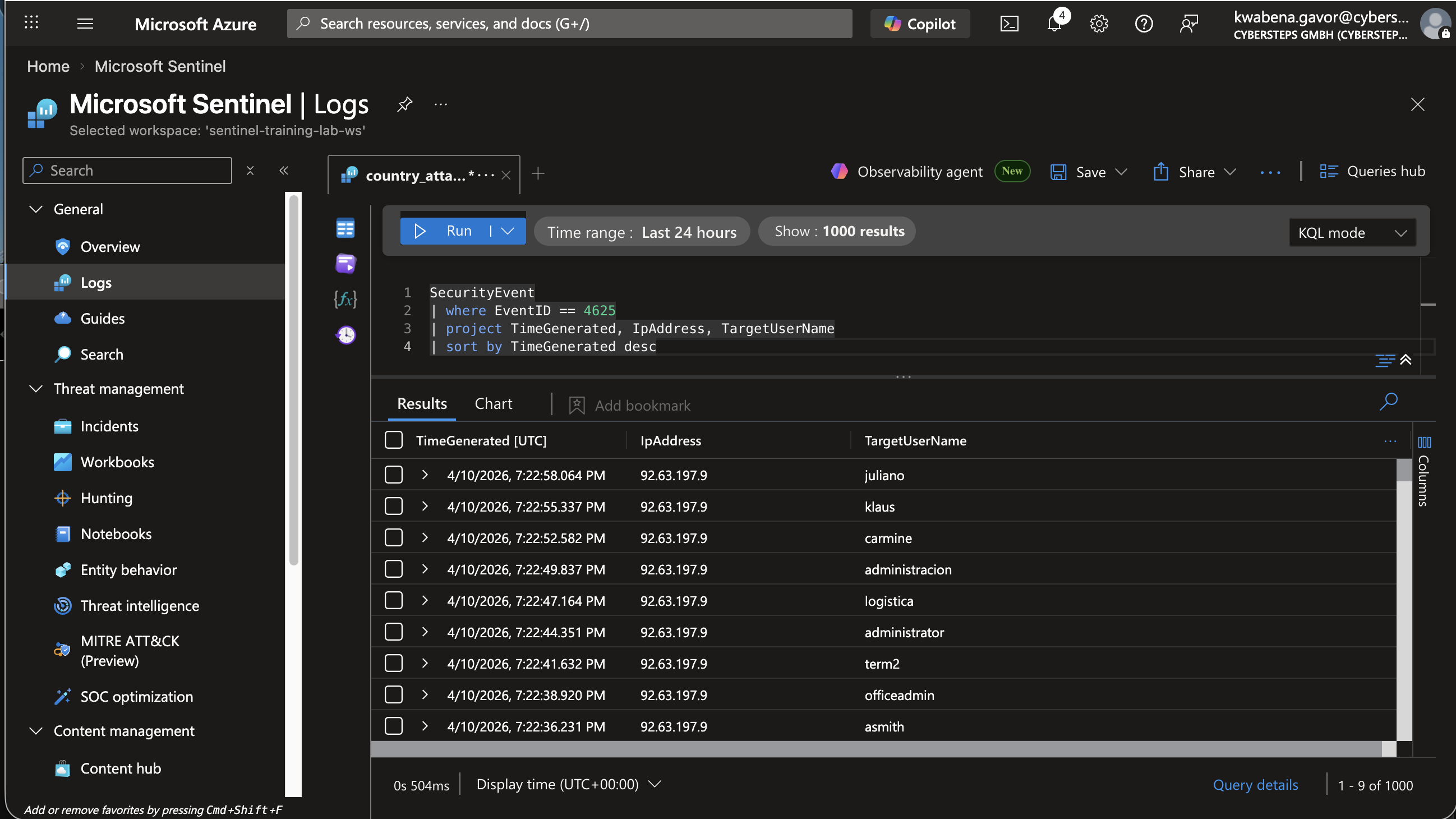

### 📸 登录失败活动

* 持续的事件 ID **4625(登录失败)**

* 多个 IP 地址 targeting 该系统

* 观察到自动化攻击模式

## 🌍 威胁情报分析

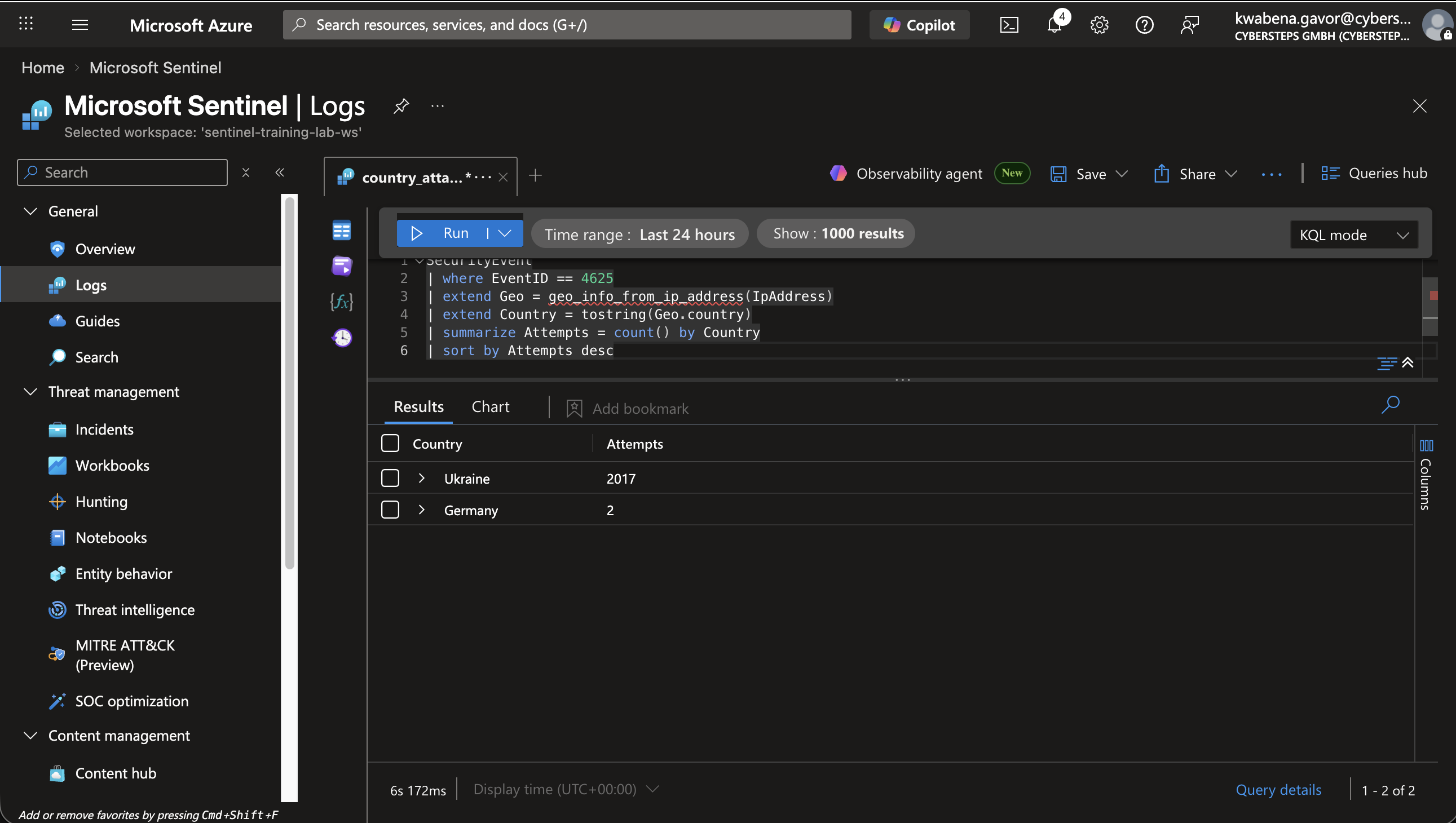

### 📸 攻击来源国家分布

* 大量攻击起源于 **乌克兰**

* 其他地区存在低量活动

* 表明全球自动化攻击基础设施

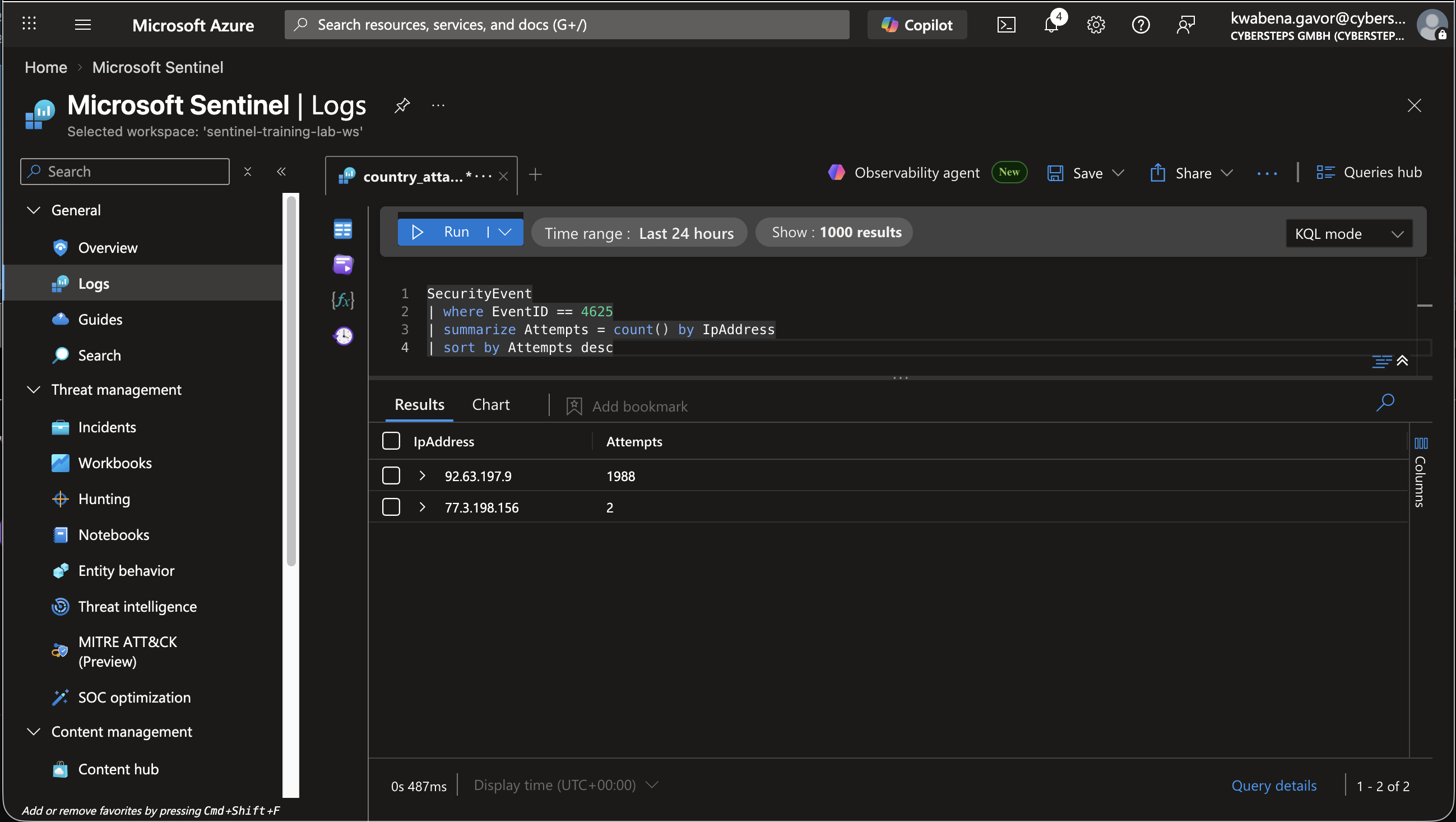

## 🖥️ 顶级攻击 IP

### 📸 IP 分析

* 顶级攻击者:**92.63.197.9(500+ 次尝试)**

* 检测到持续的暴力破解行为

* 高频次与低频次攻击者结合

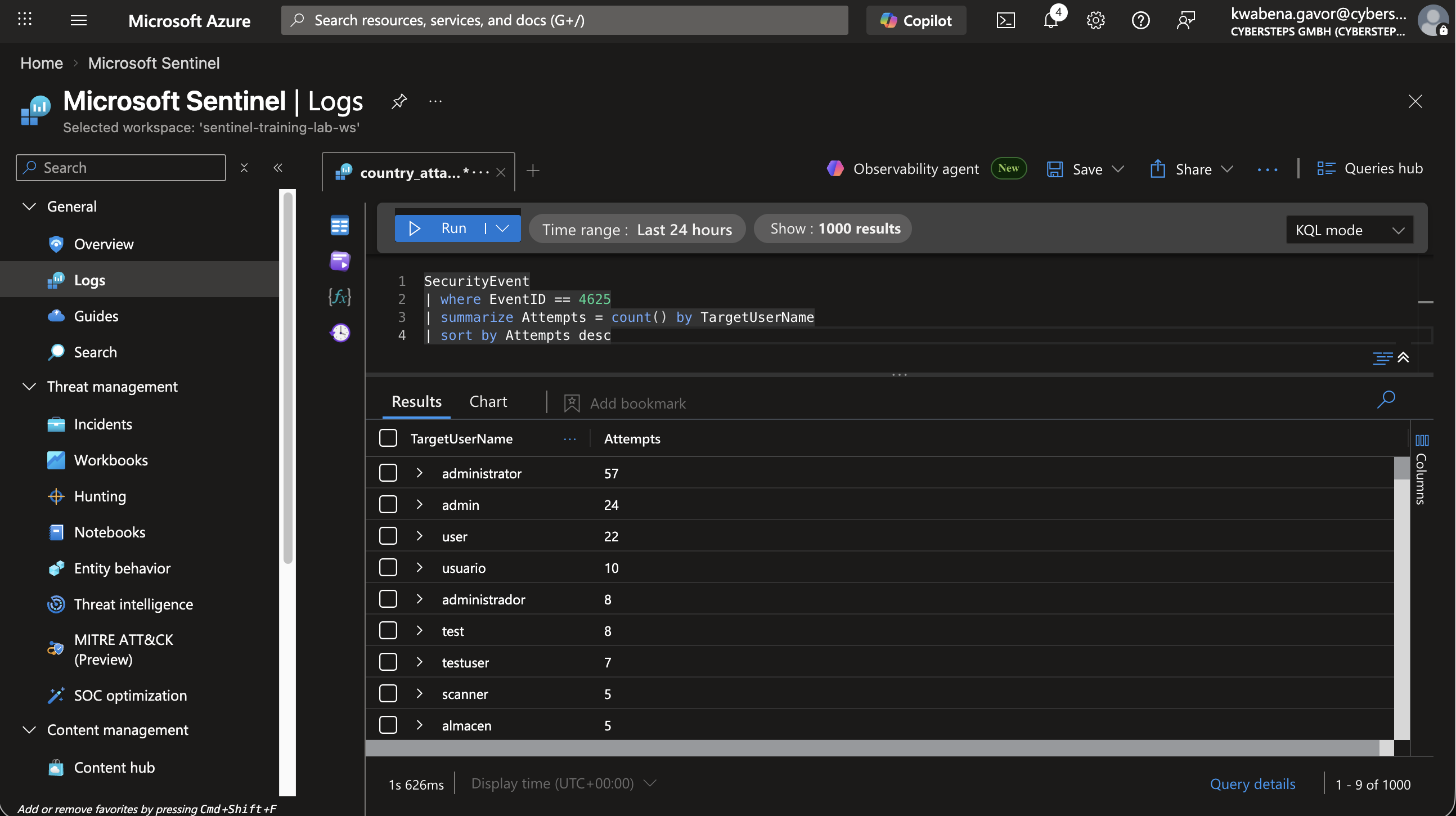

## 👤 用户名定向行为

### 📸 用户名分析

攻击者定向目标:

* `administrator`

* `admin`

* `scanner`

* `operator`

* 随机用户名

👉 这证实了**基于字典的暴力破解攻击**

## 📊 关键发现

* 公共 RDP 服务在全球范围内受到高度 targeting

* 攻击者使用自动化脚本和僵尸网络

* 默认管理用户名是主要目标

* 高频登录尝试表明使用了暴力破解工具

## 🧠 技能展示

* SIEM 监控(Microsoft Sentinel)

* 日志分析(Windows 安全事件)

* 威胁情报与地理位置分析

* KQL 查询开发

* 事件调查

* 云安全(Azure)

## 🔐 安全建议

为保障系统安全:

* 禁用公共 RDP 访问

* 使用 Azure Bastion 或 VPN

* 实施多因素认证(MFA)

* 强制执行强密码策略

* 使用 SIEM 持续监控日志

## 📂 项目结构

* `/data` → 导出的攻击数据集(CSV)

* `/screenshots` → 攻击证据

* `/queries` → 用于分析的 KQL 查询

## 📎 作者

Kwabena Asare Gavor

网络安全爱好者 | SOC 分析师路径 | 云安全

标签:Azure, Azure Monitor Agent, Brute Force, KQL, Microsoft Sentinel, PoC, RDP, VEH, Windows 安全事件, 国土攻击, 威胁情报, 字典攻击, 底层分析, 开发者工具, 攻击溯源, 暴力破解, 网络攻击监测, 蜜罐, 证书利用