ScopeProof/ScopeProof-BurpExtension

GitHub: ScopeProof/ScopeProof-BurpExtension

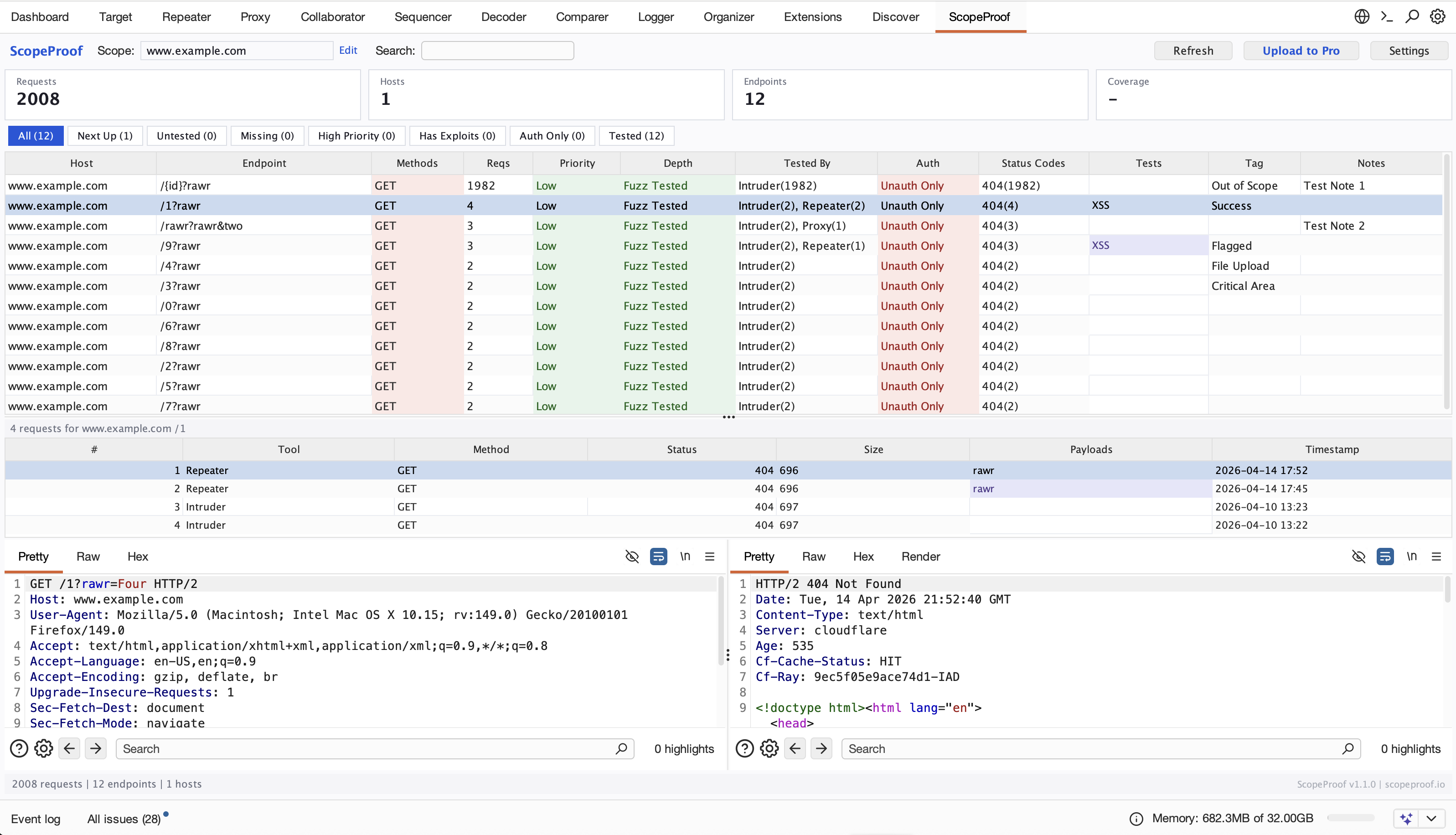

ScopeProof 是一个 Burp Suite 扩展,通过自动捕获和分析所有工具的流量来实时追踪 Web 应用渗透测试的覆盖率,帮助测试者可视化管理测试进度并发现遗漏端点。

Stars: 1 | Forks: 0

# ScopeProof

**Burp Suite 的测试覆盖率跟踪器。**

ScopeProof 为渗透测试人员提供了关于哪些端点已被测试、测试深度如何以及还存在哪些空白的实时视图。它会自动捕获所有 Burp 工具的流量,并将其聚合到一个统一的覆盖率仪表板中——无需人工手动记录。

## 功能

- **实时流量捕获** — 自动跟踪来自 Proxy、Repeater、Intruder、Scanner 和所有其他 Burp 工具的请求。首次加载时自动导入代理历史记录。

- **端点聚合** — 按标准化端点对请求进行分组(例如 `/users/123` 和 `/users/456` 会被归为 `/users/{id}`),并为 Intruder/Scanner 载荷提供智能分组。

- **测试深度分类** — 根据与端点交互的工具,自动将每个端点分类为 Thoroughly Tested (彻底测试)、Fuzz Tested (模糊测试)、Manually Tested (手动测试)、Observed (已观察)、Untested (未测试) 或 Missing (缺失)。

- **智能优先级评分** — 基于事实信号对端点进行 0–100 的评分:写方法、路径参数、敏感参数、认证状态、状态码、测试深度和载荷覆盖率。将鼠标悬停在任意 Priority (优先级) 单元格上即可查看评分明细。

- **筛选标签** — 一键筛选以实现快速查看:All (全部)、Next Up (下一步)、Untested (未测试)、Missing (缺失)、High Priority (高优先级)、Has Exploits (有漏洞利用)、Auth Only (仅认证) 和 Tested (已测试)。

- **Next Up 队列** — 按分数排序的优先测试队列。通过右键上下文菜单标记任意端点以待复查,它会立即出现在 Next Up 中。

- **认证状态跟踪** — 专属 Auth (认证) 列显示每个端点是否已经过认证、未认证或这两种类型请求的测试。

- **Swagger/OpenAPI 基线** — 导入 API 规范以查看流量中缺失了哪些端点。缺失的端点会以独特的视觉样式显示在表格中。

- **攻击载荷检测** — 通过匹配请求内容中用户定义的签名,跟踪载荷类别(XSS、SQLi、Path Traversal、CMDi、SSTI、SSRF、XXE)。在每个类别中添加你自己的载荷,ScopeProof 将标记出已被攻击的端点。

- **已确认漏洞利用跟踪** — 右键单击将端点标记为已利用特定漏洞类别。被利用的端点会在 Tests (测试) 列中高亮显示。

- **Intruder 载荷生成器** — 注册的载荷生成器允许你直接从 Intruder 发射自定义载荷。

- **范围过滤** — 按主机过滤(支持通配符,如 `*.example.com`),从 Burp 的目标范围导入,或从文件加载。

- **持久化存储** — 所有捕获的数据、备注、标签和标记在 Burp 重启后依然保留。每 30 秒自动保存一次。

- **导出** — 用于生成报告的 JSON 和 CSV 导出。CSV 输出已进行防公式注入处理。

- **上下文菜单集成** — 右键单击可将请求标记为已测试、标记为待复查、标记 Decoder 使用情况、标记漏洞利用、报告发现,或将选中文本标记为载荷。

- **ScopeProof Pro 上传** — 可选择将覆盖率报告上传至 [ScopeProof Pro](https://scopeproof.io),以获取团队仪表板和历史跟踪记录。

## 安装说明

### 从 BApp Store 安装

1. 打开 Burp Suite。

2. 转到 **Extensions > BApp Store**。

3. 搜索 **ScopeProof**。

4. 点击 **Install**。

### 手动安装

1. 克隆并构建:

git clone https://github.com/ScopeProof/ScopeProof-BurpExtension.git

cd ScopeProof-BurpExtension

./gradlew jar

2. 在 Burp Suite 中,转到 **Extensions > Installed > Add**。

3. 将 Extension type (扩展类型) 设置为 **Java**。

4. 选择 `build/libs/ScopeProof-1.1.0.jar`。

## 系统要求

- Burp Suite Professional 或 Community Edition

- Java 17 或更高版本(现代 Burp 发行版中已捆绑)

## 使用说明

安装后,Burp Suite 中会出现一个 **ScopeProof** 标签页。

### 入门指南

1. 像往常一样通过 Burp Proxy **浏览你的目标**。ScopeProof 会自动捕获流量。

2. 点击 **Refresh** 以同时导入现有的代理历史记录和站点地图条目。

3. 使用 **Settings > Filters** 设置你的范围主机,并排除静态资源或干扰域名。

### 覆盖率表格

主表格为每个唯一端点显示一行,包含:

| 列 | 描述 |

|---|---|

| Host | 目标主机名 |

| Endpoint | 标准化路径(动态片段替换为 `{id}`、`{uuid}` 等) |

| Methods | 观察到的 HTTP 方法(GET、POST 等) |

| Reqs | 总请求数 |

| Priority | 智能优先级评分:Critical (严重,70+)、High (高,45+)、Medium (中,25+)、Low (低)。悬停查看明细。 |

| Depth | 测试深度:Thoroughly Tested、Fuzz Tested、Manually Tested、Observed、Untested 或 Missing |

| Tested By | 命中此端点的工具及其命中次数 |

| Auth | 认证状态:Both (两者皆有)、Auth Only (仅认证) 或 Unauth Only (仅未认证) |

| Status Codes | 响应状态码分布 |

| Tests | 检测到的载荷类别和已确认的漏洞利用 |

| Tag | 用户分配的标签(双击编辑) |

| Notes | 自由文本备注(双击编辑) |

### 深度分类

| 深度 | 标准 |

|---|---|

| Thoroughly Tested | 经过模糊测试 + 手动测试 + 10 次或以上请求 |

| Fuzz Tested | 被 Intruder 或 Scanner 命中 |

| Manually Tested | 被 Repeater、Extensions 命中,或在 Proxy 中被编辑过 |

| Observed | 3 个或更多被动请求 |

| Untested | 少于 3 个被动请求,无主动测试 |

| Missing | 预期存在于 Swagger/OpenAPI 基线中,但尚未在流量中观察到 |

### 自定义载荷

打开 **Settings > Payloads** 以管理每个类别的载荷签名。你可以:

- 添加单个载荷或粘贴/加载列表。

- 使用内置的 Intruder 载荷生成器(**ScopeProof - All Payloads** 或按类别选择)。

- 在请求编辑器中右键单击选中的文本,然后选择 **Tag Payload (ScopeProof)** 以即时添加新签名。

### 导出

- **JSON** — 完整的覆盖率报告,包括摘要统计信息和测试活动的元数据。

- **CSV** — 用于电子表格和报告工具的平面表格导出。

## 数据存储

ScopeProof 将数据存储在 `~/.scopeproof/` 中:

| 文件 | 内容 |

|---|---|

| `scopeproof_records.json` | 捕获的流量记录 |

| `scopeproof_annotations.json` | 备注和标签 |

| `payloads.json` | 自定义载荷签名 |

## 从源代码构建

```

./gradlew jar

```

输出的 jar 包位于 `build/libs/ScopeProof-1.1.0.jar`。

### 依赖项

- [Montoya API](https://portswigger.github.io/burp-extensions-montoya-api/) 2025.3 (仅编译时)

- [Gson](https://github.com/google/gson) 2.11.0 (打包在 jar 中)

## 许可证

Apache License 2.0。详见 [LICENSE](LICENSE)。

## 作者

[David Mockler](https://github.com/ScopeProof) — [scopeproof.io](https://scopeproof.io)

标签:Anchore, API安全, Burp Suite, CISA项目, DInvoke, JSON输出, JS文件枚举, Next Up队列, OpenAPI, Payload分析, SQLi检测, SSRF, SSTI, Swagger, TypeScript, Web安全, XSS检测, XXE, 代理历史, 优先级评分, 后台面板检测, 命令注入, 域名枚举, 安全插件, 安全测试, 对称加密, 插件系统, 攻击性安全, 流量捕获, 测试覆盖率, 深度测试分类, 端点聚合, 网络拓扑, 自动化审计, 蓝队分析, 认证状态跟踪, 请求追踪, 路径遍历, 黑盒测试