Dnielfird/Analisa-SOC-Assistant

GitHub: Dnielfird/Analisa-SOC-Assistant

Analisa 是一个集成了本地大语言模型与 Elasticsearch 的 SOC 助手,旨在通过多 Agent 架构自动分流告警、生成事件调查文档并辅助威胁狩猎,提升安全分析师的日常运营效率。

Stars: 0 | Forks: 0

# Analisa:AI 驱动的 SOC 助手

## 🎯 概述

"Analisa" 是一个独立构建的大语言模型(LLM)集成工具,旨在协助威胁狩猎单元进行日常安全运营。通过弥合原始 Elasticsearch 遥测数据与自然语言处理之间的鸿沟,该工具赋能分析师快速分流告警、生成剧本,并丰富威胁情报的上下文。

## 🛠️ 使用的核心技术

* **后端与应用:** Python, Django Framework

* **数据集成:** Elasticsearch APIs

* **AI/ML 引擎:** 针对日志解析和安全分析定制的独立/本地 LLM 集成

## 🏆 主要成就

* **加速告警分流:** 使分析师能够使用自然语言查询复杂、海量的安全日志,大幅缩短了调查时间。

* **自动化剧本生成:** 成功实现了基于原始 EDR 遥测数据的 incident 调查文档自动起草。

* **安全 P&C 部署:** 通过采用本地化 LLM 架构,确保了绝对的数据隐私,保证了高度敏感的日志数据绝不离开内部网络。

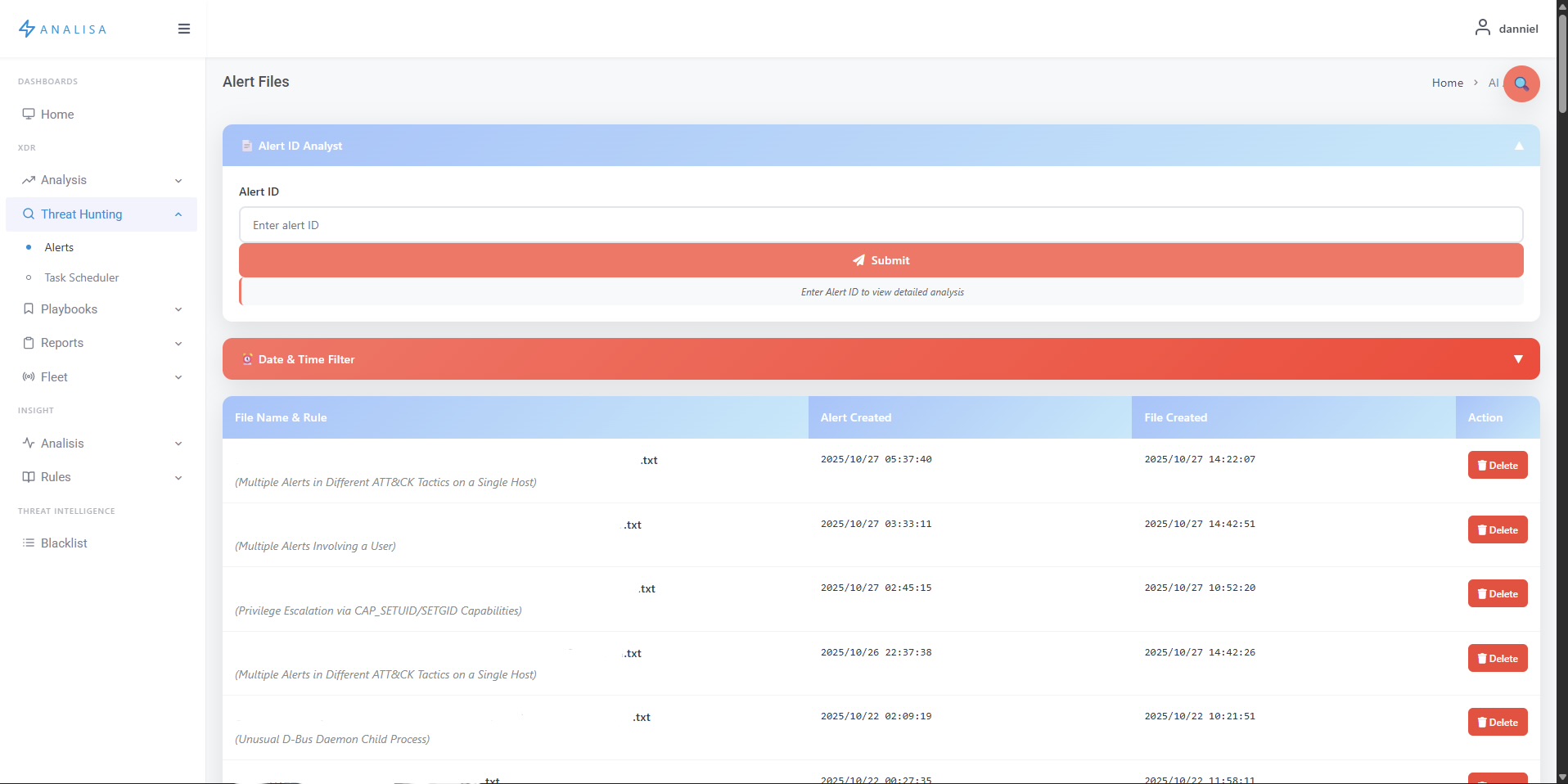

## 🔄 调查工作流程与界面

以下序列展示了分析师如何与 Analisa 交互,从开始到结束对安全告警进行分流。

### 1. 主页

SOC 助手的核心枢纽,提供简洁的界面以启动新的调查或回顾过去的遥测数据。

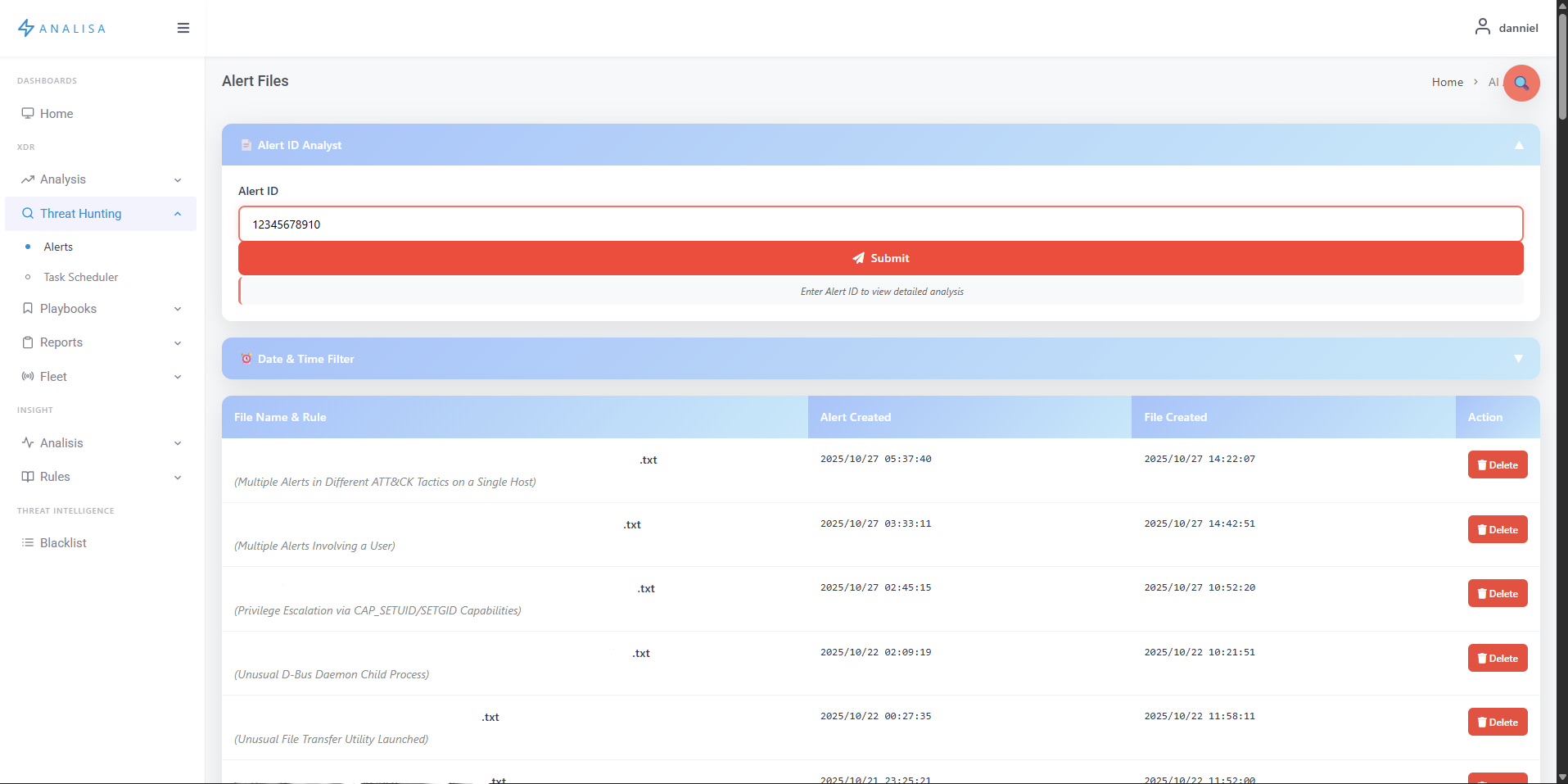

### 2. 启动调查(输入 Alert ID)

分析师首先将在 SIEM/EDR 中生成的特定 Alert ID 输入系统。

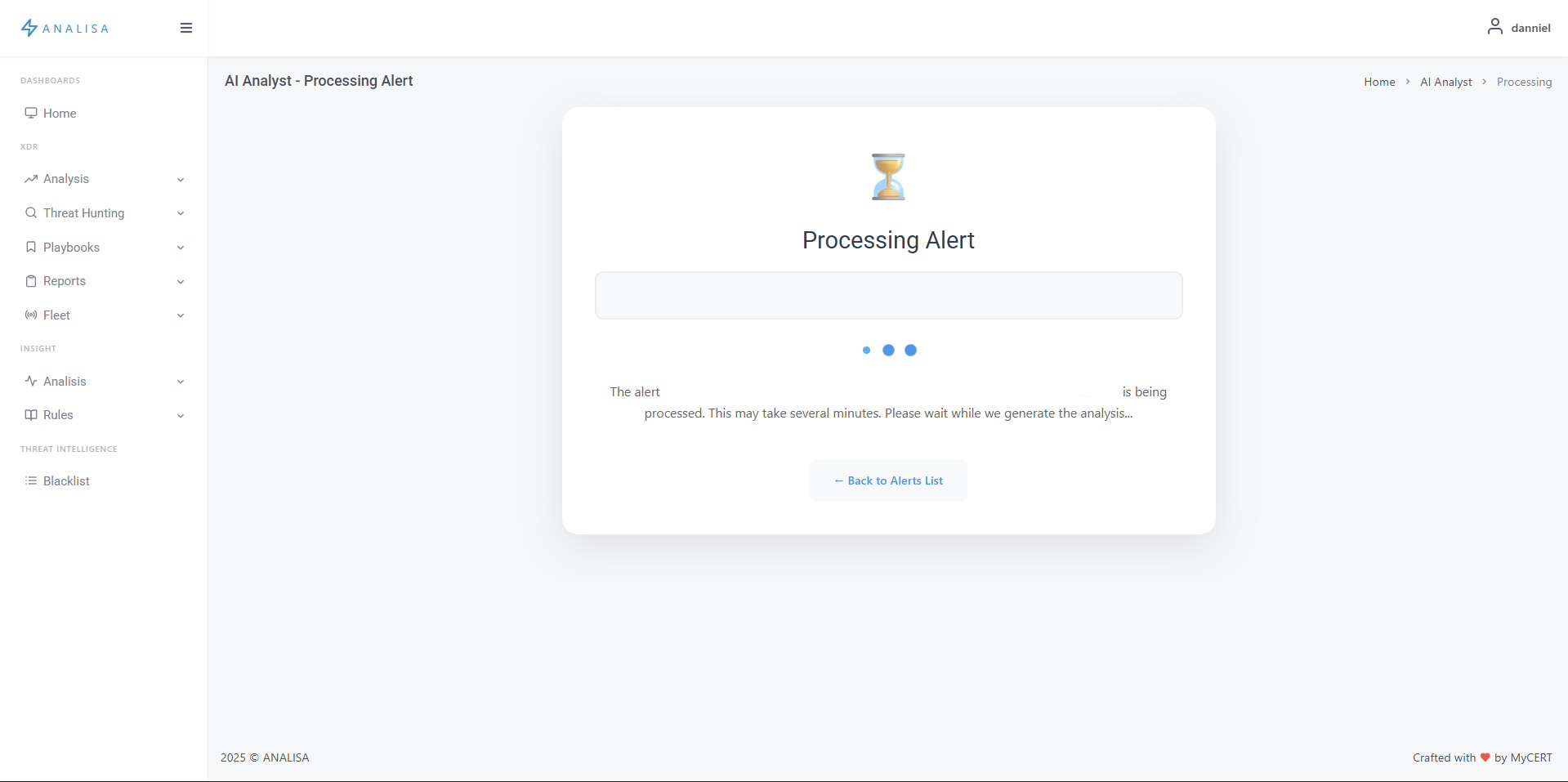

### 3. 处理告警与验证

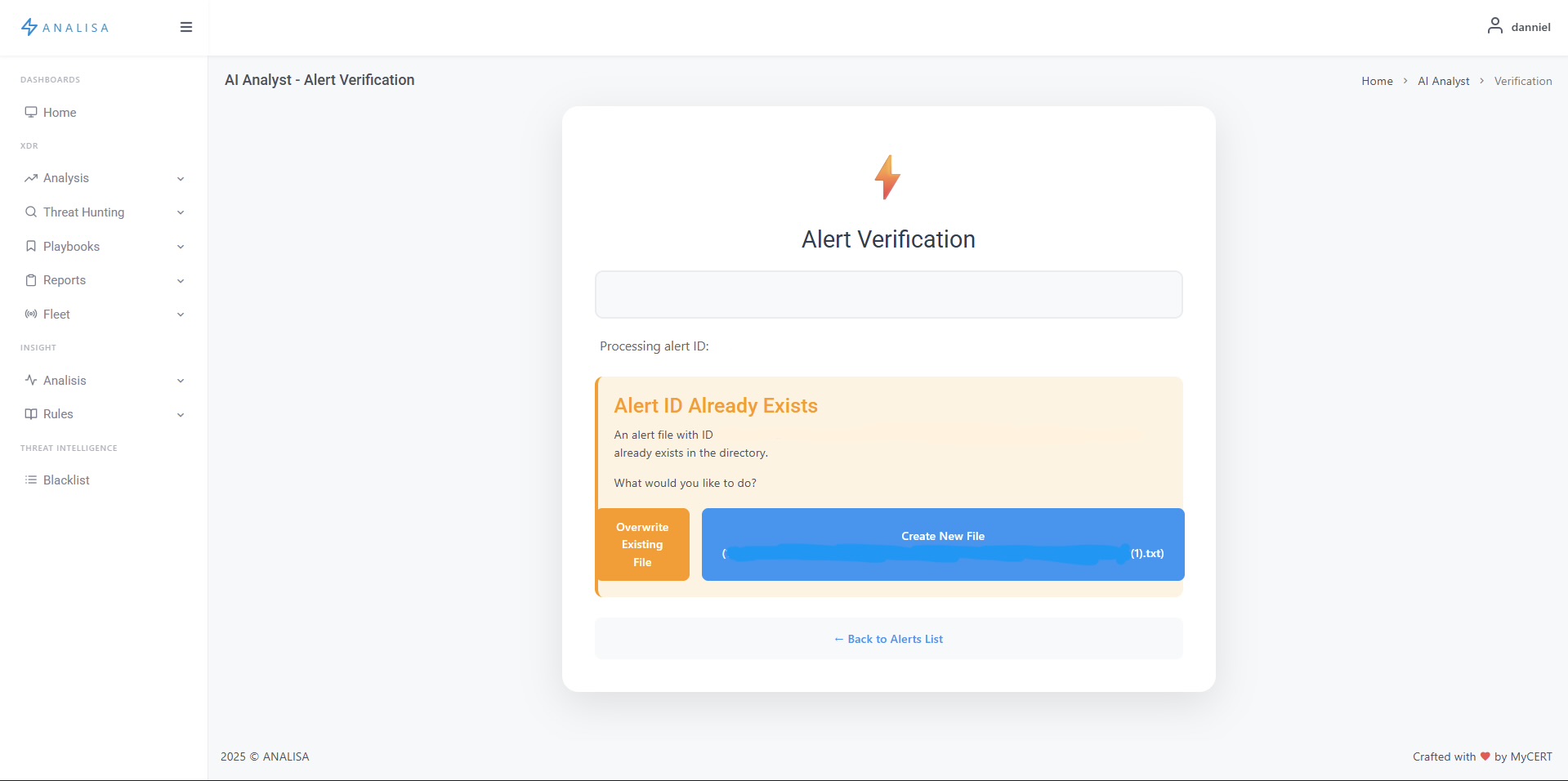

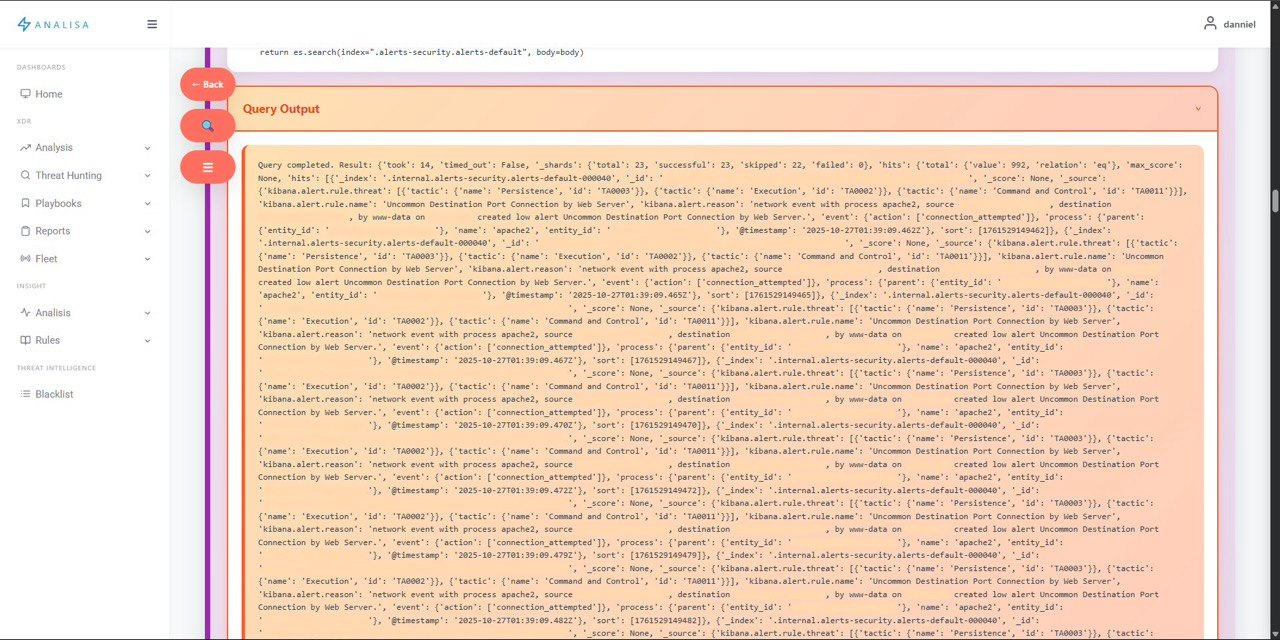

Analisa 验证数据库中是否存在该 Alert ID。确认后,它开始在后台查询 Elasticsearch 并生成初始调查 `.txt` 文件。如果该 ID 已被处理或存在,系统将提示用户请求覆盖它或复制已处理过的现有 ID。

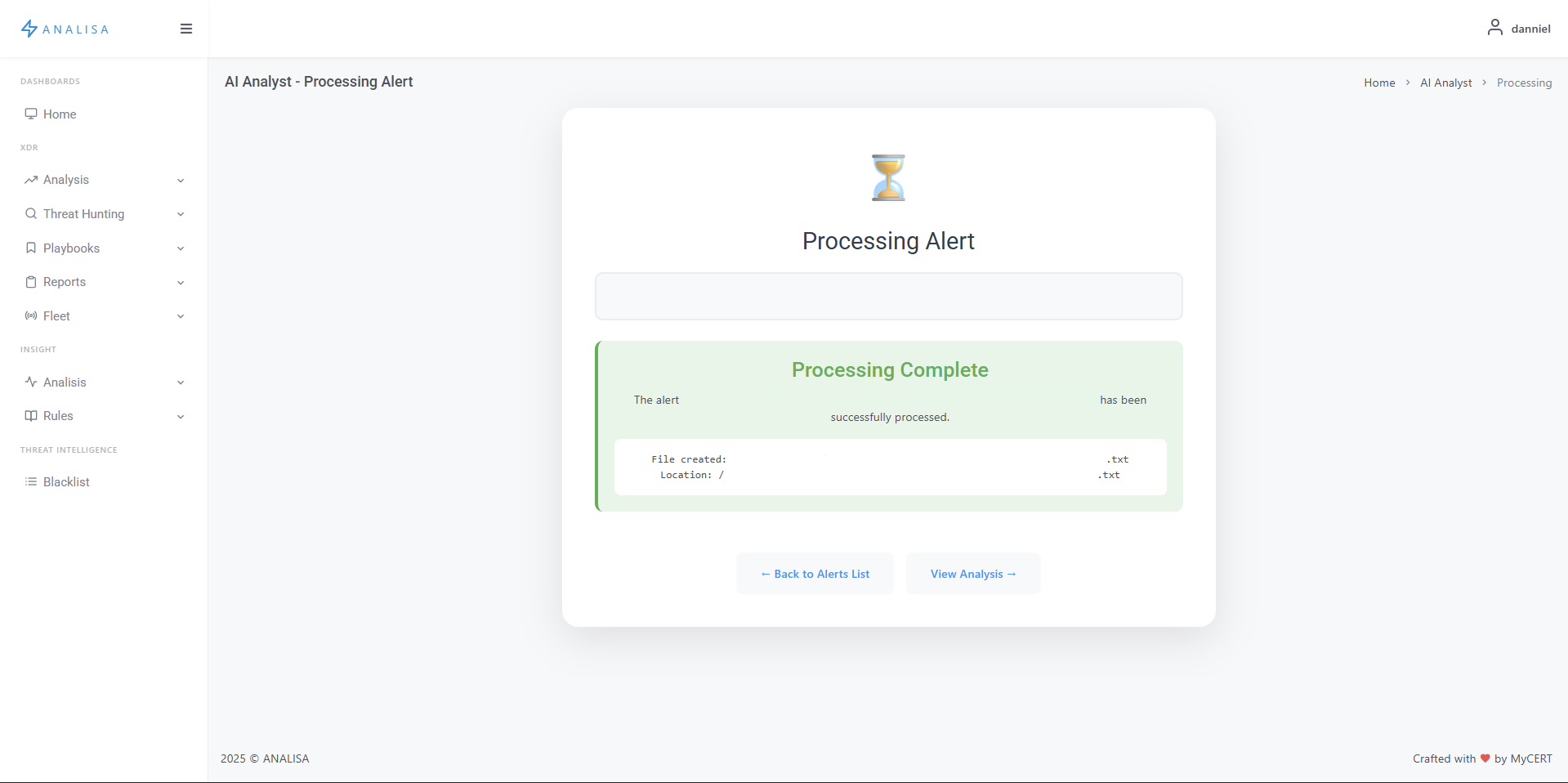

### 4. 告警处理完成

一个确认屏幕,表明后端 LLM 和 Elastic 查询已成功将原始数据编译为可执行的格式。

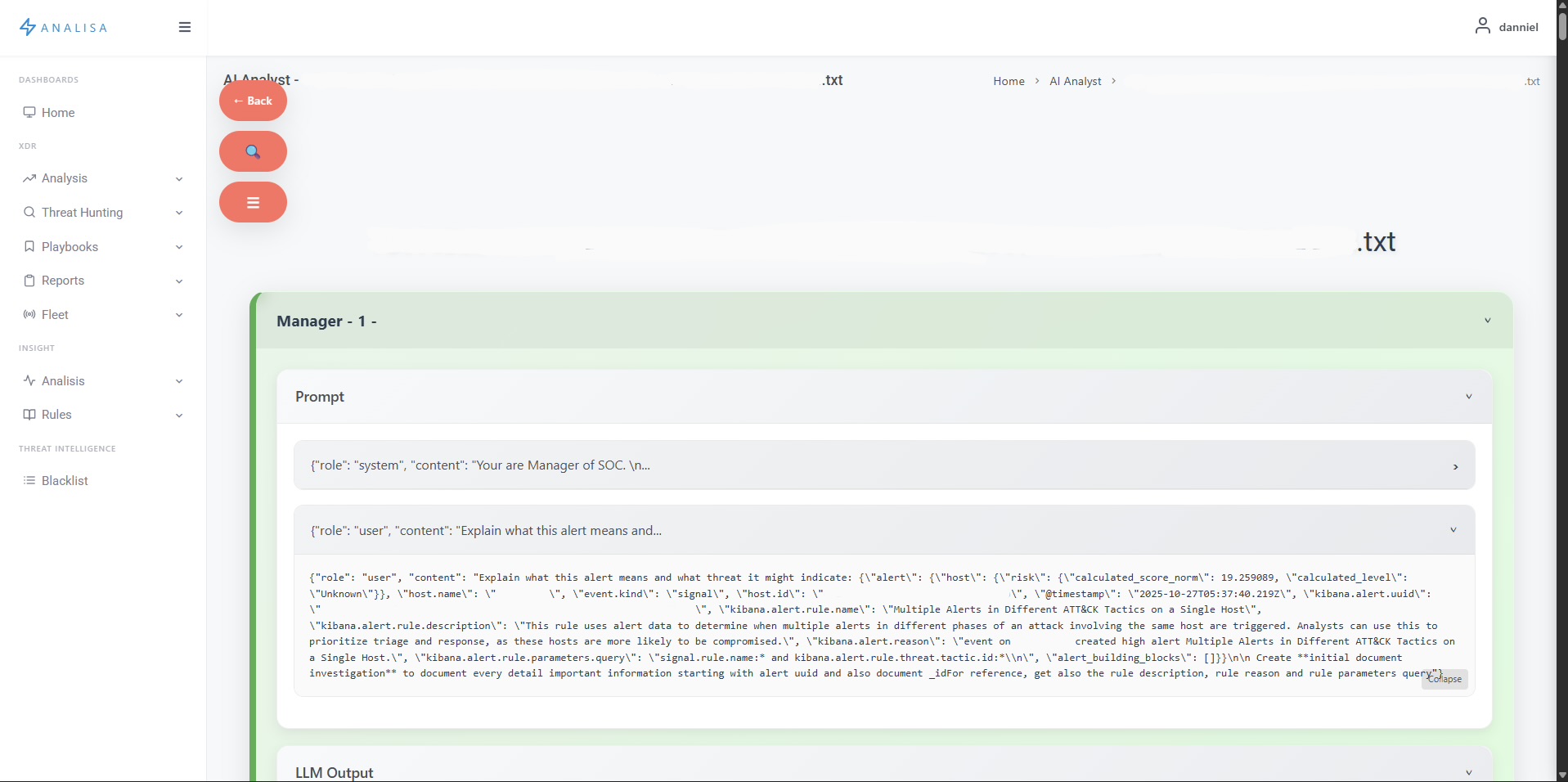

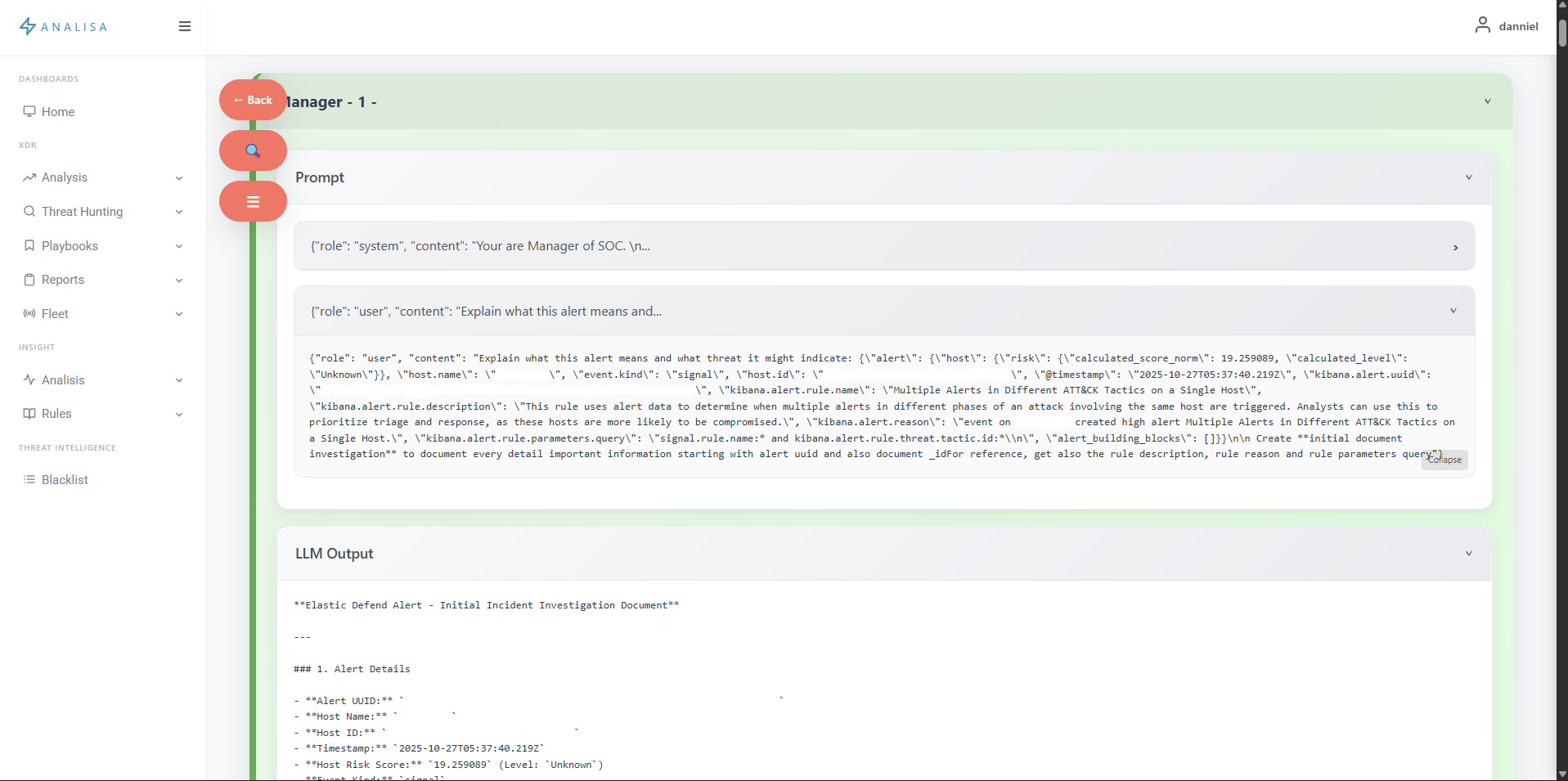

### 5. 告警详情页(.txt 输出)

由助手生成的原始输出,显示直接从 Elastic 中提取的工件、时间戳和主机信息。

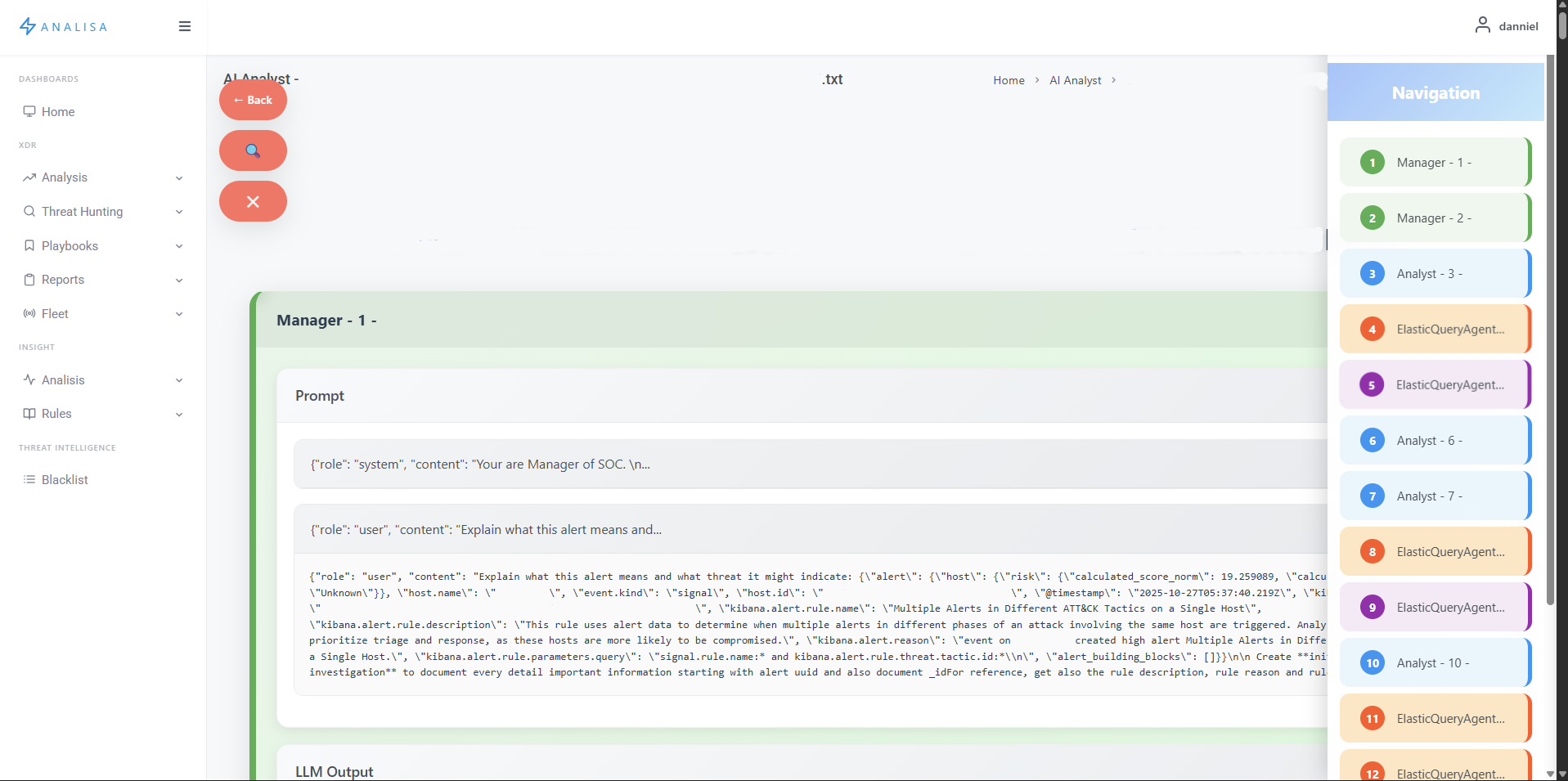

### 6. 告警详情导航

交互式仪表板,分析师可以在其中浏览 AI 调查过程的不同阶段。

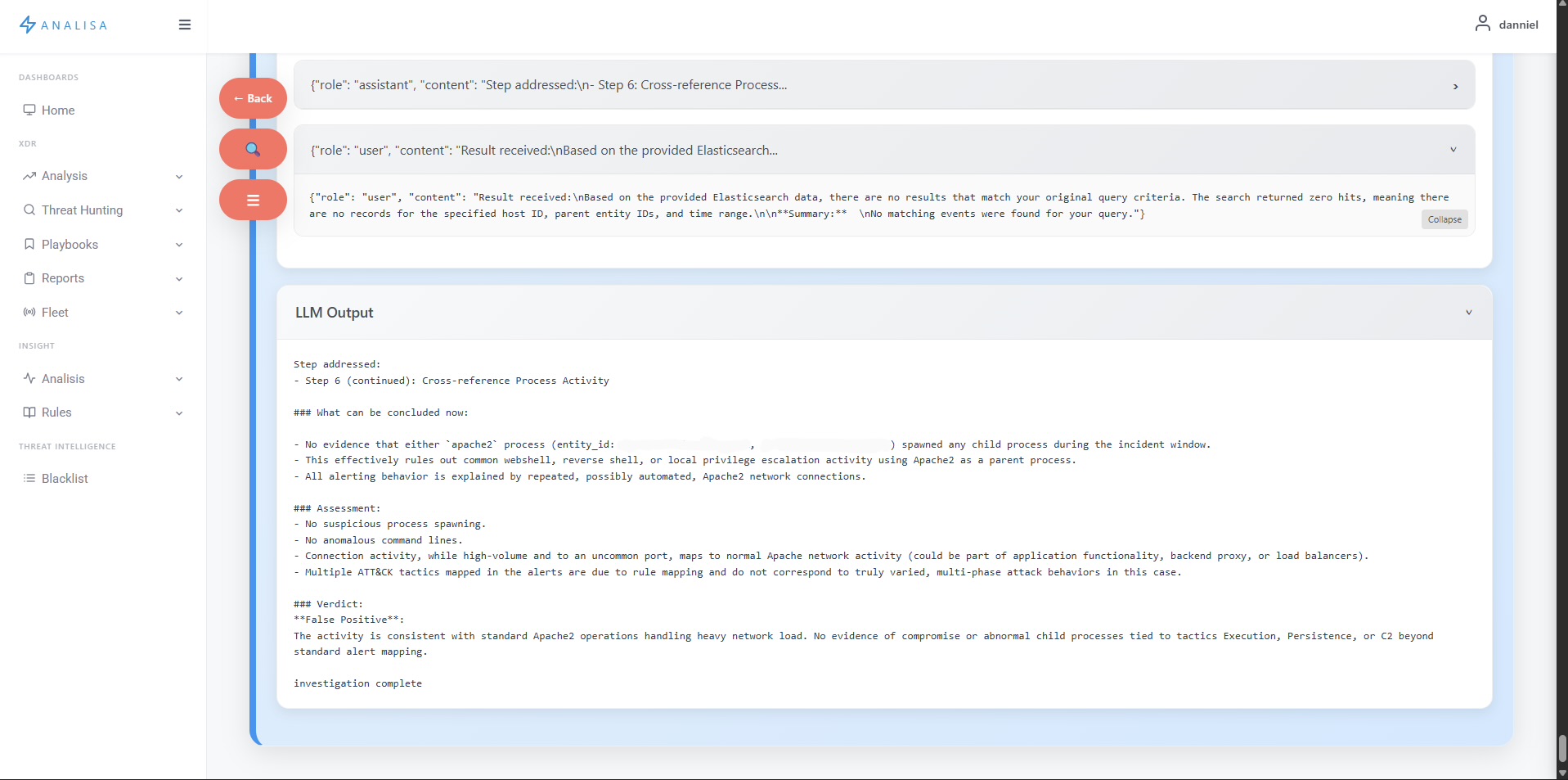

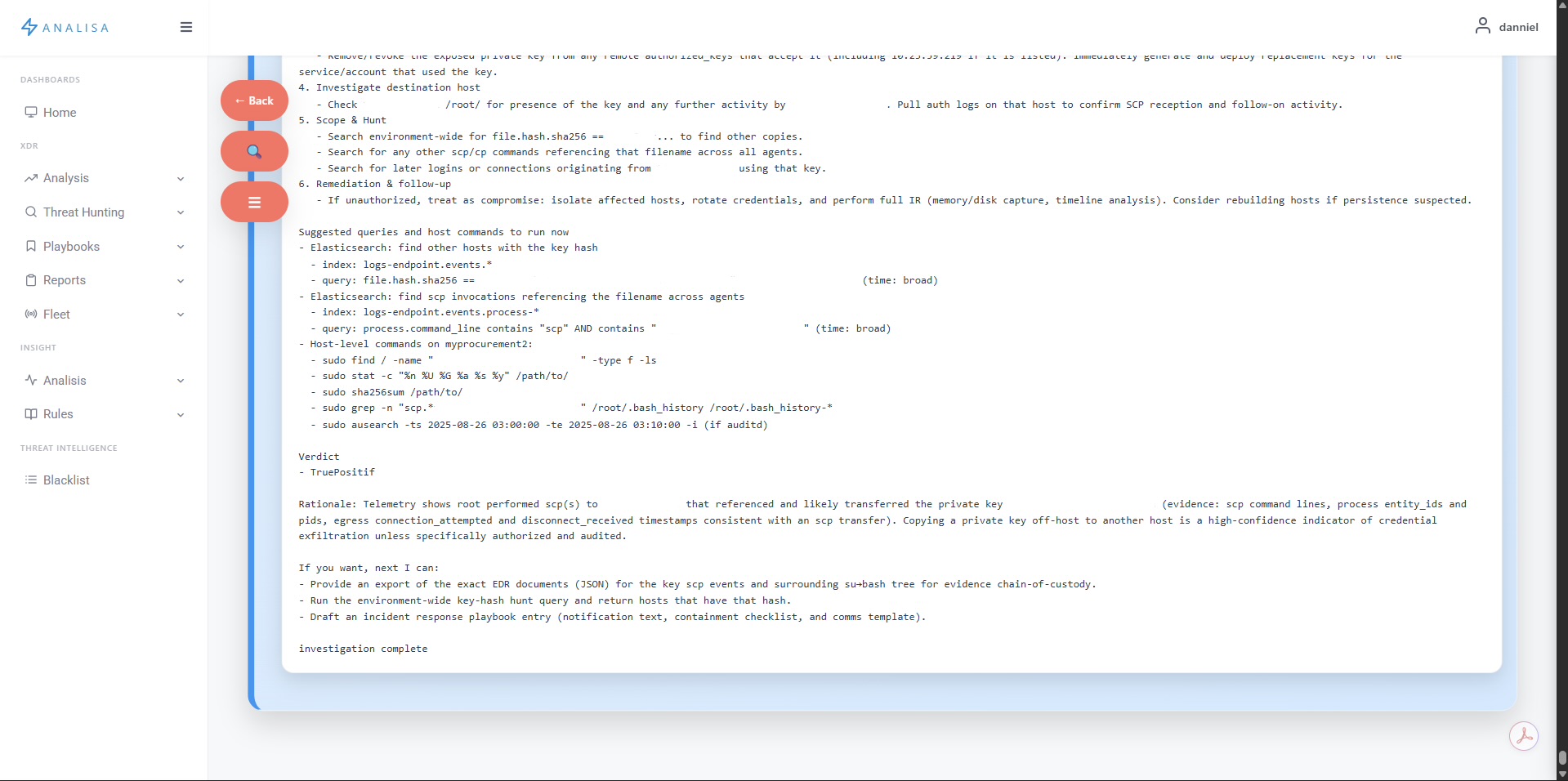

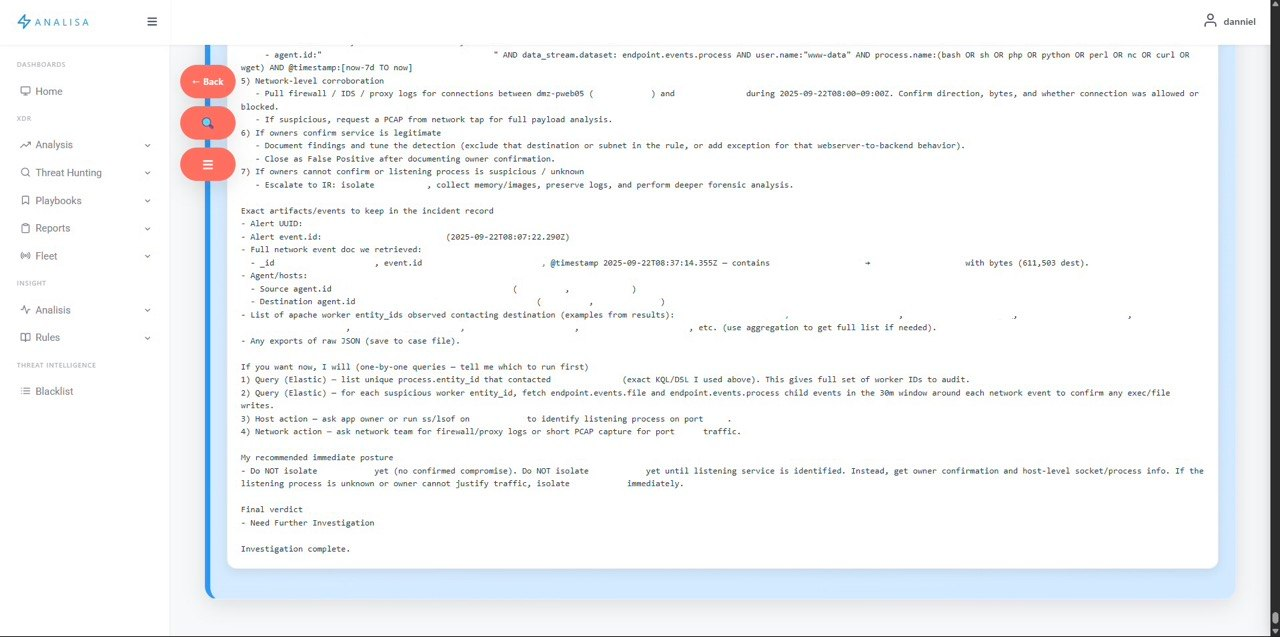

## 🧠 核心 Agent 指标与导航

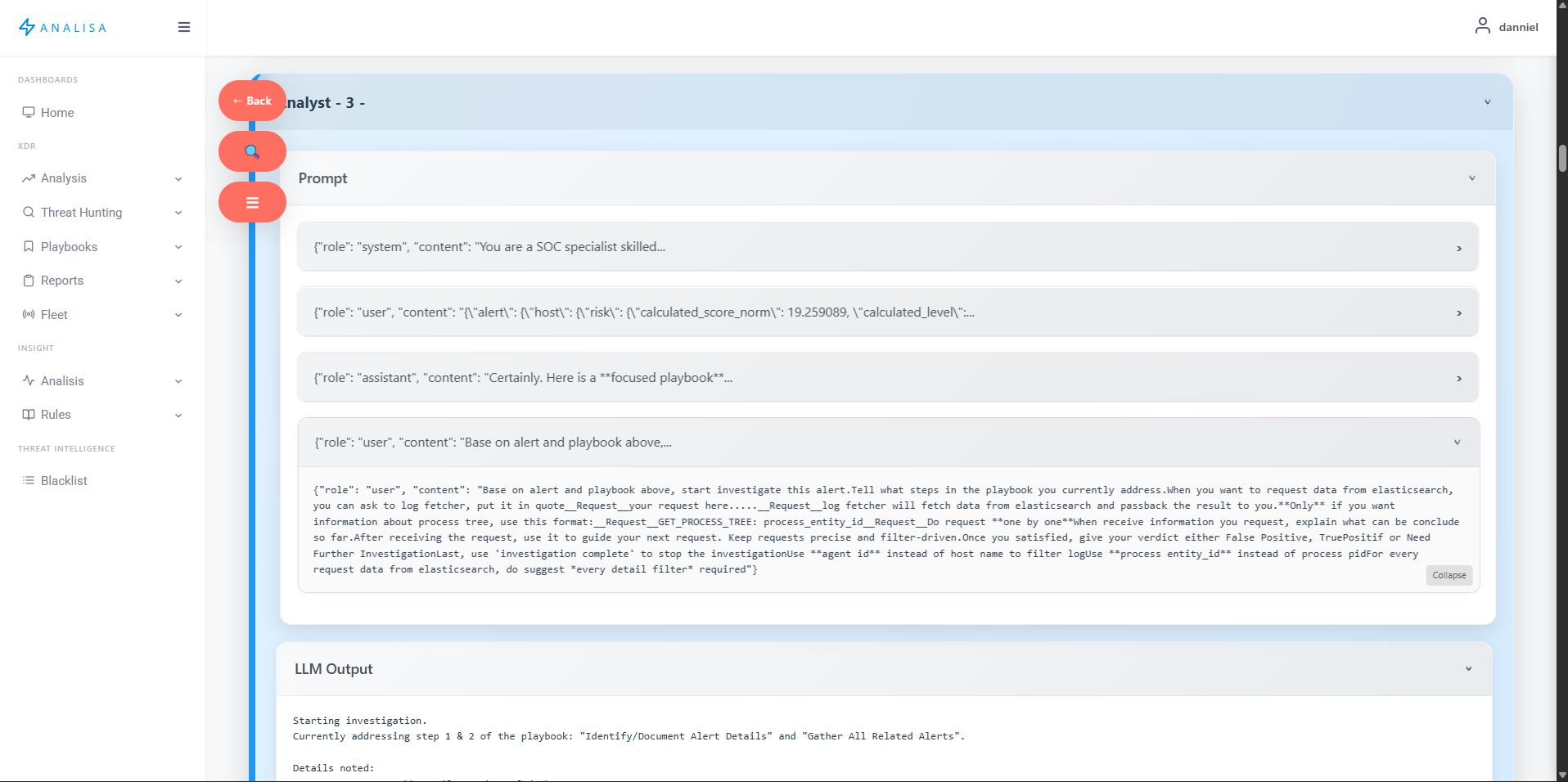

Analisa 利用多 Agent 系统来分解调查过程。LLM 思维过程的每个阶段在导航面板中以颜色进行分类:

* 🟢 **Manager (绿色):** * 使用从 Elastic 提取的信息创建初始 Incident 调查文档。

* 生成草案剧本(Pre-write),利用 Elastic 中可用的 EDR 数据来构建告警验证的结构。

* 🔵 **Analyst (蓝色):** * 通过逐步解决剧本中的步骤来开始调查。

* 作为核心指令层,为 LLM 执行格式化准确的提示词。

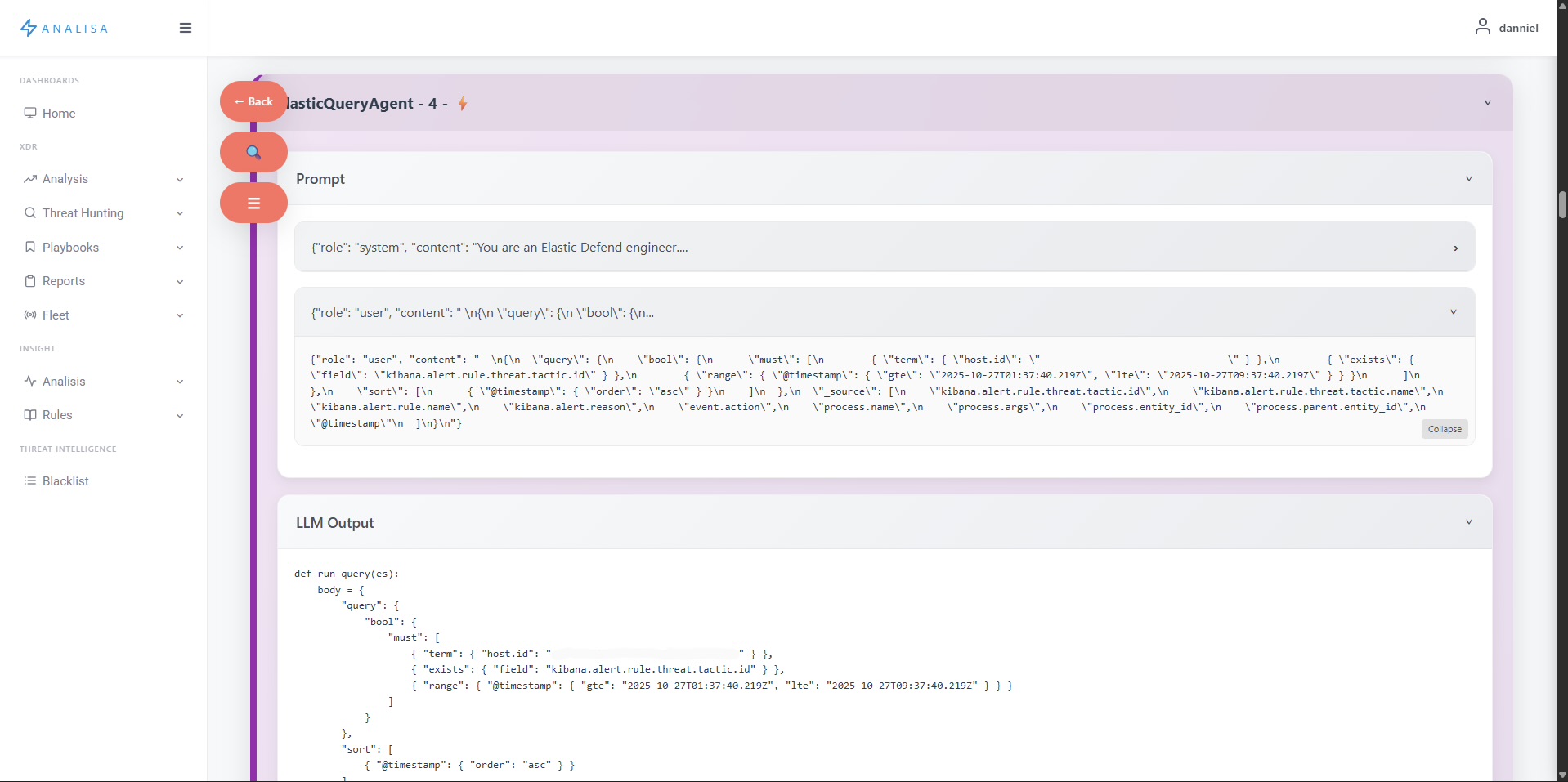

* 🟠 **ElasticQueryAgent with Lightning (橙色):** * 根据 Analyst 阶段的指令制定并执行查询。

* *为什么是橙色?* 这表明查询输出当前处于 **LLM 语言(Python 代码)** 状态,准确展示了 AI 如何与数据库通信。

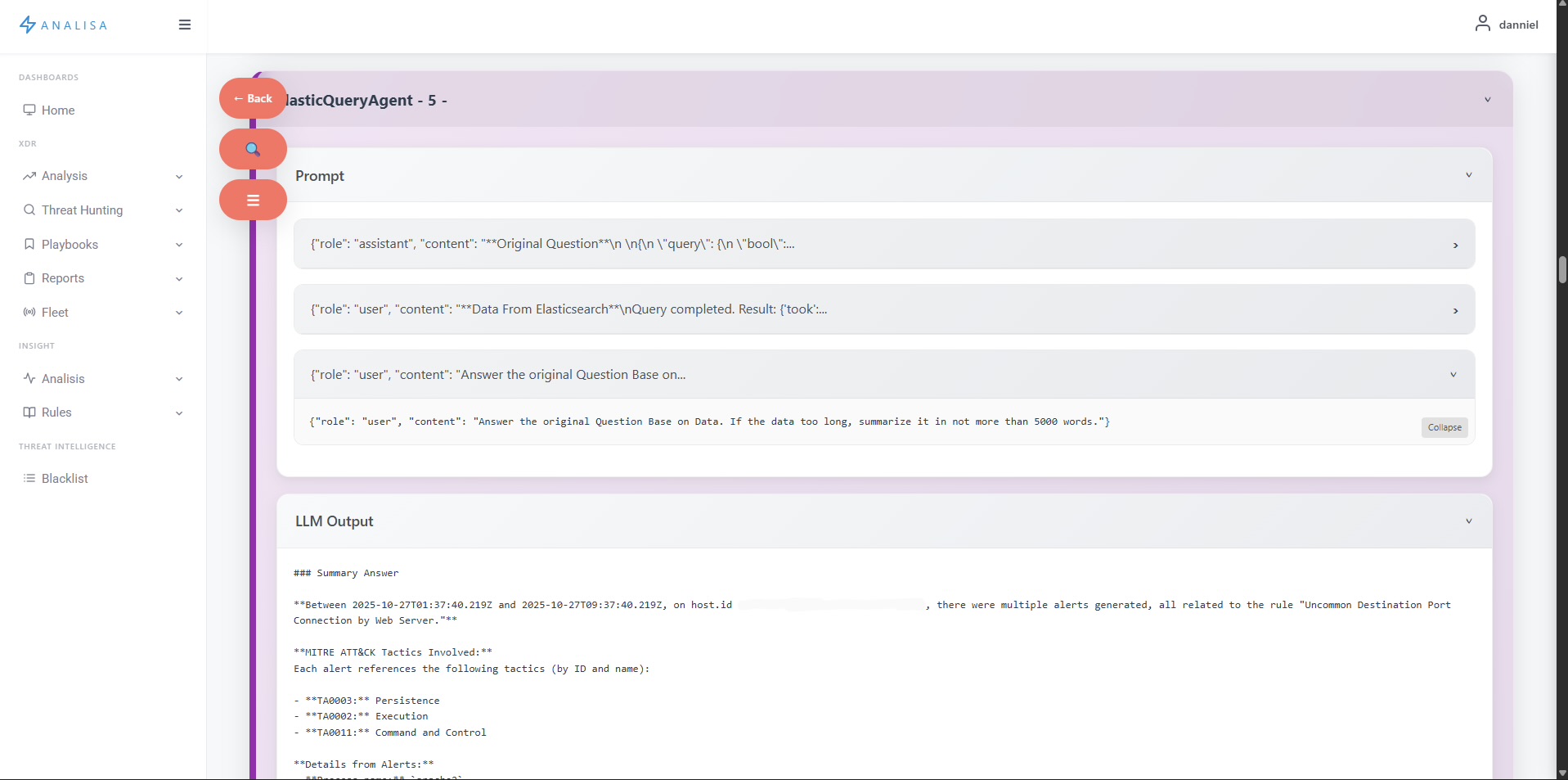

* 🟣 **ElasticQueryAgent (紫色):** * 获取上一步的原始 Python 输出,并将其翻译为总结性的、**人类可读的文本** 格式供分析师审查。

## ⚖️ 最终输出与判决解释

### 8. 告警列表 – 最终输出

最终阶段提供整个调查的人类可读摘要,并根据 LLM 的发现发布针对该告警的建议判决。

**判决定义:**

* **False Positive:** 最初预期为真,但经过 LLM 彻底调查后判决为假。

* **True Positive:** 预测的实际结果为真,且根据 LLM 调查期间发现的可靠工件证据确认判决为真。

* **Need Further Investigation:** AI 认为需要人工介入。该告警必须人工重新追踪,因为它可能构成潜在风险(例如,涉及敏感文件路径、存在遥测数据缺口,或需要系统所有者确认以验证操作是否经授权)。

标签:AI辅助安全, Django, DLL 劫持, EDR, Elasticsearch, LLM, Python, Unmanaged PE, 人工智能, 剧本生成, 告警研判, 大语言模型, 威胁情报, 安全运营, 开发者工具, 开源安全工具, 扫描框架, 数据隐私, 无后门, 本地部署, 生成式AI, 用户模式Hook绕过, 索引, 网络安全, 网络调试, 脆弱性评估, 自动化, 逆向工具, 逆向工程平台, 隐私保护