DawidTrochim/ssh-honeypot-cowrie

GitHub: DawidTrochim/ssh-honeypot-cowrie

在AWS EC2上部署Cowrie SSH蜜罐,安全捕获并分析真实的攻击行为与自动化扫描。

Stars: 0 | Forks: 0

# SSH 蜜罐(AWS 上的 Cowrie)

在 AWS EC2 上部署了 Cowrie SSH 蜜罐,以捕获和分析真实的攻击活动。

## 📖 场景

一家公司希望了解其公开基础设施所面临的暴露程度和威胁活动。

作为安全评估的一部分,我的任务是部署一个轻量级蜜罐,以:

- 监控未请求的入站 SSH 流量

- 捕获攻击者行为和命令执行

- 识别自动化威胁常用的侦察技术

为实现这一目标,我在 AWS EC2 上部署了 Cowrie SSH 蜜罐,并进行了配置以模拟易受攻击的系统,同时安全地记录所有交互。

目标是提供对真实世界攻击模式的可见性,而不会将生产系统暴露于风险之中。

## 🛠️ 架构

- AWS EC2(Ubuntu)

- Cowrie SSH 蜜罐

- 端口重定向(22 → 2222)

- 网络流量监控(tcpdump)

## 🚀 部署与配置

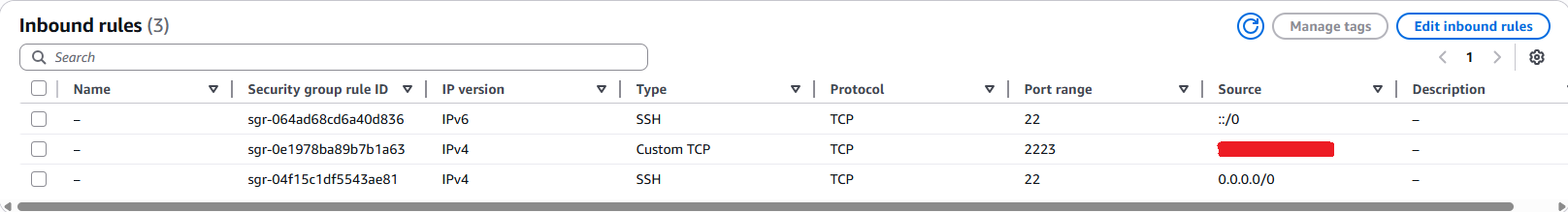

### AWS 安全组

允许来自互联网的入站 SSH 流量。

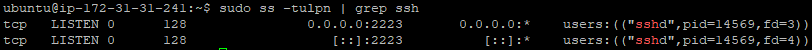

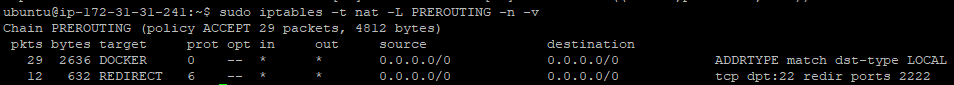

### 端口重定向(iptables)

将入站 SSH 流量重定向到蜜罐。

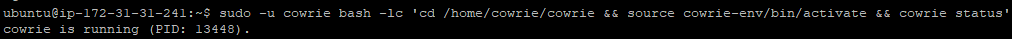

### Cowrie 运行状态

确认 Cowrie 正常运行。

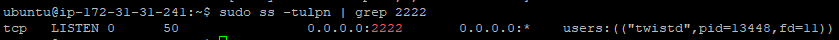

### 蜜罐监听状态

Cowrie 正在监听 2222 端口上的入站 SSH 连接。

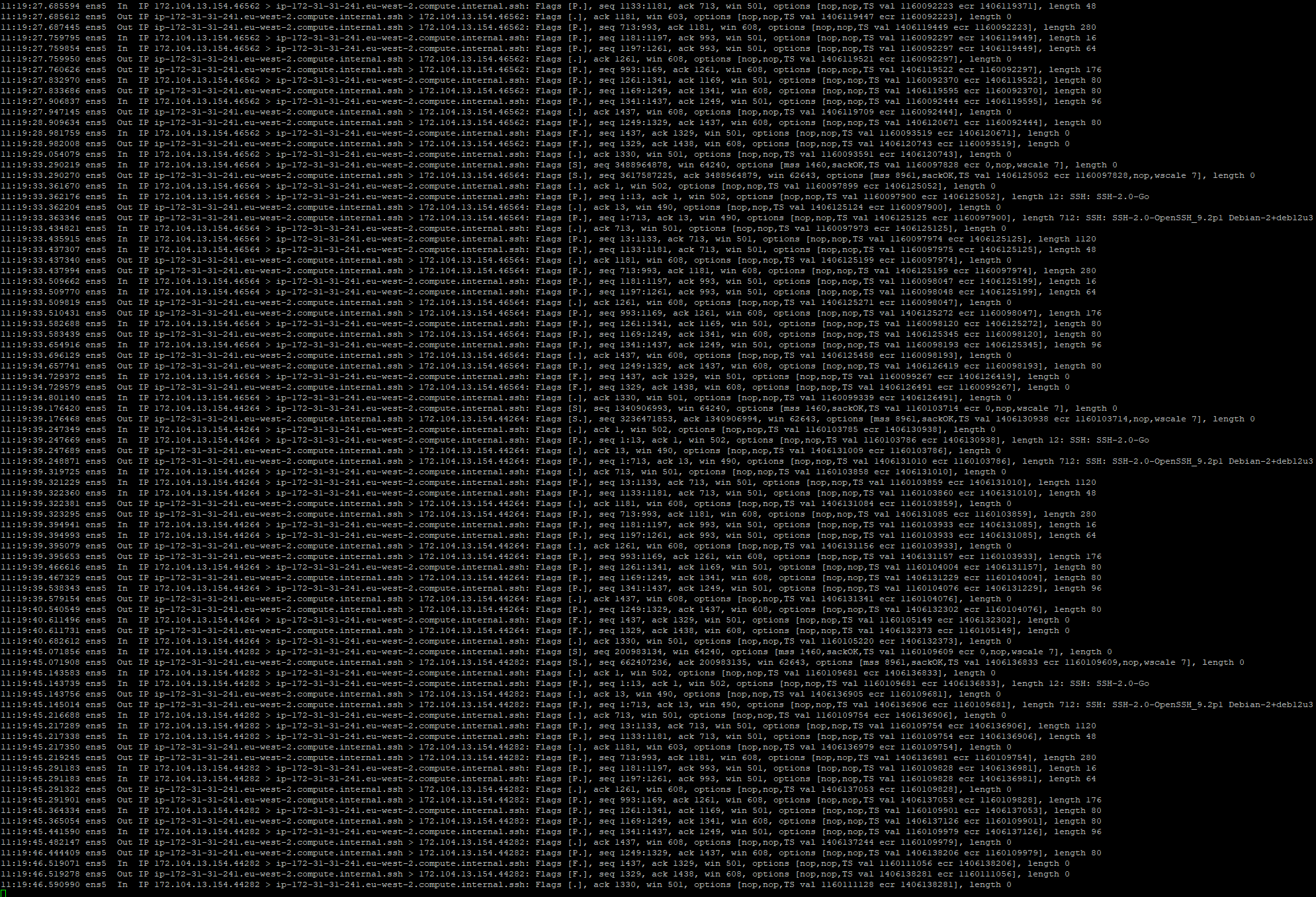

## 🌐 网络活动(实时流量)

捕获了击中实例的实时 SSH 流量。

## 🔐 攻击模拟与观察

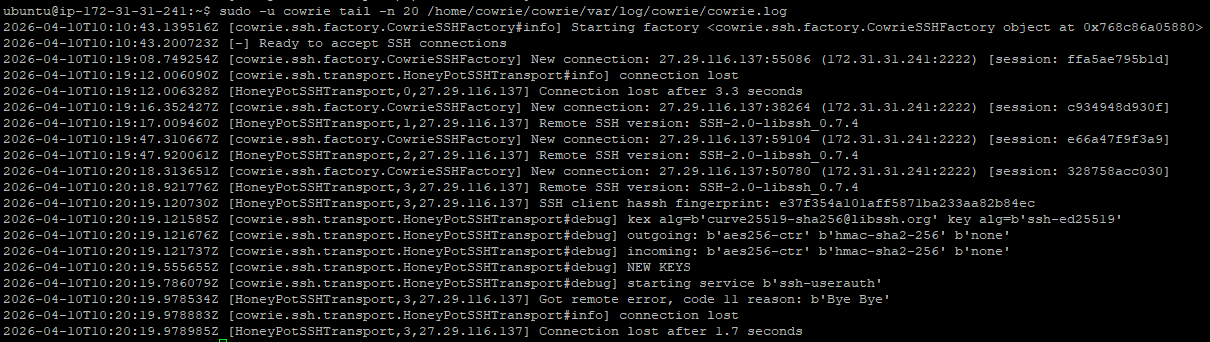

### SSH 握手 / 连接尝试

观察到自动化扫描器发起 SSH 连接。

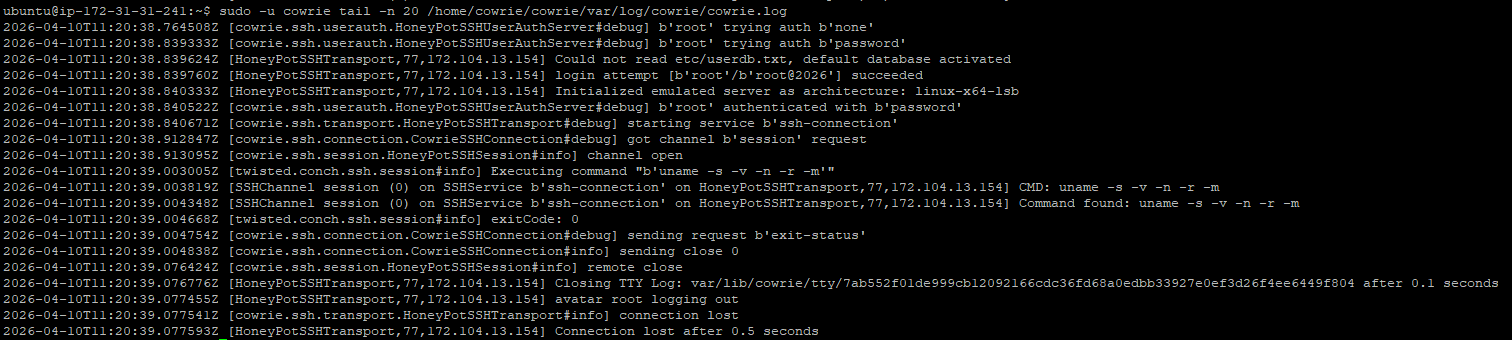

### 成功登录与命令执行

捕获到攻击者会话及其在蜜罐中执行的命令。

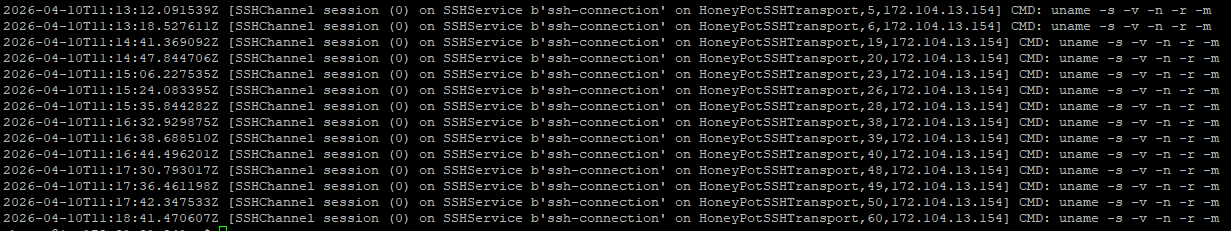

### 自动化攻击行为

重复的命令执行模式表明存在脚本化攻击。

### 未部署阻断控制

验证了没有防火墙或控制措施阻止入站尝试。

## 📊 关键收获

- 面向公网的 SSH 服务几乎会立即被扫描

- 攻击者使用自动化工具进行:

- 凭证暴力破解

- 系统侦察(`uname -a` 等)

- 蜜罐提供了对攻击者行为的安全可见性

- 使用最少的 infrastructure 即可捕获和分析真实流量

## 📌 展示技能

- AWS EC2 部署

- Linux 系统管理

- 网络流量分析(tcpdump)

- SSH 协议理解

- 威胁检测与监控

- 蜜罐部署( Cowrie )

## ⚠️ 免责声明

本项目仅在受控环境中出于教育目的进行。

标签:AWS EC2, Honeypot, iptables, SEO: AWS 蜜罐, SEO: Cowrie, SEO: SSH 蜜罐, SEO: 威胁监控, SEO: 攻击捕获, SSH 登录, SSH 蜜罐, 侦察技术, 入侵监测, 公开暴露面, 内存分配, 反取证, 命令执行, 威胁情报, 安全态势感知, 安全评估, 开发者工具, 攻击捕获, 端口重定向