fictiouss/SEBExploit

GitHub: fictiouss/SEBExploit

该项目是一个针对 Safe Exam Browser 的 DLL 注入漏洞利用工具,旨在通过运行时修补技术绕过安全限制并保留原始配置哈希值。

Stars: 2 | Forks: 1

# SafeExamBrowser 漏洞利用

## !!免责声明!!

**本项目仅用于教育目的!其初衷是帮助开发者和安全研究人员理解软件安全,例如内存注入,以及“托管”应用(如基于 .NET 构建的应用)如何在运行时被修改。严禁将其用于违反任何服务条款、作弊或任何其他违反规则的行为。所有行为的责任由用户承担,我(作为作者和程序员)不对之后发生的任何事情承担责任。**

该漏洞利用程序通过将 dll 注入到 seb 的进程中来修改其行为,从而绕过一些主要的安全限制并添加额外功能。

### 该漏洞利用的功能:

#### 1. **自动化与持久化**

它会自动附加到 seb,并在其打开的瞬间将自定义 dll 注入其中。如果浏览器关闭后重新打开,它仍会在运行时自动重新应用所有修改……此外,它还被编码为将自身添加到启动项以实现持久化,但如果你不希望这种情况发生,可以从启动设置中将其关闭,或者如果你稍微懂点技术,可以修改代码以从根本上不进行此设置(代码带有完整注释,我已尽力考虑到新手,请查看代码)

#### 2. **Kiosk 模式**

它在初始化时通过强制使其使用我们的方法而非原始方法,自动将模式设置为使用 'DisableExplorerShell'……此外,如果在配置中设置的值为 'none',它不会进行修补,以免显得过于明显,因为 'none' 和 'DisableExplorershell' 在 UI 上有很大差异,这会暴露修补痕迹。如果配置中已经设置为 'none',则无需修补。文档中有更多解释。

#### 3. **策略修改**

它禁用了几个主要的安全策略:

* 剪贴板:启用复制粘贴功能,该功能默认被禁用以防止作弊。

* VM 支持:绕过阻止浏览器在虚拟机中运行的检查,并且它有时会使用这种虚拟机检测作为“阻止”修补后的 dll 的一种手段,但这是一种误报,这无关紧要,因为 1. 这种情况很少发生,2. 我们是在运行时进行修补,不会触及磁盘上的任何代码。

* 应用白名单和黑名单:将第三方应用(包含 Edge,因为它在所有 Windows 计算机上都有,我认为出于兼容性考虑,它比 Chrome 是个更好的选择)添加到 seb 的“允许”列表中,这样它们就不会被强制关闭,并且一旦从配置中加载,就会移除所有黑名单应用(这个(清除黑名单应用)不是必须的,也不是主要目标,所以由你决定)

#### 4. **安全规避**

关于 dll 注入最困难的一点是它们很容易被检测到,甚至会被基本的 AV 和 Windows Defender 阻止,我尽力通过以下方式实现了规避:

* AV 规避:使用数据扰乱(异或加密)将其主要“目的”对 Windows Defender 和其他 AV 隐藏。

* Function:使用不常见和“高级系统”技术将其代码加载到 seb 的内存中,而不会创建安全监控所寻找的可疑新“任务”……这主要应该能让它规避大多数 AV(至少是基础的),但如果不能,请随意从威胁中允许它或完全将其关闭(不推荐)。

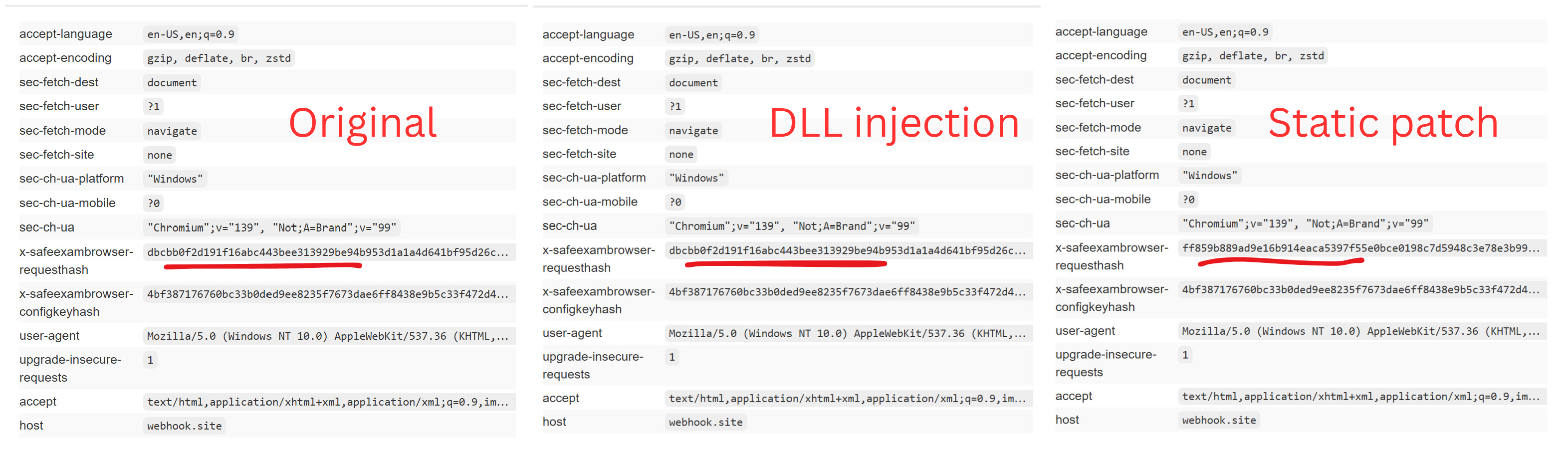

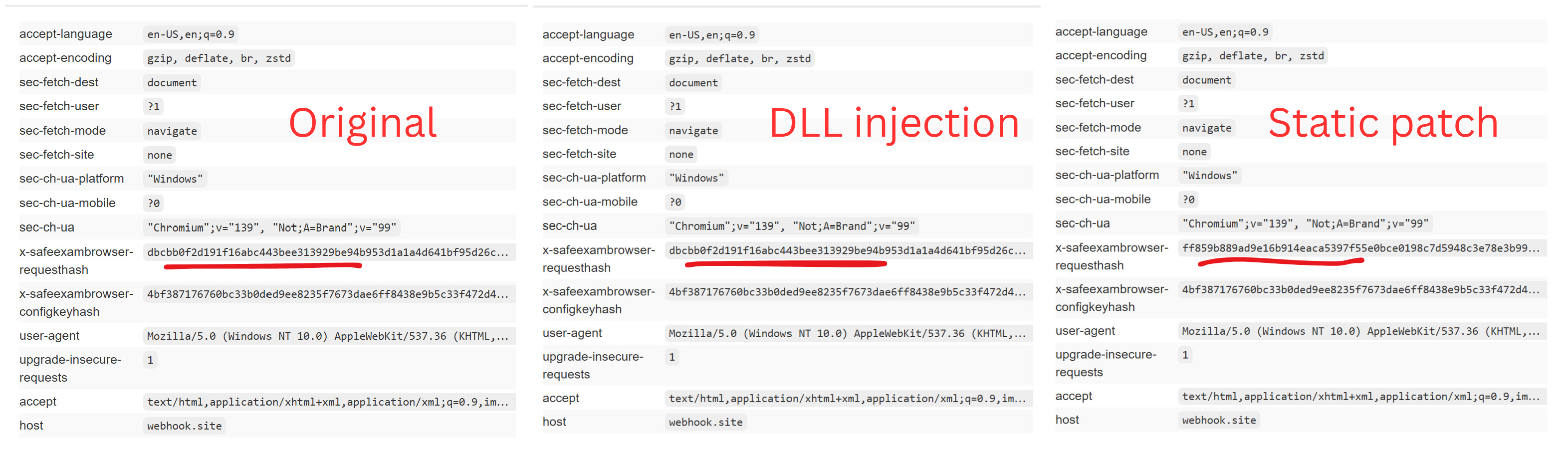

## 这与其他项目有什么不同?

好问题,即使是我自己问自己的,我也确信这是大多数人会问的问题,答案是它是“完全破解”的,我的意思是几乎所有(包括一些付费版本)都进行静态修补,这会影响最终的 BEK(browser exam key)哈希值,服务器会验证该哈希值以确认用户的 seb 是否为原始版本。老实说,对于小型考试,你可以使用它,但对于高风险考试,它不会且将无法工作,而这个漏洞利用程序是基于运行时的,绕过了静态代码验证,提供与原始版本相同的 BEK 和配置密钥

第二点是它的外观几乎与使用相同配置设置的原始 seb 相同。我看到在很多修改版本中,这一点非常明显,甚至不值得花钱,哈哈,但玩笑归玩笑,它不会“愚弄”任何人,这也是为什么我首先选择 'DisableExplorerShell' 而不是 'none' 来修补逻辑,并使 UI 与原始版本完全相同。

第三点是它几乎无法修补,因为所有脚本所做的就是利用其自身的功能来对付它……这是最可怕的部分,除非通过实施运行时验证等手段来检查它是否在运行时被更改从而增加难度,否则你对此无能为力,但即使那样,它仍然可以被绕过。

无论如何,第四点是它是开源的,并且有自己的文档(欢迎阅读,你将对我所说的内容有更深入的了解),最后一点它是你能在外面找到的“唯一”免费且完全有效的漏洞利用程序。

# 下载/使用

从版本发布中下载 zip 文件并解压,将文件夹移动到安全的位置,打开该文件夹,最后以管理员权限运行 'RunMe.exe'

=> 要使用第三方应用,在我们的案例中是 Microsoft Edge,热键是左 Ctrl+Shift,将其作为最顶层窗口启动。

**注意**:需要管理员权限以允许访问和写入 seb 的内存。有关更多信息,请参阅 'SEBeXDoc.pdf'

第二点是它的外观几乎与使用相同配置设置的原始 seb 相同。我看到在很多修改版本中,这一点非常明显,甚至不值得花钱,哈哈,但玩笑归玩笑,它不会“愚弄”任何人,这也是为什么我首先选择 'DisableExplorerShell' 而不是 'none' 来修补逻辑,并使 UI 与原始版本完全相同。

第三点是它几乎无法修补,因为所有脚本所做的就是利用其自身的功能来对付它……这是最可怕的部分,除非通过实施运行时验证等手段来检查它是否在运行时被更改从而增加难度,否则你对此无能为力,但即使那样,它仍然可以被绕过。

无论如何,第四点是它是开源的,并且有自己的文档(欢迎阅读,你将对我所说的内容有更深入的了解),最后一点它是你能在外面找到的“唯一”免费且完全有效的漏洞利用程序。

# 下载/使用

从版本发布中下载 zip 文件并解压,将文件夹移动到安全的位置,打开该文件夹,最后以管理员权限运行 'RunMe.exe'

=> 要使用第三方应用,在我们的案例中是 Microsoft Edge,热键是左 Ctrl+Shift,将其作为最顶层窗口启动。

**注意**:需要管理员权限以允许访问和写入 seb 的内存。有关更多信息,请参阅 'SEBeXDoc.pdf'

第二点是它的外观几乎与使用相同配置设置的原始 seb 相同。我看到在很多修改版本中,这一点非常明显,甚至不值得花钱,哈哈,但玩笑归玩笑,它不会“愚弄”任何人,这也是为什么我首先选择 'DisableExplorerShell' 而不是 'none' 来修补逻辑,并使 UI 与原始版本完全相同。

第三点是它几乎无法修补,因为所有脚本所做的就是利用其自身的功能来对付它……这是最可怕的部分,除非通过实施运行时验证等手段来检查它是否在运行时被更改从而增加难度,否则你对此无能为力,但即使那样,它仍然可以被绕过。

无论如何,第四点是它是开源的,并且有自己的文档(欢迎阅读,你将对我所说的内容有更深入的了解),最后一点它是你能在外面找到的“唯一”免费且完全有效的漏洞利用程序。

# 下载/使用

从版本发布中下载 zip 文件并解压,将文件夹移动到安全的位置,打开该文件夹,最后以管理员权限运行 'RunMe.exe'

=> 要使用第三方应用,在我们的案例中是 Microsoft Edge,热键是左 Ctrl+Shift,将其作为最顶层窗口启动。

**注意**:需要管理员权限以允许访问和写入 seb 的内存。有关更多信息,请参阅 'SEBeXDoc.pdf'

第二点是它的外观几乎与使用相同配置设置的原始 seb 相同。我看到在很多修改版本中,这一点非常明显,甚至不值得花钱,哈哈,但玩笑归玩笑,它不会“愚弄”任何人,这也是为什么我首先选择 'DisableExplorerShell' 而不是 'none' 来修补逻辑,并使 UI 与原始版本完全相同。

第三点是它几乎无法修补,因为所有脚本所做的就是利用其自身的功能来对付它……这是最可怕的部分,除非通过实施运行时验证等手段来检查它是否在运行时被更改从而增加难度,否则你对此无能为力,但即使那样,它仍然可以被绕过。

无论如何,第四点是它是开源的,并且有自己的文档(欢迎阅读,你将对我所说的内容有更深入的了解),最后一点它是你能在外面找到的“唯一”免费且完全有效的漏洞利用程序。

# 下载/使用

从版本发布中下载 zip 文件并解压,将文件夹移动到安全的位置,打开该文件夹,最后以管理员权限运行 'RunMe.exe'

=> 要使用第三方应用,在我们的案例中是 Microsoft Edge,热键是左 Ctrl+Shift,将其作为最顶层窗口启动。

**注意**:需要管理员权限以允许访问和写入 seb 的内存。有关更多信息,请参阅 'SEBeXDoc.pdf'标签:Conpot, DLL注入, Rootkit, SafeExamBrowser, SSH蜜罐, Windows安全, Zeek, 内存安全, 反作弊, 安全策略修改, 安全防护绕过, 教育安全, 数据展示, 流量审计, 端点可见性, 红队, 绕过, 运行时修改, 进程注入, 远程监考