Manasvi-chennupati/Multi-Agent-Cyber-Threat-Intelligence-Response-System

GitHub: Manasvi-chennupati/Multi-Agent-Cyber-Threat-Intelligence-Response-System

一款基于多智能体架构的自动化网络威胁情报分析与响应系统,集成多个外部情报API,可对IP、URL和文件哈希进行实时检测、威胁分级并联动n8n工作流完成自动化处置。

Stars: 0 | Forks: 0

**🛡️ 多智能体网络威胁情报与响应系统**

一款由 Agentic AI 驱动的智能自动化网络安全解决方案。该系统集成了多个智能体、外部 API 和工作流自动化工具,可实时检测、分析和响应网络威胁,同时维护历史日志以供分析。

**🌐 在线网站**

https://multi-agent-cyber-threat-intelligence-response-system.streamlit.app/

**1. 🔍 业务问题**

在当今的数字世界中,网络安全威胁正在迅速增加。这些威胁包括恶意 IP 地址、钓鱼 URL 和可能危及系统与数据安全的恶意文件哈希。传统的检测方法大多是手动的、耗时的且低效的。此外,目前缺乏一个能够快速分析威胁、采取行动并维护日志以供未来参考的集中式自动化系统。这种检测和响应上的延迟增加了网络攻击和系统漏洞的风险。

**2. 💡 可能的解决方案**

为了解决这个问题,需要一个能够实现以下目标的智能自动化系统:

分析不同类型的输入,例如 IP 地址、URL 和文件哈希

使用外部威胁情报 API 检测威胁

自动触发警报和工作流

存储日志以供未来分析和审计

这样的系统应当快速、可扩展,并且能够在没有人工干预的情况下做出决策。

**3. 🚀 实施的解决方案**

提出的解决方案是一个使用 Agentic AI 概念构建的多智能体网络威胁情报系统。

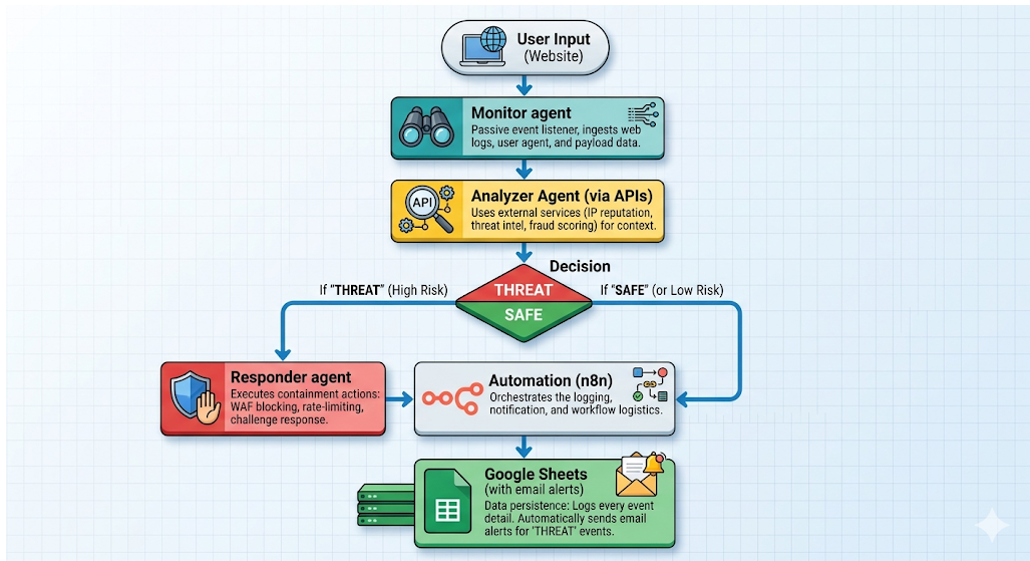

该系统由多个专门的智能体组成:

监控智能体 → 捕获用户输入 (IP/URL/HASH)

分析智能体 → 使用 API (AbuseIPDB, VirusTotal) 评估威胁

响应智能体 → 采取行动并触发工作流

解释智能体 → 生成人类可读的解释

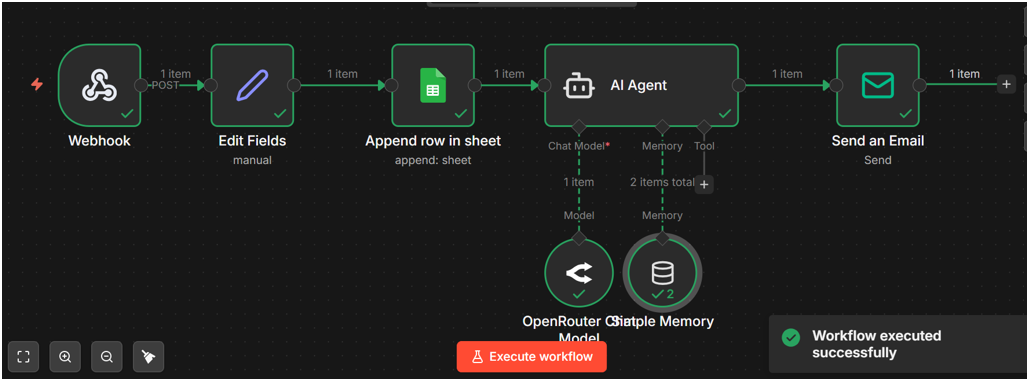

**🔄 工作流:**

用户通过 Web 界面输入

监控智能体收集输入

分析智能体使用 API 检查威胁级别

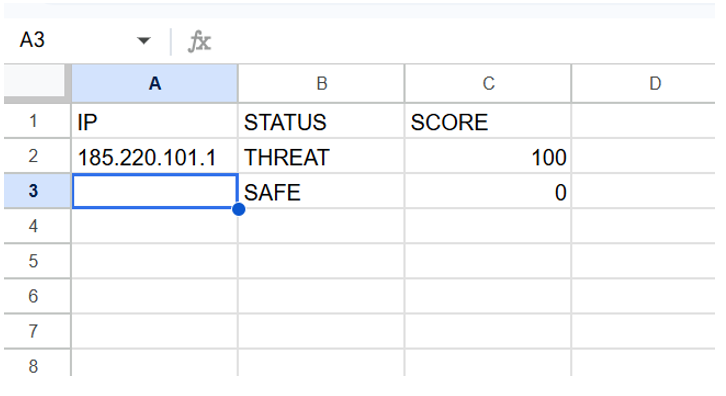

系统将结果分类为 SAFE 或 THREAT

响应智能体通过 n8n 触发自动化

数据存储在 Google Sheets 中

用户可以查看结果和搜索历史

该系统确保了实时的检测、自动化和日志记录。

**4. 🛠️ 使用的技术栈**

组件 - 技术

后端逻辑 - Python

前端 UI - Streamlit

工作流自动化 - n8n

IP 分析 - AbuseIPDB API

URL/哈希分析 - VirusTotal API

数据库/日志记录 - Google Sheets

环境配置 - python-dotenv

**5. 🧩 架构图**

架构流程:

用户输入 (网站)

->

监控智能体

->

分析智能体

->

决策 (SAFE / THREAT)

->

响应智能体

->

n8n 工作流自动化

->

Google Sheets + 电子邮件警报

**6. ▶️ 如何在本地运行**

🔹 第 1 步:安装依赖

pip install requests streamlit python-dotenv

🔹 第 2 步:创建 .env 文件

ABUSE_API_KEY=your_api_key

VT_API_KEY=your_api_key

🔹 第 3 步:启动 n8n

n8n start

🔹 第 4 步:运行应用程序

python -m streamlit run app.py

🔹 第 5 步:在浏览器中打开

http://localhost:8501

**7. 📚 参考资料与资源**

https://www.abuseipdb.com/

https://www.virustotal.com/

https://docs.n8n.io/

https://docs.streamlit.io/

**8. 🎥 录像**

https://drive.google.com/file/d/1qiCh8StwE_Iy4Hj-fn5oayJXBWXuOkp2/view?usp=drivesdk

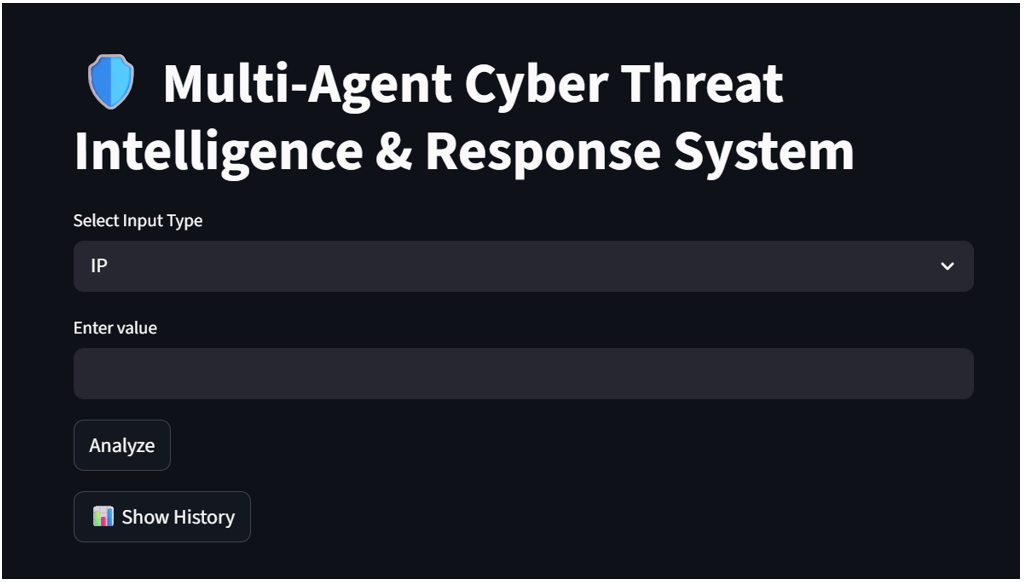

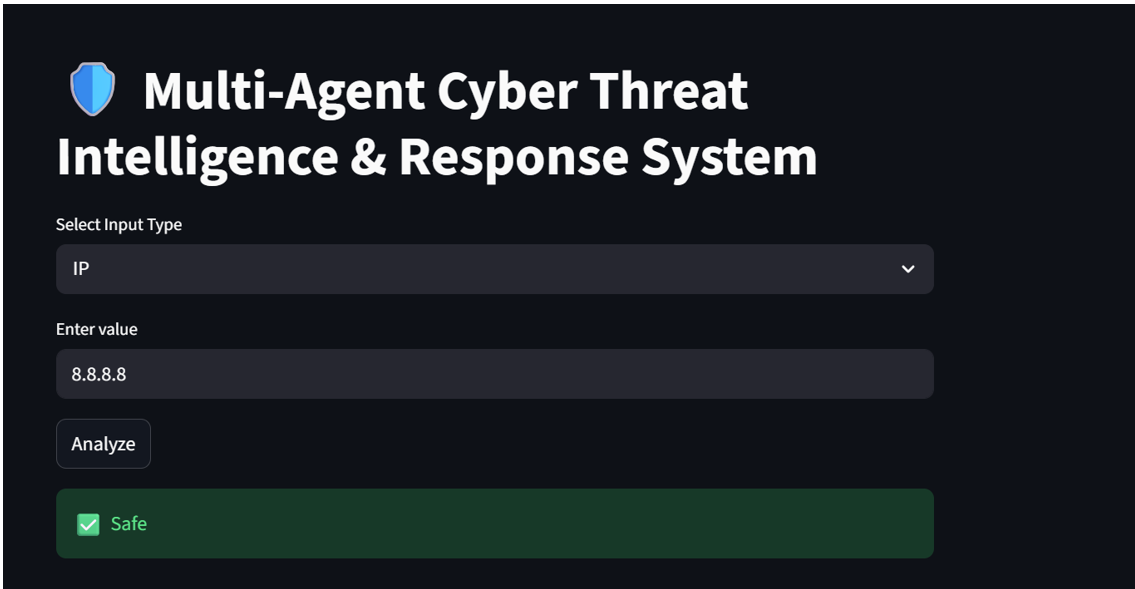

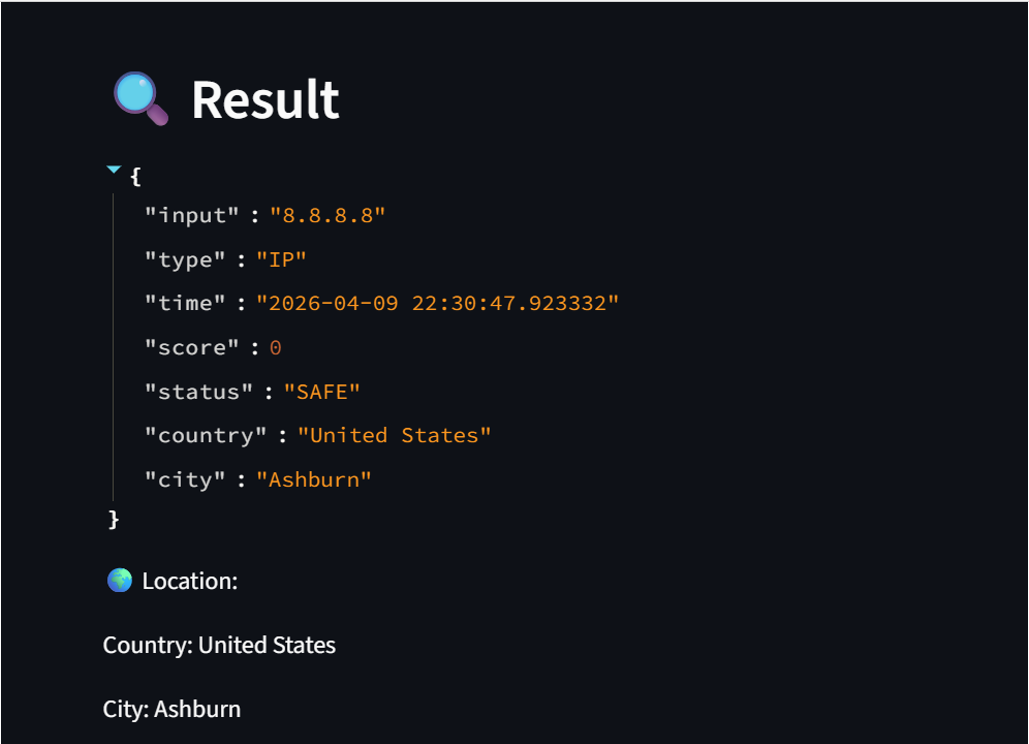

**9. 📸 截图**

🌐 网站 UI

🔗 n8n 工作流

📊 Google Sheets 输出

**10. 📐 格式化**

✔ 使用了适当的标题

✔ 使用项目符号提高可读性

✔ 整洁的间距和对齐方式

✔ 结构化的章节以保持清晰

**11. ⚠️ 遇到的问题及解决方案**

在该项目的开发过程中,遇到了一些技术挑战并得到了有效解决。

其中一个主要问题是处理 API 错误,因为 AbuseIPDB 和 VirusTotal 等外部服务有时会返回意外的响应或请求失败。通过使用 try-except 块实现强大的错误处理解决了这个问题,确保系统即使在发生 API 故障时也能继续平稳运行。

另一个挑战是 Streamlit 的重新渲染行为,即每次交互时整个 UI 都会重新加载。这导致输入字段和按钮经常重置。为了克服这个问题,使用了 Streamlit 的 session_state 来保留 UI 状态并在重新运行期间维持用户的交互。

n8n 中的数据集成也存在问题,系统最初返回的是非结构化文本而不是 JSON。这导致向 Google Sheets 发送数据时出现映射失败。通过将输出重构为正确的 JSON 格式解决了这个问题,从而实现了无缝的工作流自动化。

此外,历史记录功能最初依赖于临时内存,导致刷新后数据丢失。通过使用本地 JSON 文件实现持久化存储解决了这个问题,允许用户高效地检索和过滤过去的记录。

标签:AbuseIPDB, Agentic AI, Ask搜索, IP 地址批量处理, Kubernetes, PyRIT, Streamlit, URL安全检测, VirusTotal, 多智能体系统, 威胁分析, 威胁情报, 工作流自动化, 开发者工具, 恶意IP检测, 文件哈希分析, 智能安全, 网络信息收集, 网络安全, 自动化侦查工具, 自动化响应, 访问控制, 逆向工具, 隐私保护