An0nymous-User/Microsoft-Defender-for-Endpoint---Incident-Response

GitHub: An0nymous-User/Microsoft-Defender-for-Endpoint---Incident-Response

Stars: 0 | Forks: 0

# Microsoft Defender for Endpoint - 事件响应项目

## 项目概述

本实验环境部署了一个功能完整的 Microsoft Defender for Endpoint (MDE) 环境 ([90 天试用](https://signup.microsoft.com/create-account/signup?products=7f379fee-c4f9-4278-b0a1-e4c8c2fcdf7e&ru=https%3A%2F%2Faka.ms%2FMDEp2OpenTrial%3Focid%3Ddocs-wdatp-enablesiem-abovefoldlink)),并附带了额外的 Microsoft 365 企业试用许可证。目标是让学生和有志于从事安全的专业人员在一个安全、隔离的环境中:

- 理解企业级扩展检测与响应 (XDR) 平台在实际 SOC 中的运行方式

- 执行真实的攻击模拟(网络钓鱼、ClickFix 恶意软件、可疑登录)并观察 MDE 如何检测、关联和响应

- 实施事件响应 (IR) 生命周期——从调查和分诊告警到遏制和修复——让学员能够观察事件如何展开

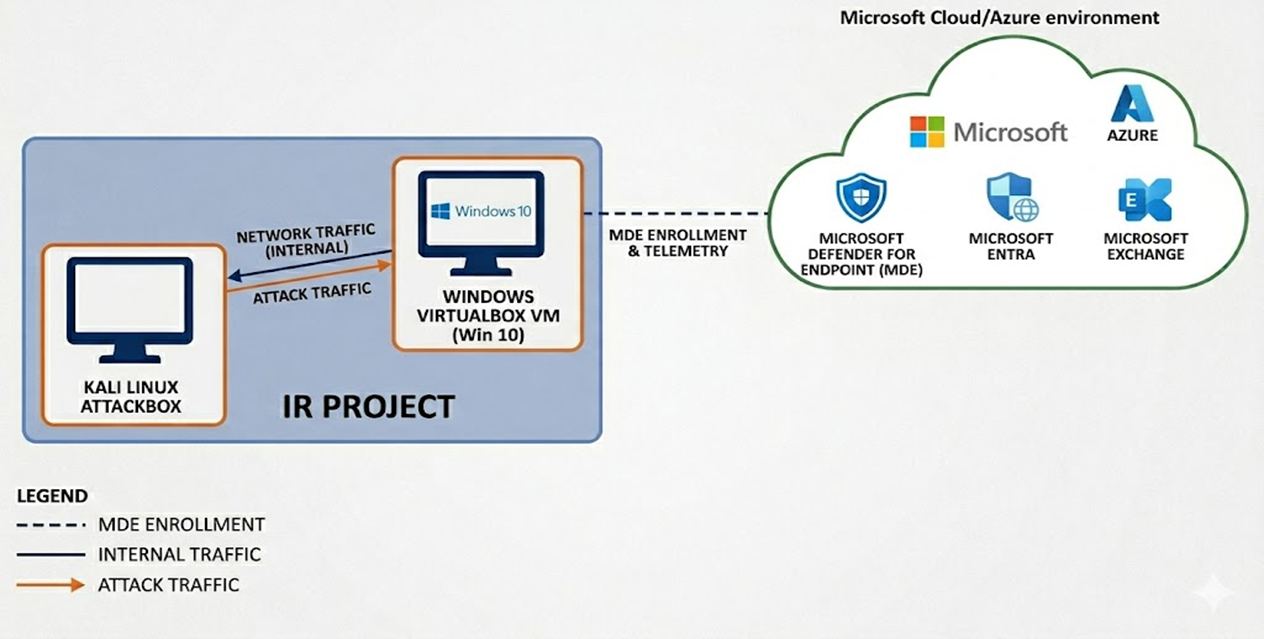

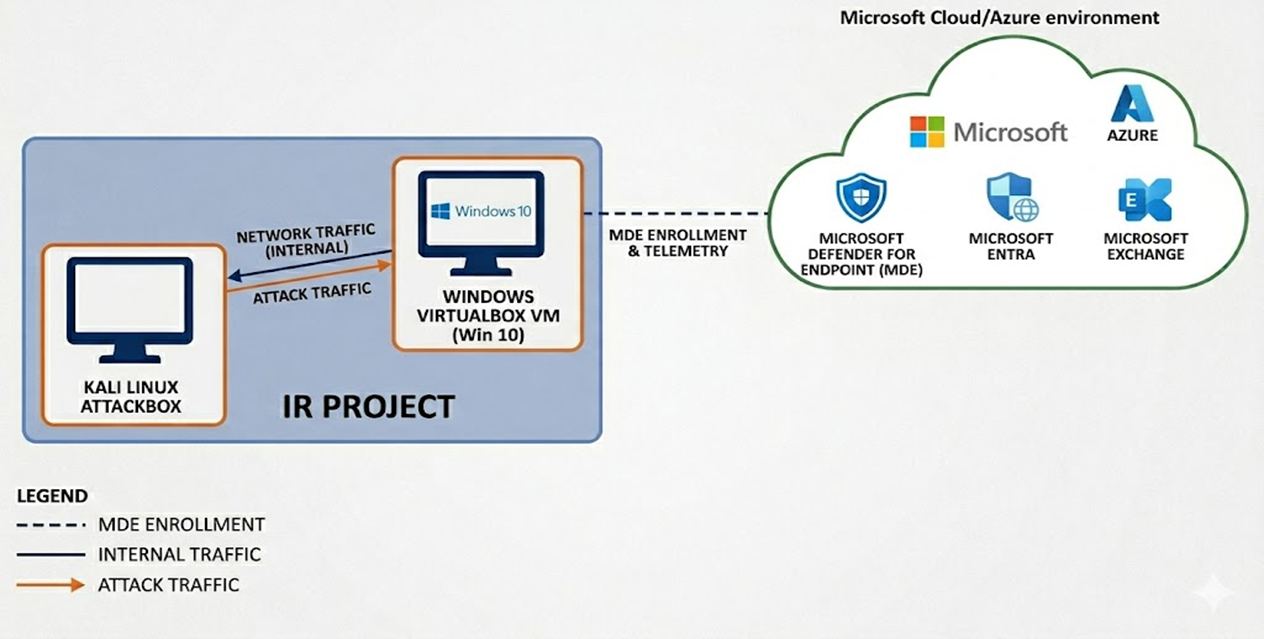

该实验环境由两台虚拟机 (VM) 组成:一台 Windows 10 受害机器和一台 Kali Linux 攻击机,它们位于一个隔离的 VirtualBox 网络中。此外,Windows 10 机器已注册加入 MDE。

## 项目相关性

由于许可限制和资金缺乏,许多网络安全课程使用开源工具来教授学生。然而,学生很少有机会探索和使用全球许多 SOC 中使用的企业级工具。通过将课堂理论与使用开源和企业工具的实际经验相结合,学生将对许多 SOC 和事件响应团队的运作方式有全面的理解。

### 事件响应生命周期 × MDE

| 阶段 | MDE 能力 |

|---|---|

| **准备** | 漏洞管理、攻击面减少规则 |

| **检测** | 实时行为监控、MITRE ATT&CK 映射 |

| **分析** | 自动调查与响应 (AIR)、高级查询 (KQL) |

| **遏制** | 一键设备隔离、进程终止、文件隔离 |

| **清除** | 通过实时响应终端进行远程修复 |

| **恢复** | 撤销修复操作、恢复隔离文件 |

## 方法论

### 环境准备

#### 1. Microsoft 账户与许可

创建了一个全新的 Microsoft 账户,并激活了以下许可:

| 许可 | 用途 |

|---|---|

| Microsoft Defender for Endpoint P2 | MDE 代理与门户 |

| Microsoft 365 Business Standard | 核心 M365 套件与用户账户 |

| Microsoft Defender Vulnerability Management Add-on | CVE 暴露评分与修复指导 |

| Microsoft Entra Suite | 身份管理、条件访问 |

| Microsoft Intune Plan 1 | 移动设备管理 (MDM)(可选) |

#### 2. 虚拟机配置

在 Oracle VirtualBox 中配置了两台虚拟机:

- **Kali Linux** — 攻击机,仅内部网络

- **Windows 10** — 受害机器,内部网络 + NAT 适配器用于注册

- **网络**:内部网络适配器命名为 `IR Project`(隔离)

#### 3. MDE 注册

Windows 10 机器通过从 MDE 门户(`security.microsoft.com`)直接下载的引导脚本使用 PowerShell 进行注册。注册后,设备应在 MDE 门户的设备清单中显示。

#### 4. 身份与域配置

在 Microsoft Entra ID 中创建了两个测试用户身份:

| 用户 | 角色 |

|---|---|

| John Doe | 标准用户 |

| Jane Doe | 标准用户 |

注册了一个自定义域名 `

- **Kali Linux** — 攻击机,仅内部网络

- **Windows 10** — 受害机器,内部网络 + NAT 适配器用于注册

- **网络**:内部网络适配器命名为 `IR Project`(隔离)

#### 3. MDE 注册

Windows 10 机器通过从 MDE 门户(`security.microsoft.com`)直接下载的引导脚本使用 PowerShell 进行注册。注册后,设备应在 MDE 门户的设备清单中显示。

#### 4. 身份与域配置

在 Microsoft Entra ID 中创建了两个测试用户身份:

| 用户 | 角色 |

|---|---|

| John Doe | 标准用户 |

| Jane Doe | 标准用户 |

注册了一个自定义域名 ``(请自行创建域名)以模拟真实的企业租户。

### 使用的工具与框架

| 工具 | 用途 |

|---|---|

| **Microsoft Defender for Endpoint** | 核心 XDR 平台 — 检测、调查、响应 |

| **Microsoft Entra ID** | 身份管理与登录风险信号 |

| **Microsoft Intune** | 设备注册与 MDM 策略 |

| **PowerShell** | 反向 shell 脚本与 ClickFix 载荷模拟 |

| **Kali Linux** | 攻击平台(监听、漏洞利用) |

| **VPN** | 生成可疑/不可能的旅行登录告警 |

| **AI 生成的 ClickFix 弹出框** | 模拟虚假 Cloudflare CAPTCHA 社会工程诱饵 |

| **Outlook** | 发送包含恶意 URL 的钓鱼模拟邮件 |

### 攻击模拟

执行了三种不同的攻击场景:

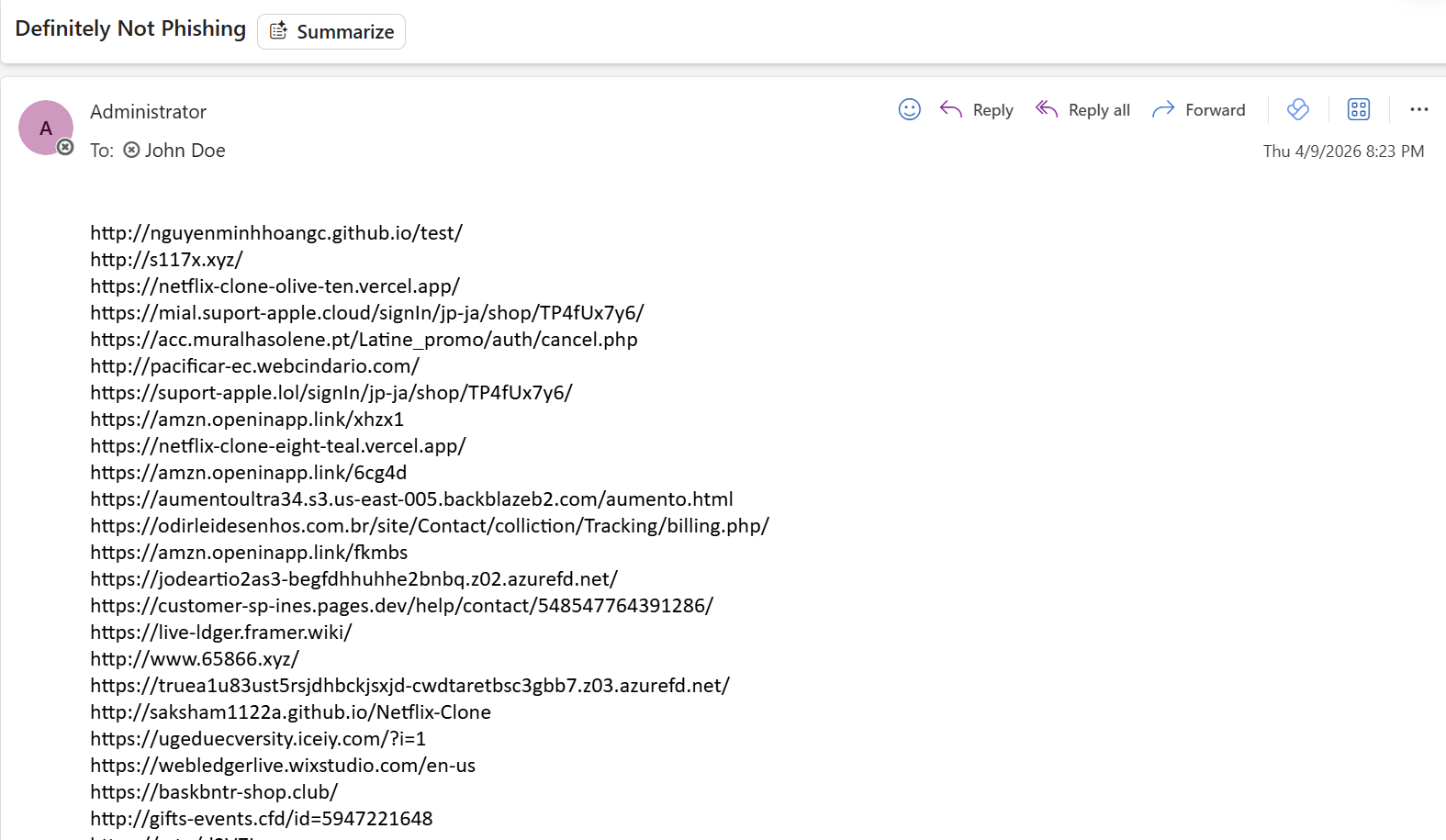

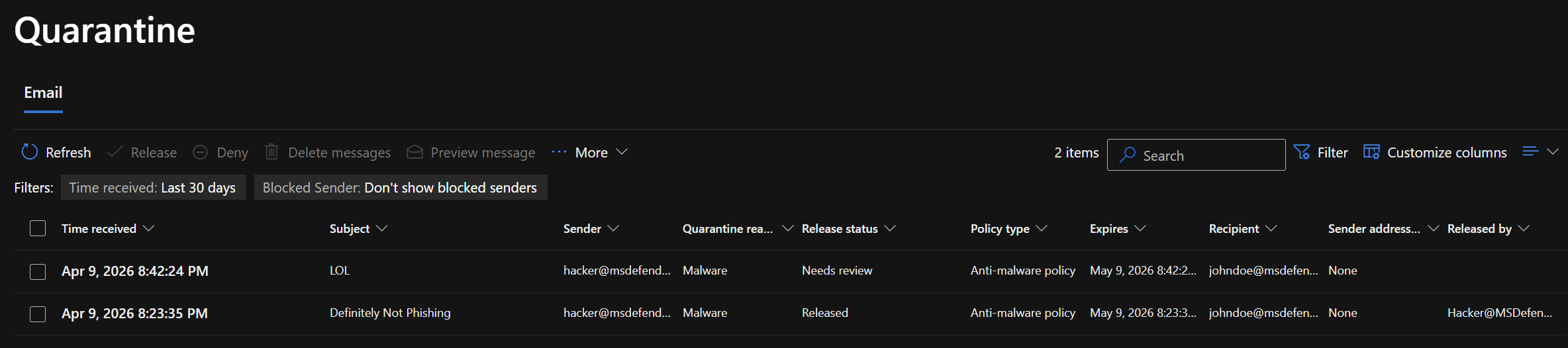

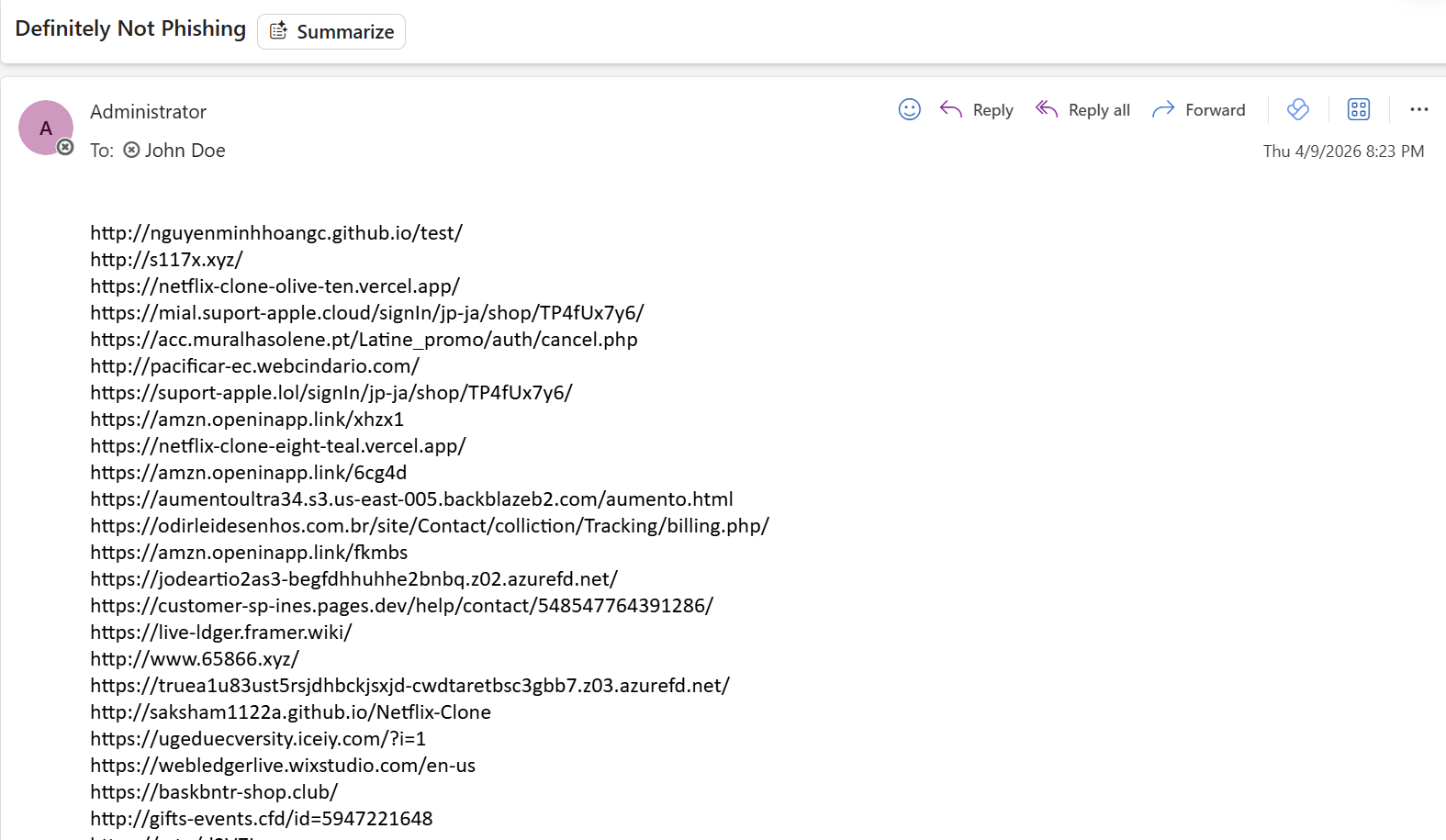

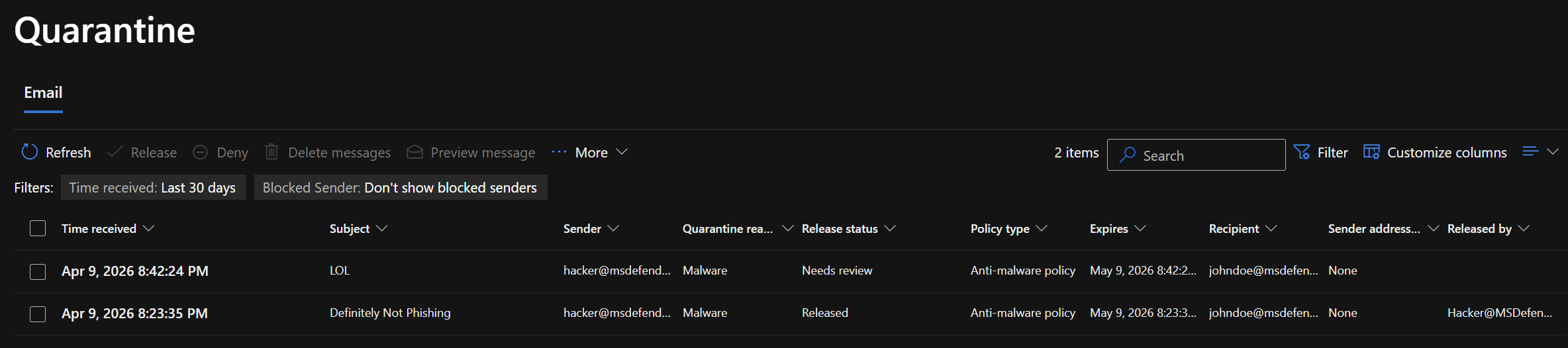

#### 场景 1 — 包含恶意链接的钓鱼邮件

将已知的钓鱼 URL 嵌入发送给用户邮箱的电子邮件中,模拟凭证窃取或恶意软件投递钓鱼活动。此场景旨在测试 MDE 与 Microsoft Defender for Office 365 的集成能力,以及阻止威胁到达受害收件箱的能力。

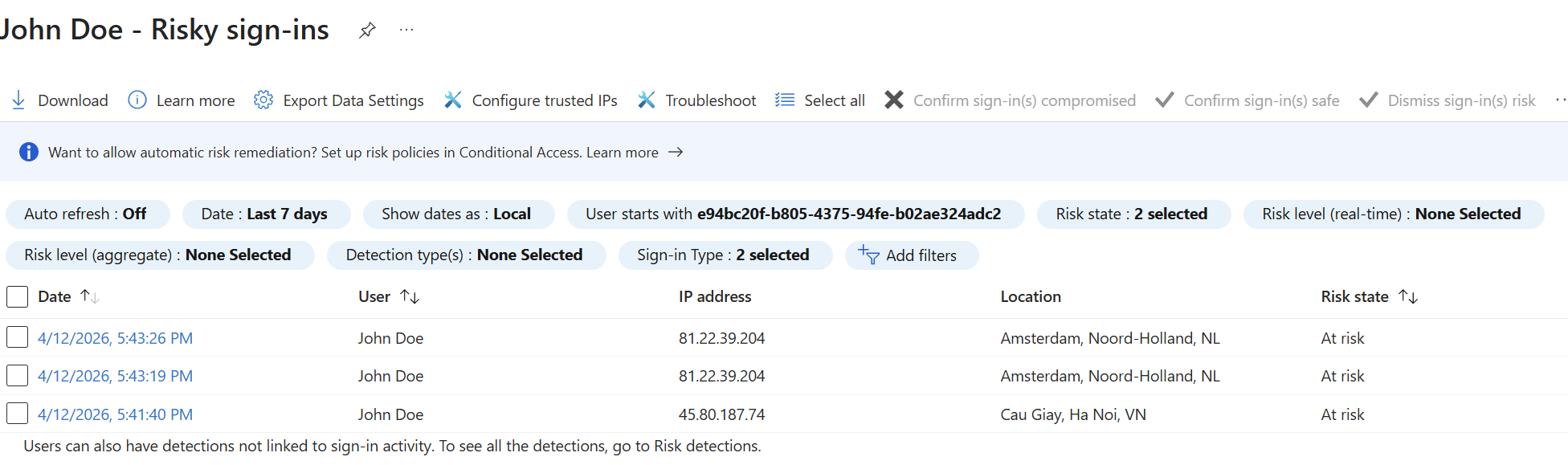

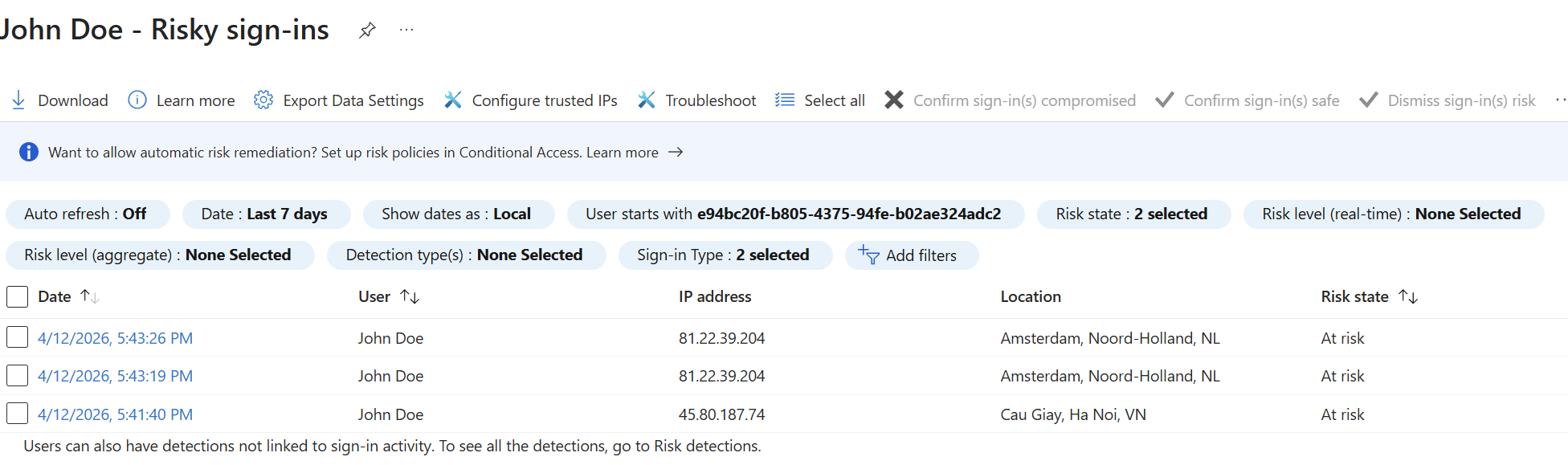

#### 场景 2 — 通过 VPN 的可疑身份信号

使用 VPN 模拟不可能旅行和测试账户上的异常登录行为。

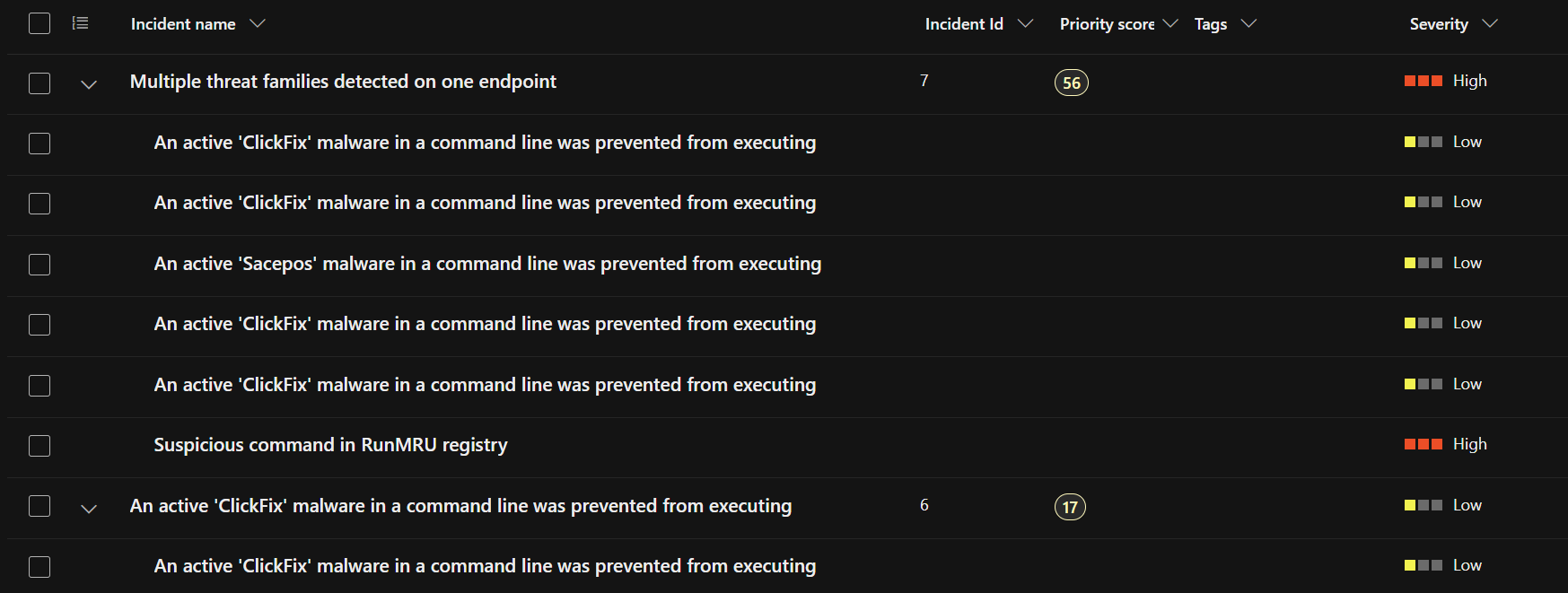

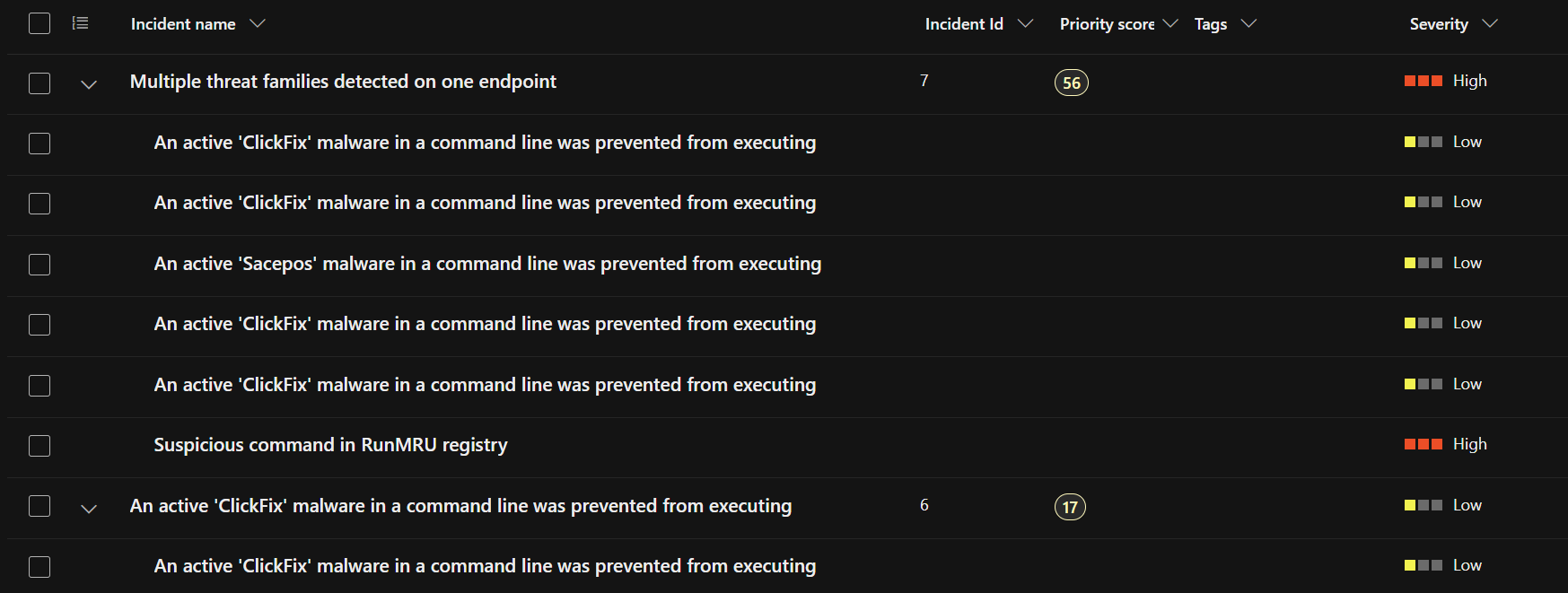

#### 场景 3 — ClickFix 恶意 PowerShell(通过 WIN + R 交付)

一个 AI 生成的虚假 Cloudflare ClickFix 弹出框提示用户在 `WIN + R` 中粘贴恶意 PowerShell 命令。该技术在野外日益常见,用于测试 MDE 检测绕过传统钓鱼向量、基于脚本执行的能力。

## 结果

### 检测总结

| 攻击场景 | 已检测 | 已阻止 | 备注 |

|---|---|---|---|

| 钓鱼邮件 / 恶意 URL | 是 | 是 | 邮件已被隔离 |

| 可疑 VPN 登录 | 是 | 部分 | 检测到风险用户,但输入凭据后会弹出 MFA |

| ClickFix PowerShell (WIN + R) | 是 | 部分 | 已检测但最初未阻止 |

**包含恶意链接的钓鱼邮件**

**MDE 门户 — 显示邮件已被隔离**

**MDE 门户 — 显示邮件已被隔离**

**Entra 门户 — 显示用户登录日志**

**Entra 门户 — 显示用户登录日志**

**Entra 门户 — 显示检测到的风险用户**

**Entra 门户 — 显示检测到的风险用户**

**MDE 门户 — 显示 ClickFix 攻击已被检测并修复(除一次外)**

**MDE 门户 — 显示 ClickFix 攻击已被检测并修复(除一次外)**

### 关键发现 — ClickFix 自适应阻断

最有趣的结果来自 ClickFix PowerShell 模拟。首次执行时,MDE 的 XDR 代理检测到恶意脚本执行但未进行阻止。然而,在脚本重复执行后,MDE 的行为分析层学习到了该模式,并开始阻断后续执行——这展示了平台基于机器学习的自适应检测模型。

## 结论

### 关键洞察

Microsoft Defender for Endpoint 是一款真正强大的企业级安全工具。在所有三种攻击场景中,MDE 一致检测到恶意活动并提供上下文信息——行为时间线、进程树、网络连接以及 MITRE 映射——这些信息将在真实的 IR 调查中显著帮助安全团队。

### 经验教训

1. **MDE 并非完美,不应将其作为唯一的安全防护措施!!!** ClickFix 模拟表明,新的 TTP(战术、技术和程序)可能在首次执行时绕过阻断控制。

2. 纵深防御至关重要!MDE 应与互补控制层叠使用:威胁狩猎(主动 KQL 查询以在告警前发现异常)、蜜罐(检测绕过签名检测的横向移动)、电子邮件安全以及 Entra 中的身份保护策略。

3. 该工具包含大量有待学习的控制、设置与功能。强烈建议利用资源,特别是 Microsoft 官方文档,以协助部署此环境。

### 关键发现 — ClickFix 自适应阻断

最有趣的结果来自 ClickFix PowerShell 模拟。首次执行时,MDE 的 XDR 代理检测到恶意脚本执行但未进行阻止。然而,在脚本重复执行后,MDE 的行为分析层学习到了该模式,并开始阻断后续执行——这展示了平台基于机器学习的自适应检测模型。

## 结论

### 关键洞察

Microsoft Defender for Endpoint 是一款真正强大的企业级安全工具。在所有三种攻击场景中,MDE 一致检测到恶意活动并提供上下文信息——行为时间线、进程树、网络连接以及 MITRE 映射——这些信息将在真实的 IR 调查中显著帮助安全团队。

### 经验教训

1. **MDE 并非完美,不应将其作为唯一的安全防护措施!!!** ClickFix 模拟表明,新的 TTP(战术、技术和程序)可能在首次执行时绕过阻断控制。

2. 纵深防御至关重要!MDE 应与互补控制层叠使用:威胁狩猎(主动 KQL 查询以在告警前发现异常)、蜜罐(检测绕过签名检测的横向移动)、电子邮件安全以及 Entra 中的身份保护策略。

3. 该工具包含大量有待学习的控制、设置与功能。强烈建议利用资源,特别是 Microsoft 官方文档,以协助部署此环境。

- **Kali Linux** — 攻击机,仅内部网络

- **Windows 10** — 受害机器,内部网络 + NAT 适配器用于注册

- **网络**:内部网络适配器命名为 `IR Project`(隔离)

#### 3. MDE 注册

Windows 10 机器通过从 MDE 门户(`security.microsoft.com`)直接下载的引导脚本使用 PowerShell 进行注册。注册后,设备应在 MDE 门户的设备清单中显示。

#### 4. 身份与域配置

在 Microsoft Entra ID 中创建了两个测试用户身份:

| 用户 | 角色 |

|---|---|

| John Doe | 标准用户 |

| Jane Doe | 标准用户 |

注册了一个自定义域名 `

- **Kali Linux** — 攻击机,仅内部网络

- **Windows 10** — 受害机器,内部网络 + NAT 适配器用于注册

- **网络**:内部网络适配器命名为 `IR Project`(隔离)

#### 3. MDE 注册

Windows 10 机器通过从 MDE 门户(`security.microsoft.com`)直接下载的引导脚本使用 PowerShell 进行注册。注册后,设备应在 MDE 门户的设备清单中显示。

#### 4. 身份与域配置

在 Microsoft Entra ID 中创建了两个测试用户身份:

| 用户 | 角色 |

|---|---|

| John Doe | 标准用户 |

| Jane Doe | 标准用户 |

注册了一个自定义域名 ` **MDE 门户 — 显示邮件已被隔离**

**MDE 门户 — 显示邮件已被隔离**

**Entra 门户 — 显示用户登录日志**

**Entra 门户 — 显示用户登录日志**

**Entra 门户 — 显示检测到的风险用户**

**Entra 门户 — 显示检测到的风险用户**

**MDE 门户 — 显示 ClickFix 攻击已被检测并修复(除一次外)**

**MDE 门户 — 显示 ClickFix 攻击已被检测并修复(除一次外)**

### 关键发现 — ClickFix 自适应阻断

最有趣的结果来自 ClickFix PowerShell 模拟。首次执行时,MDE 的 XDR 代理检测到恶意脚本执行但未进行阻止。然而,在脚本重复执行后,MDE 的行为分析层学习到了该模式,并开始阻断后续执行——这展示了平台基于机器学习的自适应检测模型。

## 结论

### 关键洞察

Microsoft Defender for Endpoint 是一款真正强大的企业级安全工具。在所有三种攻击场景中,MDE 一致检测到恶意活动并提供上下文信息——行为时间线、进程树、网络连接以及 MITRE 映射——这些信息将在真实的 IR 调查中显著帮助安全团队。

### 经验教训

1. **MDE 并非完美,不应将其作为唯一的安全防护措施!!!** ClickFix 模拟表明,新的 TTP(战术、技术和程序)可能在首次执行时绕过阻断控制。

2. 纵深防御至关重要!MDE 应与互补控制层叠使用:威胁狩猎(主动 KQL 查询以在告警前发现异常)、蜜罐(检测绕过签名检测的横向移动)、电子邮件安全以及 Entra 中的身份保护策略。

3. 该工具包含大量有待学习的控制、设置与功能。强烈建议利用资源,特别是 Microsoft 官方文档,以协助部署此环境。

### 关键发现 — ClickFix 自适应阻断

最有趣的结果来自 ClickFix PowerShell 模拟。首次执行时,MDE 的 XDR 代理检测到恶意脚本执行但未进行阻止。然而,在脚本重复执行后,MDE 的行为分析层学习到了该模式,并开始阻断后续执行——这展示了平台基于机器学习的自适应检测模型。

## 结论

### 关键洞察

Microsoft Defender for Endpoint 是一款真正强大的企业级安全工具。在所有三种攻击场景中,MDE 一致检测到恶意活动并提供上下文信息——行为时间线、进程树、网络连接以及 MITRE 映射——这些信息将在真实的 IR 调查中显著帮助安全团队。

### 经验教训

1. **MDE 并非完美,不应将其作为唯一的安全防护措施!!!** ClickFix 模拟表明,新的 TTP(战术、技术和程序)可能在首次执行时绕过阻断控制。

2. 纵深防御至关重要!MDE 应与互补控制层叠使用:威胁狩猎(主动 KQL 查询以在告警前发现异常)、蜜罐(检测绕过签名检测的横向移动)、电子邮件安全以及 Entra 中的身份保护策略。

3. 该工具包含大量有待学习的控制、设置与功能。强烈建议利用资源,特别是 Microsoft 官方文档,以协助部署此环境。