solenefig-lab/IoT_attack_PME

GitHub: solenefig-lab/IoT_attack_PME

这是一个基于 Cisco Packet Tracer 的实验项目,模拟了攻击者利用不安全的 IoT 设备入侵中小企业网络并进行横向移动的完整过程。

Stars: 0 | Forks: 0

# 针对中小企业网络的 IoT 攻击 — Cisco Packet Tracer 实验

## 背景

在法国,中小企业(PME)是 IoT 攻击的主要目标:设备部署时缺乏安全策略、固件未更新、以及缺少网络分段。本实验模拟了最常见的场景——将 IP 摄像头暴露作为进入内部网络的入口。

来源:ANSSI 2024 年网络威胁全景 · CESIN 2024 年晴雨表

## 简介

本实验模拟了一个针对中小企业(PME)网络的现实攻击场景,途径是安全性较差的物联网设备——具体来说,是暴露在互联网上且缺乏适当网络分段的 IP 摄像头。

其目标是在一个受控的教学环境中,演示攻击者如何:

1. 直接从互联网访问 IP 摄像头(缺乏阻止 IoT 流量的防火墙规则)

2. 使用默认凭据访问摄像头的管理界面

3. 通过网络内部进行横向移动(Pivot),以到达工作站和 VoIP 电话

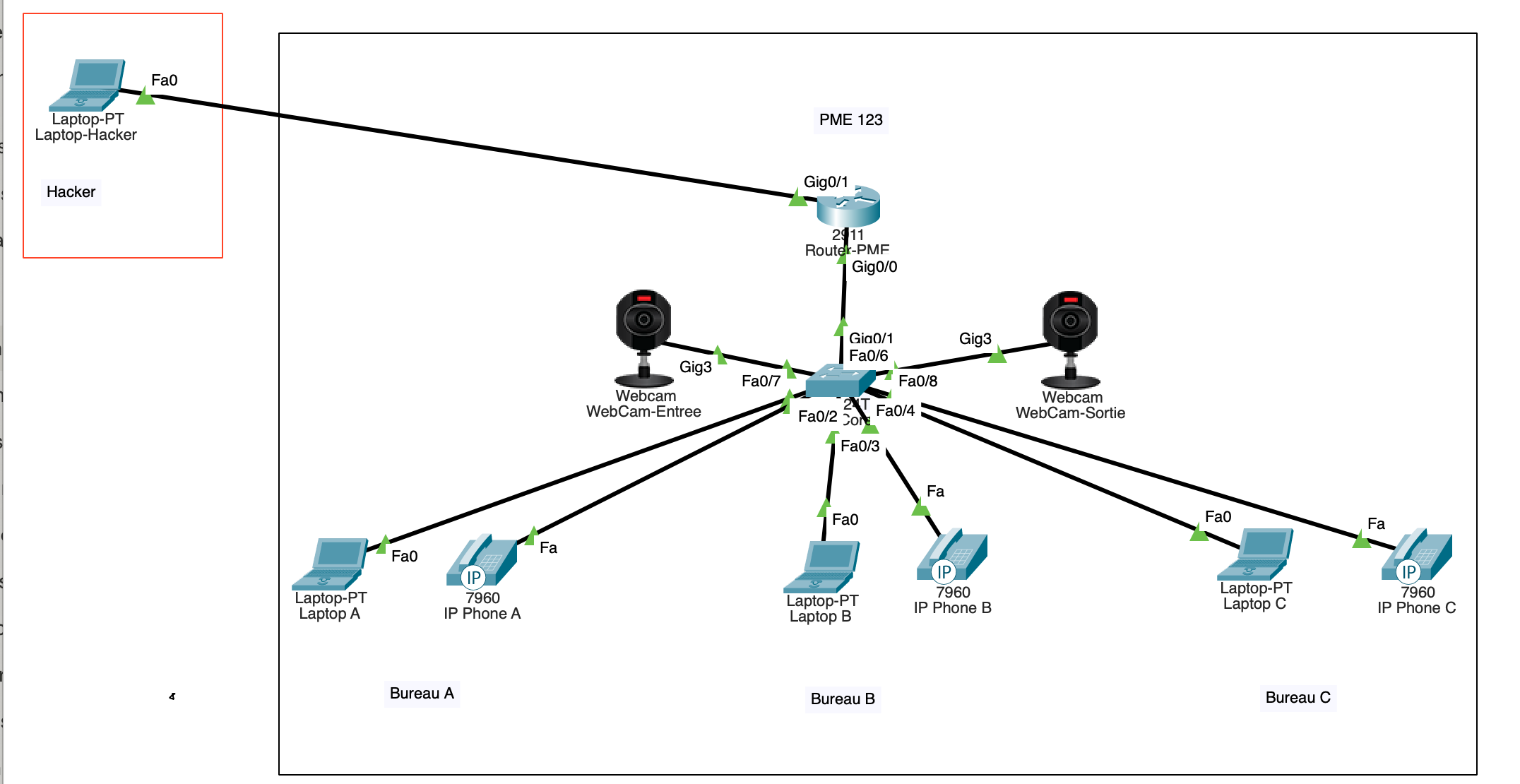

## 网络拓扑

### 地址规划

| 网段 | VLAN | 子网 | 网关 |

|---|---|---|---|

| Workstations (办公室) | VLAN 10 | 192.168.10.0/24 | 192.168.10.1 |

| IoT / IP Cameras | VLAN 30 | 192.168.30.0/24 | 192.168.30.1 |

| WAN (模拟) | — | 203.0.113.0/30 | — |

### 设备

| 设备 | IP 地址 | 角色 |

|---|---|---|

| Router-PME | 192.168.10.1 / 192.168.30.1 / 203.0.113.1 | 网关 |

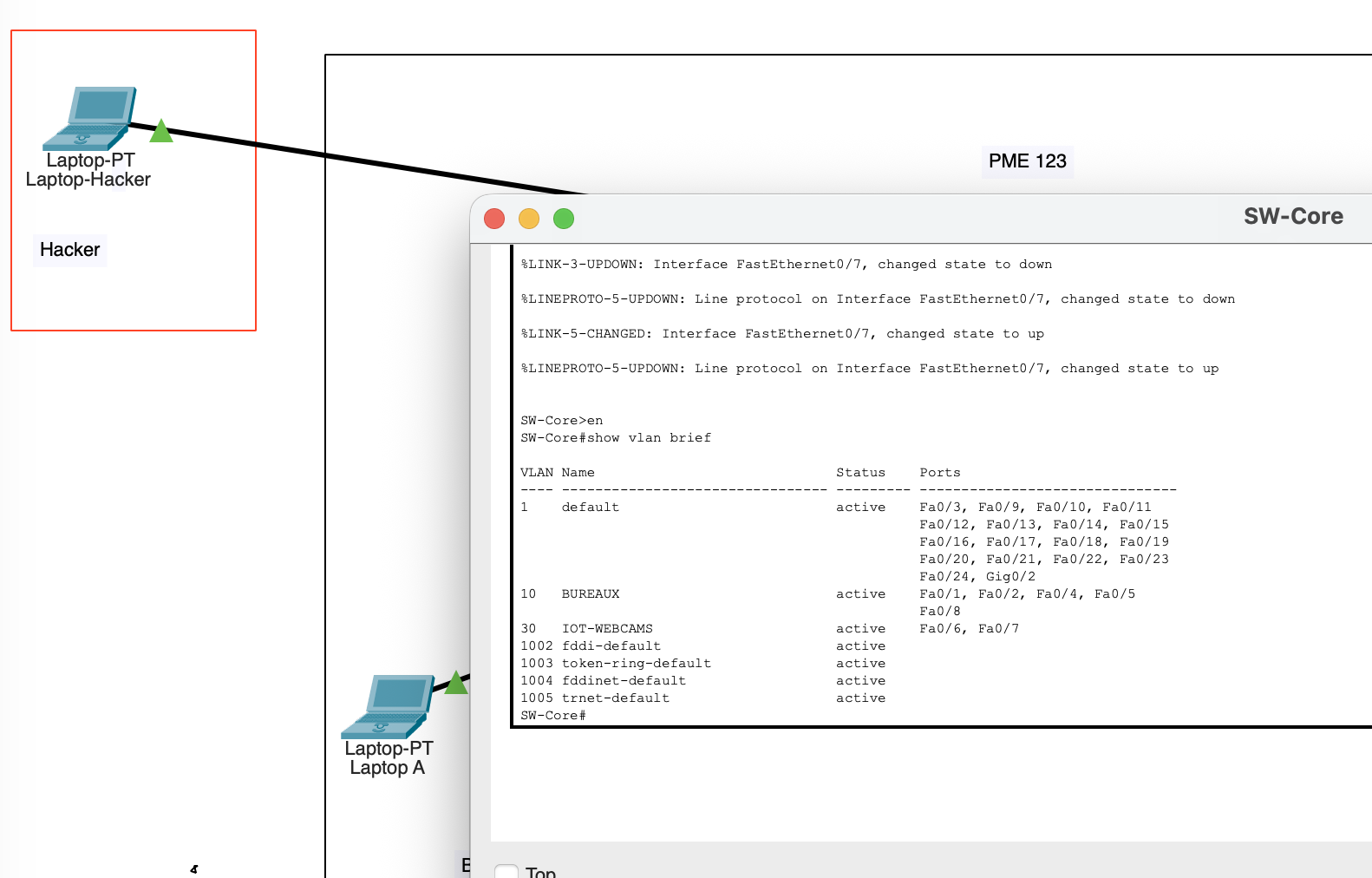

| SW-Core | — | 核心交换机 (VLANs 10 & 30) |

| Laptop-A/B/C | 192.168.10.10–12 | 工作站 (VLAN 10) |

| IP Phone-A/B/C | 192.168.10.20–22 | VoIP IP 电话 (VLAN 10) |

| Webcam-Entree | 192.168.30.10 | IP 摄像头 — 入口点 (VLAN 30) |

| Webcam-Sortie | 192.168.30.11 | IP 摄像头 — 出口 (VLAN 30) |

| Serveur-Webcam | 192.168.30.50 | 模拟 HTTP 接口 |

| Hacker-External | 203.0.113.2 | 外部攻击者 (WAN) |

## 4 阶段攻击场景

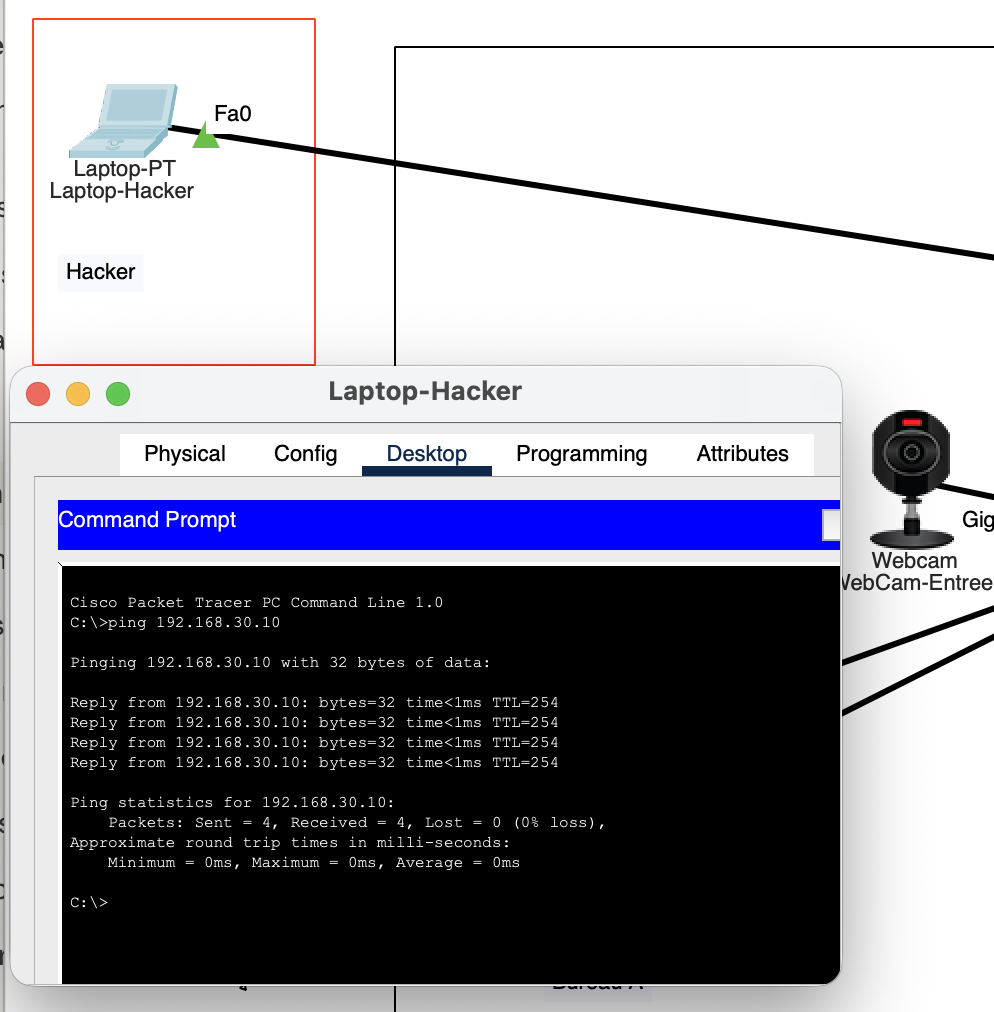

### 阶段 1 - 侦察

攻击者扫描该中小企业的公网 IP。网络摄像头的管理服务器端口 80 可以直接从互联网访问——没有任何防火墙规则阻止 WAN → IoT 的流量。

```

Hacker-External# ping 192.168.30.10 → Reply ✅

Hacker-External# ping 192.168.30.50 → Reply ✅

```

### 阶段 2 - 访问管理界面

攻击者打开浏览器并访问 `http://192.168.30.50`。管理面板加载,且默认凭据(admin/admin)仍然有效:这是许多消费级 IP 摄像头上普遍存在的严重配置错误。

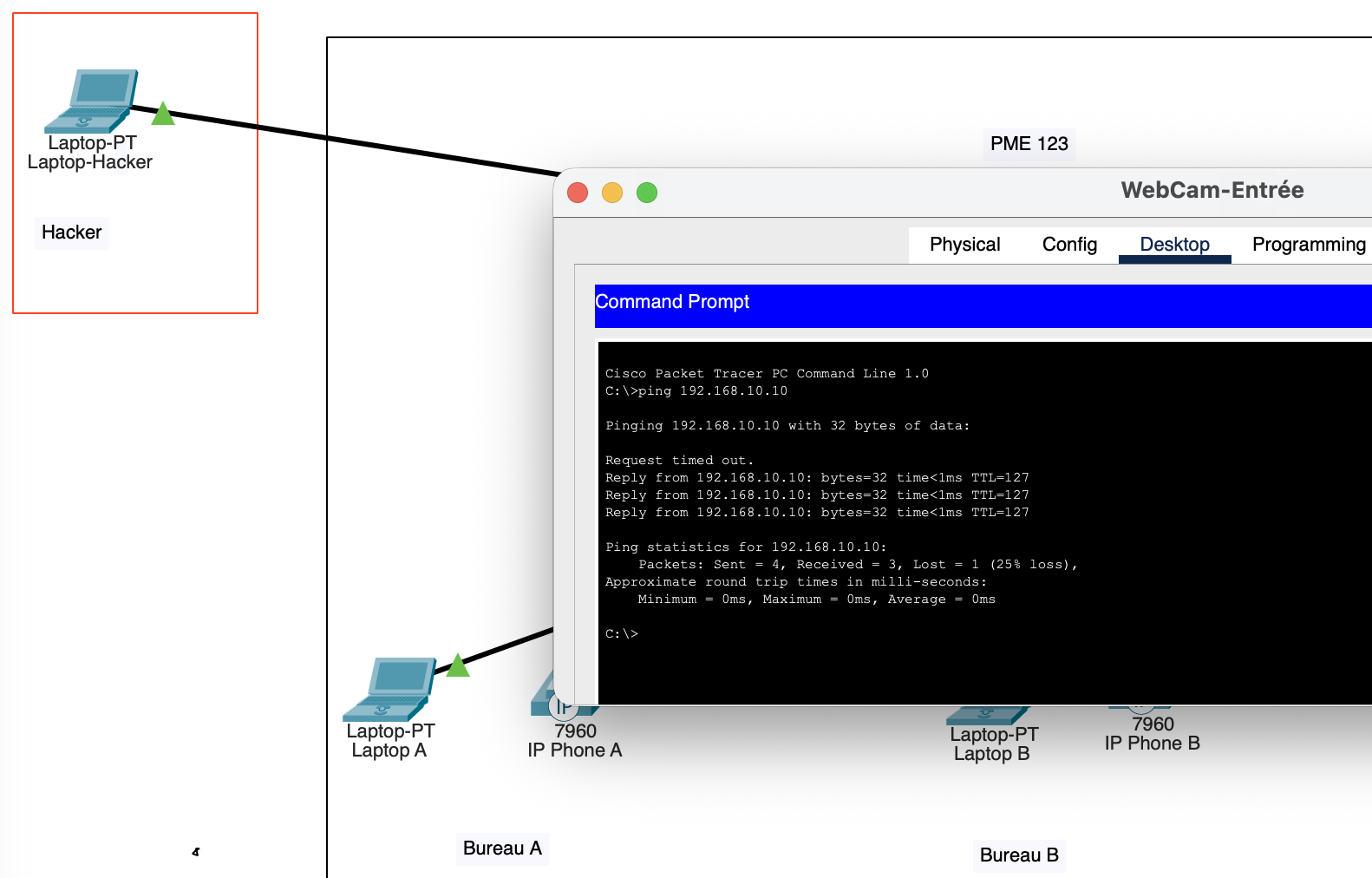

### 阶段 3 - 横向移动(VLAN Pivot)

由于 VLAN 30 (IoT) 和 VLAN 10 (工作站) 之间缺乏 ACL 过滤,攻击者从被攻陷的网段向办公室内部网络进行 Pivot。

```

Webcam-PC# ping 192.168.10.10 → Reply ✅ (Laptop-A reached)

Webcam-PC# ping 192.168.10.20 → Reply ✅ (Phone-A reached)

```

### 阶段 4 - 内部影响

从 VLAN IoT 开始,攻击者现在可以到达所有工作站和 VoIP 电话。电话之间的 SIP 流量未加密(UDP 5060)——这允许进行窃听。文件共享和内部服务被暴露。

## 演示的漏洞

| # | 漏洞 | 影响 | CWE 参考 |

|---|---|---|---|

| 1 | 暴露在 WAN 上的 IoT 设备 | 攻击者可直接访问摄像头 | CWE-284 |

| 2 | 未修改的默认凭据 | 对摄像头界面的完全管理员访问权限| CWE-1392 |

| 3 | 缺乏 VLAN 分段 / ACL | 从 IoT 到 PC 的横向移动 | CWE-923 |

| 4 | 未加密的 VoIP (SIP UDP 5060) | 可从 LAN 拦截通话 | CWE-311 |

## 预估业务影响

| 漏洞 | 运营影响 | 中小企业预估成本 |

|------------------------|----------------------------------|------------------------|

| 未过滤的 WAN 访问 | 摄像头被控制 | 声誉受损 / GDPR 违规 |

| Pivot VLAN 30 → 10 | 访问工作站、数据 | 潜在勒索软件 |

| 未加密的 VoIP | 窃听内部通话 | 工业间谍活动 |

| 默认凭据 | 攻击者驻留 | 数据外泄 |

## 建议的补救措施

**1. 防火墙规则:阻止 WAN → IoT**

```

ip access-list extended BLOCK-WAN-TO-IOT

deny ip any 192.168.30.0 0.0.0.255

permit ip any any

interface GigabitEthernet0/1

ip access-group BLOCK-WAN-TO-IOT in

```

**2. 修改默认凭据**

在部署时对所有 IoT 设备应用强密码策略。维护固件清单和更新计划。

**3. 通过 ACL 隔离 IoT VLAN**

```

ip access-list extended BLOCK-IOT-TO-LAN

deny ip 192.168.30.0 0.0.0.255 192.168.10.0 0.0.0.255

permit ip any any

interface GigabitEthernet0/0.30

ip access-group BLOCK-IOT-TO-LAN in

```

**4. 加密 VoIP 流量**

在所有 IP 电话上部署 SRTP + TLS。在接入交换机上使用 802.1X 端口认证。

## 如何使用本实验

### 前置条件

- Cisco Packet Tracer 9.0.0 或更高版本(可在 [netacad.com](https://www.netacad.com) 免费下载)

### 步骤

1. 克隆此仓库

2. 在 Packet Tracer 中打开 `pme_iot_attack.pkt`

3. 拓扑将以 **Realtime** 模式加载,所有链路应为绿色

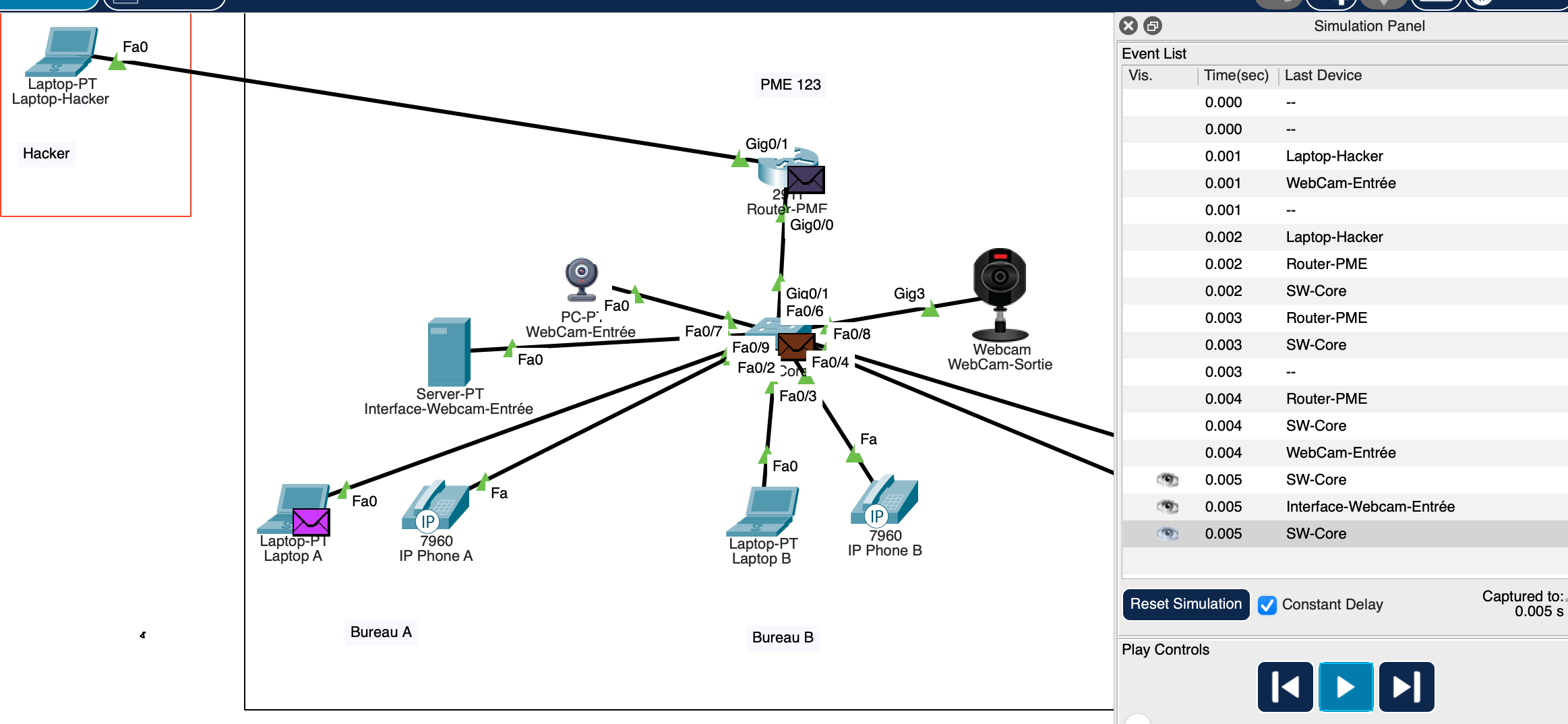

4. 要重放攻击模拟:切换到 **Simulation** 模式(右下角)

5. 点击 **Play** 并观察 ICMP 数据包从 Hacker-External 到 Laptop-A 穿越网络,没有任何过滤

### 手动复现攻击

```

1. Depuis Hacker-External → ping 192.168.30.10 (joindre la webcam)

2. Depuis Hacker-External → ouvrir http://192.168.30.50 (admin panel)

3. Depuis la Webcam-PC → ping 192.168.10.10 (pivot vers poste de travail)

```

## 实验局限性

本实验是在 Cisco Packet Tracer 中设计的,与真实环境或 GNS3 相比存在一些局限性:

- 没有真实的固件利用:基于 CVE 的攻击仅在概念上进行描述。

- IP 摄像头由 PC 模拟(图标已修改):PKT 原生的 IoT 对象缺少终端和 HTTP 服务。

- 没有 IDS/IPS 模拟。

- SIP 流量在模拟模式下未完全解码。

本实验的一个后续步骤是在 **GNS3 + 虚拟机** 下重建它(Kali Linux 作为攻击者,易受攻击的 IoT 固件在 VM 中),以演示真实的漏洞利用。

## 展示的技能

`Network segmentation` `VLAN configuration` `Inter-VLAN routing` `Access Control Lists` `IoT security` `Threat modelling` `Cisco IOS CLI` `Packet Tracer simulation`

## 参考资料

- [NIST SP 800-213 — IoT Cybersecurity Guidance](https://csrc.nist.gov/publications/detail/sp/800-213/final)

- [OWASP IoT Attack Surface Areas](https://owasp.org/www-project-internet-of-things/)

- [CVE-2021-33544 — Webcam default credential exposure](https://nvd.nist.gov/vuln/detail/CVE-2021-33544)

- [Cisco IOS VLAN Security Best Practices](https://www.cisco.com/c/en/us/support/docs/lan-switching/8021q/17056-741-4.html)

## 相关实验

- [network-lab-multisite](https://github.com/solenefig-lab/network-lab-multisite) —

多站点网络基础设施 (VLAN/NAT/DHCP) —

本攻击场景的技术基础

*本实验作为网络安全作品集项目的一部分设计并记录。*

标签:CISA项目, Cisco Packet Tracer, CTF学习, GitHub Advanced Security, IP摄像头, PE 加载器, PME网络安全, VLAN分段, VoIP安全, 交换机配置, 企业网络安全, 内网渗透, 安全加固, 弱口令攻击, 横向移动, 流量捕获, 渗透测试模拟, 漏洞分析, 物联网安全, 编程规范, 网络仿真, 网络安全, 网络安全教学, 网络拓扑, 网络边界防御, 访问控制列表, 路径探测, 路由器配置, 隐私保护