0xBlackash/CVE-2026-31402

GitHub: 0xBlackash/CVE-2026-31402

这是一个针对 Linux 内核 NFSv4 LOCK 重放缓存中堆溢出漏洞 CVE-2026-31402 的概念验证与漏洞分析项目。

Stars: 0 | Forks: 0

# 🛡️ CVE-2026-31402 – NFSv4 LOCK 重放缓存堆溢出

[](https://www.cvedetails.com/cve/CVE-2026-31402/)

[](https://www.kernel.org/)

[](https://www.cvedetails.com/cve/CVE-2026-31402/)

[](https://www.cvedetails.com/cve/CVE-2026-31402/)

[](https://www.kernel.org/)

[](https://www.cvedetails.com/cve/CVE-2026-31402/)

## 📌 概述

**CVE-2026-31402** 是 Linux 内核 **NFSv4.0 LOCK 重放缓存** 中的一个**堆溢出漏洞**。该漏洞源于对大于固定缓冲区大小的响应处理不当,可能导致**内存损坏**。

## 🛠 受影响组件

- **组件:** NFSv4 LOCK 重放缓存

- **受影响系统:** 启用 NFS 服务器支持的 Linux 内核

- **漏洞类型:** 堆溢出 / 内存损坏

## ⚠️ 描述

该漏洞的产生是因为 NFSv4 重放缓存将响应存储在固定大小为 112 字节的缓冲区中。某些 NFSv4 锁错误响应可能会超过此大小(最大可达 1024 字节)。当发生这种情况时,多余数据会溢出堆,这可能导致**服务器崩溃或内存损坏**。

**攻击向量:**

- 远程 NFS 客户端可以通过发送包含超大 owner 字段的冲突锁请求来触发此漏洞。

- 如果攻击者能够访问 NFS 服务器,则无需身份验证即可利用。

**影响:**

- 堆内存损坏

- 潜在的服务器崩溃

- 远程代码执行风险有限(目前仅为理论)

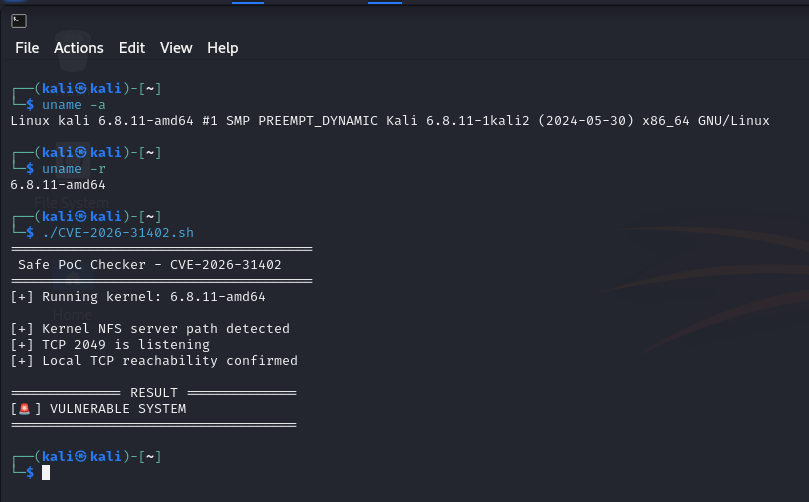

## 截图

[](https://www.cvedetails.com/cve/CVE-2026-31402/)

[](https://www.kernel.org/)

[](https://www.cvedetails.com/cve/CVE-2026-31402/)

[](https://www.cvedetails.com/cve/CVE-2026-31402/)

[](https://www.kernel.org/)

[](https://www.cvedetails.com/cve/CVE-2026-31402/)

CVE-2026-31402:隐藏 23 年的 Linux NFS 漏洞

## 🛡 缓解措施

- 应用来自您发行版的最新 **Linux 内核更新**。

- 考虑将 NFS 访问限制为仅限受信任的网络。

- 监控 NFS 日志以发现异常的锁请求。

## 📖 参考资料

- [CVE Details](https://www.cvedetails.com/cve/CVE-2026-31402/)

- [The Hacker Wire](https://www.thehackerwire.com/vulnerability/CVE-2026-31402/)

- [Linux Kernel Patch](https://www.kernel.org/)

## 🌟 总结

CVE-2026-31402 强调了在面向网络的服务中进行**缓冲区大小检查**的重要性。请保持系统更新,并监控 NFS 服务器的异常行为。

*Generated with ❤️ for cybersecurity awareness.*

## 🛡 缓解措施

- 应用来自您发行版的最新 **Linux 内核更新**。

- 考虑将 NFS 访问限制为仅限受信任的网络。

- 监控 NFS 日志以发现异常的锁请求。

## 📖 参考资料

- [CVE Details](https://www.cvedetails.com/cve/CVE-2026-31402/)

- [The Hacker Wire](https://www.thehackerwire.com/vulnerability/CVE-2026-31402/)

- [Linux Kernel Patch](https://www.kernel.org/)

## 🌟 总结

CVE-2026-31402 强调了在面向网络的服务中进行**缓冲区大小检查**的重要性。请保持系统更新,并监控 NFS 服务器的异常行为。

*Generated with ❤️ for cybersecurity awareness.*标签:0day挖掘, CSV导出, CVE-2026-31402, DoS, Go语言工具, Linux内核, LOCK请求, NFSv4, 内存破坏, 内核安全, 堆溢出, 子域名枚举, 安全公告, 安全渗透, 文件系统, 服务器崩溃, 漏洞分析, 漏洞复现, 系统安全, 缓冲区溢出, 编程工具, 网络安全, 路径探测, 远程代码执行, 配置错误, 重放缓存, 隐私保护, 高危漏洞