harshagm665-netizen/darwin-system

GitHub: harshagm665-netizen/darwin-system

DARWIN 是一个基于 eBPF 的安全遥测平台,通过捕获内核级进程执行并利用大数据流水线实现实时威胁检测与可视化。

Stars: 0 | Forks: 0

🛡️ DARWIN

面向实时威胁检测的内核感知安全遥测平台

## 🌌 概述

**DARWIN** 是一个受生产环境启发的安全遥测平台,将内核级进程监控提升到现代化的检测流水线中。

专为安全工程师、SOC 团队和研究实验室构建,DARWIN 使用 **eBPF** 捕获进程执行,通过 **Kafka** 流式传输事件,将结构化遥测数据写入 **InfluxDB**,并通过 **Grafana** 展示关键检测结果。

该项目旨在作为高保真可见性引擎,用于实时权限提升和可疑进程行为检测。

## 🏗️ 核心架构

DARWIN 将传感器捕获、事件传输、数据导出和分析划分为不同的运行时组件。

```

flowchart LR

S[Sensor / eBPF] -->|Raw Event Stream| C[Collector / Kafka Producer]

C -->|Kafka Topics| B[Bridge / Kafka Consumer]

B -->|InfluxDB Writes| T[Time-Series Storage]

B -->|Detection Payloads| D[Detection Engine]

D -->|Alerts| G[Grafana / Telegram]

G -->|Visuals + Alerts| U[Operator Dashboard]

```

## ⚡ 技术亮点

| 子系统 | 防护目标 | 实现重点 |

| :--- | :--- | :--- |

| **内核可见性** | 进程执行链路保真度 | `src/sensor/darwin_sensor.bpf.c` + eBPF probes |

| **流式韧性** | 高吞吐遥测交付 | Kafka producer/consumer pipeline |

| **时序导出** | 快速查询就绪的可观测性 | `src/bridge/influx_exporter.py` |

| **威胁检测** | 可疑 `sudo` / 提权行为 | `src/detection/` analytics and malice scoring |

| **告警** | 事件响应就绪的监控 | Grafana rules + Telegram notifications |

## 📌 DARWIN 检测内容

- 通过 `sudo` 进行可疑的权限提升

- 异常的进程执行激增

- 跨容器和主机进程的高风险命令活动

- 具有极低噪声的内核级执行上下文

## 🚀 快速开始

```

git clone https://github.com/harshagm665-netizen/darwin-system.git

cd darwin-system

```

启动平台:

```

docker compose up -d

```

打开 Grafana 并确认 DARWIN 仪表板正在渲染数据。

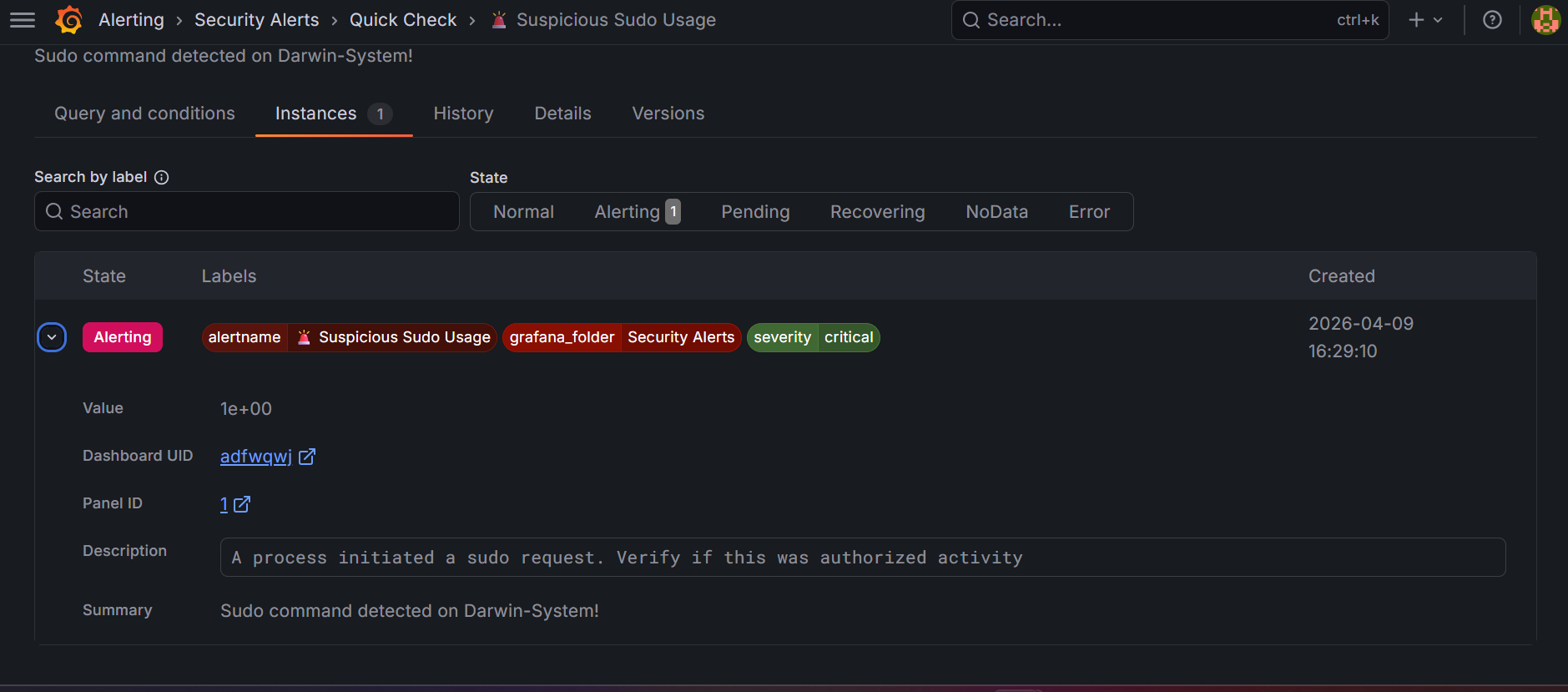

## 🔍 告警示例

检测到可疑的 `sudo` 调用并已记录以供审查。

- **告警:** 可疑的 Sudo 使用

- **严重性:** 严重

- **创建时间:** 2026-04-09 16:29:10

- **摘要:** 在 Darwin-System 上检测到 Sudo 命令!

完整告警记录:

- [SECURITY_ALERT_SUSPICIOUS_SUDO_USAGE.md](./SECURITY_ALERT_SUSPICIOUS_SUDO_USAGE.md)

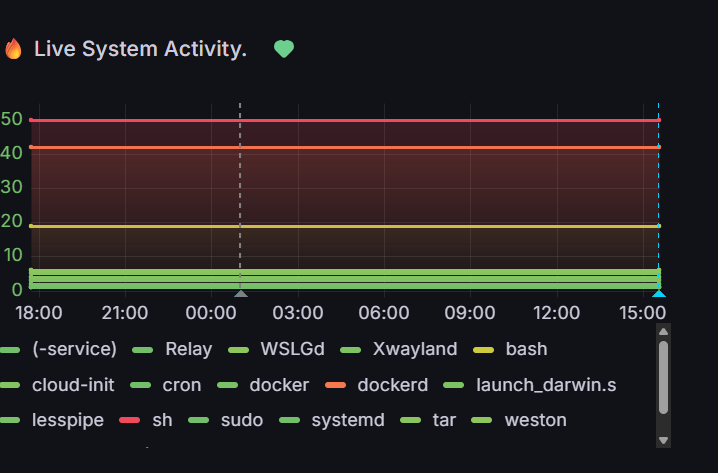

## 🎛️ 可视化输出

这些可视化展示了 DARWIN 流水线的运行情况:

- **实时系统活动:** 由 eBPF 捕获并显示在 Grafana 中的进程和系统调用执行趋势。

- **可疑 Sudo 使用告警:** 显示检测到的提权事件的 Grafana 告警实例。

## 📂 项目结构

```

darwin-system/

├── src/

│ ├── bridge/ # Kafka -> InfluxDB export layer

│ ├── collector/ # BPF loader and Kafka producer

│ ├── dashboard/ # Grafana support utilities and web app

│ ├── detection/ # Risk scoring and behavioral analysis

│ ├── red_agent/ # alerting and response agent

│ ├── sensor/ # eBPF source and C runtime

├── deploy/ # Docker and Prometheus deployment

├── logs/ # Runtime logs and diagnostics

├── README.md

├── INSTALL.md

├── STARTUP.md

├── docker-compose.yml

└── requirements.txt

```

## 🧠 推荐工作流

- 在 `src/sensor/` 中**扩展传感器覆盖范围**

- 在 `src/collector/` 中**调优 Kafka topics 和序列化**

- 在 `src/bridge/` 中**映射可观测性事件**

- 在 `src/detection/` 中**优化检测逻辑**

- 通过 Grafana 和 Telegram **验证告警流程**

## 📌 说明

DARWIN 被有意设计为一个可见性和检测引擎;它不是强制执行或阻断框架。这使其非常适合安全研究、事件检测和遥测架构验证。

## 📄 许可证

MIT License。详见 `LICENSE`。

标签:Apache Kafka, API集成, DevSecOps, Docker镜像, Execve, Grafana, InfluxDB, Linux内核, Python, React, Syscalls, Telegram通知, 上游代理, 入侵检测系统, 可观测性, 告警系统, 大数据安全, 安全工程, 安全数据湖, 安全遥测, 实时威胁检测, 客户端加密, 教学沙箱, 数据流处理, 无后门, 特权升级检测, 请求拦截, 软件成分分析, 逆向工具