krakasevich/Cloud-Honeypot-Threat-Intelligence-Platform

GitHub: krakasevich/Cloud-Honeypot-Threat-Intelligence-Platform

一个部署在 AWS 上的云原生 SSH 蜜罐与威胁情报平台,通过事件驱动管道实现攻击流量捕获、IP 增强与实时可视化,辅助安全运维与威胁监测。

Stars: 0 | Forks: 0

# 云蜜罐与威胁情报平台

部署在 AWS 上的云原生 SSH 蜜罐,用于捕获真实攻击流量、增强攻击者数据,并实时可视化威胁情报。

## 架构

**日志流程:** Cowrie → JSON 日志 → 定时任务 `aws s3 sync` → S3 → S3 事件 → Lambda → RDS PostgreSQL → Grafana

## AWS 服务

| 服务 | 用途 |

|---|---|

| EC2 t3.micro | 运行 Cowrie SSH 蜜罐 |

| S3 | 不可变日志归档(启用版本控制) |

| Lambda (Python 3.12) | 解析 Cowrie JSON 并插入 RDS |

| RDS PostgreSQL | 存储事件、攻击者和会话 |

| SNS | 关键事件邮件告警 |

| IAM | EC2 和 Lambda 的最小权限角色 |

| VPC | 公网子网(EC2)+ 私网子网(RDS) |

| CloudWatch | Lambda 监控与日志 |

## 功能特性

- SSH 蜜罐监听端口 22(真实 SSH 服务在 2222)

- 每 5 分钟自动同步日志到 S3

- 基于 S3 PUT 触发的事件驱动 Lambda 管道

- 通过 AbuseIPDB(信誉评分)和 ip-api.com(地理位置)进行 IP 增强

- 攻击者分类:BOT / HUMAN / KNOWN_THREAT

- 暴力破解检测(≥10 次失败登录 / 60 秒)

- 凭证填充检测(同一凭证被 5+ 个 IP 使用)

- 关键事件 SNS 邮件告警:成功登录、恶意软件上传、暴力破解

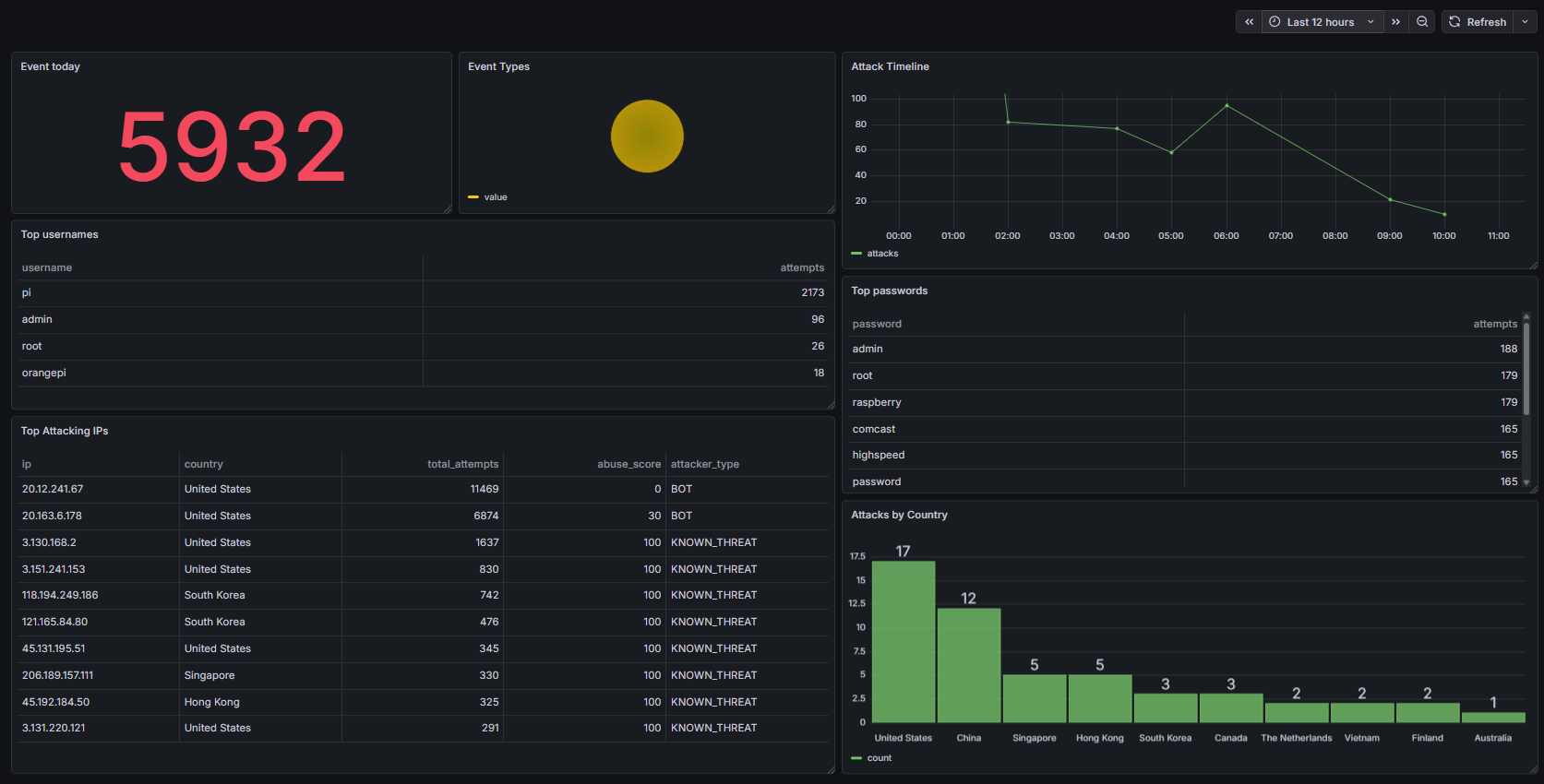

- 带有实时威胁情报的 Grafana 仪表板

## 实际发现

- 捕获实时恶意软件上传(文件名:`sshd`,SHA256:`94f2e4d8...`)

- 检测到针对 root 凭证的挖矿器部署脚本

- 最常被攻击凭证:`admin/admin`、`root/raspberry`、`pi/raspberry`

- 44 个独立攻击者中有 38 个被归类为 KNOWN_THREAT(AbuseIPDB 评分为 100)

## 数据库架构

```

-- Run init_db.sql to create tables

psql -h -U postgres -d honeypot -f scripts/init_db.sql

```

表:`events`、`attackers`、`sessions`

## 安装配置

### 前置条件

- 具备免费层的 AWS 账户

- EC2 t3.micro(Ubuntu 24.04)

- Python 3.12

### 环境变量

```

export DB_HOST=your-rds-endpoint.rds.amazonaws.com

export DB_PASSWORD=your-password

export ABUSEIPDB_KEY=your-api-key

export SNS_TOPIC_ARN=arn:aws:sns:us-east-1:YOUR_ACCOUNT:honeypot-alerts

```

### 定时任务(EC2 上)

```

# S3 sync every 5 minutes

*/5 * * * * aws s3 sync /home/cowrie/cowrie/var/log/cowrie/ s3://your-bucket/cowrie-logs/ --exclude "*.log" --include "*.json*"

# IP enrichment every 30 minutes

*/30 * * * * python3 /home/ubuntu/enrich_attackers.py >> /home/ubuntu/enrich.log 2>&1

```

## 仪表板

## 技术栈

AWS EC2 · S3 · Lambda · RDS PostgreSQL · SNS · IAM · VPC · CloudWatch · Python 3.12 · Cowrie 2.9 · Grafana · AbuseIPDB · ip-api.com

标签:ADCS攻击, AWS, CloudWatch, DPI, Grafana, IAM, IP 信誉, Lambda, PoC, Python 3.12, RDS PostgreSQL, S3, SNS, SSH 蜜罐, VPC, 事件驱动, 人类, 凭证填充, 取证, 地理位置, 威胁情报, 安全告警, 已知威胁, 开发者工具, 异步传输, 攻击者分类, 数据库初始化, 日志同步, 日志解析, 日志采集, 暴力破解, 机器人, 滥用IPDB, 漏洞利用检测, 漏洞探索, 端口 22, 端口 2222, 红队行动, 蜜罐, 证书伪造, 证书利用