copyleftdev/lazarus-19day-abtest

GitHub: copyleftdev/lazarus-19day-abtest

这是一个针对Lazarus集团三波GitHub钓鱼活动的深度威胁情报包,集成了多种检测规则、C2基础设施映射及战术分析以辅助安全防御。

Stars: 0 | Forks: 0

# Lazarus Group:19天 A/B 测试活动分析

关于 Lazarus Group 针对开发者的三波 GitHub 钓鱼活动(2026年3月 -- 4月)的深度威胁情报包。通过利用 VulnGraph、GitHub OSINT、区块链取证和实时 C2 侦察,丰富了 [@toxy4ny](https://github.com/toxy4ny) 的原始研究。

## 目录

- [活动概览](#campaign-at-a-glance)

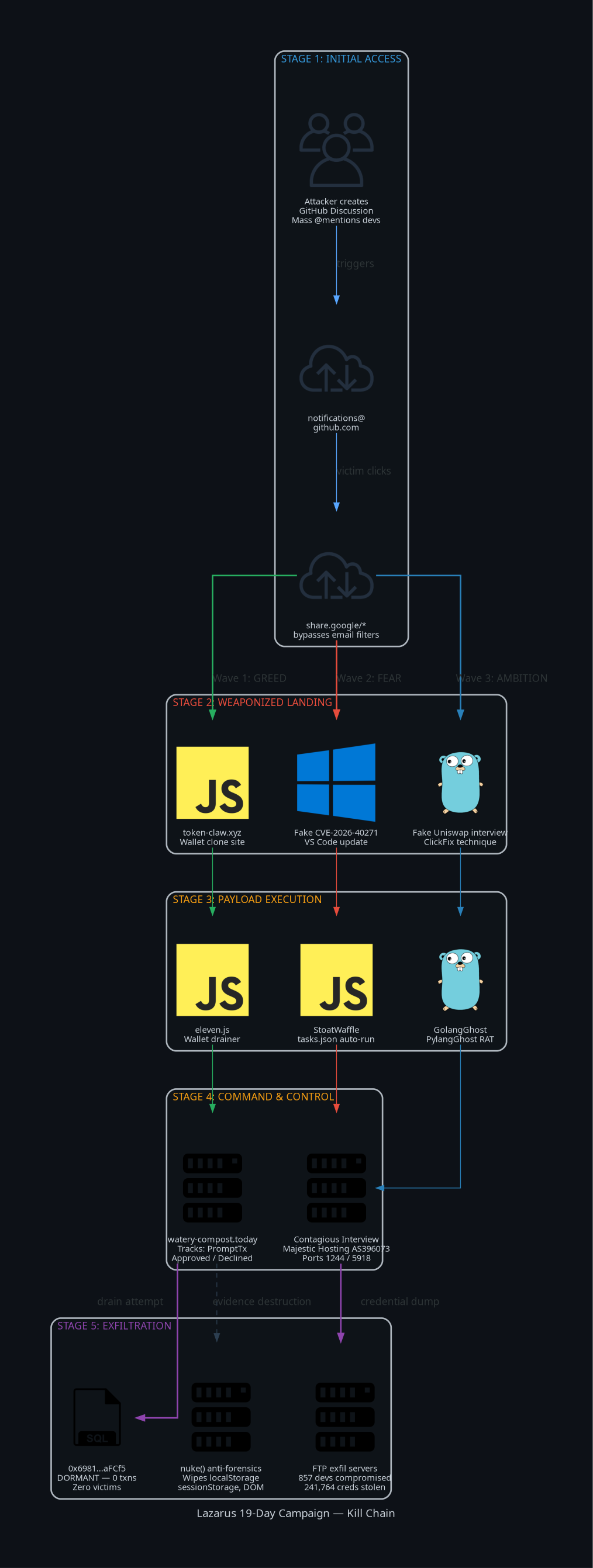

- [杀伤链](#kill-chain)

- [攻击波次对比](#wave-comparison)

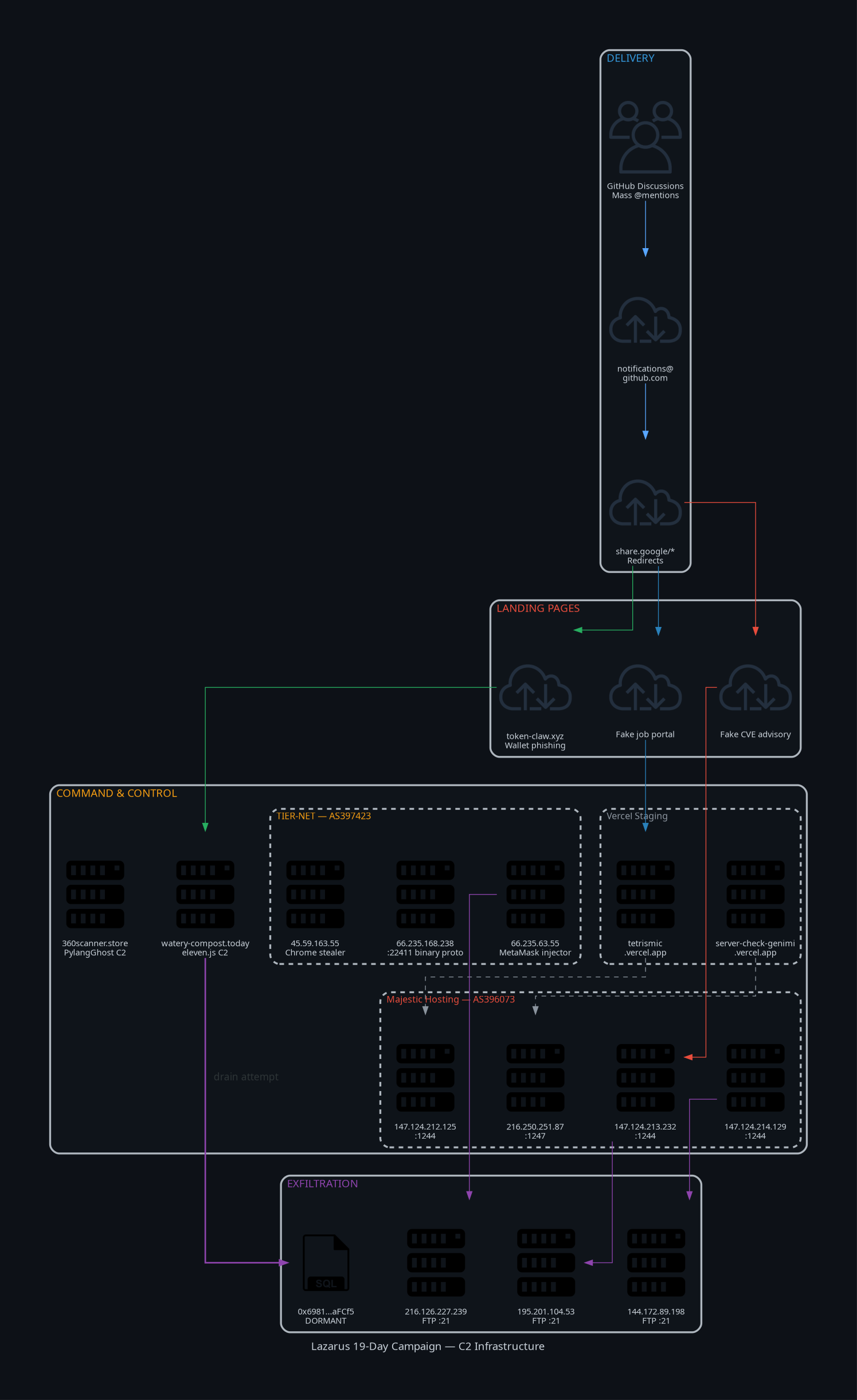

- [C2 基础设施](#c2-infrastructure)

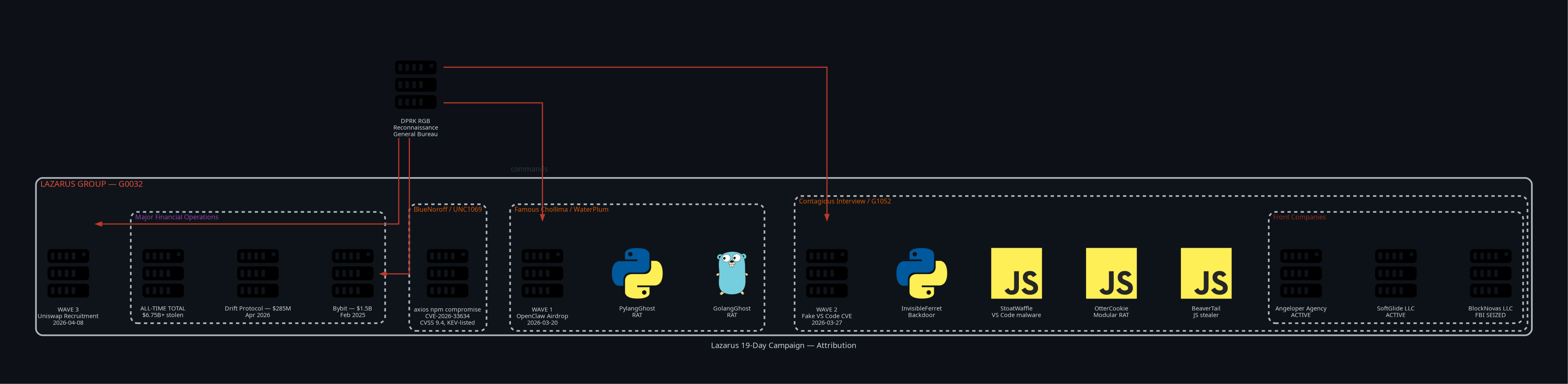

- [归因](#attribution)

- [关键发现](#key-findings)

- [仓库布局](#repository-layout)

- [情报报告](#intel-reports)

- [检测工程](#detection-engineering)

- [威胁共享格式](#threat-sharing-formats)

- [快速开始](#quick-start)

- [来源与工具](#sources-and-tools)

- [使用 Vajra 构建](#built-with-vajra)

- [致谢](#credits)

- [免责声明与许可证](#disclaimer-and-license)

## 活动概览

```

gantt

title Campaign Timeline (19 Days)

dateFormat YYYY-MM-DD

axisFormat %b %d

section Wave 1

OpenClaw Airdrop (GREED) :crit, w1, 2026-03-20, 1d

section Gap

7-day pivot :done, g1, 2026-03-21, 6d

section Wave 2

Fake VS Code CVE (FEAR) :active, w2, 2026-03-27, 1d

section Gap

12-day pivot :done, g2, 2026-03-28, 11d

section Wave 3

Uniswap Recruitment (AMBITION) :active, w3, 2026-04-08, 1d

```

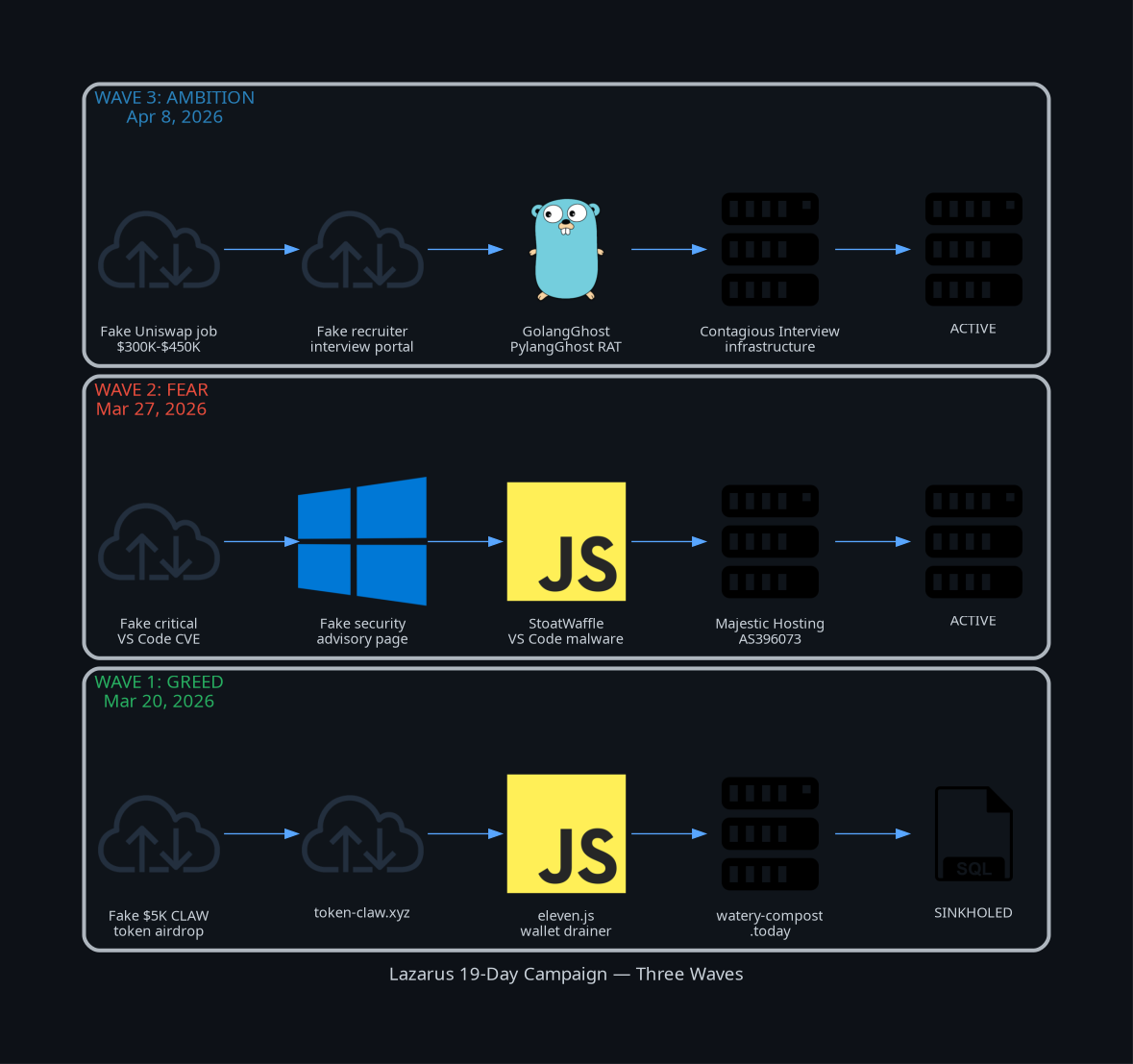

三波攻击。同一目标池。三种心理触发机制。每次投递方式完全相同:通过 `share.google/` URL 重定向的大规模提及讨论,滥用 **GitHub 通知管道**。

| | 第一波 | 第二波 | 第三波 |

|:--|:--|:--|:--|

| **日期** | 3月20日 | 3月27日 | 4月8日 |

| **情绪** | 贪婪 | 恐惧 | 野心 |

| **诱饵** | 5千美元 CLAW 代币空投 | 虚假严重 CVE | 30万 -- 45万美元工作邀约 |

| **载荷** | eleven.js 钱包耗尽程序 | 恶意软件投放器 | GolangGhost RAT |

| **状态** | 已重定向至蜜罐 | 活跃 | 活跃 |

## 杀伤链

标签:C2基础设施, CISA项目, DNS信息、DNS暴力破解, ESC8, GitHub滥用, IP 地址批量处理, Lazarus Group, Metaprompt, Nuclei模板, Object Callbacks, RAT, Sigma规则, STIX 2.1, Suricata规则, YARA规则, 区块链取证, 后渗透, 威胁情报, 开发者工具, 开发者攻击, 开源软件供应链安全, 恶意软件, 搜索语句(dork), 攻击分析, 无线安全, 流量嗅探, 目标导入, 社会工程学, 网络安全审计, 网络钓鱼, 逆向工具, 钱包盗取, 防御性安全