CyberEnthusiastic/security-command-center

GitHub: CyberEnthusiastic/security-command-center

一个基于 Flask 的轻量级安全编排仪表盘,将 15 款 AI 安全工具整合到单页 Web 界面中,让安全团队无需命令行即可统一运行、跟踪和审查所有扫描结果。

Stars: 1 | Forks: 0

# 🛡️ 安全指挥中心

[](./LICENSE)

[](https://www.python.org/downloads/)

[](https://flask.palletsprojects.com/)

[](#screenshots)

## 简介

一个单页、深色模式的 Web 仪表盘,让安全团队能够运行、跟踪并审查 AI Security Projects 套件中全部 **15 个工具** 的结果,而无需接触命令行 (CLI)。

### 应用与供应链安全

| # | 工具 | 功能 |

|---|------|--------------|

| 1 | **AI SAST Scanner** | 针对 SQLi / XSS / 泄露密钥 / 弱加密的静态代码分析 |

| 2 | **Cloud Misconfig Hunter** | 基于 CIS 映射的 AWS IaC 错误配置扫描器 |

| 3 | **CI/CD Security Scanner** | OWASP CICD Top 10 - pwn-request 与脚本注入检测器 |

| 4 | **Secrets Detection & Rotation Engine** | 支持 17 个提供商、Git 历史扫描和轮换操作手册 |

| 5 | **IAM Least-Privilege Analyzer** | AWS IAM 权限过大检测器,基于 CIS 映射 |

| 6 | **Kubernetes Admission Controller** | 针对 K8s 工作负载的策略即代码门禁 |

### LLM 与 AI 安全

| # | 工具 | 功能 |

|---|------|--------------|

| 7 | **Prompt Injection Proxy** | 混合 ML + 启发式的 LLM 防火墙 |

| 8 | **AI Governance Framework** | 针对使用 ChatGPT / Claude / Gemini 的 DLP + RBAC 控制 |

### 合规与 GRC

| # | 工具 | 功能 |

|---|------|--------------|

| 9 | **Compliance Gap Analyzer** | 基于 RAG 的 SOC 2 / ISO 27001 策略分析器 |

| 10 | **SOC 2 Compliance Automation** | 自动化信任服务标准,跨映射 ISO / NIST CSF |

### 检测、响应与监控

| # | 工具 | 功能 |

|----|------|--------------|

| 11 | **MITRE ATT&CK Detection Rules Library** | Sigma / Splunk / Elastic / Sentinel 导出规则 |

| 12 | **ITDR Engine** | 身份威胁检测(不可能的旅行、MFA 疲劳攻击、权限提升) |

| 13 | **WAF Bypass Lab** | 防御性 WAF 覆盖范围评估 |

| 14 | **SaaS Security Posture** | 影子 IT、利用率、成本合理化分析 |

| 15 | **Personal Firewall** | 内置 1.5 万+ 威胁情报 IP 的本地网络监控 |

每次扫描的结果都会持久化到本地 SQLite 数据库中,因此您可以获得完整的历史记录、趋势视图和各工具的详细分析——无需云服务、无需账户、无需订阅。

## 屏幕截图(在本地运行,零配置)

**终端输出** - 您在命令行中看到的确切内容:

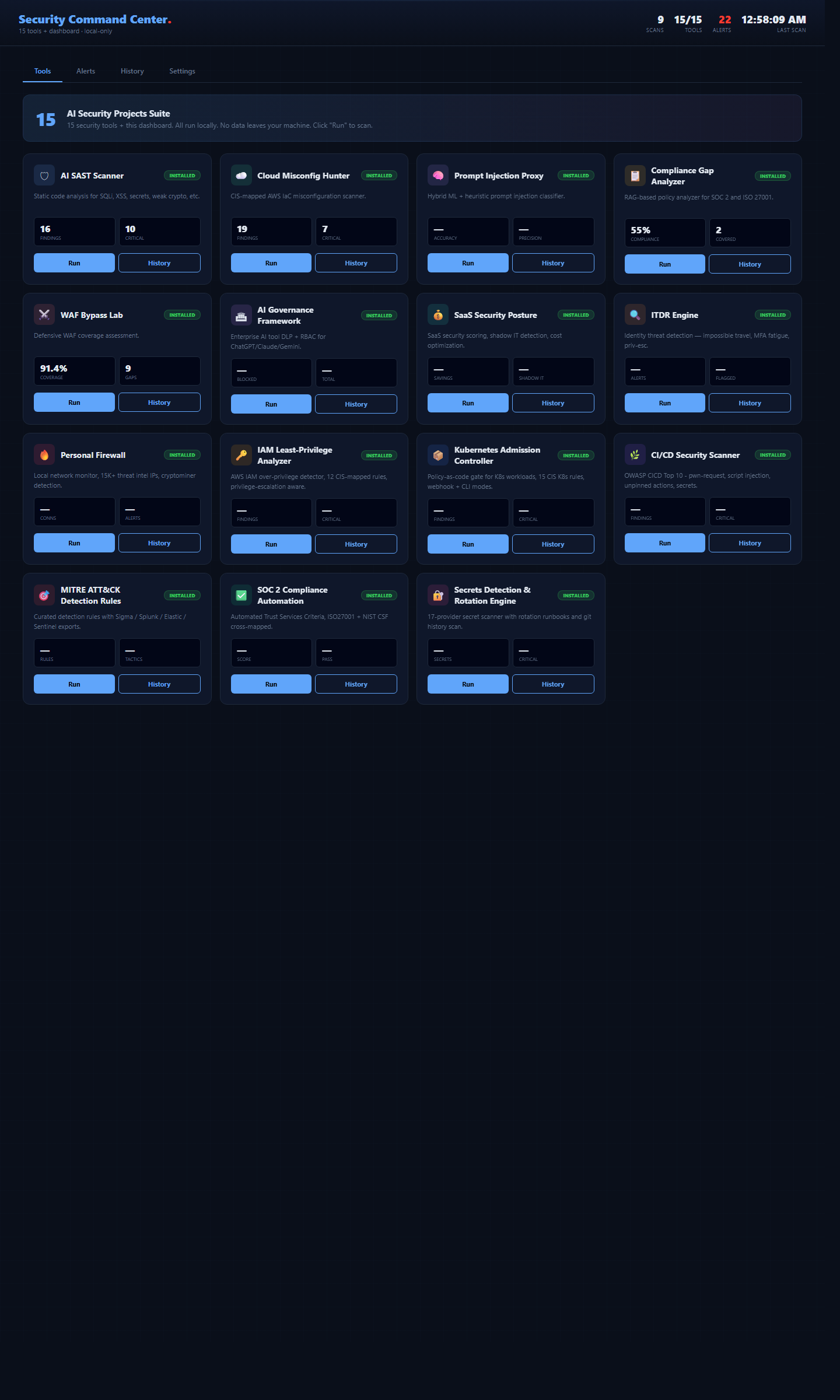

**交互式 HTML 仪表盘** - 可在任何浏览器中打开,深色模式,支持过滤:

这两张截图均截取自针对内置样本的真实本地运行。使用下方的快速启动命令即可重现。

## 存在意义

手动运行 **15 个独立的安全工具** 令人烦恼。而购买企业级的安全编排工具(如 Panther、Tines、Splunk SOAR、Torq)来解决这个问题又非常昂贵。本项目是一个尽可能精简的 Flask 应用,能让您以 0% 的成本获得这些平台 80% 的价值。

| | **安全指挥中心** | Splunk SOAR | Tines | Panther |

|---|---|---|---|---|

| **价格** | 免费 (MIT) | $$$$ / 年 | $$$ / 年 | $$$ / 年 |

| **自托管** | 是 | 是 (付费) | 否 | 受限 |

| **编排工具数** | **内置 15 个** | 通过商店提供 300+ | 通过商店提供 400+ | 60+ 检测项 |

| **运行时依赖** | 仅 Flask | JVM + DB 集群 | 仅云端 | Snowflake + 技术栈 |

| **安装时间** | 2 分钟 | 数小时 | 数小时 | 数天 |

| **SQLite 历史** | 内置 | 企业级数据库 | SaaS | 数据仓库 |

| **单页 UI** | 是 (原生 JS) | 复杂 | SaaS | SaaS |

| **隔离网络** | 是 | 是 | 否 | 否 |

| **覆盖范围** | AppSec、云、CI/CD、LLM、合规、检测、身份、SaaS、端点 | 通用 SOAR | 通用 SOAR | 侧重检测 |

## 快速入门 — 无需经验

如果您从未使用过终端,请遵循 **选项 A**。如果您对终端操作感到熟悉,请直接跳到 **选项 B**。

### 选项 A — 双击启动器(最简单)

**一次性需求**(安装后即可忽略):

1. **[Python 3.8 或更高版本](https://www.python.org/downloads/)** — 免费,5 分钟即可安装完成。

- 在 Windows 上,安装期间请务必勾选 **"Add Python to PATH"** 复选框。

2. **[Git](https://git-scm.com/downloads)** — 免费,2 分钟即可安装完成。保持默认选项即可。

**然后**:

1. 将此代码库下载为 ZIP 文件:点击上方的绿色 **Code** 按钮 → **Download ZIP** → 解压到任意位置(桌面即可)。

2. 打开解压后的文件夹。双击:

- **Windows:** `start-here.bat`

- **macOS:** `start-here.command`(首次运行需右键点击 → 打开)

- **Linux:** `./start-here.sh`

3. 随后会打开一个终端窗口,自动克隆所有 14 个同级工具,安装依赖并启动服务器。

4. 您的浏览器将自动打开 `http://127.0.0.1:5500` —— **就是这样**。点击任意 **Run** 按钮即可开始扫描。

该启动器具有自修复功能:如果您以后再次运行它,它只会拉取更新并重新启动服务器。

### 选项 B — 终端(面向开发者)

```

# Clone 此 repo

git clone https://github.com/CyberEnthusiastic/security-command-center.git

cd security-command-center

# Clone 所有 14 个 sibling tools(一条命令)

./bootstrap.sh # Linux / macOS / Git Bash

.\bootstrap.ps1 # Windows PowerShell

# 安装 Flask

pip install -r requirements.txt

# 启动 dashboard

python server.py

# 在浏览器中打开 http://127.0.0.1:5500

```

### 安装位置详情

`bootstrap` 脚本会将以下 14 个同级代码库克隆到父目录中:

```

security-projects/ ← your parent dir

├── security-command-center/ ← you are here

├── ai-sast-scanner/ ← cloned by bootstrap

├── cloud-misconfig-hunter/ ← cloned by bootstrap

├── prompt-injection-proxy/ ← cloned by bootstrap

├── compliance-gap-analyzer/ ← cloned by bootstrap

├── waf-bypass-lab/ ← cloned by bootstrap

├── ai-governance-framework/ ← cloned by bootstrap

├── saas-security-posture/ ← cloned by bootstrap

├── itdr-engine/ ← cloned by bootstrap

├── personal-firewall/ ← cloned by bootstrap

├── iam-least-privilege-analyzer/ ← cloned by bootstrap

├── k8s-admission-controller/ ← cloned by bootstrap

├── cicd-security-scanner/ ← cloned by bootstrap

├── mitre-attack-detection-rules/ ← cloned by bootstrap

├── soc2-compliance-automation/ ← cloned by bootstrap

└── secrets-detection-rotation-engine/ ← cloned by bootstrap

```

指挥中心会自动在 `..//` 路径下发现各个工具。默认布局无需任何配置。

### 卸载 / 移除所有内容

不喜欢这些工具?使用一条命令即可清理:

- **Windows:** 双击 `uninstall.bat`

- **macOS / Linux:** `./uninstall.sh`

这将移除所有 15 个工具文件夹、SQLite 数据库、缓存的 Python 字节码以及虚拟环境。您自己的文件不会被触碰。如果您想恢复,只需重复快速入门步骤即可。

本工具从未进行过任何系统级别的安装——没有服务、没有注册表项、也没有 `PATH` 修改。卸载的字面意思就是“删除该文件夹”。

## 仪表盘预览

```

┌──────────────────────────────────────────────────────────────────────┐

│ 🛡️ Security Command Center 9 scans | 15/15 tools | 3m │

├──────────────────────────────────────────────────────────────────────┤

│ │

│ 15 AI Security Projects Suite │

│ 15 security tools + this dashboard. All run locally. │

│ │

│ TOOLS │

│ ┌──────────────────┐ ┌──────────────────┐ ┌──────────────────┐ │

│ │ 🛡️ AI SAST │ │ ☁️ Cloud Hunter │ │ 🧠 Prompt Proxy │ │

│ │ 16 findings │ │ 19 findings │ │ 100% accuracy │ │

│ │ 10 critical │ │ 7 critical │ │ 100% precision │ │

│ └──────────────────┘ └──────────────────┘ └──────────────────┘ │

│ ┌──────────────────┐ ┌──────────────────┐ ┌──────────────────┐ │

│ │ 📋 Compliance │ │ ⚔️ WAF Bypass │ │ 🏛️ AI Governance │ │

│ │ 55% compliance │ │ 91.4% coverage │ │ DLP + RBAC ready │ │

│ └──────────────────┘ └──────────────────┘ └──────────────────┘ │

│ ┌──────────────────┐ ┌──────────────────┐ ┌──────────────────┐ │

│ │ 💰 SaaS Posture │ │ 🔍 ITDR Engine │ │ 🔥 Firewall │ │

│ │ $277K saved │ │ impossible-travel│ │ 15K+ bad IPs │ │

│ └──────────────────┘ └──────────────────┘ └──────────────────┘ │

│ ┌──────────────────┐ ┌──────────────────┐ ┌──────────────────┐ │

│ │ 🔑 IAM Analyzer │ │ 📦 K8s Gatekeep. │ │ 🌿 CI/CD Scanner │ │

│ │ 26 findings │ │ 22 findings │ │ 11 findings │ │

│ │ 7 critical │ │ 3 critical │ │ 3 critical │ │

│ └──────────────────┘ └──────────────────┘ └──────────────────┘ │

│ ┌──────────────────┐ ┌──────────────────┐ ┌──────────────────┐ │

│ │ 🎯 MITRE ATT&CK │ │ ✅ SOC 2 Auto │ │ 🔐 Secrets Engine│ │

│ │ 12 rules, 7 tac. │ │ 95% pass · 19/20 │ │ 8 secrets found │ │

│ └──────────────────┘ └──────────────────┘ └──────────────────┘ │

│ │

│ RECENT SCANS │

│ ● ai-sast-scanner 16 findings (10 critical) 3m ago success │

│ ● iam-least-privilege 26 findings ( 7 critical) 4m ago success │

│ ● k8s-admission 22 findings ( 3 critical) 5m ago success │

│ ● secrets-engine 8 secrets ( 3 critical) 6m ago success │

│ ● soc2-compliance 19/20 pass (95% score) 7m ago success │

└──────────────────────────────────────────────────────────────────────┘

```

点击任意扫描行即可查看完整的 JSON 摘要以及最后 8KB 的原始输出。

点击任意工具上的 **History** 即可查看其执行过的所有历史记录。

## 架构

```

┌─────────────┐ HTTP ┌───────────────────┐ subprocess ┌────────────┐

│ Browser │ ─────────── │ server.py (Flask) │ ──────────────── │ 15 tools │

│ dashboard │ │ │ │ (siblings) │

└─────────────┘ │ SQLite (scc.db) │ └────────────┘

│ - scan history │

│ - per-tool trend │

│ - daily updater │ (threat intel)

└───────────────────┘

```

**为什么要使用 subprocess?** 套件中的每个工具都是一个纯 Python CLI,会将 JSON 报告写入其自身的 `reports/` 目录。指挥中心通过 shell 调用它们,等待执行完成,然后摄取生成的 JSON。这保持了松耦合——您可以在不触碰指挥中心的情况下独立更新任何工具。

## REST API

```

GET /api/tools → list all tools and installed status

GET /api/stats → aggregate stats (runs, last scan, per-tool)

GET /api/scans?tool=sast → list scans, optionally filtered by tool

GET /api/scans/ → full scan detail (summary + raw output)

POST /api/run/ → trigger a new scan for a tool

body: {"args": ["optional", "extra", "args"]}

GET /api/health → health check

```

所有响应均为 JSON。默认无身份验证——这旨在用于本地或受信任的网络环境。如需用于其他场景,请在前端配置反向代理并添加身份验证。

## 在 VS Code 中打开(仅需 2 次点击)

```

code .

```

接受 Python + Flask 扩展的提示,然后按 **F5** 即可在调试器中启动服务器。项目内置:

- `.vscode/launch.json` — 在调试模式下启动 Flask 服务器

- `.vscode/tasks.json` — 引导、安装、启动、浏览

- `.vscode/extensions.json` — 推荐的扩展

## 配置

如果您的同级工具位于非默认位置,请在 `server.py` 旁边创建一个 `config.json` 文件:

```

{

"tool_paths": {

"sast": "/opt/security-tools/ai-sast-scanner",

"cloud": "/opt/security-tools/cloud-misconfig-hunter",

"prompt": "../prompt-injection-proxy",

"compliance": "/home/me/work/compliance-analyzer",

"waf": "../waf-bypass-lab",

"governance": "../ai-governance-framework",

"saas": "../saas-security-posture",

"itdr": "../itdr-engine",

"firewall": "../personal-firewall",

"iam": "../iam-least-privilege-analyzer",

"k8s": "../k8s-admission-controller",

"cicd": "../cicd-security-scanner",

"mitre": "../mitre-attack-detection-rules",

"soc2": "../soc2-compliance-automation",

"secrets": "../secrets-detection-rotation-engine"

}

}

```

指挥中心将使用这些路径代替默认的 `..//`。项目中提供了一个可供复制的示例文件 `config.json.example`。

## 扩展

想要添加第 16 个工具?只需三个步骤:

1. 在 `server.py` 的 `TOOL_METADATA` 中添加元数据:

"newtool": {

"name": "My New Tool",

"icon": "shield",

"color": "#34d399",

"description": "What it does in one line",

"entry": "main.py",

"default_args": ["--scan", "."]

}

2. 在 `templates/dashboard.html` 的 `getStat()` 函数中添加状态映射,以便工具卡片显示正确的指标。

3. (可选) 在 `DEFAULT_TOOL_PATHS` 中添加路径以实现自动发现。

就是这样。无需进行数据库迁移,也无需插件系统——只需添加您关心的字段即可。

## 安全提示

指挥中心会对您配置的工具运行 `subprocess.run()`。如果您是从可信来源自行安装的工具,这是安全的。请勿将其指向您未经验证的工具——它会毫不犹豫地执行配置目录中的任何 Python 文件。

请在 `127.0.0.1` 上运行(默认)。不要将其直接暴露在互联网上。详情请参见 [SECURITY.md](./SECURITY.md)。

## 路线图

- [ ] 按用户身份验证(基本 / OAuth)

- [ ] 多目标支持(选择一个策略、一个代码库、一个 URL 进行扫描)

- [ ] 定时扫描(cron 风格)

- [ ] 发现新结果时的 Webhook 通知

- [ ] 用于多用户部署的 PostgreSQL 后端选项

- [ ] 趋势图表(随时间变化的发现结果,按类别划分)

- [ ] 扫描历史记录的 CSV / PDF 导出

- [ ] 扫描对比(对比两次运行结果)

- [ ] 用于第三方工具的插件系统

## 许可证 · 安全 · 贡献

- [LICENSE](./LICENSE) — MIT

- [NOTICE](./NOTICE)

- [SECURITY.md](./SECURITY.md)

- [CONTRIBUTING.md](./CONTRIBUTING.md)

由 **[Mohith Vasamsetti (CyberEnthusiastic)](https://github.com/CyberEnthusiastic)** 构建,是 [AI Security Projects](https://github.com/CyberEnthusiastic?tab=repositories) 套件的皇冠明珠。

标签:AI安全, AI治理, AI防火墙, AMSI绕过, AppImage, Chat Copilot, Chrome Headless, CI/CD安全, CISA项目, CISO仪表盘, Cloudflare, CSPM, DLP, Flask, FTP漏洞扫描, IAM, IP 地址批量处理, ISO 27001, ITDR, Kubernetes安全, LIDS, Llama, MITRE ATT&CK, NIST CSF, Python, SaaS安全态势, SAST, Sigma规则, SOC 2, SOC仪表盘, SSPM, StruQ, TinkerPop, WAF, Web应用防火墙, Web截图, 个人防火墙, 云态势管理, 凭据轮换, 单页应用, 合规性自动化, 大模型防火墙, 威胁检测, 子域名变形, 安全信息与事件管理, 安全可视化, 安全工具集成, 安全编排, 安全运营中心, 容器安全, 提示词注入防御, 搜索引擎爬取, 数据可视化, 文档安全, 无后门, 暗色模式UI, 权限最小化, 目标导入, 盲注攻击, 结构化查询, 网络安全, 网络映射, 自动化安全, 调试辅助, 身份威胁检测与响应, 逆向工具, 错误基检测, 隐私保护, 静态代码分析