RikzahK/Crocodilus-Malware-Mobile-Cybersecurity-Emulation-Engineering

GitHub: RikzahK/Crocodilus-Malware-Mobile-Cybersecurity-Emulation-Engineering

一个在隔离实验室中模拟 Crocodilus Android 银行木马行为的安全研究项目,用于理解攻击链并验证检测与防御策略。

Stars: 0 | Forks: 0

# Crocodilus 恶意软件:移动安全仿真与工程

## 执行摘要

本项目在一个完全隔离的实验室环境中,模拟了先进的 Android 恶意软件行为,其灵感来源于 **Crocodilus 银行木马**。

其目标纯粹是教育性和防御性的:旨在理解现代移动威胁如何运作、漏洞如何被滥用,以及如何检测和缓解此类攻击。

该项目展示了跨领域的真实网络安全技能,包括:

- 对手仿真

- 移动威胁分析

- 安全工程与防御

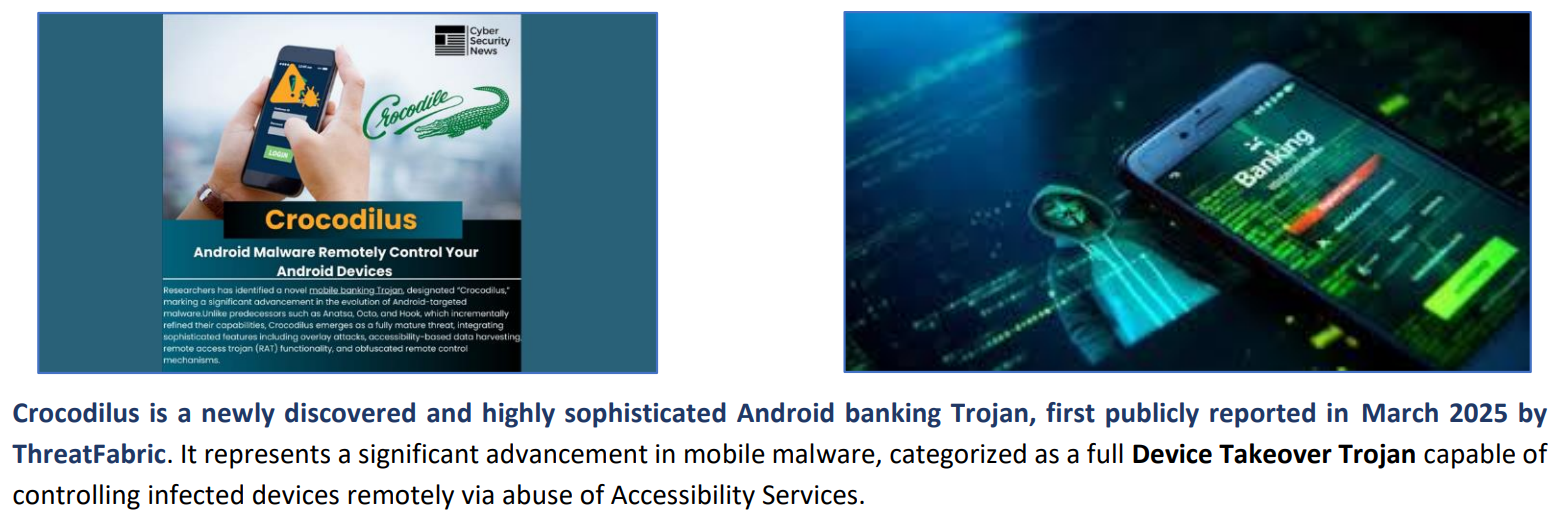

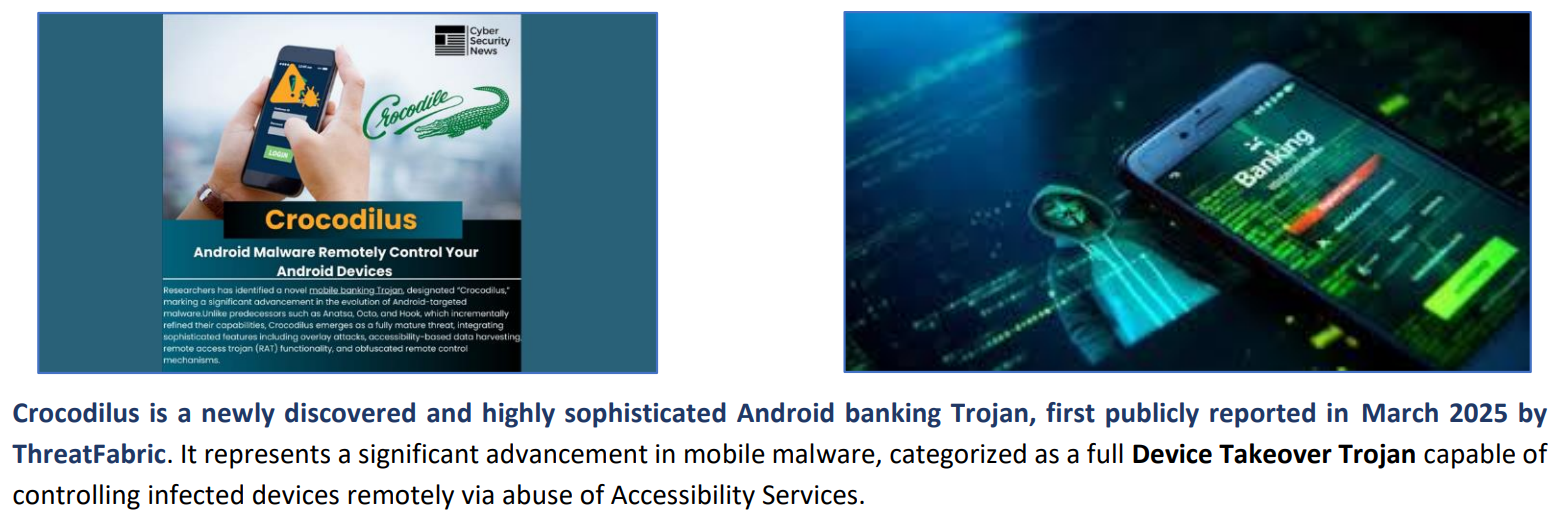

## 关于 Crocodilus 恶意软件

Crocodilus 是一种现代 Android 银行木马,以其**利用无障碍服务进行设备接管**的能力而闻名。

### 本项目分析的关键能力

- 基于覆盖层的钓鱼攻击(凭证窃取)

- 基于无障碍功能的输入捕获(安全模拟)

- 远程交互行为(实验室中仿真)

- 数据暴露风险(PII、金融数据)

- 规避技术(隐蔽执行)

## 执行摘要

本项目在一个完全隔离的实验室环境中,模拟了先进的 Android 恶意软件行为,其灵感来源于 **Crocodilus 银行木马**。

其目标纯粹是教育性和防御性的:旨在理解现代移动威胁如何运作、漏洞如何被滥用,以及如何检测和缓解此类攻击。

该项目展示了跨领域的真实网络安全技能,包括:

- 对手仿真

- 移动威胁分析

- 安全工程与防御

## 关于 Crocodilus 恶意软件

Crocodilus 是一种现代 Android 银行木马,以其**利用无障碍服务进行设备接管**的能力而闻名。

### 本项目分析的关键能力

- 基于覆盖层的钓鱼攻击(凭证窃取)

- 基于无障碍功能的输入捕获(安全模拟)

- 远程交互行为(实验室中仿真)

- 数据暴露风险(PII、金融数据)

- 规避技术(隐蔽执行)

## 目标范围

本模拟分析的主要目标包括:

- 银行业应用程序

- 加密货币钱包

- 身份验证流程(OTP、登录系统)

## 目标范围

本模拟分析的主要目标包括:

- 银行业应用程序

- 加密货币钱包

- 身份验证流程(OTP、登录系统)

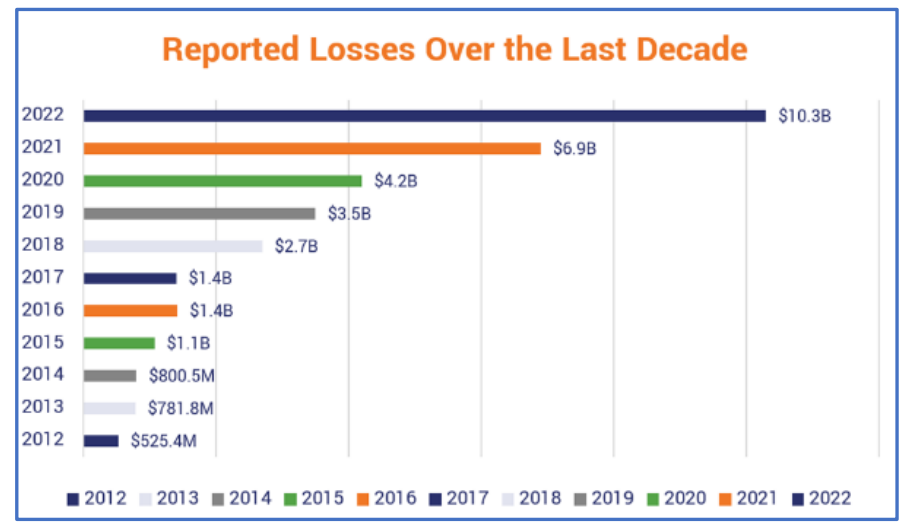

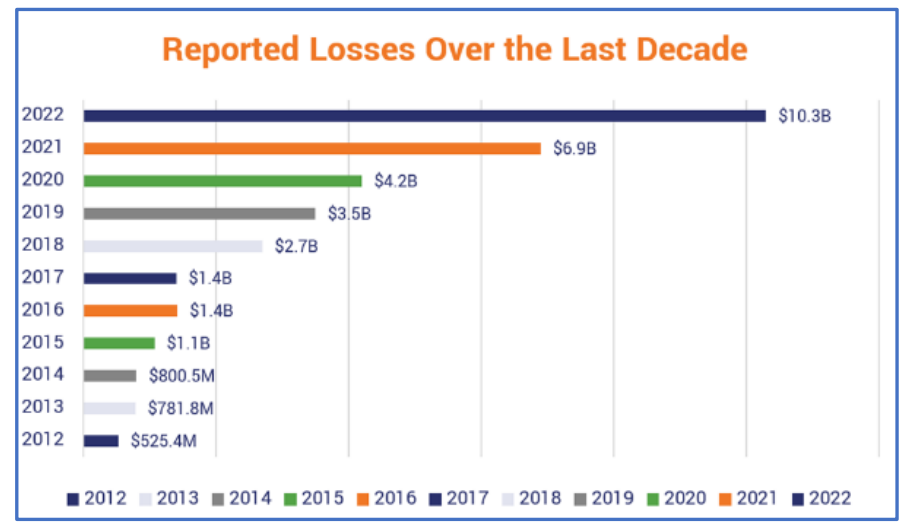

## 现实世界影响

现代移动银行恶意软件已在全球范围内展现出显著的财务风险。本项目模拟此类威胁,以理解:

- 攻击如何成功

- 防御在何处失效

- 如何改进检测能力

## 现实世界影响

现代移动银行恶意软件已在全球范围内展现出显著的财务风险。本项目模拟此类威胁,以理解:

- 攻击如何成功

- 防御在何处失效

- 如何改进检测能力

## 关键技能展示

### 进攻安全(受控仿真)

- Android APK 分析与修改(教育用途)

- 威胁建模与攻击面分析

- 钓鱼场景设计(意识导向)

### 防御安全

- 系统加固策略

- 检测与监控方法

- 安全配置与风险缓解

### 安全工程

- 隔离实验室架构设计

- 网络流量观察

- 安全测试方法学

## 技术栈

| 类别 | 技术 |

|------|------|

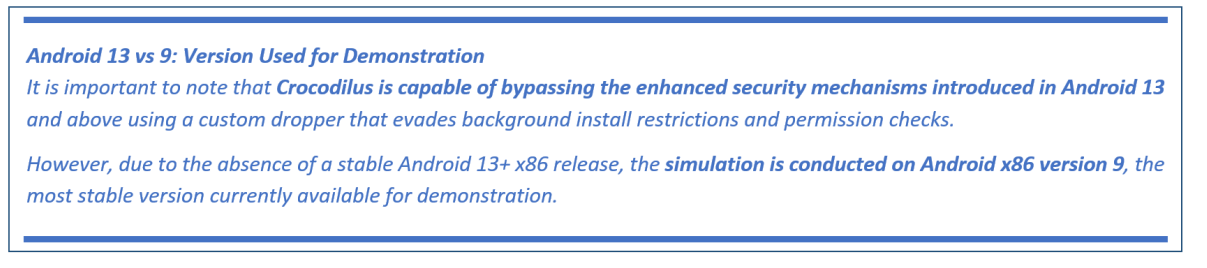

| 操作系统 | Kali Linux、Android x86 |

| 虚拟化 | Oracle VirtualBox |

| 网络 | TCP/IP、仅主机网络 |

| 工具 | tcpdump、Apache、Sendmail |

| 开发 | Android Studio |

| 检测 | MDM 日志、IDS(概念层面) |

| 安全 | 加密、混淆 |

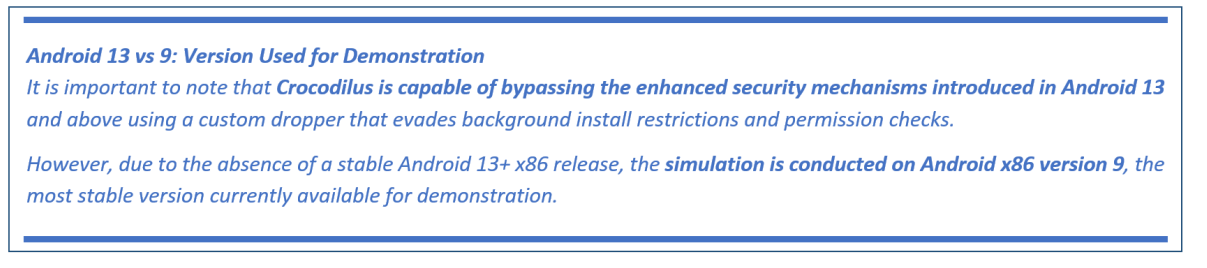

## 实验室架构

构建了一个完全隔离的环境以确保 **零外部影响**:

- 网络:192.168.56.0/24

- 攻击者虚拟机:Kali Linux

- 受害者虚拟机:Android x86

- 互联网访问:禁用(仅主机网络)

## 关键技能展示

### 进攻安全(受控仿真)

- Android APK 分析与修改(教育用途)

- 威胁建模与攻击面分析

- 钓鱼场景设计(意识导向)

### 防御安全

- 系统加固策略

- 检测与监控方法

- 安全配置与风险缓解

### 安全工程

- 隔离实验室架构设计

- 网络流量观察

- 安全测试方法学

## 技术栈

| 类别 | 技术 |

|------|------|

| 操作系统 | Kali Linux、Android x86 |

| 虚拟化 | Oracle VirtualBox |

| 网络 | TCP/IP、仅主机网络 |

| 工具 | tcpdump、Apache、Sendmail |

| 开发 | Android Studio |

| 检测 | MDM 日志、IDS(概念层面) |

| 安全 | 加密、混淆 |

## 实验室架构

构建了一个完全隔离的环境以确保 **零外部影响**:

- 网络:192.168.56.0/24

- 攻击者虚拟机:Kali Linux

- 受害者虚拟机:Android x86

- 互联网访问:禁用(仅主机网络)

## 安全与伦理控制

本项目设计了严格的安全措施:

- 完全隔离的虚拟实验室(无互联网暴露)

- 不使用真实用户数据

- 仅模拟行为(在实验室外无法运行)

- 不在受控环境之外部署

## 安全与伦理控制

本项目设计了严格的安全措施:

- 完全隔离的虚拟实验室(无互联网暴露)

- 不使用真实用户数据

- 仅模拟行为(在实验室外无法运行)

- 不在受控环境之外部署

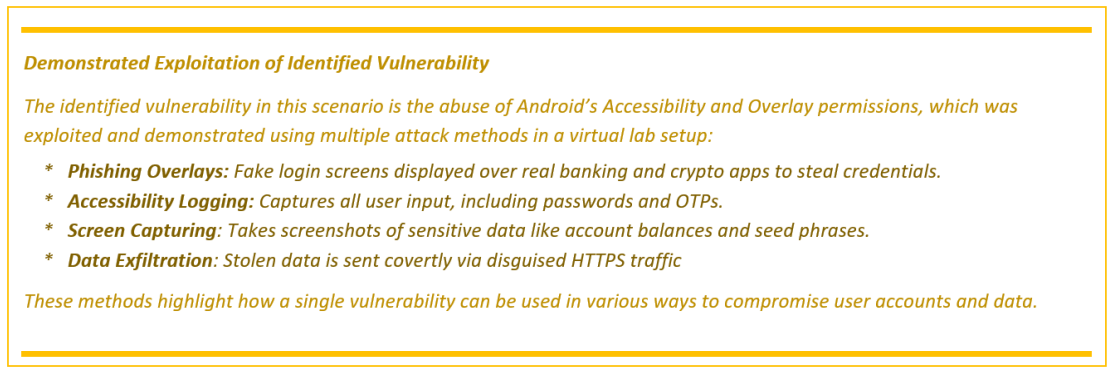

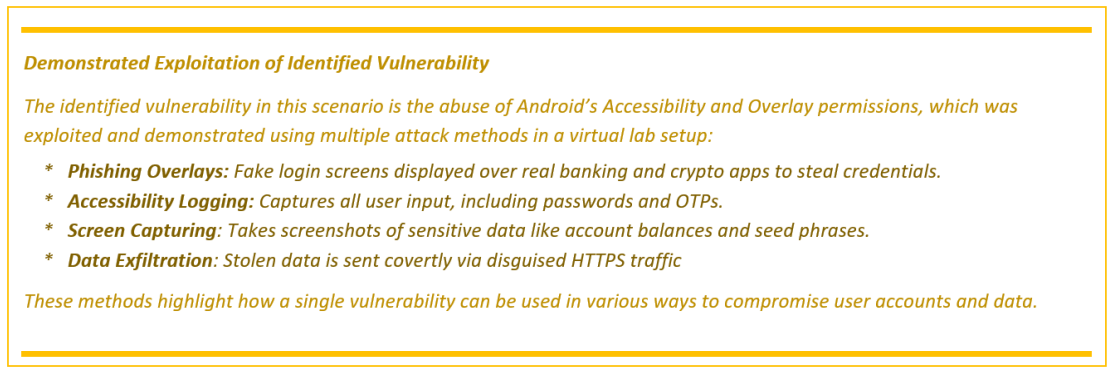

## 漏洞演示(教育用途)

本项目演示了 Android 权限滥用可能引入的风险:

- 覆盖层滥用(UI 欺骗)

- 无障碍功能滥用(输入观察)

- 数据暴露风险

所有演示均在**安全、可控的环境中进行,仅用于意识提升和防御训练**。

## 漏洞演示(教育用途)

本项目演示了 Android 权限滥用可能引入的风险:

- 覆盖层滥用(UI 欺骗)

- 无障碍功能滥用(输入观察)

- 数据暴露风险

所有演示均在**安全、可控的环境中进行,仅用于意识提升和防御训练**。

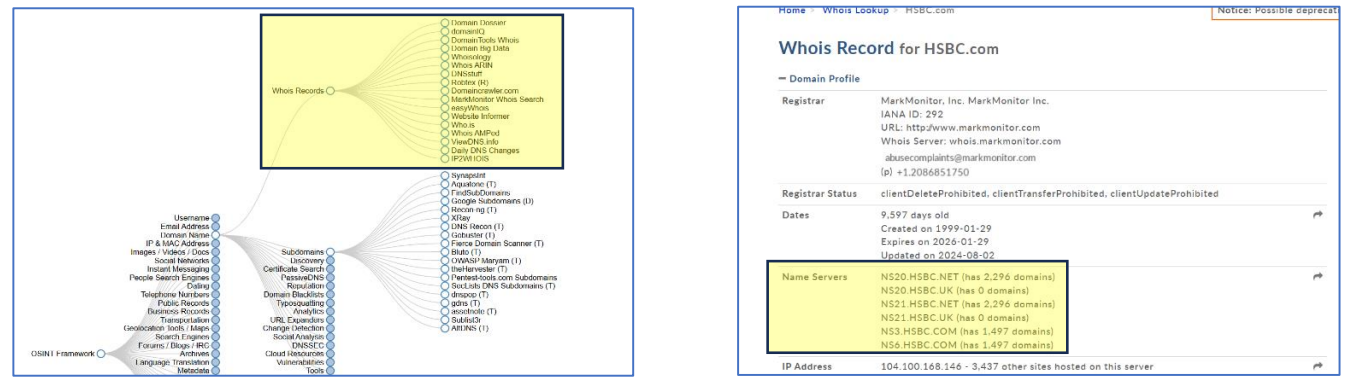

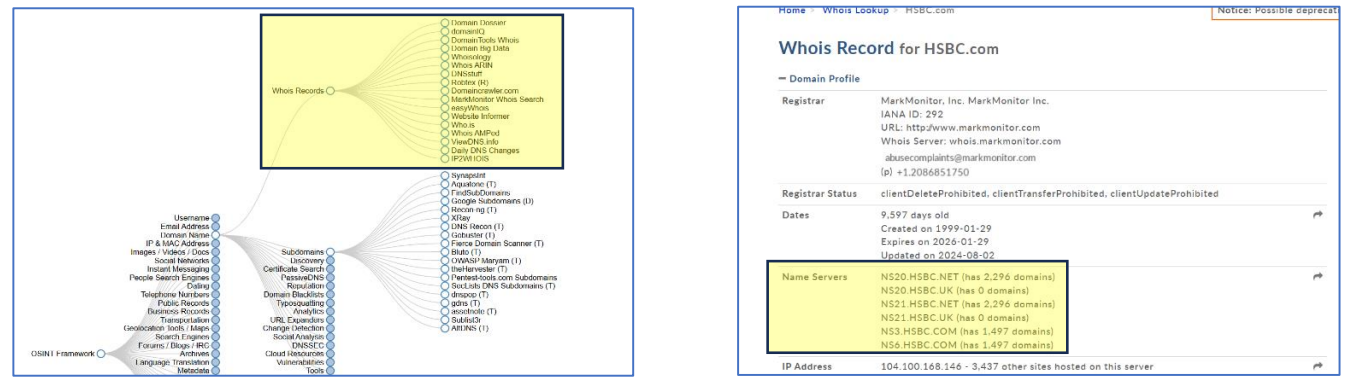

## 攻击生命周期(仿真)

### 1. 侦察

- 基于 OSINT 的研究(伦理仿真)

- 公共数据分析用于意识场景

## 攻击生命周期(仿真)

### 1. 侦察

- 基于 OSINT 的研究(伦理仿真)

- 公共数据分析用于意识场景

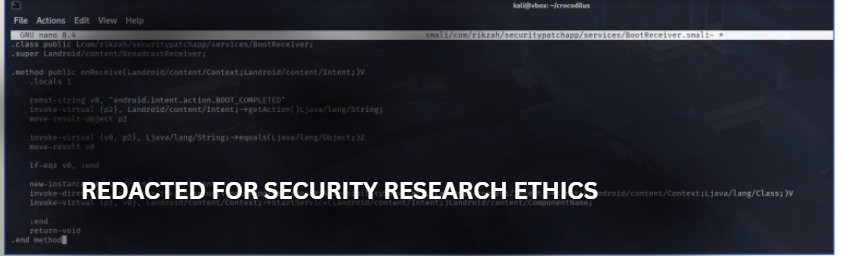

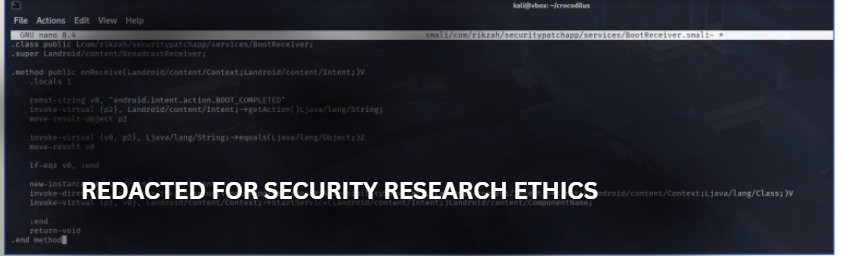

### 2. 恶意软件行为仿真

- APK 结构分析

- 权限风险评估

- 覆盖层与无障碍概念

### 2. 恶意软件行为仿真

- APK 结构分析

- 权限风险评估

- 覆盖层与无障碍概念

### 3. 持久化(概念层面)

- 启动级执行概念

- 服务持久化建模

### 3. 持久化(概念层面)

- 启动级执行概念

- 服务持久化建模

### 4. 传递模拟

- 钓鱼意识场景

- 本地仅限的受控邮件仿真

### 4. 传递模拟

- 钓鱼意识场景

- 本地仅限的受控邮件仿真

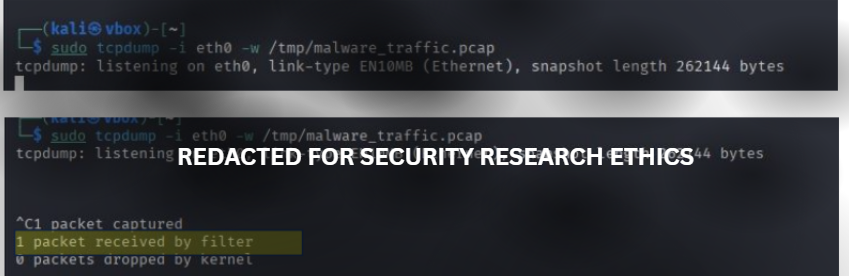

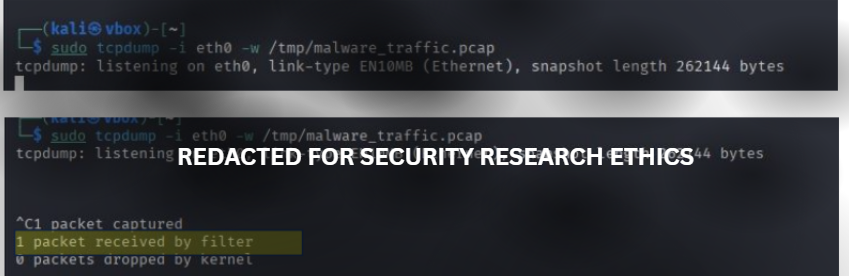

### 5. 事后分析(安全仿真)

- 凭证暴露场景

- 使用 tcpdump 进行网络监控

- 行为观察

### 5. 事后分析(安全仿真)

- 凭证暴露场景

- 使用 tcpdump 进行网络监控

- 行为观察

## 威胁建模(STRIDE)

| 威胁 | 场景 |

|------|------|

| 伪造 | 钓鱼仿真 |

| 篡改 | APK 修改概念 |

| 否认 | 日志缺失 |

| 信息泄露 | 数据暴露风险 |

| 拒绝服务 | 服务中断可能性 |

| 权限提升 | 无障碍功能滥用 |

## 防御工程

- 限制未经授权的应用程序安装

- 监控无障碍权限

- 应用白名单策略

- 实施移动威胁检测(MDM/IDS)

- 使用加密和安全编码实践

## 可衡量成果

- 模拟完整的移动攻击生命周期

- 展示 Android 关键风险向量

- 验证检测与监控策略

- 构建安全、隔离的测试环境

## 行业相关性

与以下角色高度相关:

- SOC 分析员

- 渗透测试员

- 移动安全分析师

- 网络安全工程师

## 后续增强

- SIEM 集成(Splunk / ELK)

- 自动化分析流水线

- 行为异常检测

- 高级移动端点保护

## 结论

本项目在安全、可控的环境中展示了真实的网络安全能力。它同时强调了进攻性理解和防御性实现,与现代企业安全实践保持一致。

## 伦理使用声明

本项目严格用于教育和研究目的。所有活动均在隔离实验室环境中进行,不对真实系统或用户造成影响。

本仓库**不**推广或支持任何恶意活动。其目的是提升对移动威胁的理解并加强防御性安全实践。

## 威胁建模(STRIDE)

| 威胁 | 场景 |

|------|------|

| 伪造 | 钓鱼仿真 |

| 篡改 | APK 修改概念 |

| 否认 | 日志缺失 |

| 信息泄露 | 数据暴露风险 |

| 拒绝服务 | 服务中断可能性 |

| 权限提升 | 无障碍功能滥用 |

## 防御工程

- 限制未经授权的应用程序安装

- 监控无障碍权限

- 应用白名单策略

- 实施移动威胁检测(MDM/IDS)

- 使用加密和安全编码实践

## 可衡量成果

- 模拟完整的移动攻击生命周期

- 展示 Android 关键风险向量

- 验证检测与监控策略

- 构建安全、隔离的测试环境

## 行业相关性

与以下角色高度相关:

- SOC 分析员

- 渗透测试员

- 移动安全分析师

- 网络安全工程师

## 后续增强

- SIEM 集成(Splunk / ELK)

- 自动化分析流水线

- 行为异常检测

- 高级移动端点保护

## 结论

本项目在安全、可控的环境中展示了真实的网络安全能力。它同时强调了进攻性理解和防御性实现,与现代企业安全实践保持一致。

## 伦理使用声明

本项目严格用于教育和研究目的。所有活动均在隔离实验室环境中进行,不对真实系统或用户造成影响。

本仓库**不**推广或支持任何恶意活动。其目的是提升对移动威胁的理解并加强防御性安全实践。

## 执行摘要

本项目在一个完全隔离的实验室环境中,模拟了先进的 Android 恶意软件行为,其灵感来源于 **Crocodilus 银行木马**。

其目标纯粹是教育性和防御性的:旨在理解现代移动威胁如何运作、漏洞如何被滥用,以及如何检测和缓解此类攻击。

该项目展示了跨领域的真实网络安全技能,包括:

- 对手仿真

- 移动威胁分析

- 安全工程与防御

## 关于 Crocodilus 恶意软件

Crocodilus 是一种现代 Android 银行木马,以其**利用无障碍服务进行设备接管**的能力而闻名。

### 本项目分析的关键能力

- 基于覆盖层的钓鱼攻击(凭证窃取)

- 基于无障碍功能的输入捕获(安全模拟)

- 远程交互行为(实验室中仿真)

- 数据暴露风险(PII、金融数据)

- 规避技术(隐蔽执行)

## 执行摘要

本项目在一个完全隔离的实验室环境中,模拟了先进的 Android 恶意软件行为,其灵感来源于 **Crocodilus 银行木马**。

其目标纯粹是教育性和防御性的:旨在理解现代移动威胁如何运作、漏洞如何被滥用,以及如何检测和缓解此类攻击。

该项目展示了跨领域的真实网络安全技能,包括:

- 对手仿真

- 移动威胁分析

- 安全工程与防御

## 关于 Crocodilus 恶意软件

Crocodilus 是一种现代 Android 银行木马,以其**利用无障碍服务进行设备接管**的能力而闻名。

### 本项目分析的关键能力

- 基于覆盖层的钓鱼攻击(凭证窃取)

- 基于无障碍功能的输入捕获(安全模拟)

- 远程交互行为(实验室中仿真)

- 数据暴露风险(PII、金融数据)

- 规避技术(隐蔽执行)

## 目标范围

本模拟分析的主要目标包括:

- 银行业应用程序

- 加密货币钱包

- 身份验证流程(OTP、登录系统)

## 目标范围

本模拟分析的主要目标包括:

- 银行业应用程序

- 加密货币钱包

- 身份验证流程(OTP、登录系统)

## 现实世界影响

现代移动银行恶意软件已在全球范围内展现出显著的财务风险。本项目模拟此类威胁,以理解:

- 攻击如何成功

- 防御在何处失效

- 如何改进检测能力

## 现实世界影响

现代移动银行恶意软件已在全球范围内展现出显著的财务风险。本项目模拟此类威胁,以理解:

- 攻击如何成功

- 防御在何处失效

- 如何改进检测能力

## 关键技能展示

### 进攻安全(受控仿真)

- Android APK 分析与修改(教育用途)

- 威胁建模与攻击面分析

- 钓鱼场景设计(意识导向)

### 防御安全

- 系统加固策略

- 检测与监控方法

- 安全配置与风险缓解

### 安全工程

- 隔离实验室架构设计

- 网络流量观察

- 安全测试方法学

## 技术栈

| 类别 | 技术 |

|------|------|

| 操作系统 | Kali Linux、Android x86 |

| 虚拟化 | Oracle VirtualBox |

| 网络 | TCP/IP、仅主机网络 |

| 工具 | tcpdump、Apache、Sendmail |

| 开发 | Android Studio |

| 检测 | MDM 日志、IDS(概念层面) |

| 安全 | 加密、混淆 |

## 实验室架构

构建了一个完全隔离的环境以确保 **零外部影响**:

- 网络:192.168.56.0/24

- 攻击者虚拟机:Kali Linux

- 受害者虚拟机:Android x86

- 互联网访问:禁用(仅主机网络)

## 关键技能展示

### 进攻安全(受控仿真)

- Android APK 分析与修改(教育用途)

- 威胁建模与攻击面分析

- 钓鱼场景设计(意识导向)

### 防御安全

- 系统加固策略

- 检测与监控方法

- 安全配置与风险缓解

### 安全工程

- 隔离实验室架构设计

- 网络流量观察

- 安全测试方法学

## 技术栈

| 类别 | 技术 |

|------|------|

| 操作系统 | Kali Linux、Android x86 |

| 虚拟化 | Oracle VirtualBox |

| 网络 | TCP/IP、仅主机网络 |

| 工具 | tcpdump、Apache、Sendmail |

| 开发 | Android Studio |

| 检测 | MDM 日志、IDS(概念层面) |

| 安全 | 加密、混淆 |

## 实验室架构

构建了一个完全隔离的环境以确保 **零外部影响**:

- 网络:192.168.56.0/24

- 攻击者虚拟机:Kali Linux

- 受害者虚拟机:Android x86

- 互联网访问:禁用(仅主机网络)

## 安全与伦理控制

本项目设计了严格的安全措施:

- 完全隔离的虚拟实验室(无互联网暴露)

- 不使用真实用户数据

- 仅模拟行为(在实验室外无法运行)

- 不在受控环境之外部署

## 安全与伦理控制

本项目设计了严格的安全措施:

- 完全隔离的虚拟实验室(无互联网暴露)

- 不使用真实用户数据

- 仅模拟行为(在实验室外无法运行)

- 不在受控环境之外部署

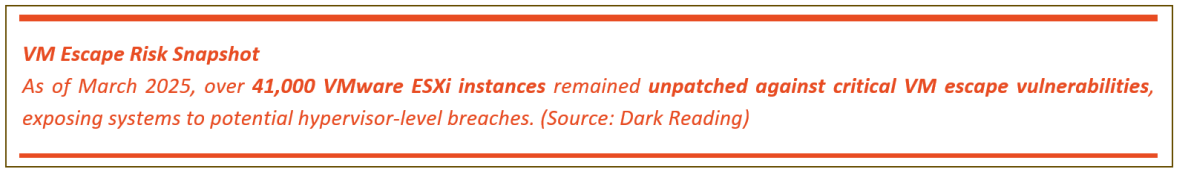

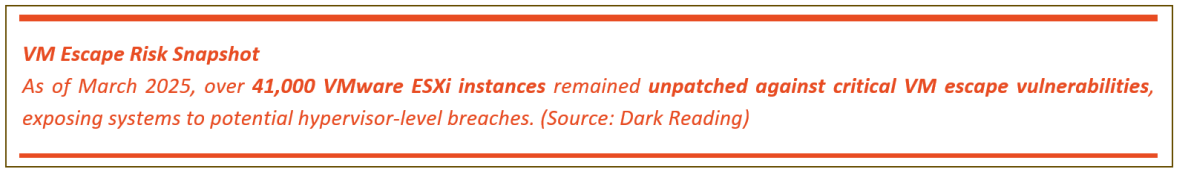

## 漏洞演示(教育用途)

本项目演示了 Android 权限滥用可能引入的风险:

- 覆盖层滥用(UI 欺骗)

- 无障碍功能滥用(输入观察)

- 数据暴露风险

所有演示均在**安全、可控的环境中进行,仅用于意识提升和防御训练**。

## 漏洞演示(教育用途)

本项目演示了 Android 权限滥用可能引入的风险:

- 覆盖层滥用(UI 欺骗)

- 无障碍功能滥用(输入观察)

- 数据暴露风险

所有演示均在**安全、可控的环境中进行,仅用于意识提升和防御训练**。

## 攻击生命周期(仿真)

### 1. 侦察

- 基于 OSINT 的研究(伦理仿真)

- 公共数据分析用于意识场景

## 攻击生命周期(仿真)

### 1. 侦察

- 基于 OSINT 的研究(伦理仿真)

- 公共数据分析用于意识场景

### 2. 恶意软件行为仿真

- APK 结构分析

- 权限风险评估

- 覆盖层与无障碍概念

### 2. 恶意软件行为仿真

- APK 结构分析

- 权限风险评估

- 覆盖层与无障碍概念

### 3. 持久化(概念层面)

- 启动级执行概念

- 服务持久化建模

### 3. 持久化(概念层面)

- 启动级执行概念

- 服务持久化建模

### 4. 传递模拟

- 钓鱼意识场景

- 本地仅限的受控邮件仿真

### 4. 传递模拟

- 钓鱼意识场景

- 本地仅限的受控邮件仿真

### 5. 事后分析(安全仿真)

- 凭证暴露场景

- 使用 tcpdump 进行网络监控

- 行为观察

### 5. 事后分析(安全仿真)

- 凭证暴露场景

- 使用 tcpdump 进行网络监控

- 行为观察

## 威胁建模(STRIDE)

| 威胁 | 场景 |

|------|------|

| 伪造 | 钓鱼仿真 |

| 篡改 | APK 修改概念 |

| 否认 | 日志缺失 |

| 信息泄露 | 数据暴露风险 |

| 拒绝服务 | 服务中断可能性 |

| 权限提升 | 无障碍功能滥用 |

## 防御工程

- 限制未经授权的应用程序安装

- 监控无障碍权限

- 应用白名单策略

- 实施移动威胁检测(MDM/IDS)

- 使用加密和安全编码实践

## 可衡量成果

- 模拟完整的移动攻击生命周期

- 展示 Android 关键风险向量

- 验证检测与监控策略

- 构建安全、隔离的测试环境

## 行业相关性

与以下角色高度相关:

- SOC 分析员

- 渗透测试员

- 移动安全分析师

- 网络安全工程师

## 后续增强

- SIEM 集成(Splunk / ELK)

- 自动化分析流水线

- 行为异常检测

- 高级移动端点保护

## 结论

本项目在安全、可控的环境中展示了真实的网络安全能力。它同时强调了进攻性理解和防御性实现,与现代企业安全实践保持一致。

## 伦理使用声明

本项目严格用于教育和研究目的。所有活动均在隔离实验室环境中进行,不对真实系统或用户造成影响。

本仓库**不**推广或支持任何恶意活动。其目的是提升对移动威胁的理解并加强防御性安全实践。

## 威胁建模(STRIDE)

| 威胁 | 场景 |

|------|------|

| 伪造 | 钓鱼仿真 |

| 篡改 | APK 修改概念 |

| 否认 | 日志缺失 |

| 信息泄露 | 数据暴露风险 |

| 拒绝服务 | 服务中断可能性 |

| 权限提升 | 无障碍功能滥用 |

## 防御工程

- 限制未经授权的应用程序安装

- 监控无障碍权限

- 应用白名单策略

- 实施移动威胁检测(MDM/IDS)

- 使用加密和安全编码实践

## 可衡量成果

- 模拟完整的移动攻击生命周期

- 展示 Android 关键风险向量

- 验证检测与监控策略

- 构建安全、隔离的测试环境

## 行业相关性

与以下角色高度相关:

- SOC 分析员

- 渗透测试员

- 移动安全分析师

- 网络安全工程师

## 后续增强

- SIEM 集成(Splunk / ELK)

- 自动化分析流水线

- 行为异常检测

- 高级移动端点保护

## 结论

本项目在安全、可控的环境中展示了真实的网络安全能力。它同时强调了进攻性理解和防御性实现,与现代企业安全实践保持一致。

## 伦理使用声明

本项目严格用于教育和研究目的。所有活动均在隔离实验室环境中进行,不对真实系统或用户造成影响。

本仓库**不**推广或支持任何恶意活动。其目的是提升对移动威胁的理解并加强防御性安全实践。标签:Android安全, Android漏洞, Crocodilus, DAST, SEO关键词, STRIDE, 可访问性服务, 威胁建模, 安全工具集合, 安全工程, 安全攻防, 实验室环境, 对手模拟, 并发处理, 恶意软件分析, 恶意软件行为模拟, 持久化机制, 攻击生命周期, 漏洞靶场, 目录枚举, 移动安全, 移动端漏洞, 移动银行安全, 银行木马, 防御检测