IMMANUEL-88/cloud-siem-wazuh

GitHub: IMMANUEL-88/cloud-siem-wazuh

一个基于蜜罐与SIEM的实时SSH威胁情报管道,解决攻击捕获、规范化与可视化问题。

Stars: 0 | Forks: 0

# 高级威胁情报管道:实时SSH蜜罐与SIEM

## 📌 项目概述

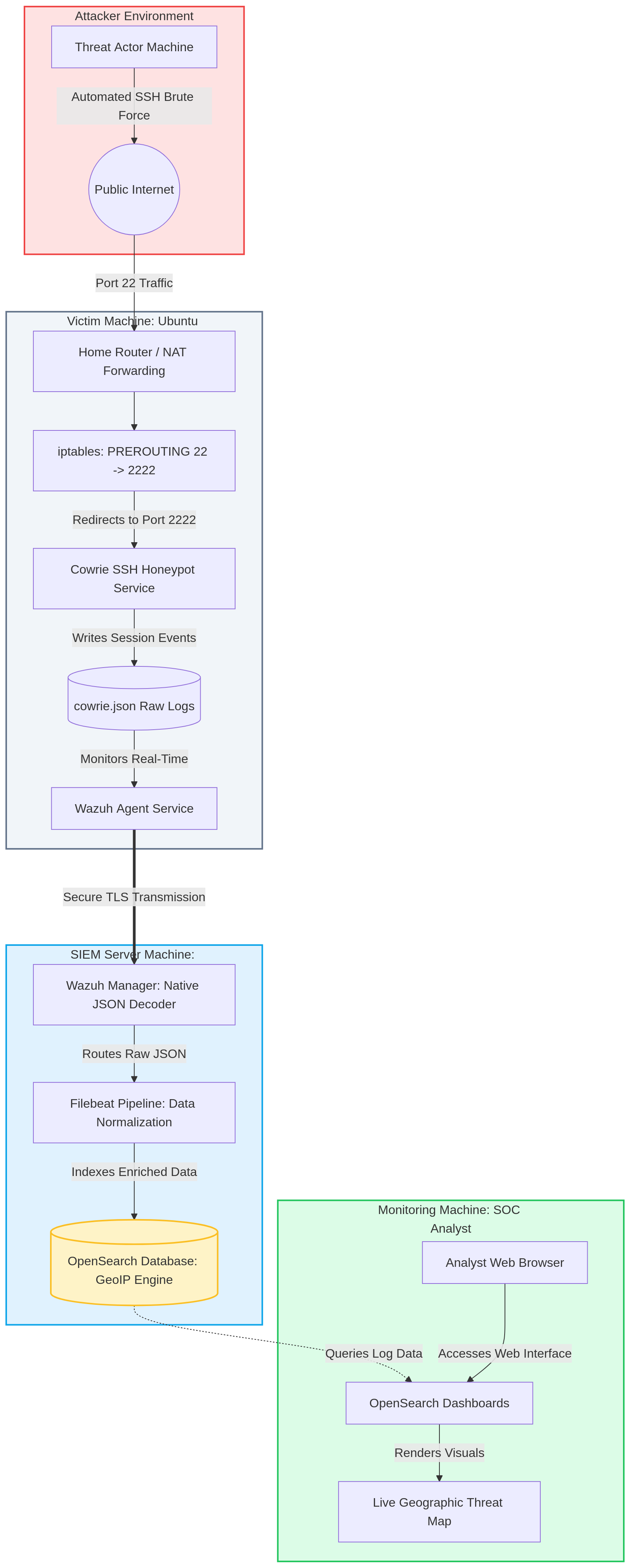

一个端到端的网络威胁情报管道,旨在捕获、规范化和可视化实时的SSH暴力破解攻击。该项目利用自定义配置的Cowrie蜜罐安全捕获威胁行为者,通过Wazuh SIEM和Filebeat处理器进行遥测传输,实现实时的地理IP提取和行为分析,并在OpenSearch Dashboards中展示。

## 👨💻 作者

## 💡 架构图

Immanuel Jeyam |

标签:Filebeat, GeoIP, HTTP工具, iptables, JSON键重命名, Masscan, Mutation, PE 加载器, SSH Honeypot, SSH暴力破解, TopoJSON, Vega可视化, VEH, Wazuh, Zmap, 凭证追踪, 可视化, 威胁情报, 子域名侦测, 字典攻击, 实时数据管道, 开发者工具, 攻击路径追踪, 数据归一化, 日志处理, 端口转发, 端对端威胁情报, 等面积投影地图, 网络安全, 蜜罐, 证书利用, 隐私保护