Zedocun/lumma-stealer-clickfix-phishing-analysis

GitHub: Zedocun/lumma-stealer-clickfix-phishing-analysis

这是一个针对利用伪造 Windows 11 更新进行投递的 Lumma Stealer 钓鱼活动的详细调查报告与攻击链分析项目。

Stars: 0 | Forks: 0

# Lumma Stealer ClickFix 钓鱼分析

## 概述

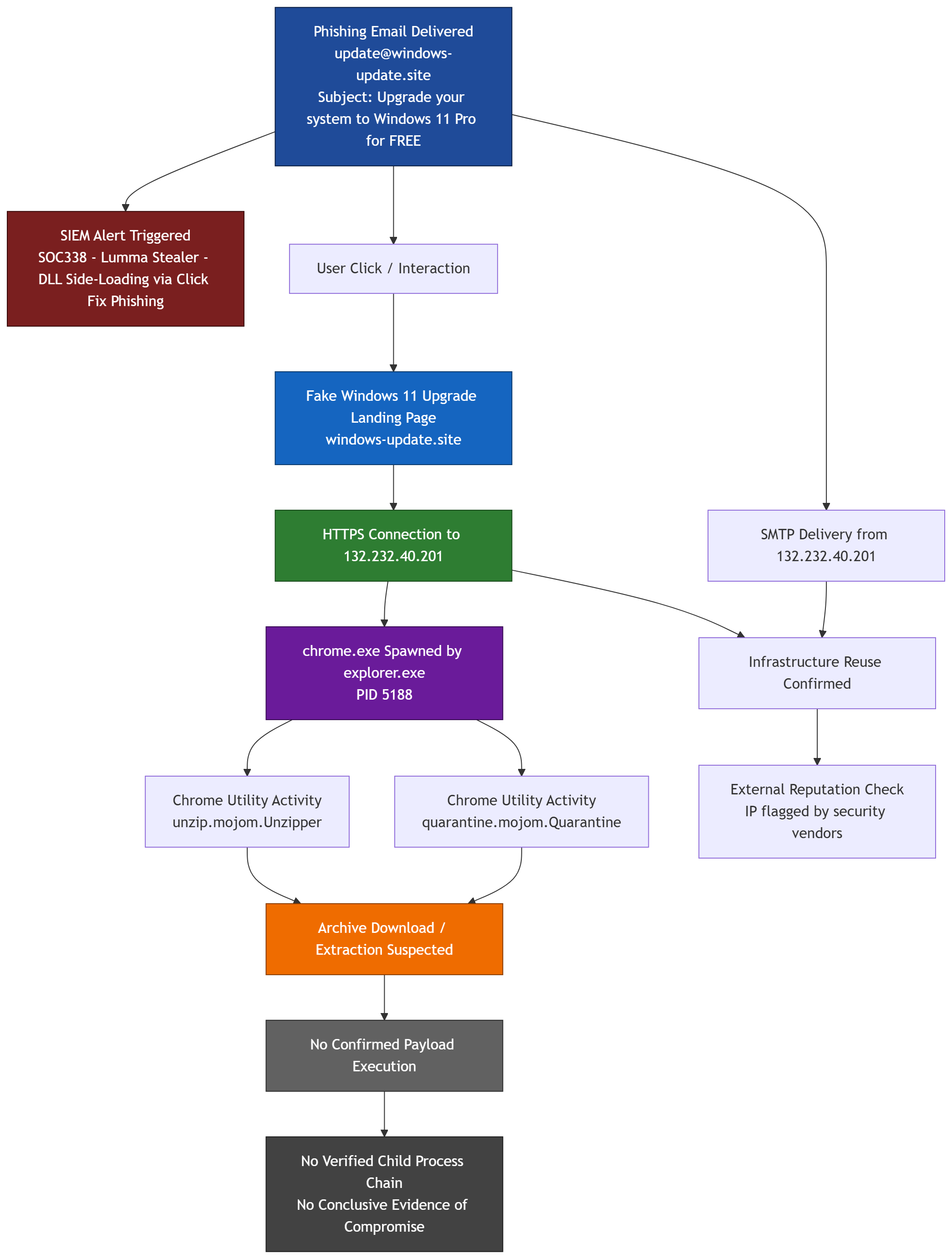

本项目记录了与 **Lumma Stealer** 相关的钓鱼活动调查,该活动通过伪造的 **Windows 11 升级** 诱饵进行投递。

攻击链展示了用户如何接触到钓鱼电子邮件,被重定向至恶意登陆页面,并触发了可疑的浏览器归档处理活动。虽然没有确认有效载荷执行,但该案例提供了强有力的证据表明:

- 钓鱼投递

- 用户交互

- 恶意基础设施访问

- 可疑的归档下载与解压行为

## 调查范围

本分析基于来自以下方面的相关证据:

- SIEM 告警遥测

- 钓鱼电子邮件内容

- 恶意登陆页面截图

- 代理/网络日志

- 浏览器进程遥测

- Chrome 实用工具命令行活动

- IP 信誉分析

## 关键发现

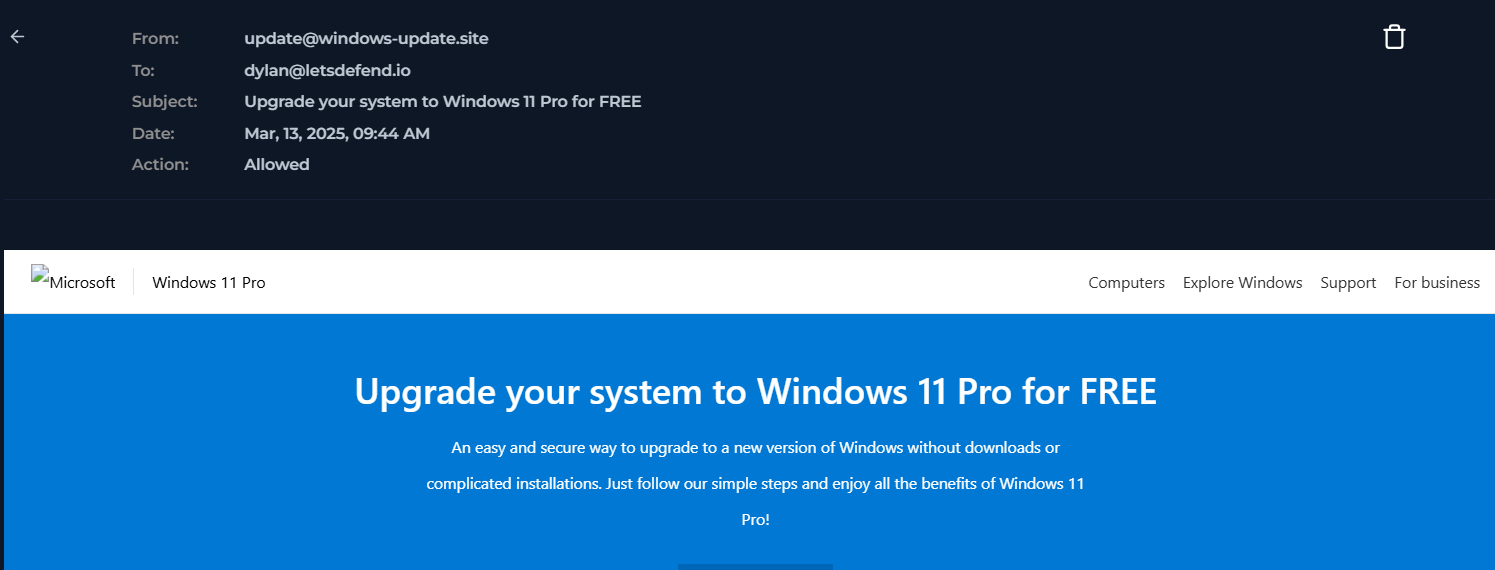

- 一封伪装成 Microsoft 的钓鱼电子邮件被投递给受害者。

- 该邮件使用的发件人地址为 `update@windows-update.site`。

- 邮件主题为:`Upgrade your system to Windows 11 Pro for FREE`。

- 钓鱼基础设施与 `132.232.40.201` 关联。

- 用户随后通过 HTTPS 连接到同一 IP。

- 端点遥测显示 `chrome.exe` 由 `explorer.exe` 启动,表明这是用户驱动的执行。

- Chrome 产生了涉及以下内容的归档相关实用工具活动:

- `unzip.mojom.Unzipper`

- `quarantine.mojom.Quarantine`

- 这强烈表明存在归档下载和解压行为。

- 浏览器活动之后未观察到恶意子进程执行。

## 攻击摘要

本调查中观察到的攻击流程:

1. 钓鱼电子邮件投递给用户

2. 用户与钓鱼诱饵进行交互

3. 浏览器连接到攻击者控制的基础设施

4. 加载伪造的 Windows 11 更新页面

5. Chrome 中出现可疑的归档处理活动

6. 未观察到确认的有效载荷执行

## 证据

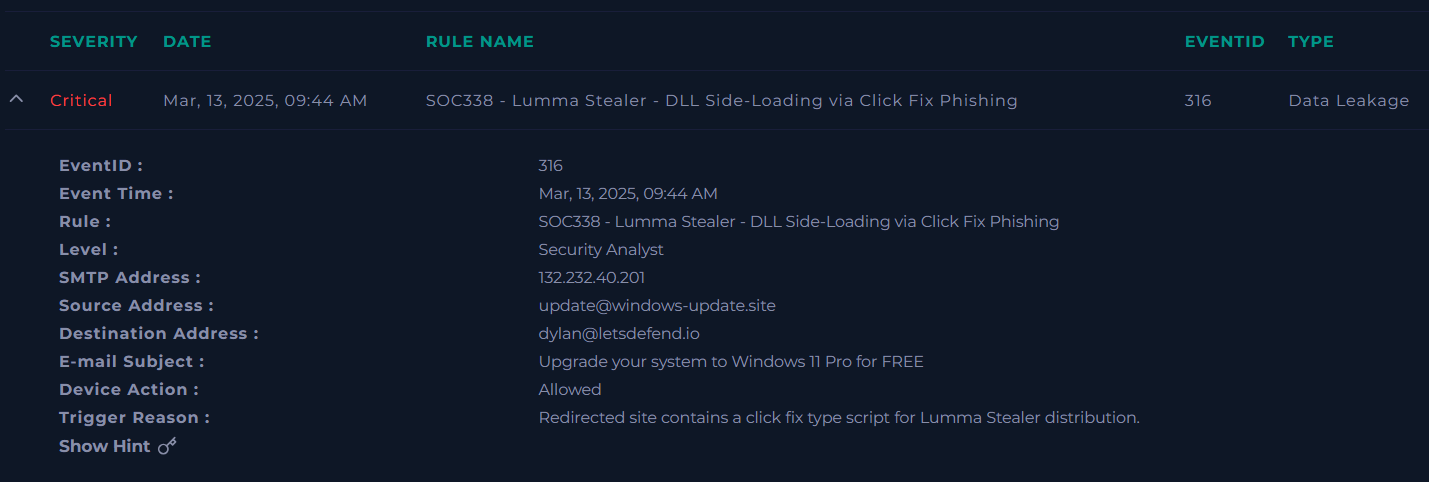

### 1. SIEM 检测

调查始于一条关键的 SIEM 告警,该告警识别出了 **Lumma Stealer ClickFix 钓鱼** 模式。

告警包含以下内容:

- 规则:`SOC338 - Lumma Stealer - DLL Side-Loading via Click Fix Phishing`

- 来源:`update@windows-update.site`

- 主题:`Upgrade your system to Windows 11 Pro for FREE`

- SMTP IP:`132.232.40.201`

### 2. 钓鱼电子邮件

该钓鱼电子邮件伪装成 Microsoft/Windows 更新通知。

该消息利用了社会工程学主题,如紧迫感、免费升级措辞以及对 Microsoft 品牌的模仿。

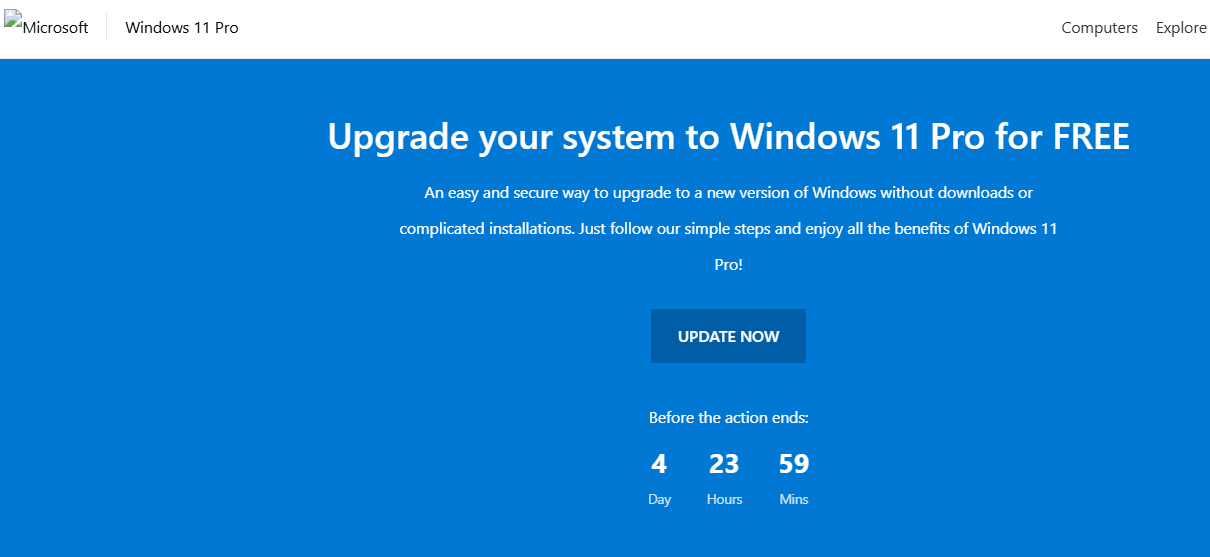

### 3. 恶意登陆页面

用户交互后,受害者到达了一个伪造的 Windows 11 升级页面。

观察到的特征:

- 伪造的 Microsoft 视觉品牌

- “UPDATE NOW” 行动号召

- 制造压力和紧迫感的倒计时计时器

### 4. 网络关联

网络遥测确认受害者主机连接到了此前投递钓鱼电子邮件的同一 IP。

重要关联:

- 钓鱼电子邮件 SMTP IP:`132.232.40.201`

- 后续 HTTPS 目标 IP:`132.232.40.201`

这表明投递和用户交互均复用了同一基础设施。

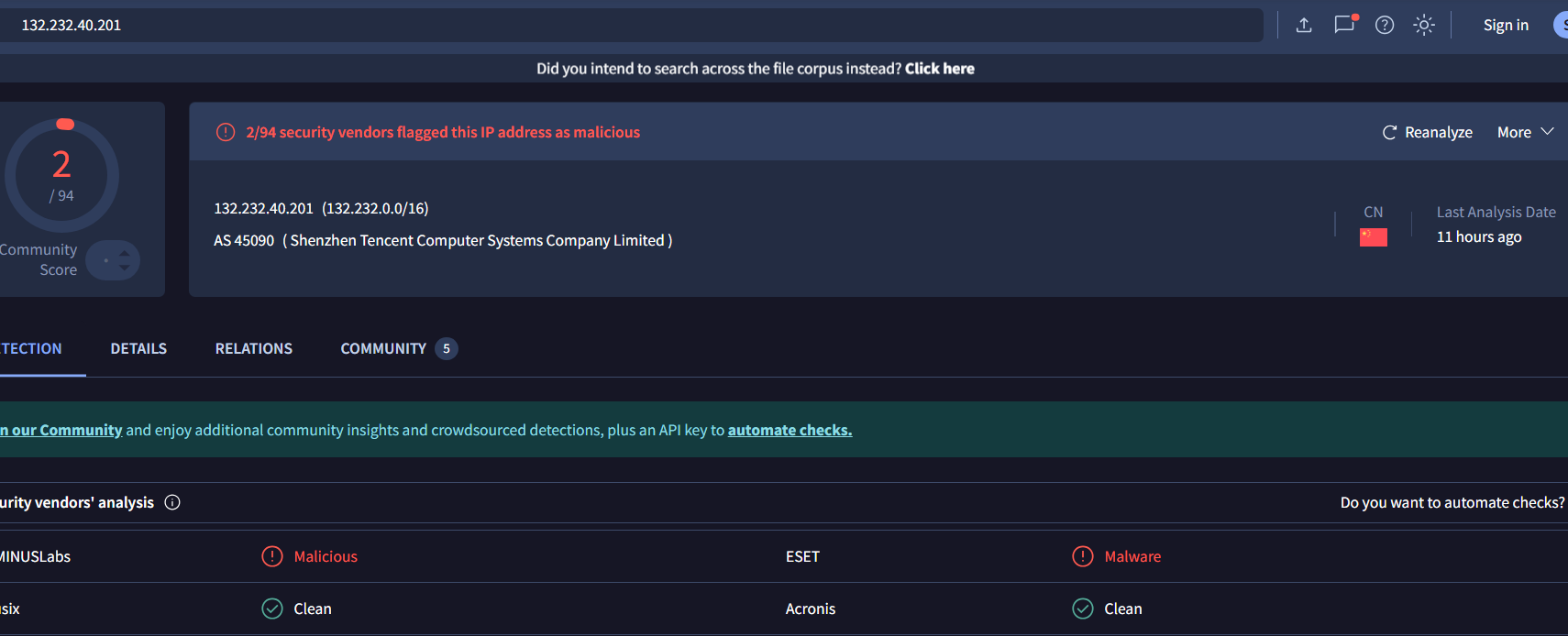

### 5. IP 信誉

此次攻击中使用的 IP 在外部分析中显示出恶意信誉。

观察到的详细信息:

- IP:`132.232.40.201`

- 部分安全供应商将该 IP 标记为恶意

- 引用的 ASN:Tencent cloud infrastructure

这本身并不能证明已遭到入侵,但加强了恶意上下文。

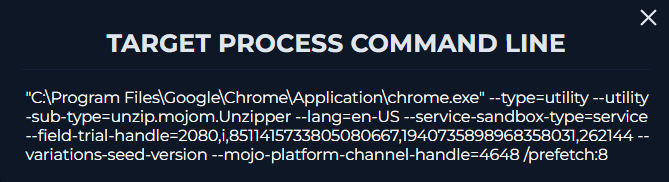

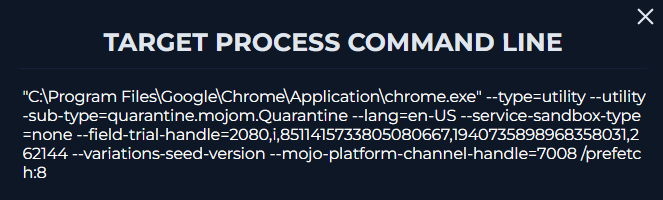

### 6. 端点浏览器活动

端点遥测显示,在用户交互后不久出现了可疑的浏览器活动。

观察到的详细信息:

- 进程:`chrome.exe`

- 父进程:`explorer.exe`

- PID:`5188`

这表明是由用户发起的浏览器会话,而非后台服务进程。

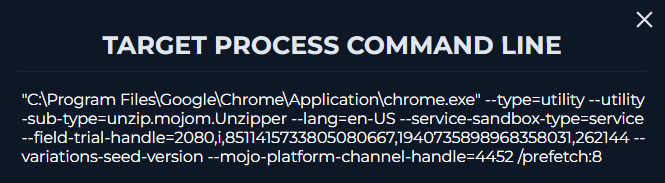

### 7. 归档处理活动

Chrome 产生了与归档处理一致的实用工具活动。

观察到的命令行痕迹包括:

- `--utility-sub-type=unzip.mojom.Unzipmer`

- `--utility-sub-type=quarantine.mojom.Quarantine`

该模式强烈表明:

- 压缩归档下载

- 归档解压

- 隔离或浏览器安全处理

这与可疑的投递阶段一致。

## 时间线

| 时间 | 事件 |

|------|-------|

| Mar 13, 2025 09:44 AM | 钓鱼电子邮件投递 |

| Mar 13, 2025 09:44 AM | SIEM 告警触发 |

| Mar 13, 2025 11:26 PM | 内部主机通过 HTTPS 连接到 `132.232.40.201` |

| Mar 13, 2025 11:26:08 PM | 观察到 `chrome.exe` 活动 |

| Mar 13, 2025 11:26:08 PM | 观察到与归档相关的 Chrome 实用工具进程 |

## MITRE ATT&CK 映射

| 战术 | 技术 | ID |

|--------|-----------|----|

| 初始访问 | 钓鱼 | T1566 |

| 执行 | 用户执行 | T1204 |

| 防御规避 | 伪装 | T1036 |

| 命令与控制 | 应用层协议:Web 协议 | T1071.001 |

| 命令与控制 / 投递 | 入侵工具传输 | T1105 |

## 技术评估

本调查确认了:

- 成功的钓鱼投递

- 确认用户与攻击者基础设施交互

- 可疑的归档下载或解压行为

然而,未发现以下证据:

- PowerShell 执行

- 命令行 Shell 活动

- 次级有效载荷启动

- 下载后可疑子进程创建

- 确认的持久化

- 确认的数据外泄

### 最终评估

本案例似乎代表了 **由钓鱼驱动的恶意软件投递尝试**,该尝试已推进至 **投递和归档处理阶段**,但根据现有证据,**有效载荷执行未得到确认**。

## 失陷指标

| 类型 | 值 |

|------|-------|

| 域名 | `windows-update.site` |

| IP | `132.232.40.201` |

| 邮件发送者 | `update@windows-update.site` |

| 邮件主题 | `Upgrade your system to Windows 11 Pro for FREE` |

| 恶意软件家族 | Lumma Stealer |

## 经验教训

本案例强调了跨以下领域关联证据的重要性:

- 电子邮件安全遥测

- 代理/网络连接

- 端点进程活动

- 浏览器实用工具行为

- 外部基础设施信誉

即使未观察到完整的恶意软件执行,早期阶段的证据也足以识别并遏制恶意活动,从而在完全入侵发生之前进行处置。

## 图表

标签:C2 通信, Chrome 安全, DAST, ESC8, IP 声誉, Lumma Stealer, Object Callbacks, OpenCanary, Windows 11, 信息窃取木马, 可疑存档处理, 基础设施分析, 威胁情报, 子域枚举, 开发者工具, 恶意软件分析, 搜索语句(dork), 攻击链分析, 电子邮件欺诈, 社会工程学, 端点遥测, 网络钓鱼, 虚假更新, 诱饵文件, 进程分析