0xBlackash/CVE-2026-2699

GitHub: 0xBlackash/CVE-2026-2699

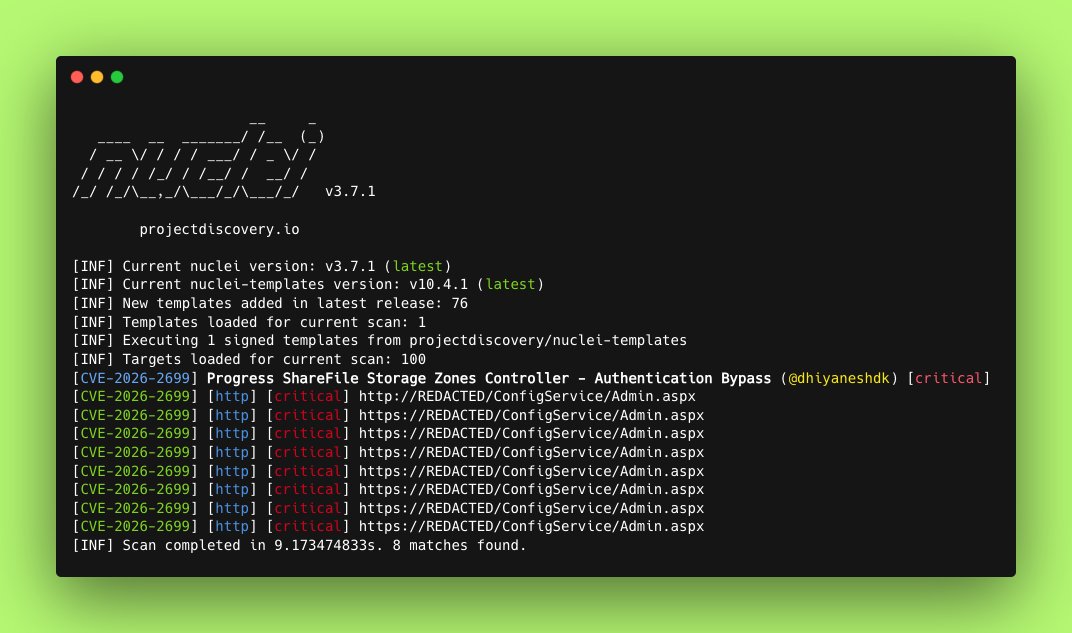

针对 Progress ShareFile Storage Zones Controller 身份验证绕过漏洞(CVE-2026-2699)提供的检测脚本、技术分析及概念验证材料。

Stars: 0 | Forks: 0

# CVE-2026-2699 — Progress ShareFile Storage Zones Controller 身份验证绕过

[](https://opensource.org/licenses/MIT)

[](https://github.com/yourusername/CVE-2026-2699/stargazers)

[](https://github.com/yourusername/CVE-2026-2699/issues)

客户托管的 **Progress ShareFile Storage Zones Controller (SZC)** ≤ 5.12.3 版本中存在**严重身份验证绕过(CVSS 9.8)**。

## 📋 概述

**CVE-2026-2699** 是一个严重的身份验证绕过漏洞,影响 **Progress ShareFile Storage Zones Controller**(客户托管部署)的 Web 界面。

未经身份验证的远程攻击者可以访问受限的配置页面,这可能导致系统配置变更,并且与 CVE-2026-2701 链接后,可导致完整的**预身份验证远程代码执行 (RCE)**。

- **受影响产品**: Progress ShareFile Storage Zones Controller (SZC) 5.x(至 5.12.3 版本)

- **不受影响**: ShareFile 6.x 版本和云托管实例

- **修复版本**: Storage Zones Controller **5.12.4**(2026 年 3 月发布)

此仓库包含检测脚本、技术分析和概念验证材料(在法律和道德允许的范围内)。

## 🎯 漏洞详情

- **CVE ID**: CVE-2026-2699

- **严重性**: 严重 (CVSS v3.1 基础分: **9.8**)

- **向量**: AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H

- **类型**: 身份验证绕过 / 访问控制不当 (CWE-284),伴随重定向后执行 (EAR)

- **影响**: 未经身份验证即可访问管理配置端点 → 链接后可能导致整个系统被攻陷

### 根本原因

该漏洞源于 SZC Web 管理界面中的访问控制不足和重定向处理缺陷,允许未经身份验证的用户访问敏感的配置功能。

## 🛠️ 仓库内容

- `detection/` — 非破坏性检测脚本 (Python)

- `analysis/` — 详细的技术分析和根本原因说明

- `poc/` — 概念验证(仅限教育用途 / 授权测试)

- `exploit-chain/` — 演示与 CVE-2026-2701 (RCE) 的链接利用

- `assets/` — 截图、图表和日志

## 🚨 受影响版本

| 版本 | 状态 |

|------------------|-------------|

| ≤ 5.12.3 | 易受攻击 |

| 5.12.4+ | 已修复 |

| 6.x | 不受影响|

**注意**: 只有**客户托管**(本地部署)的 Storage Zones Controller 部署受影响。

## ✅ 缓解措施

1. **立即升级** 至 **Storage Zones Controller 5.12.4** 或更高版本。

2. 限制 SZC 管理界面的公共互联网暴露(使用 VPN、防火墙规则或零信任访问)。

3. 监控日志,检查对 `/Configuration/` 或类似端点的可疑访问。

4. 应用来自 Progress Software 的官方安全补丁。

官方公告:

[Progress ShareFile 安全漏洞 – 2026 年 2 月](https://docs.sharefile.com/en-us/storage-zones-controller/5-0/security-vulnerability-feb26)

## 🔍 检测

此仓库包含一个轻量级检测脚本:

```

python3 watchTowr-vs-Progress-ShareFile-CVE-2026-2699.py -t https://target-sz-controller.example.com

```

灵感来源于官方 watchTowr 检测工具。

## 📚 参考资料

- [NVD 详情 — CVE-2026-2699](https://nvd.nist.gov/vuln/detail/CVE-2026-2699)

- [watchTowr Labs 完整分析](https://labs.watchtowr.com/youre-not-supposed-to-sharefile-with-everyone-progress-sharefile-pre-auth-rce-chain-cve-2026-2699-cve-2026-2701/)

- [Progress 官方公告](https://docs.sharefile.com/en-us/storage-zones-controller/5-0/security-vulnerability-feb26)

- [Tenable CVE 页面](https://www.tenable.com/cve/CVE-2026-2699)

- GitHub 公告: [GHSA-ppf9-6x38-42wv](https://github.com/advisories/GHSA-ppf9-6x38-42wv)

## ⚠️ 法律与道德声明

本仓库中的所有材料**仅供教育、研究和防御安全目的使用**。

对您不拥有或未明确获得测试许可的系统进行未经授权的利用是非法且不道德的。

## ⭐ Star 历史与贡献

欢迎通过 Pull Request 贡献改进的检测方法或额外的分析文章。

**为安全社区用 ❤️ 制作**

标签:0day, CISA项目, CVE, CWE-284, PoC, Progress ShareFile, RCE, Storage Zones Controller, URL发现, Web安全, 严重漏洞, 安全检测, 提权, 数字签名, 暴力破解, 权限绕过, 漏洞分析, 漏洞复现, 编程工具, 网络安全, 蓝队分析, 认证绕过, 路径探测, 远程代码执行, 逆向工具, 隐私保护