invictus-is/wifi-security-analysis-wpa2

GitHub: invictus-is/wifi-security-analysis-wpa2

该项目旨在受控环境中评估WPA2-PSK无线网络的安全性,通过分析握手包揭示弱口令漏洞并提出防御措施。

Stars: 0 | Forks: 0

## 语言

- English (默认)

- Portuguese: [README.pt-BR.md](README.pt-BR.md)

# Wi-Fi 安全分析 (WPA2)

## 目标

本项目在受控且授权的环境下,评估使用 WPA2-PSK 协议的 Wi-Fi 网络的安全性。

## 环境

- 受控实验室

- 授权测试网络

- 流量分析工具

## 网络识别

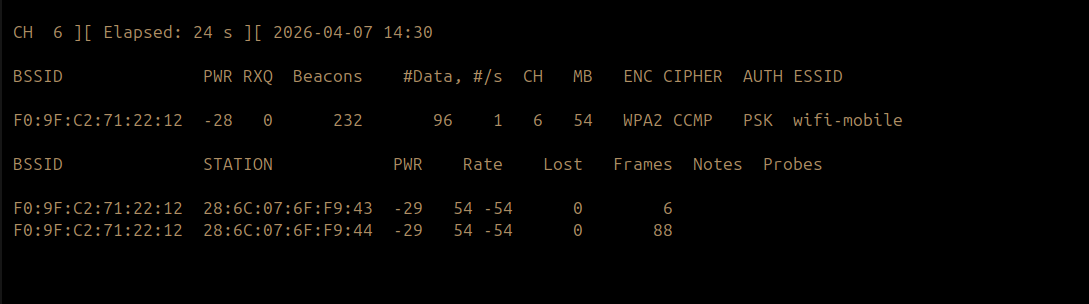

识别出一个具有以下特征的网络。

下图展示了网络发现和监控过程:

- 协议: WPA2

- Cipher: CCMP

- 认证: PSK

- 信道: 6

- 观察到活跃流量

- 存在已连接客户端

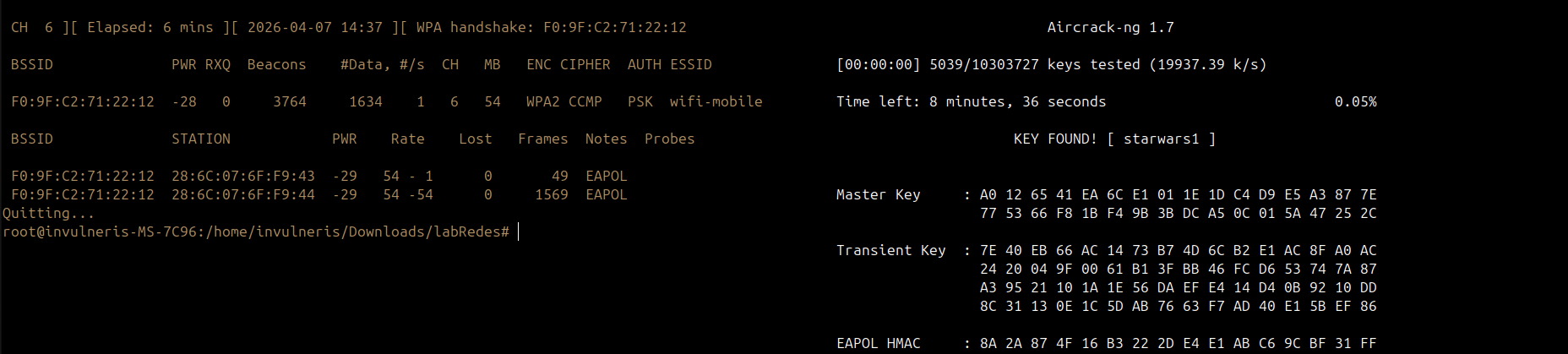

## 握手捕获

分析显示存在 EAPOL 数据包,确认已成功捕获 WPA2 握手。

## 安全分析

WPA2-PSK 依赖于共享认证机制,即所有客户端使用相同的密码。

当使用弱密码时,该模型会增加暴露风险。

捕获的握手使得基于字典的离线攻击成为可能。

在此场景中,由于密码复杂度不足,网络存在漏洞。

## 局限性

- 需要已连接的客户端

- 依赖于信号质量

- 对强密码无效

## 分析结果

下图展示了成功捕获握手以及验证网络暴露风险:

结果表明,当使用弱密码时,该网络容易受到基于字典的攻击。

## 缓解措施

- 使用强密码(至少 12 个字符且具有高熵)

- 尽可能采用 WPA3

- 禁用 WPS

- 监控去认证事件

## 核心见解

WPA2 的安全性主要取决于密码复杂度,而非协议本身。

## 道德声明

本项目在受控且授权的环境下进行,仅用于教育目的。

## 作者

João Carlos Velho de Oliveira

标签:AES-256, CCMP, DOS头擦除, EAPOL, meg, VEH, Wi-Fi安全, WPA2-PSK, WPA3迁移, 信息安全, 字典攻击, 密码破解, 握手包捕获, 漏洞评估, 离线攻击, 网络安全, 隐私保护