Friendlyfoldman/soc-investigation-windows-compromise

GitHub: Friendlyfoldman/soc-investigation-windows-compromise

这是一个基于 TryHackMe 实验室的 SOC 调查案例文档,详细演示了如何通过分析进程、日志缺失及文件系统痕迹,识别被入侵 Windows 系统中的 Mimikatz 攻击和横向移动工具。

Stars: 0 | Forks: 0

# SOC 调查 —— Windows 入侵(TryHackMe 实验室)

针对被入侵的 Windows 系统进行的 SOC 风格调查,识别凭据转储(Mimikatz)、攻击者工具以及入侵后活动。

## 执行摘要

在发现异常行为后,对一台被入侵的 Windows 系统进行了调查,异常行为包括任务管理器不稳定和可疑进程执行。

分析发现位于 `C:\TMP` 的一组恶意工具,包括与 Mimikatz 一致的凭据转储工具、网络扫描工具和远程执行工具。

证据表明该系统被用于:

- 凭据转储

- 内部侦察

- 潜在的横向移动

由于缺乏相关的日志数据,无法确定初始访问向量,这可能是由于日志记录不足或反取证活动造成的。

## 初步分流

### 观察结果

- 任务管理器打开后不久便反复关闭

- 观察到可疑进程:`badrclient`

### 采取的行动

- 切换到 Sysinternals Process Explorer 以进行更深入的检查

### 关键观察

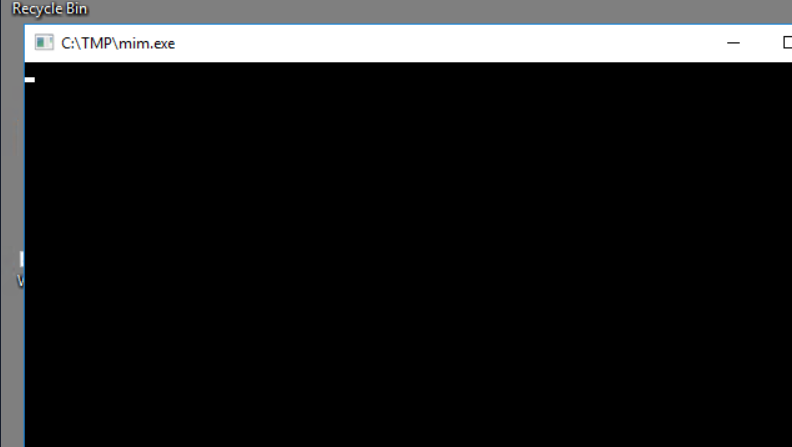

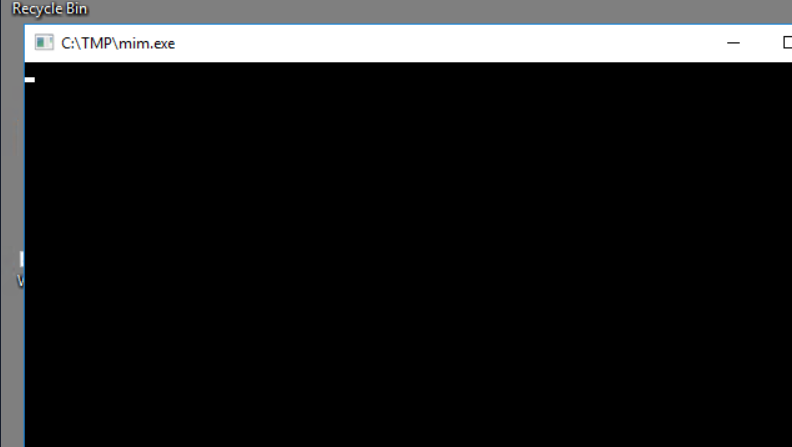

在尝试启动 Process Explorer 时,出现了一个短暂引用以下内容的命令窗口:

`C:\TMP\mim.exe`

这种行为最初被解释为 Process Explorer 触发了可疑二进制文件的执行。

### 截图

...

### 初步假设

基于这一观察,怀疑:

- 正在执行一个恶意二进制文件(`mim.exe`)

- 系统可能已被入侵并正在进行凭据转储

### 后续调查

进一步分析显示:

- 重新测试时 Process Explorer 运行正常

- 没有直接证据证实启动 Process Explorer 执行了 `mim.exe`

这表明最初的观察可能是巧合,或者是由不相关的后台活动引起的。

然而,`C:\TMP` 中存在 `mim.exe` 仍然是系统被入侵的强烈指标,因此对其进行了进一步调查。

## 日志分析(初步审查)

### 方法

审查了事件查看器日志:

- System(系统)

- Security(安全)

- Application(应用程序)

### 观察结果

- 识别出多个系统事件(7036, 7040 等)

- Amcache 配置单元访问历史记录已被清除

### 初步解释

某些事件看起来很可疑,但缺乏与攻击者活动的明确联系。

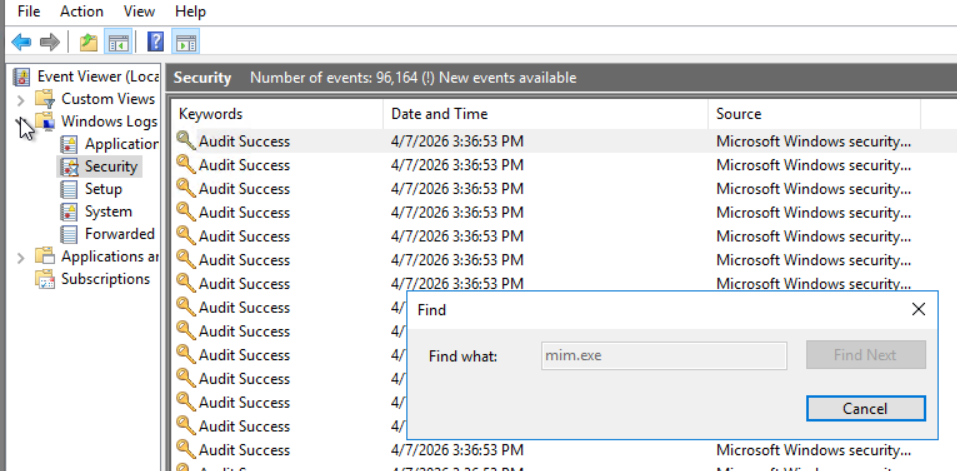

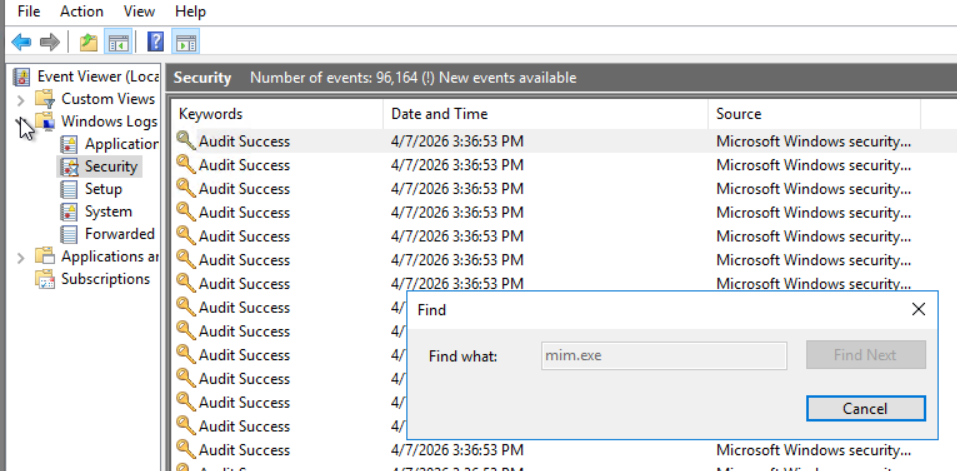

## 重点日志分析

### 改进方法

重点关注关键事件 ID:

- **4688** → 进程创建

- **4624** → 登录成功

- **4625** → 登录失败

### 调查结果

未发现引用以下内容的日志条目:

- `mim.exe`

- `C:\TMP`

- 其他可疑二进制文件

### 解释

未发现攻击者执行的直接日志证据。

### 截图

### 初步假设

基于这一观察,怀疑:

- 正在执行一个恶意二进制文件(`mim.exe`)

- 系统可能已被入侵并正在进行凭据转储

### 后续调查

进一步分析显示:

- 重新测试时 Process Explorer 运行正常

- 没有直接证据证实启动 Process Explorer 执行了 `mim.exe`

这表明最初的观察可能是巧合,或者是由不相关的后台活动引起的。

然而,`C:\TMP` 中存在 `mim.exe` 仍然是系统被入侵的强烈指标,因此对其进行了进一步调查。

## 日志分析(初步审查)

### 方法

审查了事件查看器日志:

- System(系统)

- Security(安全)

- Application(应用程序)

### 观察结果

- 识别出多个系统事件(7036, 7040 等)

- Amcache 配置单元访问历史记录已被清除

### 初步解释

某些事件看起来很可疑,但缺乏与攻击者活动的明确联系。

## 重点日志分析

### 改进方法

重点关注关键事件 ID:

- **4688** → 进程创建

- **4624** → 登录成功

- **4625** → 登录失败

### 调查结果

未发现引用以下内容的日志条目:

- `mim.exe`

- `C:\TMP`

- 其他可疑二进制文件

### 解释

未发现攻击者执行的直接日志证据。

### 截图

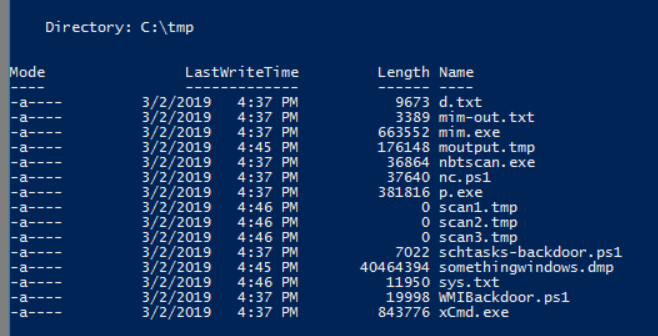

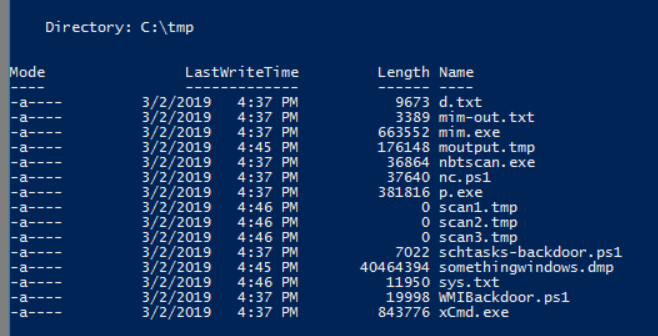

## 文件系统调查

### 位置

`C:\TMP`

### 识别出的可疑文件

- `mim.exe` → 凭据转储(Mimikatz)

- `nbtscan.exe` → 网络扫描

- `nc.ps1` → 可能的反向 Shell / 后门

- `xCmd.exe`, `p.exe` → 远程执行工具

- `WMIBackdoor` → 持久化机制

- `scan*.tmp` → 可能是扫描输出

### 解释

入侵后活动的证据:

- 凭据访问

- 网络侦察

- 远程命令执行

### 截图

## 文件系统调查

### 位置

`C:\TMP`

### 识别出的可疑文件

- `mim.exe` → 凭据转储(Mimikatz)

- `nbtscan.exe` → 网络扫描

- `nc.ps1` → 可能的反向 Shell / 后门

- `xCmd.exe`, `p.exe` → 远程执行工具

- `WMIBackdoor` → 持久化机制

- `scan*.tmp` → 可能是扫描输出

### 解释

入侵后活动的证据:

- 凭据访问

- 网络侦察

- 远程命令执行

### 截图

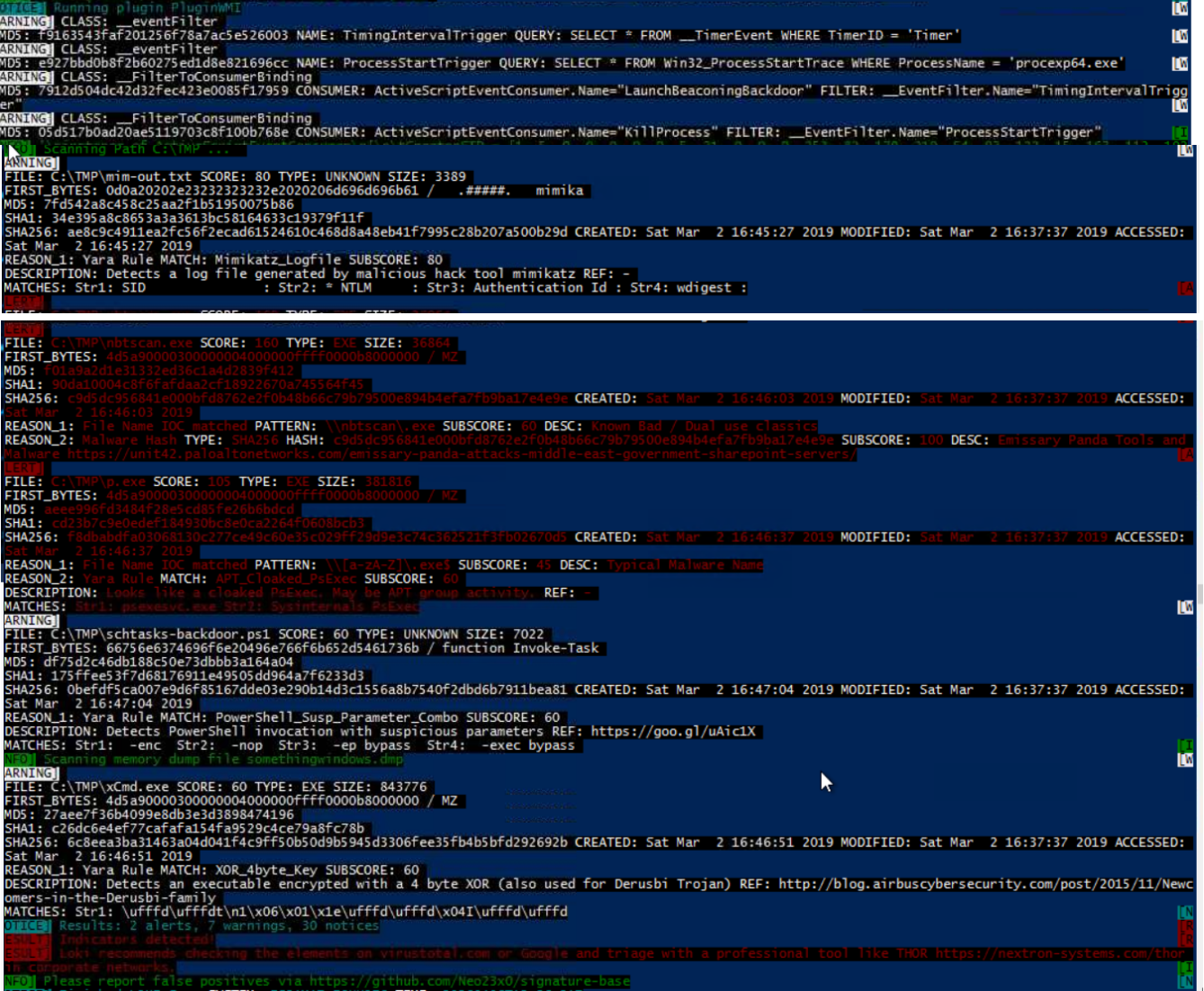

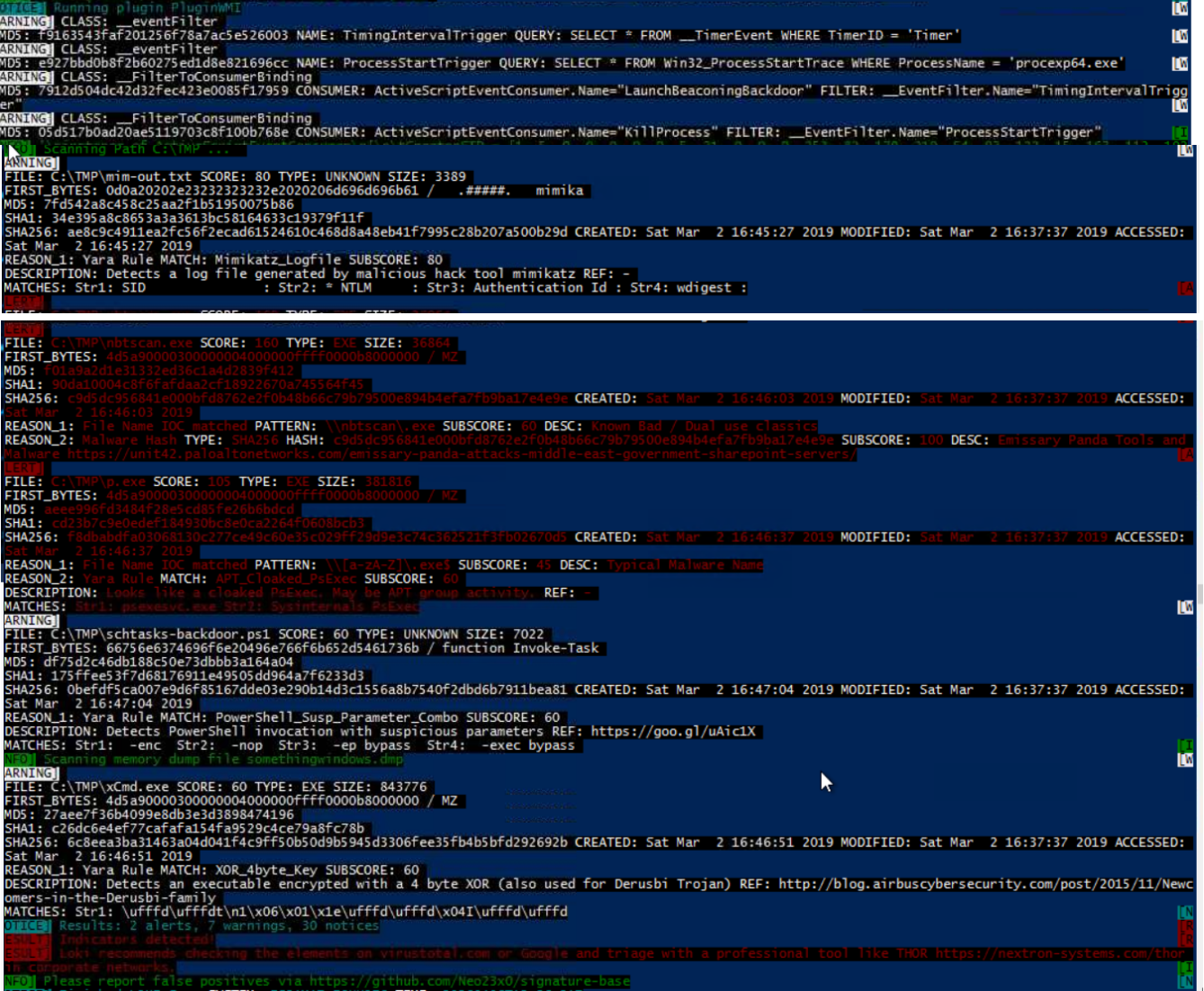

## 恶意软件确认(Loki 扫描)

### 行动

针对 `C:\TMP` 执行 Loki 扫描

### 结果

- 多个文件被标记为恶意

- 检测到与 Mimikatz 相关的痕迹

- 识别出可疑的 PowerShell 使用情况

### 解释

确认存在恶意活动。

### 截图

## 恶意软件确认(Loki 扫描)

### 行动

针对 `C:\TMP` 执行 Loki 扫描

### 结果

- 多个文件被标记为恶意

- 检测到与 Mimikatz 相关的痕迹

- 识别出可疑的 PowerShell 使用情况

### 解释

确认存在恶意活动。

### 截图

## 时间线分析

### 关键活动窗口

02/03/2019 ~16:37–16:46

### 观察结果

- 攻击者工具的创建/修改聚集在此时间段

- 表明攻击者在此期间处于活跃状态

## 针对性日志调查

### 方法

在以下范围内搜索日志:

- 事件发生时间段

- 前后 24 小时

- 替代日期格式

### 结果

未识别出相关的日志条目。

### 解释

日志可能:

- 未启用

- 被覆盖

- 被清除

## 其他日志发现

### 事件 4624(登录)

- 账户:`EC2AMAZ-I8UHO76$`

- 登录类型:4(批处理)

- 源 IP:不存在

### 解释

- 机器账户(非用户账户)

- 批处理登录(计划任务/系统活动)

- 没有攻击者登录的证据

### 审查的其他事件

- NTP 活动 → 正常的系统行为

- 启用 WinRM → 潜在的入侵向量,但不是证据

- PowerShell 日志清除 → 可能的反取证活动

### 结论

没有直接的日志证据将这些事件与攻击者的行为联系起来。

## 结论

### 已确认

- 系统入侵

- 凭据转储活动

- 存在攻击者工具包

- 侦察和潜在横向移动的证据

### 未确定

- 初始访问向量

- 攻击者身份

- 源 IP

### 可能的场景

- 攻击者获得了访问权限

- 在 `C:\TMP` 中部署了工具

- 执行了凭据转储

- 进行了网络侦察

- 可能建立了持久化机制

- 规避或删除了日志

### 截图

## 关键要点

- 即使在没有日志的情况下,文件系统痕迹也可以确认入侵

- 缺乏日志并不表明没有攻击者活动

- 临时目录是攻击者工具的常见暂存区域

- 必须有条理地调查并排除误报

## 时间线分析

### 关键活动窗口

02/03/2019 ~16:37–16:46

### 观察结果

- 攻击者工具的创建/修改聚集在此时间段

- 表明攻击者在此期间处于活跃状态

## 针对性日志调查

### 方法

在以下范围内搜索日志:

- 事件发生时间段

- 前后 24 小时

- 替代日期格式

### 结果

未识别出相关的日志条目。

### 解释

日志可能:

- 未启用

- 被覆盖

- 被清除

## 其他日志发现

### 事件 4624(登录)

- 账户:`EC2AMAZ-I8UHO76$`

- 登录类型:4(批处理)

- 源 IP:不存在

### 解释

- 机器账户(非用户账户)

- 批处理登录(计划任务/系统活动)

- 没有攻击者登录的证据

### 审查的其他事件

- NTP 活动 → 正常的系统行为

- 启用 WinRM → 潜在的入侵向量,但不是证据

- PowerShell 日志清除 → 可能的反取证活动

### 结论

没有直接的日志证据将这些事件与攻击者的行为联系起来。

## 结论

### 已确认

- 系统入侵

- 凭据转储活动

- 存在攻击者工具包

- 侦察和潜在横向移动的证据

### 未确定

- 初始访问向量

- 攻击者身份

- 源 IP

### 可能的场景

- 攻击者获得了访问权限

- 在 `C:\TMP` 中部署了工具

- 执行了凭据转储

- 进行了网络侦察

- 可能建立了持久化机制

- 规避或删除了日志

### 截图

## 关键要点

- 即使在没有日志的情况下,文件系统痕迹也可以确认入侵

- 缺乏日志并不表明没有攻击者活动

- 临时目录是攻击者工具的常见暂存区域

- 必须有条理地调查并排除误报

### 初步假设

基于这一观察,怀疑:

- 正在执行一个恶意二进制文件(`mim.exe`)

- 系统可能已被入侵并正在进行凭据转储

### 后续调查

进一步分析显示:

- 重新测试时 Process Explorer 运行正常

- 没有直接证据证实启动 Process Explorer 执行了 `mim.exe`

这表明最初的观察可能是巧合,或者是由不相关的后台活动引起的。

然而,`C:\TMP` 中存在 `mim.exe` 仍然是系统被入侵的强烈指标,因此对其进行了进一步调查。

## 日志分析(初步审查)

### 方法

审查了事件查看器日志:

- System(系统)

- Security(安全)

- Application(应用程序)

### 观察结果

- 识别出多个系统事件(7036, 7040 等)

- Amcache 配置单元访问历史记录已被清除

### 初步解释

某些事件看起来很可疑,但缺乏与攻击者活动的明确联系。

## 重点日志分析

### 改进方法

重点关注关键事件 ID:

- **4688** → 进程创建

- **4624** → 登录成功

- **4625** → 登录失败

### 调查结果

未发现引用以下内容的日志条目:

- `mim.exe`

- `C:\TMP`

- 其他可疑二进制文件

### 解释

未发现攻击者执行的直接日志证据。

### 截图

### 初步假设

基于这一观察,怀疑:

- 正在执行一个恶意二进制文件(`mim.exe`)

- 系统可能已被入侵并正在进行凭据转储

### 后续调查

进一步分析显示:

- 重新测试时 Process Explorer 运行正常

- 没有直接证据证实启动 Process Explorer 执行了 `mim.exe`

这表明最初的观察可能是巧合,或者是由不相关的后台活动引起的。

然而,`C:\TMP` 中存在 `mim.exe` 仍然是系统被入侵的强烈指标,因此对其进行了进一步调查。

## 日志分析(初步审查)

### 方法

审查了事件查看器日志:

- System(系统)

- Security(安全)

- Application(应用程序)

### 观察结果

- 识别出多个系统事件(7036, 7040 等)

- Amcache 配置单元访问历史记录已被清除

### 初步解释

某些事件看起来很可疑,但缺乏与攻击者活动的明确联系。

## 重点日志分析

### 改进方法

重点关注关键事件 ID:

- **4688** → 进程创建

- **4624** → 登录成功

- **4625** → 登录失败

### 调查结果

未发现引用以下内容的日志条目:

- `mim.exe`

- `C:\TMP`

- 其他可疑二进制文件

### 解释

未发现攻击者执行的直接日志证据。

### 截图

## 文件系统调查

### 位置

`C:\TMP`

### 识别出的可疑文件

- `mim.exe` → 凭据转储(Mimikatz)

- `nbtscan.exe` → 网络扫描

- `nc.ps1` → 可能的反向 Shell / 后门

- `xCmd.exe`, `p.exe` → 远程执行工具

- `WMIBackdoor` → 持久化机制

- `scan*.tmp` → 可能是扫描输出

### 解释

入侵后活动的证据:

- 凭据访问

- 网络侦察

- 远程命令执行

### 截图

## 文件系统调查

### 位置

`C:\TMP`

### 识别出的可疑文件

- `mim.exe` → 凭据转储(Mimikatz)

- `nbtscan.exe` → 网络扫描

- `nc.ps1` → 可能的反向 Shell / 后门

- `xCmd.exe`, `p.exe` → 远程执行工具

- `WMIBackdoor` → 持久化机制

- `scan*.tmp` → 可能是扫描输出

### 解释

入侵后活动的证据:

- 凭据访问

- 网络侦察

- 远程命令执行

### 截图

## 恶意软件确认(Loki 扫描)

### 行动

针对 `C:\TMP` 执行 Loki 扫描

### 结果

- 多个文件被标记为恶意

- 检测到与 Mimikatz 相关的痕迹

- 识别出可疑的 PowerShell 使用情况

### 解释

确认存在恶意活动。

### 截图

## 恶意软件确认(Loki 扫描)

### 行动

针对 `C:\TMP` 执行 Loki 扫描

### 结果

- 多个文件被标记为恶意

- 检测到与 Mimikatz 相关的痕迹

- 识别出可疑的 PowerShell 使用情况

### 解释

确认存在恶意活动。

### 截图

## 时间线分析

### 关键活动窗口

02/03/2019 ~16:37–16:46

### 观察结果

- 攻击者工具的创建/修改聚集在此时间段

- 表明攻击者在此期间处于活跃状态

## 针对性日志调查

### 方法

在以下范围内搜索日志:

- 事件发生时间段

- 前后 24 小时

- 替代日期格式

### 结果

未识别出相关的日志条目。

### 解释

日志可能:

- 未启用

- 被覆盖

- 被清除

## 其他日志发现

### 事件 4624(登录)

- 账户:`EC2AMAZ-I8UHO76$`

- 登录类型:4(批处理)

- 源 IP:不存在

### 解释

- 机器账户(非用户账户)

- 批处理登录(计划任务/系统活动)

- 没有攻击者登录的证据

### 审查的其他事件

- NTP 活动 → 正常的系统行为

- 启用 WinRM → 潜在的入侵向量,但不是证据

- PowerShell 日志清除 → 可能的反取证活动

### 结论

没有直接的日志证据将这些事件与攻击者的行为联系起来。

## 结论

### 已确认

- 系统入侵

- 凭据转储活动

- 存在攻击者工具包

- 侦察和潜在横向移动的证据

### 未确定

- 初始访问向量

- 攻击者身份

- 源 IP

### 可能的场景

- 攻击者获得了访问权限

- 在 `C:\TMP` 中部署了工具

- 执行了凭据转储

- 进行了网络侦察

- 可能建立了持久化机制

- 规避或删除了日志

### 截图

## 关键要点

- 即使在没有日志的情况下,文件系统痕迹也可以确认入侵

- 缺乏日志并不表明没有攻击者活动

- 临时目录是攻击者工具的常见暂存区域

- 必须有条理地调查并排除误报

## 时间线分析

### 关键活动窗口

02/03/2019 ~16:37–16:46

### 观察结果

- 攻击者工具的创建/修改聚集在此时间段

- 表明攻击者在此期间处于活跃状态

## 针对性日志调查

### 方法

在以下范围内搜索日志:

- 事件发生时间段

- 前后 24 小时

- 替代日期格式

### 结果

未识别出相关的日志条目。

### 解释

日志可能:

- 未启用

- 被覆盖

- 被清除

## 其他日志发现

### 事件 4624(登录)

- 账户:`EC2AMAZ-I8UHO76$`

- 登录类型:4(批处理)

- 源 IP:不存在

### 解释

- 机器账户(非用户账户)

- 批处理登录(计划任务/系统活动)

- 没有攻击者登录的证据

### 审查的其他事件

- NTP 活动 → 正常的系统行为

- 启用 WinRM → 潜在的入侵向量,但不是证据

- PowerShell 日志清除 → 可能的反取证活动

### 结论

没有直接的日志证据将这些事件与攻击者的行为联系起来。

## 结论

### 已确认

- 系统入侵

- 凭据转储活动

- 存在攻击者工具包

- 侦察和潜在横向移动的证据

### 未确定

- 初始访问向量

- 攻击者身份

- 源 IP

### 可能的场景

- 攻击者获得了访问权限

- 在 `C:\TMP` 中部署了工具

- 执行了凭据转储

- 进行了网络侦察

- 可能建立了持久化机制

- 规避或删除了日志

### 截图

## 关键要点

- 即使在没有日志的情况下,文件系统痕迹也可以确认入侵

- 缺乏日志并不表明没有攻击者活动

- 临时目录是攻击者工具的常见暂存区域

- 必须有条理地调查并排除误报标签:AI合规, DAST, Mimikatz, OpenCanary, Process Explorer, Sysinternals, TryHackMe, Windows 取证, 内部侦察, 反取证, 子域名枚举, 安全实验室, 安全评估, 安全运营中心, 库, 应急响应, 恶意软件分析, 数字取证, 无线安全, 横向移动, 系统安全, 编程规范, 网络安全, 网络安全审计, 网络映射, 自动化脚本, 进程分析, 防御加固, 隐私保护