TFT444/malware-traffic-analysis-wireshark

GitHub: TFT444/malware-traffic-analysis-wireshark

这是一个基于Wireshark的恶意软件流量分析项目,通过模拟NetSupport RAT感染场景,演示了SOC调查中识别受感染主机、分析C2通信及提取威胁指标的全过程。

Stars: 0 | Forks: 0

🚨 恶意软件流量分析 – Wireshark

📌 概述

本项目演示了一次实际的恶意软件流量分析,模拟了涉及可疑 NetSupport RAT 活动的真实 SOC(安全运营中心)调查。

分析重点在于识别受感染主机、分析网络流量以及检测命令与控制(C2)通信。

🎯 目标

识别受感染的内部主机

检测恶意域名和 IP

分析 DNS 和网络行为

识别心跳信标和 C2 活动

🔍 关键发现

受感染主机:10.2.28.88

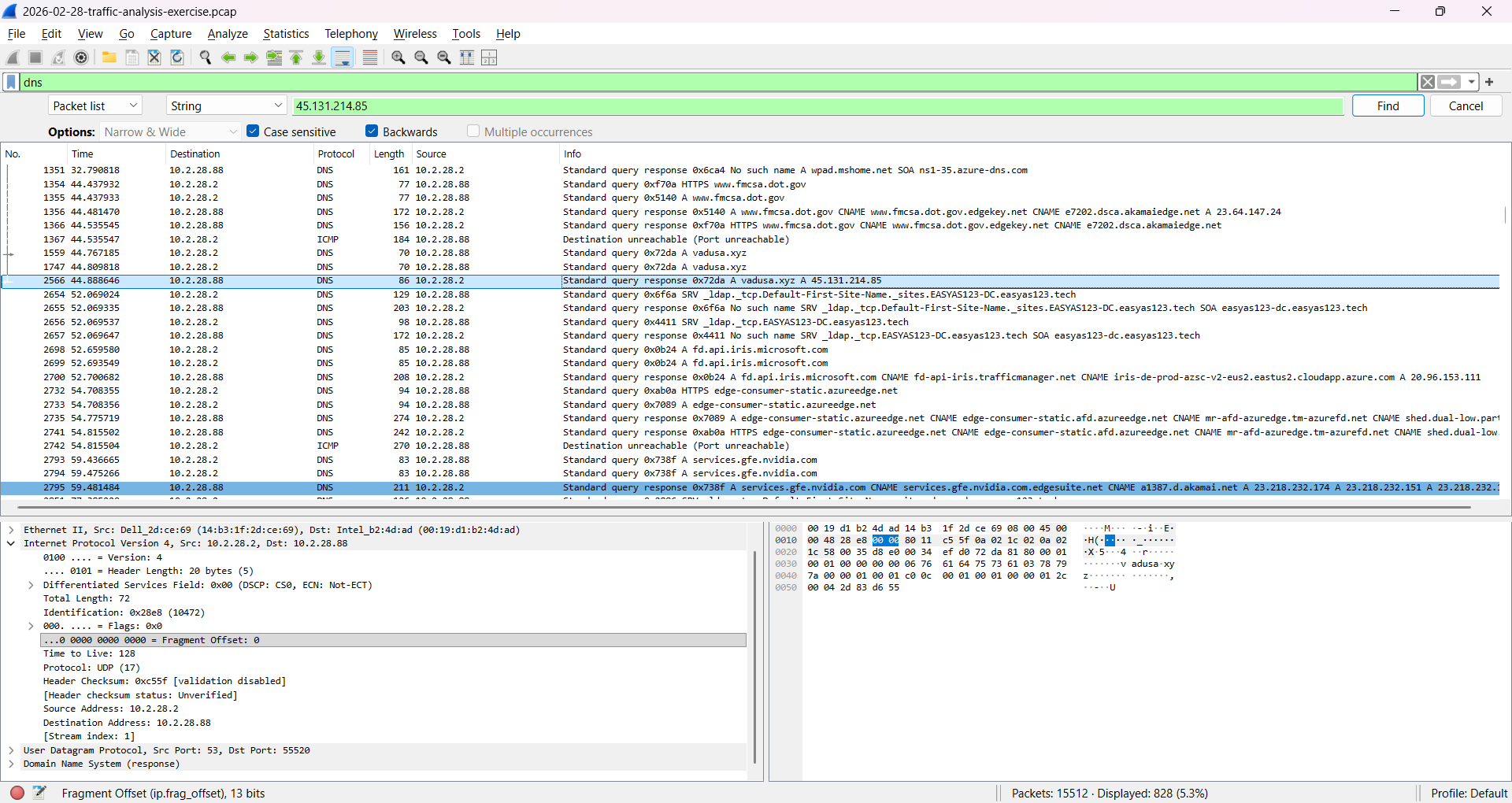

恶意域名:avdusa.xyz

C2 服务器 IP:45.131.214.85

DNS 查询将恶意域名解析为外部 IP

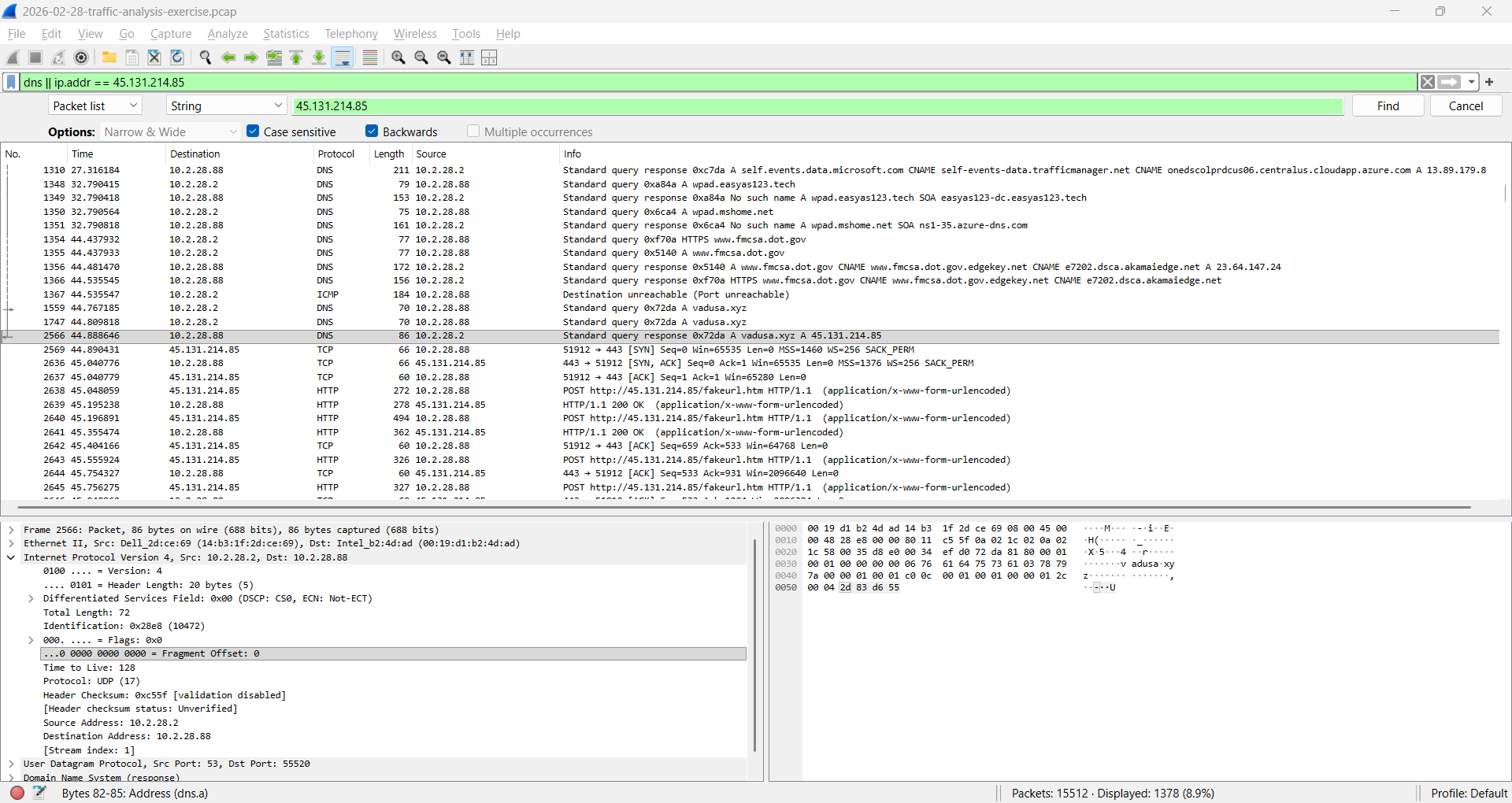

DNS 解析后立即建立连接

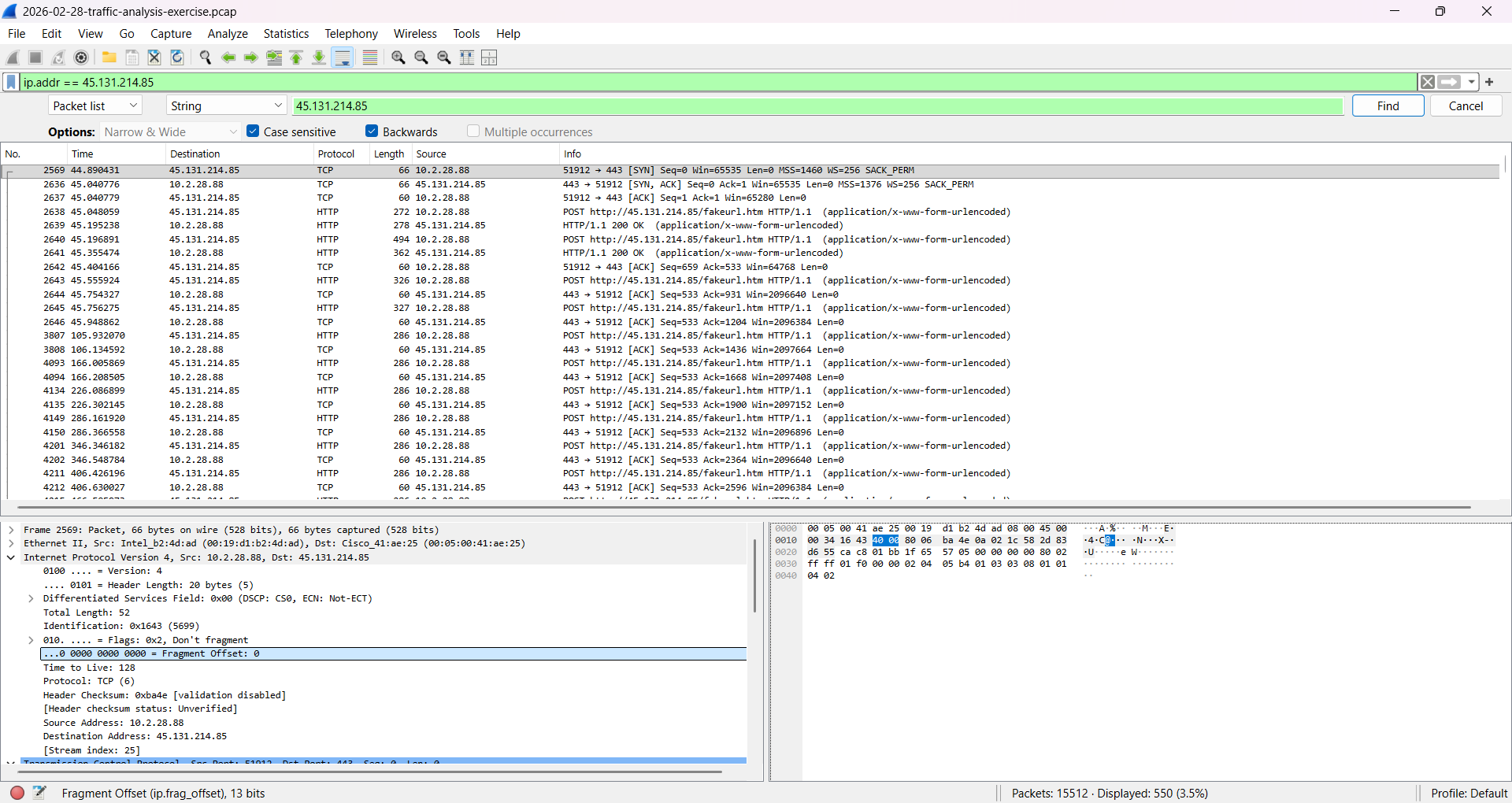

观察到通过 443 端口重复发出的 HTTP POST 请求

流量模式表明存在心跳信标行为

发现命令与控制(C2)通信的证据

🧠 技术分析

受感染主机发起了一个针对可疑域名(avdusa.xyz)的 DNS 查询,该域名解析为一个外部 IP 地址(45.131.214.85)。解析完成后,主机立即建立了 TCP 连接,确认了感染链。

进一步分析显示,存在重复的 HTTP POST 请求,使用 `application/x-www-form-urlencoded` 类型,表明与远程服务器进行了结构化通信。

观察到通过 443 端口使用 HTTP 的流量,这表明试图通过混入正常流量来逃避检测。

在捕获的数据包中未发现恶意软件 payload,表明这是感染后的活动。

### 📸 证据

#### 1. DNS 解析

#### 2. 攻击链(DNS → 连接)

#### 3. C2 通信(心跳信标)

🛠 使用的工具

Wireshark

💡 展示的技能

网络流量分析

威胁狩猎

IOC(威胁指标)识别

数据包分析

网络威胁调查

标签:C2通信, DAST, DNS分析, HTTP POST, IOC, IP 地址批量处理, NetSupport RAT, Wireshark, 信标行为, 句柄查看, 命令与控制, 威胁情报, 安全运营中心, 实战演练, 库, 应急响应, 开发者工具, 恶意域名, 恶意软件分析, 流量取证, 端口443, 网络安全, 网络安全审计, 网络映射, 网络调查, 隐私保护