keya-cybernova/windows-security-monitoring-soc-lab

GitHub: keya-cybernova/windows-security-monitoring-soc-lab

一个基于 Windows 的事件监控与自动化报告项目,用于在 SOC 实验室中提升威胁检测与响应能力。

Stars: 0 | Forks: 0

# Windows 安全监控与 SOC 实验室

## 🔍 项目概述

本项目专注于通过高级日志监控、审计策略配置以及自动化报告,在模拟的 SOC(安全运营中心)环境中提升 Windows 安全性。

目标是检测未经授权的访问尝试,监控系统活动,并使用 PowerShell 自动化和基于 IIS 的报告生成实时安全洞察。

## 🎯 目标

* 监控失败和成功的登录尝试

* 跟踪命令执行和系统活动

* 自动化日志分析和报告

* 提高对潜在安全威胁的可见性

## 🛠️ 工具与技术

* Windows Server(虚拟机)

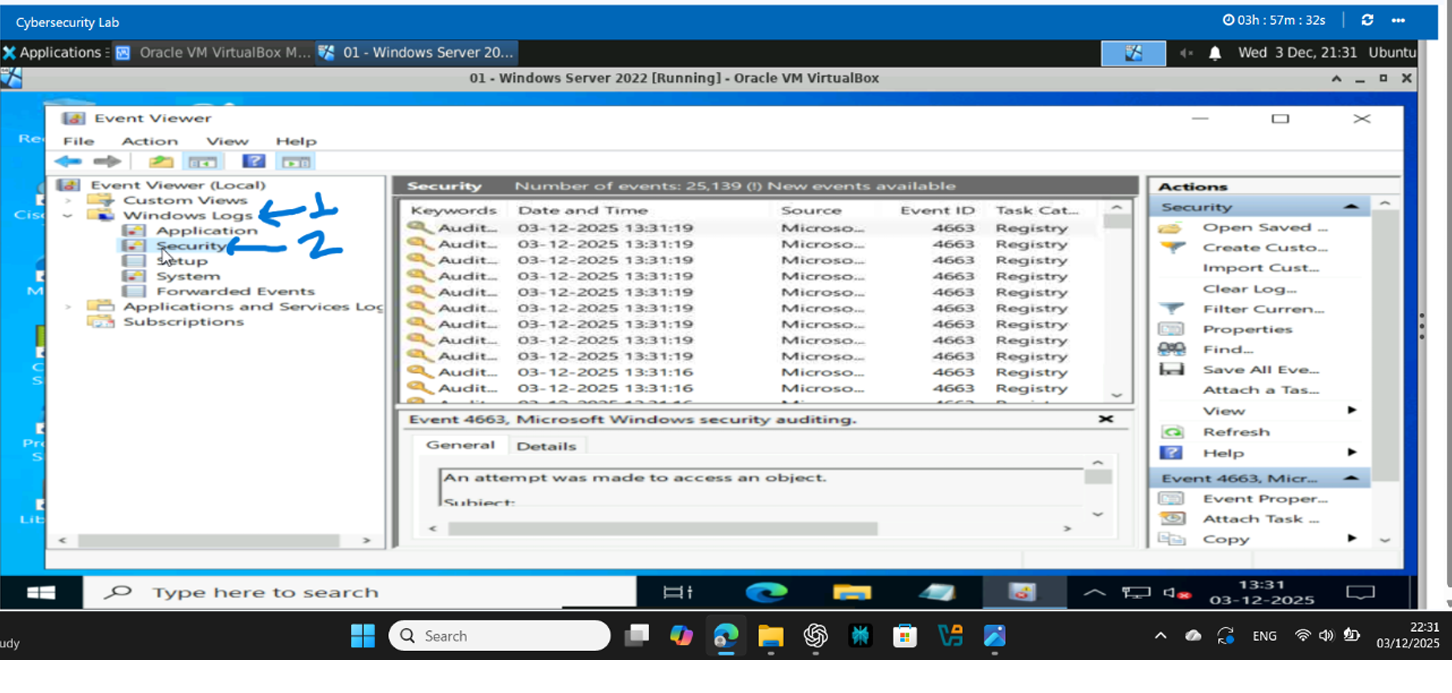

* 事件查看器

* 组策略(高级审核策略配置)

* PowerShell

* IIS Web 服务器

* HTML 报告

## ⚙️ 关键配置

### 1. 高级审核策略配置

* 启用以下事件的审核:

* 登录/注销事件

* 账户登录事件

* 进程创建与终止

* 对象访问和权限使用

### 2. 登录失败分析

* 监控 **事件 ID 4625**(失败的登录尝试)

* 识别可疑的登录行为和潜在的入侵尝试

* 分析时间戳、用户名和登录来源

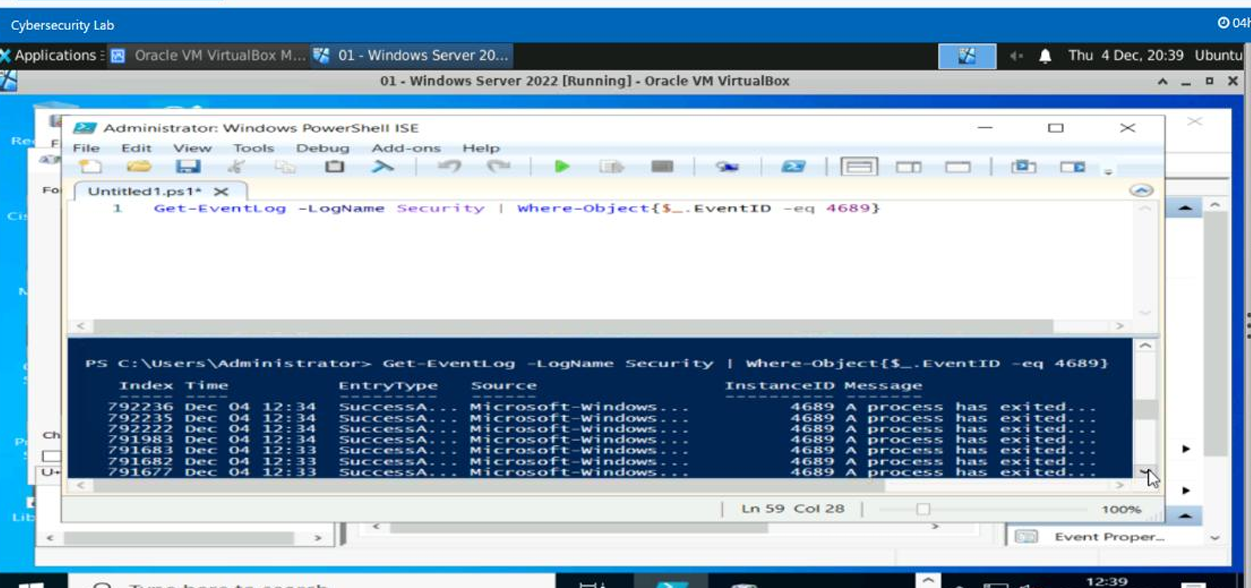

### 3. 命令与进程监控

* 使用以下方式启用进程跟踪:

* **事件 ID 4688(进程创建)**

* **事件 ID 4689(进程终止)**

* 捕获执行的命令,例如 `ping` 和系统应用程序

### 4. 跟踪成功登录

* 使用 **事件 ID 4624** 监控合法用户访问

* 开发 PowerShell 脚本以筛选和分析登录活动

```

Get-EventLog -LogName Security | Where-Object {$_.EventID -eq 4624}

```

### 5. 自动日志分析(PowerShell)

* 创建自定义脚本:`login_info.ps1`

* 提取以下信息:

* 用户名

* 登录时间

* 来源

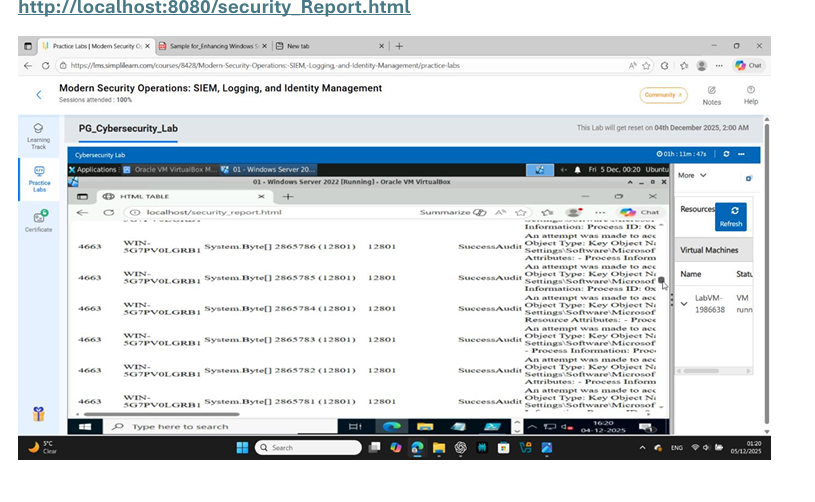

### 6. 基于 Web 的报告(IIS)

* 从安全日志生成自动化 HTML 报告

* 使用 IIS Web 服务器托管报告

```

Get-EventLog Security | ConvertTo-Html > C:\inetpub\wwwroot\security_report.html

```

* 启用计划脚本执行的持续监控

### 7. 网络与访问配置

* 配置端口 **8080** 的防火墙规则

* 使用以下方式实现端口转发:

```

netsh interface portproxy add v4tov4 listenport=8080 listenaddress=127.0.0.1 connectport=80 connectaddress=127.0.0.1

```

## 🔐 关键发现

* 检测到多次失败的登录尝试(潜在暴力破解指标)

* 通过进程日志观察到命令执行活动

* 识别出合法登录的模式

* 展示了集中化监控和报告

## 📊 结果

本项目展示了以下 SOC 实践技能:

* 日志监控

* 威胁检测

* 安全自动化

* 事件可见性

## 📌 结论

通过结合审核策略、事件日志分析和自动化报告,本项目为 Windows 环境中的真实安全监控和事件响应提供了坚实的基础。

-

# 📸 示例输出

### 🖥️ 基于 Web 的安全报告(IIS)

### ⚙️ PowerShell 日志分析

### 📊 事件查看器日志

标签:AI合规, AMSI绕过, HTML报告, IIS报告, PowerShell自动化, SOC实验室, Web报告, Windows安全监控, 事件ID 4624, 事件ID 4625, 事件ID 4688, 事件ID 4689, 事件查看器, 命令执行跟踪, 威胁检测, 安全信息与事件管理, 安全分析, 安全报告, 安全运营中心, 审计策略配置, 搜索引擎爬取, 登录监控, 组策略, 网络映射, 虚拟化Windows服务器