iamahmedsalam/home-soc-lab

GitHub: iamahmedsalam/home-soc-lab

一个生产级别的家庭SOC实验室,通过Wazuh SIEM实现多平台终端监控,包含10条自定义MITRE ATT&CK检测规则并经过Atomic Red Team攻击模拟验证,同时提供3份专业的事件响应报告文档。

Stars: 1 | Forks: 0

# 🛡️ 家庭SOC实验室 v2.0

**一个生产级别的安全运营中心家庭实验室,具有多平台终端监控、自定义MITRE ATT&CK映射检测工程、攻击模拟和专业的Incident Response文档。**

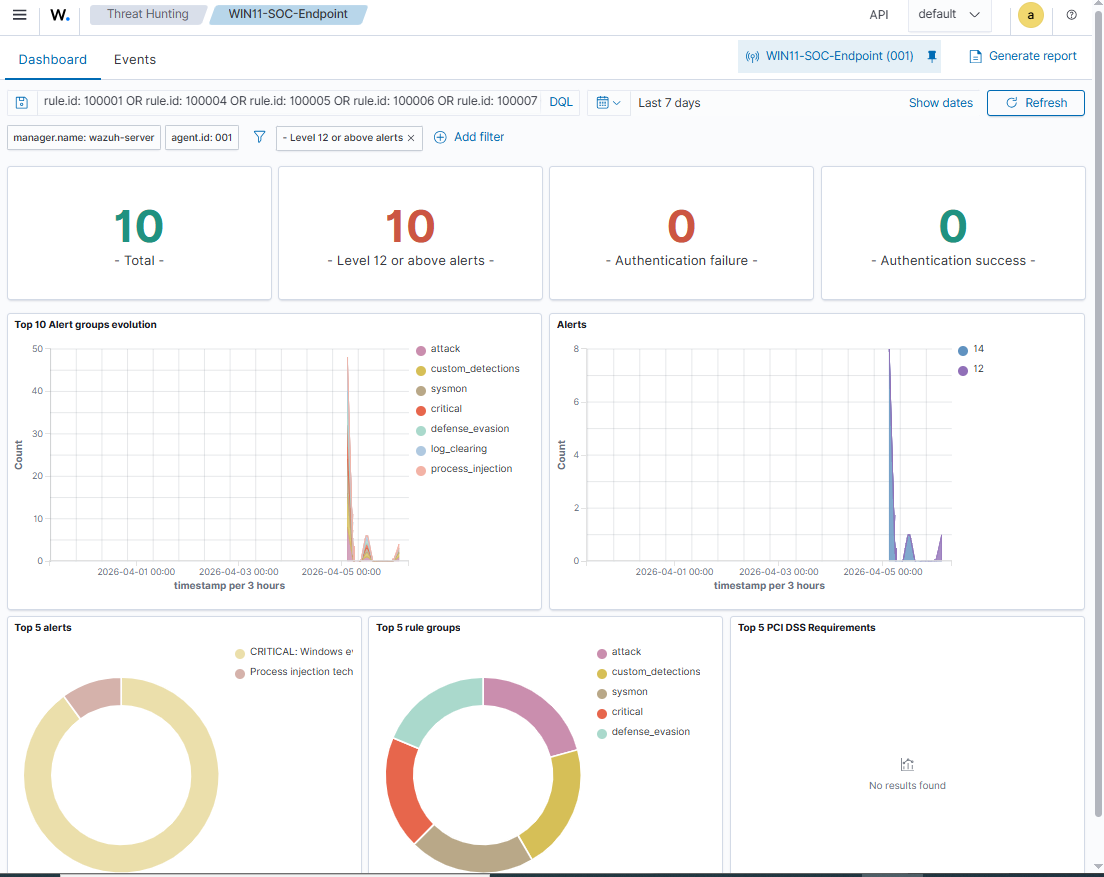

Custom detection rules firing in Wazuh — 10 MITRE ATT&CK-mapped rules with real alert data

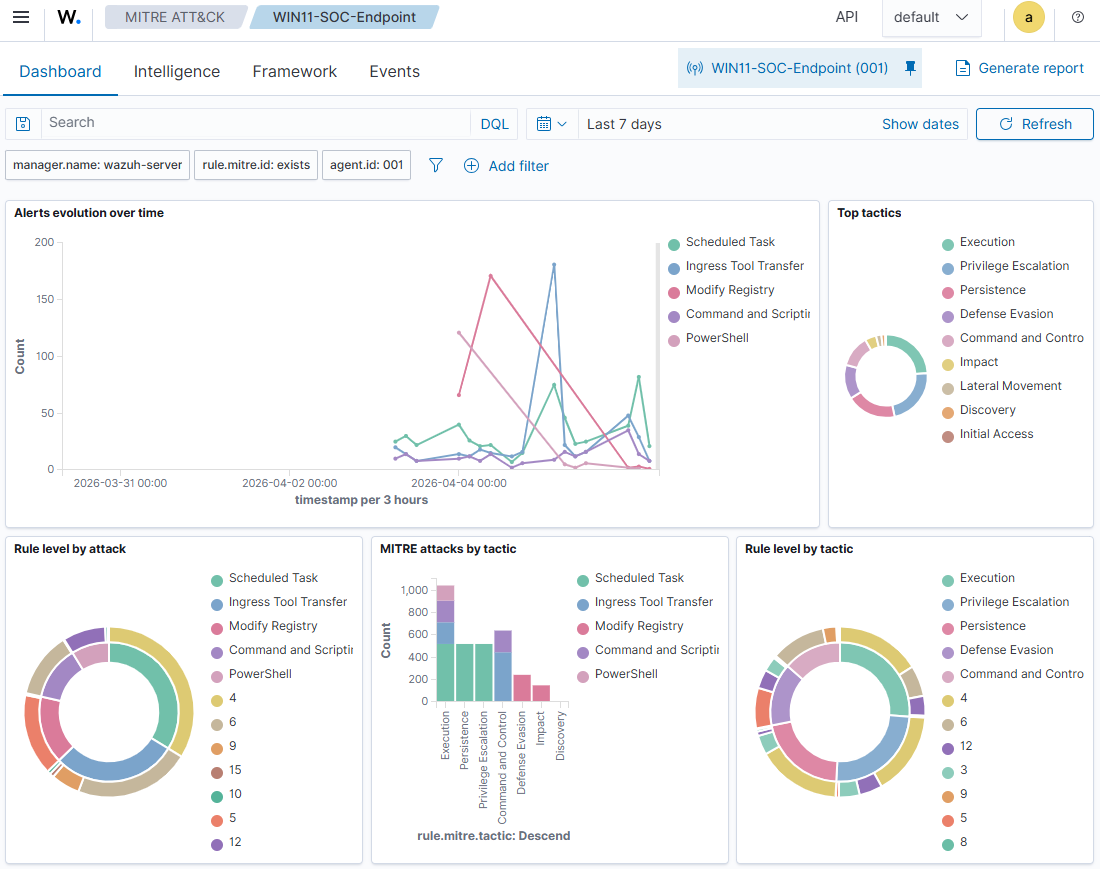

MITRE ATT&CK heatmap — 8 techniques detected via Atomic Red Team simulation

--- ## 📋 项目概述 本实验室展示了端到端的SOC分析师能力,涵盖五个阶段——从基础设施部署到检测工程、攻击模拟、仪表板创建以及Incident Response文档编写。每条检测规则都经过编写、测试,并根据真实攻击模拟进行了验证。 | | | |---|---| | **SIEM平台** | Wazuh 4.14.4 | | **监控的终端** | Windows 11 Enterprise + Ubuntu 24.04 LTS | | **攻击平台** | Kali Linux | | **检测规则** | 10条自定义规则映射到MITRE ATT&CK | | **攻击模拟** | Atomic Red Team — 8/10技术已检测 | | **Incident Reports** | 3份专业IR文档 | | **框架** | MITRE ATT&CK v14 | ## 🏗️ 实验室架构 ``` ┌─────────────────────────────────────────────────────┐ │ VirtualBox Host-Only Network │ │ 192.168.56.0/24 │ │ │ │ ┌─────────────┐ ┌──────────────────────────┐ │ │ │ Kali Linux │ │ Wazuh Manager │ │ │ │192.168.56.50│────│ Ubuntu 24.04 LTS │ │ │ │ Attack VM │ │ 192.168.56.101 │ │ │ └─────────────┘ │ Wazuh 4.14.4 │ │ │ └──────────┬───────────────┘ │ │ │ │ │ ┌──────────────┴─────────────┐ │ │ │ │ │ │ ┌──────────────┴─────────┐ ┌───────────────┴──┐ │ │ │ Windows 11 │ │ Ubuntu 24.04 LTS │ │ │ │ 192.168.56.103 │ │ 192.168.56.104 │ │ │ │ Wazuh Agent 001 │ │ Wazuh Agent 002 │ │ │ │ Sysmon v15.15 │ │ auditd │ │ │ └────────────────────────┘ └──────────────────┘ │ └─────────────────────────────────────────────────────┘ ``` **所有虚拟机使用双适配器:** - 适配器1:Host-Only(192.168.56.0/24)— 实验室通信 - 适配器2:NAT — 互联网访问,用于更新和工具 ## 📁 仓库结构 ``` home-soc-lab/ ├── README.md ├── lab-architecture/ │ └── network-diagram.md # Full network topology & VM specs ├── detection-rules/ │ ├── local_rules.xml # All 10 custom Wazuh rules │ └── rules-reference.md # Rule breakdown & engineering notes ├── attack-simulations/ │ └── simulation-results.md # Full detection matrix & findings ├── incident-reports/ │ ├── IR-001-powershell-encoded-command.md │ ├── IR-002-registry-run-key-persistence.md │ └── IR-003-windows-event-log-cleared.md ├── screenshots/ │ ├── phase-a/ # Lab setup & agent deployment │ ├── phase-b/ # Detection rule creation │ ├── phase-c/ # Attack simulations & alerts │ └── phase-d/ # Custom dashboards └── docs/ └── lessons-learned.md # Key technical findings ``` ## 🔍 检测规则 — MITRE ATT&CK覆盖 10条从头编写的自定义规则,根据实时攻击模拟进行了验证: | 规则ID | 技术 | 描述 | 级别 | |---|---|---|---| | 100001 | T1059.001 | PowerShell编码命令执行 | 10 — 高 | | 100002 | T1059.001 | Office应用程序启动PowerShell | 13 — 严重 | | 100003 | T1003.001 | LSASS内存访问 — 凭证转储 | 14 — 严重 | | 100004 | T1547.001 | 注册表Run键持久化 | 10 — 高 | | 100005 | T1136.001 | 新建本地用户账户 | 10 — 高 | | 100006 | T1070.001 | Windows事件日志清除 | 14 — 严重 | | 100007 | T1055 | 进程注入指标 | 12 — 高 | | 100008 | T1105 | 可执行文件投放到Temp文件夹 | 10 — 高 | | 100009 | T1021.001 | RDP横向移动 | 8 — 中 | | 100010 | T1083 | 可疑目录枚举 | 7 — 中 | ## ⚔️ 攻击模拟结果 使用Atomic Red Team针对Windows 11终端执行的真实攻击模拟: | 技术 | 方法 | 结果 | 规则 | |---|---|---|---| | T1059.001 | PowerShell -EncodedCommand | ✅ 已检测 | 100001 | | T1059.001 | Office宏 → PowerShell | ⚠️ 待定(无Office) | 100002 | | T1003.001 | 通过comsvcs.dll转储LSASS | ⚠️ 被Credential Guard阻止 | 100003 | | T1547.001 | reg.exe Run键修改 | ✅ 已检测 | 100004 | | T1136.001 | net user /add | ✅ 已检测 | 100005 | | T1070.001 | wevtutil cl System | ✅ 已检测 | 100006 | | T1055 | CreateRemoteThread注入 | ✅ 已检测 | 100007 | | T1105 | 可执行文件投放到%TEMP% | ✅ 已检测 | 100008 | | T1021.001 | 从Kali Linux RDP | ⚠️ 被Windows 11 Enterprise阻止 | 100009 | | T1083 | dir /s /b目录枚举 | ✅ 已检测 | 100010 | **检测率:8/10(80%)** — 2个被Windows 11 Enterprise加固阻止(记录为积极的安全发现) ## 事件报告 三份根据真实警报数据编写的专业Incident Reports: | 报告 | 技术 | 严重级别 | 规则 | |---|---|---|---| | [IR-001](incident-reports/IR-001-powershell-encoded-command.md) | T1059.001 — PowerShell编码命令 | 高(10级) | 100001 | | [IR-002](incident-reports/IR-002-registry-run-key-persistence.md) | T1547.001 — 注册表持久化 | 高(10级) | 100004 | | [IR-003](incident-reports/IR-003-windows-event-log-cleared.md) | T1070.001 — 事件日志已清除 | 严重(14级) | 100006 | 每份报告包括:执行摘要、时间线、证据、调查、根本原因、遏制、经验教训、MITRE ATT&CK映射,以及包含来自真实Wazuh警报的精确取证值的完整工件表格。. ## 🔑 关键技术发现 **检测工程:** - Wazuh v4.14.4使用`sysmon_eid1_detections`组命名(不是`sysmon_event1`)— 在规则验证期间发现并纠正 - `if_sid`链接比`if_group`更可靠,用于在现有Wazuh内置检测基础上构建规则 - 带`(?i)`不区分大小写标志的PCRE2正则表达式可防止攻击者通过大小写变化进行规避 **Windows 11 Enterprise加固观察:** - Credential Guard + LSA Protection阻止了所有LSASS转储尝试,即使具有管理员权限且Defender被禁用 - RDP服务成功绑定,但端口3389在Enterprise Evaluation版中受限 - 两项发现均记录为防御深度正常工作 — 积极的安全指标 **SIEM架构洞察:** - 集中式日志转发到Wazuh可在攻击者清除本地Windows日志之前保留所有事件 - 在T1070.001模拟期间演示 — 本地日志已清除,但警报已在Elasticsearch索引中捕获 ## 🛠️ 使用的技术 | 类别 | 技术 | |---|---| | SIEM | Wazuh 4.14.4(Manager + Indexer + Dashboard) | | 终端检测 | Sysmon v15.15 — Olaf Hartong模块化配置 | | Linux审计 | auditd + audispd-plugins | | 攻击模拟 | Atomic Red Team(Red Canary) | | 虚拟化 | VirtualBox 7.x | | 检测语言 | Wazuh XML规则,带PCRE2正则表达式 | | 框架 | MITRE ATT&CK v14 | | 操作系统 — SIEM | Ubuntu 24.04 LTS | | 操作系统 — 终端 | Windows 11 Enterprise Evaluation | | 操作系统 — Linux代理 | Ubuntu 24.04 LTS | | 操作系统 — 攻击 | Kali Linux 2024 | ## 📸 截图 所有证据截图按阶段组织在[/screenshots](标签:AMSI绕过, Atomic Red Team, Cloudflare, Conpot, EDR, Incident Response, MITRE ATT&CK, Threat Hunting, VirtualBox, Wazuh, Windows安全, 威胁检测, 安全实验室, 安全运营中心, 攻击模拟, 数据展示, 数据泄露检测, 检测规则, 端点检测与响应, 红队, 网络安全, 网络映射, 网络资产发现, 脆弱性评估, 脱壳工具, 虚拟化, 隐私保护, 驱动签名利用