suryashantan/Incident-Response-Splunk

GitHub: suryashantan/Incident-Response-Splunk

本项目演示了如何使用Splunk对SSH暴力破解攻击进行事件响应和日志分析。

Stars: 0 | Forks: 0

# 🚨 使用 Splunk 进行事件响应

## 📌 目标

本项目模拟了使用 Splunk 对 SSH 暴力破解攻击进行真实的安全运营中心(SOC)调查。

## 📌 说明

此事件响应项目基于 Splunk 日志分析,通过调查 SSH 认证日志来识别暴力破解攻击和潜在的系统入侵。

## ⚙️ 使用的工具

- Splunk SIEM

- SSH Logs (JSON)

## 🧪 调查步骤

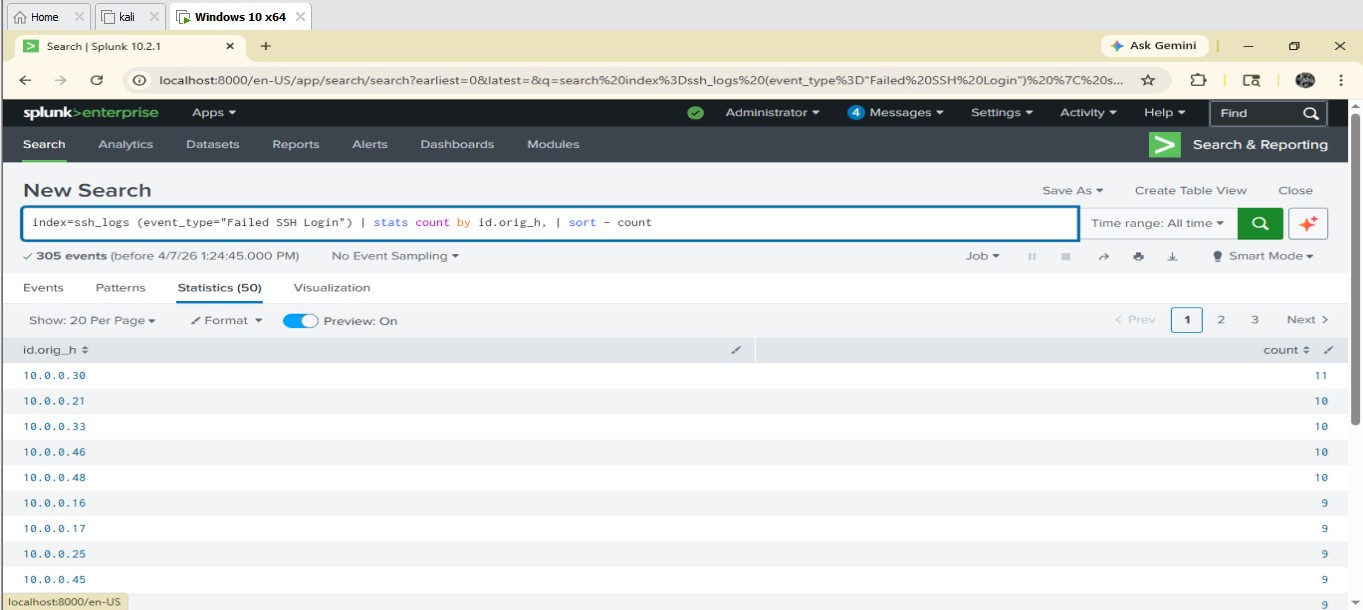

### 步骤 1: 攻击者识别

识别出失败登录次数最多的 IP 地址。

📸

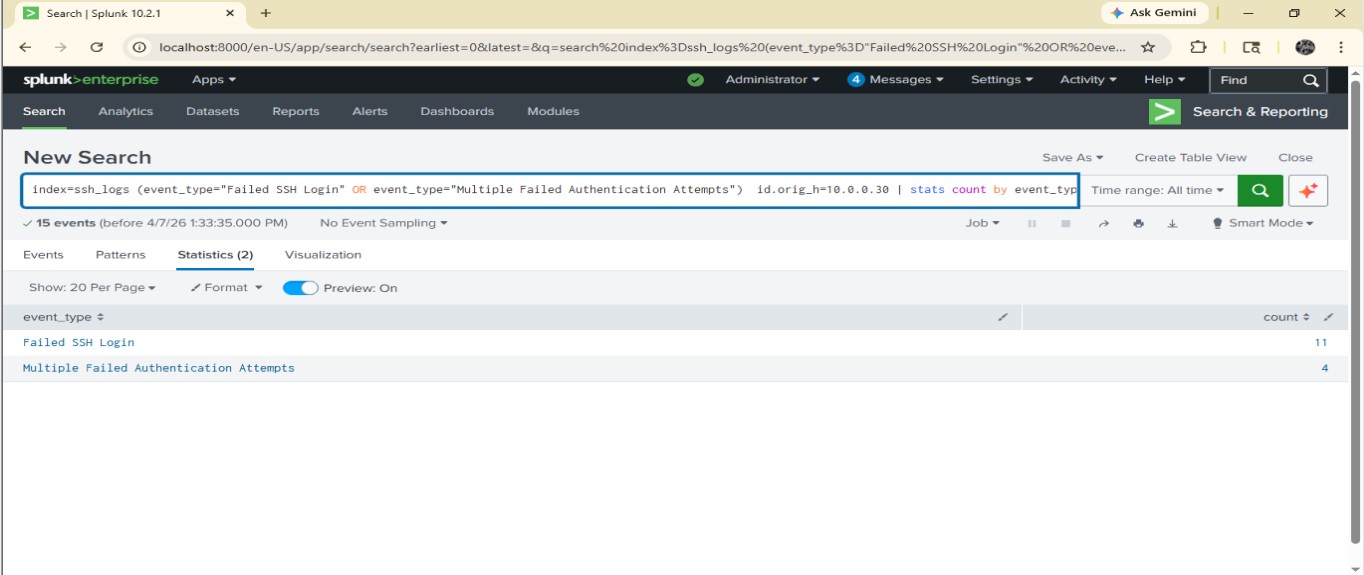

### 步骤 2: 暴力破解检测

检测到重复的认证失败尝试。

📸

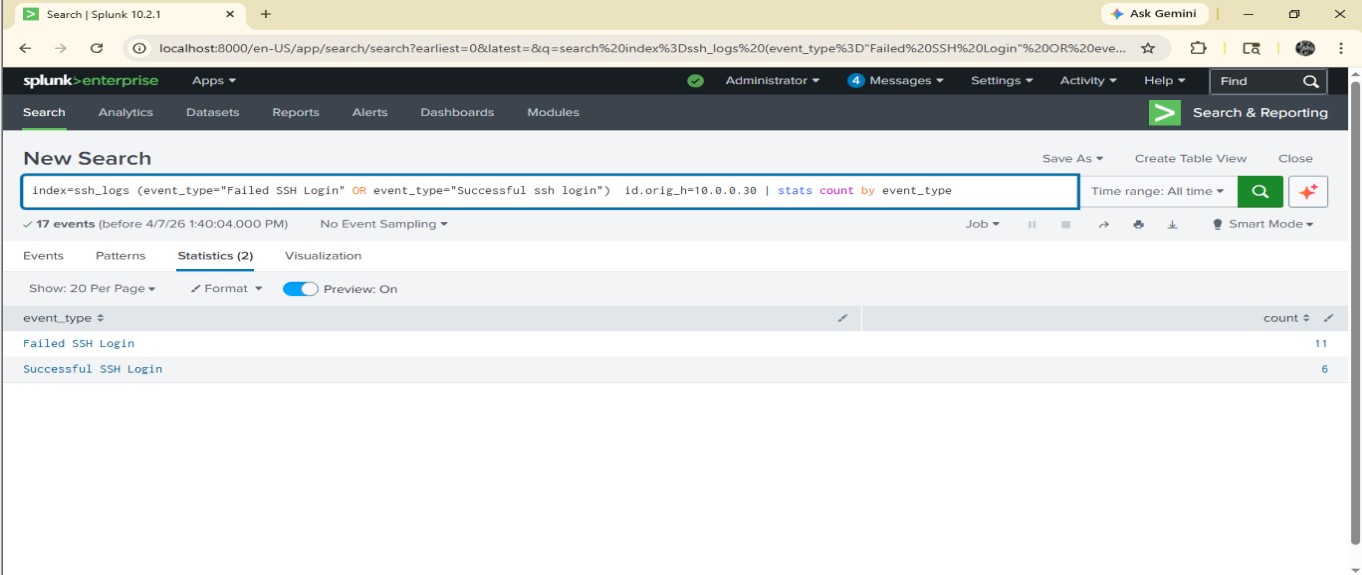

### 步骤 3: 入侵检查

在多次失败尝试后观察到成功的登录。

📸

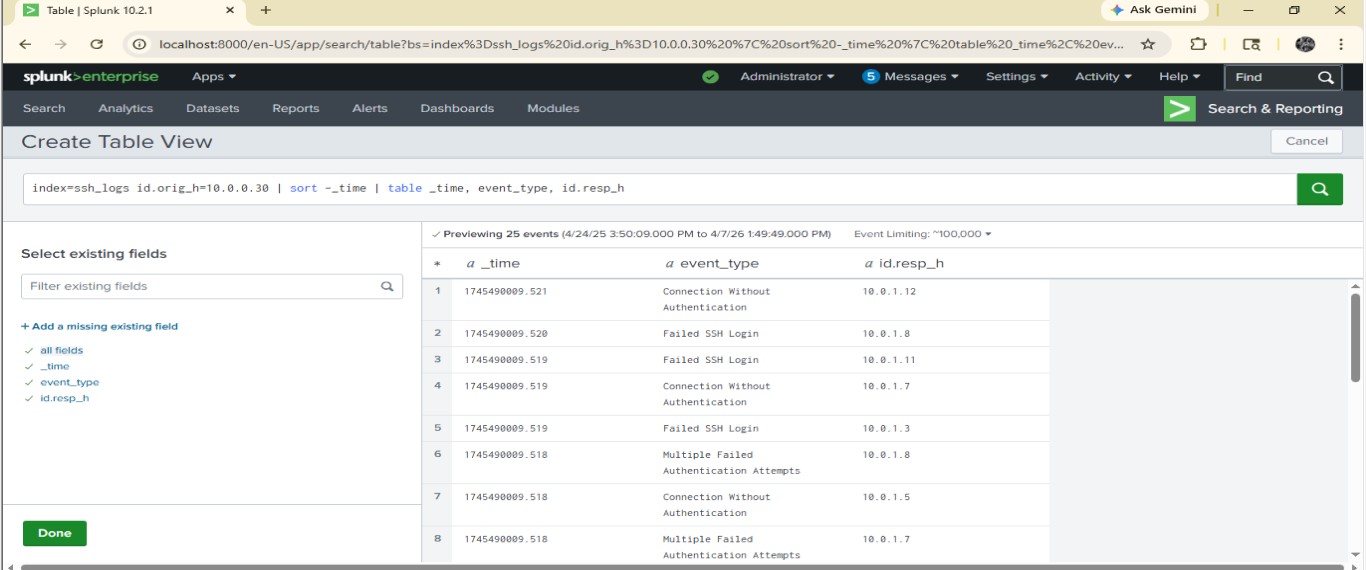

### 步骤 4: 时间线分析

使用日志时间戳追踪攻击进展。

📸

## 🚨 发现

- 攻击者 IP: 10.0.0.30

- 失败尝试次数: 11

- 成功登录次数: 6

- 攻击类型: SSH 暴力破解

## ⚠️ 结论

攻击者在多次失败的登录尝试后成功获得了未经授权的访问,确认了暴力破解入侵。

## 🛡️ 建议

- 启用多因素身份验证(MFA)

- 实施账户锁定策略

- 监控登录尝试

- 阻止恶意 IP 地址

## 🔍 展示的技能

- 使用 Splunk 进行日志分析

- 暴力破解攻击检测

- 事件调查

- 威胁识别

- SIEM 仪表板分析

标签:AMSI绕过, Brute Force Attack, BurpSuite集成, Gobuster, Homebrew安装, Incident Response, MFA, PE 加载器, SSH, 威胁情报, 威胁检测, 安全运营, 安全运营中心, 库, 应急响应, 开发者工具, 恶意IP识别, 扫描框架, 攻击溯源, 暴力破解攻击, 红队行动, 网络安全, 网络映射, 认证日志, 账户安全, 隐私保护