thanhquyet12/Security-Onion-SOC-Lab-Incident-Response

GitHub: thanhquyet12/Security-Onion-SOC-Lab-Incident-Response

该项目利用 Security Onion 搭建 SOC 实验环境,通过模拟常见网络攻击来演示完整的入侵检测与事件响应流程。

Stars: 0 | Forks: 0

# 🛡️ Security Onion SOC 实验室:内联监控与事件响应

## 1. 概述 (Overview)

本项目专注于构建一个实用的 **SOC (Security Operations Center)** 模型,旨在监控、检测并响应常见的网络攻击场景。

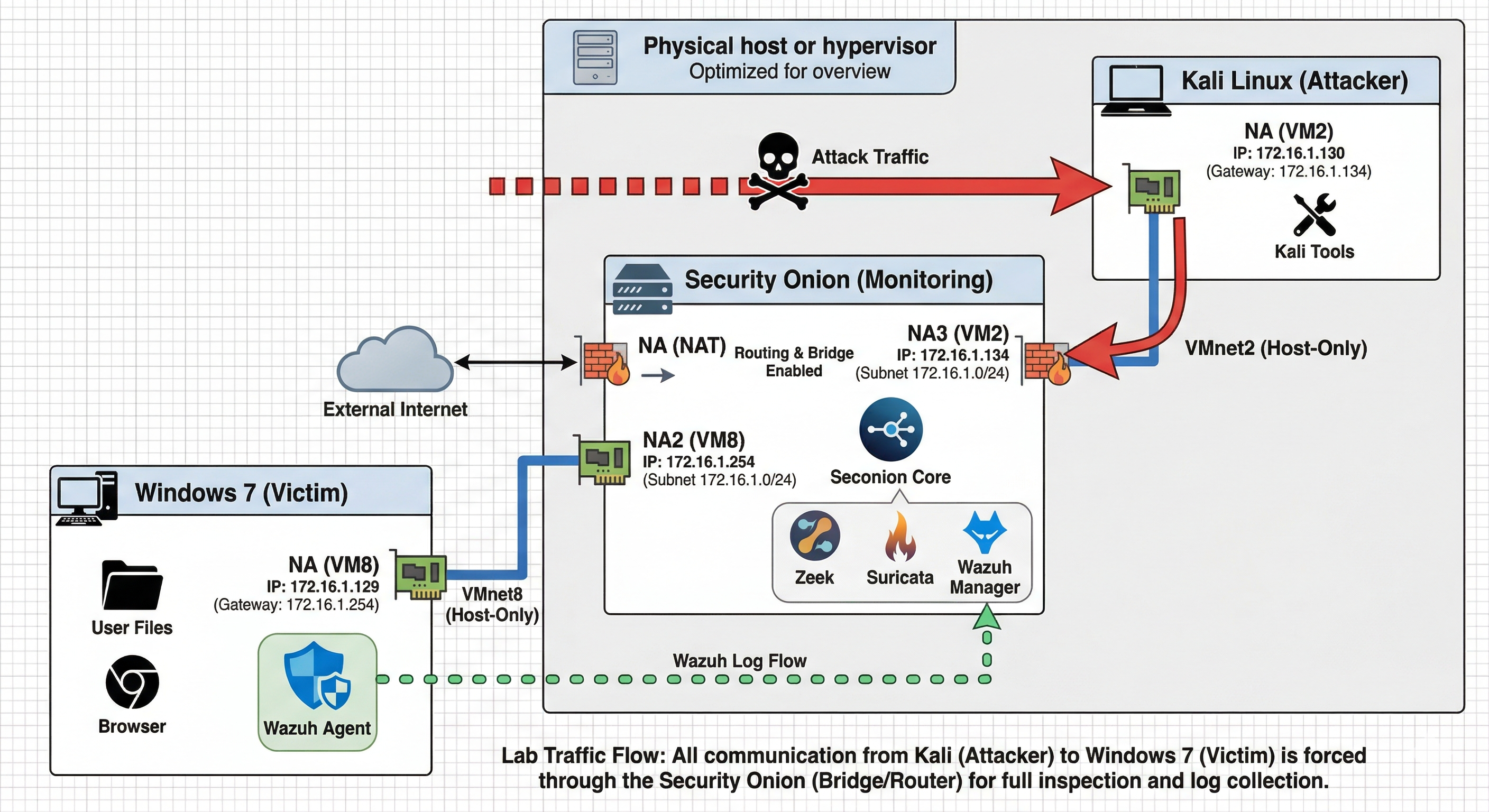

* **架构:** **Inline Monitoring**(内联监控)。Security Onion 充当中央“检查点”,强制来自攻击者的所有流量在到达目标之前都必须经过控制系统。

* **核心价值:** 执行标准化的 **IR (Incident Response)** 流程,从识别迹象到系统加固 (Hardening)。

## 2. 技术规格 (Technical Specifications)

### 🖥️ 虚拟机列表

* **Attacker:** Kali Linux (172.16.1.131)

* **Monitor/IPS:** Security Onion (172.16.1.134) - 运行 IDS/IPS, Wazuh Manager。

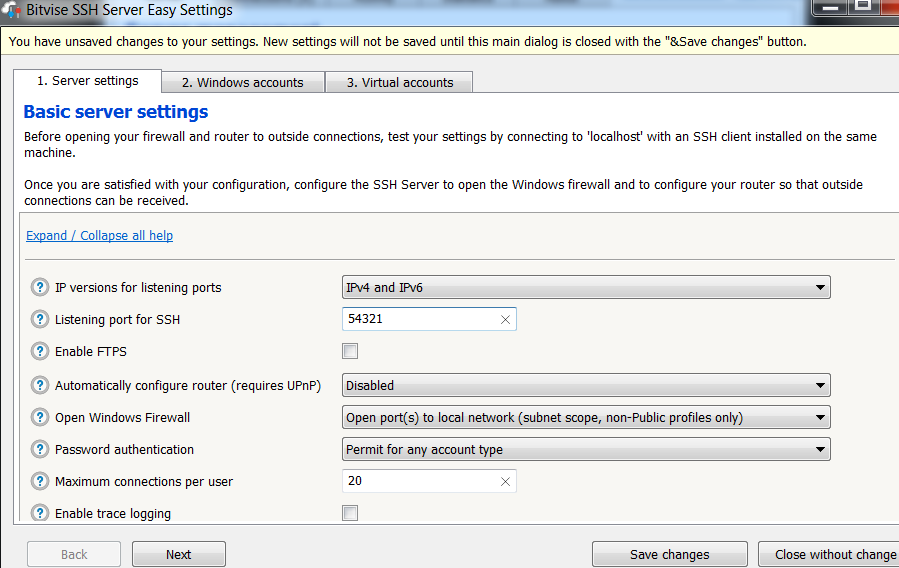

* **Victim:** Windows 7 (172.16.1.130) - 安装 Wazuh Agent & Bitvise SSH。

### 🌐 连接拓扑

| 连接 | 网络接口 | 备注 |

| :--- | :--- | :--- |

| Kali → SecOnion | VMnet2 | 攻击网段 (Attack Segment) |

| SecOnion → Win7 | VMnet8 | 受害者网段 (Victim Segment) |

## 3. 攻击场景 (Attack Scenarios)

模拟来自 Kali (Attacker) 针对 Windows 7 (Victim) 的实际攻击技术。

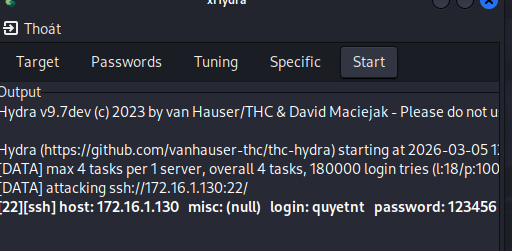

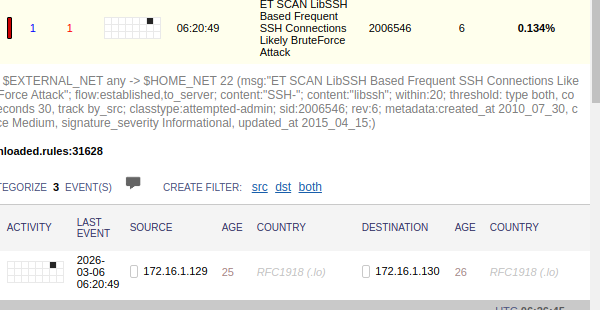

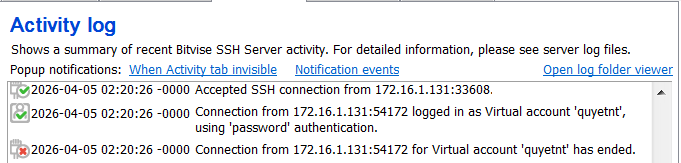

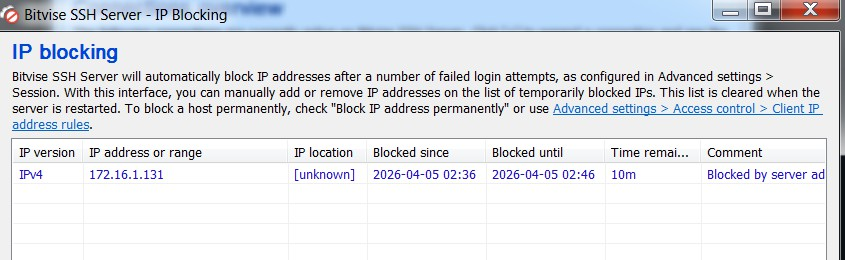

### 3.1. SSH 暴力破解

使用 `xHydra` 破解密码。系统在找到正确密码之前记录了大量的登录失败尝试。

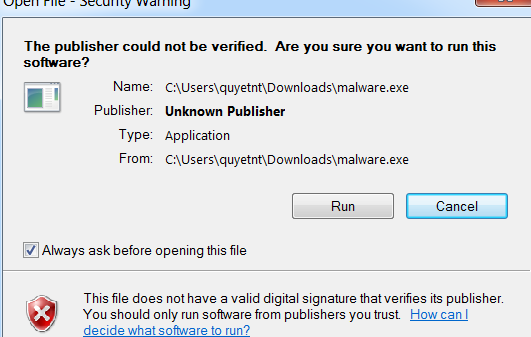

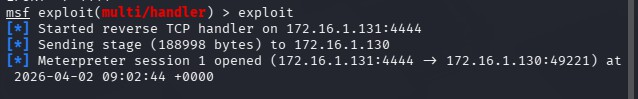

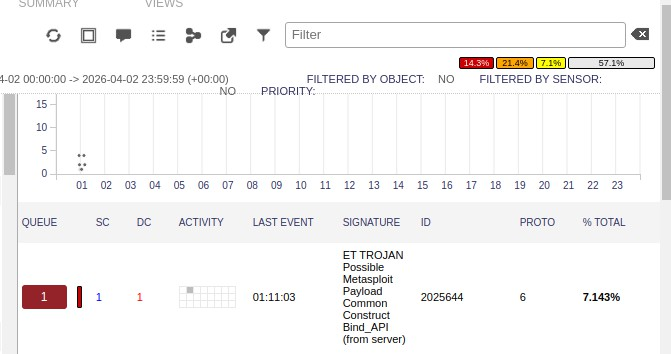

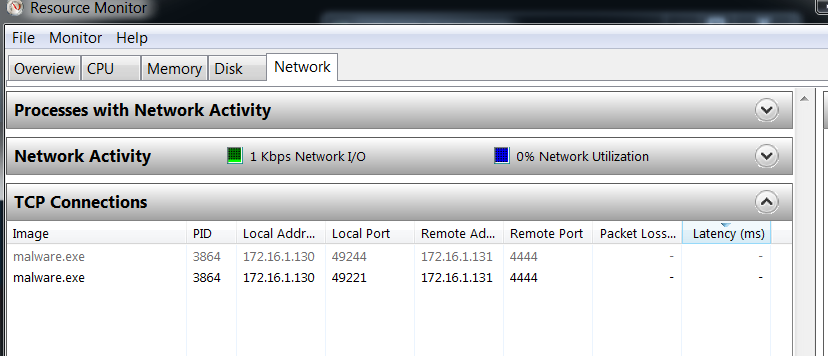

### 3.2. 恶意软件反向 Shell

使用 `msfvenom` 生成恶意代码,诱骗受害者在 Win7 机器上执行 `malware.exe` 文件,从而建立回连到 Kali 的连接。

| 在 Win7 上运行恶意软件 | 建立 Meterpreter Session |

| :--- | :--- |

|  |  |

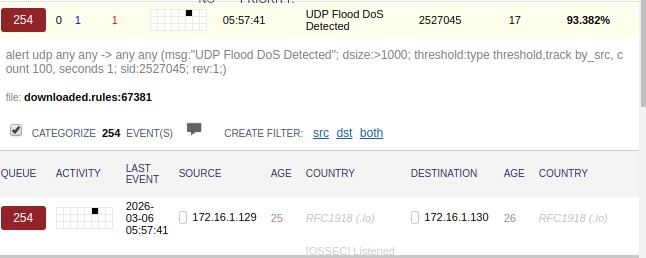

### 3.3. UDP 洪水 (DDoS)

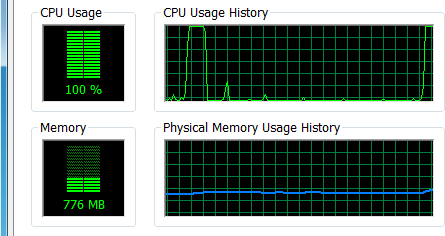

在 Kali 上运行 `UDPFloodattack.py` 脚本,发送巨大的 UDP 流量,耗尽受害机的资源。

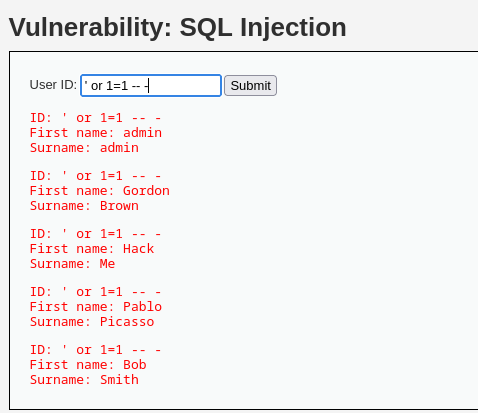

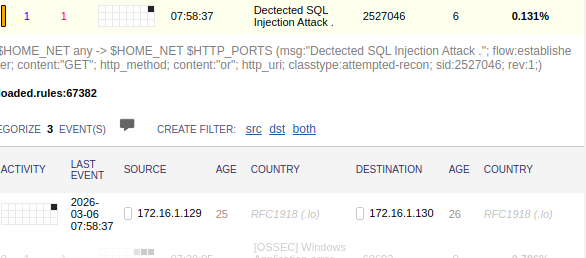

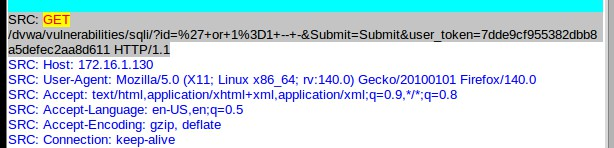

### 3.4. SQL 注入

直接在 Kali 机器的浏览器上使用 payload `' or 1=1 -- -` 绕过 DVWA Web 应用的身份验证机制。

## 4. 事件响应流程 (Incident Response)

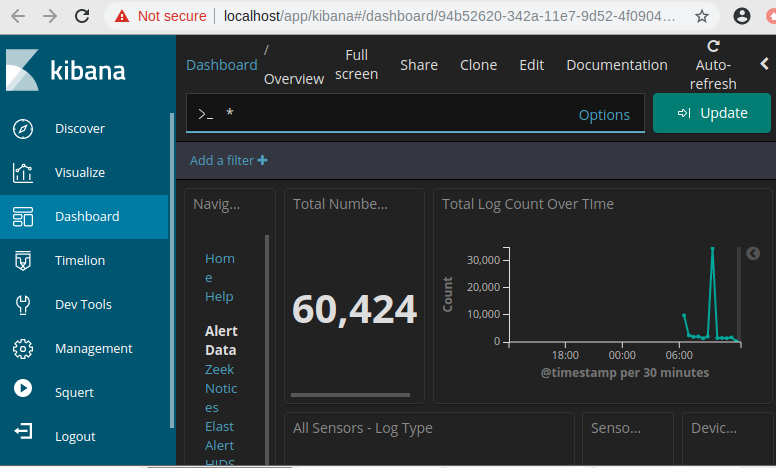

### 阶段 1:检测与验证 (Detection)

使用 IDS 警报 (Squert) 与实际证据 (Logs/Performance) 相对比的模型。

| 攻击类型 | 系统警报 (Squert/IDS) | 实际证据 (Logs/Metrics) |

| :--- | :--- | :--- |

| **SSH Brute Force** |  |  |

| **DDoS Attack** |  |  |

| **SQL Injection** |  |

| **Malware Shell** |  |  |

### 阶段 2:处置与遏制 (Containment & Eradication)

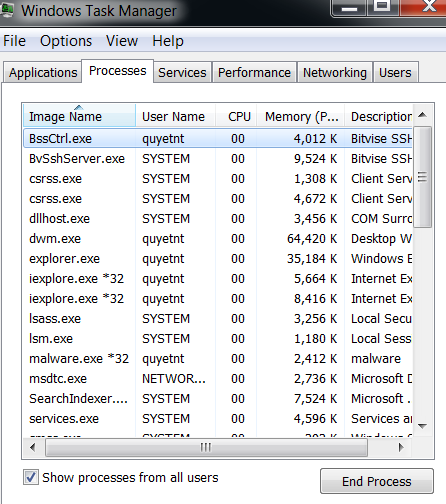

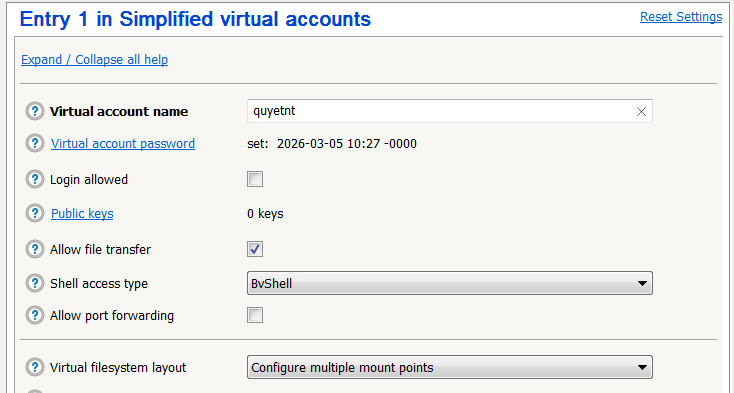

#### 🛡️ 针对 SSH 与恶意软件

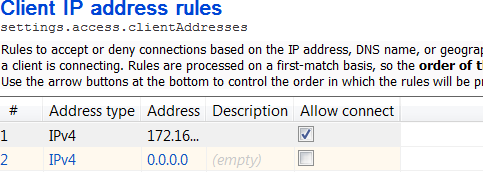

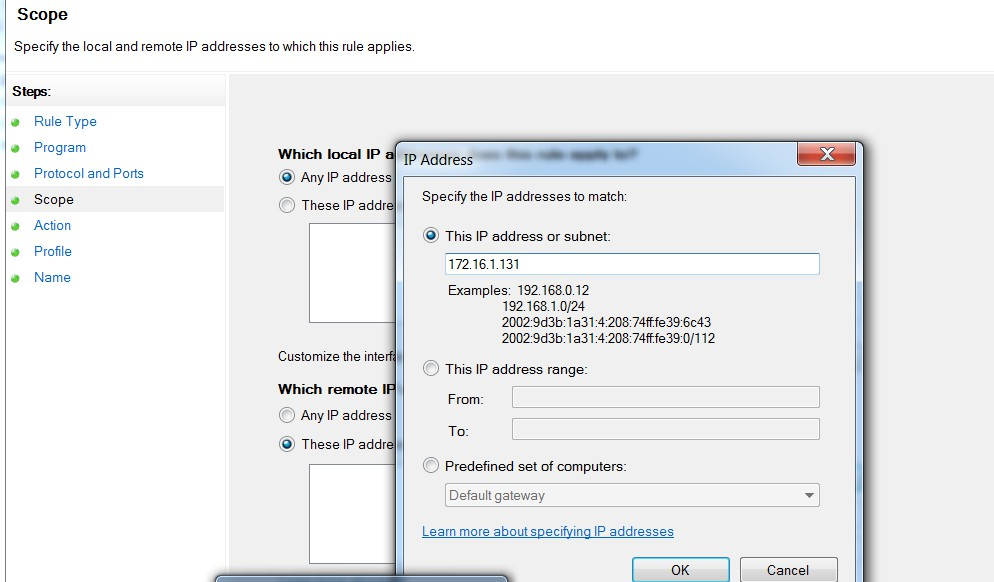

1. **Block IP:** 在 SecOnion 网关处阻止攻击者 IP。

2. **Disable User:** 暂时禁用账户 quyetnt。

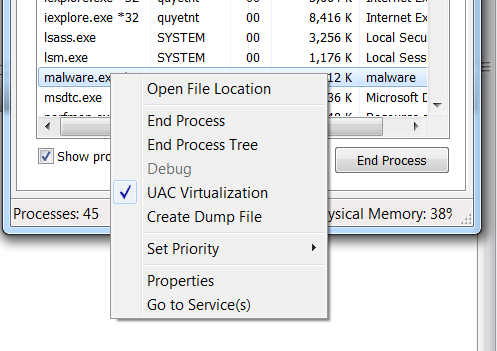

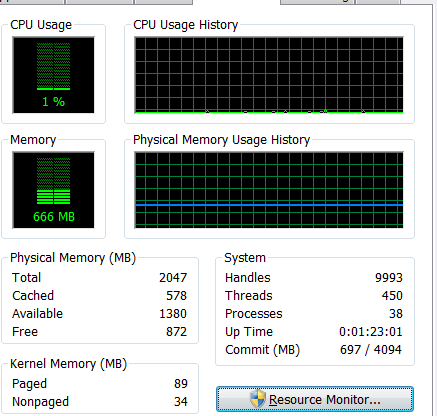

3. **Eradication:** 通过 Resource Monitor 查找 PID

“Kill”恶意软件进程

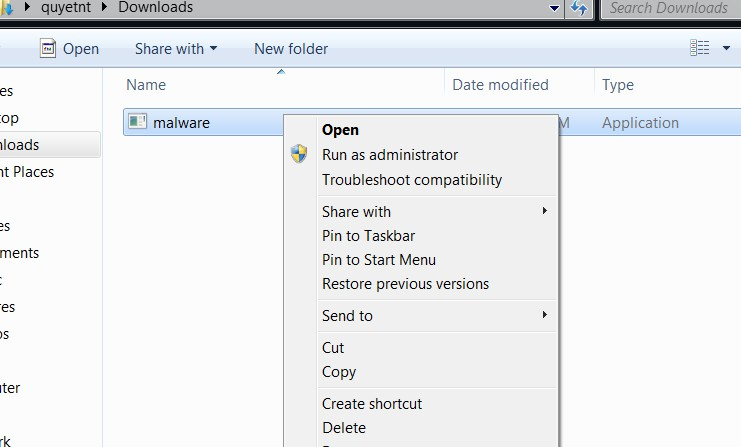

永久“Delete file”恶意文件 malware.exe。

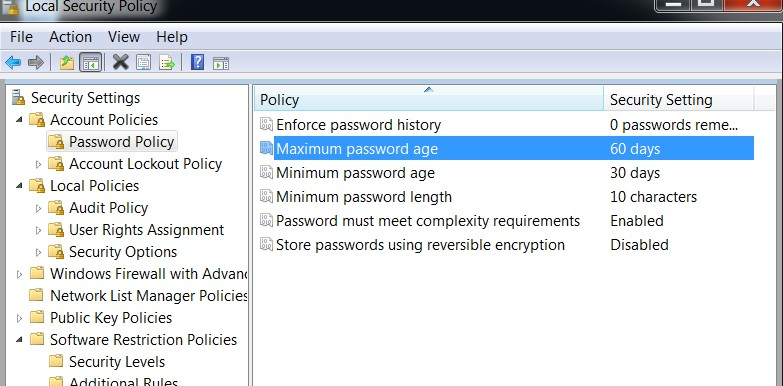

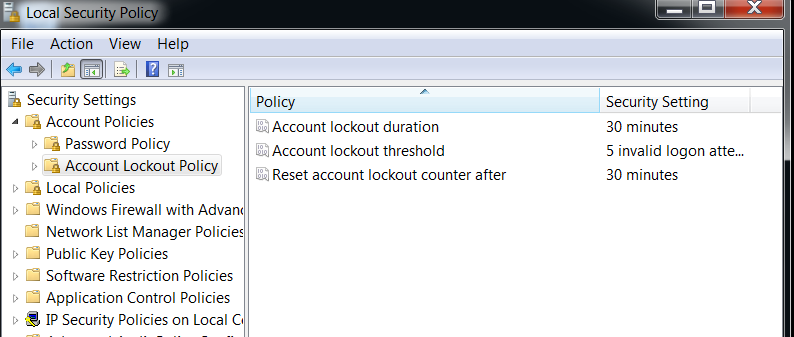

4. **Hardening:**

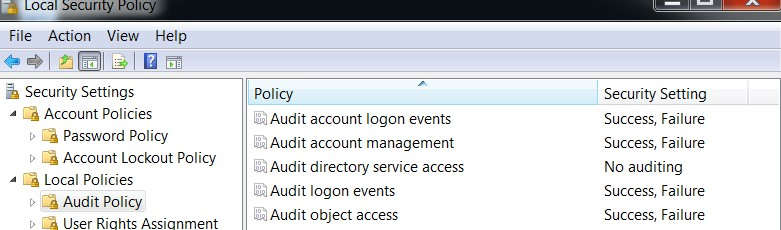

设置密码策略。

设置账户锁定策略。

设置防火墙策略和 IP 限制。

设置监控和审计策略。

加固 SSH 服务。

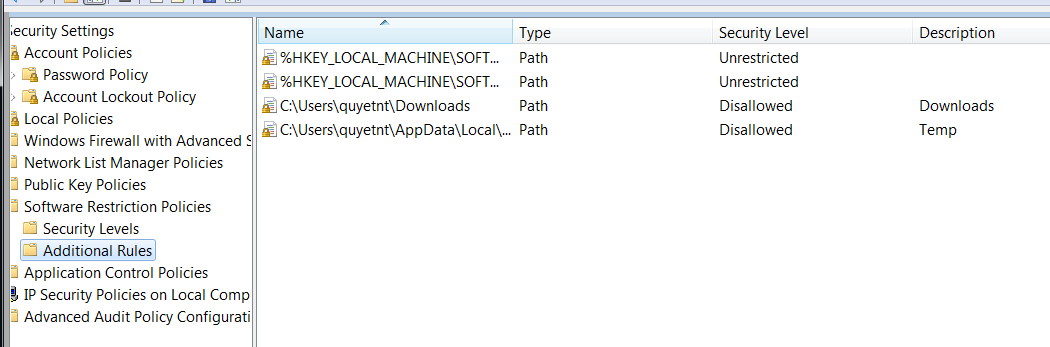

使用软件限制策略 (SRP) 阻止可疑文件。

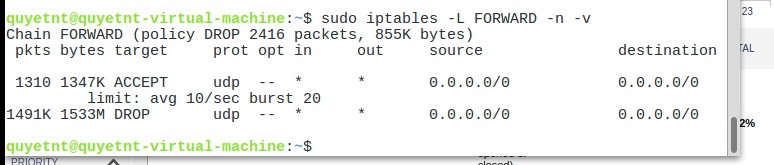

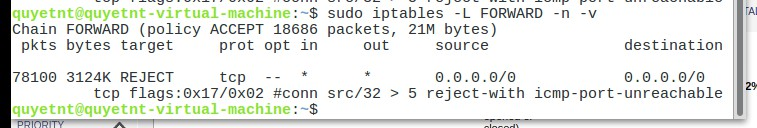

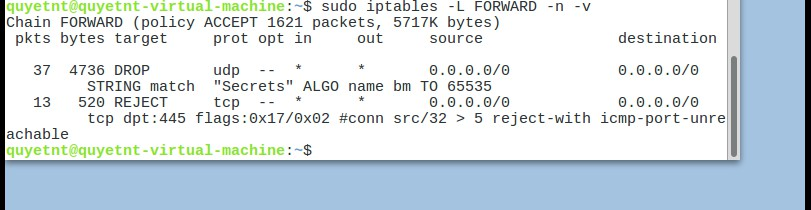

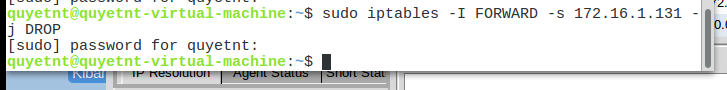

#### 🌊 针对 DDoS (Iptables 缓解)

使用防火墙:Windows Firewall with Advanced Security

使用 Iptables:

在 Iptables 上实施 3 种深度流量过滤技术:

```

# 1. 数据包速率限制

sudo iptables -A FORWARD -p udp --dport 80 -m limit --limit 10/s -j ACCEPT

```

Seconion CLI:

```

# 2. 并发连接数限制

sudo iptables -A FORWARD -p tcp --syn -m connlimit --connlimit-above 5 -j DROP

```

Seconion CLI:

```

# 3. 行为分析 - 阻止包含恶意字符串的数据包

sudo iptables -I FORWARD -m string --string "malicious_payload" --algo bm -j DROP

```

Seconion CLI:

*结果:受害机 CPU 恢复到稳定水平 <5%.*

#### 💉 针对 SQL 注入

1. **Block IP:** 使用 Iptables:

```

sudo iptables -I FORWARD -s 172.16.2.131 -j DROP

```

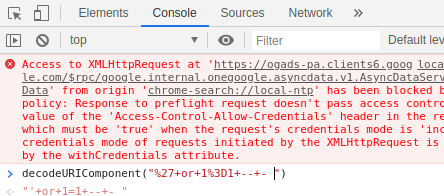

2. **Deep Packet Inspection:** 使用 **Sguil** 读取 Transcript。

解码 (Decode) 原始 Payload。

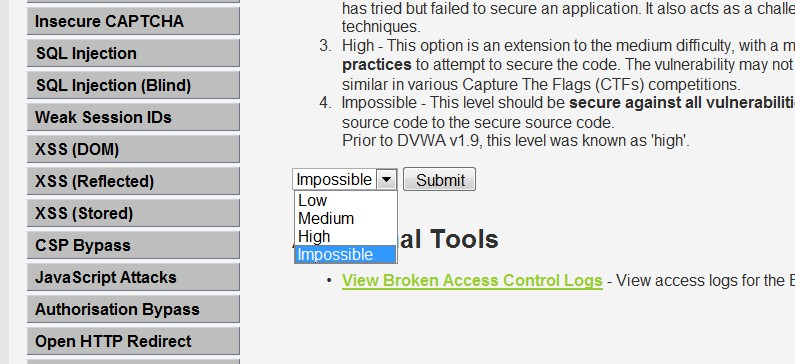

3. **Hardening:** 将 DVWA 的 Security Level 提升至 **Impossible** 级别。

## 🚀 获得的关键技能

* SOC 分析师思维模式 (Detection -> Analysis -> Response)。

* 高级 Iptables 过滤与系统加固 (SRP, GPO)。

* 使用 Sguil & Wireshark 进行流量取证。

🛠️ **工具:** Security Onion 2, Wazuh, Suricata, Kali Linux, xHydra, Metasploit.

标签:AMSI绕过, Brute Force, DAST, Hardening, Incident Response, Inline Monitoring, IPS, Metaprompt, MSFVenom, Reverse Shell, Security Onion, SSH 暴力破解, Wazuh, Wazuh Manager, 入侵防御, 反向Shell, 威胁检测, 威胁检测与响应, 安全运营中心, 恶意软件分析, 搜索语句(dork), 流量捕获, 流量监控, 系统加固, 网络安全, 网络安全实验室, 网络拓扑, 网络映射, 虚拟机实验, 隐私保护