Karla-QD/Xworm-reverse-engineering-malware-analysis

GitHub: Karla-QD/Xworm-reverse-engineering-malware-analysis

这是一个针对 XWorm RAT v3.1 变种的深入分析项目,涵盖了逆向工程、IL 修补绕过反分析以及开发自定义 C2 模拟器进行动态交互的完整技术流程。

Stars: 1 | Forks: 0

# 🐛 XWorm RAT – 恶意软件分析

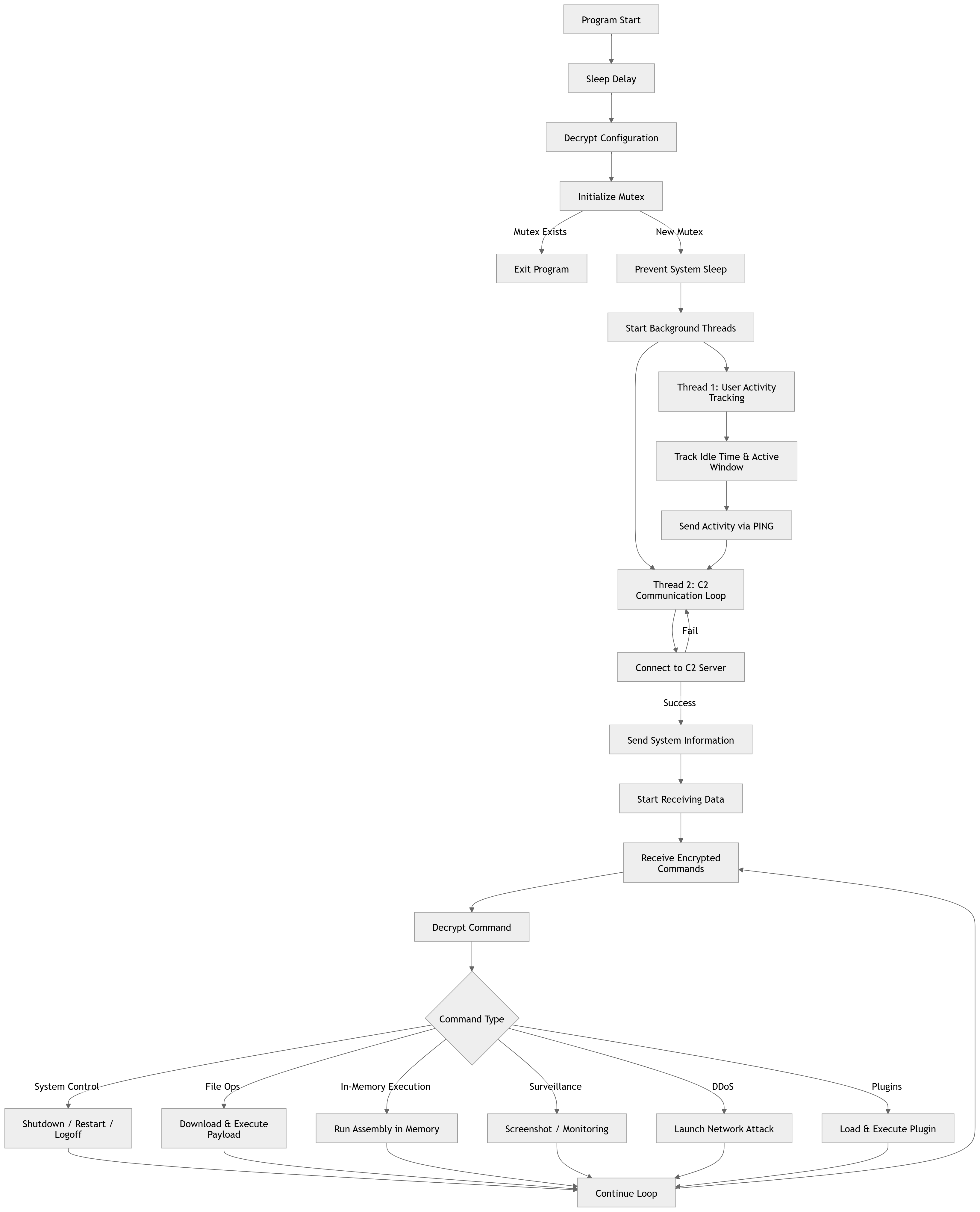

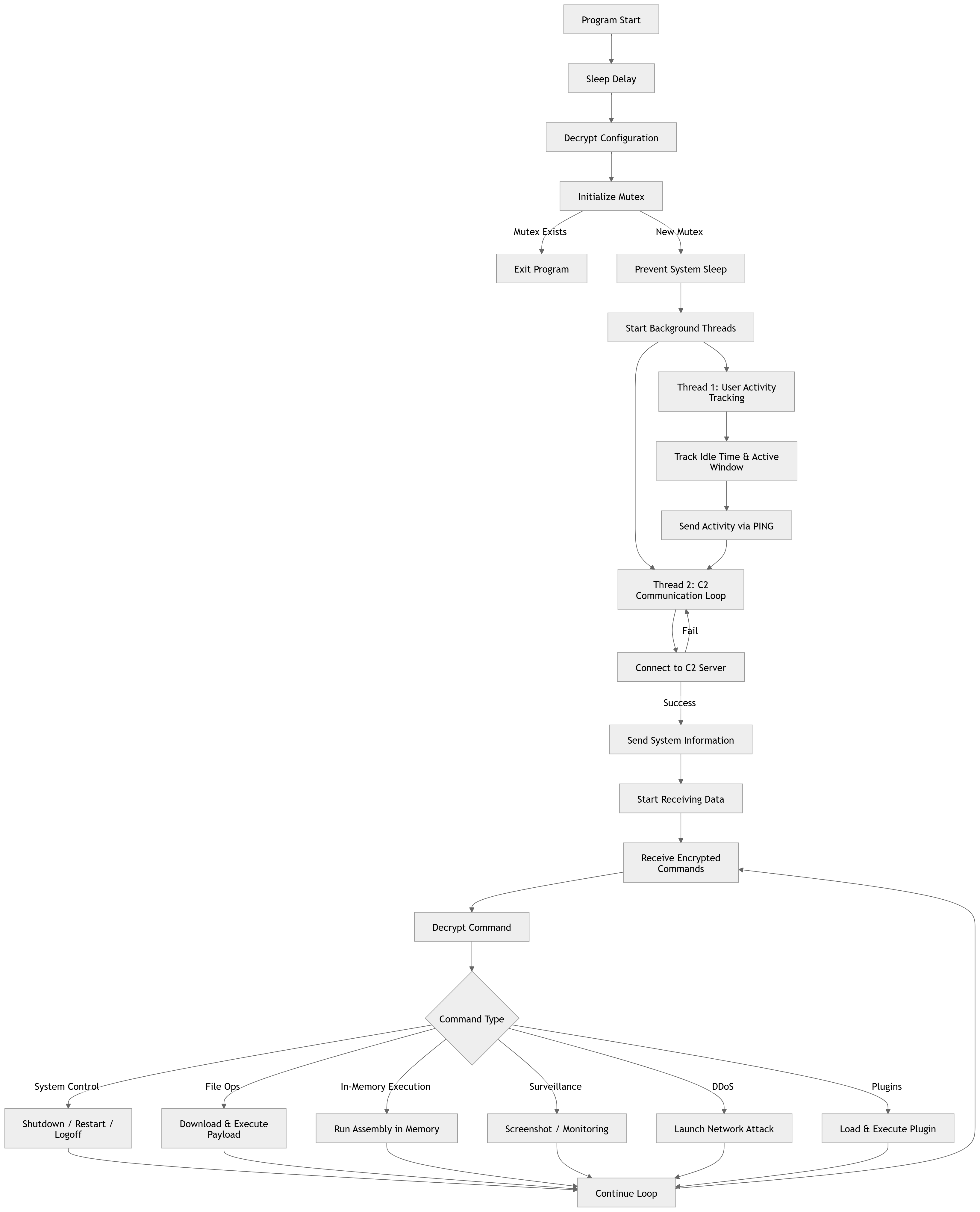

本仓库提供了对基于 .NET 的远程访问木马(RAT)的深入分析,该样本被认定为 XWorm v3.1 的一种变体。该恶意软件通过 C2 基础设施实现对受感染系统的完全远程控制,支持监视、任意命令执行、屏幕截图捕获和 DDoS 操作等功能。

**与基于标准沙箱的分析不同,本研究需要通过 IL 修补和实时调试绕过多种反分析机制,随后开发了一个自定义 C2 模拟器,以便与恶意软件进行实时交互。**

### 分析范围

- 静态分析与 .NET 反编译(dnSpy)

- AES-ECB 配置的运行时提取与解密

- 执行流程修改以绕过反分析保护(sleep、互斥体、退出条件)

- 实时调试与内存检查

- 开发基于 Python 的 C2 模拟器以复现协议

- 与恶意软件的实时交互(双向通信)

- 网络流量分析(Wireshark)

- IOC 提取(互斥体、HWID、SPL 分隔符、C2 基础设施)

## 🔬 主要技术亮点

- 通过手动 IL 修补绕过反分析机制

- 直接从运行时内存中提取加密配置

- 逆向工程并复现了恶意软件的自定义 C2 协议

- 开发了功能性的 C2 模拟器以模拟攻击者交互

- 在受控环境中实现了完整的命令执行和响应处理

## MITRE ATT&CK 映射

基于对恶意软件的逆向工程和动态交互,开发了完整的 MITRE ATT&CK 映射。

## 🛠️ 实验室设置

### 环境

* **FLARE-VM** – 逆向工程与调试

* **REMnux** – 网络模拟与流量处理

### 工具集

* **静态分析:** Detect It Easy (DIE), PeStudio

* **逆向工程:** dnSpy (.NET 反编译器)

* **外部分析:** ANY.RUN(用于展示检测到的相同 IOC)

* **数据处理:** FLOSS(字符串提取)

## 🧪 样本信息

| 字段 | 值 |

|------|------|

| SHA256 | `520AA5F9F233057E70C40F9C7C3F417DA4D0E1DD400A2DD4FF61D18B759CE8D0` |

| 文件类型 | PE32 (.NET 可执行文件) |

| 语言 | VB.NET (.NET Framework v4.0.30319) |

| 熵值 | 5.595(中等,表明存在编码/加密数据) |

| 编译时间 | 2026-04-05 09:05:52 |

| 家族 | XWorm RAT |

## 🌐 提取的配置(已解密)

| 键 | 值 |

|-----|------|

| C2 主机 | `8.148.5.193` |

| C2 端口 | `12748` |

| 加密密钥 | `lasz هكرز` *(阿拉伯语,意为 "hackers")* |

| 分隔符 (SPL) | `` |

| USB 传播名称 | `USB.exe` |

| 互斥体 | `JQlLZiD8xyVmYBpN` |

## 🔐 配置解密

恶意软件使用以下方式加密存储其配置:

- **算法:** AES (RijndaelManaged)

- **模式:** ECB

- **密钥派生:** `MD5(Mutex)`

在执行期间,这些值会在内存中被解密,并用于建立与 C2 服务器的通信。

## 📂 完整技术分析

#### 👉 [静态分析](analysis/static-analysis.md)

#### 👉 [逆向工程](reverse-engineering/)

#### 👉 [动态分析 – C2 交互](analysis/dynamic-analysis.md)

## 执行流程

本分析不仅展示了恶意软件的功能,还展示了绕过规避机制并与现实威胁基础设施进行交互所需的实用技术。

## ⚠️ 免责声明

本分析**仅用于教育和研究目的**。

本分析不仅展示了恶意软件的功能,还展示了绕过规避机制并与现实威胁基础设施进行交互所需的实用技术。

## ⚠️ 免责声明

本分析**仅用于教育和研究目的**。

本分析不仅展示了恶意软件的功能,还展示了绕过规避机制并与现实威胁基础设施进行交互所需的实用技术。

## ⚠️ 免责声明

本分析**仅用于教育和研究目的**。

本分析不仅展示了恶意软件的功能,还展示了绕过规避机制并与现实威胁基础设施进行交互所需的实用技术。

## ⚠️ 免责声明

本分析**仅用于教育和研究目的**。标签:AES加密, C2协议, DAST, dnSpy, DOM解析, FLARE-VM, IL修补, IOC提取, pdftotext, Python, RAT, REMnux, SecList, Wireshark, XWorm, 云安全监控, 云资产清单, 内存取证, 协议模拟, 反沙箱, 反调试, 句柄查看, 命令与控制, 威胁情报, 实时交互, 开发者工具, 恶意软件分析, 恶意软件研究, 无后门, 红队对抗, 绕过技术, 网络安全, 网络安全教程, 网络流量分析, 远控木马, 逆向工具, 逆向工程, 隐私保护, 静态分析