mthcht/Masquerade-Spoofer

GitHub: mthcht/Masquerade-Spoofer

基于Chrome MV3的浏览器扩展,通过协同伪造完整的HTTP Header栈及一致性检查功能,实现高隐蔽性的设备指纹伪装。

Stars: 4 | Forks: 0

Masquerade Spoofer

Chrome MV3 扩展,支持完整的 HTTP Header 伪造,并具备指纹一致性验证功能。

## 功能

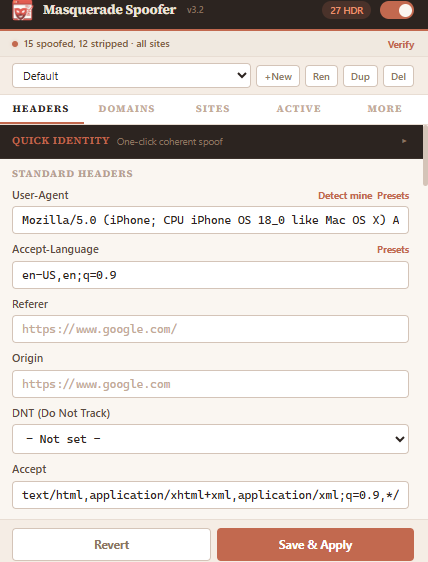

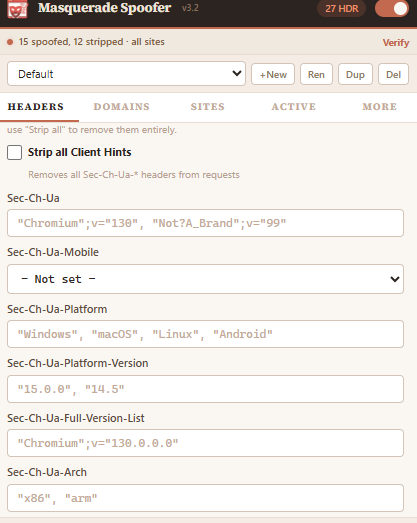

### Header 伪造(7 层)

| 层 | 伪造的 Header | 隐藏内容 |

|---|---|---|

| **Standard** | User-Agent, Accept-Language, Referer, Origin, DNT, Accept, Accept-Encoding | 浏览器身份、语言、导航来源 |

| **Client Hints** | Sec-Ch-Ua, Sec-Ch-Ua-Mobile, Sec-Ch-Ua-Platform, Platform-Version, Full-Version-List, Arch, Bitness, Model | 真实浏览器品牌、操作系统、CPU 架构、设备型号 |

| **Fetch Metadata** | Sec-Fetch-Dest, Sec-Fetch-Mode, Sec-Fetch-Site | 导航上下文和请求来源 |

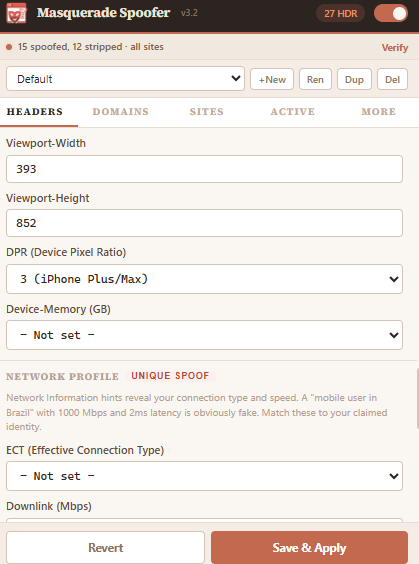

| **Device & Screen** | Sec-Ch-Viewport-Width, Sec-Ch-Viewport-Height, DPR, Device-Memory | 屏幕分辨率、像素密度、内存 |

| **Network Profile** | ECT, Downlink, RTT, Save-Data | 连接类型、带宽、延迟 |

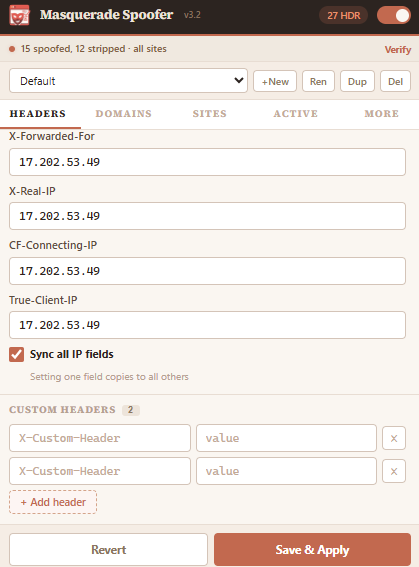

| **IP Origin** | X-Forwarded-For, X-Real-IP, CF-Connecting-IP, True-Client-IP | 通过代理头部的地理位置 |

| **Custom** | 任意 Header 名称/值对 | 任何你需要的内容 |

### 快速身份预设

20 个一键预设,可连贯地填入 **每个字段**——不仅是 UA,还有匹配的 Client Hints、Accept 格式、编码支持、屏幕尺寸、网速、地理位置 IP 以及 DNT 偏好。一键点击,100% 一致性得分。

**桌面端:**

- Chrome / Windows 11 / US

- Chrome / macOS / US (Apple Silicon)

- Chrome / Linux / US

- Firefox / Windows 11 / US

- Firefox / Linux / US

- Safari / macOS Sequoia / US

- Edge / Windows 11 / US

**移动端:**

- Chrome / Pixel 9 / US (Android 15)

- Chrome / Galaxy S24 / US (Android 14)

- Safari / iPhone 16 Pro / US (iOS 18)

- Safari / iPad Pro / US (iPadOS 18)

**地区:**

- Chrome / Windows / Germany (de-DE)

- Firefox / macOS / France (fr-FR)

- Chrome / Windows / Japan (ja-JP)

- Chrome / Android / Brazil (pt-BR, Galaxy A54)

- Safari / iPhone / UK (en-GB)

- Chrome / Windows / India (hi-IN)

**隐身与机器人:**

- Tor Browser / Windows (ESR 115)

- Googlebot 2.1

- curl 8.7

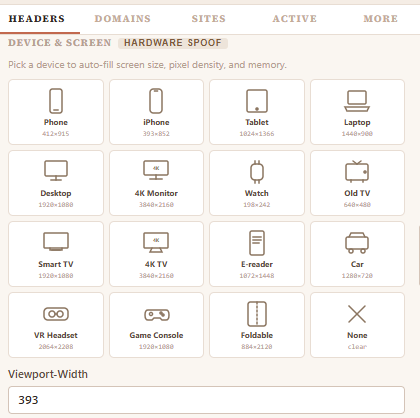

### 设备选择器

16 张带有 SVG 插图的视觉化设备卡片。点击设备可自动填充视口、DPR 和内存:

Phone, iPhone, Tablet, Laptop, Desktop, 4K Monitor, Watch, Old TV, Smart TV, 4K TV, E-reader, Car, VR Headset, Game Console, Foldable, None (清除)

### 1,058 个 User-Agent 预设(95 个分类)

可搜索的模态框,包含分类标题:

- **浏览器:** Chrome(桌面/移动/平板)、Firefox(桌面/移动)、Safari(桌面/移动)、Edge、Opera、Brave、Vivaldi、Arc、Samsung Internet、DuckDuckGo、UC Browser、Yandex、Tor

- **浏览器分支:** LibreWolf、Waterfox、Pale Moon、Basilisk、SeaMonkey、Floorp、Zen、Chromium、Thorium、Iridium、Maxthon、Whale、Coc Coc、QQ、Kiwi、Bromite、Vanadium

- **移动设备:** Pixel 2-9、Galaxy S7-S24/Note/Z Fold/Z Flip/A 系列、OnePlus、小米/Redmi/POCO、OPPO、Motorola、Nothing、Sony、ASUS ROG、Huawei、Honor、Tecno、Infinix、itel、Nokia、Fairphone、Blackview、Ulefone、Lava、iQOO

- **旧版:** IE 6-11、BlackBerry、Windows Phone、Symbian、Palm webOS、Firefox OS、KaiOS

- **智能设备:** PlayStation 3-5、Xbox、Nintendo Switch/Wii/3DS、Steam Deck、Samsung/LG/Sony/Hisense/Vizio 电视、Roku、Fire TV、Apple TV、Echo Show、Nest Hub、Meta Quest、Apple Watch、Kindle

- **汽车:** Tesla、Rivian、BMW、Mercedes、Volvo、Polestar、Ford、Audi、Porsche、Toyota、Lucid、VW、NIO、BYD

- **机器人:** Googlebot、Bingbot、DuckDuckBot、Baidu、Yandex、Applebot、GPTBot、ClaudeBot、PerplexityBot、CCBot、Bytespider、Ahrefs、Semrush、Screaming Frog

- **社交:** Facebook、Twitter、LinkedIn、Discord、Slack、Telegram、WhatsApp、Reddit、Mastodon、Bluesky

- **Cloud SDKs:** AWS CLI/SDK (Python/JS/Go/Java/.NET)、Azure CLI/SDK、Google Cloud SDK

- **DevOps:** Terraform、Pulumi、Ansible、Docker、Kubernetes、Helm、ArgoCD、Vault、Packer

- **CI/CD:** GitHub Actions、GitLab Runner、Jenkins、CircleCI、Renovate、Dependabot

- **IDEs:** VS Code、JetBrains(IntelliJ/PyCharm/WebStorm/GoLand/Rider)、Eclipse、Sublime、Neovim、Cursor、Zed、Windsurf、GitHub Copilot

- **办公:** Outlook、Word、Excel、PowerPoint、Teams、OneDrive、SharePoint、Microsoft Graph、Power Automate、Copilot

- **通讯:** Slack、Discord、Zoom、Telegram、WhatsApp、Matrix、Mattermost、Webex

- **数据库:** MongoDB Compass/Shell、pgAdmin、DBeaver、Redis Insight、Supabase、Firebase、Prisma

- **包管理器:** npm、yarn、pnpm、pip、Cargo、Composer、Maven、Gradle、Homebrew、apt、Snap

- **应用内:** WeChat、KakaoTalk、LINE、Snapchat、Instagram、TikTok、Facebook、LinkedIn、Pinterest、Reddit

- **CLI/库:** curl、wget、HTTPie、Postman、Python requests/httpx/aiohttp/Scrapy、Node axios/got、Go、Java、Ruby、PHP、Rust、Dart、R、Elixir、Perl

- **监控:** Datadog、Grafana、Prometheus、Elasticsearch、New Relic、Sentry、PagerDuty

- **复古:** Netscape、Mosaic、IE 3-5、Opera 5、Camino、Flock、WorldWideWeb

- ……以及更多

### IP 地理位置伪造

包含 24 个国家的国家选择器。选择国家后会自动从该国的 ISP 范围内生成逼真的 IP,并填入所有四个 IP Header。随机按钮用于获取新 IP。同步开关保持所有四个字段匹配。

**国家:** US、UK、Germany、France、Netherlands、Canada、Australia、Japan、South Korea、Brazil、India、Russia、China、Italy、Spain、Sweden、Poland、Switzerland、Singapore、Mexico、Argentina、South Africa、UAE、Turkey、Israel、Norway

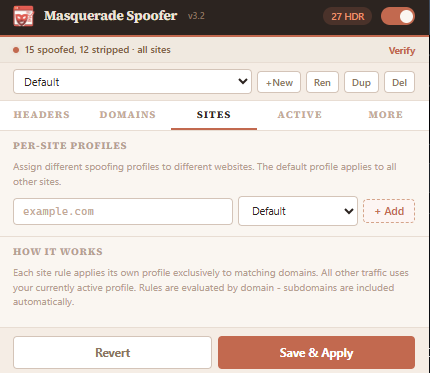

### 站点级配置文件路由

为不同网站分配不同的伪造配置文件。在 Google 上使用 Chrome/Windows 浏览,在 Amazon 上使用 Firefox/Linux,在 Twitter 上使用 Safari/iPhone——同时进行。站点规则使用具有域限定的高优先级声明式 declarativeNetRequest 规则。

### 指纹一致性检查器

23 项自动检查,并配有视觉化得分环(0-100%)。分析你的整个 Header 配置是否存在矛盾:

- UA 与 Client Hints 品牌匹配

- 非 Chromium 浏览器不应发送 Client Hints

- Chromium 浏览器应具备 Client Hints

- Platform 提示与 UA 操作系统匹配

- Mobile 标志与 UA 设备类型匹配

- Chrome 版本号在 UA 和 hints 之间匹配

- Accept Header 格式与声明的浏览器匹配

- Accept-Encoding 能力与浏览器匹配

- 语言与 IP 地理位置国家匹配

- 所有 IP Header 使用同一地址

- CPU 架构与设备类型匹配

- 设备型号适用于移动端/桌面端

- Bitness 与 UA 一致

- Sec-Fetch Header 彼此一致

- 视口大小与设备类型匹配

- 像素比与平台相符

- 设备内存与设备类型相符

- 网络 ECT/downlink/RTT 内部一致

- 网络速度在地理区域上合理

- IP 格式验证

- 整体 5 层完整性(headers、hints、device、network、IP)

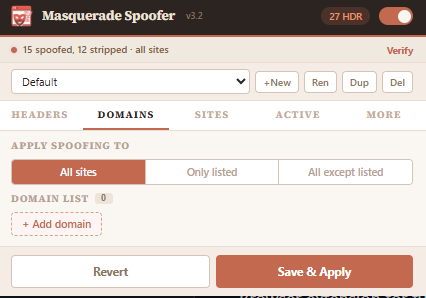

### 配置文件与管理

- 多个命名配置文件,支持创建/重命名/复制/删除

- 将所有配置文件导入/导出为 JSON

- 右键上下文菜单用于开启/关闭或切换配置文件

- 每个配置文件的域过滤(所有站点、仅列出站点、除列出站点外的所有站点)

- 重置为默认值

## 安装

1. 下载或克隆此仓库

2. 在 Chrome/Edge/Brave 中打开 `chrome://extensions/`

3. 启用 **Developer mode**(右上角开关)

4. 点击 **Load unpacked** 并选择扩展文件夹

5. 将扩展固定到工具栏

或从 Store 安装:*fixme 发布进行中*

## 使用

1. 点击扩展图标

2. 展开 **Quick Identity** 并点击预设,或手动配置 Header

3. 点击 **Save & Apply**

4. 进入 **Active** 标签页查看你的指纹一致性得分

5. 点击 **Verify** 打开 httpbin.org/headers 并确认伪造的 Header

## 工作原理

Masquerade Spoofer 使用 Chrome 的 `declarativeNetRequest` API(MV3)在网络层面修改 HTTP 请求 Header,即在它们离开浏览器之前。这比基于 JavaScript 的注入更可靠,并且适用于所有请求,包括 XHR、fetch、图片和子帧。

Header 的修改使用每个配置文件的单个组合规则以提高效率。特定站点规则使用带有 `requestDomains` 条件的高优先级值。`urlFilter: "|http"` 模式确保覆盖所有 HTTP 和 HTTPS 流量。

Client Hints 可以被伪造(设置为自定义值)或完全移除(从请求中删除)。Firefox 和 Safari 从不发送 Client Hints,因此当伪装这些浏览器时,移除它们是正确的行为。

## 架构

```

manifest.json - MV3 manifest with declarativeNetRequest permissions

background.js - Service worker: rule management, context menu, badge

popup.html - Extension popup UI (custom window chrome)

popup.js - UI logic: profiles, presets, consistency checker

ua-presets.js - 1,058 User-Agent preset database

icons/ - Extension icons (16/48/128px)

```

## 权限

| 权限 | 原因 |

|---|---|

| `declarativeNetRequest` | 修改 HTTP 请求 Header |

| `declarativeNetRequestFeedback` | 读取活动规则以供一致性检查器使用 |

| `storage` | 保存配置文件和设置 |

| `contextMenus` | 右键菜单用于快速切换/配置文件切换 |

| `tabs` | 打开验证页面 (httpbin.org) |

| `

## 功能

### Header 伪造(7 层)

| 层 | 伪造的 Header | 隐藏内容 |

|---|---|---|

| **Standard** | User-Agent, Accept-Language, Referer, Origin, DNT, Accept, Accept-Encoding | 浏览器身份、语言、导航来源 |

| **Client Hints** | Sec-Ch-Ua, Sec-Ch-Ua-Mobile, Sec-Ch-Ua-Platform, Platform-Version, Full-Version-List, Arch, Bitness, Model | 真实浏览器品牌、操作系统、CPU 架构、设备型号 |

| **Fetch Metadata** | Sec-Fetch-Dest, Sec-Fetch-Mode, Sec-Fetch-Site | 导航上下文和请求来源 |

| **Device & Screen** | Sec-Ch-Viewport-Width, Sec-Ch-Viewport-Height, DPR, Device-Memory | 屏幕分辨率、像素密度、内存 |

| **Network Profile** | ECT, Downlink, RTT, Save-Data | 连接类型、带宽、延迟 |

| **IP Origin** | X-Forwarded-For, X-Real-IP, CF-Connecting-IP, True-Client-IP | 通过代理头部的地理位置 |

| **Custom** | 任意 Header 名称/值对 | 任何你需要的内容 |

### 快速身份预设

20 个一键预设,可连贯地填入 **每个字段**——不仅是 UA,还有匹配的 Client Hints、Accept 格式、编码支持、屏幕尺寸、网速、地理位置 IP 以及 DNT 偏好。一键点击,100% 一致性得分。

**桌面端:**

- Chrome / Windows 11 / US

- Chrome / macOS / US (Apple Silicon)

- Chrome / Linux / US

- Firefox / Windows 11 / US

- Firefox / Linux / US

- Safari / macOS Sequoia / US

- Edge / Windows 11 / US

**移动端:**

- Chrome / Pixel 9 / US (Android 15)

- Chrome / Galaxy S24 / US (Android 14)

- Safari / iPhone 16 Pro / US (iOS 18)

- Safari / iPad Pro / US (iPadOS 18)

**地区:**

- Chrome / Windows / Germany (de-DE)

- Firefox / macOS / France (fr-FR)

- Chrome / Windows / Japan (ja-JP)

- Chrome / Android / Brazil (pt-BR, Galaxy A54)

- Safari / iPhone / UK (en-GB)

- Chrome / Windows / India (hi-IN)

**隐身与机器人:**

- Tor Browser / Windows (ESR 115)

- Googlebot 2.1

- curl 8.7

### 设备选择器

16 张带有 SVG 插图的视觉化设备卡片。点击设备可自动填充视口、DPR 和内存:

Phone, iPhone, Tablet, Laptop, Desktop, 4K Monitor, Watch, Old TV, Smart TV, 4K TV, E-reader, Car, VR Headset, Game Console, Foldable, None (清除)

### 1,058 个 User-Agent 预设(95 个分类)

可搜索的模态框,包含分类标题:

- **浏览器:** Chrome(桌面/移动/平板)、Firefox(桌面/移动)、Safari(桌面/移动)、Edge、Opera、Brave、Vivaldi、Arc、Samsung Internet、DuckDuckGo、UC Browser、Yandex、Tor

- **浏览器分支:** LibreWolf、Waterfox、Pale Moon、Basilisk、SeaMonkey、Floorp、Zen、Chromium、Thorium、Iridium、Maxthon、Whale、Coc Coc、QQ、Kiwi、Bromite、Vanadium

- **移动设备:** Pixel 2-9、Galaxy S7-S24/Note/Z Fold/Z Flip/A 系列、OnePlus、小米/Redmi/POCO、OPPO、Motorola、Nothing、Sony、ASUS ROG、Huawei、Honor、Tecno、Infinix、itel、Nokia、Fairphone、Blackview、Ulefone、Lava、iQOO

- **旧版:** IE 6-11、BlackBerry、Windows Phone、Symbian、Palm webOS、Firefox OS、KaiOS

- **智能设备:** PlayStation 3-5、Xbox、Nintendo Switch/Wii/3DS、Steam Deck、Samsung/LG/Sony/Hisense/Vizio 电视、Roku、Fire TV、Apple TV、Echo Show、Nest Hub、Meta Quest、Apple Watch、Kindle

- **汽车:** Tesla、Rivian、BMW、Mercedes、Volvo、Polestar、Ford、Audi、Porsche、Toyota、Lucid、VW、NIO、BYD

- **机器人:** Googlebot、Bingbot、DuckDuckBot、Baidu、Yandex、Applebot、GPTBot、ClaudeBot、PerplexityBot、CCBot、Bytespider、Ahrefs、Semrush、Screaming Frog

- **社交:** Facebook、Twitter、LinkedIn、Discord、Slack、Telegram、WhatsApp、Reddit、Mastodon、Bluesky

- **Cloud SDKs:** AWS CLI/SDK (Python/JS/Go/Java/.NET)、Azure CLI/SDK、Google Cloud SDK

- **DevOps:** Terraform、Pulumi、Ansible、Docker、Kubernetes、Helm、ArgoCD、Vault、Packer

- **CI/CD:** GitHub Actions、GitLab Runner、Jenkins、CircleCI、Renovate、Dependabot

- **IDEs:** VS Code、JetBrains(IntelliJ/PyCharm/WebStorm/GoLand/Rider)、Eclipse、Sublime、Neovim、Cursor、Zed、Windsurf、GitHub Copilot

- **办公:** Outlook、Word、Excel、PowerPoint、Teams、OneDrive、SharePoint、Microsoft Graph、Power Automate、Copilot

- **通讯:** Slack、Discord、Zoom、Telegram、WhatsApp、Matrix、Mattermost、Webex

- **数据库:** MongoDB Compass/Shell、pgAdmin、DBeaver、Redis Insight、Supabase、Firebase、Prisma

- **包管理器:** npm、yarn、pnpm、pip、Cargo、Composer、Maven、Gradle、Homebrew、apt、Snap

- **应用内:** WeChat、KakaoTalk、LINE、Snapchat、Instagram、TikTok、Facebook、LinkedIn、Pinterest、Reddit

- **CLI/库:** curl、wget、HTTPie、Postman、Python requests/httpx/aiohttp/Scrapy、Node axios/got、Go、Java、Ruby、PHP、Rust、Dart、R、Elixir、Perl

- **监控:** Datadog、Grafana、Prometheus、Elasticsearch、New Relic、Sentry、PagerDuty

- **复古:** Netscape、Mosaic、IE 3-5、Opera 5、Camino、Flock、WorldWideWeb

- ……以及更多

### IP 地理位置伪造

包含 24 个国家的国家选择器。选择国家后会自动从该国的 ISP 范围内生成逼真的 IP,并填入所有四个 IP Header。随机按钮用于获取新 IP。同步开关保持所有四个字段匹配。

**国家:** US、UK、Germany、France、Netherlands、Canada、Australia、Japan、South Korea、Brazil、India、Russia、China、Italy、Spain、Sweden、Poland、Switzerland、Singapore、Mexico、Argentina、South Africa、UAE、Turkey、Israel、Norway

### 站点级配置文件路由

为不同网站分配不同的伪造配置文件。在 Google 上使用 Chrome/Windows 浏览,在 Amazon 上使用 Firefox/Linux,在 Twitter 上使用 Safari/iPhone——同时进行。站点规则使用具有域限定的高优先级声明式 declarativeNetRequest 规则。

### 指纹一致性检查器

23 项自动检查,并配有视觉化得分环(0-100%)。分析你的整个 Header 配置是否存在矛盾:

- UA 与 Client Hints 品牌匹配

- 非 Chromium 浏览器不应发送 Client Hints

- Chromium 浏览器应具备 Client Hints

- Platform 提示与 UA 操作系统匹配

- Mobile 标志与 UA 设备类型匹配

- Chrome 版本号在 UA 和 hints 之间匹配

- Accept Header 格式与声明的浏览器匹配

- Accept-Encoding 能力与浏览器匹配

- 语言与 IP 地理位置国家匹配

- 所有 IP Header 使用同一地址

- CPU 架构与设备类型匹配

- 设备型号适用于移动端/桌面端

- Bitness 与 UA 一致

- Sec-Fetch Header 彼此一致

- 视口大小与设备类型匹配

- 像素比与平台相符

- 设备内存与设备类型相符

- 网络 ECT/downlink/RTT 内部一致

- 网络速度在地理区域上合理

- IP 格式验证

- 整体 5 层完整性(headers、hints、device、network、IP)

### 配置文件与管理

- 多个命名配置文件,支持创建/重命名/复制/删除

- 将所有配置文件导入/导出为 JSON

- 右键上下文菜单用于开启/关闭或切换配置文件

- 每个配置文件的域过滤(所有站点、仅列出站点、除列出站点外的所有站点)

- 重置为默认值

## 安装

1. 下载或克隆此仓库

2. 在 Chrome/Edge/Brave 中打开 `chrome://extensions/`

3. 启用 **Developer mode**(右上角开关)

4. 点击 **Load unpacked** 并选择扩展文件夹

5. 将扩展固定到工具栏

或从 Store 安装:*fixme 发布进行中*

## 使用

1. 点击扩展图标

2. 展开 **Quick Identity** 并点击预设,或手动配置 Header

3. 点击 **Save & Apply**

4. 进入 **Active** 标签页查看你的指纹一致性得分

5. 点击 **Verify** 打开 httpbin.org/headers 并确认伪造的 Header

## 工作原理

Masquerade Spoofer 使用 Chrome 的 `declarativeNetRequest` API(MV3)在网络层面修改 HTTP 请求 Header,即在它们离开浏览器之前。这比基于 JavaScript 的注入更可靠,并且适用于所有请求,包括 XHR、fetch、图片和子帧。

Header 的修改使用每个配置文件的单个组合规则以提高效率。特定站点规则使用带有 `requestDomains` 条件的高优先级值。`urlFilter: "|http"` 模式确保覆盖所有 HTTP 和 HTTPS 流量。

Client Hints 可以被伪造(设置为自定义值)或完全移除(从请求中删除)。Firefox 和 Safari 从不发送 Client Hints,因此当伪装这些浏览器时,移除它们是正确的行为。

## 架构

```

manifest.json - MV3 manifest with declarativeNetRequest permissions

background.js - Service worker: rule management, context menu, badge

popup.html - Extension popup UI (custom window chrome)

popup.js - UI logic: profiles, presets, consistency checker

ua-presets.js - 1,058 User-Agent preset database

icons/ - Extension icons (16/48/128px)

```

## 权限

| 权限 | 原因 |

|---|---|

| `declarativeNetRequest` | 修改 HTTP 请求 Header |

| `declarativeNetRequestFeedback` | 读取活动规则以供一致性检查器使用 |

| `storage` | 保存配置文件和设置 |

| `contextMenus` | 右键菜单用于快速切换/配置文件切换 |

| `tabs` | 打开验证页面 (httpbin.org) |

| `标签:Client Hints, HTTP头, IP地理位置欺骗, Manifest V3, User-Agent, Web安全, 代码生成, 伪装, 反指纹, 多模态安全, 多账号管理, 数据可视化, 欺骗, 浏览器扩展, 浏览器指纹, 渗透测试工具, 爬虫辅助, 绕过检测, 网络信息伪装, 网络安全, 自定义脚本, 蓝队分析, 身份一致性检查, 防追踪, 隐私保护