dawnsmithcyber/azure-vulnerability-remediation-project

GitHub: dawnsmithcyber/azure-vulnerability-remediation-project

该项目记录了 Azure Windows Server 2025 的漏洞管理全生命周期,演示了通过系统补丁与网络隔离补偿控制来修复高危漏洞的实战过程。

Stars: 1 | Forks: 0

# 漏洞研究与修复:Azure 云基础设施

## 项目概述

本项目记录了云托管 Windows Server 2025 实例 (`CyberVM`) 的端到端漏洞管理生命周期。该实验室展示了通过直接软件补丁和架构补偿控制来识别、分析和消除高危安全风险的主动方法。

## 1. 识别与基线评估

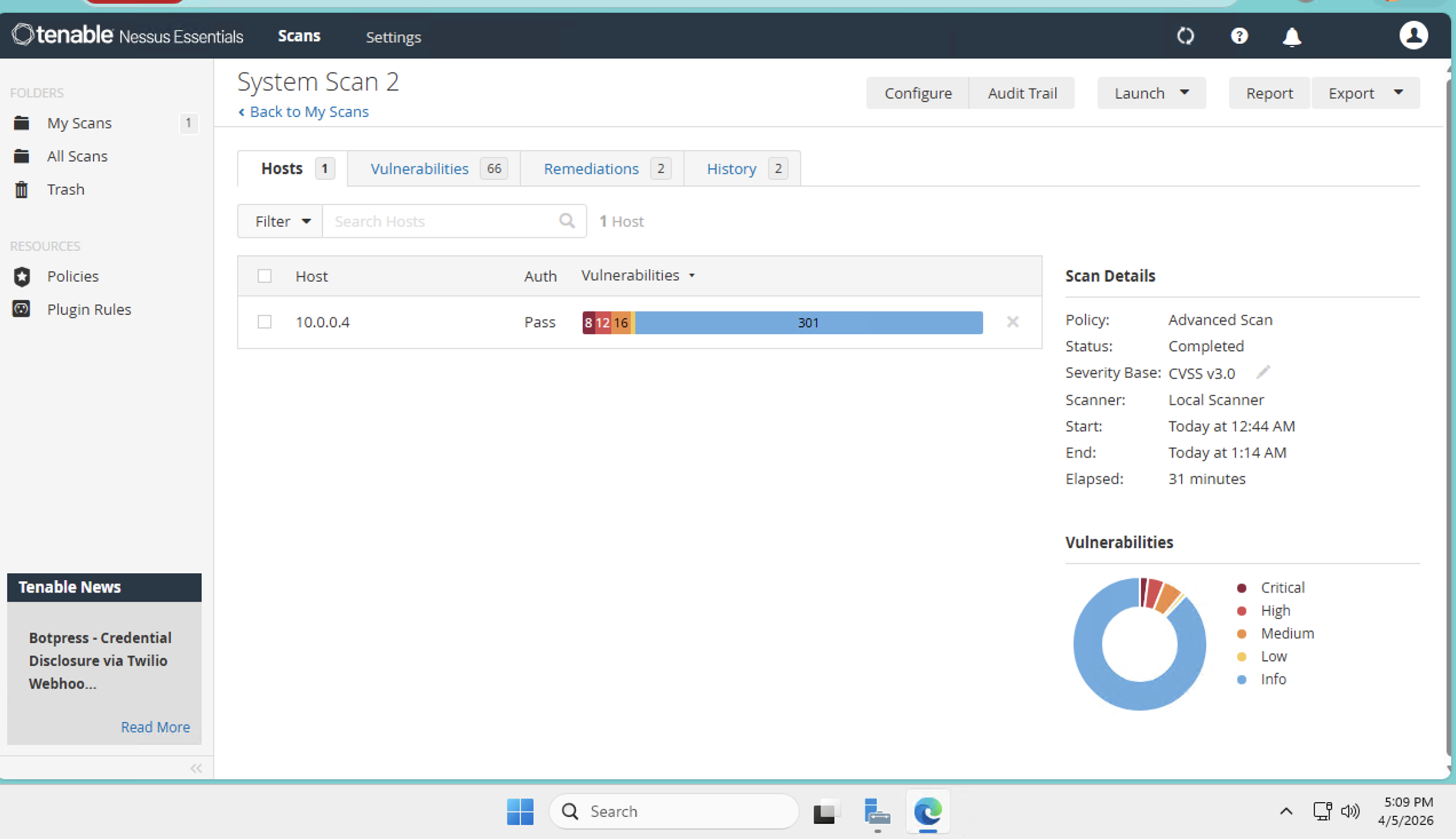

使用 **Nessus Essentials** 进行了初始凭据扫描以建立安全基线。扫描共发现 66 个漏洞,其中包括两个高优先级目标。

| 严重性 | ID | 描述 | CVSS v3.0 |

| :--- | :--- | :--- | :--- |

| **高** | **KB5075899** | 缺少 Windows Server 2026 累积更新 | 7.0 |

| **高** | **CVE-2025-14847** | MongoDB (Splunk) 中未初始化的堆内存泄漏 | 7.5 |

*图 1:识别关键暴露点的初始基线扫描。*

## 2. 技术风险分析

* **KB5075899**:缺少针对多个 CVE 的补丁,这些漏洞可能导致远程代码执行 (RCE) 或本地权限提升。

* **CVE-2025-14847**:Splunk 使用的捆绑 MongoDB 实例 (v4.2.24) 中存在协议头长度不匹配问题。该漏洞允许未经身份验证的客户端读取未初始化的堆内存。

## 3. 修复与实施

### 任务 A:操作系统补丁 (KB5075899)

* **挑战**:自动 Windows 更新无法继续进行。

* **解决方案**:通过从 **Microsoft Update Catalog** 下载独立的 `.msu` 安装程序并以管理员权限进行部署,进行了手动干预。

* **结果**:成功更新了系统二进制文件并执行了强制重启以完成加固。

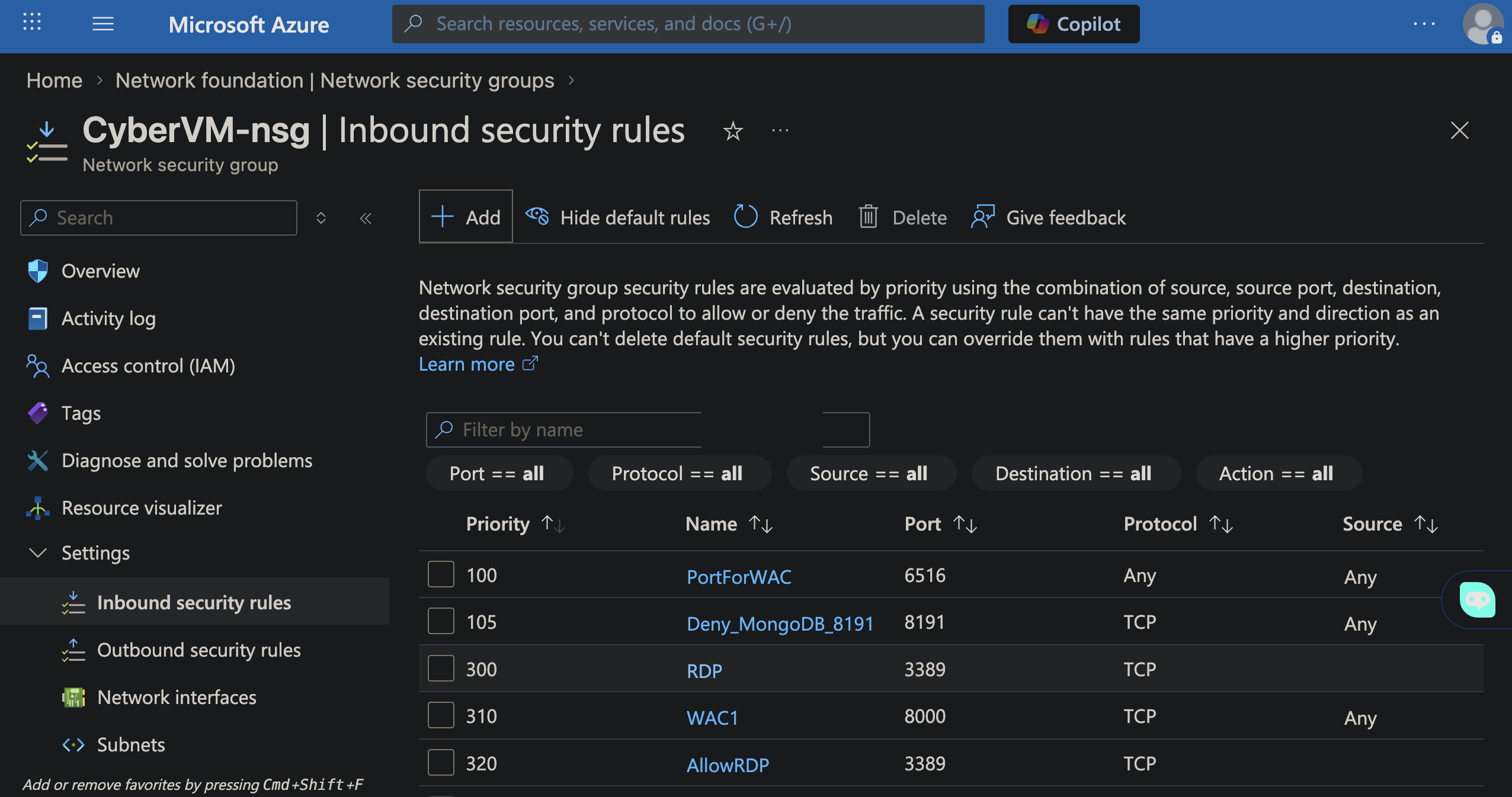

### 任务 B:网络隔离 (CVE-2025-14847)

* **困境**:由于 Splunk 依赖性限制(可用性风险),升级捆绑的 MongoDB 不可行。

* **调整**:虽然我最初设计了 **Azure Firewall Policy**,但由于订阅级别的资源限制,我成功转向使用 **Network Security Group (NSG) Inbound Rule**。这展示了在基础设施限制内实施有效安全控制的能力。

* **已实施控制**:

* **规则**:`Deny_MongoDB_8191`

* **优先级**:105

* **操作**:**Deny**

* **描述**:针对 CVE-2025-14847 的预防性补偿控制。阻止 CyberVM 上捆绑 MongoDB 堆泄漏的利用路径。

*图 2:通过 Azure NSG 实施主机级隔离。*

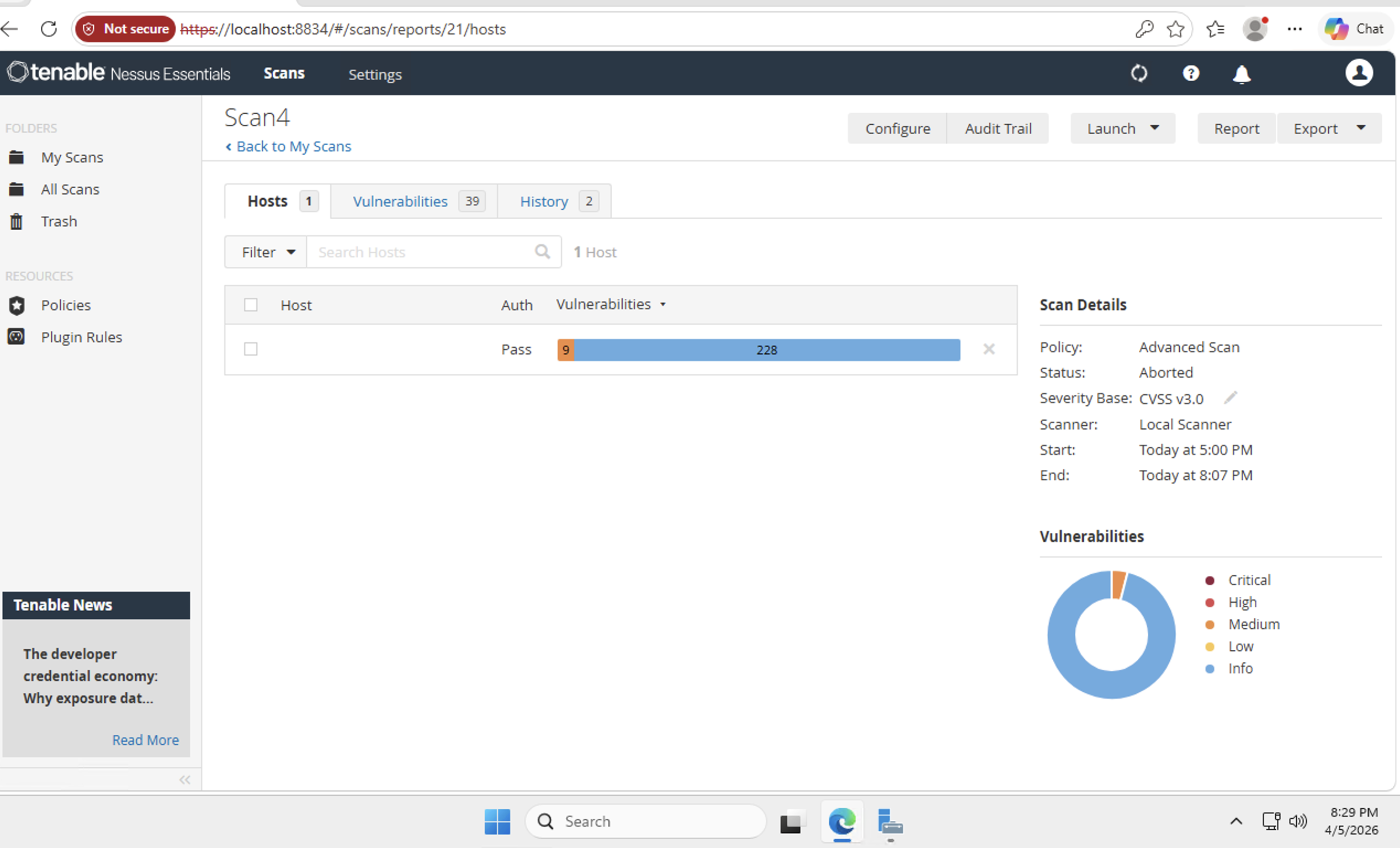

## 4. 验证与确认

修复后,执行了最终验证扫描以确认攻击面的减少。

* **状态**:**REMEDIATED**

* **技术结果**:操作系统级别的 RCE 风险和网络级别的内存泄漏路径均已成功关闭。

*图 3:确认成功缓解风险的最终 Nessus 扫描。*

## 展示的技术技能

* **漏洞管理**:从发现到验证的端到端生命周期。

* **云基础设施**:配置 Azure NSG 和设计企业防火墙策略。

* **威胁搜寻 (KQL)**:开发 Kusto 查询以监控被拒绝端口上的未授权访问尝试。

* **批判性思维**:在基础设施限制下进行导航,以提供有效的安全成果。

标签:Azure, CVE-2025-14847, CVSS, GPT, KB5075899, MongoDB, Nessus, NSG, Windows Server 2025, 漏洞修复, 漏洞管理, 端点安全, 系统加固, 网络安全, 网络安全培训, 网络安全组, 网络隔离, 补丁管理, 补偿控制, 身份验证扫描, 隐私保护