BernardoLintz/malware-analysis-sandbox-flare-vm-setup

GitHub: BernardoLintz/malware-analysis-sandbox-flare-vm-setup

基于VirtualBox和FLARE VM构建的恶意软件分析隔离沙箱,专注于网络隔离策略与反虚拟机检测的硬件混淆技术。

Stars: 0 | Forks: 0

[Português] | [English](./README_EN.md)

# 🛡️ 恶意软件分析沙箱 - FLARE VM 设置

[](https://opensource.org/licenses/MIT)

## 📝 描述

本仓库记录了在 Oracle VM VirtualBox 上使用 **FLARE VM** 搭建隔离环境(沙箱)的实现过程。该项目重点关注网络隔离策略和硬件混淆技术,以避免被高级恶意软件(Anti-VM)检测到。

## 🚀 项目亮点

### 🔹 网络策略

在 **NAT 模式**(用于通过 Chocolatey 进行配置)和 **Host-Only 模式**(用于安全 detonation)之间进行动态切换,确保恶意软件不会与互联网或本地网络通信。

### 🔹 Anti-VM 混淆

对硬件进行细粒度配置,以模拟真实的物理机器:

- **通用主机名:** `DESKTOP-3F7A9K`

- **资源:** 2 个 CPU 和 256MB VRAM(避免在 Ghidra 等工具中出现闪烁)。

- **反向加固:** 通过 GPO 和注册表完全禁用 Microsoft Defender 和 Windows Update。

### 🔹 运营安全

将 **共享文件夹配置为“只读”模式**,以防止 *VM Escape*,保护主机系统免受勒索软件攻击。

## 🛠️ 工具集

该环境配备了 Mandiant 的完整工具集,并按分析阶段进行了分类:

| 阶段 | 主要工具 |

| :--- | :--- |

| **静态分析** | PEStudio, Detect It Easy (DIE) |

| **动态分析** | ProcMon, RegShot, Wireshark |

| **逆向工程** | Ghidra, x64dbg |

| **网络模拟** | FakeNet-NG |

## 📸 环境演示

*(将括号内的名称替换为你 img 文件夹中文件的实际名称)*

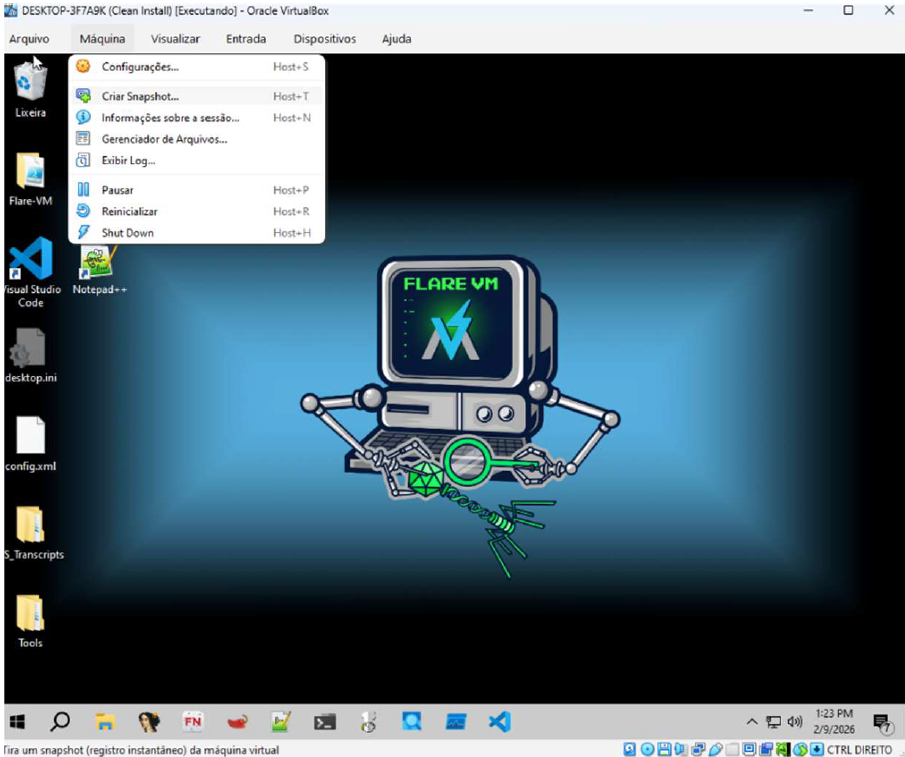

*图例:FLARE VM 在安装脚本完成后的界面。*

## 📂 完整文档 (PDF)

详细的分步说明、所有屏幕截图和技术理由可在此处访问:

👉 **[下载技术报告 (PDF)](Reports/Relatorio_Tecnico_Sandbox_Malware.pdf)**

## ⚖️ 免责声明

本项目仅出于教育和网络安全研究目的而完成。作者不对此处所含信息的任何滥用承担责任。

标签:Chocolatey, DAST, FakeNet-NG, FLARE VM, Ghidra, PEStudio, ProcMon, RFI远程文件包含, VirtualBox, Windows 安全, Wireshark, 云安全监控, 云资产清单, 反分析, 反虚拟机, 句柄查看, 合规性检查, 恶意软件分析, 沙箱, 网络安全, 网络隔离, 虚拟化逃逸防护, 逆向工程, 隐私保护, 静态分析