TheCipherNova/splunk-threat-hunting-lab

GitHub: TheCipherNova/splunk-threat-hunting-lab

该项目利用 Splunk 分析 Windows 安全日志,演示如何通过威胁搜寻检测暴力破解攻击及权限提升等多阶段攻击行为。

Stars: 0 | Forks: 0

# 威胁搜寻与事件分析:使用 Splunk 检测暴力破解攻击

## 概述

本项目演示了使用 Splunk 进行威胁搜寻调查,以检测涉及暴力破解登录尝试、凭证泄露和权限提升的多阶段攻击。

该分析基于 Windows 安全事件日志(事件 ID 4625、4624 和 4732),并遵循真实的 SOC 工作流程——从初始检测到完整的攻击链重建。

该场景模拟了攻击者进行暴力破解尝试、成功获取访问权限并提升权限,反映了现实的 SOC 调查用例。

## 目标

- 检测暴力破解登录尝试

- 识别受攻击的用户账户

- 关联失败和成功的登录事件

- 检测权限提升活动

- 重建完整的攻击时间线

## 使用的工具

- Splunk Enterprise

- Windows 安全事件日志

- SPL (Search Processing Language)

## 调查方法

采用了假设驱动的方法:

## 调查步骤

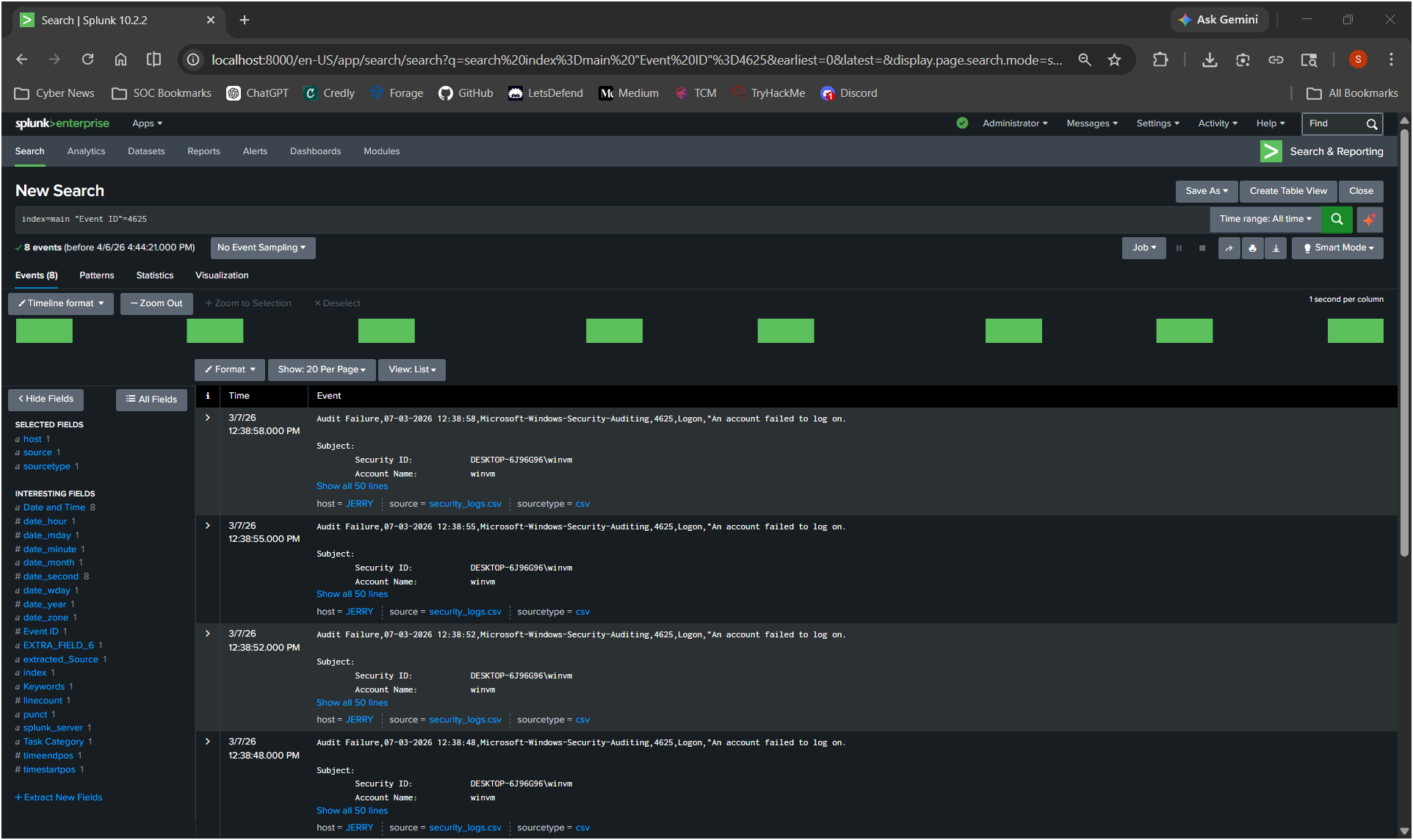

### 1. 检测失败的登录尝试(事件 ID 4625)

**查询:**

```

index=main "Event ID"=4625

```

**截图:**

**分析:**

在短时间内观察到了多次失败的登录尝试,表明存在潜在的暴力破解活动。

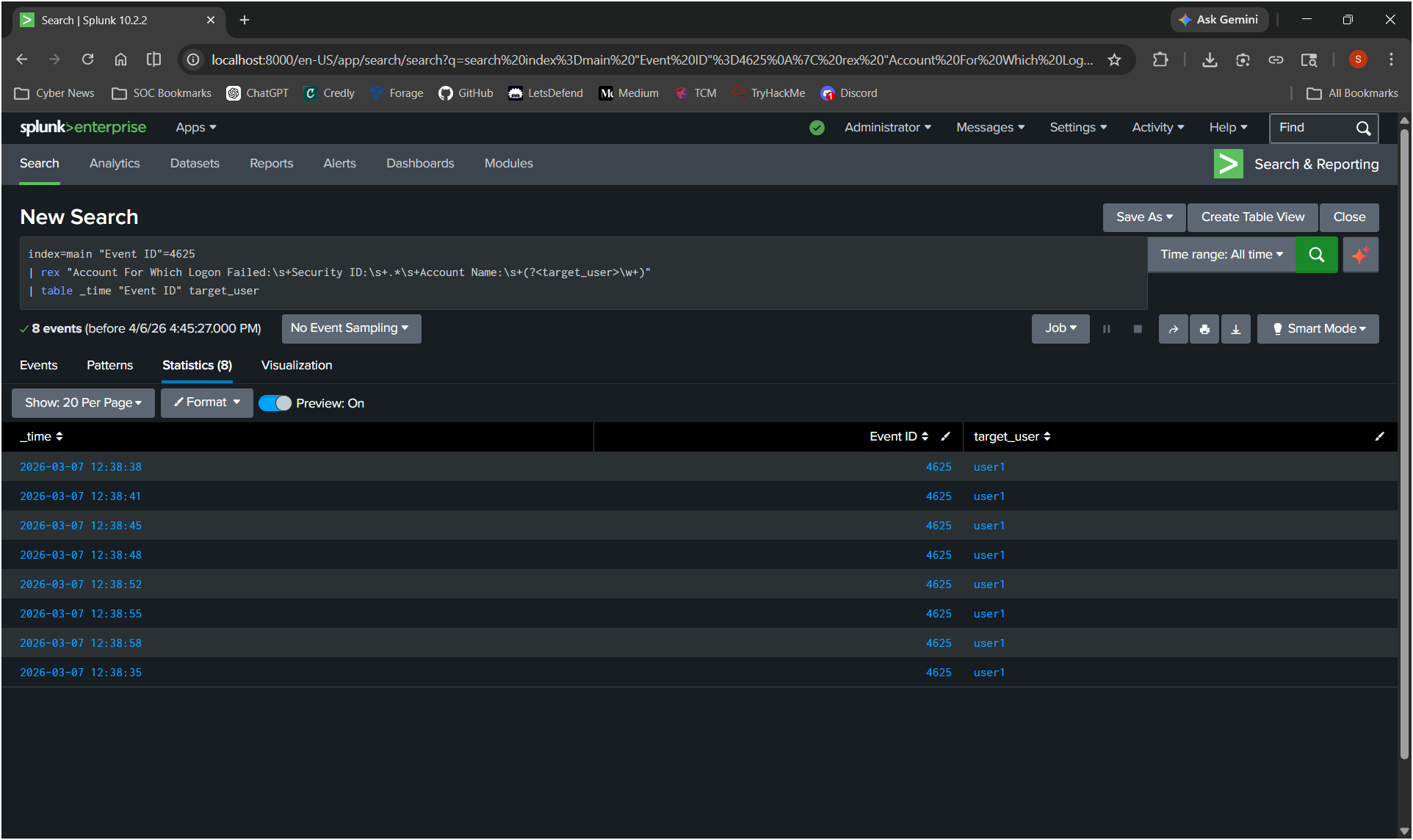

### 2. 识别受攻击的用户

**查询:**

```

index=main "Event ID"=4625

| rex "Account For Which Logon Failed:\s+Security ID:\s+.*\s+Account Name:\s+(?\w+)"

| table _time "Event ID" target_user

```

**截图:**

**分析:**

从日志中提取的受攻击账户是 **user1**,确定了遭受攻击的账户。

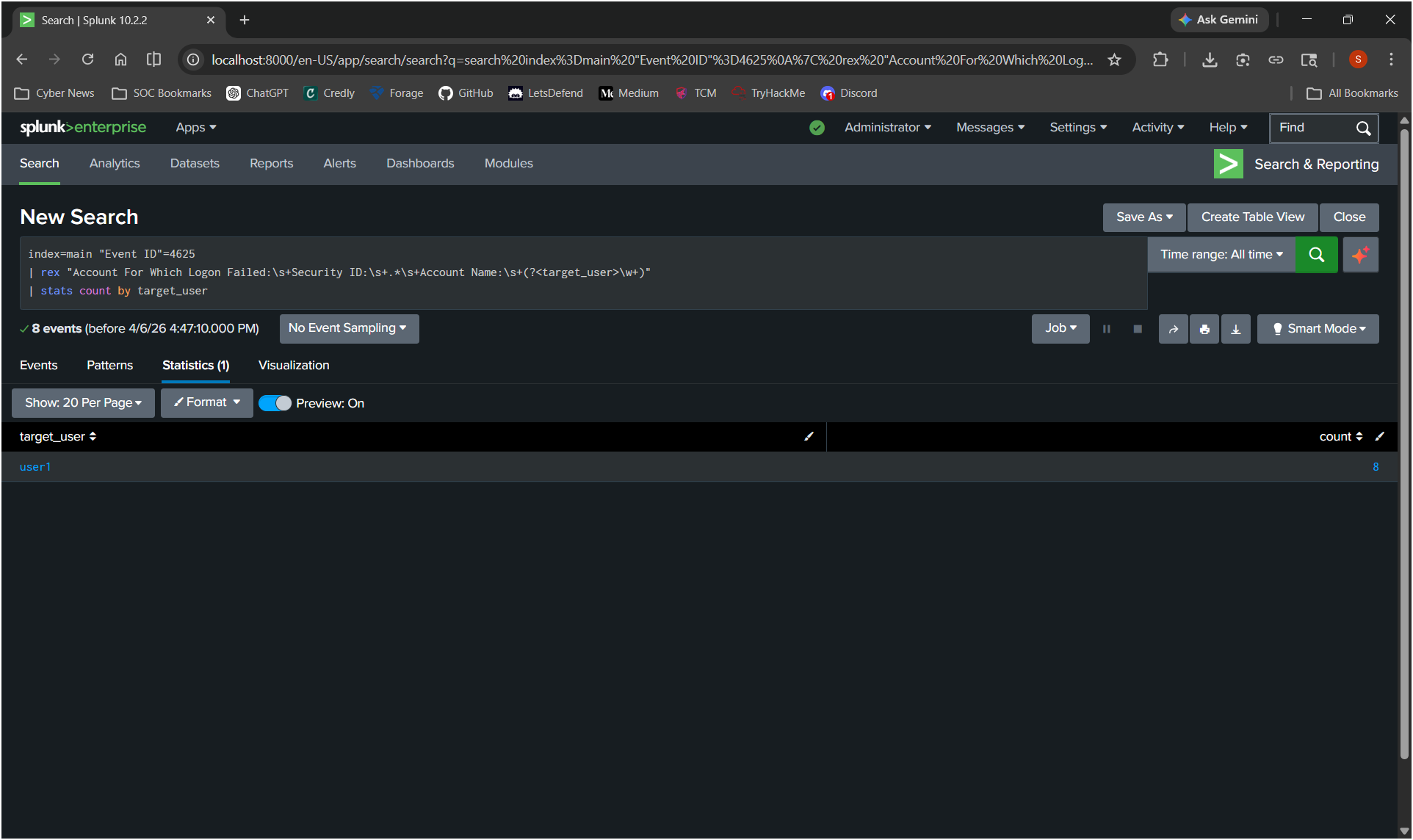

### 3. 量化攻击

**查询:**

```

index=main "Event ID"=4625

| rex "Account For Which Logon Failed:\s+Security ID:\s+.*\s+Account Name:\s+(?\w+)"

| stats count by target_user

```

**截图:**

**分析:**

针对 user1 共记录了 8 次失败的登录尝试,证实了暴力破解模式。

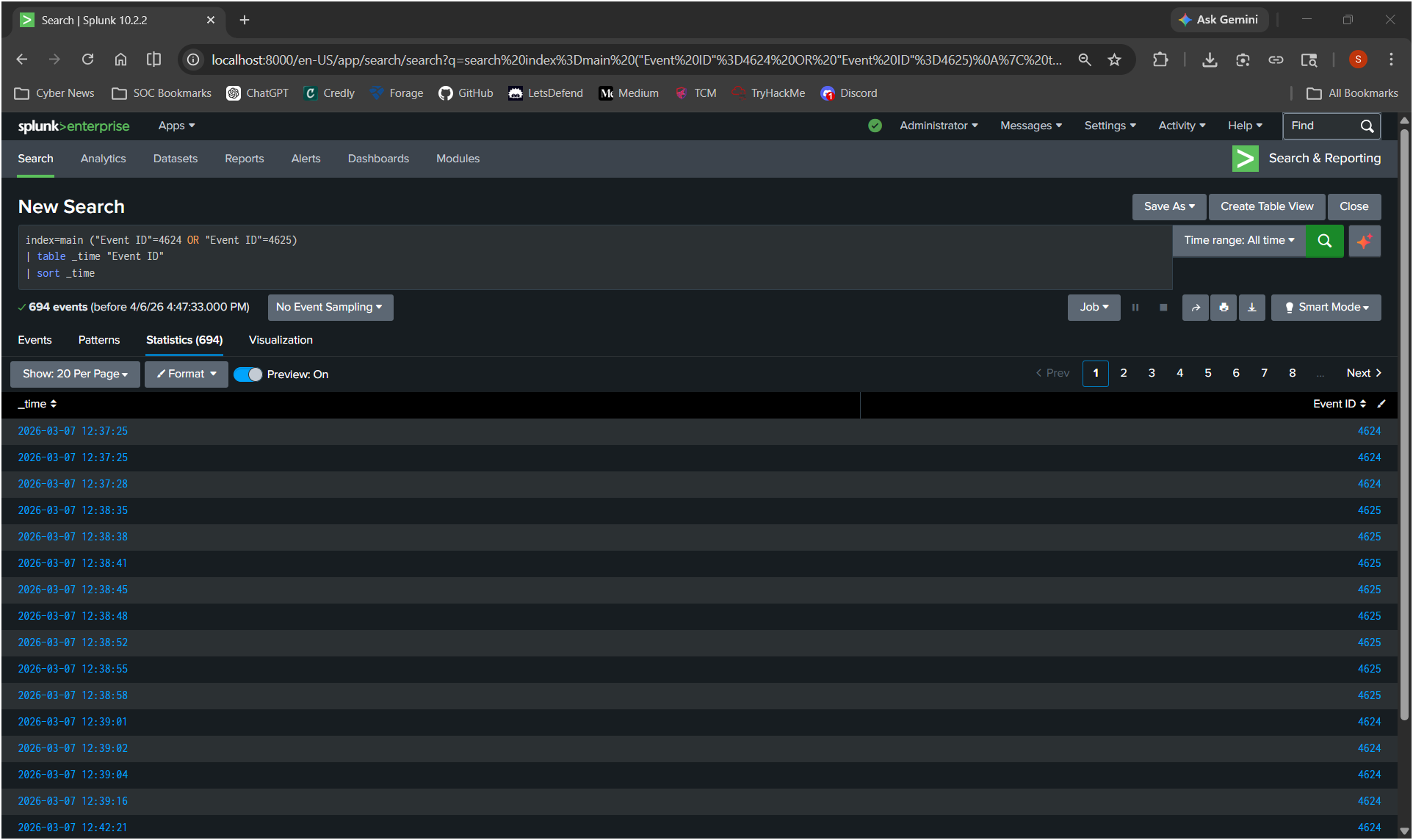

### 4. 关联攻击时间线

**查询:**

```

index=main ("Event ID"=4624 OR "Event ID"=4625)

| table _time "Event ID"

| sort _time

```

**截图:**

**分析:**

时间线显示了多次失败的登录尝试,随后是一次成功的登录事件。

**洞察:**

这一序列强烈表明攻击者成功猜出了有效的凭证。

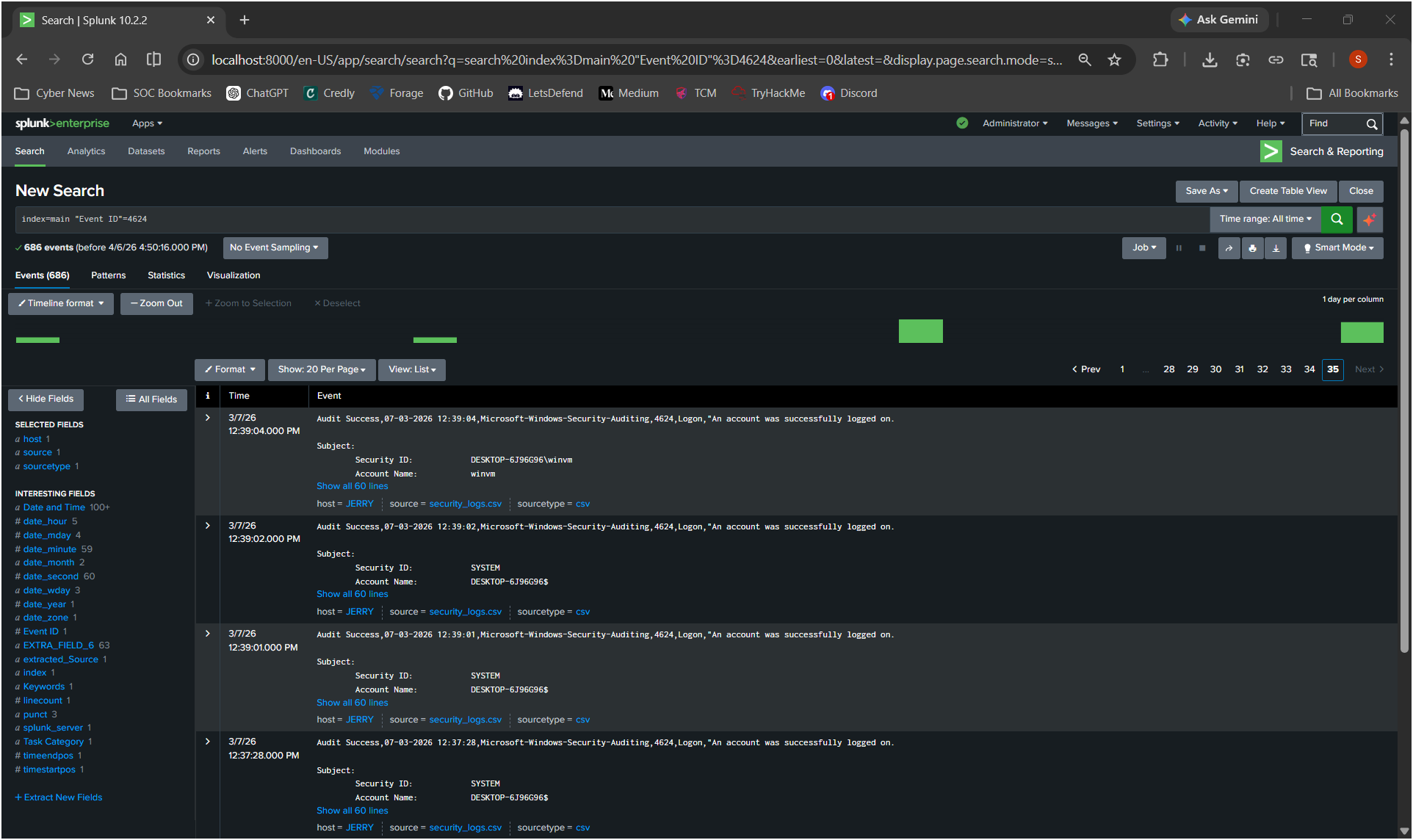

### 5. 确认成功的登录(事件 ID 4624)

**查询:**

```

index=main "Event ID"=4624

```

**截图:**

**分析:**

一次成功的登录证实了攻击者已获得对该账户的访问权限。

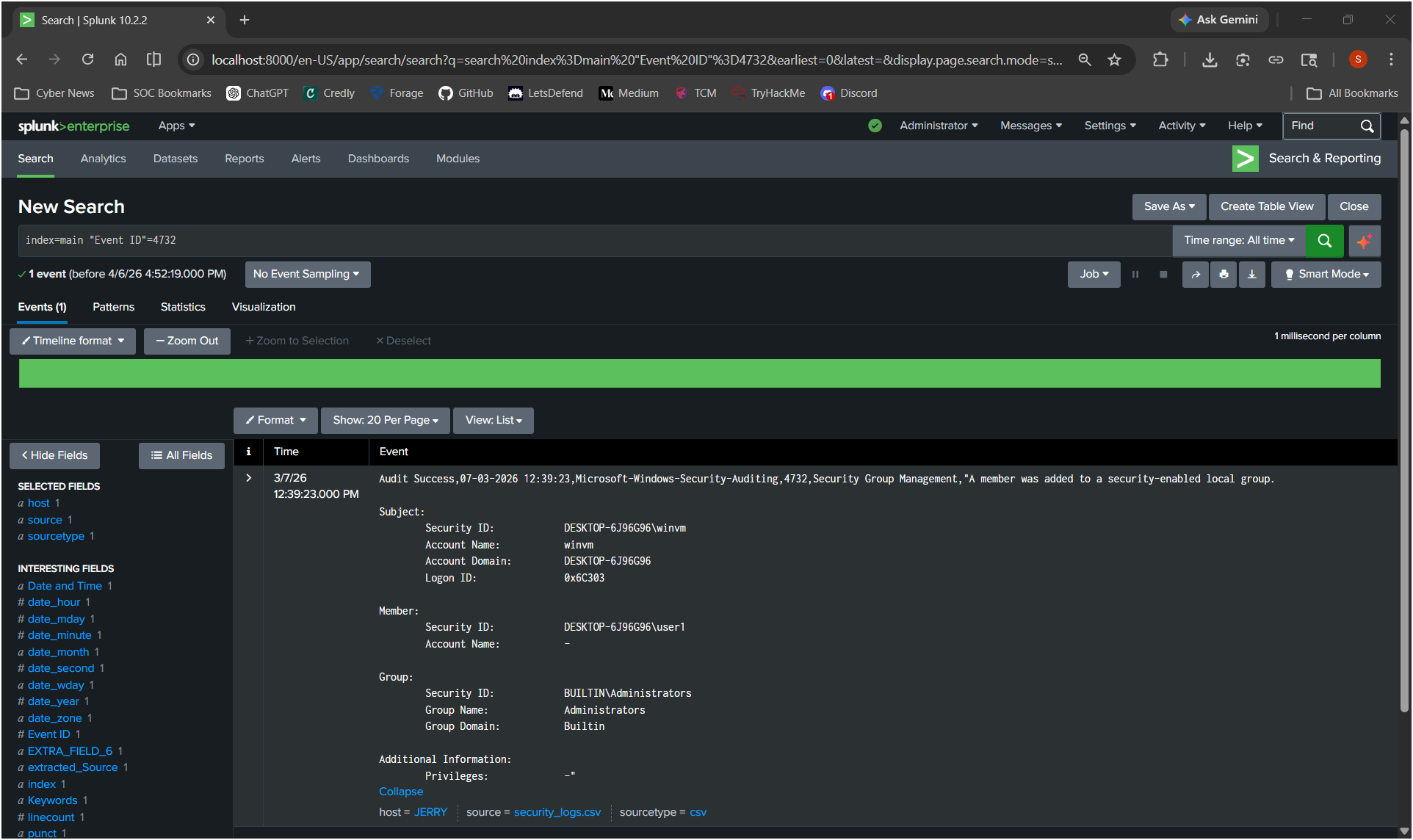

### 6. 检测权限提升(事件 ID 4732)

**查询:**

```

index=main "Event ID"=4732

```

**截图:**

**分析:**

受损账户(user1)被添加到 Administrators 组,表明发生了权限提升。

## 检测逻辑

```

IF multiple failed login attempts (4625)

AND followed by successful login (4624)

THEN possible credential compromise

IF compromised account modifies group membership (4732)

THEN privilege escalation detected

```

## 事件摘要

1. 检测到多次失败的登录尝试(事件 ID 4625)

2. 受攻击账户被识别为 **user1**

3. 8 次失败尝试证实了暴力破解行为

4. 成功的登录(事件 ID 4624)表明账户已受损

5. 权限提升(事件 ID 4732)证实获得了管理员权限

## MITRE ATT&CK 映射

| Technique | Description |

| --------- | -------------------- |

| T1110 | Brute Force |

| T1078 | Valid Accounts |

| T1068 | Privilege Escalation |

## 现实影响

如果未检测到此活动:

* 对系统的未授权访问

* 权限提升至管理员级别

* 潜在的完全系统受损

## 结论

本次调查演示了如何使用 Splunk 分析 Windows 身份验证日志以检测完整的攻击链。

通过关联失败的登录尝试、成功的身份验证和权限提升事件,可以识别攻击者行为并重建事件。

此工作流程反映了现实世界中 SOC 的威胁检测和事件响应实践。

## 项目文件

- [事件报告](analysis/incident_report.md)

- [Splunk 查询](queries/splunk_queries.md)

标签:FOFA, HTTP/HTTPS抓包, PoC, SPL, Web报告查看器, Windows安全日志, 事件ID 4624, 事件ID 4625, 事件ID 4732, 事件分析, 假设驱动调查, 凭证泄露, 安全运营中心, 库, 应急响应, 态势感知, 提权, 攻击链重建, 暴力破解, 登录审计, 红队行动, 网络安全, 网络映射, 隐私保护