Shriya-Commits/Splunk-PowerShell-Threat-Hunting

GitHub: Shriya-Commits/Splunk-PowerShell-Threat-Hunting

通过Splunk平台分析Sysmon日志,检测利用编码和绕过手段的恶意PowerShell执行活动。

Stars: 0 | Forks: 0

# SOC 监控:恶意 PowerShell 活动

**实验环境:** Splunk Enterprise(家庭实验室)| **数据集:** BOTSv3(Frothly)

## 项目目标

本项目的目标是识别并可视化攻击者使用的**本地生存(LotL)**技术。具体来说,我专注于检测未经授权的 PowerShell 执行(MITRE ATT&CK T1059.001),即脚本被混淆或安全策略被绕过的情况。

## 调查工作流程

1. **数据规范化:** 摄入原始 XML 格式的 Sysmon 日志,并使用 `xmlkv` 命令提取隐藏字段。

2. **威胁狩猎:** 编写 SPL 查询以筛选 `CommandLine` 数据中的 `-enc`(编码)和 `Bypass` 标志。

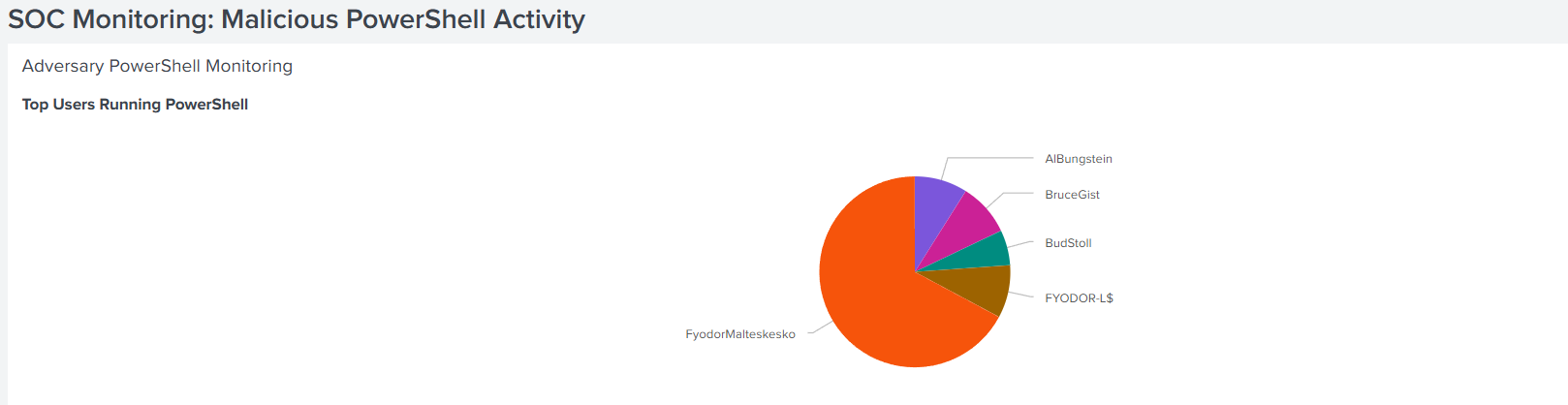

3. **用户行为分析:** 创建可视化图表,以识别组织内 PowerShell 使用的异常情况。

## 仪表板预览

## 工具与技能

* **Splunk SPL:** `xmlkv`、`stats`、`rex`、`eval`。

* **遥测数据:** Windows Sysmon(EventID 1)。

* **框架:** MITRE ATT&CK 映射。

标签:AI合规, AMSI绕过, BOTSv3, Bypass检测, Cloudflare, Conpot, EncodedCommand检测, IPv6, Living off the Land, MITRE ATT&CK, OpenCanary, PowerShell, SPL, Sysmon, Windows安全, XML解析, 互联网扫描, 可视化仪表盘, 威胁检测, 安全运营, 异常检测, 扫描框架, 混淆检测, 用户行为分析, 端点检测