Asif-Alizba/static-malware-analysis-automation

GitHub: Asif-Alizba/static-malware-analysis-automation

一个基于 Python 的静态恶意软件分析自动化脚本,用于对键盘记录器和勒索软件样本进行文件类型识别、字符串提取和初步分类。

Stars: 1 | Forks: 0

# 静态恶意软件分析自动化

本项目展示实用的恶意软件分析和自动化技术,以加快安全运营中的分类过程。

## 🧪 样本

* Rams1.exe(勒索软件)

* TotalAware2.exe(.NET 键盘记录器)

* TotalAware3.exe(原生键盘记录器)

## 🔍 进行的分析

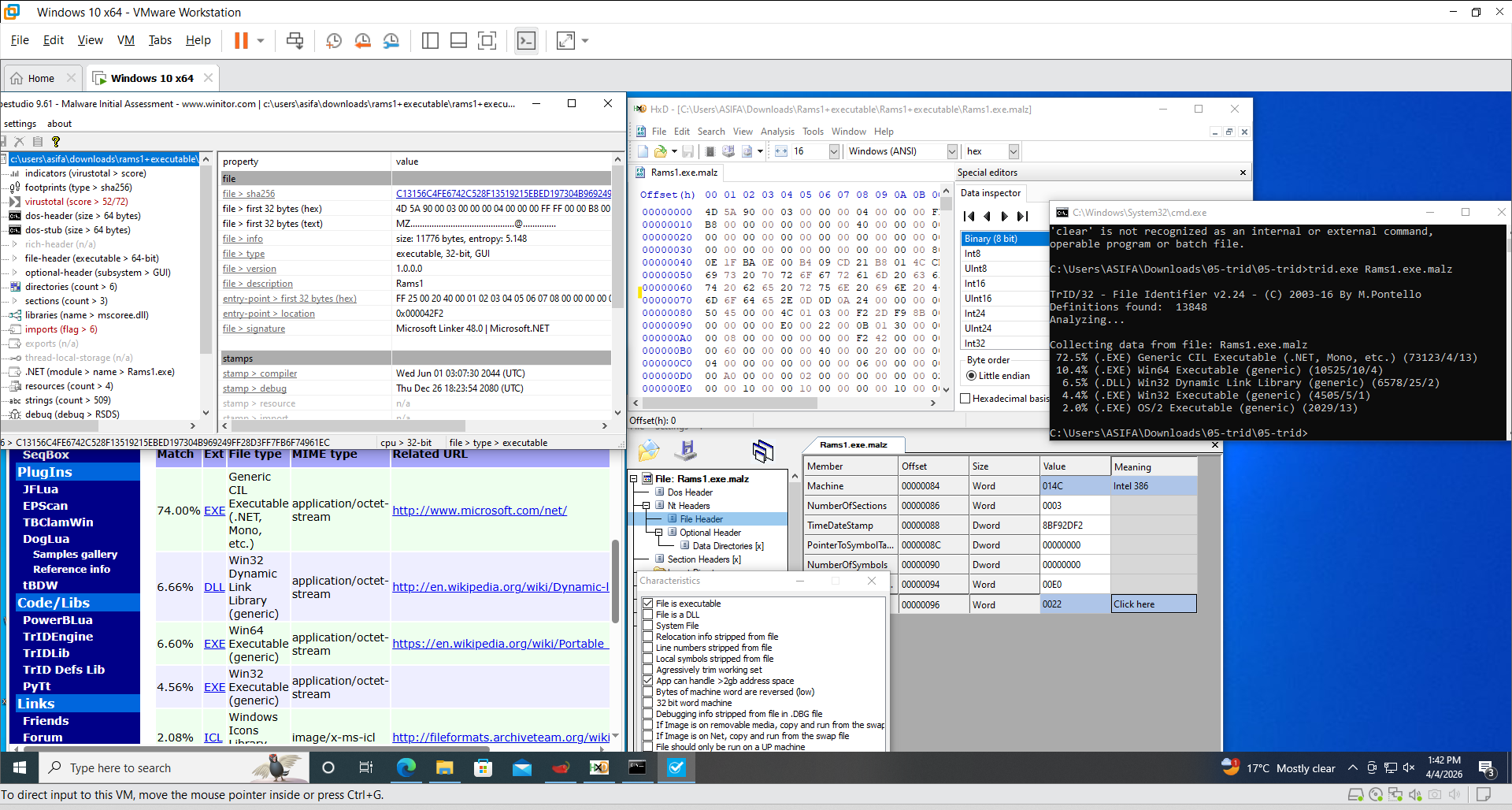

* 使用 TRiD 和 PE 工具进行文件类型识别

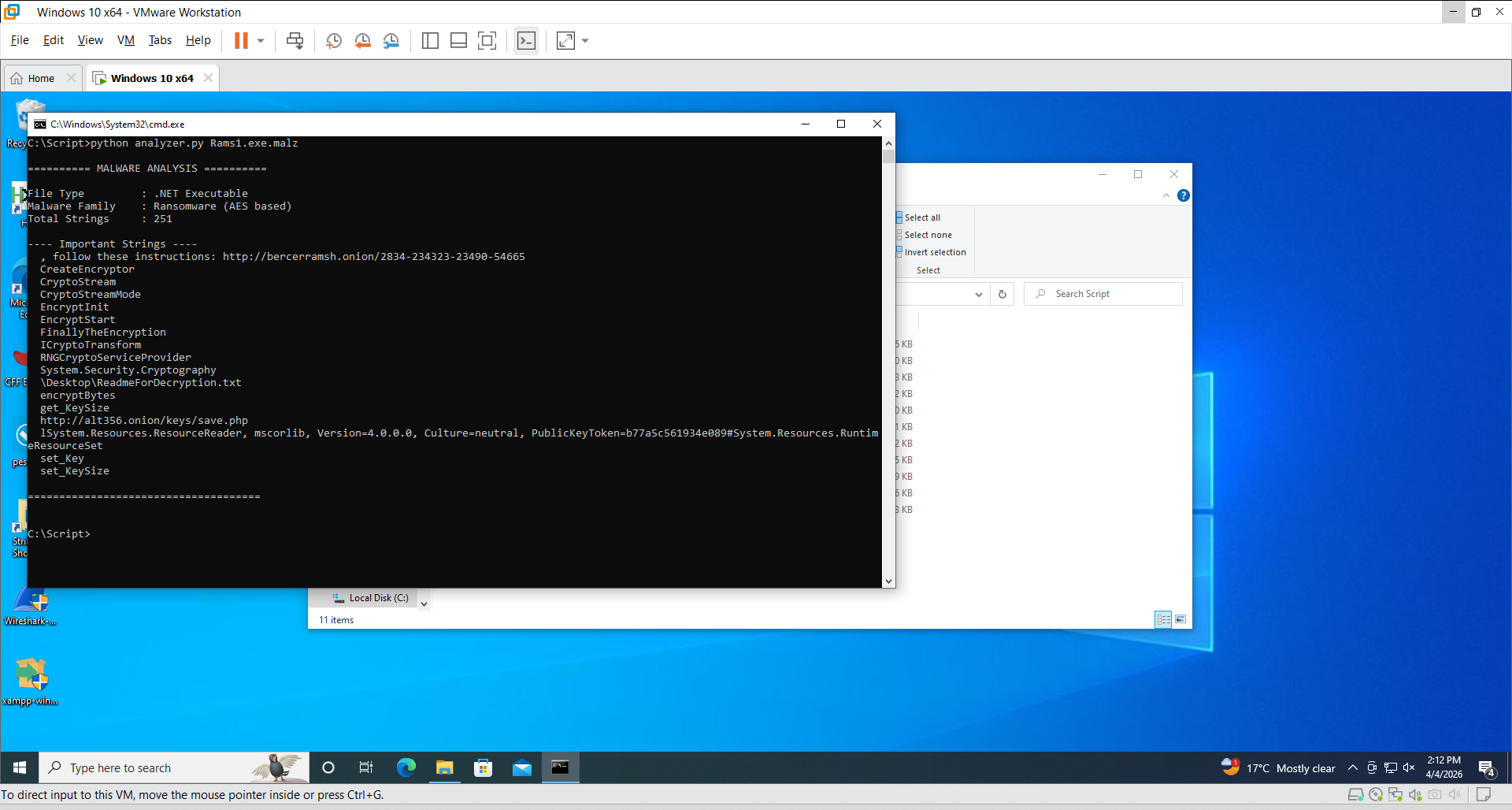

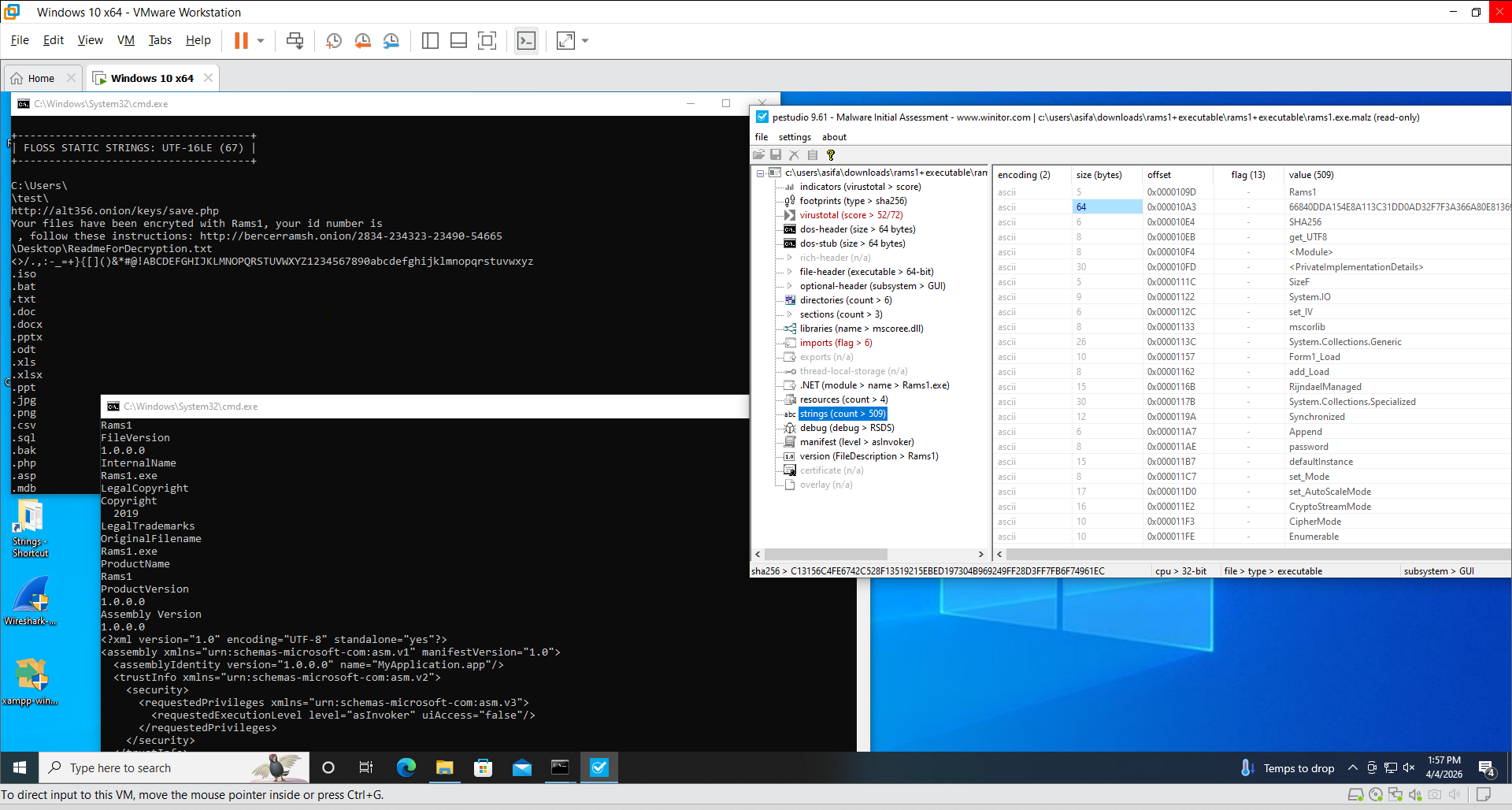

* 使用 strings、FLOSS 和 PEStudio 进行字符串提取

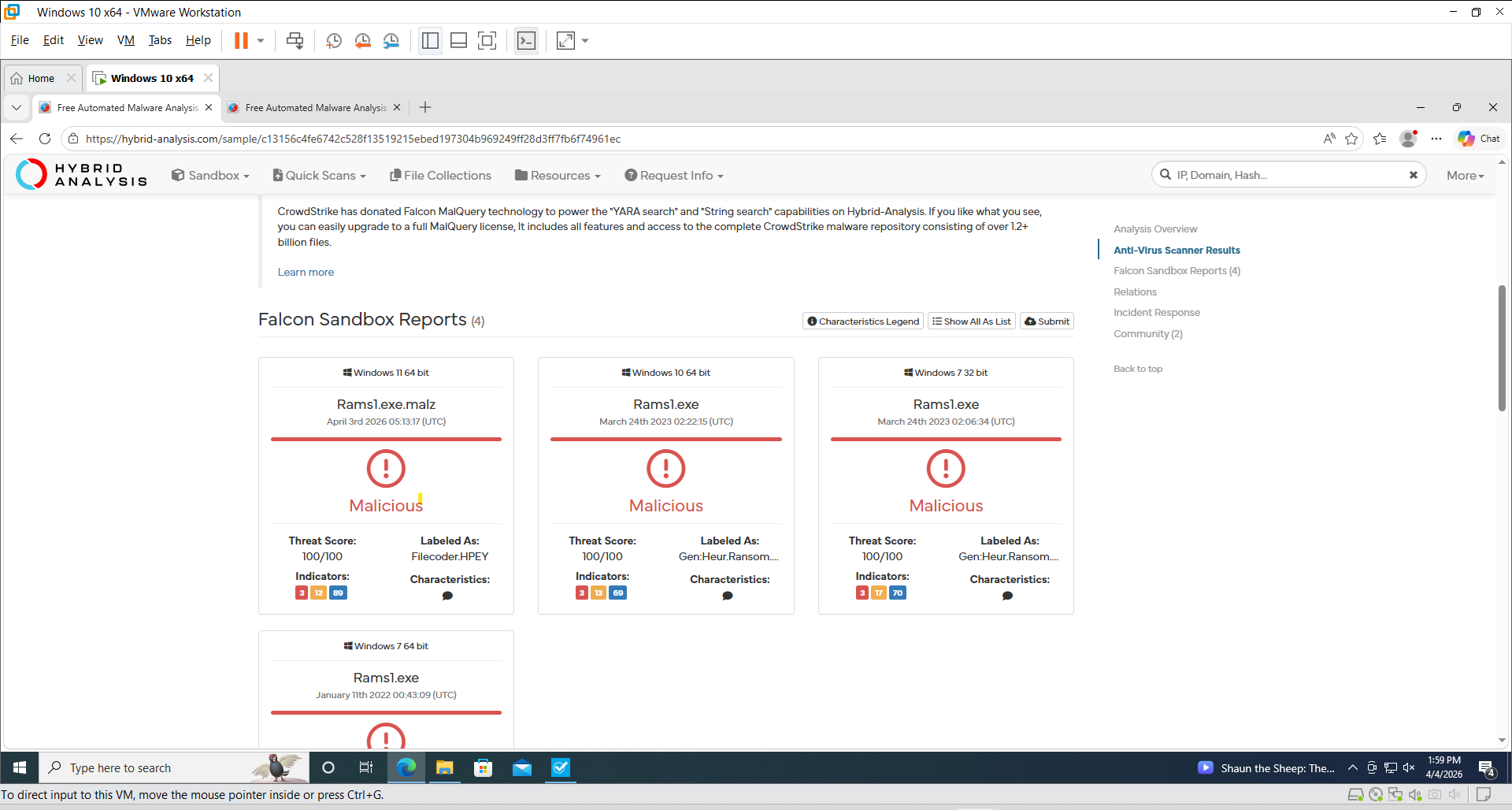

* 使用 Hybrid Analysis 进行恶意软件分类

## 💡 主要发现

* 通过键盘钩子 API 实现的键盘记录行为

* 加密例程和加密库

* TOR 链接和勒索说明

## ⚙️ 自动化

开发了一个 Python 脚本来实现自动化:

* 文件类型检测

* 多工具字符串提取

* 初步恶意软件分类

## 🧠 展示的技能

* 静态恶意软件分析

* 威胁识别

* 逆向工程基础

* Python 自动化

* 安全工具集成

## ▶️ 运行方法

将样本文件和所需工具放在与脚本相同的目录中,然后运行:

```

python scripts/analyzer.py

```

## ⚙️ 设置要求

确保以下工具放置在脚本所在的同一目录中:

* trid.exe

* strings.exe

* floss.exe(可选但推荐)

📌 注意:

脚本设计为本地调用工具,因此所有可执行文件必须与 `analyzer.py` 放在同一文件夹中才能正常执行。

示例结构:

scripts/

│── analyzer.py

│── trid.exe

│── strings.exe

│── floss.exe

脚本使用其自身的目录路径自动检测工具。

## 🧰 工具使用

* TRiD → 文件类型识别

* strings → 基本字符串提取

* FLOSS → 高级解码字符串

如果 FLOSS 不可用,脚本仍会使用 strings.exe 运行。

## 📸 屏幕截图

### 自动化输出

### 字符串分析

### 文件类型分析

### 恶意软件分类

## ⚠️ 免责声明

不包含恶意软件样本。

本项目仅用于教育目的。

工具不包含在本仓库中。请单独下载并放置在脚本目录中。

未来改进:允许用户定义工具路径,而不是固定目录执行

标签:DAST, FLOSS, Hybrid Analysis, PE分析, Python自动化, TRiD, 云安全监控, 云资产清单, 勒索软件, 威胁情报, 字符串提取, 安全运营, 库, 应急响应, 开发者工具, 恶意软件分析, 扫描框架, 文件格式识别, 网络安全, 逆向工具, 逆向工程, 键盘记录器, 隐私保护, 静态分析, 静态恶意软件分析