sydahmed122/soc-soar-automation

GitHub: sydahmed122/soc-soar-automation

一个集成了Wazuh、Shuffle、VirusTotal和TheHive的SOC自动化工作流项目,用于实现安全告警的自动增强和事件响应。

Stars: 0 | Forks: 0

# soc-soar-automation

## 使用 Wazuh、Shuffle SOAR、VirusTotal 和 TheHive 进行告警增强和事件响应的 SOC 自动化

## 目标

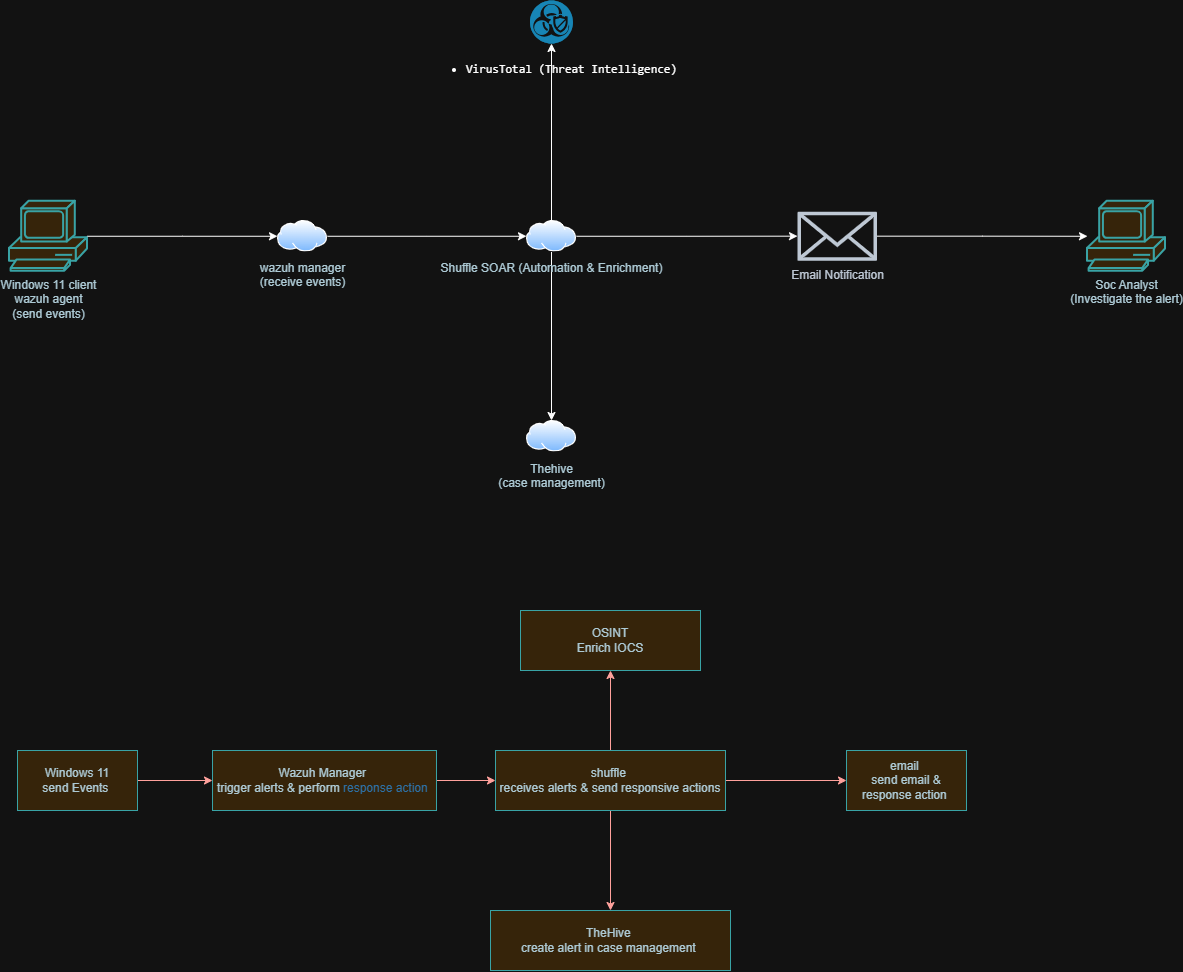

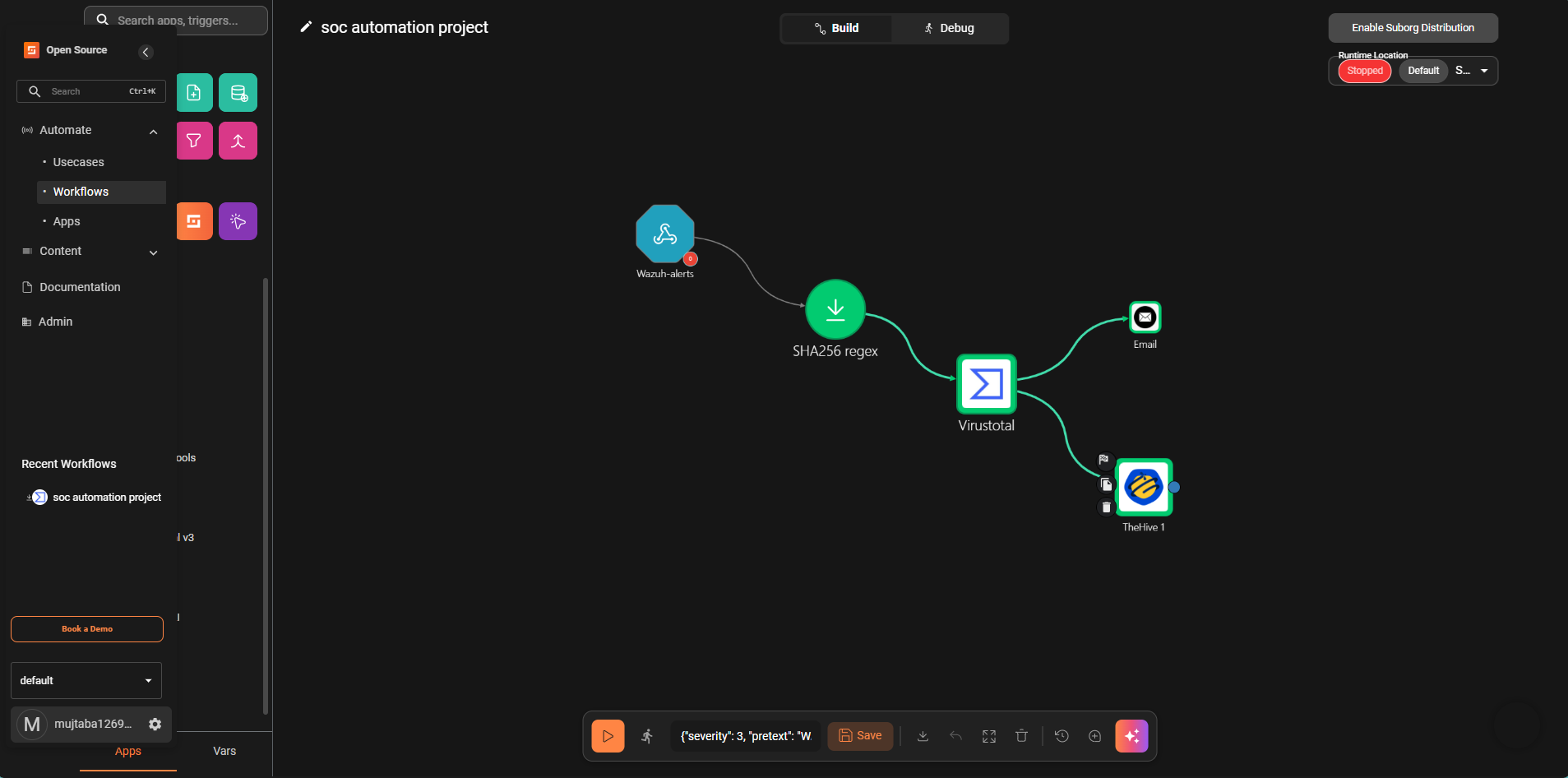

本项目的目标是设计和实施一个基于 SOAR 原则的自动化安全运营中心(SOC)工作流程,以提高威胁检测、告警增强和事件响应效率。

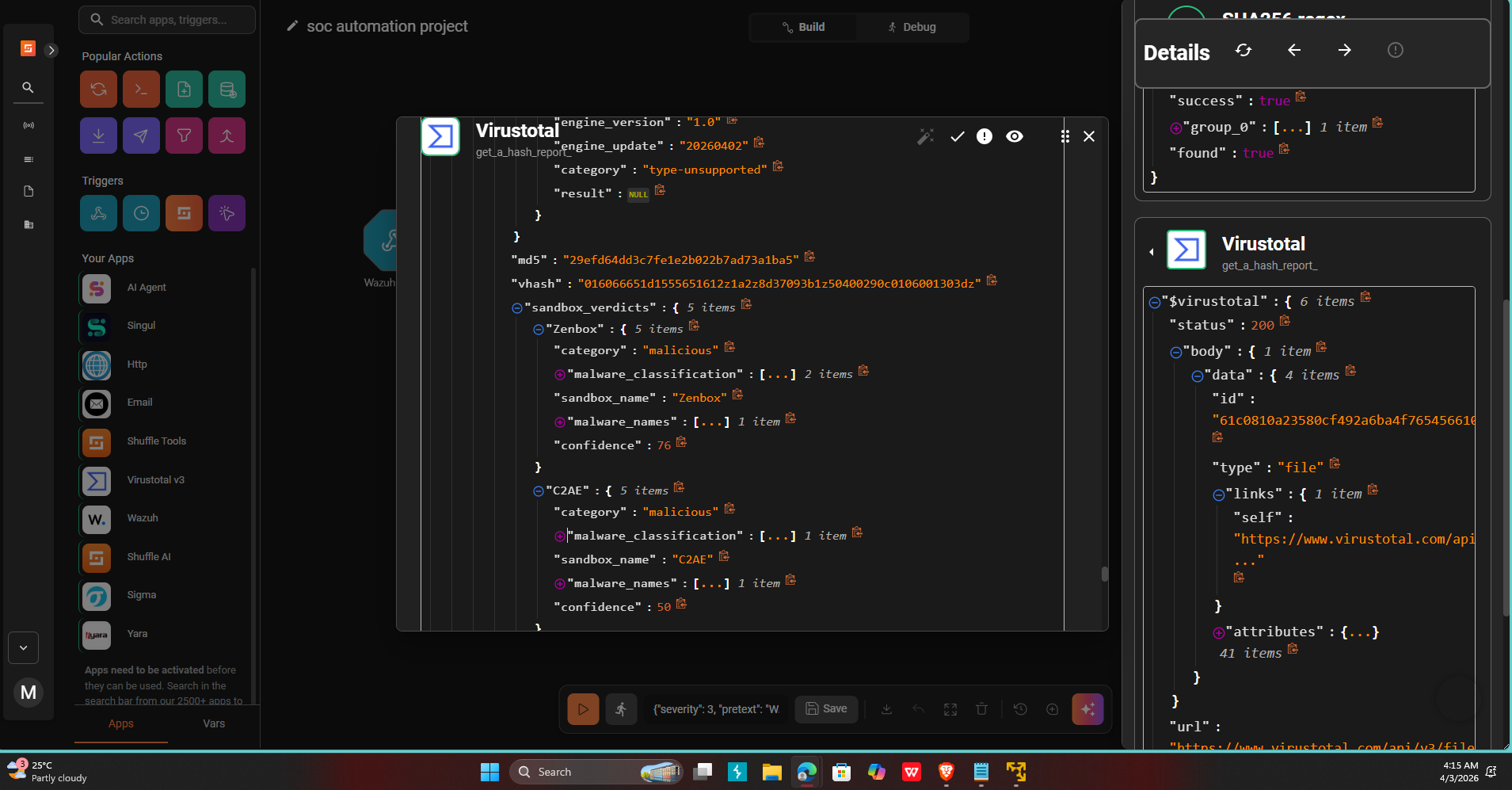

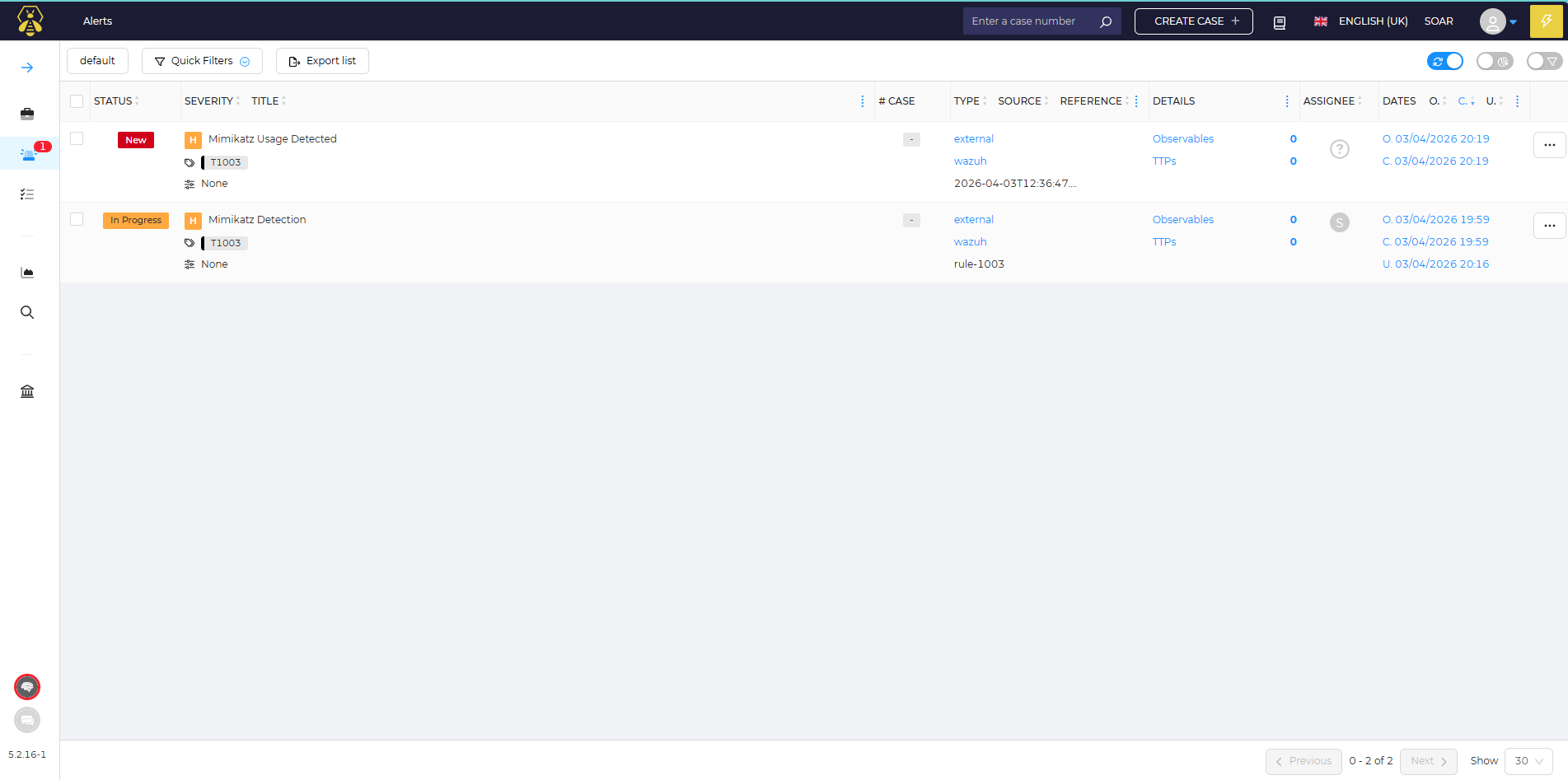

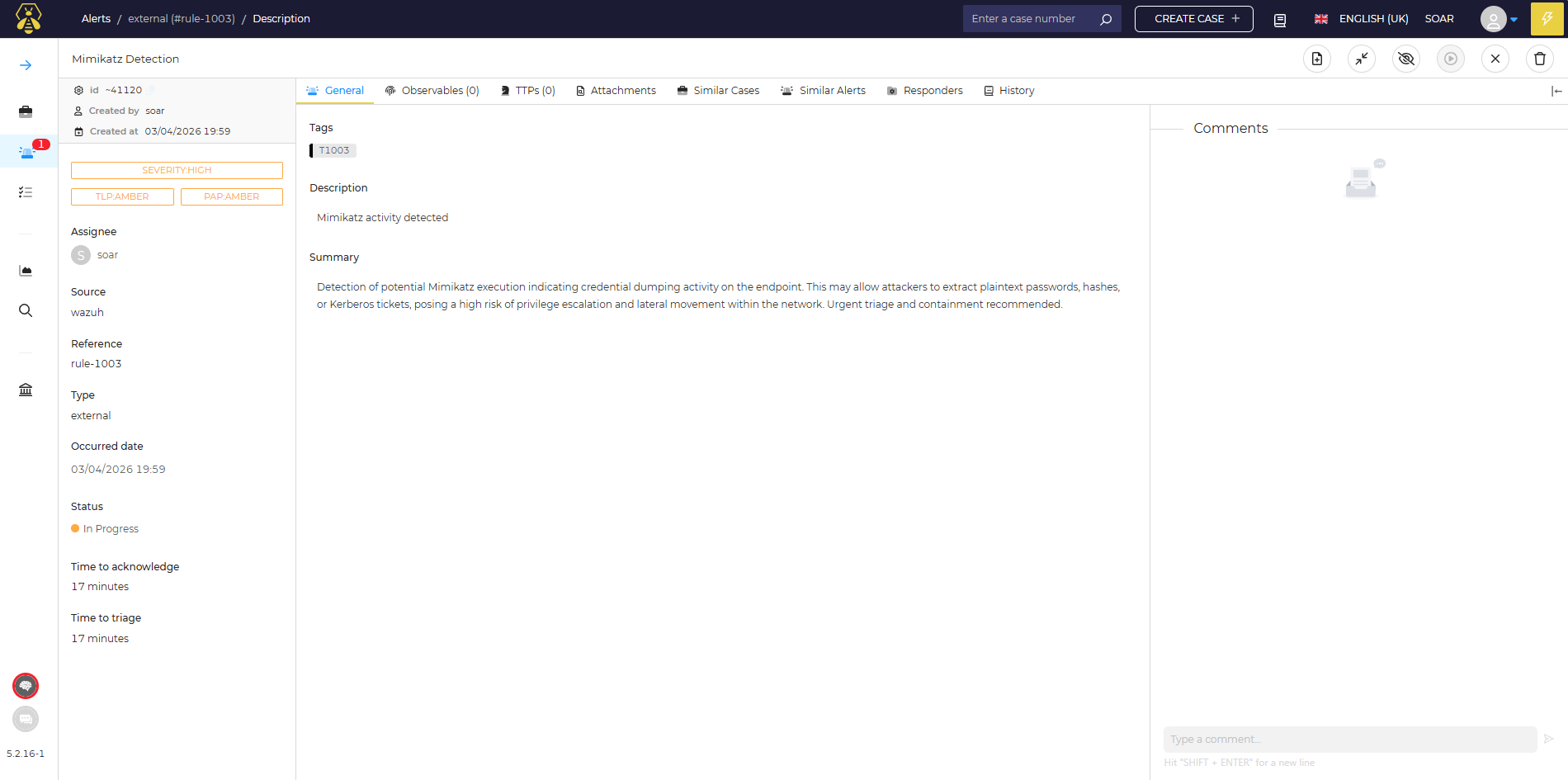

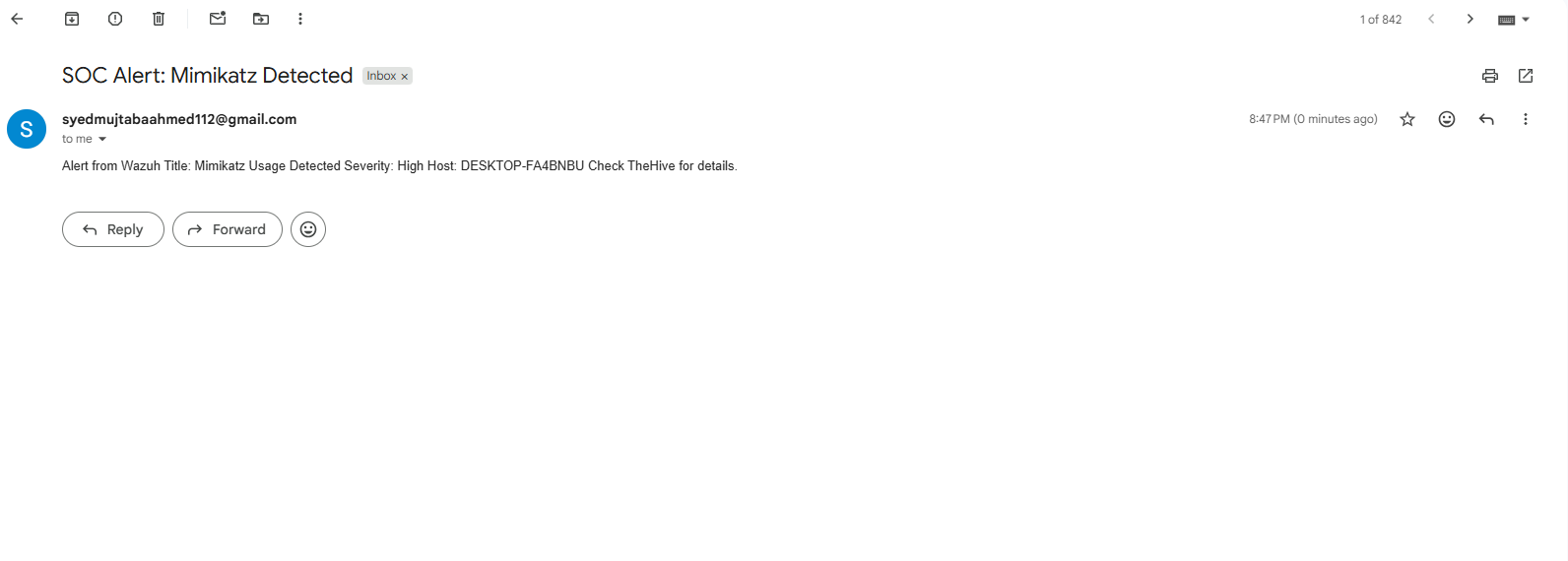

本项目集成了多个安全工具,包括 Wazuh(SIEM)、Shuffle(SOAR)、VirusTotal(威胁情报)和 TheHive(案例管理),以模拟真实的 SOC 环境。其重点是通过自动化重复性任务(如告警分类、威胁情报查询、案例创建和分析师通知)来减少人工工作量。

此外,本项目还展示了如何通过上下文威胁情报丰富安全告警并通过自动化工作流程进行升级,从而实现更快的决策和改善安全事件的响应时间。

## 架构

Wazuh → Shuffle → VirusTotal → TheHive

## SOC 自动化架构

标签:Ask搜索, CIDR查询, Conpot, FTP漏洞扫描, GCP, Google Cloud, Mimikatz检测, Shuffle, SOAR, TheHive, VirusTotal, Wazuh, Windows安全, 云计算, 告警丰富化, 威胁情报, 子域枚举, 安全工作流, 安全编排, 安全运营中心, 开发者工具, 端点安全, 网络映射, 网络调试, 自动化, 补丁管理, 规则引擎