akiosimmonds/incident-response-xmrig-analysis

GitHub: akiosimmonds/incident-response-xmrig-analysis

记录一起 Windows Server 2019 系统感染 XMRig 加密货币挖矿木马的完整事件响应分析过程,包括威胁检测、IOC 识别和系统补救。

Stars: 0 | Forks: 0

# XMRig 事件响应分析

## 概述

本项目记录了一起涉及 Windows Server 2019 系统中 XMRig 加密货币挖矿恶意软件的安全事件。

此分析的目标是通过识别妥协指标 (IOC)、分析恶意活动并实施补救措施来恢复系统完整性,从而模拟真实世界的事件响应场景。

## 事件摘要

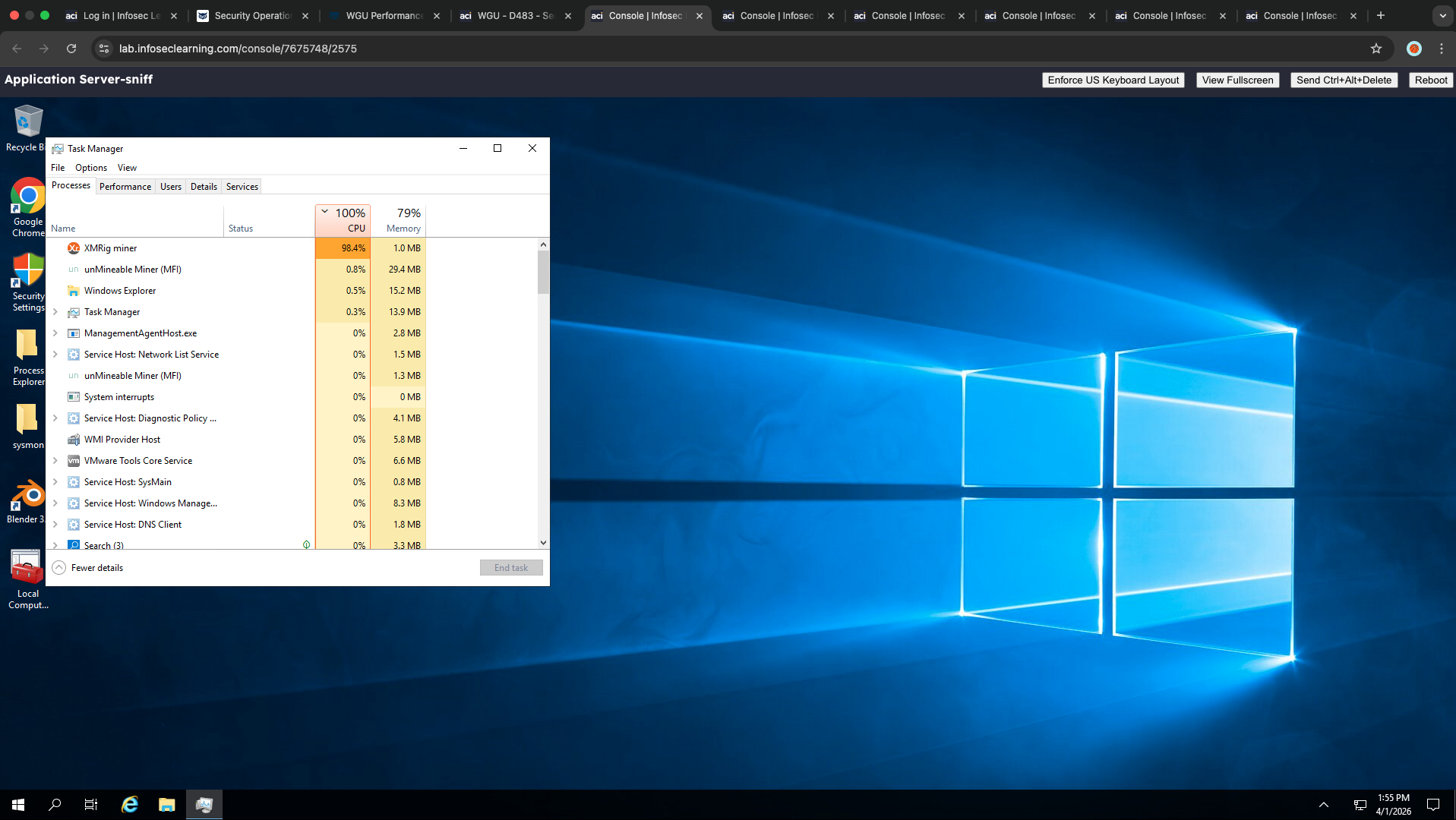

用户报告系统性能下降和异常行为。初步调查发现 CPU 使用率异常高且出站网络流量可疑。

进一步分析确认了 XMRig 加密货币挖矿恶意软件的存在,该恶意软件正在利用系统资源进行未授权的挖矿活动。

## 检测与分析

该事件通过异常系统行为被识别,包括持续的高 CPU 利用率和异常的出站网络流量。

### 妥协指标 (IOCs)

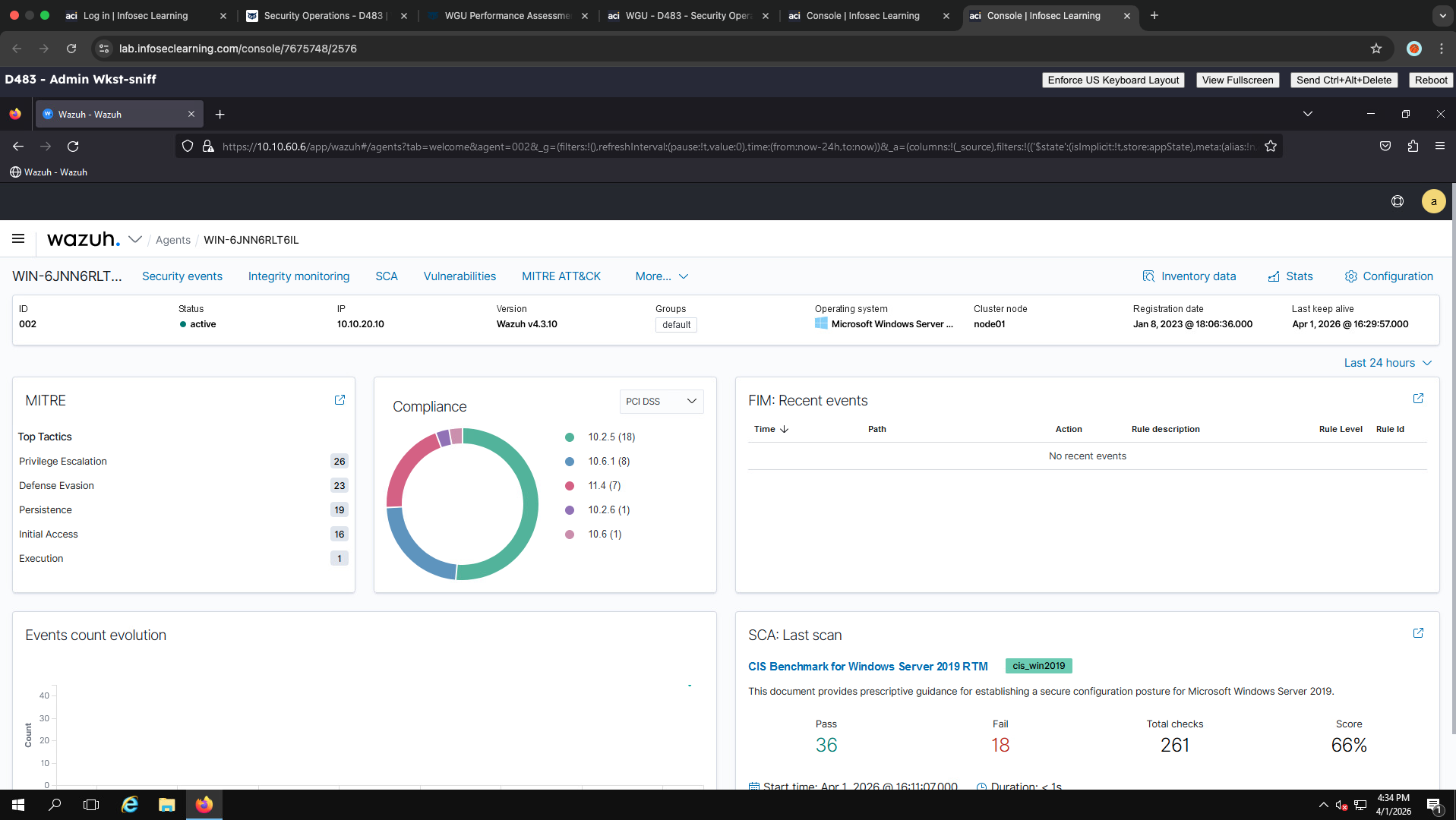

- 主机系统上检测到 XMRig 加密货币挖矿进程

- 持续的高 CPU 使用率影响系统性能

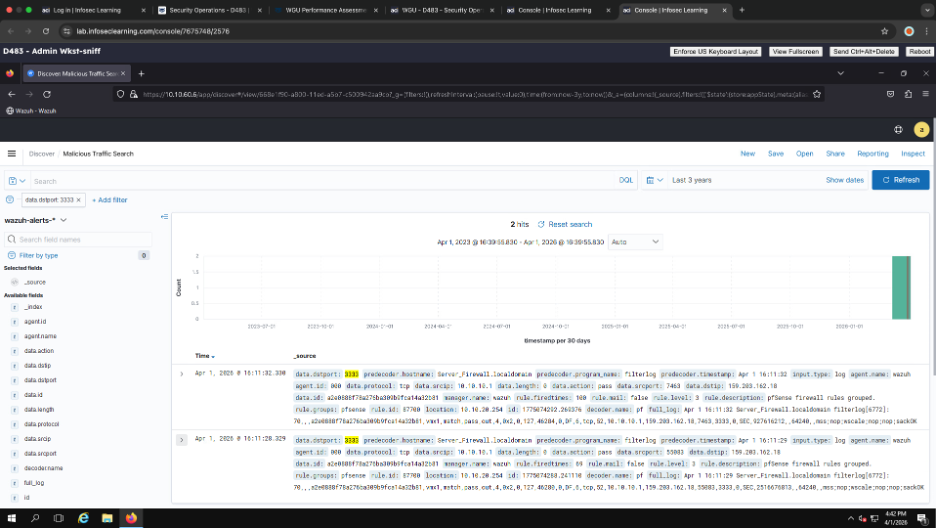

- 与矿池相关的端口 3333 出站流量

- 可疑的进程执行和未授权的资源使用

### 进行的分析

- 审查了系统性能指标和进程活动

- 分析了网络流量以识别可疑的出站连接

- 调查了与加密货币挖矿恶意软件一致的进程行为

- 将发现与已知的 XMRig 指标进行了关联

## 工具与技术

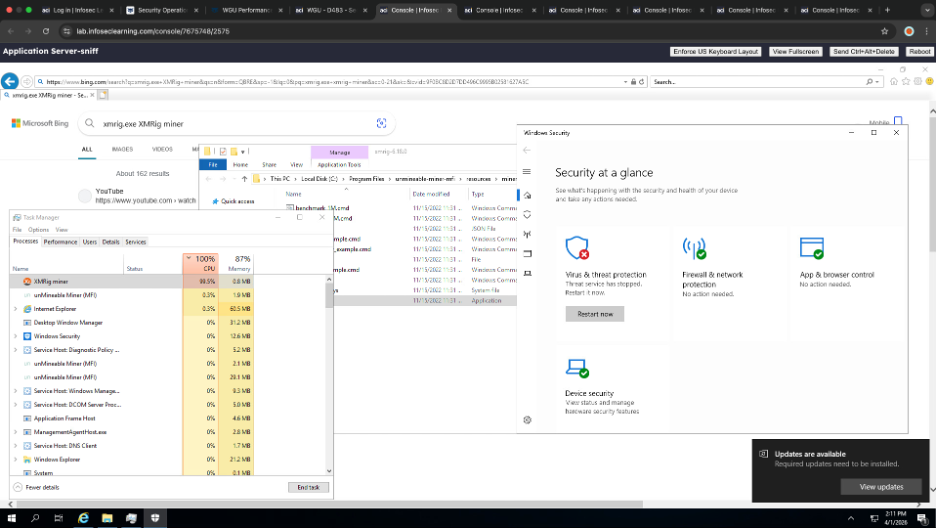

- Windows Defender 防病毒软件(恶意软件检测和补救)

- 系统性能监控(CPU 和进程分析)

- 网络流量分析(端口和出站连接审查)

- 日志分析概念(事件关联和异常检测)

## MITRE ATT&CK 映射

- T1496 – 资源劫持(加密货币挖矿)

- T1046 – 网络服务发现(潜在侦察行为)

- T1059 – 命令和脚本解释器(可能的执行方法)

## 关键发现

- XMRig 恶意软件正在积极消耗系统资源

- 高 CPU 利用率导致系统性能下降

- 端口 3333 上的出站流量表明存在活跃的加密货币挖矿活动

- 未授权的进程执行确认了系统已被入侵

## 补救措施

- 从受影响的系统中移除了 XMRig 恶意软件

- 阻止了与挖矿活动相关的恶意出站流量

- 重新配置了 Windows Defender 防病毒策略

- 重启了受影响的服务并验证了系统完整性

- 进行了补救后监控以确保没有持久化机制残留

## 展示的技能

- 事件响应与威胁调查

- 恶意软件分析(加密货币挖矿 – XMRig)

- 网络流量分析

- 妥协指标 (IOC) 识别

- 威胁检测与补救

- 安全监控与分析

## 证据与分析工件

本项目包括基于 SIEM 的分析和系统级调查,以验证加密货币挖矿活动的存在。

### SIEM 仪表板(Wazuh)

### 日志分析(事件关联)

### 系统性能指标

任务管理器中观察到的高 CPU 利用率表明存在异常资源消耗。

### 端点安全与恶意软件检测

Windows Defender 识别并移除了与 XMRig 相关的恶意活动。

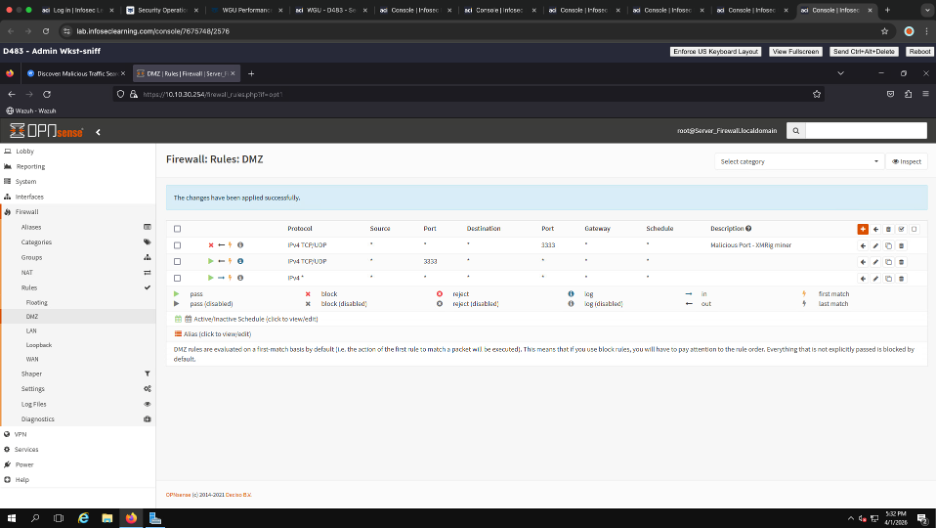

### 防火墙补救

配置了防火墙规则以阻止端口 3333 上的未授权出站流量。

标签:AMSI绕过, CPU性能分析, DAST, IOC, PB级数据处理, Windows Defender, Windows Server 2019, XMRig, 事件调查, 加密货币挖矿, 威胁检测, 安全事件响应, 安全运维, 库, 应急响应, 恶意软件分析, 指标妥协, 挖矿木马, 挖矿池通信, 插件系统, 端口3333, 系统恢复, 网络流量分析, 资源劫持